摘要:防火墙是网络的"守门员",而下一代防火墙(NGFW)则是能看懂应用、识别用户、主动防御的智能门将。本文从零开始,带你搞懂防火墙是什么、和路由器的区别、防火墙技术如何从包过滤演进到 NGFW。然后深入讲解 NGFW 的核心特性(应用识别、一体化入侵防御、SSL解密、身份认证等),对比传统防火墙与 UTM 的差异,列举主流厂商及代表产品。最后通过华为 eNSP 模拟器,手把手教你导入 USG6000V 防火墙镜像、解决启动失败常见问题、通过 Cloud 桥接实现 Web 图形化管理。

一、防火墙是什么?

防火墙,简单来说就是网络中的"门禁系统"。它的作用是保护一个网络区域免受来自另一个网络区域的攻击和入侵,通常被部署在企业内网和外部互联网之间的边界上。你可以把它想象成一座大楼的保安------所有进出的人和物品都要经过检查,不符合规定的就不让进。

防火墙通过设置一系列安全规则,对进出网络的流量进行监控和控制------源IP、目的IP、源端口、目的端口、协议类型,这些都在它的"审视范围"之内。防火墙可以是专门的硬件设备,也可以是安装在服务器上的软件。

现代防火墙早已不是简单的"包过滤"设备,它集成了:

-

流量过滤:基于地址、端口、协议的状态检测

-

入侵防御(IPS):主动阻止攻击行为

-

NAT转换:隐藏内网真实IP结构

-

VPN支持:保障远程接入安全

-

日志审计:记录网络活动,便于追溯

二、防火墙与路由器,有啥区别?

很多人分不清路由器和防火墙------它们都带端口,都接在网络里。但两者的"使命"完全不同:

| 对比维度 | 路由器 | 防火墙 |

|---|---|---|

| 核心职责 | 路由寻址和转发,连接不同网络 | 流量控制和安全防护,隔离安全区域 |

| 本质定位 | 网络设备 | 安全设备 |

| 转发处理 | 速度快,专注报文转发 | 需匹配会话、安全策略、认证策略,流程复杂 |

| 功能边界 | 擅长MPLS VPN、路由协议 | 擅长IPS、AV、应用层防护 |

简单讲,路由器主要负责"把数据包从A送到B" ,防火墙主要负责"判断这个数据包能不能通过"。路由器像快递员,只管送到地址;防火墙像门卫,先检查证件和内容,再决定放行还是拦截。

三、防火墙技术发展史

防火墙的发展,就是网络威胁与防御手段不断"斗法"的历史。

第一代:包过滤防火墙(1980s)

只检查数据包的头部(IP、端口、协议)。优点是快,缺点是只看头不看身体,应用层攻击完全防不住。

第二代:状态检测防火墙(1990s)

不仅看单个包,还记录整个连接的状态(何时建立、何时关闭)。能识别"伪装的合法包",安全性大大提升。1993年,Check Point推出首台商用状态检测防火墙。

第三代:应用代理防火墙(2000s)

深入到应用层解析,能识别HTTP、FTP、SMTP等协议,对SQL注入等应用层攻击有了防御能力。

第四代:下一代防火墙(NGFW,2010s至今)

将IPS、防病毒、URL过滤等功能深度集成,并行处理,解决了传统设备"逐个模块过一遍"的性能瓶颈。同时具备应用识别、用户身份认证、SSL解密等高级能力。

回顾这段历程,包过滤 → 状态检测 → 应用代理 → NGFW 清晰地勾勒出防火墙从"简单粗暴"到"聪明高效"的演进路径。

四、什么是下一代防火墙(NGFW)

下一代防火墙(Next-Generation Firewall,简称NGFW) 是传统状态防火墙的"进化版"。它不再满足于IP/端口的粗粒度控制,而是能够看懂应用、识别用户、一体化防御威胁。NGFW 的核心特征包括:

| 核心特性 | 说明 |

|---|---|

| 应用识别 | 不再只看端口号,而是通过特征库识别具体应用(如微信、抖音、企业ERP),可精细到"允许聊天但禁止传文件"。 |

| 一体化安全集成 | 内置IPS、防病毒、URL过滤、反垃圾邮件等,采用单次解析、并行匹配引擎,性能远超UTM。 |

| SSL解密与检查 | 能够解密HTTPS加密流量,检查其中是否隐藏恶意payload,再重新加密发送,解决加密流量盲区。 |

| 用户身份认证 | 与AD、LDAP、RADIUS联动,实现基于"用户"而非"IP"的策略控制(IP会变,人不会变)。 |

| 威胁情报联动 | 可对接云端威胁情报,实时更新恶意IP/域名/URL,与沙箱联动检测未知威胁。 |

| 统一策略管理 | 在一个策略条目中同时定义用户、应用、源目地址、时间、动作,极大简化运维。 |

NGFW ≠ 防火墙 + IPS + AV 的简单堆叠,而是从底层架构上就实现了深度融合。

传统防火墙 vs UTM vs NGFW 对比

| 类型 | 优点 | 缺点 |

|---|---|---|

| 传统防火墙(包过滤/状态检测) | 性能高、延迟低 | 不防护应用层,易被绕过 |

| UTM(统一威胁管理) | 功能全(防病毒、IPS等) | 多模块串行处理,性能衰减严重 |

| NGFW | 功能全 + 并行处理高性能 + 应用/用户识别 | 价格相对较高 |

五、主流 NGFW 厂商及代表产品

| 厂商 | 代表系列 | 特点 |

|---|---|---|

| Palo Alto Networks | PA系列 | NGFW概念开创者,应用识别最精准 |

| Fortinet | FortiGate系列 | 自研ASIC芯片,性价比极高 |

| Check Point | Quantum系列 | 业界领先的威胁防护与沙箱 |

| Cisco | Firepower系列 | 与思科网络生态深度融合 |

| 华为 | HiSecEngine USG6000F/6700F | 国产化领先,AI防火墙,适合国内企业 |

| 深信服 | AF系列 | 本地化服务好,云化安全能力突出 |

| 天融信 | NGFW4000-UF | 老牌安全厂商,政府行业覆盖广 |

六、2026 年 NGFW 技术趋势(延伸阅读)

进入2026年,NGFW 行业正经历新一轮变革。全球网络安全防火墙市场规模以年复合增长率超20%的速度增长。以下是五大趋势:

1. AI 深度嵌入,从"辅助检测"到"自主防御"

AI 已成为企业级 NGFW 的标准内置能力。进攻方借助大模型显著提升攻击效率,防守方必须以AI对抗AI。华为推出 HiSecEngine USG6600F 系列 AI 防火墙,搭载独立 AI Core 硬件,未知威胁检测率达95%。星河 AI 网络安全方案融合多项 AI 技术,实现10亿条日志秒级检索。

2. SASE 与云化防火墙加速普及

云原生防火墙通过软件定义实现弹性扩展,消除物理边界限制。NGFW 平台实现跨本地、公有云、容器化环境的一致性运维,支持与 Azure vWAN、Kubernetes 等集成。国内深信服云下一代防火墙专为虚拟化云环境设计。

3. 零信任架构重塑防火墙角色

在零信任架构中,防火墙逻辑必须跟随工作负载。NGFW 与微分段技术结合,在网络的各个位置执行安全策略,防止攻击者横向移动。策略对象从 IP 升级为"用户+设备+应用"。

4. 防火墙本身成为攻击者的靶标

2026 年,Interlock 勒索软件利用 Cisco FMC 严重漏洞(CVE-2026-20131)发起攻击;Palo Alto PAN-OS 也出现零日漏洞(CVE-2026-0300)。防火墙自身的安全加固和及时补丁更新比以往更加重要。

5. 后量子密码学进入 NGFW 路线图

部分厂商开始在 NGFW 中内置 NIST 对齐的后量子密码学支持,客户可一键激活量子就绪保护,满足新兴合规要求。

以上趋势表明:NGFW 依然是边界安全的核心,但其形态正朝着 AI 驱动、云原生和零信任融合的方向演进。

七、实战:华为 eNSP 模拟器导入 USG6000V 防火墙镜像

理论讲完,下面是干货!我们将通过华为 eNSP 模拟器,导入 USG6000V(一款 NGFW 镜像),并通过 Cloud 桥接访问 Web 管理界面。

准备工作

-

一台 CPU 支持硬件虚拟化(Intel VT-x 或 AMD-V)、内存 4GB 以上的电脑

-

已安装 eNSP(建议版本 B510 或更高)

-

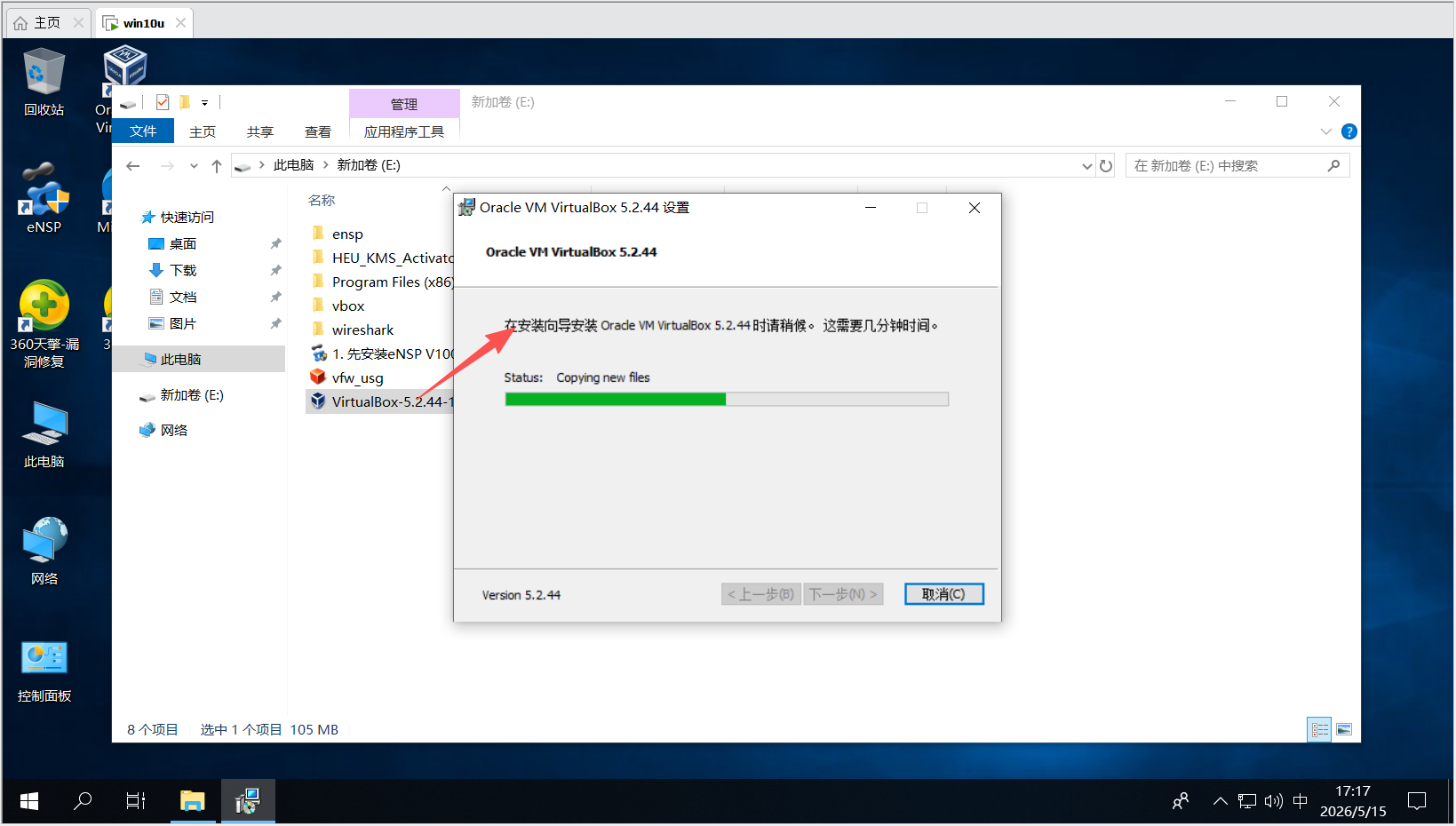

已安装 Oracle VM VirtualBox(推荐 5.2.34,兼容性较好)

-

下载 USG6000V 镜像文件(vfw_usg.vdi,可从华为官网或技术社区获取)

1. 导入 USG6000V 镜像

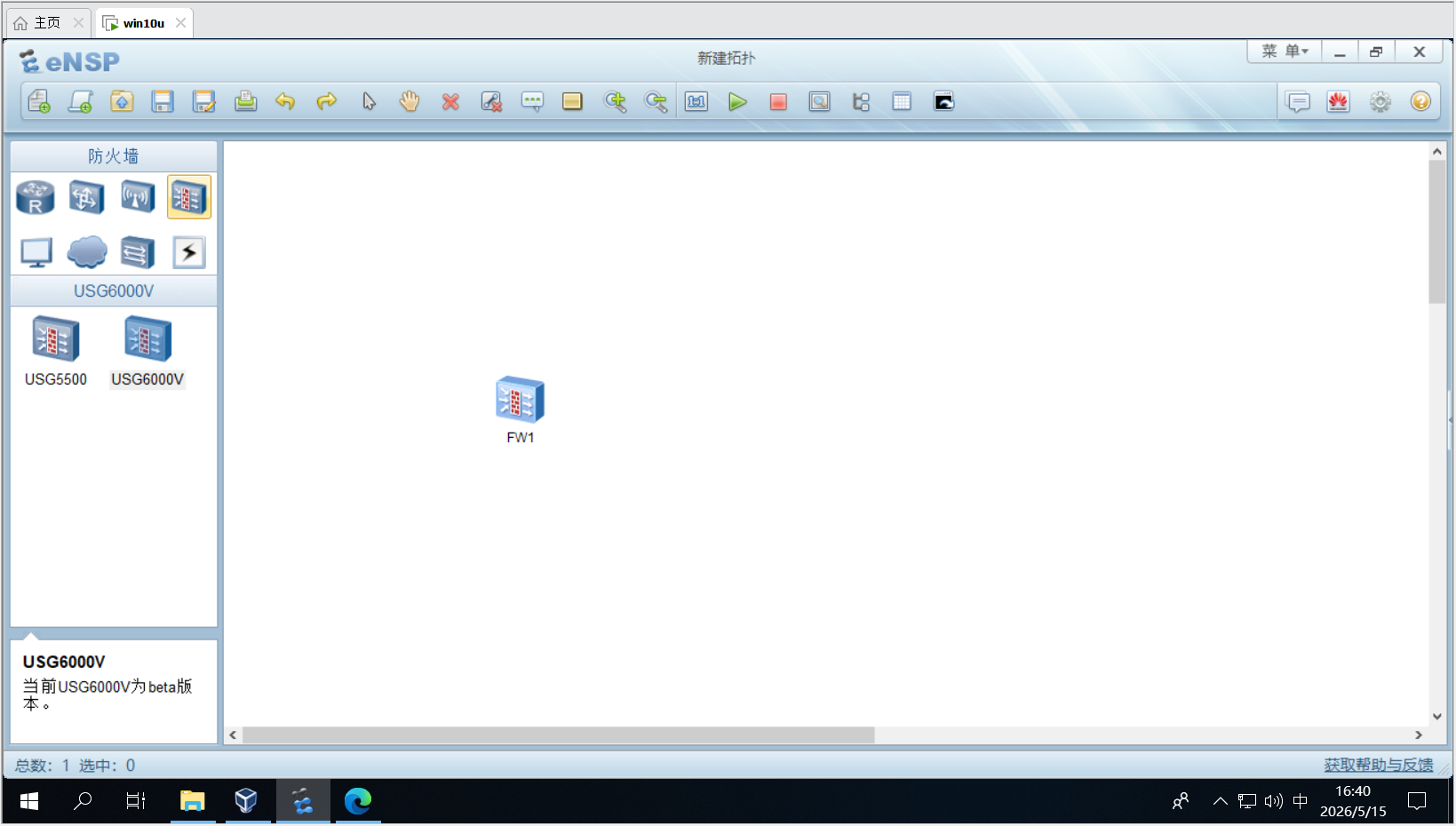

步骤1:在 eNSP 中新建防火墙设备 打开 eNSP,从左侧设备栏拖拽一台 USG6000V 防火墙到拓扑区。

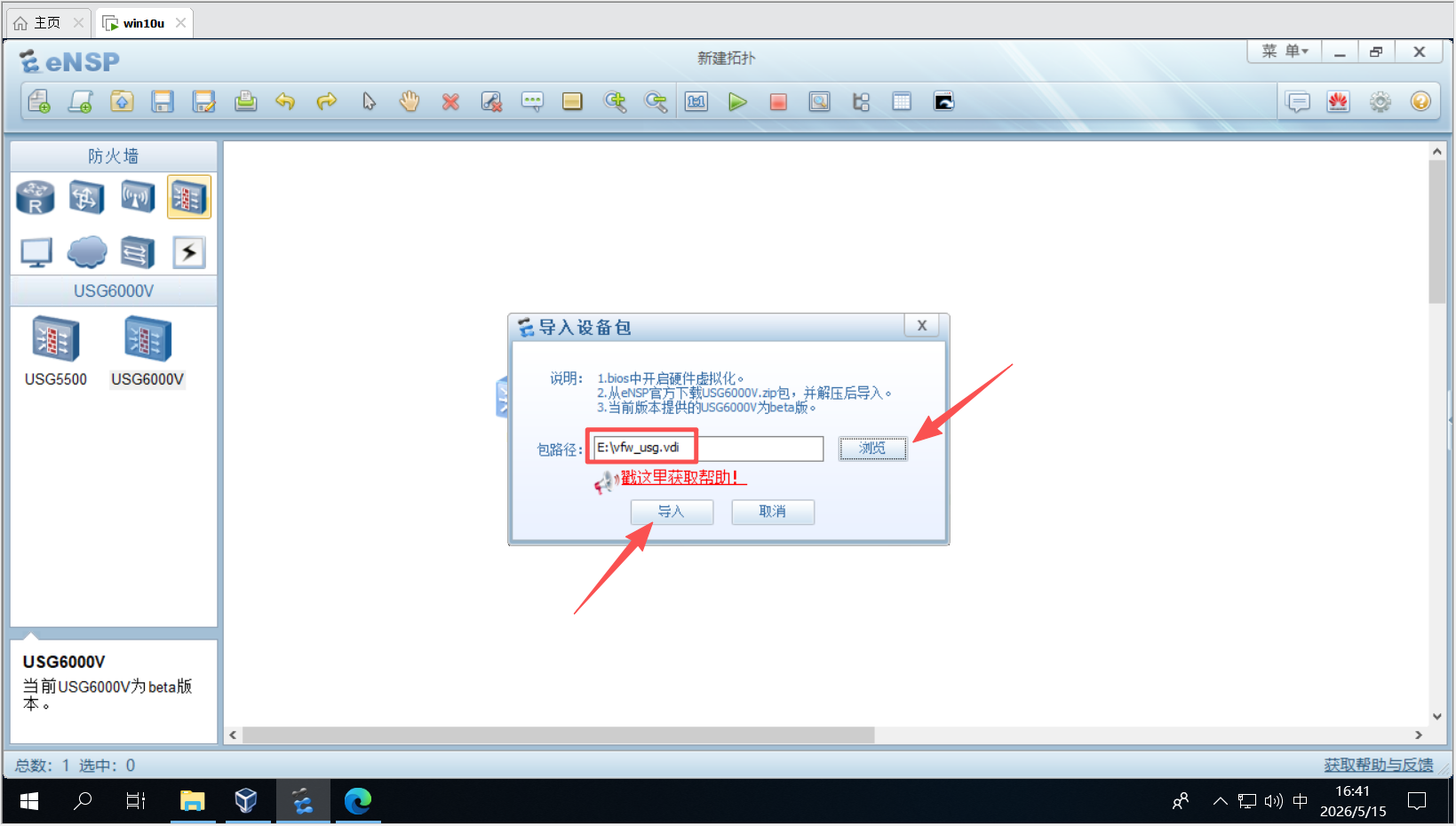

步骤2:启动并导入镜像 右键点击防火墙 → 启动 。此时 eNSP 会弹出对话框,要求导入防火墙镜像包。选择你下载的 vfw_usg.vdi 文件,点击确定。

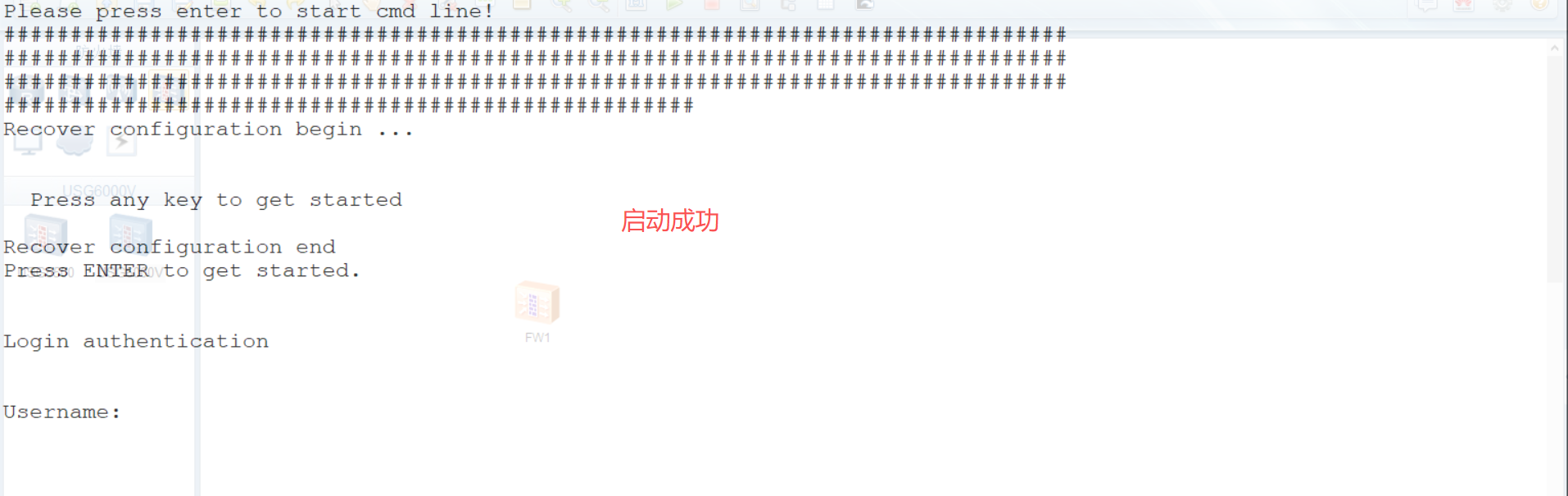

导入完成后,再次启动防火墙即可正常使用。

2. 如果防火墙启不来怎么办?(常见问题与解决)

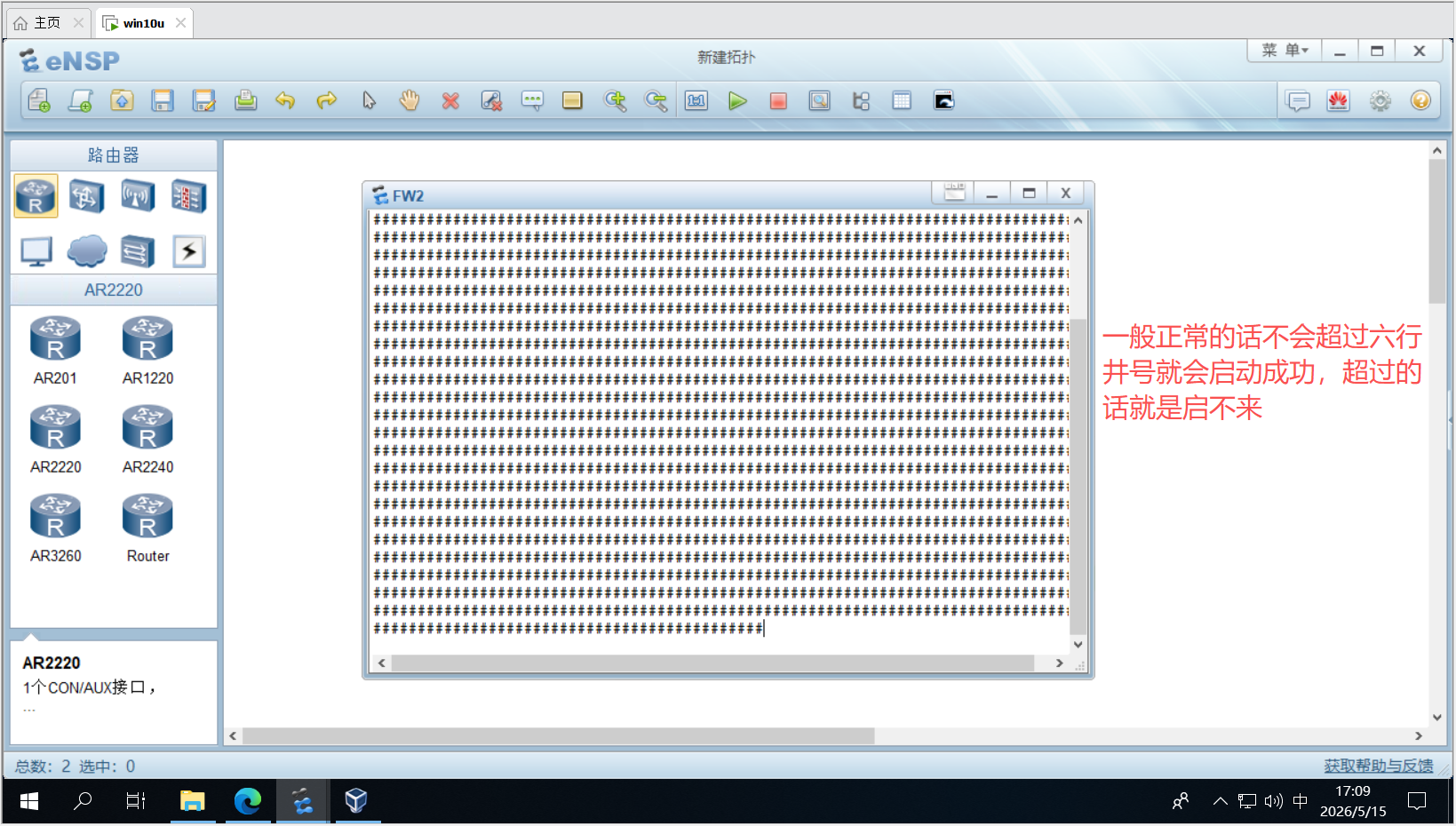

很多人在 eNSP 中启动 USG6000V 时会遇到各种问题,以下是常见情况及解决方案:

| 现象 | 可能原因 | 解决方法 |

|---|---|---|

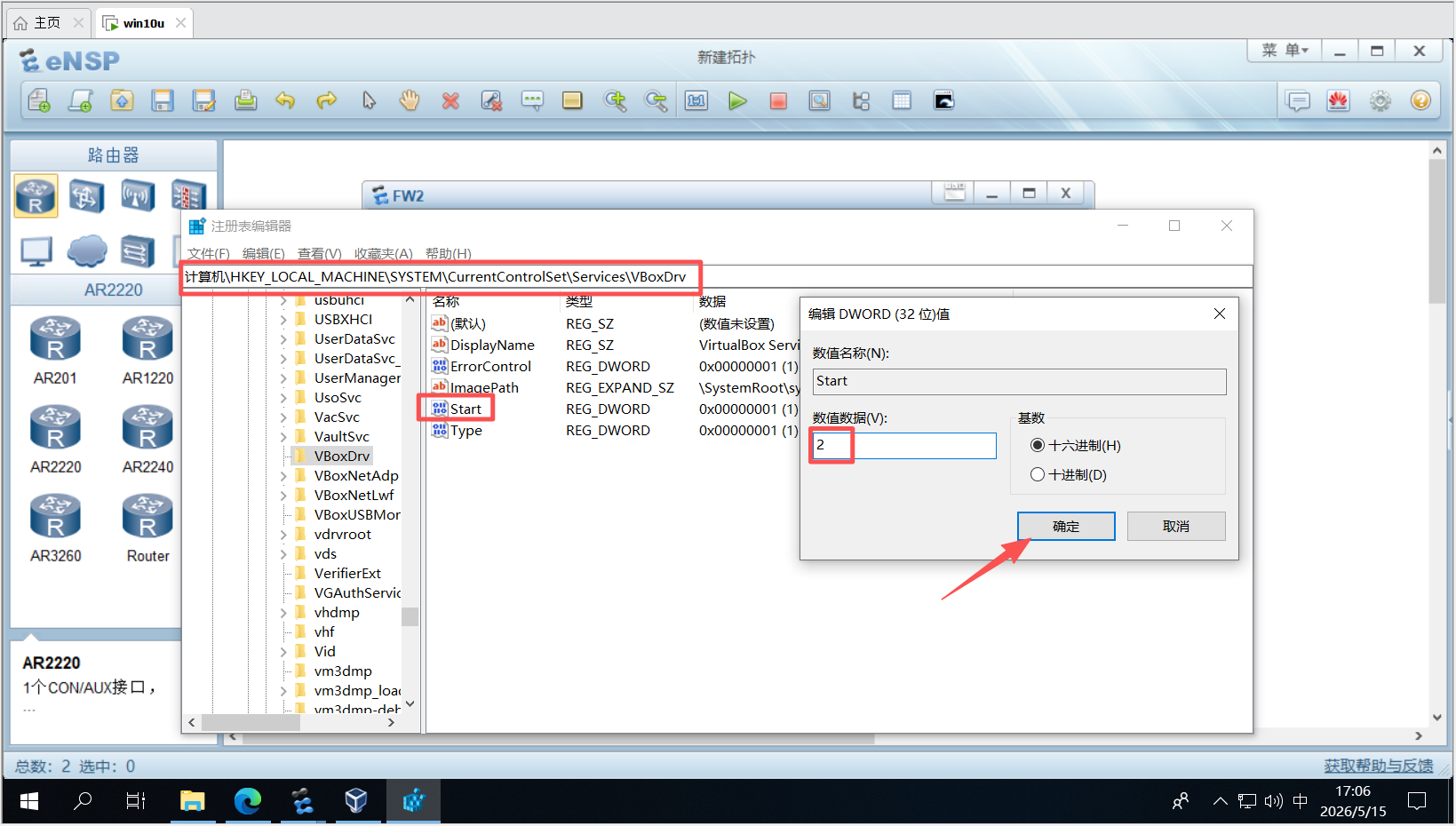

无限输出 #####,进不了配置界面 |

VirtualBox与Windows不兼容 | 在运行中输入regedit进入注册表,把HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\VBoxDrv里的start的1改为2,然后重启电脑,重新安装virtualbox。 |

| 提示"错误代码 40" | 虚拟化未开启或兼容性问题 | BIOS 开启 VT-x/AMD-V;以管理员运行 eNSP;将 VirtualBox 降级/升级到 5.2.34。 |

| 提示"错误代码 45" | 镜像文件残留 | 删除 C:\Program Files\Huawei\eNSP\plugin\ngfw\Database 目录下的 vfw_usg.vdi,重新导入。 |

| 命令行出现乱码 | 编码问题 | 将控制台编码切换为 UTF-8 或 GBK。 |

| 其他建议 | 环境问题 | eNSP 安装路径不要含中文;以管理员身份运行 eNSP 和 VirtualBox。 |

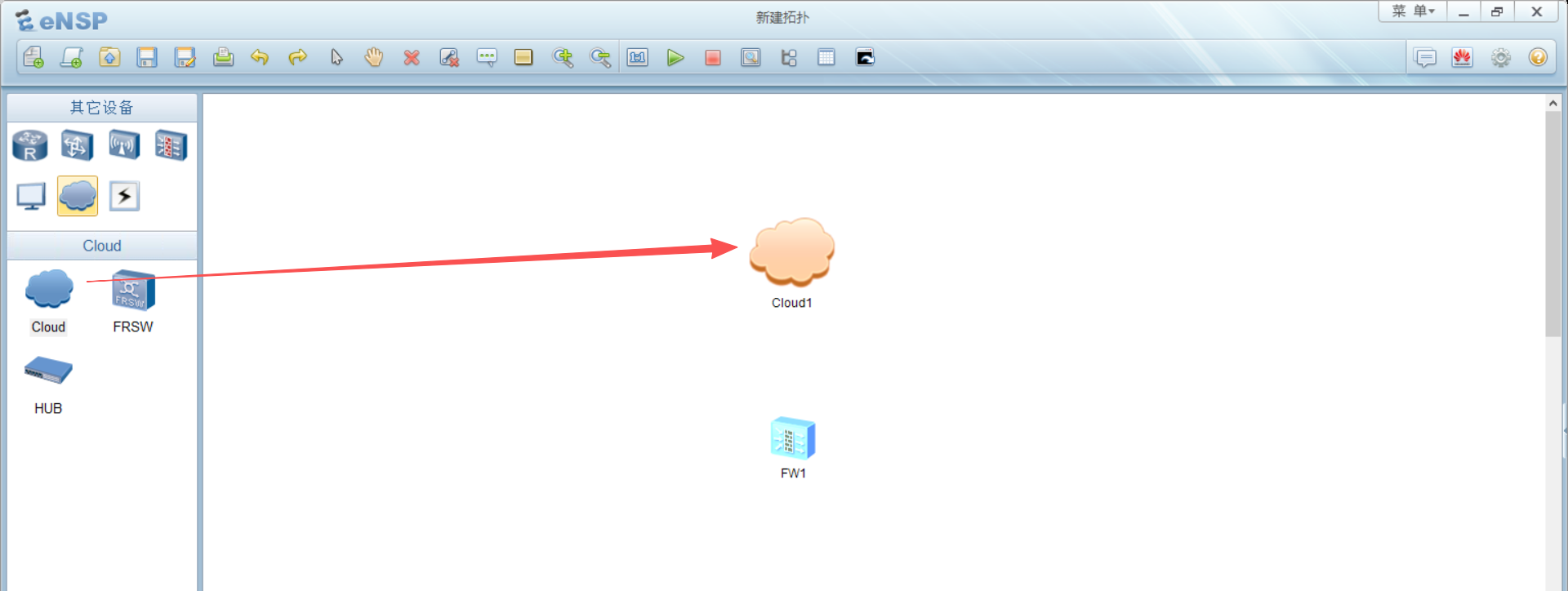

3. 通过 Cloud 配置,让防火墙具备 Web 管理能力

正常情况下,防火墙的 GE0/0/0 口是管理接口,通过 Cloud 桥接到物理机的虚拟网卡后,我们就能用浏览器访问防火墙的 Web 界面了。

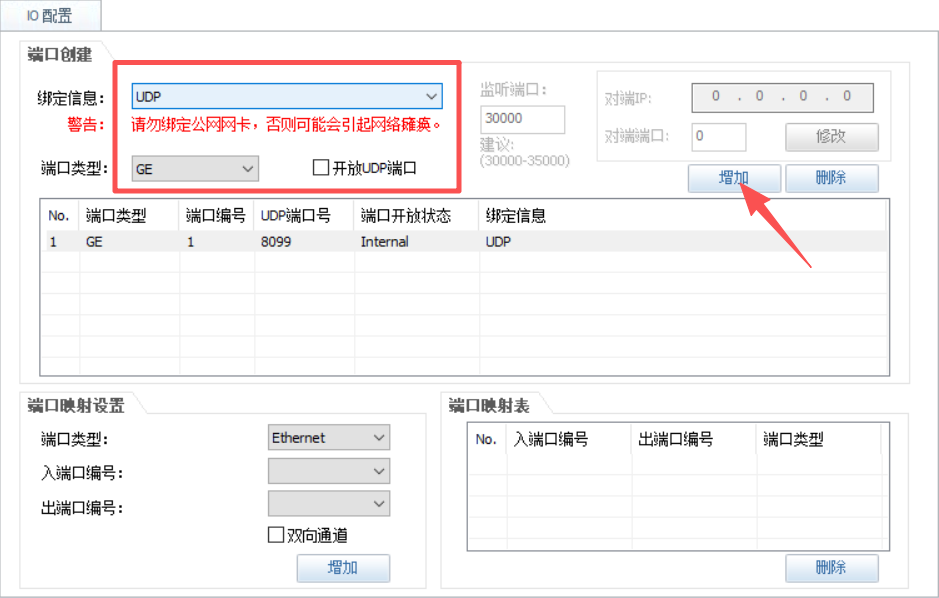

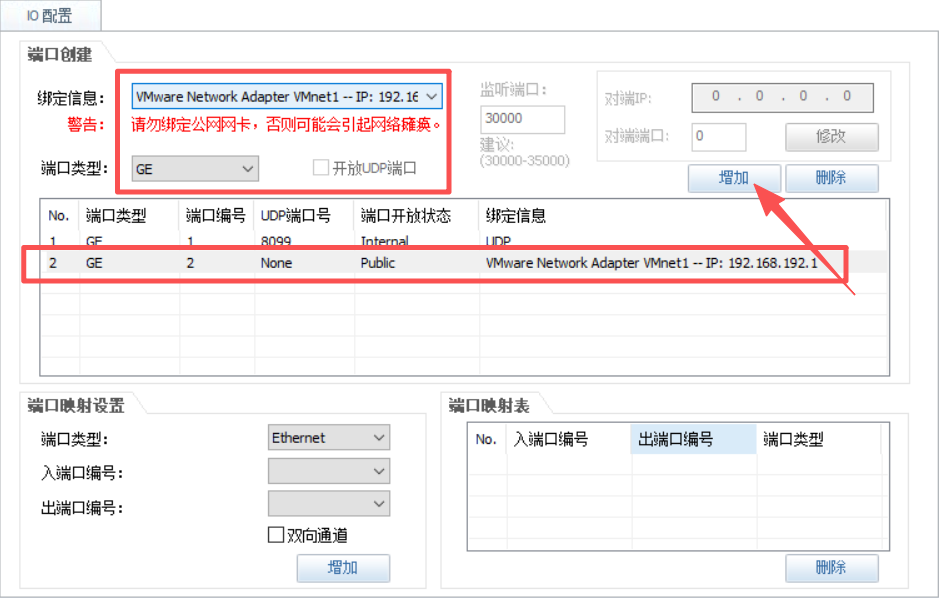

步骤1:在 eNSP 中添加 Cloud 并配置

- 从设备栏拖拽一朵 Cloud 到拓扑区,双击打开配置。

- 绑定信息选择 UDP (默认不修改),端口类型选 GE,点击 增加。

- 再选择绑定信息为虚拟网卡(如 VMnet1 或 VMnet8,建议不要选 192.168.56.0 网段,那是 eNSP 系统用的),端口类型 GE,再次点击 增加。

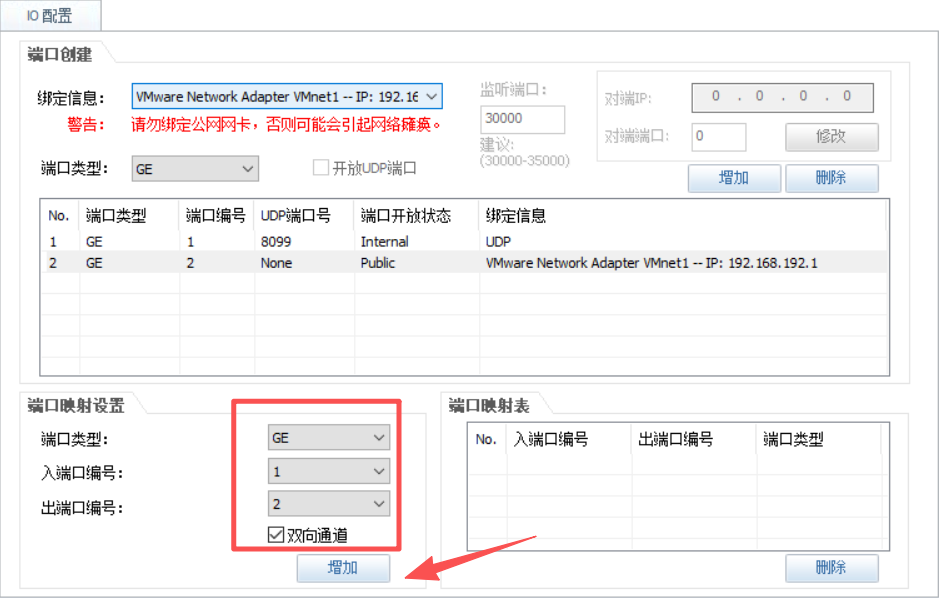

- 在端口映射设置区域,端口类型选 GE,入端口编号填 1,出端口编号填 2,勾选 双向通道 ,点击 增加。

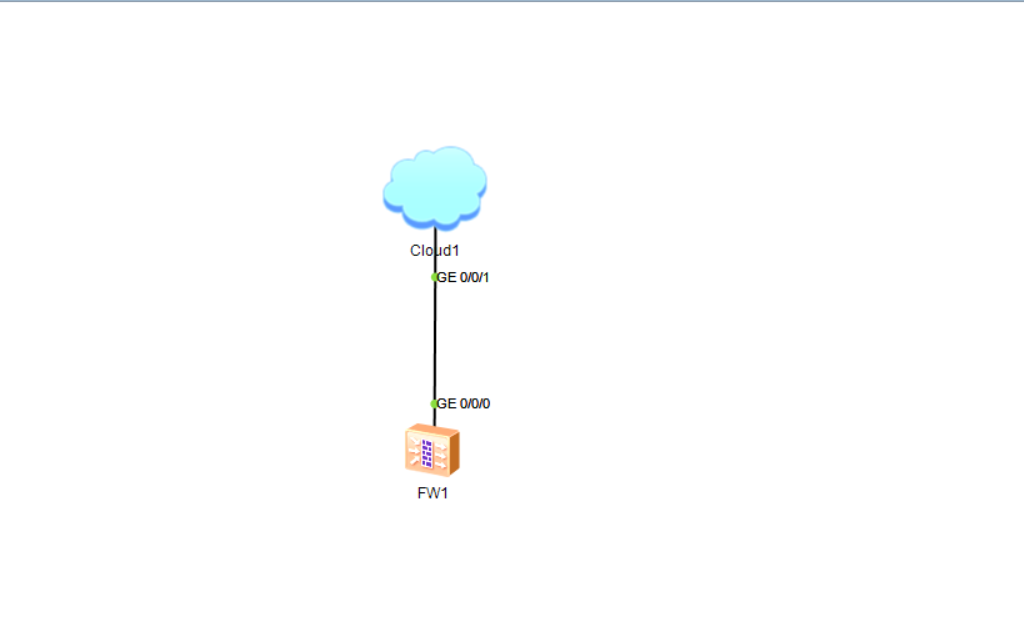

步骤2:连接 Cloud 与防火墙

- 将 Cloud 的

GE0/0/1接口连接到防火墙的GE0/0/0接口(管理口必须接这个口)。启动防火墙,观察连线变成绿色即表示连接成功。

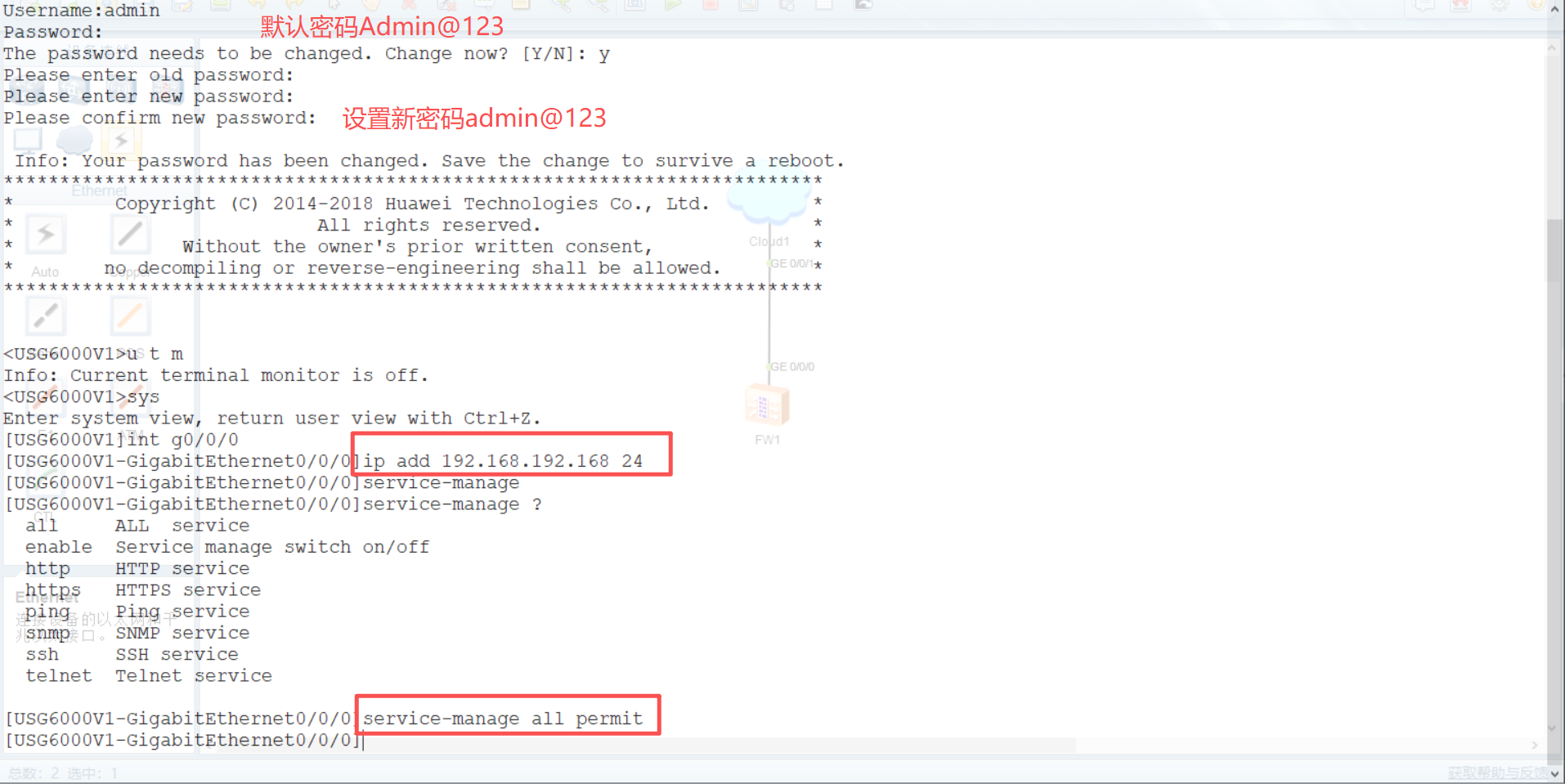

步骤3:配置防火墙 GE0/0/0 接口

双击防火墙打开 CLI 终端。第一次登录系统会强制要求修改密码,务必记住新密码。

Username:admin

Password:Admin@123

The password needs to be changed. Change now? [Y/N]: y

Please enter old password: Admin@123

Please enter new password: admin@123

Please confirm new password: admin@123

<USG6000V1>sys

[USG6000V1]int g0/0/0

[USG6000V1-GigabitEthernet0/0/0]ip add 192.168.192.168 24

[USG6000V1-GigabitEthernet0/0/0]service-manage enable

[USG6000V1-GigabitEthernet0/0/0]service-manage https permit

[USG6000V1-GigabitEthernet0/0/0]service-manage ping permit关键命令说明:

-

ip address 192.168.192.168 24--- 管理口 IP,必须与后续虚拟网卡在同一网段。 -

service-manage all permit--- 允许 https/http/ping 等管理流量通过,这是模拟器中能 Web 登录的前提。

步骤4:配置物理机虚拟网卡 IP(可选)

-

打开 控制面板 → 网络和共享中心 → 更改适配器设置,找到你在 Cloud 中绑定的虚拟网卡(如 VMnet1)。

-

右键 → 属性 → IPv4,将 IP 地址手动设置为

192.168.192.10,子网掩码255.255.255.0,网关可填192.168.192.1,DNS 暂不填。

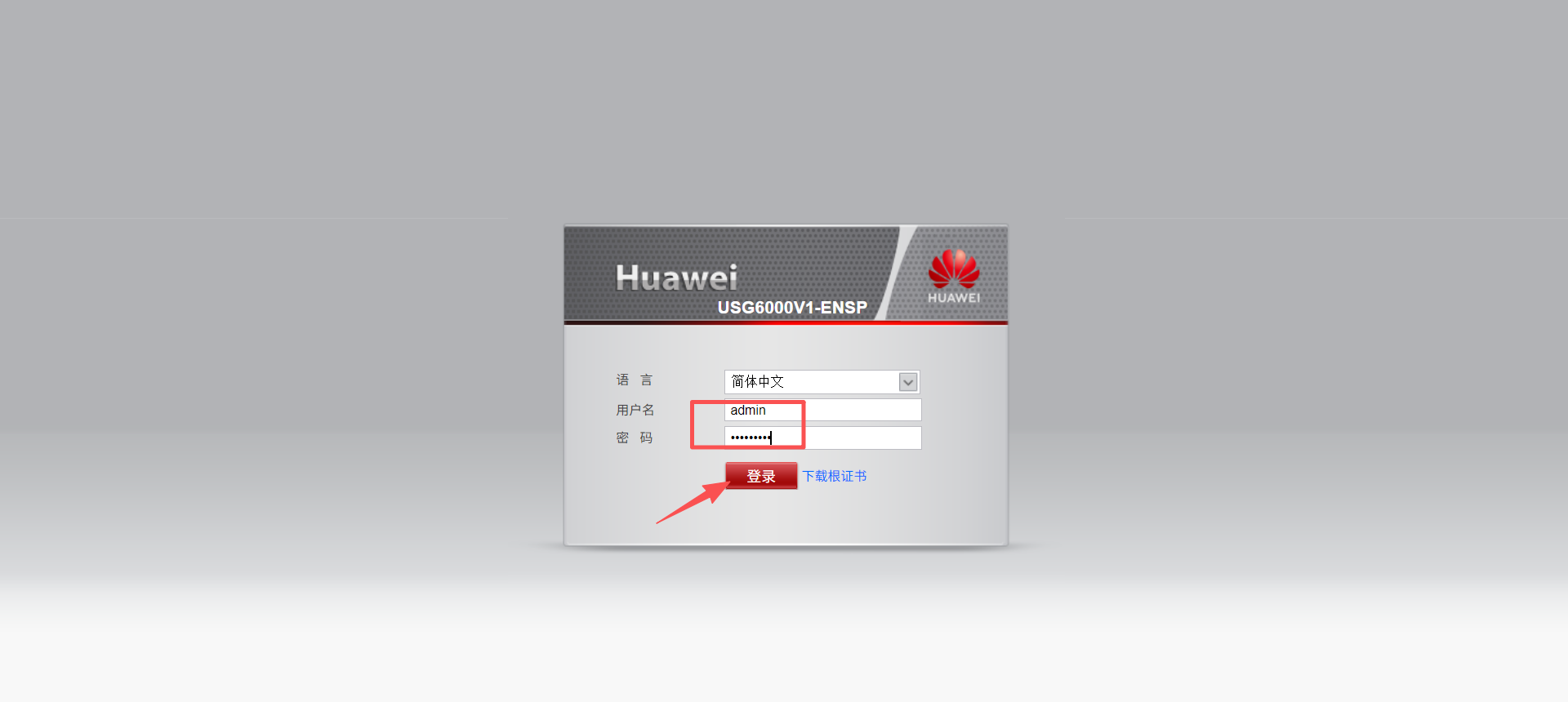

4. 初体验:登录防火墙 Web 界面

一切就绪后,打开浏览器,在地址栏输入:https://192.168.192.168:8443

浏览器会提示证书不安全(自签名证书),点击"高级" → "继续前往",放心访问即可。

输入账号密码:用户名 admin,密码 admin@123。首次登录后系统会引导你修改默认密码,务必设置一个强密码,并建议开启密码过期提醒。

登录成功后,你将看到防火墙的图形化管理界面。在这里,你可以直观地配置安全策略、NAT规则、VPN、入侵防御等,比命令行友好得多。

初体验小贴士 :登录后建议先进入 系统 > 配置 > 时钟 校准设备时间,然后进入 策略 > 安全策略 观察默认策略,再进入 监控 > 日志 查看系统运行日志,快速熟悉 Web 界面的布局。

八、总结

本文从最基础的防火墙概念讲起,厘清了防火墙与路由器的区别,梳理了防火墙从包过滤到状态检测、再到 NGFW 的四代演进历史。然后深入讲解了下一代防火墙(NGFW)的核心特性------应用识别、一体化安全、SSL 解密、用户身份认证等,并对比了传统防火墙和 UTM 的差异。我们还介绍了国内外主流 NGFW 厂商,以及 2026 年的技术趋势(AI、SASE、零信任、后量子等)。最后,通过华为 eNSP 模拟器,一步步完成了 USG6000V 镜像导入、启动故障排查、Cloud 桥接配置和 Web 界面登录。通过这篇文章,希望你能:理解 NGFW 为什么是当前网络边界安全的核心;知道如何在自己的电脑上搭建 NGFW 模拟环境;掌握基本的防火墙 Web 管理操作。

**重要声明:**本教程及文中所有操作仅限于合法授权的安全学习与研究。作者及发布平台不承担因不当使用本教程所引发的任何直接或间接法律责任。请务必遵守中华人民共和国网络安全相关法律法规。

如果这篇文章帮你解决了实操上的困惑,别忘记点击点赞、分享 ,也可以留言告诉我你遇到的其它问题,我会尽快回复。你的关注是我坚持原创和细节共享的力量来源,谢谢大家。