1 项目介绍

1.1 研究目的和意义

在数字化时代,内容安全成为了互联网企业面临的一个重要挑战。海量数据的产生与传播,伴随着不良信息和网络安全威胁的日益增加。因此,本课题旨在通过构建一个基于大数据架构的内容安全风控与分析系统,来有效识别、预防和管理潜在的网络安全风险。

本课题的研究工作将围绕如何利用大数据技术来收集、存储、处理和分析大规模网络内容,以实现实时的安全监控和风险评估。研究将深入探索自然语言处理(NLP)、机器学习、图像识别等技术在内容安全领域的应用,开发能够自动检测和响应安全威胁的智能系统1。

研究的核心将聚焦在开发高效的数据处理流程,这包括使用分布式计算框架来处理和分析数据,如Hadoop和Spark。这些框架能够支持处理PB级别的数据量,确保系统能够快速响应内容安全事件。同时,研究也将涉及到数据的实时流处理,使用如Kafka和Flink等技术来实现数据的快速采集和流式计算。

在内容分析方面,课题将研究如何运用深度学习算法来提高文本、图片和视频等多种类型内容的识别准确率。例如,使用卷积神经网络(CNN)来识别和过滤色情、暴力等不适宜内容;利用循环神经网络(RNN)来理解和预测文本中的有害信息2。

此外,课题还将探讨大数据环境下的内容安全风险评估模型,这包括开发风险评分系统,以量化内容的安全风险级别,为企业提供决策支持。同时,考虑到法律和伦理的要求,研究还将涉及到用户隐私保护和数据安全的相关问题。

预期目标是构建一个全面的内容安全风控与分析系统,该系统不仅能够有效识别和处理网络内容中的安全风险,还能为企业提供深入的风险洞察和策略建议。系统将有助于提高网络环境的整体安全性,保护用户免受不良信息的影响,同时为企业维护品牌形象和遵守法规提供有力的技术支撑。随着技术的不断进步,该系统预计将能够适应不断变化的网络安全威胁,保持企业内容安全风控能力的先进性和有效性。

1.2 系统技术栈

Python

YOLOV7

PyQt5

OpenCV

1.3 系统角色

管理员

用户

1.4 算法描述

YOLOv7,作为YOLO算法家族的最新迭代,延续并升华了该系列在实时目标检测领域的核心理念,通过集成多项创新优化,显著增强了检测速度与精确度。其运行机制围绕三大核心组件展开:Backbone(主体结构)、Neck(中间连接部)与Head(输出头部),形成了一个高效的目标识别框架。

在处理流程起始,YOLOv7首先对接收到的图像施以预处理,调整其尺寸与格式,确保与模型要求相符。随后,图像信息被馈入Backbone,这一部分由多层卷积与池化层构成,逐级深入挖掘图像特征,不仅捕捉基本的纹理与形态信息,更深层次地提炼出目标对象的关键特征。

紧接着,这些丰富的特征通过Neck部分进行深度融合与加工。Neck设计是YOLOv7的一大创新,借鉴了FPN(特征金字塔网络)和PANet(路径聚合网络)等先进策略,巧妙融合了多尺度特征图,显著增强了模型对不同尺寸目标的识别能力,这是提高模型泛化性能和鲁棒性的关键步骤。

最后,经过深度融合的特征数据传递至Head部分,通过一系列精心设计的卷积和全连接层,对特征进行深入分析与解码,最终输出关于目标位置(边界框)、所属类别及置信度的预测结果。为优化检测效果,YOLOv7还应用了非极大值抑制(NMS)等策略,有效过滤冗余预测,确保结果的准确无误。

在技术优化与创新方面,YOLOv7不仅引入了新颖的网络架构和激活函数,有效提升了模型的学习表达力和收敛效率,还实现了在保持实时处理速度的基础上,大幅提高检测精度的壮举。同时,通过采用更优化的训练策略与数据增强技术,进一步巩固了模型的泛化能力和在复杂环境下的鲁棒性。这些综合性的进步,使得YOLOv7在实时目标检测领域取得了显著的领先地位,并成功渗透到多种实际应用情景之中。

1.5 系统功能框架图

1.6 设计思路

在算法层面,项目选用了YOLOv7作为核心目标检测技术,鉴于其在高速度与高精度之间的优异平衡,尤其适合于需要即时响应的暴力行为监测场景,确保了实时监控与分析的高效执行,在内容鉴黄方面采用贝叶斯算法。

数据训练环节,我们基于精心筹备的数据集,对YOLOv7模型展开了细致调优。通过精细调整学习速率、批量大小等超参数,不断磨砺模型性能,以期达到对暴力行为检测任务的最佳匹配。同时,融入数据增强策略,如随机裁剪、图像旋转与翻转等手段,有效拓宽了模型对各类实际情况的适应边界,提升了泛化能力。

图像预处理阶段,我们借力OpenCV的强大功能,对输入图像进行了精心准备,包括转换为灰度图像、滤波降噪及尺寸调整等,这一系列操作有效滤除了无关信息,为模型输入提供了更为纯净、易于分析的图像素材。

预处理完成后,这些优化过的图像被送入经过充分训练的YOLOv7模型中,模型随即展开暴力行为的识别工作,输出一系列候选边界框及其对应的类别置信度,据此判断图像内容是否存在暴力行为迹象。

为确保检测结果的精确性,我们实施了后处理步骤,运用非极大值抑制(NMS)算法筛除重复预测,仅保留最可信的检测框,从而精炼了最终的检测输出。

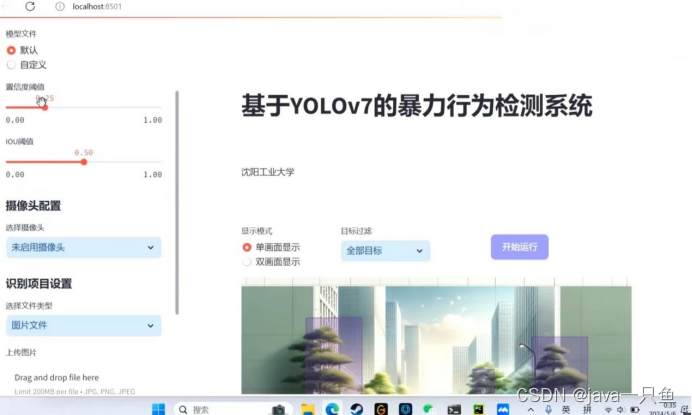

最后,将上述检测成果集成到系统架构中,并借助PyQt5等图形用户界面工具,设计出直观易用的界面。此界面不仅实时展示视频流与检测结果,还集成了控制面板、系统状态监视器等交互组件,便于用户直观操作,如一键启动或终止检测、浏览历史记录、查看统计报告等,全方位提升了用户体验与系统实用性。

2 系统功能实现截图

2.1 用户功能模块实现

2.1.1 图片检测功能

2.1.2 视频检测功能

2.1.3 过滤词功能

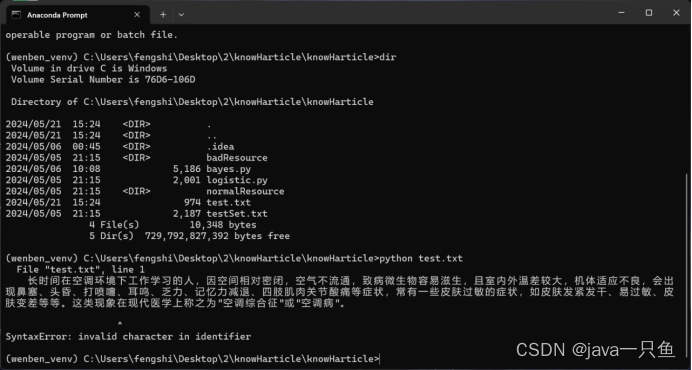

2.1.4 文本黄暴检测