-

实验原理:1. 根据ARP中间人攻击,获取 用户和服务器之间的数据

-

- 将获取到的数据 通过一定的技术来复原,进而获取用户的信息或者 相关权限

-

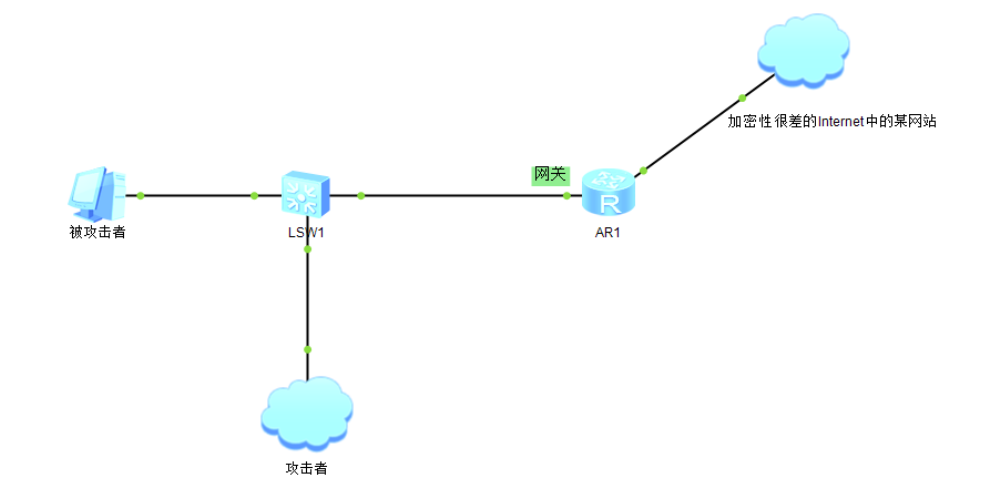

实验拓扑图

-

将 kali 的网卡改为桥接模式,查看Kali和本机的ip

-

启动ettercap,在Kali的终端中输入ettercap -G,扫描局域网内存活的主机

-

添加目标,选中网关192.168.1.1点击 Add to Target1,

-

选中靶机192.168.1.100点击 Add to Target2

-

开启嗅探Sniffing at startup,. Kali 对 本机进行 ARP中间人攻击,获取通信信息(Cookies)

-

在本机上多次进行登录登出操作

-

在Kali上启动wireshark进行抓包,保存 wireshark的原始数据,将抓取的数据另存为cookies.pcap文件

-

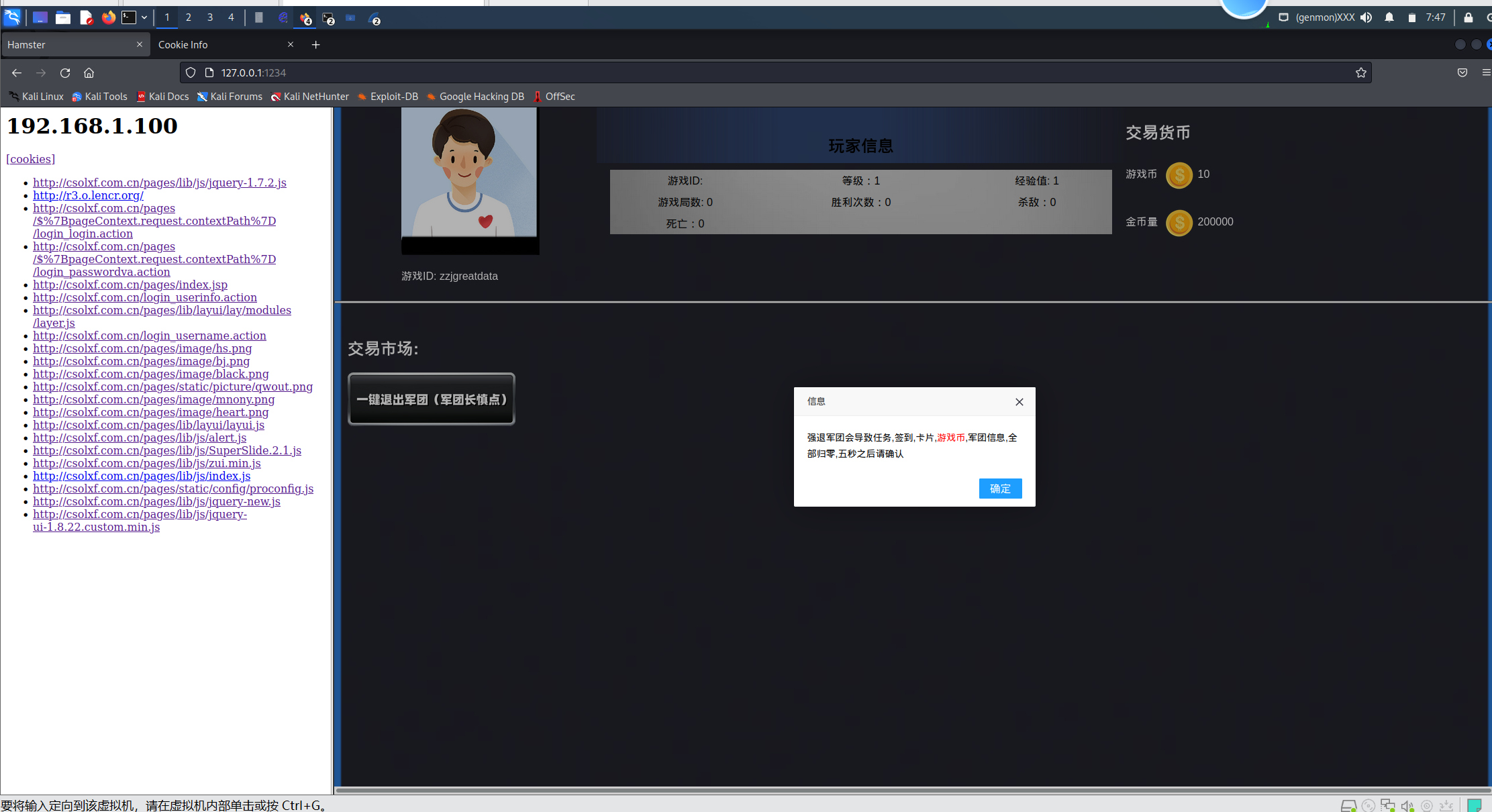

Kali 将Cookies 还原,并携带Cookie数据,此时,会生成一个 hamster.txt的文件

-

在Kali的 火狐浏览器上 开启代理

-

开启 hamster-sidejack进行会话劫持

-

在Kali的火狐浏览器 输入: 127.0.0.1:1234

关于HTTP的攻击实验

༺小白熊 ༻2024-07-11 4:02

相关推荐

yychen_java1 小时前

当算法成为武器:AI泛滥时代的多维危机透视与治理路径漫途科技1 小时前

精准盯防危房隐患,智守人居安全|MTB46-4-2A 4G数据采集终端专项应用方案mN9B2uk172 小时前

大数据量高并发的数据库优化jinglong.zha2 小时前

LScript-从零基础到商业变现的AI自动化学习平台土星云SaturnCloud2 小时前

边缘计算赋能智慧工地:从“看得见“到“管得住“的智能化升级Adorable老犀牛2 小时前

Telegraf:InfluxData 出品的指标采集代理Misnearch2 小时前

抓包Packet Capture北塔软件2 小时前

北塔软件智能体平台 | 不只监控,更是AI时代的数据资产zhangfeng11332 小时前

ps aux讲解,结合国家超算中心 hpc apptainerAOwhisky3 小时前

学习自测与解析:MySQL第五、六、七期核心知识点详解