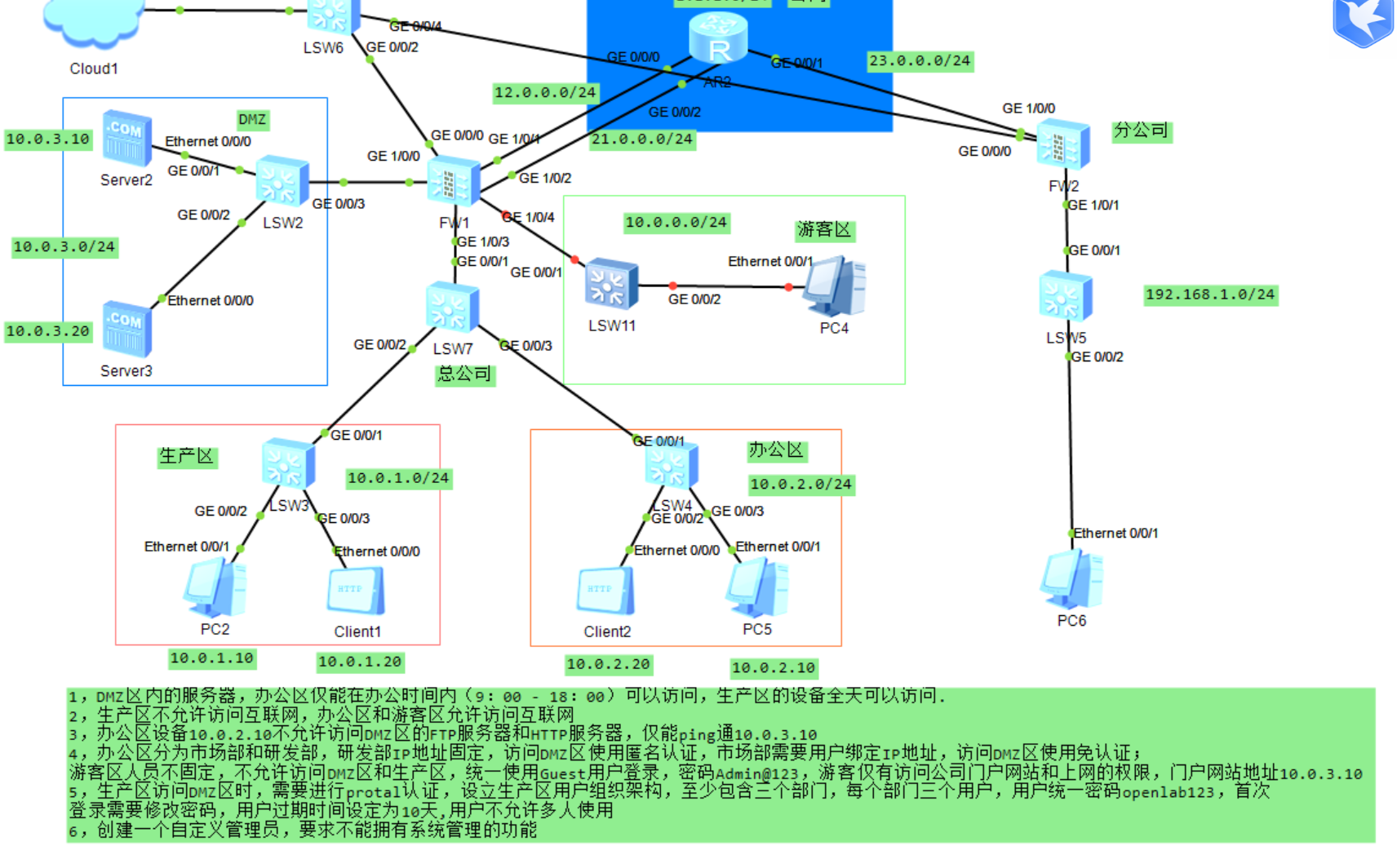

安全防御---防火墙实验1

一、实验拓扑与要求

要求:

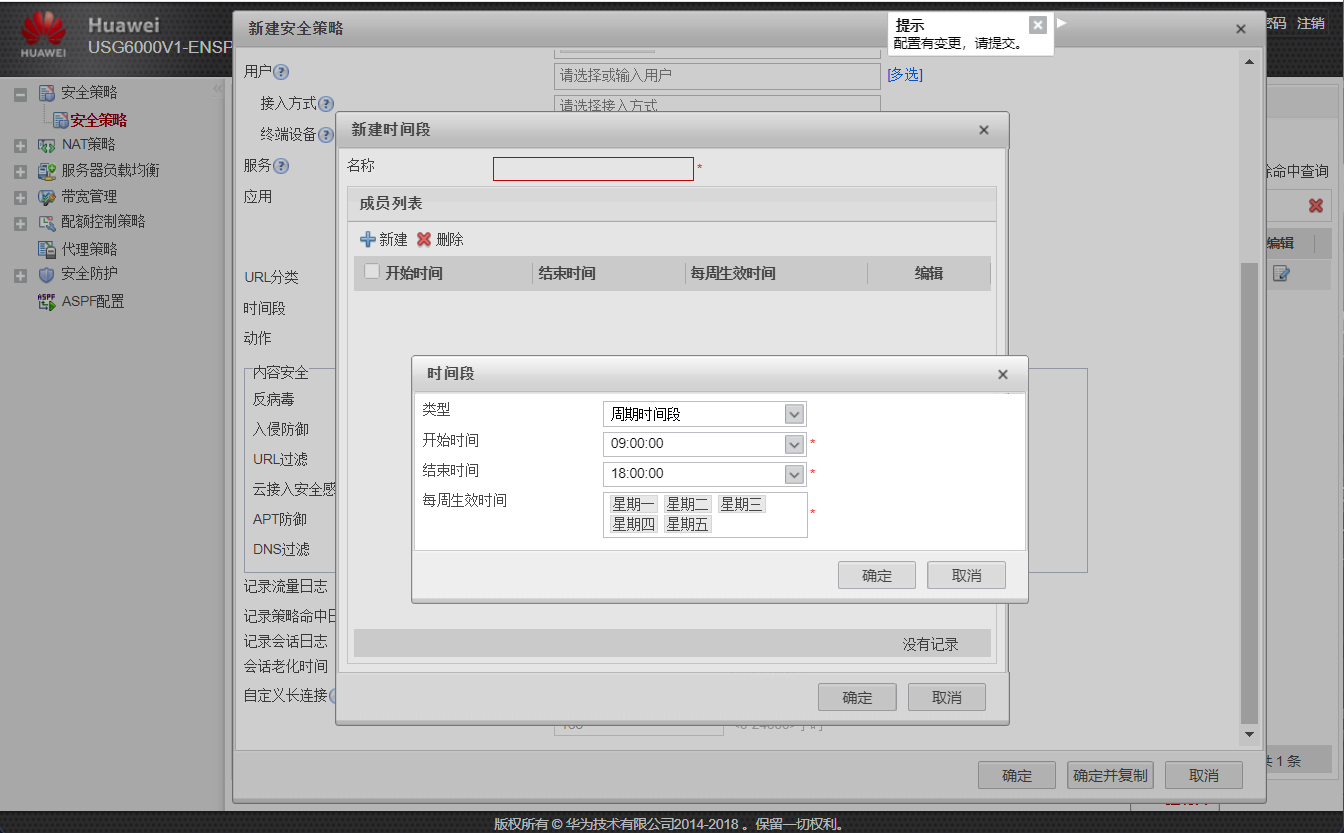

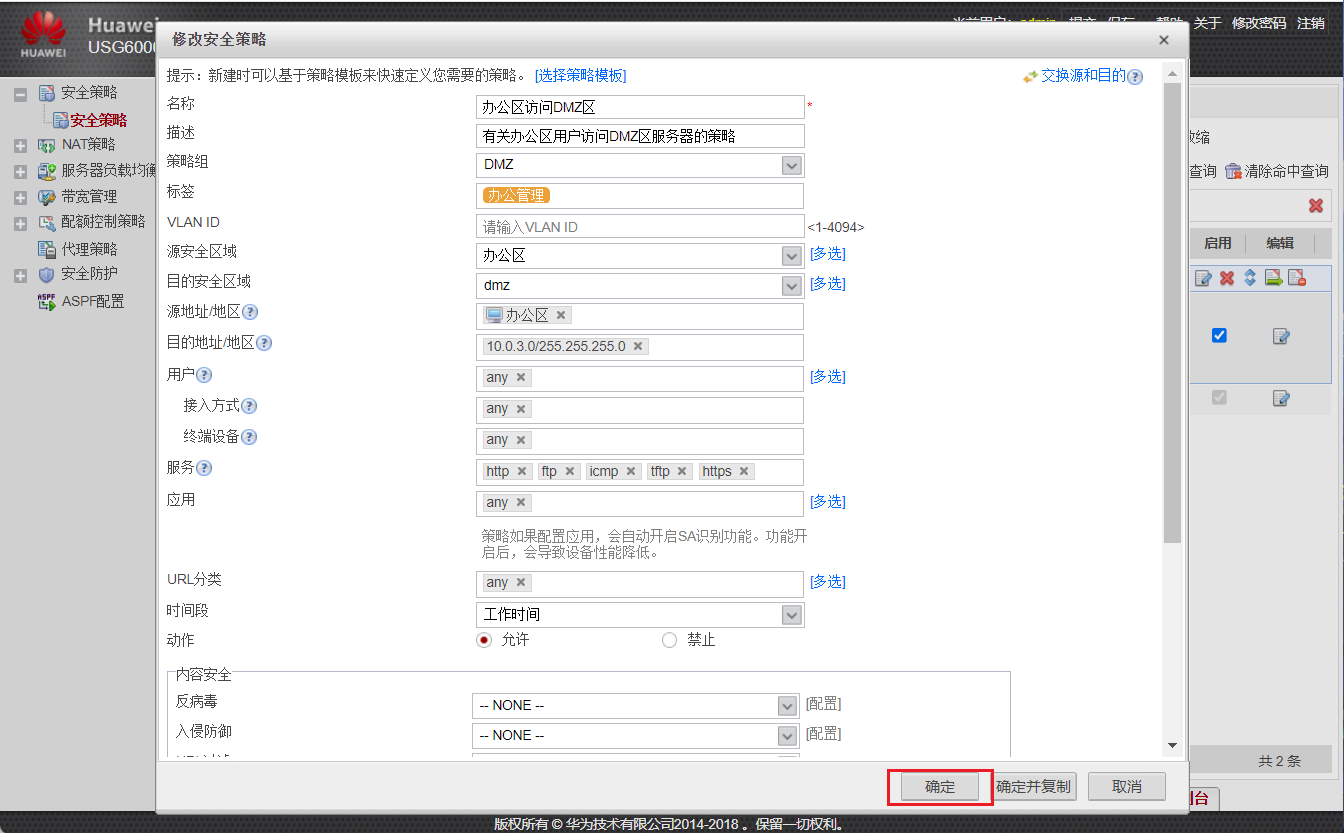

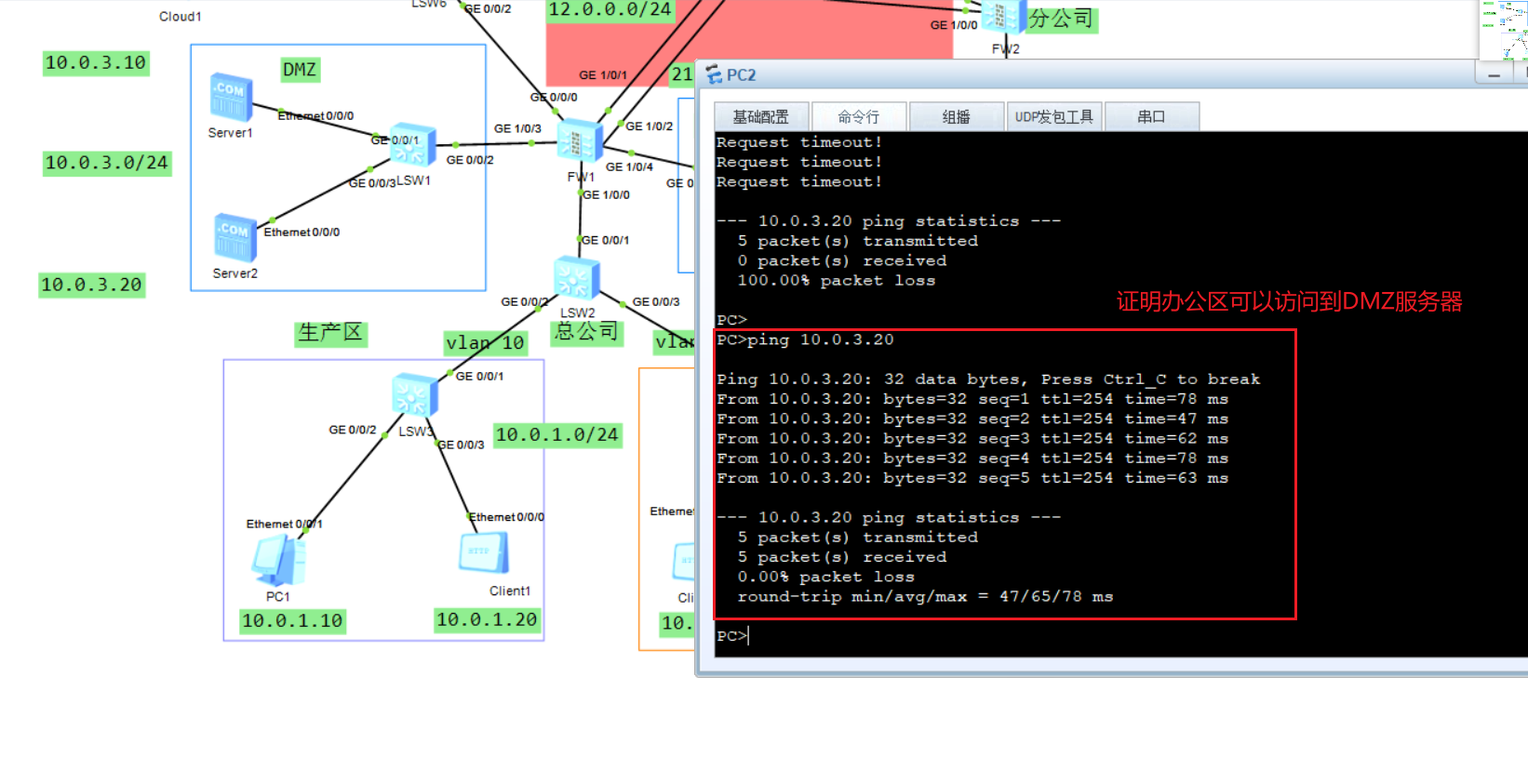

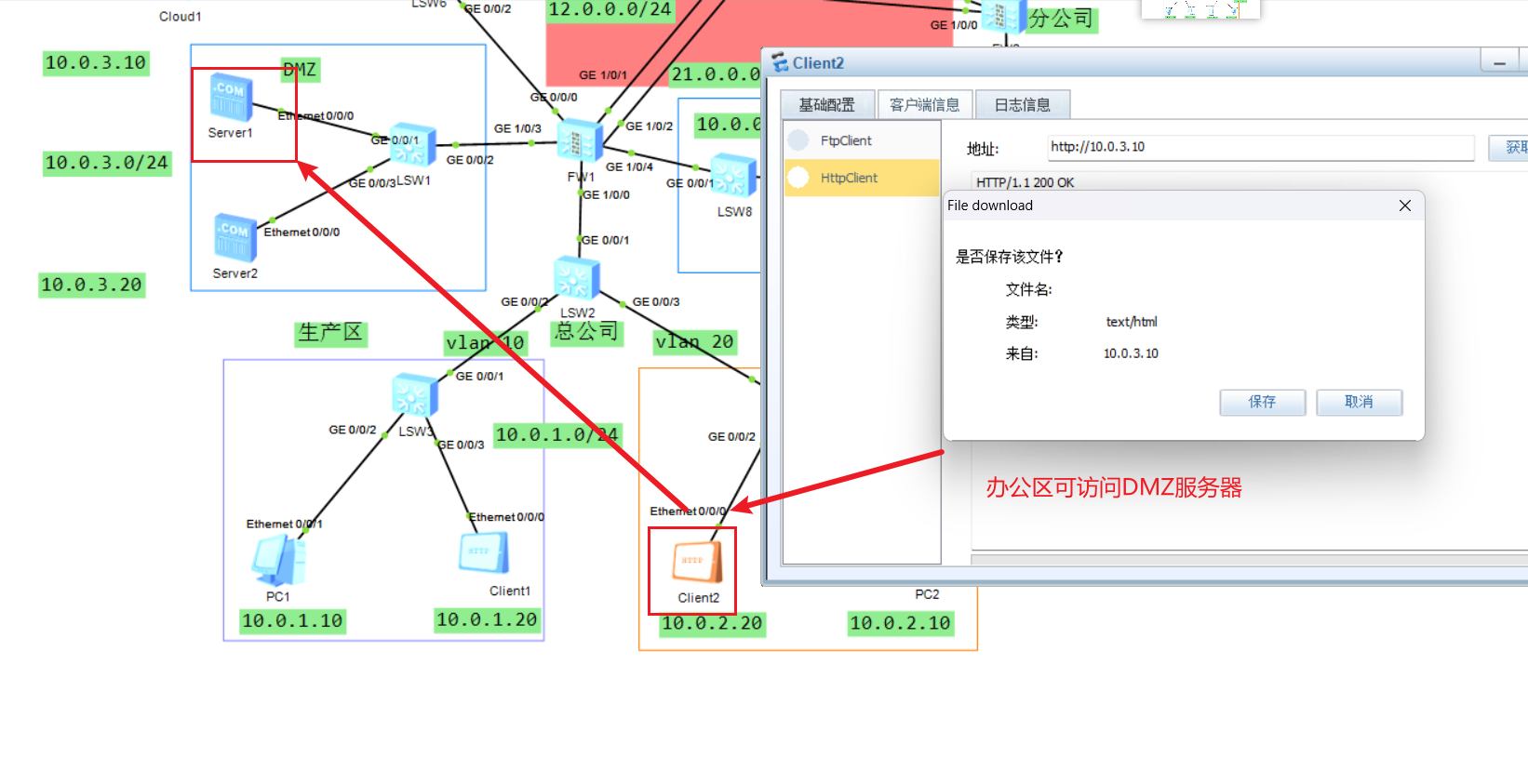

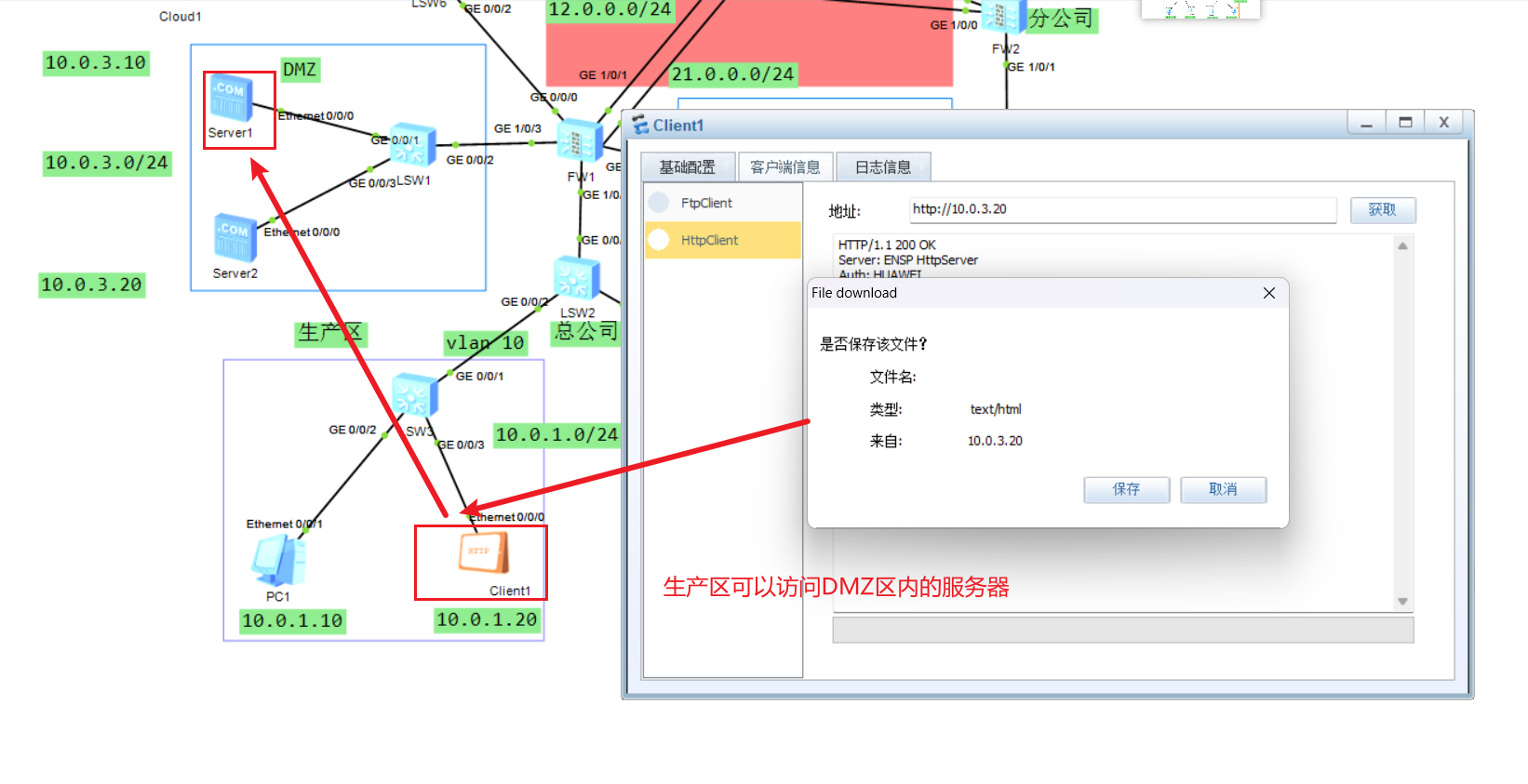

1、DMZ区内的服务器,办公区仅能在办公时间内(9:00-18:00)可以访问,生产区的设备全天可以访问

2、生产区不允许访问互联网,办公区和游客区允许访问互联网

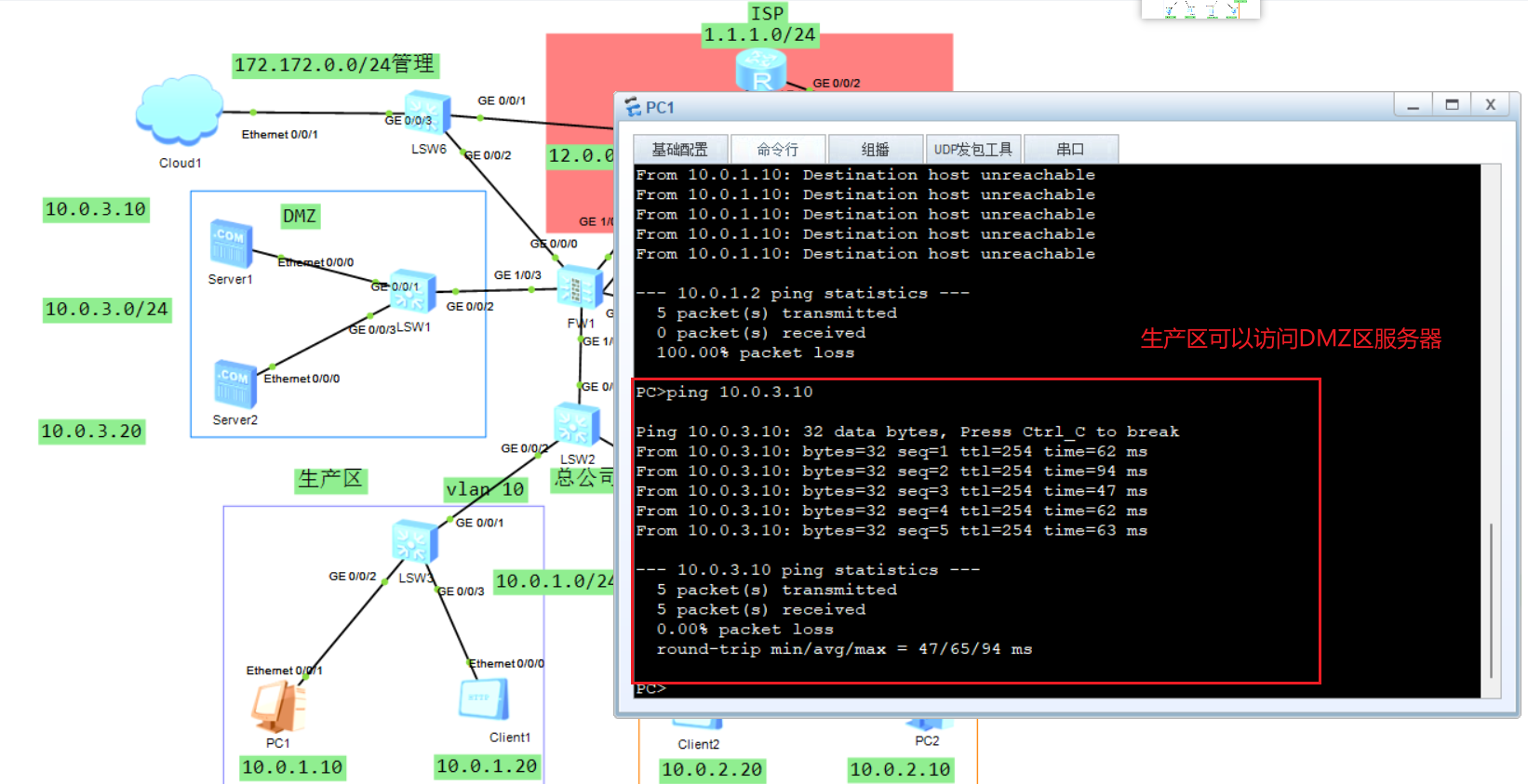

3、办公区设备10.0.2.10不允许访问DMZ区的FTP服务器和HTTP服务器,仅能ping通10.0.3.10

4、办公区分为市场部和研发部,研发部ip地址固定,访问DMZ区使用匿名认证,市场部需要用户绑定ip地址,访问DMZ区使用免认证。

(游客区人员不固定,不允许访问DMZ区和生产区,统一使用Guest用户登录,密码Admin@123,游客仅有访问公司门户网站和上网权限,门户网站地址10.0.3.10)

5、生产区访问DMZ区时,需要进行protal认证,建立生产区用户组织架构,至少包含三个部门,每个部门三个用户,用户统一密码openlab123,首次登录需要修改密码,用户过期时间设定为10天,用户不允许多人使用

6、创建一个自定义管理员,要求不能拥有系统管理的功能

二、实验步骤

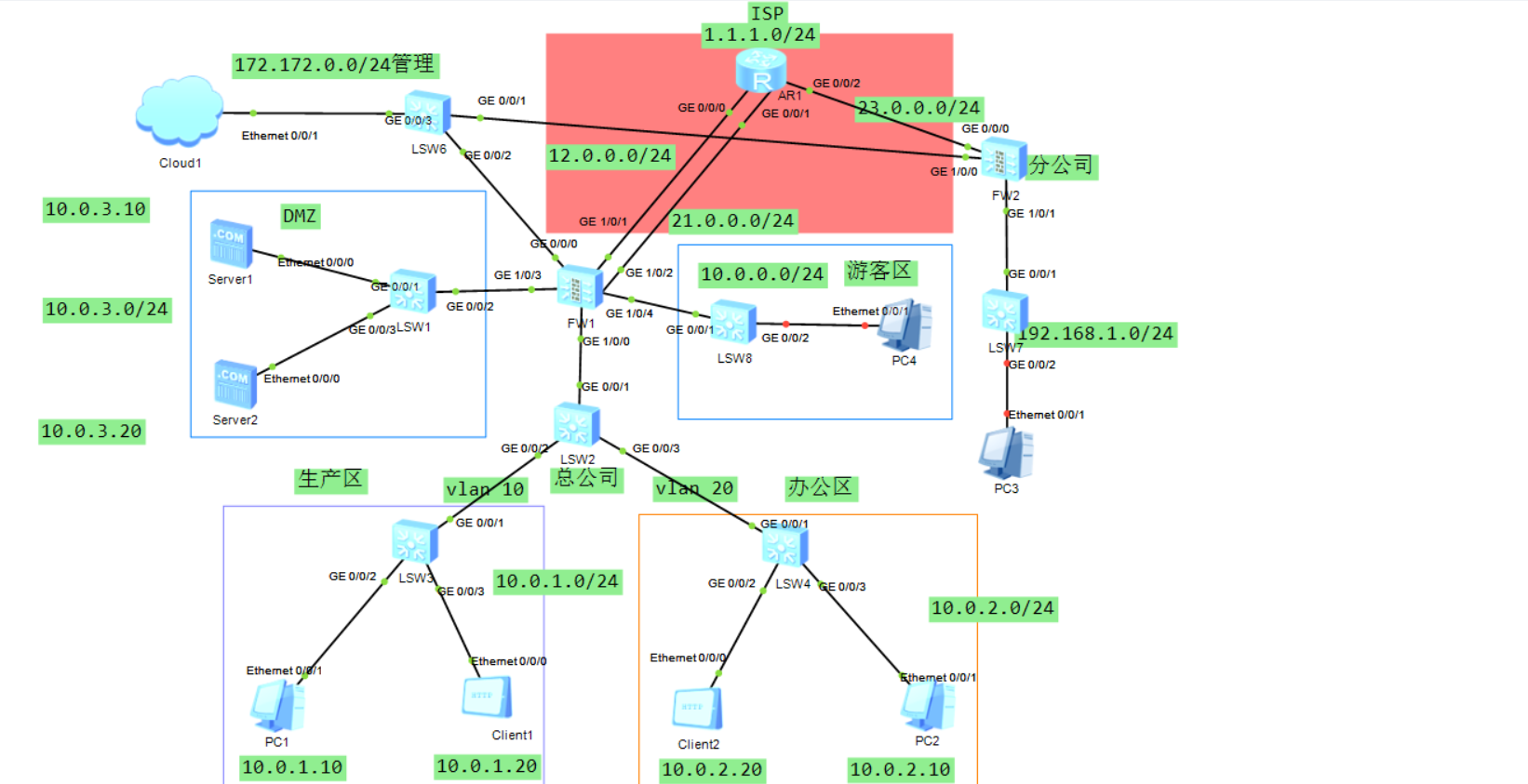

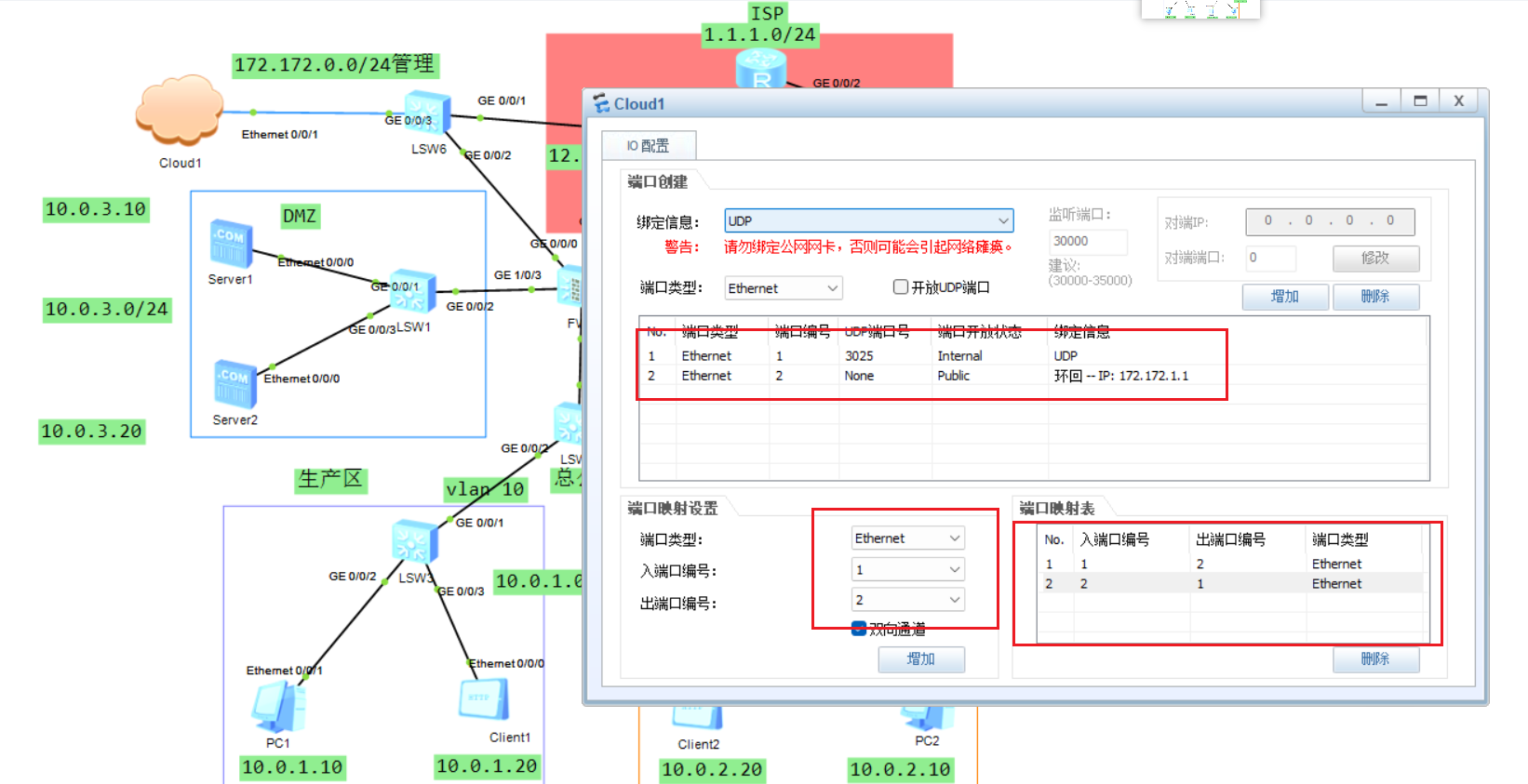

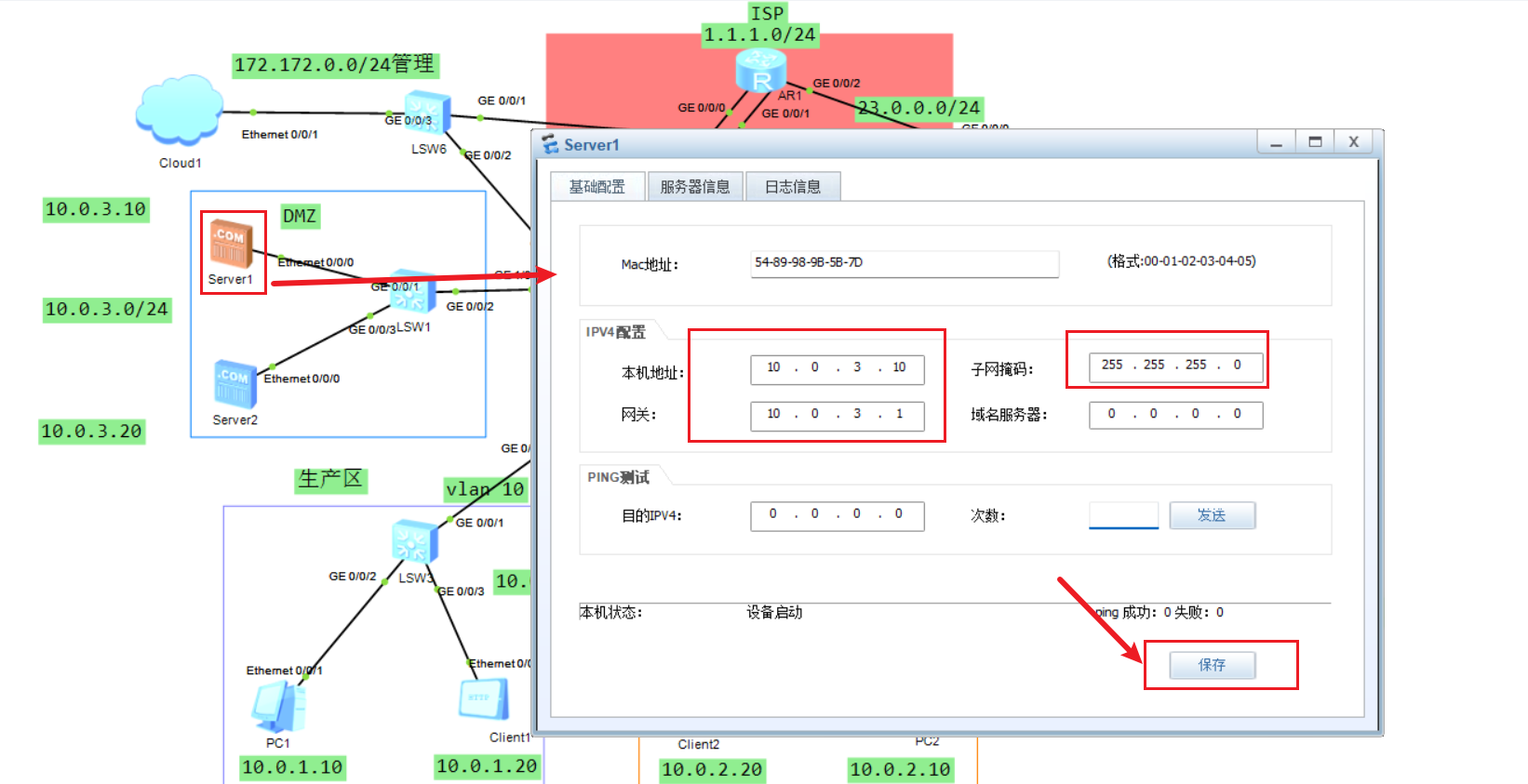

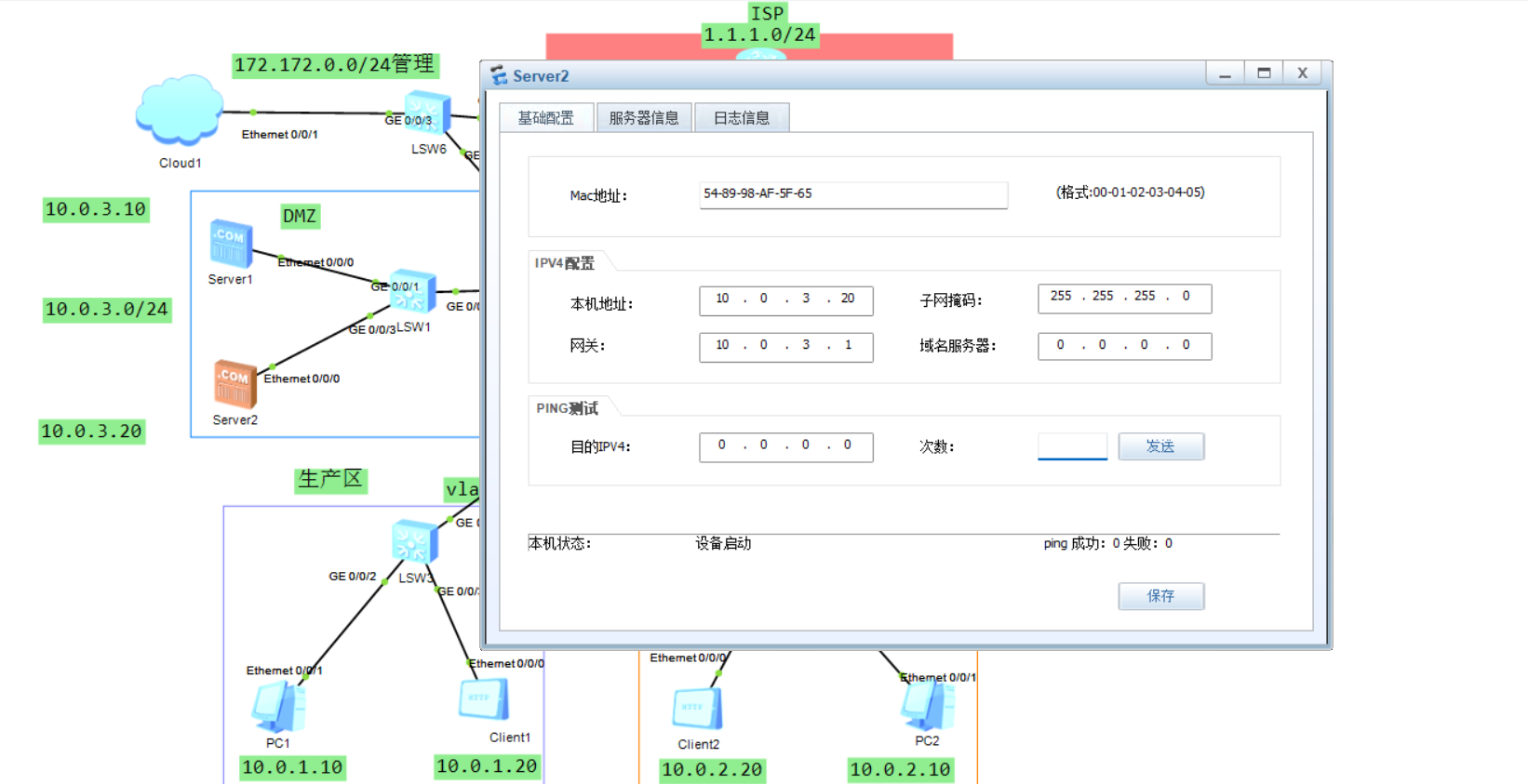

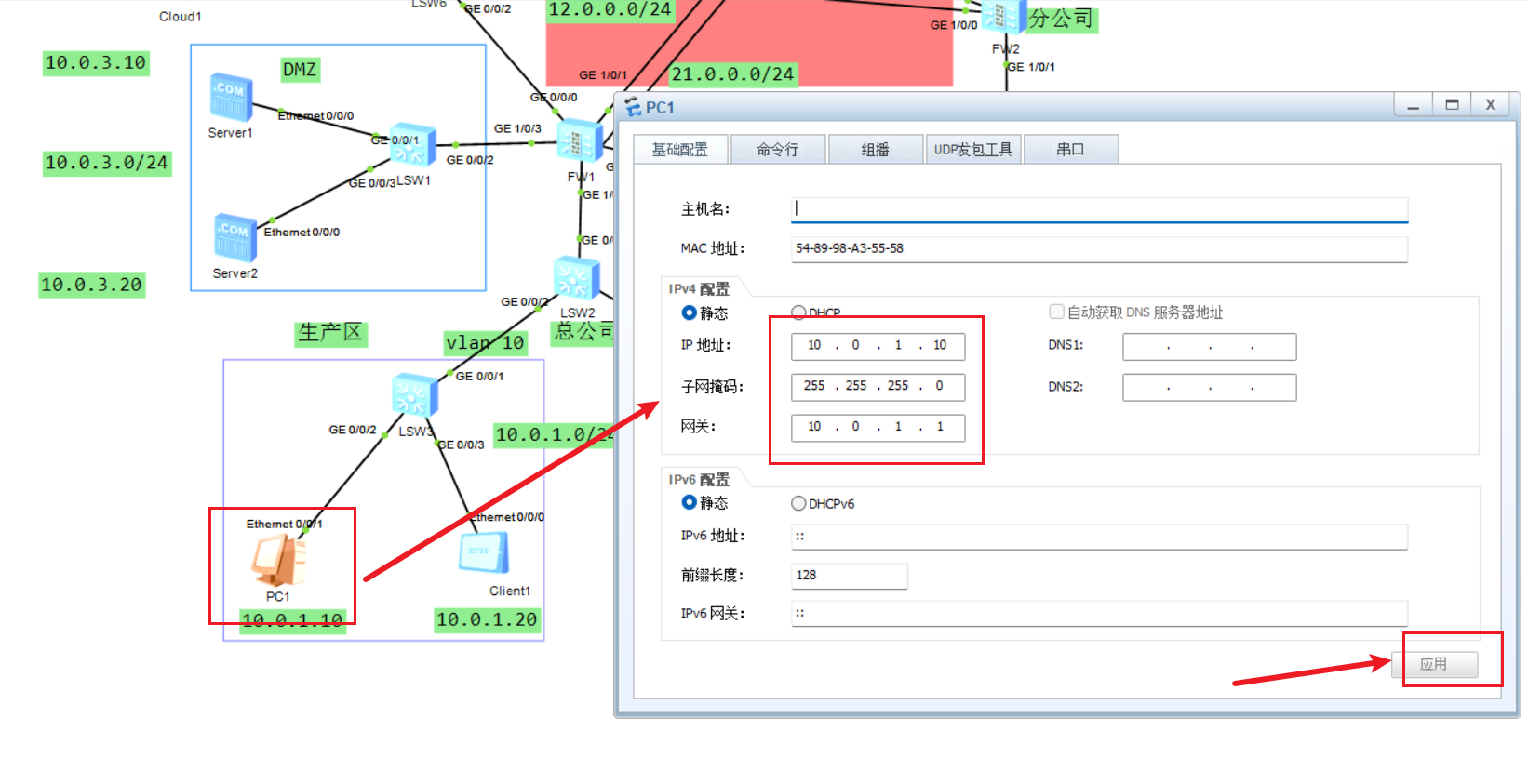

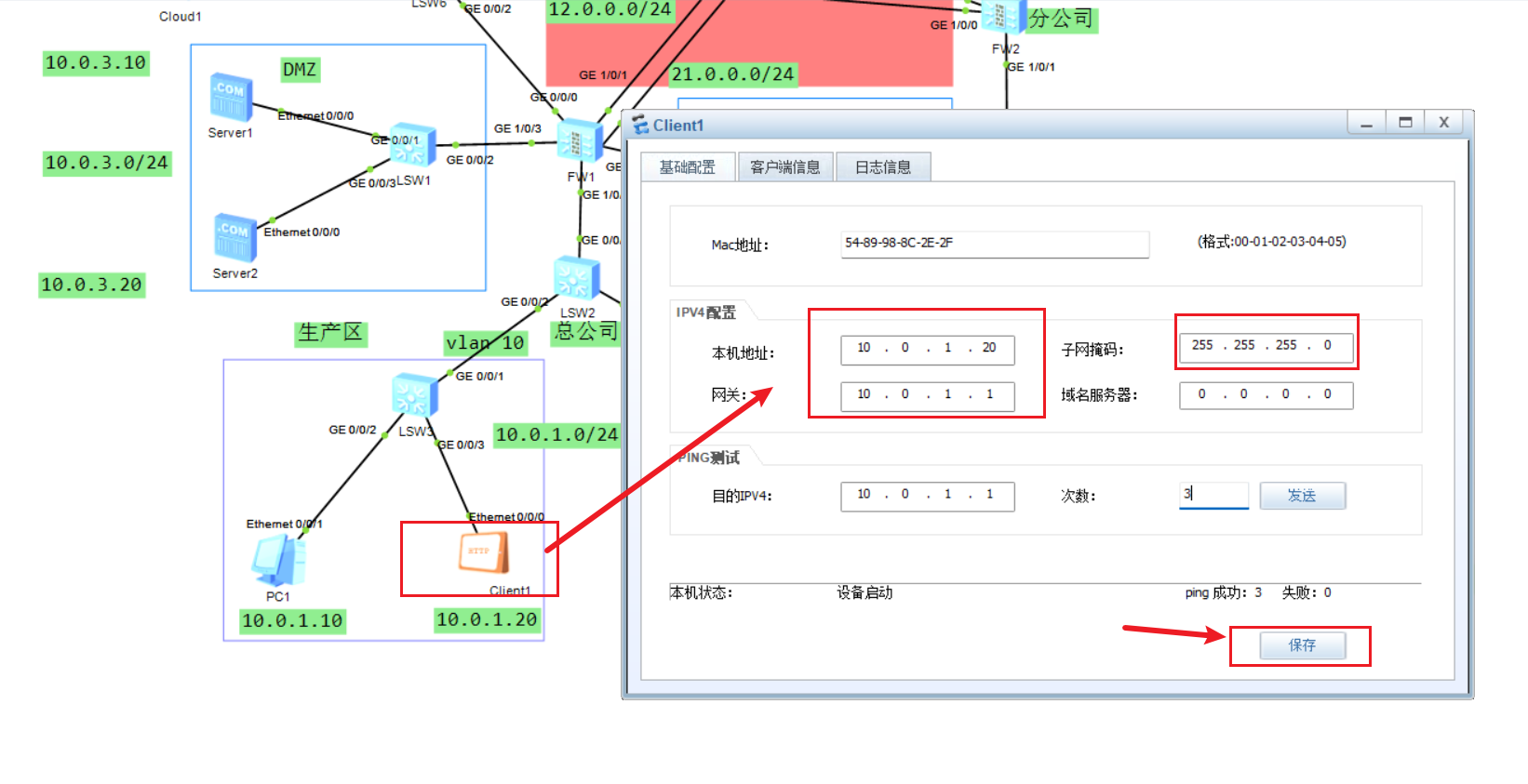

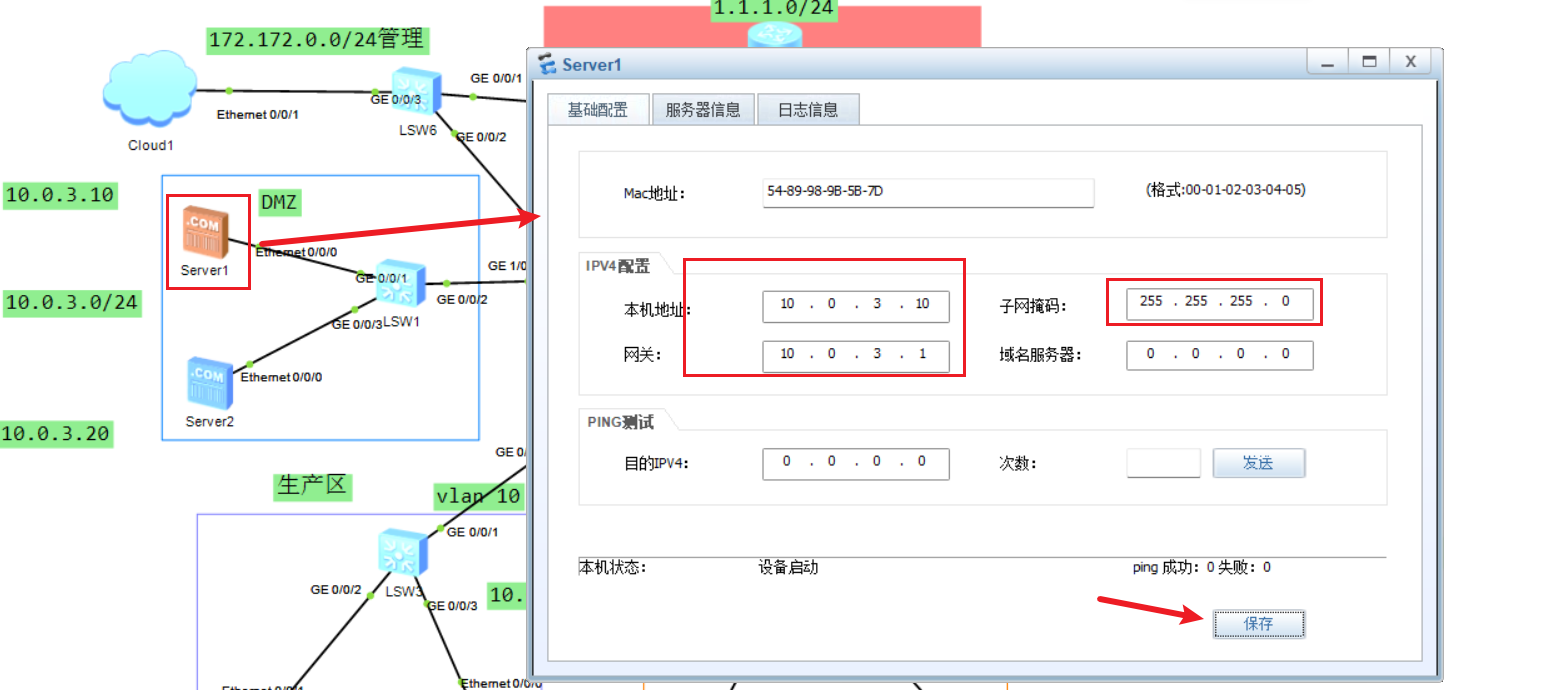

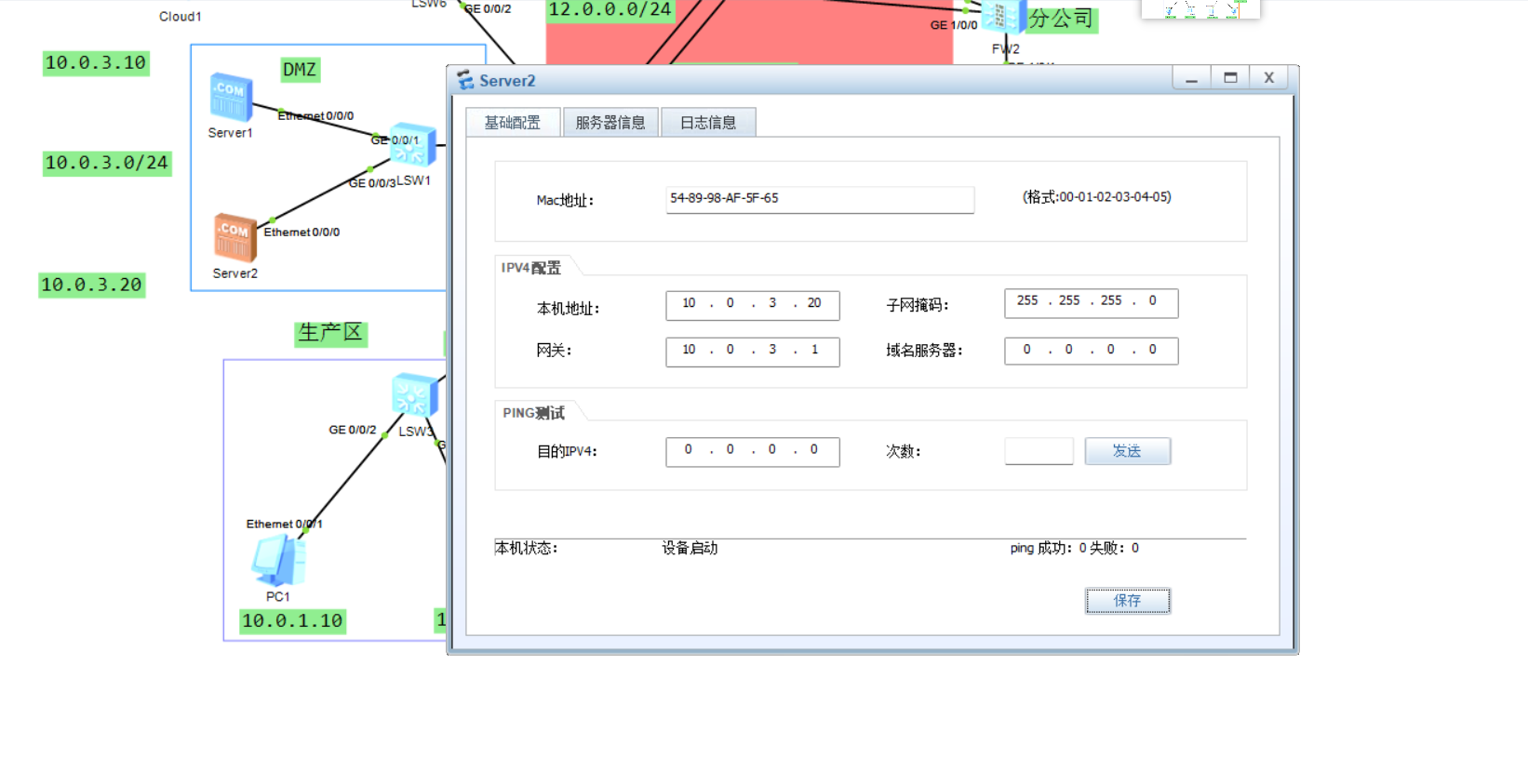

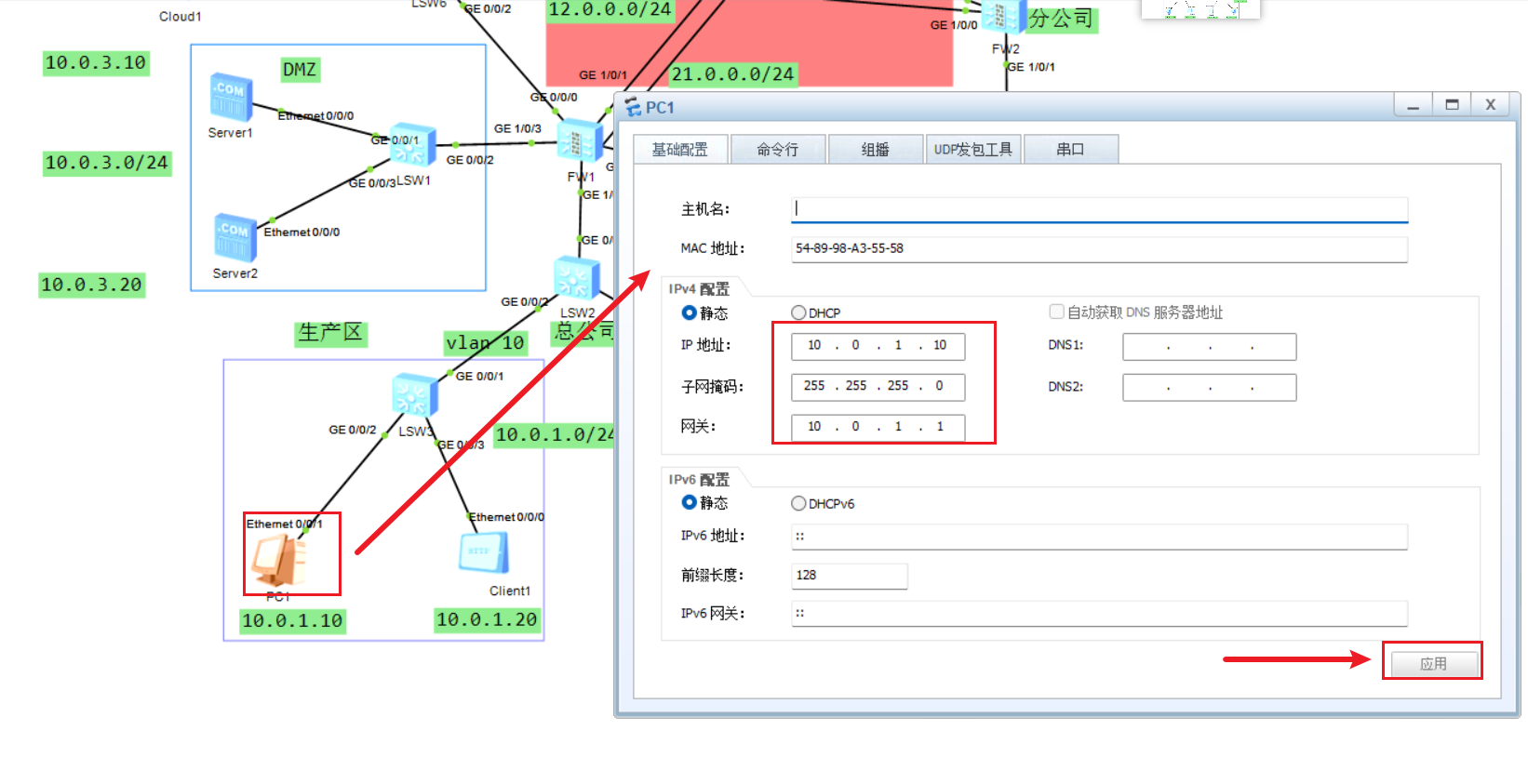

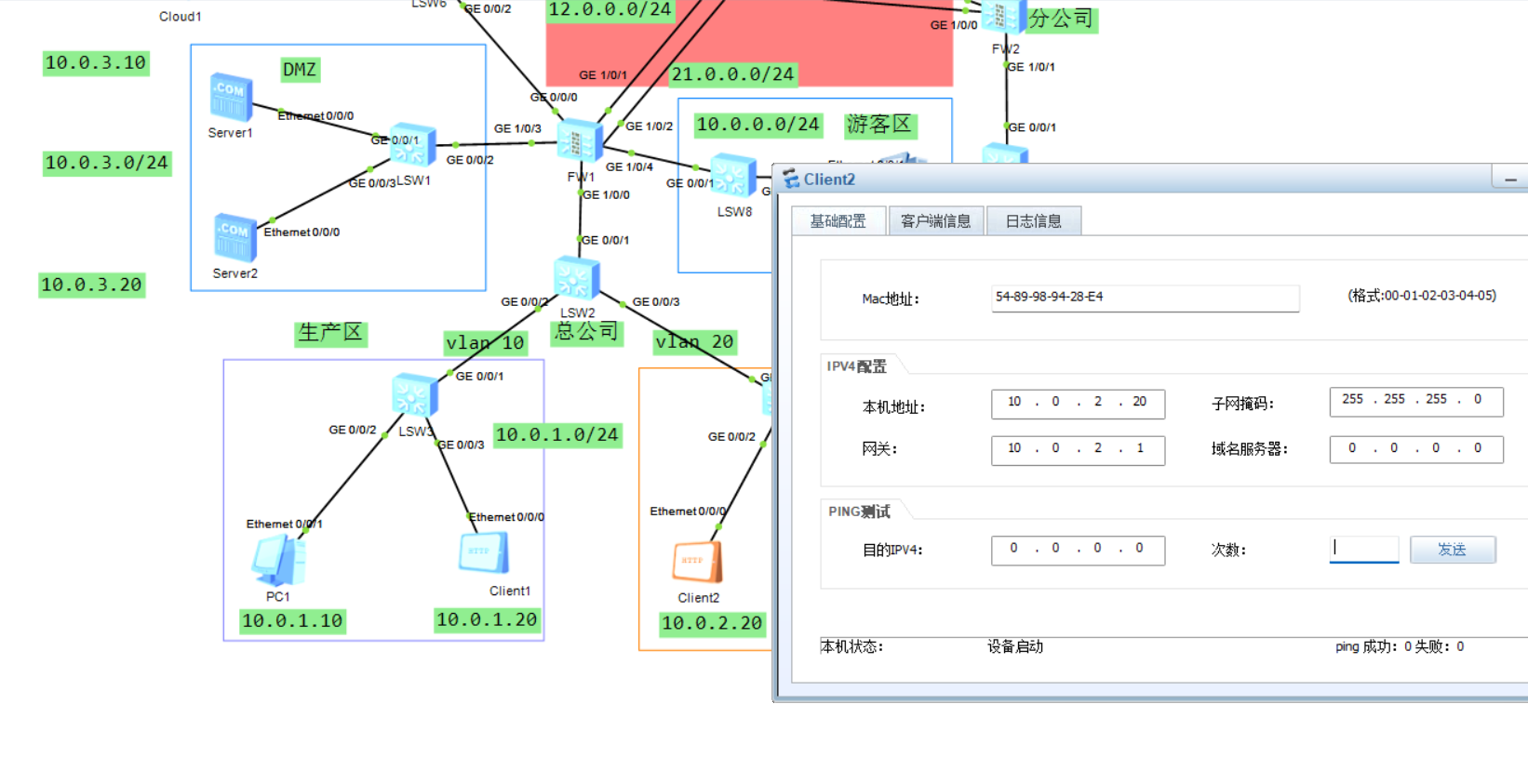

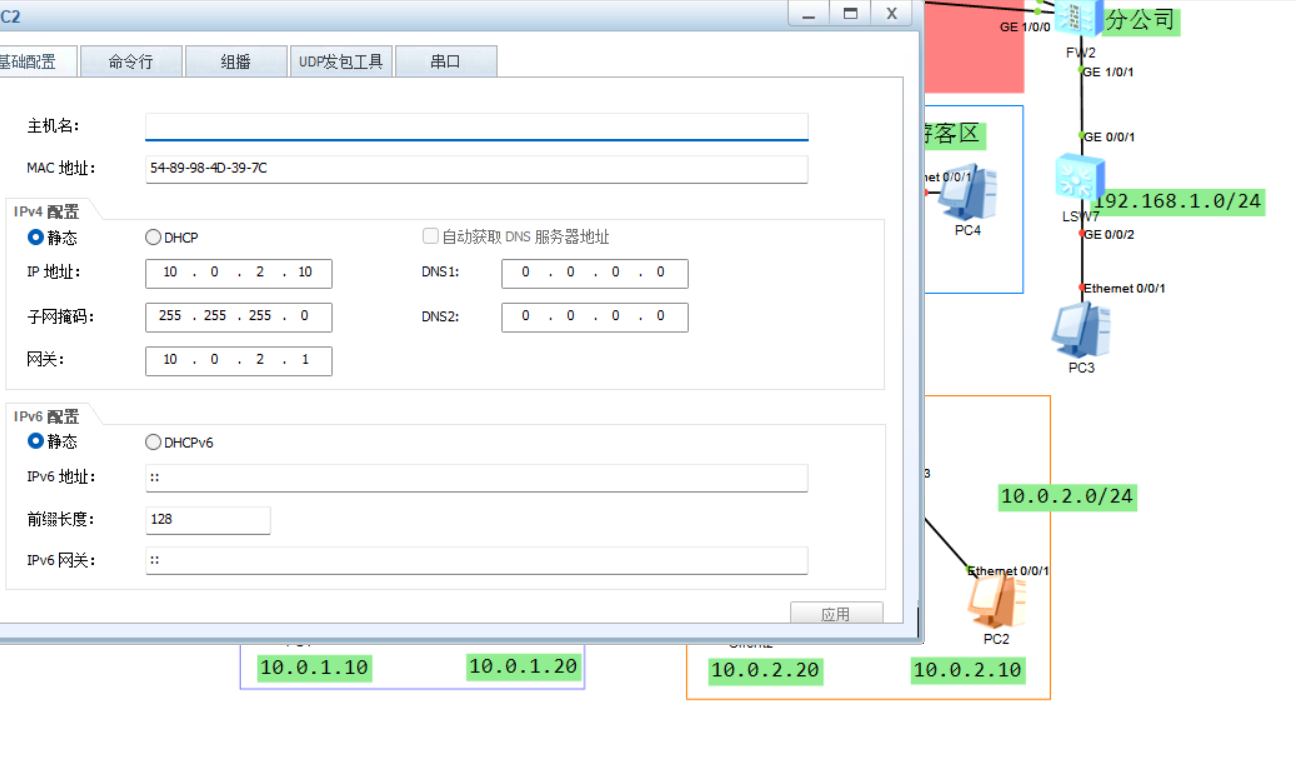

0.实验准备

1.要求1

(1)在交换机LSW2:配置VLAN并划分VLAN

bash

[LSW2]vlan batch 10 20

[LSW2]int g0/0/2

[LSW2-GigabitEthernet0/0/2]port link-type access

[LSW2-GigabitEthernet0/0/2]port default vlan 10

[LSW2]int g0/0/3

[LSW2-GigabitEthernet0/0/3]port link-type access

[LSW2-GigabitEthernet0/0/3]port default vlan 20

[LSW2]int g0/0/1

[LSW2-GigabitEthernet0/0/1]port link-type trunk

[LSW2-GigabitEthernet0/0/1]port trunk allow-pass vlan 10 20

[LSW2-GigabitEthernet0/0/1]undo port trunk allow-pass vlan 1

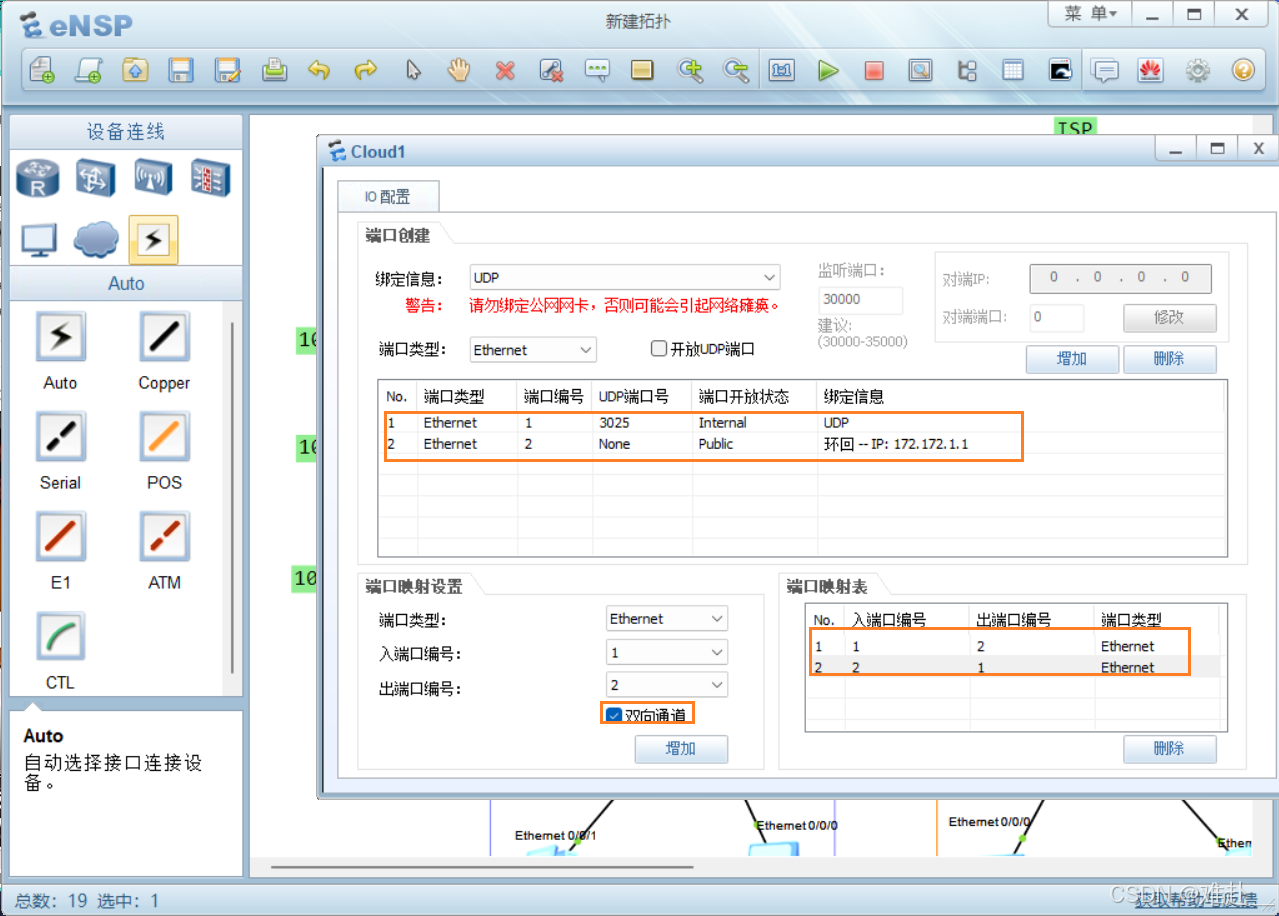

(2)在FW1上g0/0/0端口配置IP地址并打开web服务

bash

[USG6000V1]int g0/0/0

[USG6000V1-GigabitEthernet0/0/0]ip add 172.172.1.2 24

[USG6000V1-GigabitEthernet0/0/0]service-manage all permit (3)使用web服务页面操作防火墙FW1

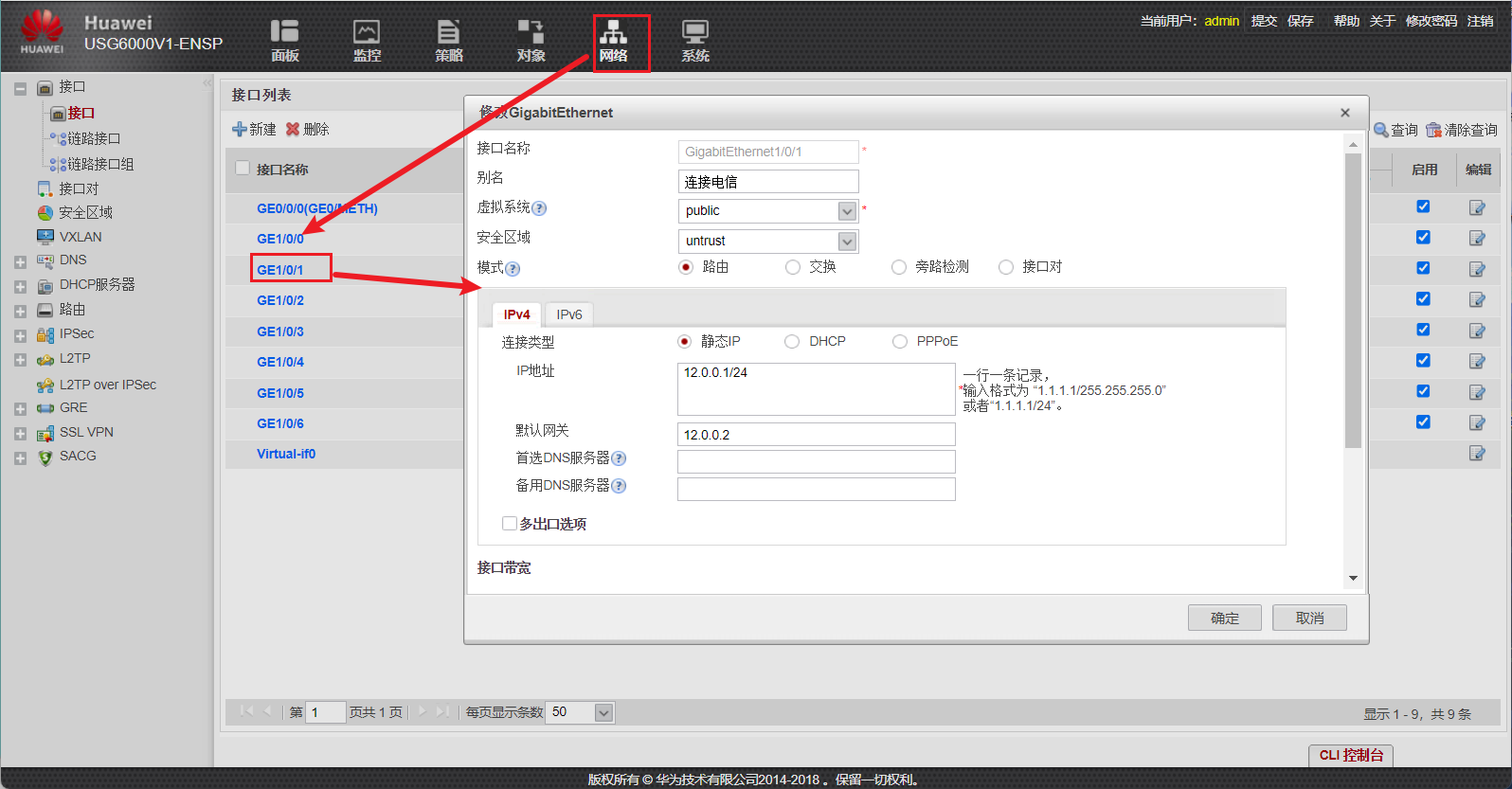

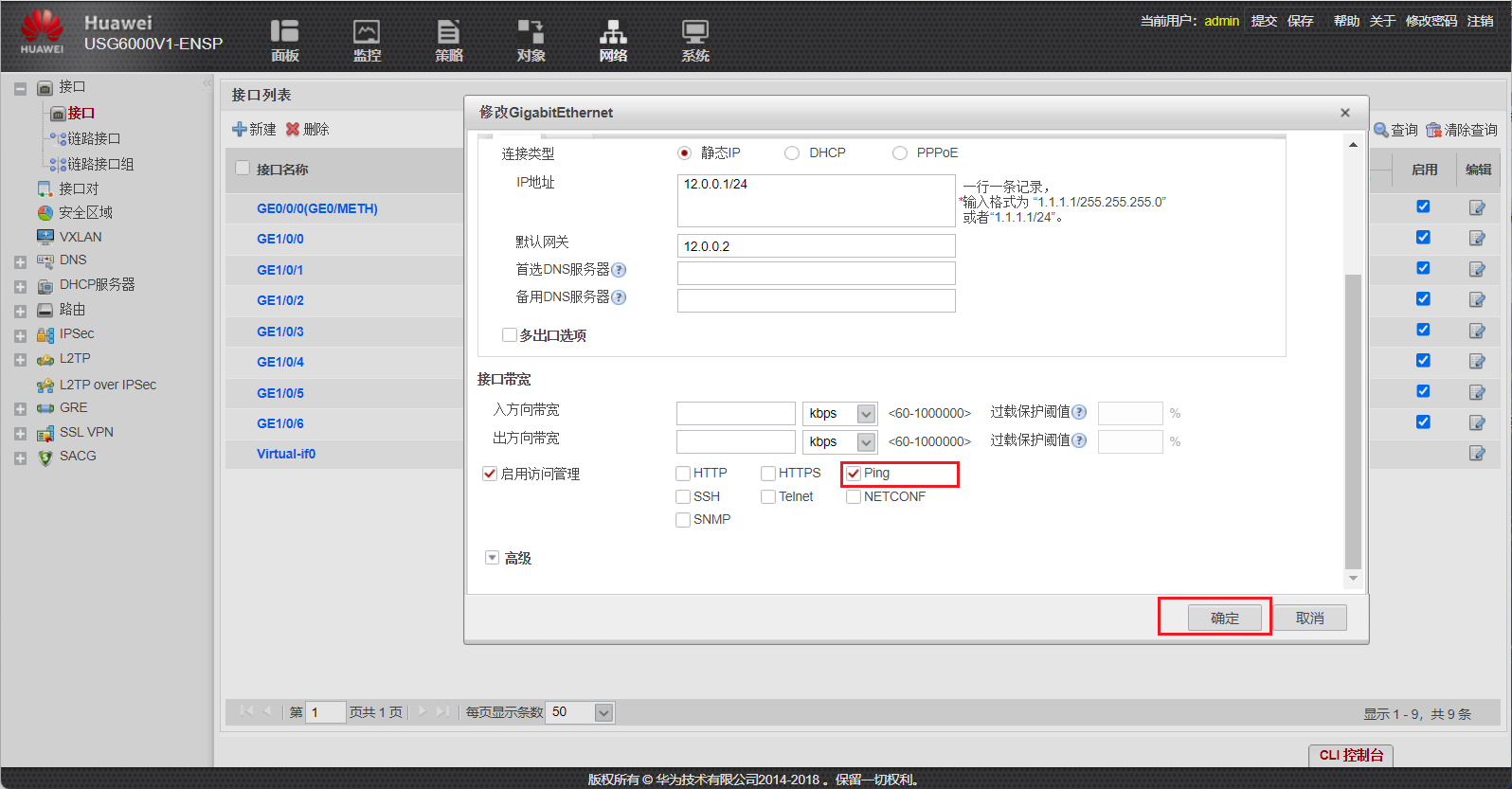

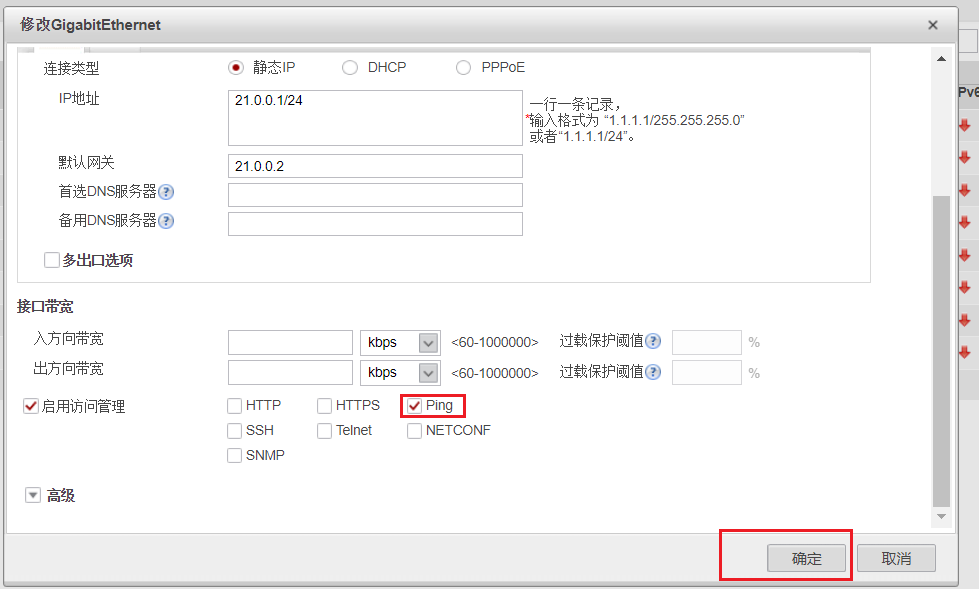

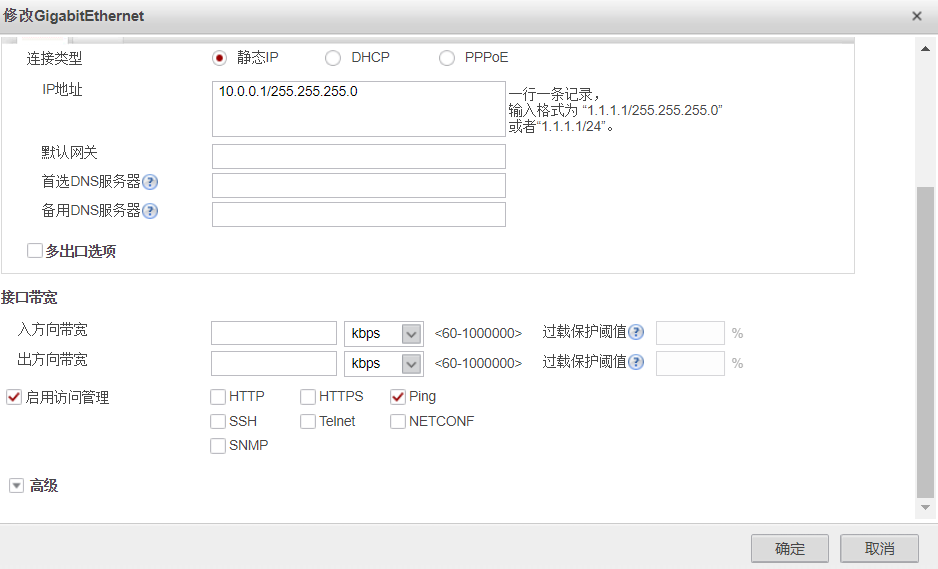

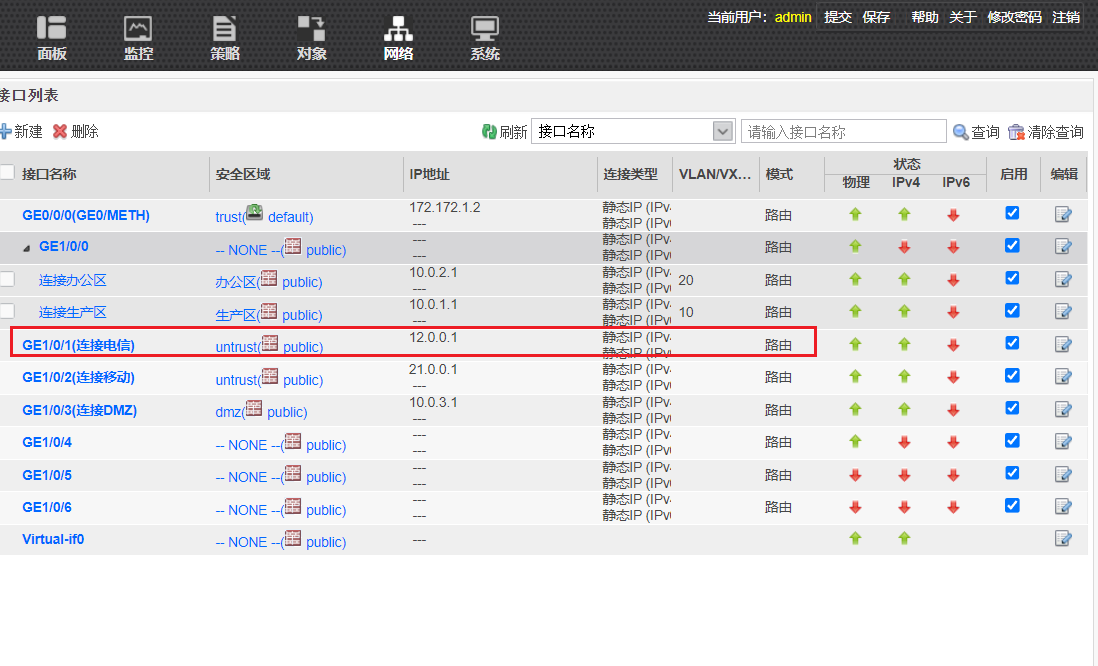

配置GE1/0/1接口IP地址

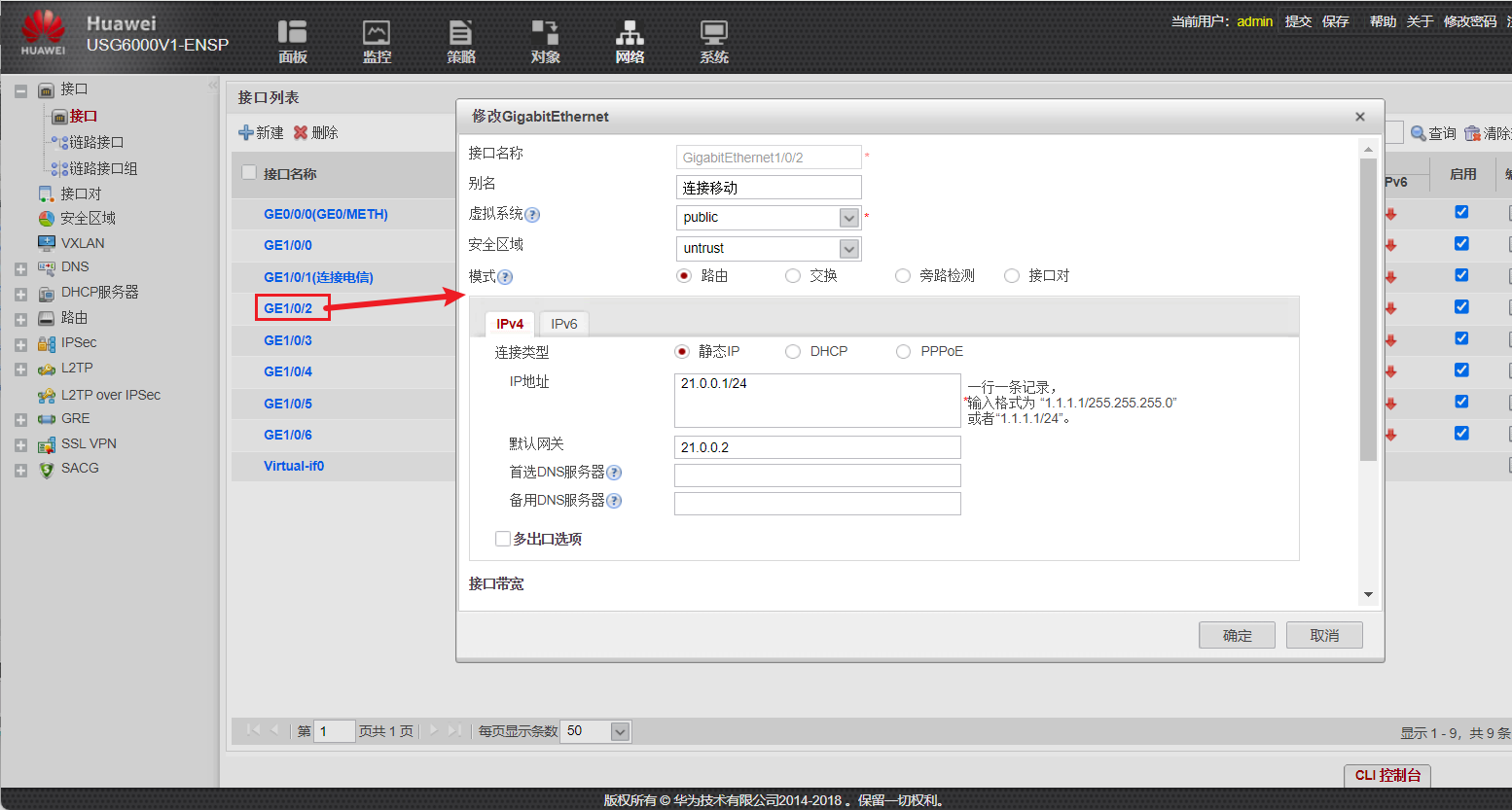

配置GE1/0/2接口IP地址

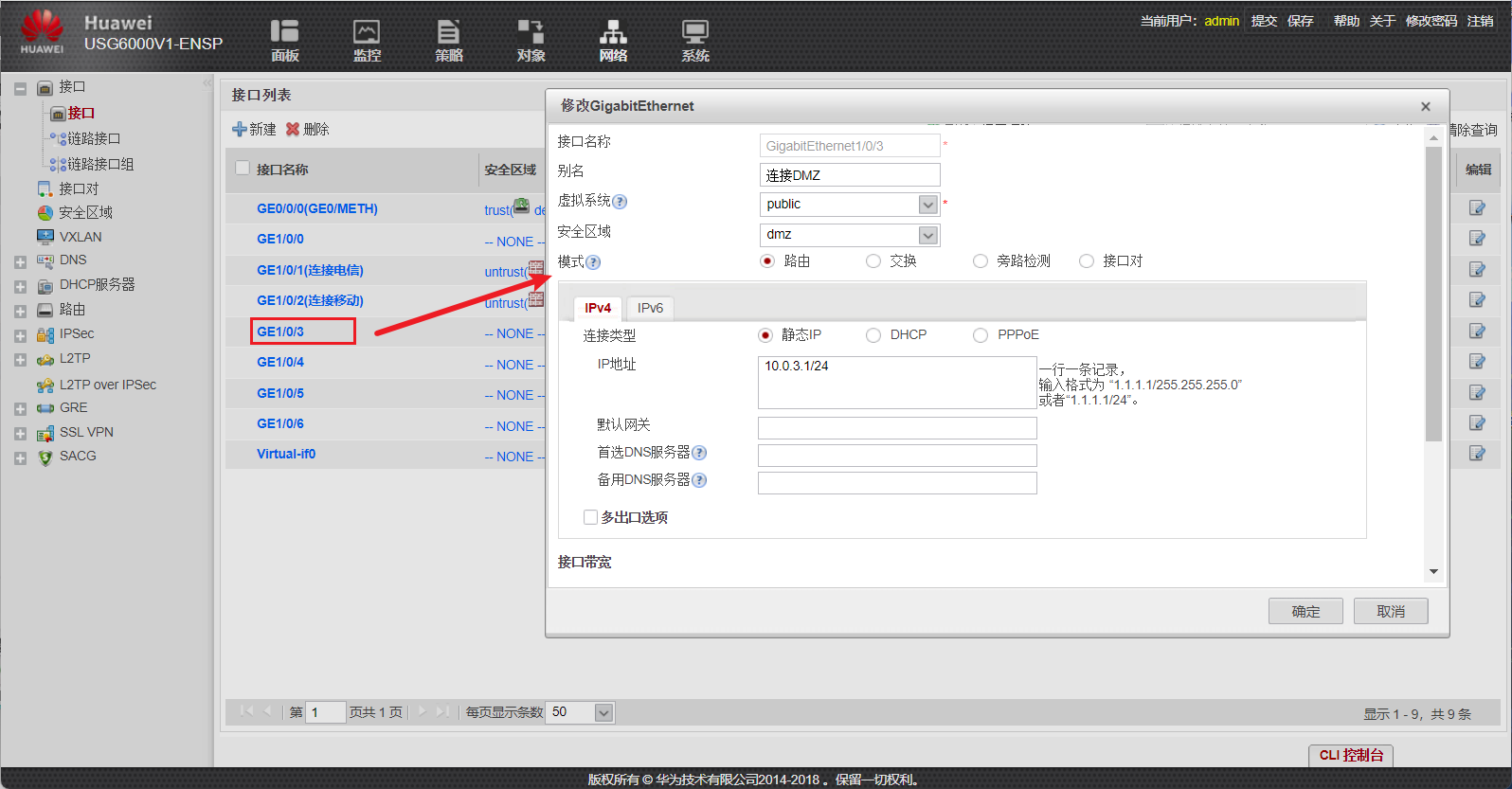

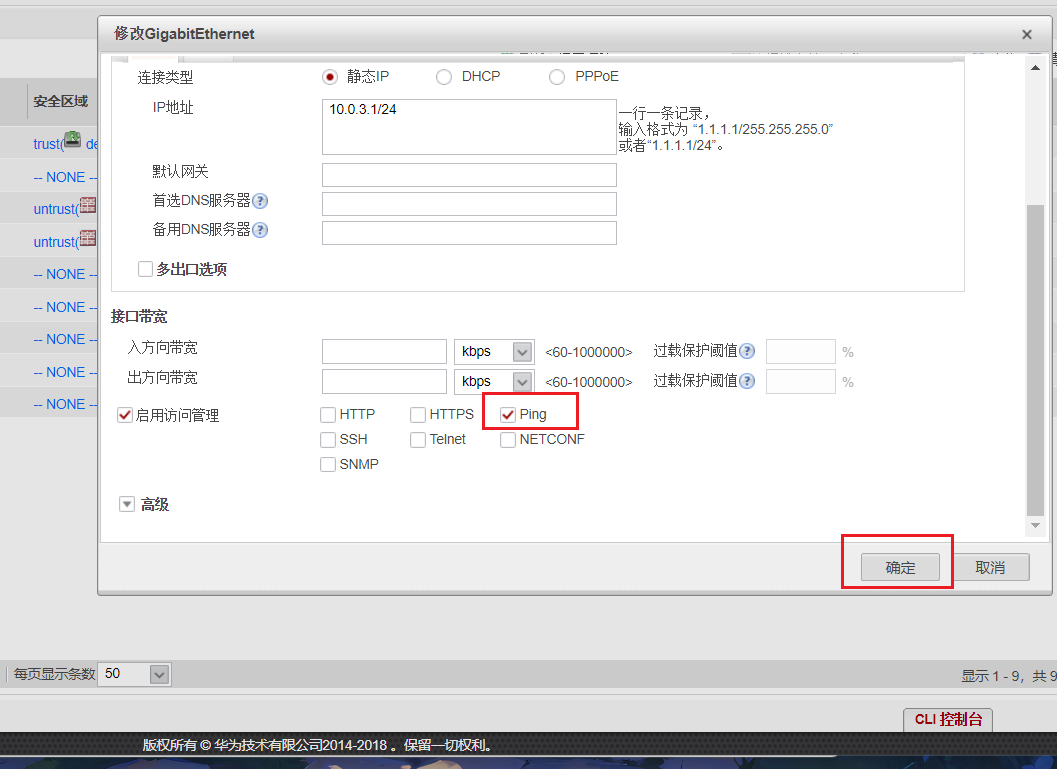

配置GE1/0/3接口IP地址

配置GE1/0/0接口IP地址

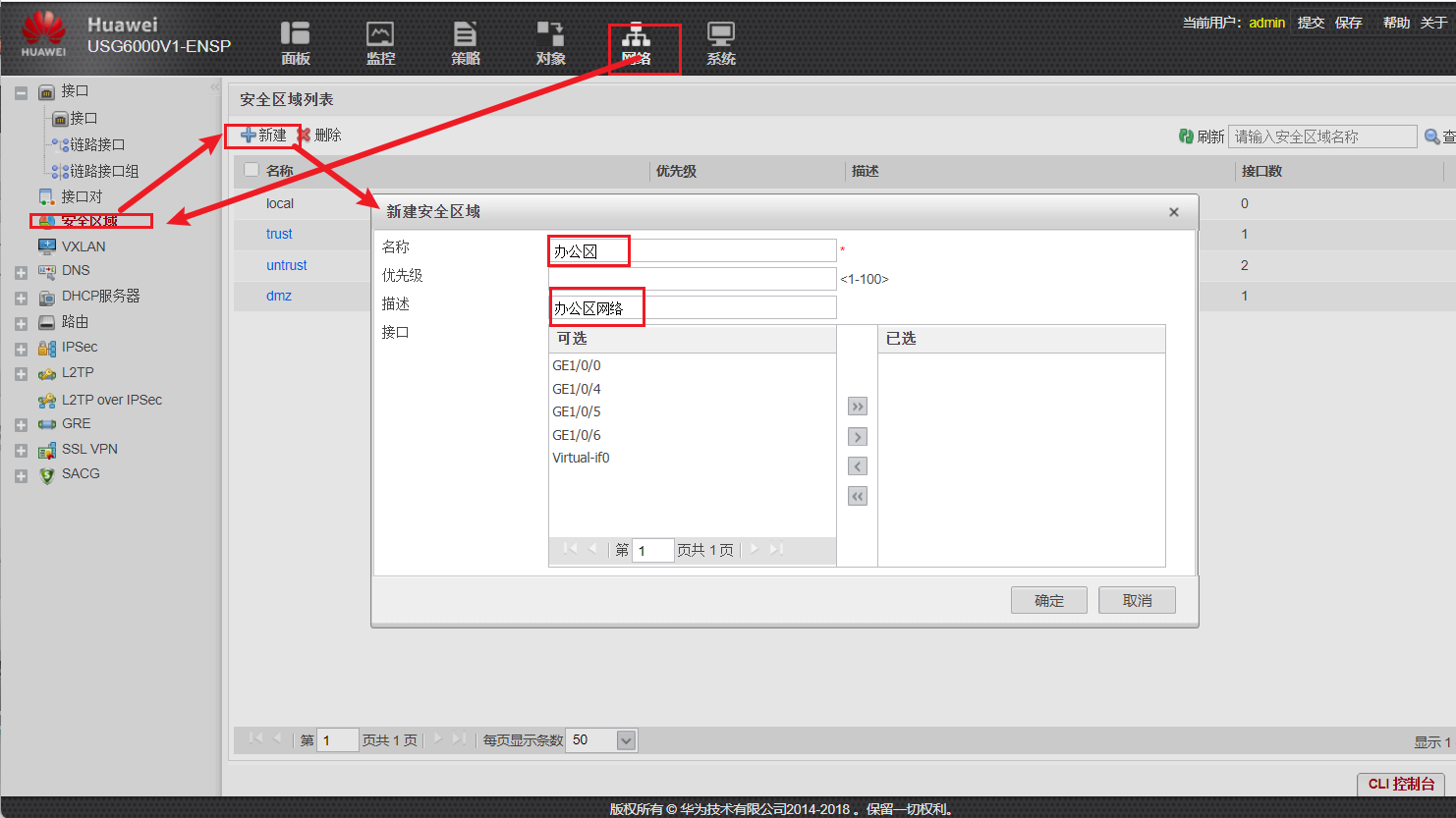

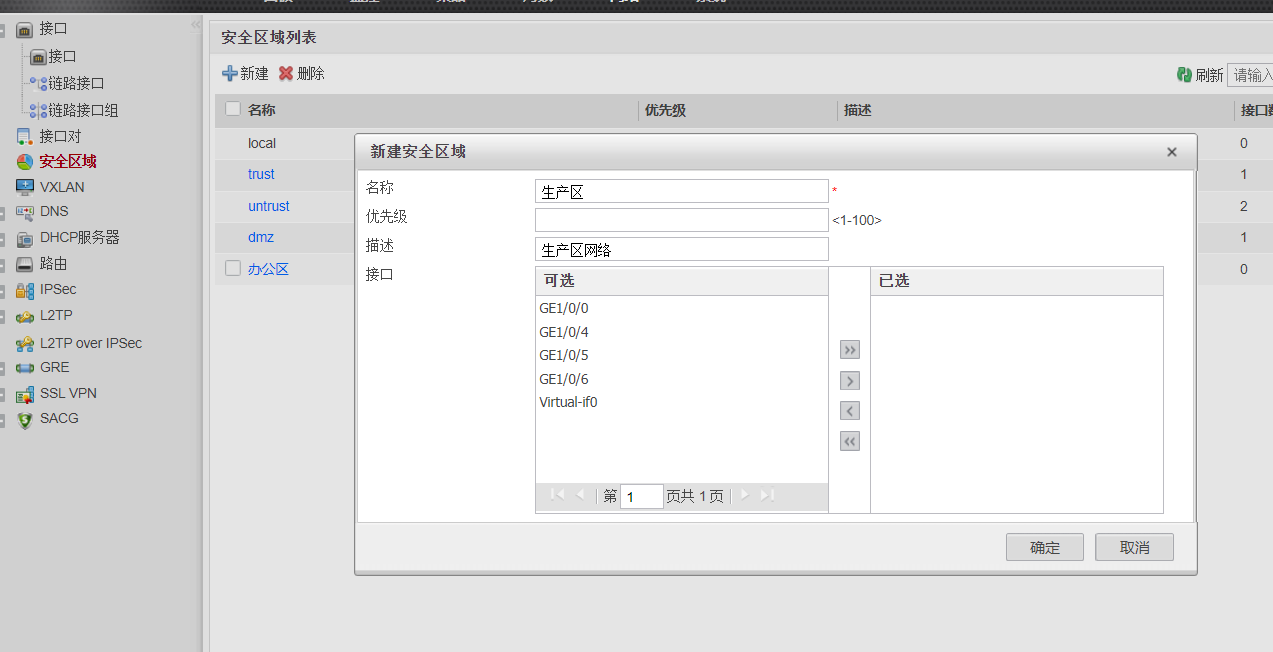

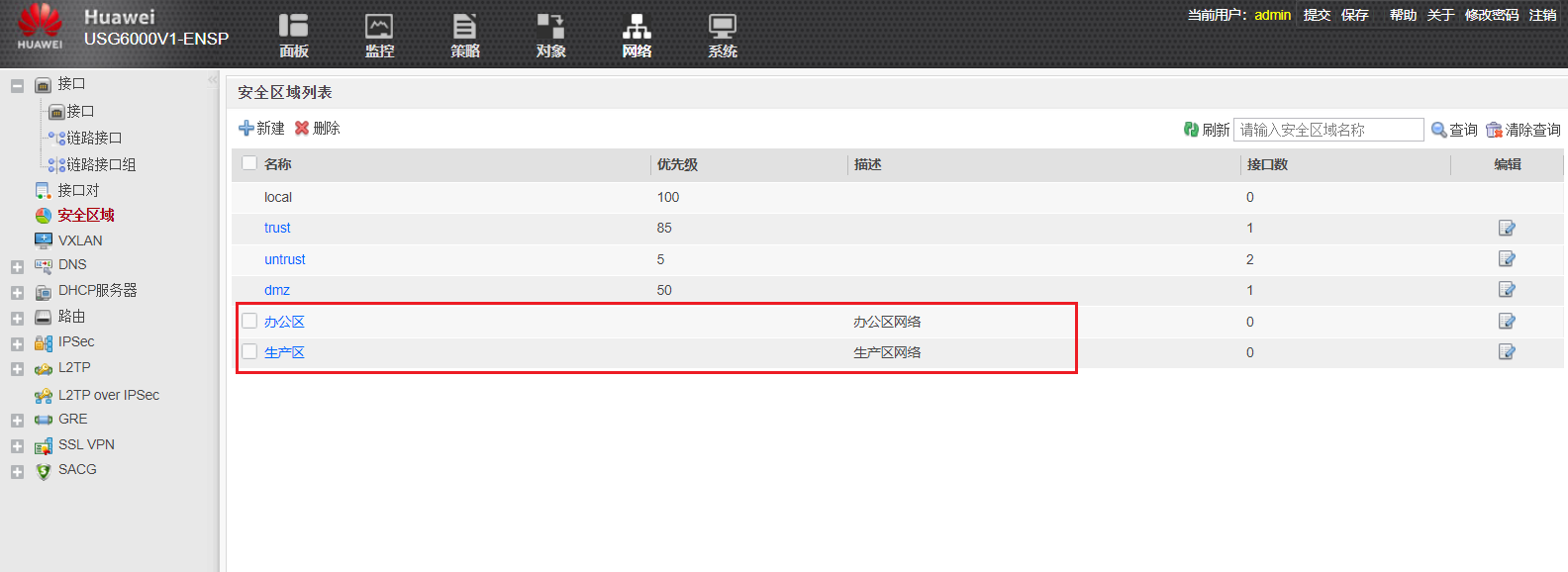

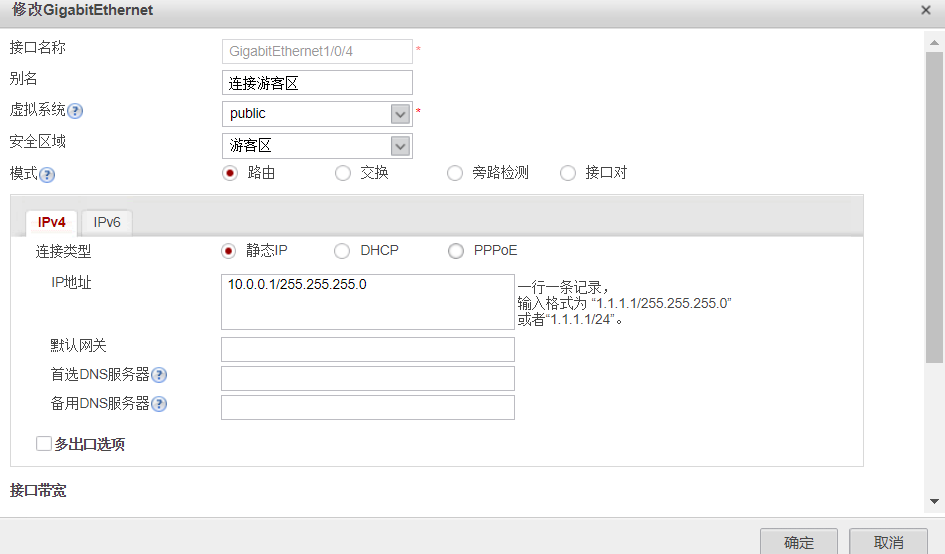

- 创建新的安全区域

- 创建办公区

- 创建生产区

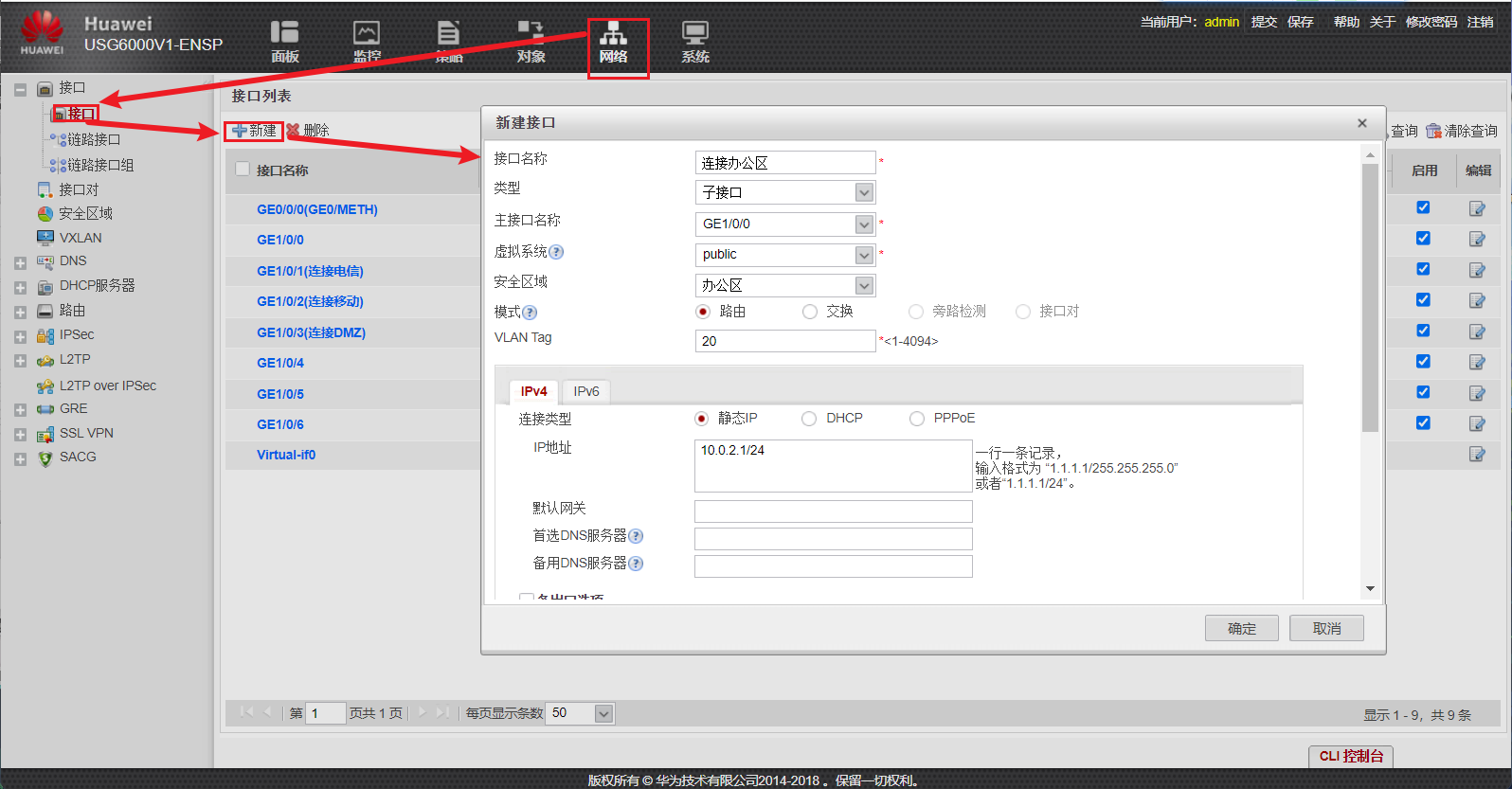

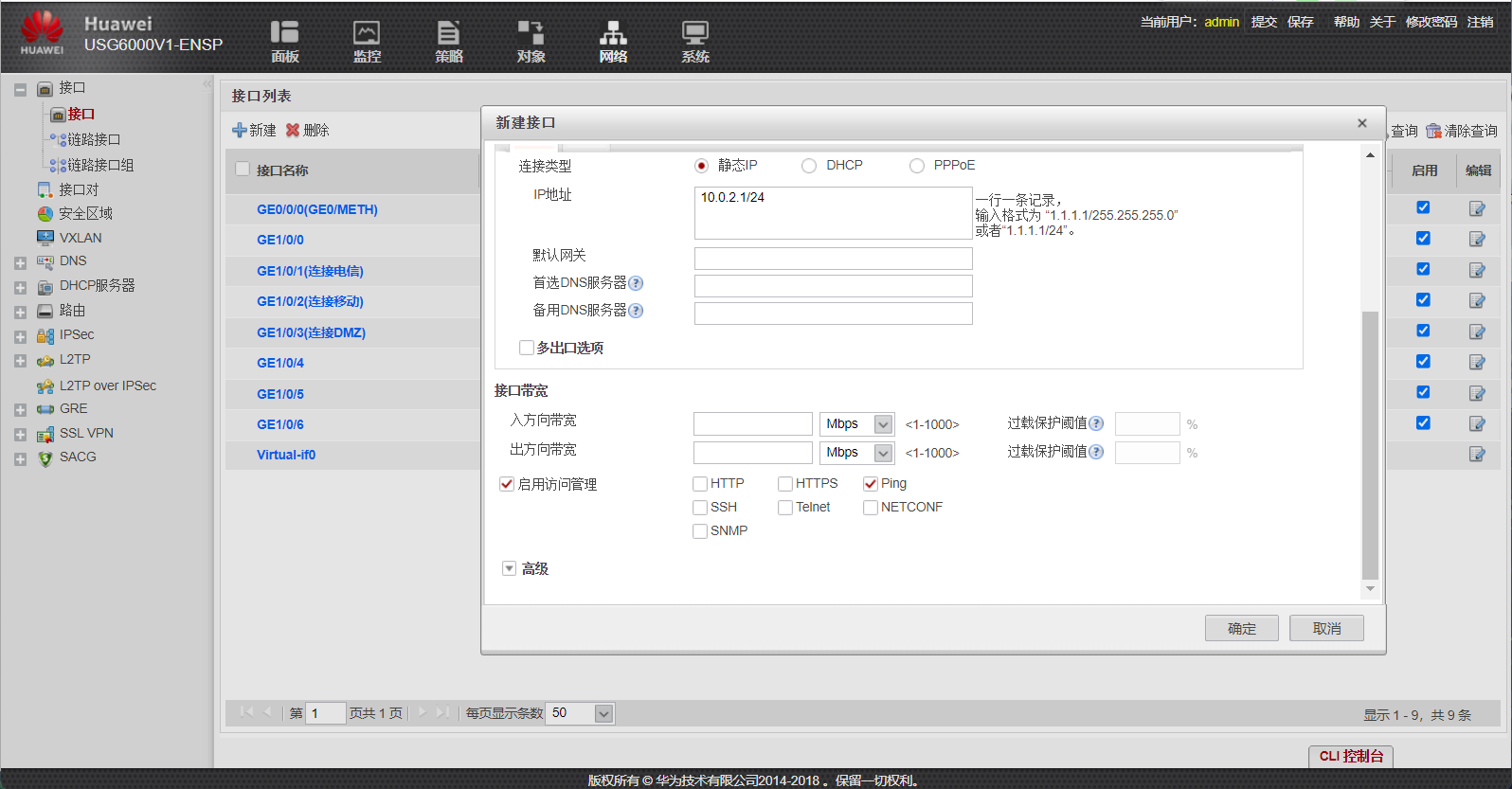

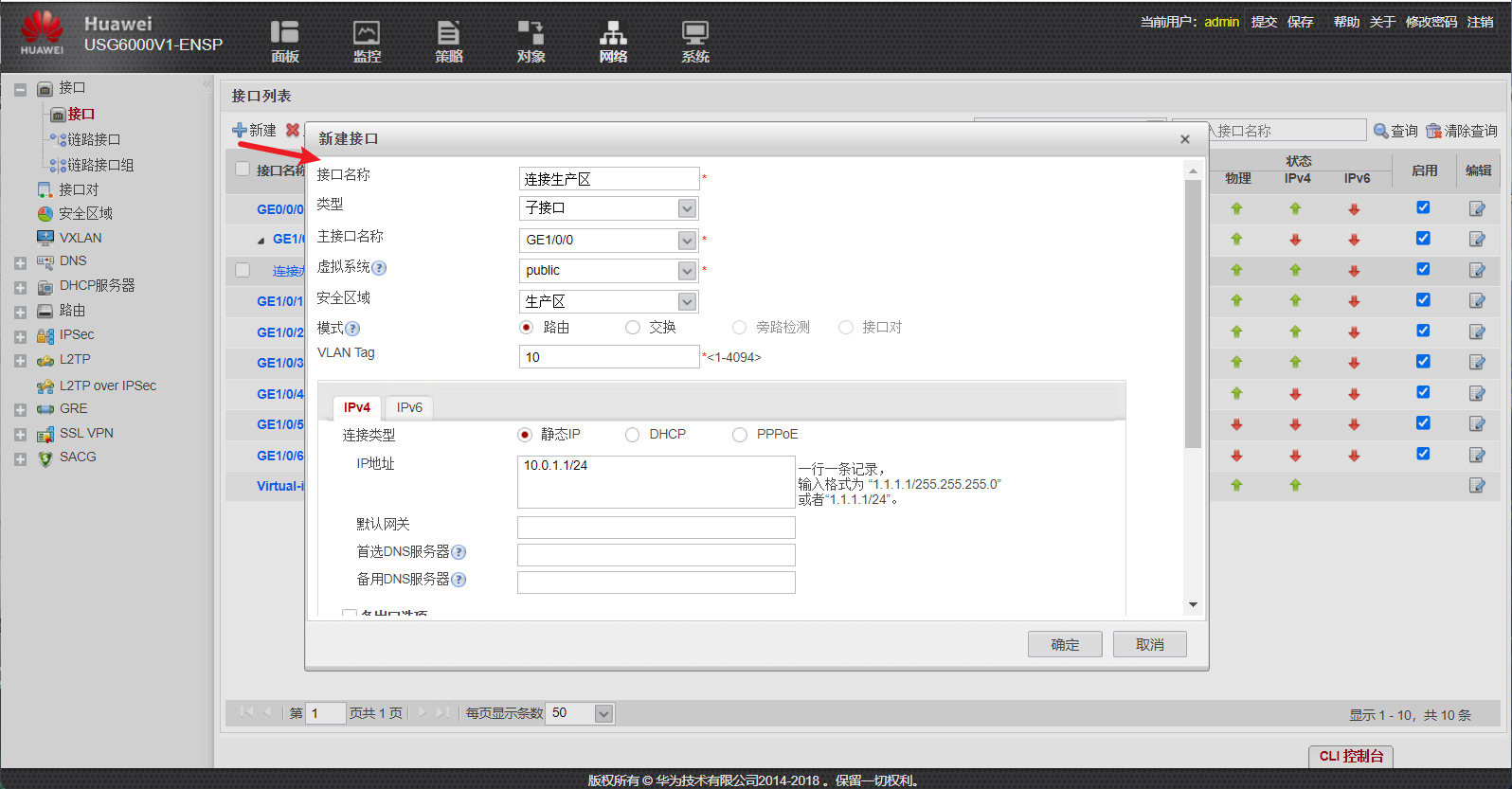

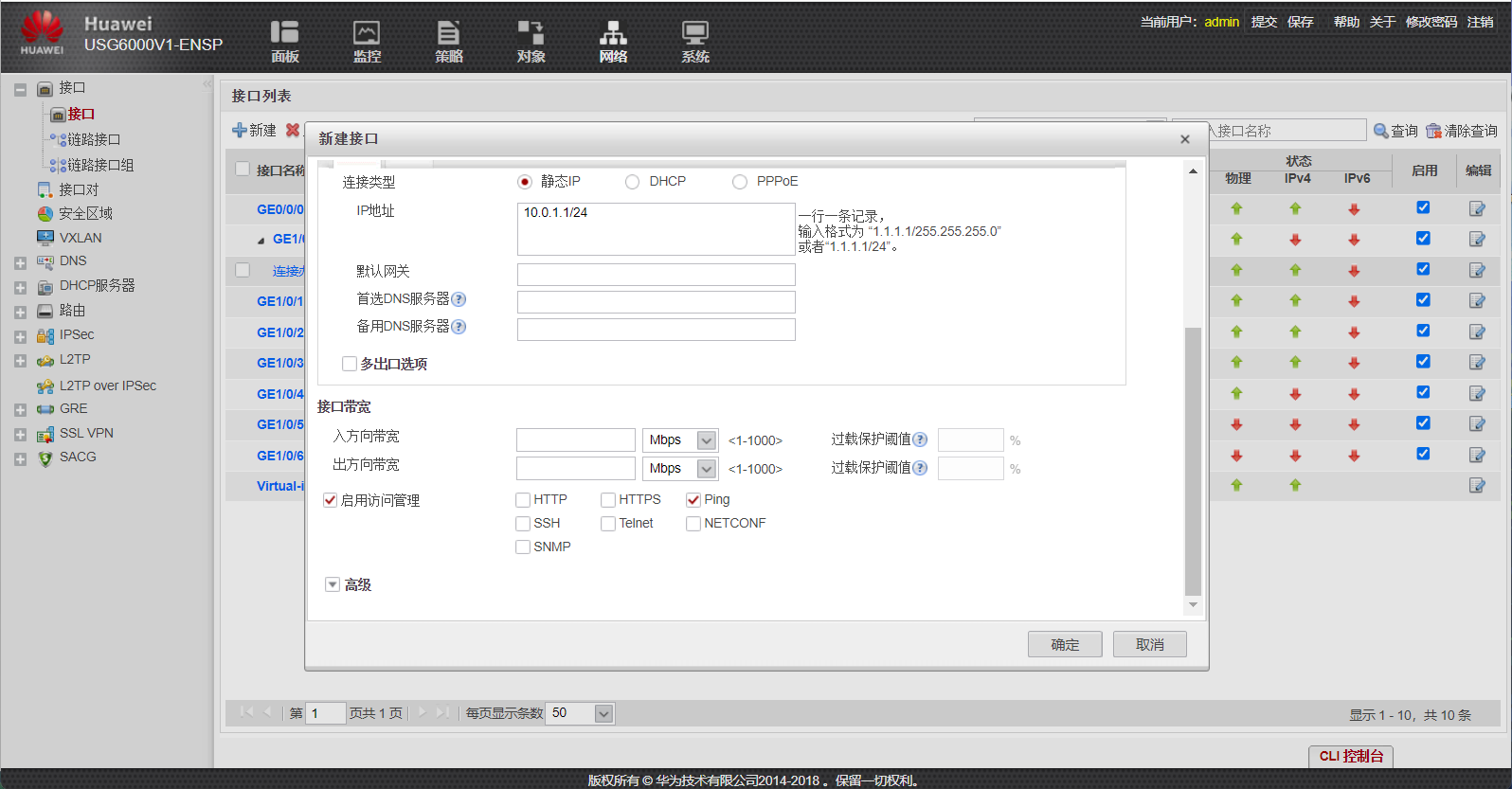

- 创建办公区的虚拟子接口

- 创建生产区的虚拟子接口

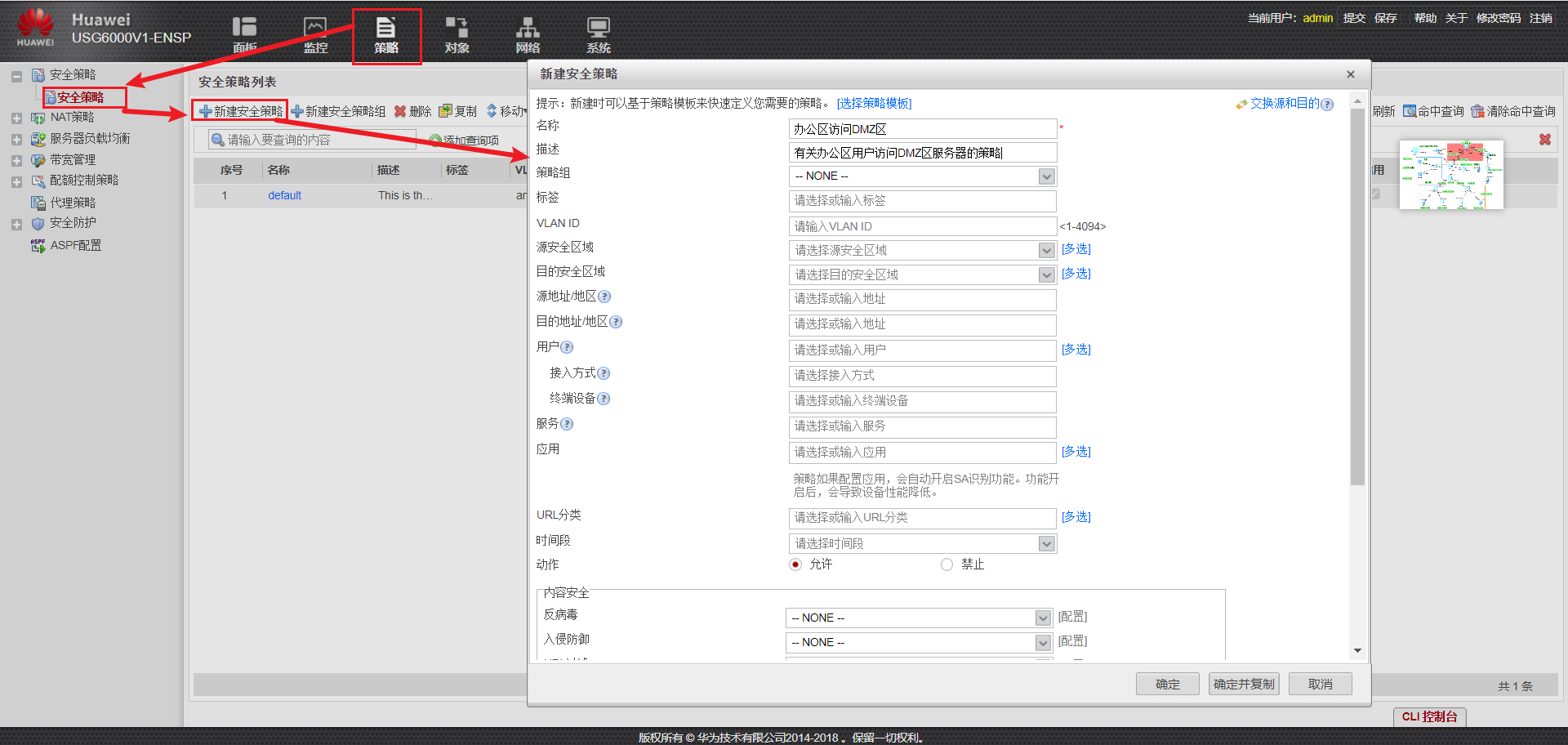

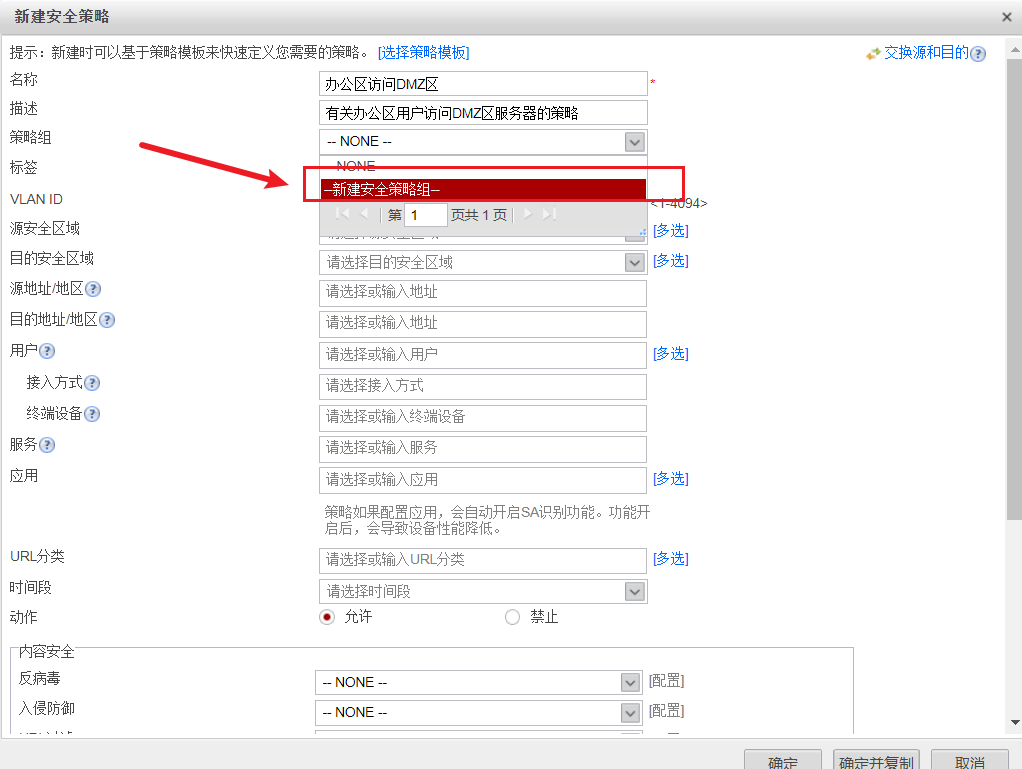

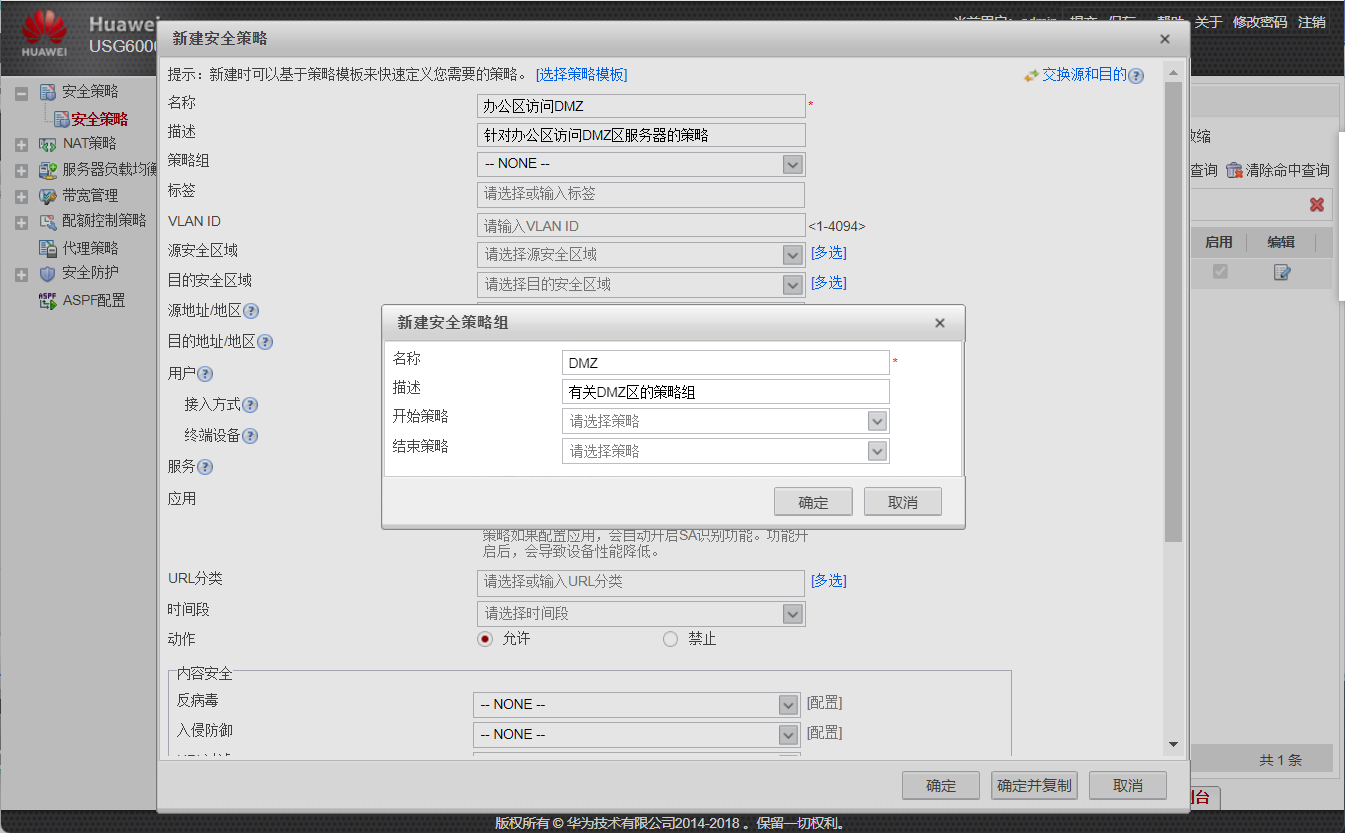

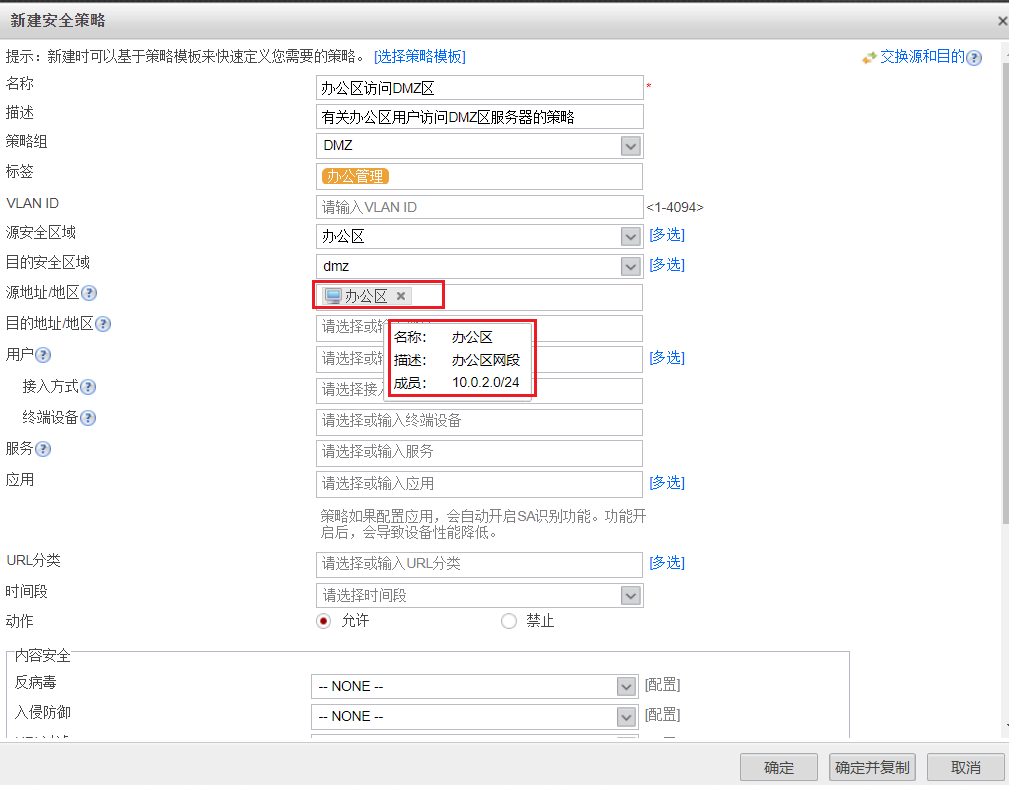

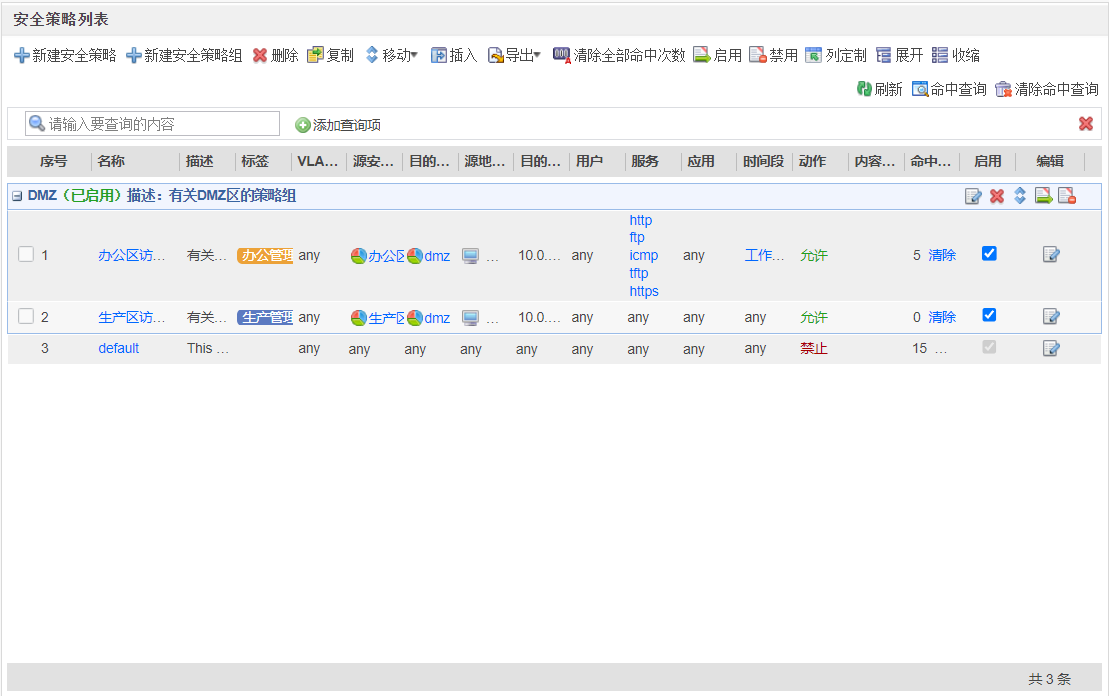

(4)书写防火墙FW1的办公区安全策略

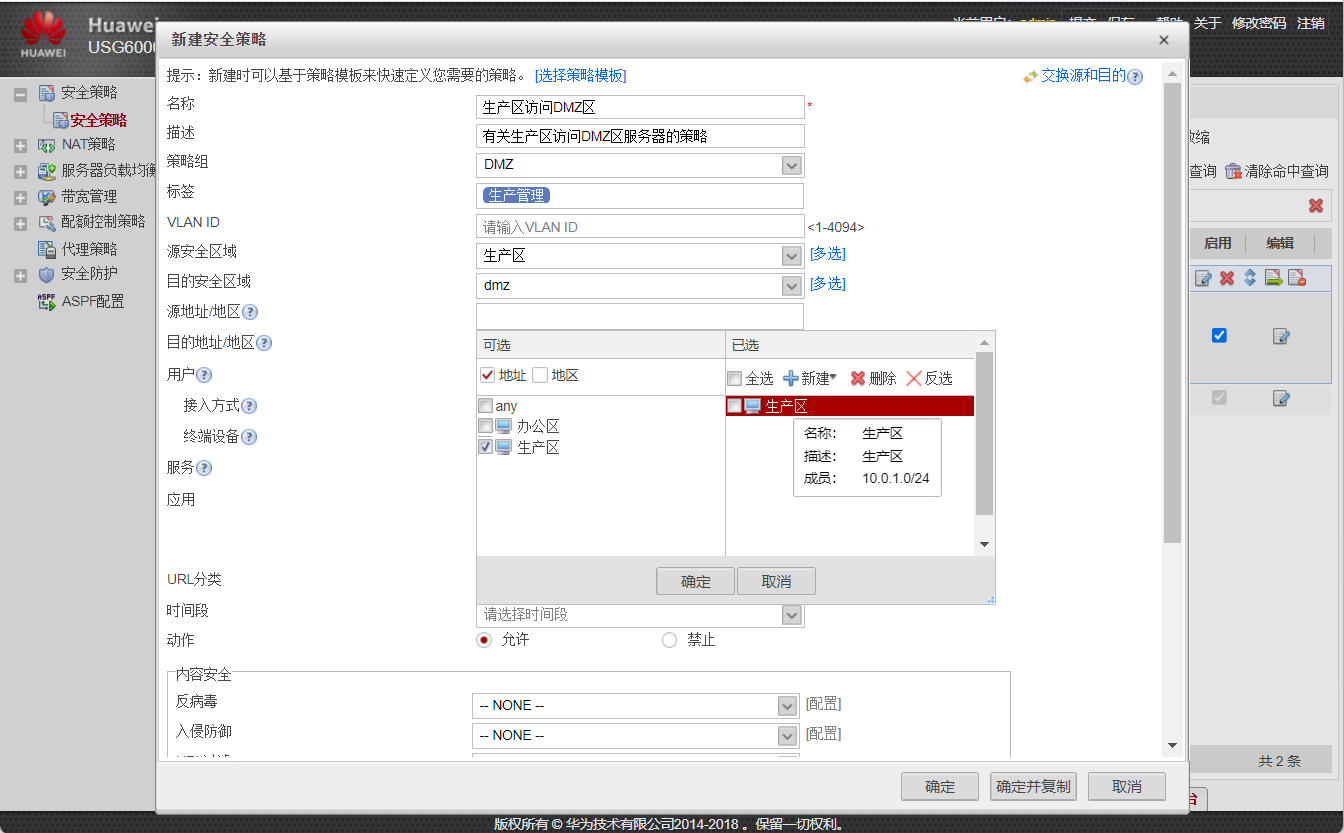

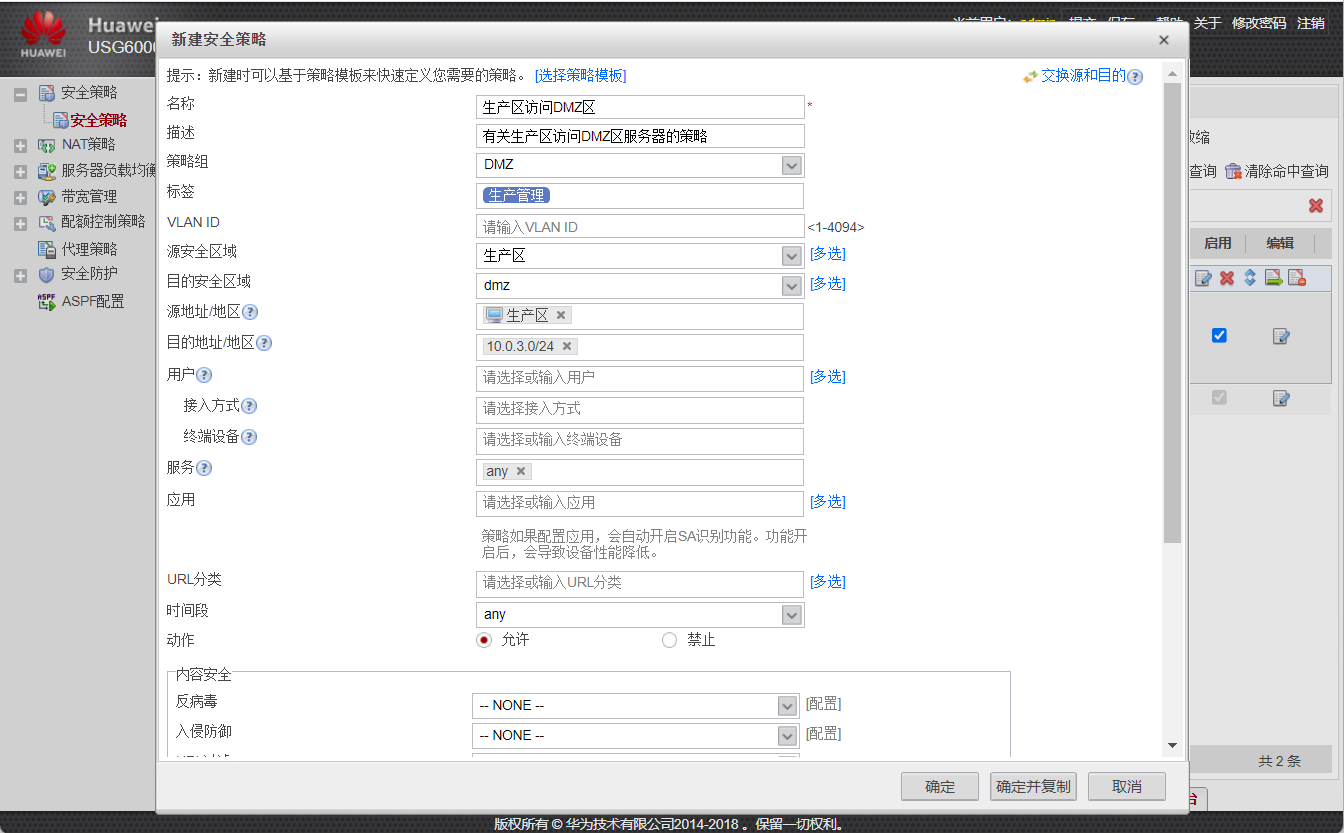

(5)书写防火墙FW1的生产区安全策略

至此实验要求1完成!!

2.要求2

(1)防火墙FW1端口g1/0/1 IP地址在web管理页面已经配置完成

(2)在路由器AR1上进配置

(2)在路由器AR1上进配置

bash

[Huawei]int g0/0/0

[Huawei-GigabitEthernet0/0/0]ip add 12.0.0.2 24

[Huawei]int g0/0/1

[Huawei-GigabitEthernet0/0/1]ip add 21.0.0.2 24

[Huawei-GigabitEthernet0/0/1]int g0/0/2

[Huawei-GigabitEthernet0/0/2]ip add 23.0.0.1 24

[Huawei]rip 1

[Huawei-rip-1]version 2

[Huawei-rip-1]network 12.0.0.0

[Huawei-rip-1]network 21.0.0.0

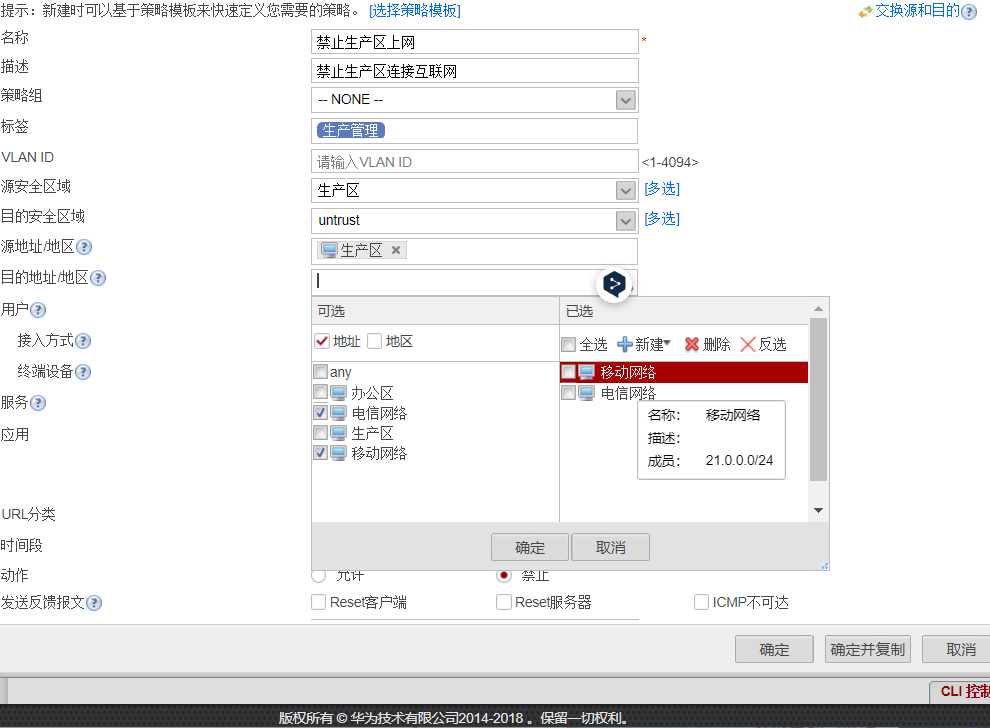

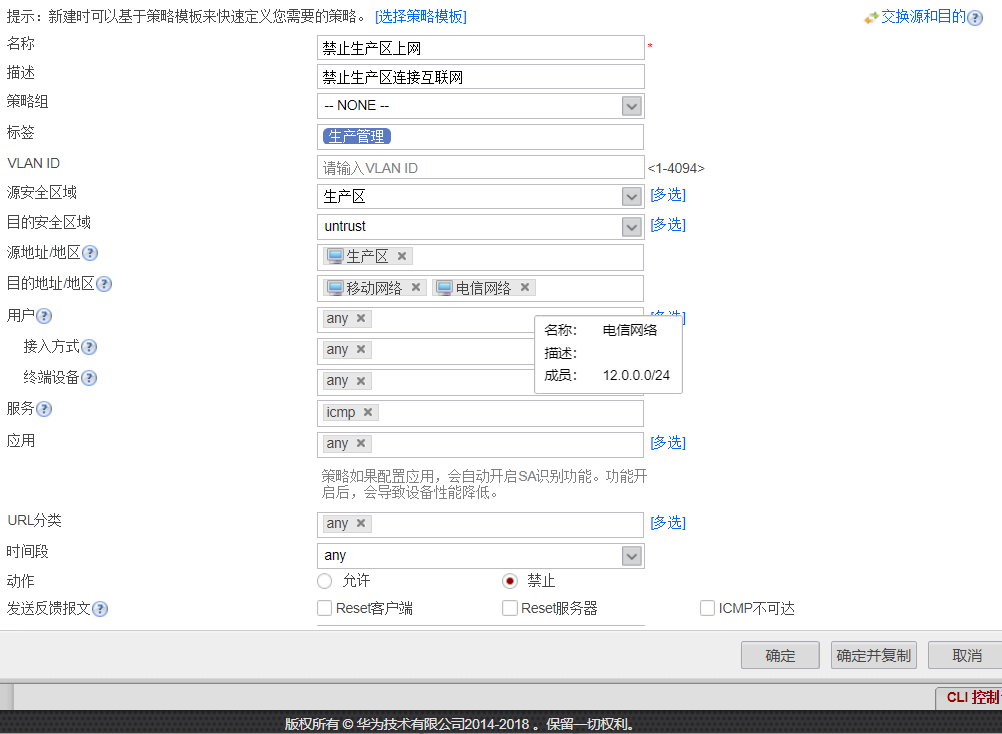

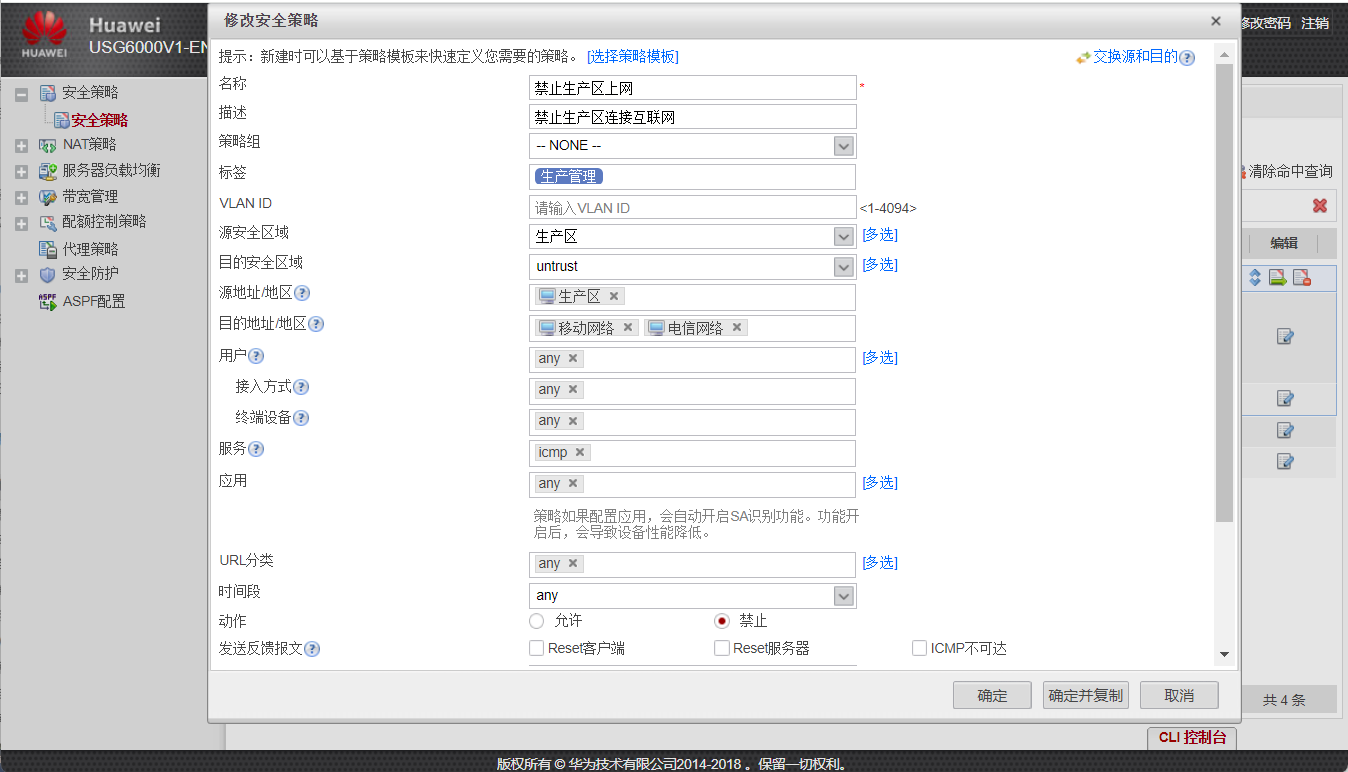

[Huawei-rip-1]network 23.0.0.0(3)禁止生产区访问互联网

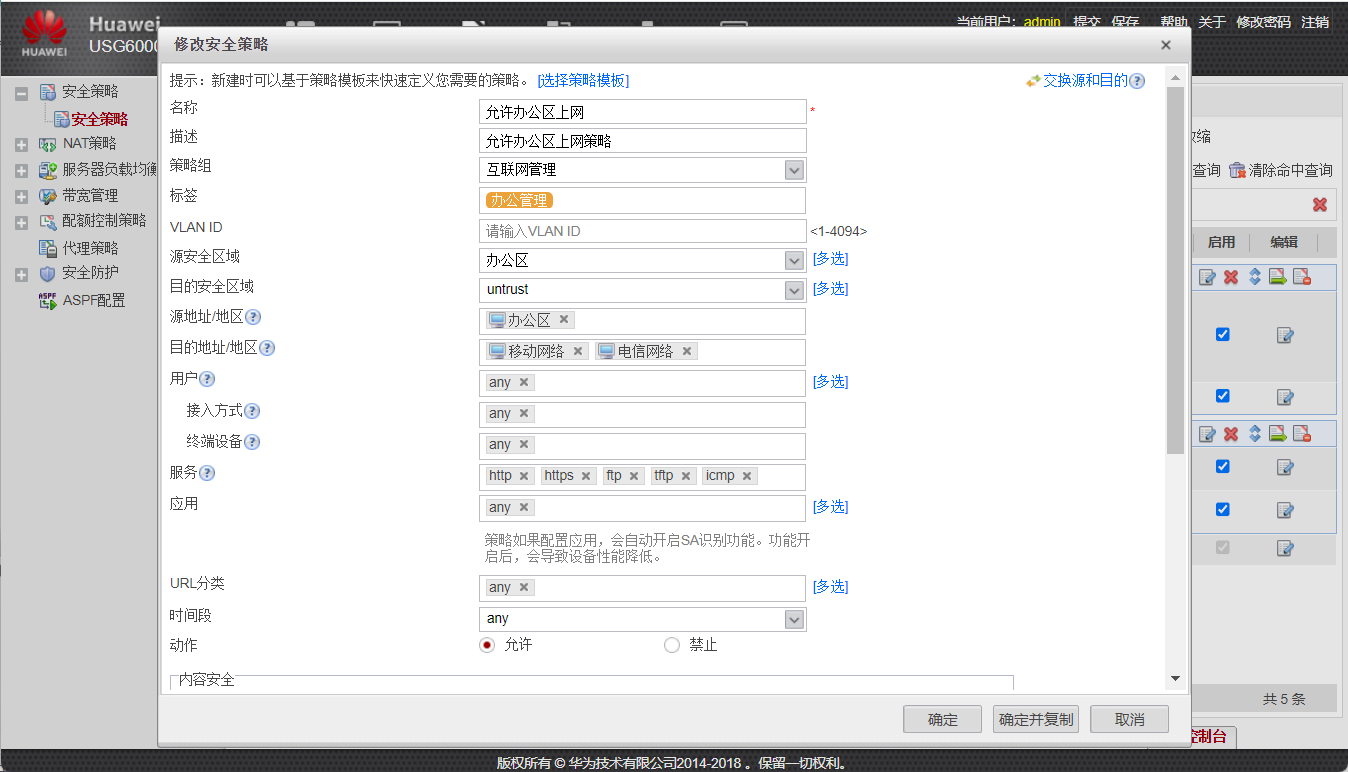

(4)允许办公区上网策略

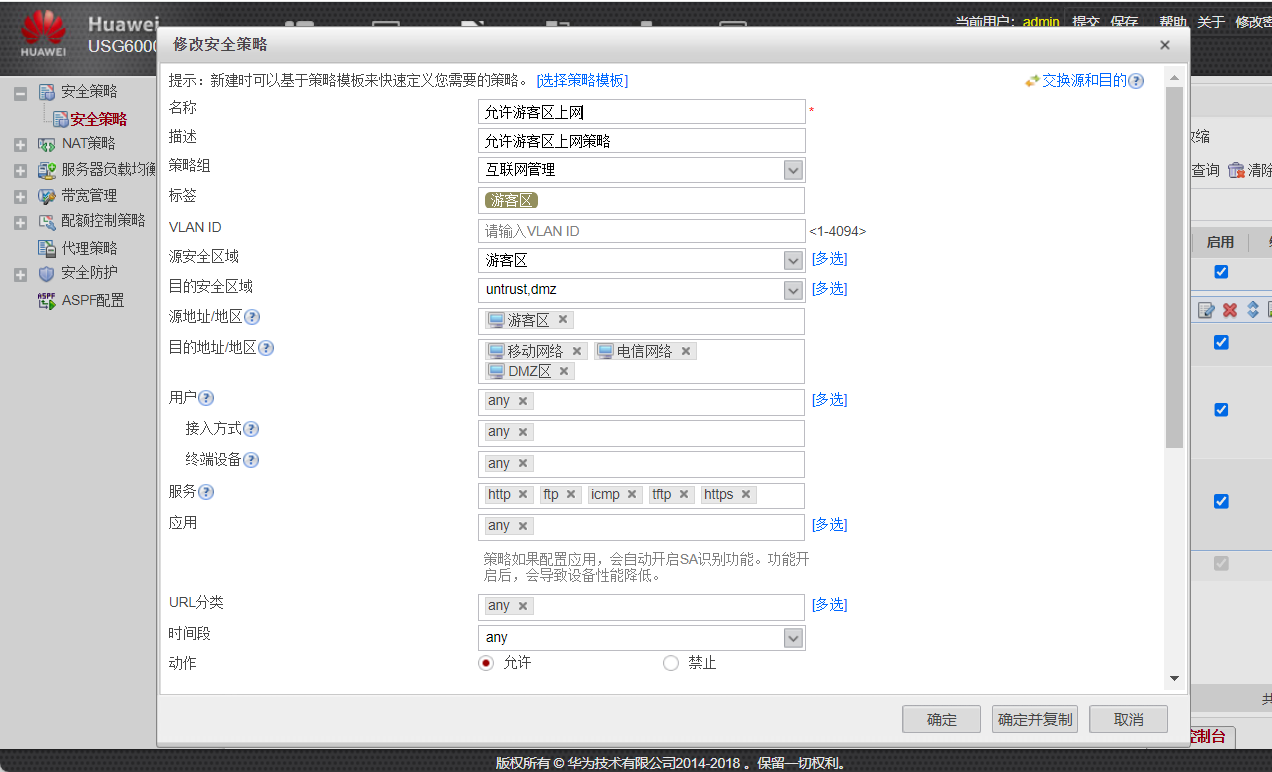

(5)允许游客区上网策略

3.要求3

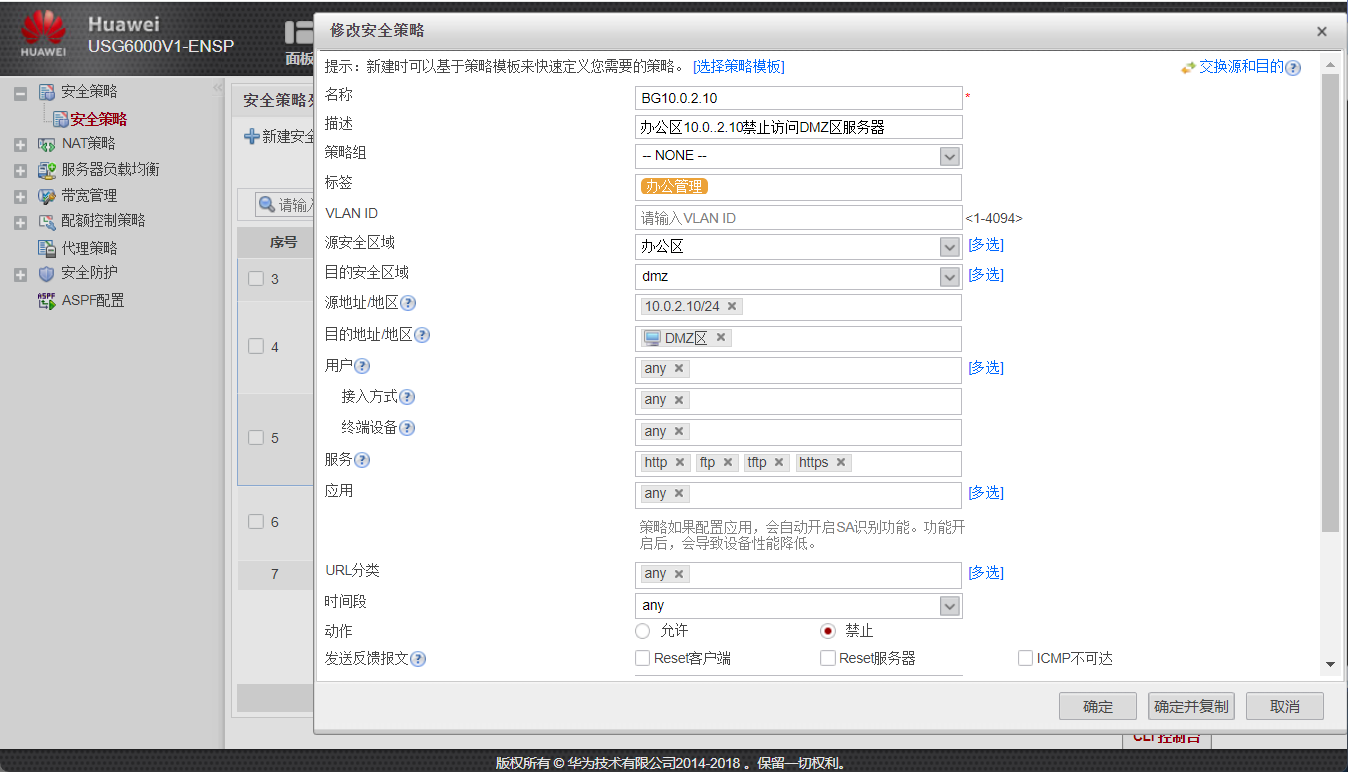

因为前面我开启ICMP,所以这里直接写需要拒绝的服务

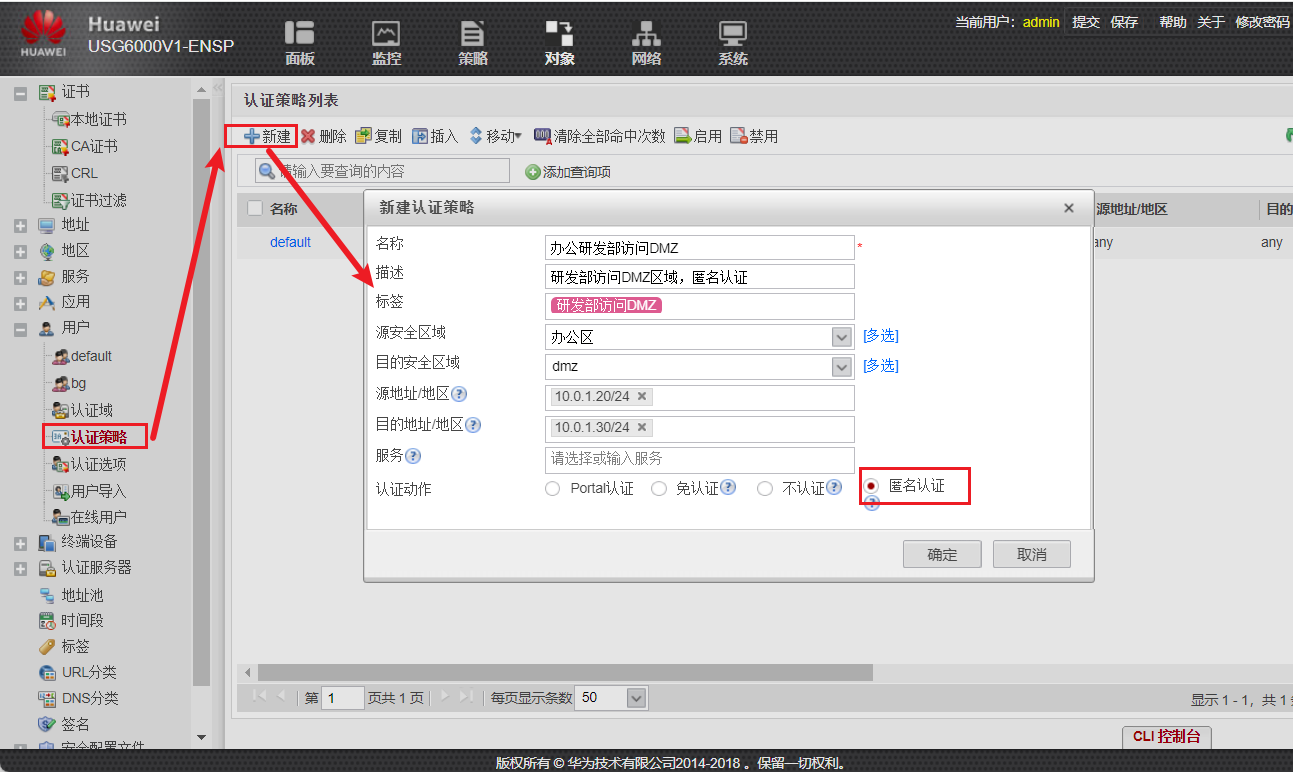

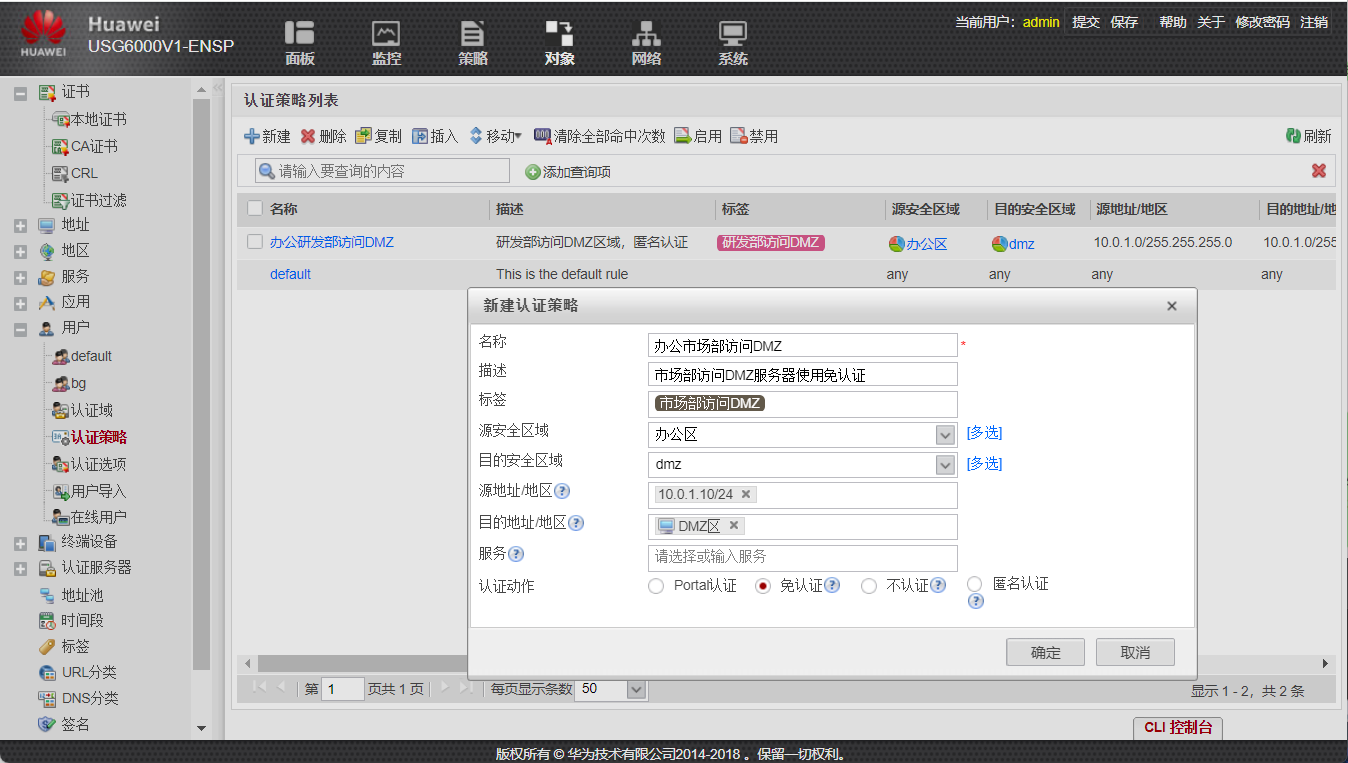

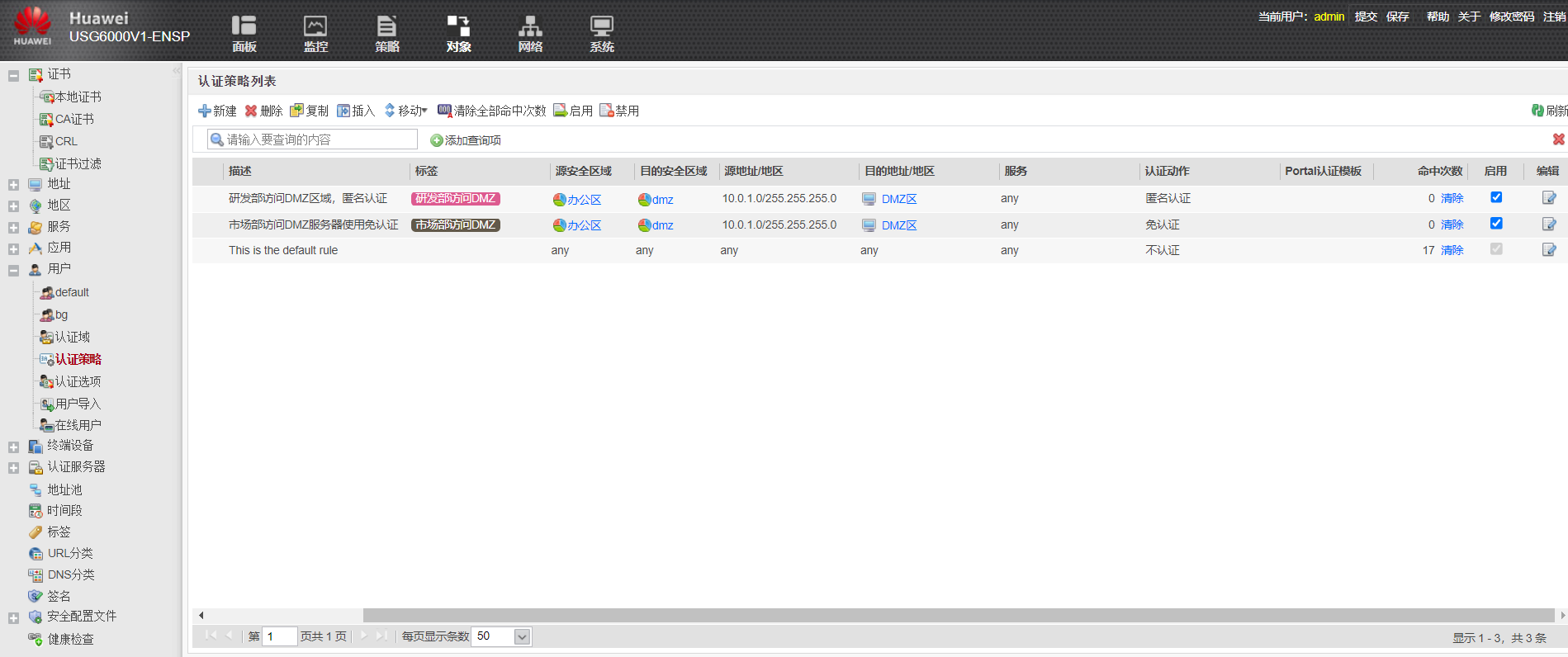

4.要求4

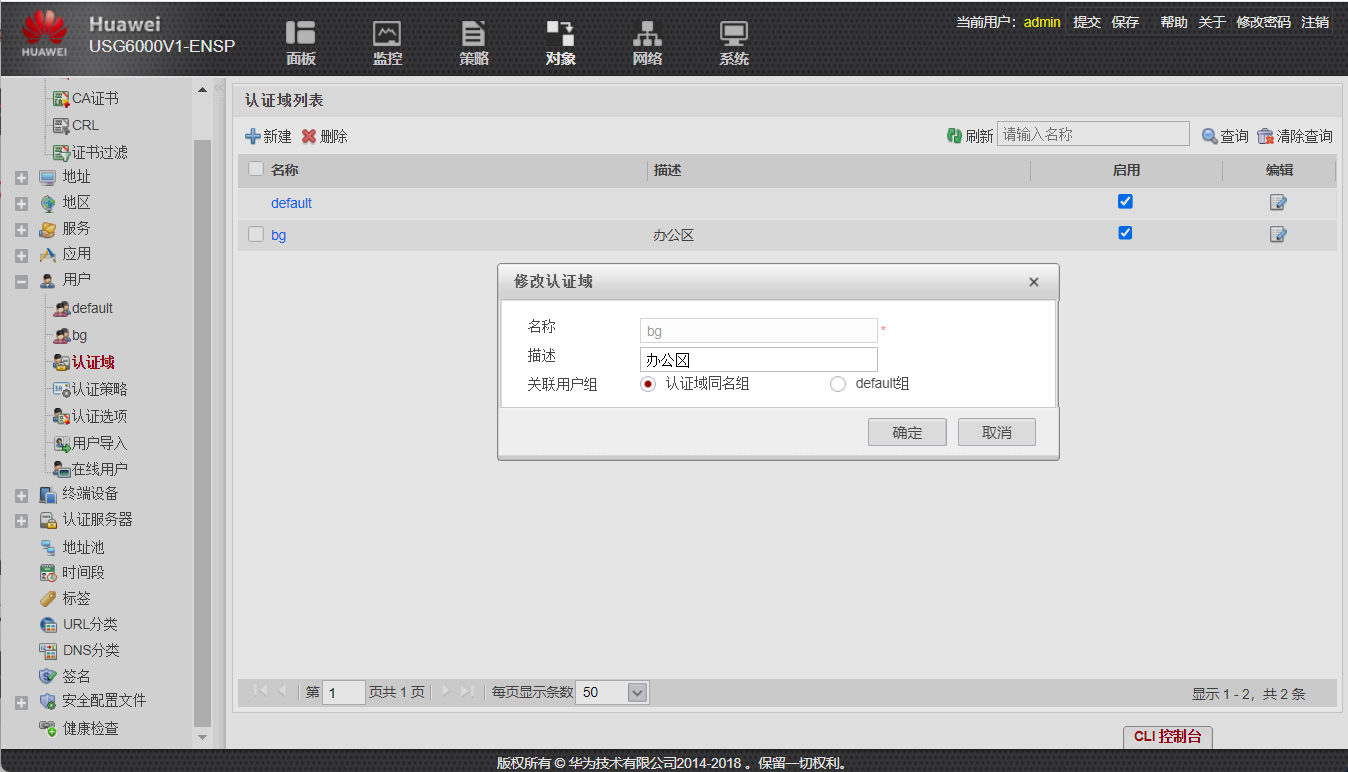

(1)创建认证域bg

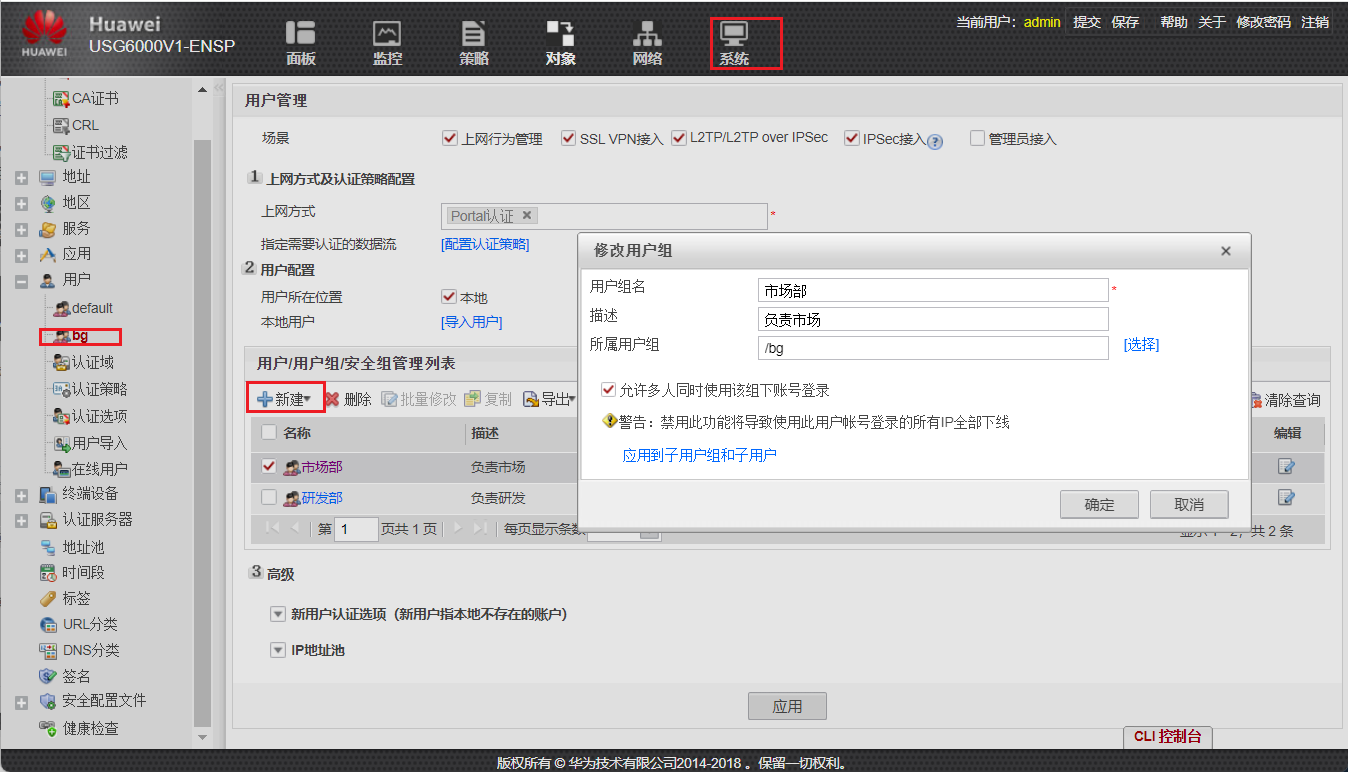

(2)在bg认证域中建立市场部和研发部

(3)做认证策略,使研发部10.0.1.20使用匿名认证登录DMZ区

(4)使市场部10.0.1.10使用免认证登录DMZ区;

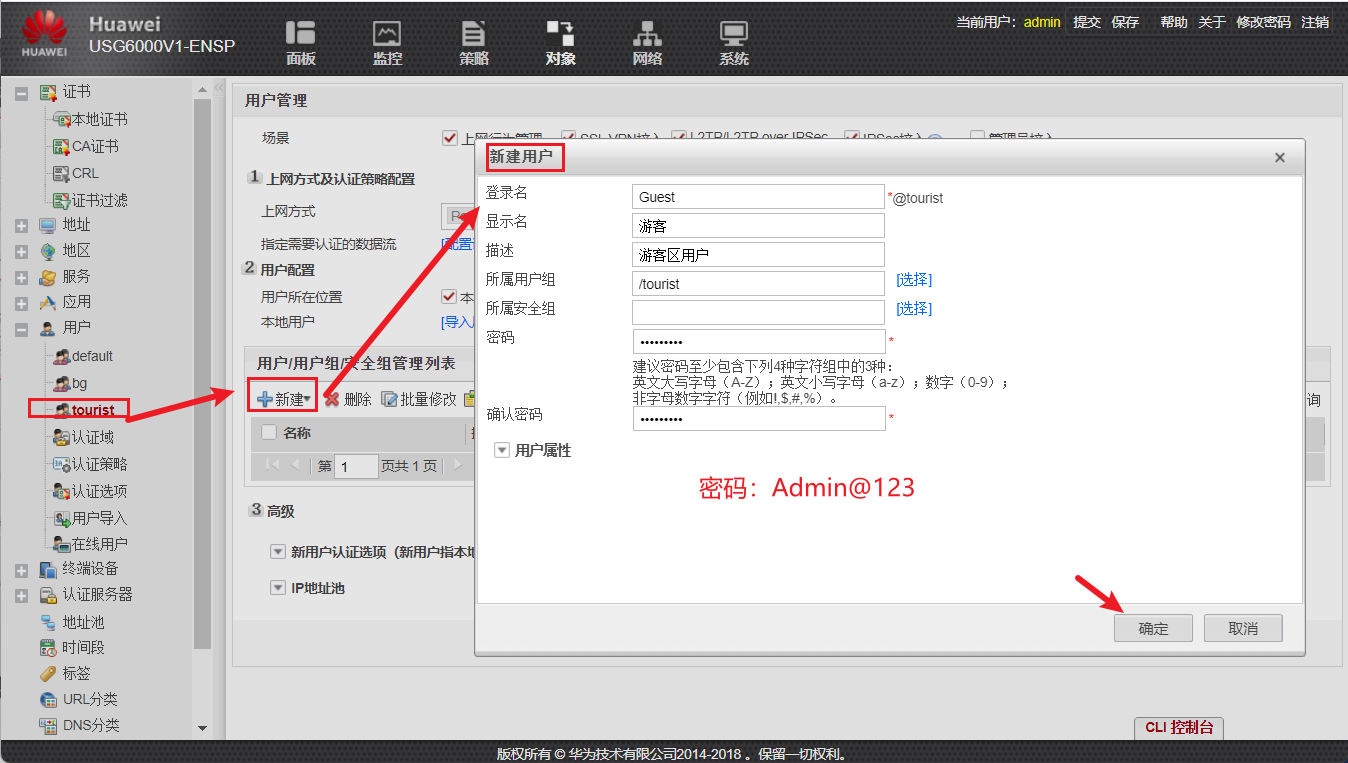

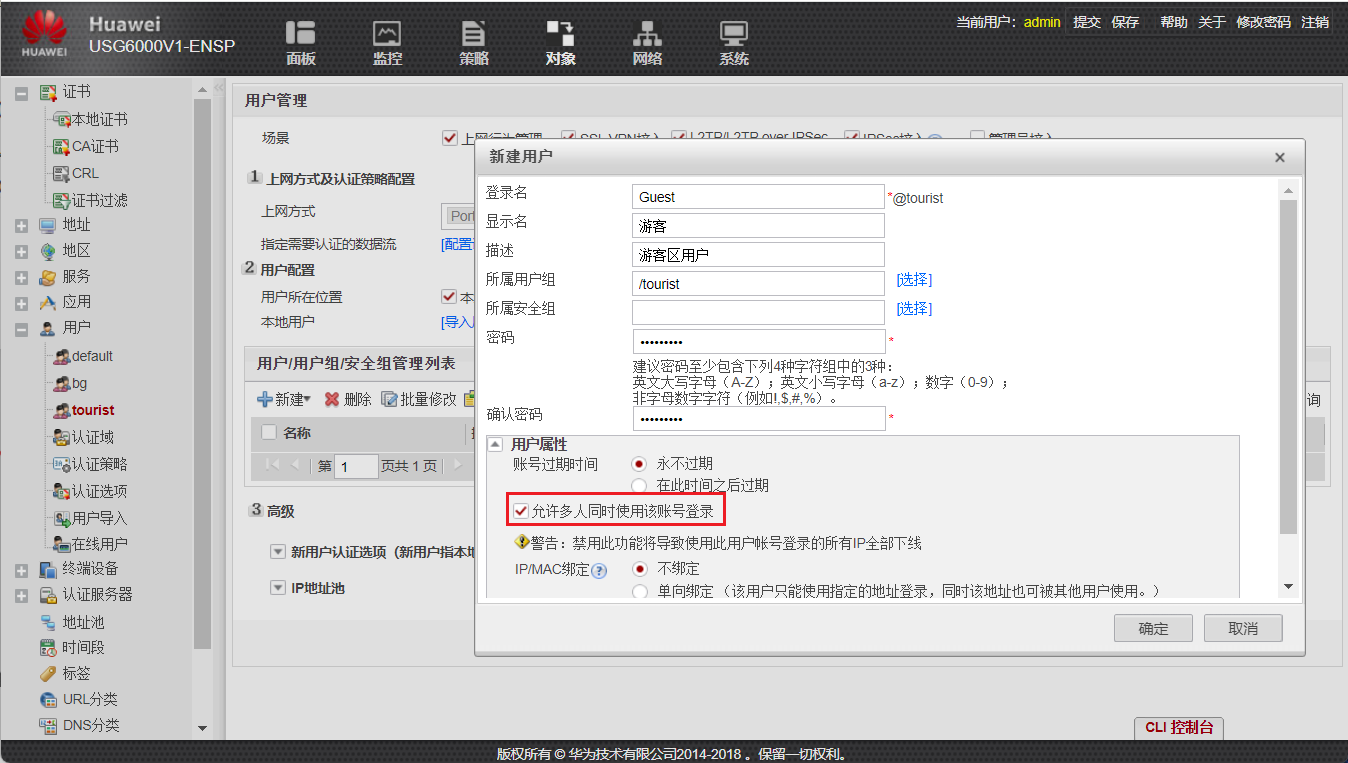

(5)创建游客(tourist)认证域,建立Guest用户,密码为Admin@123,允许多人同时登陆

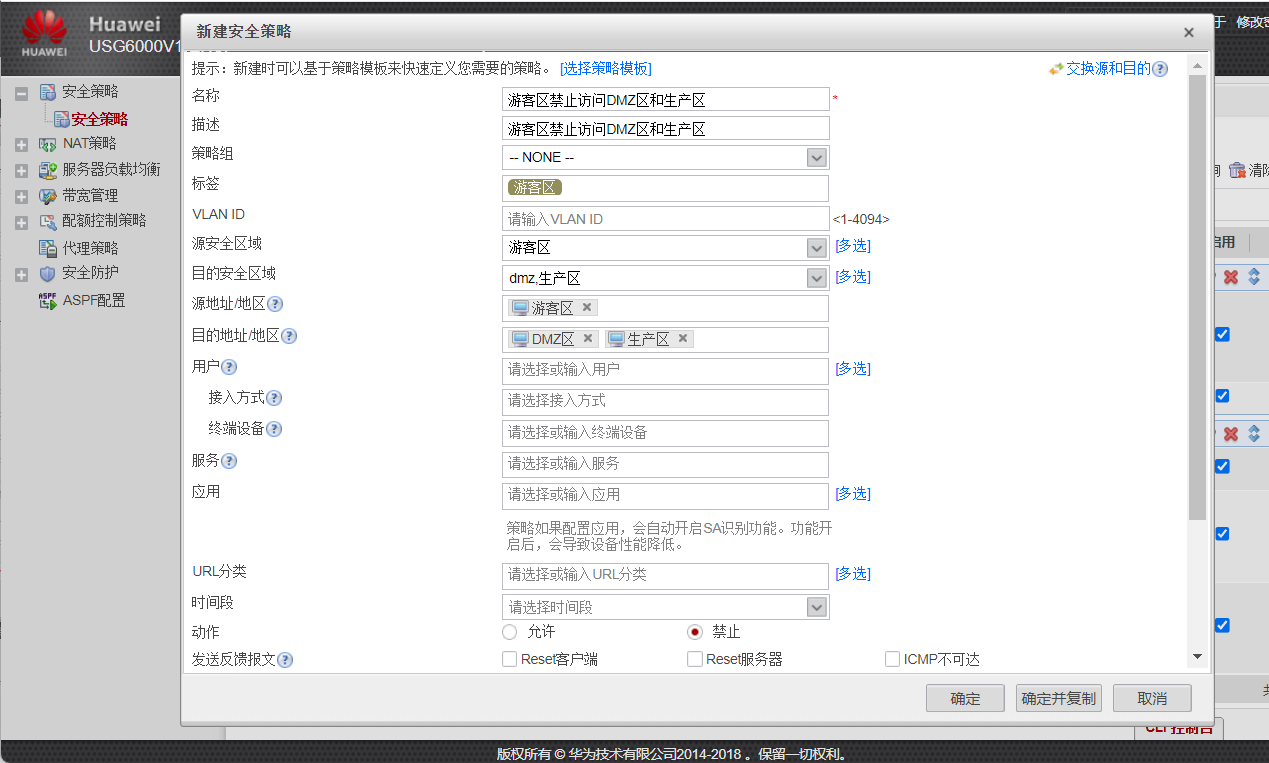

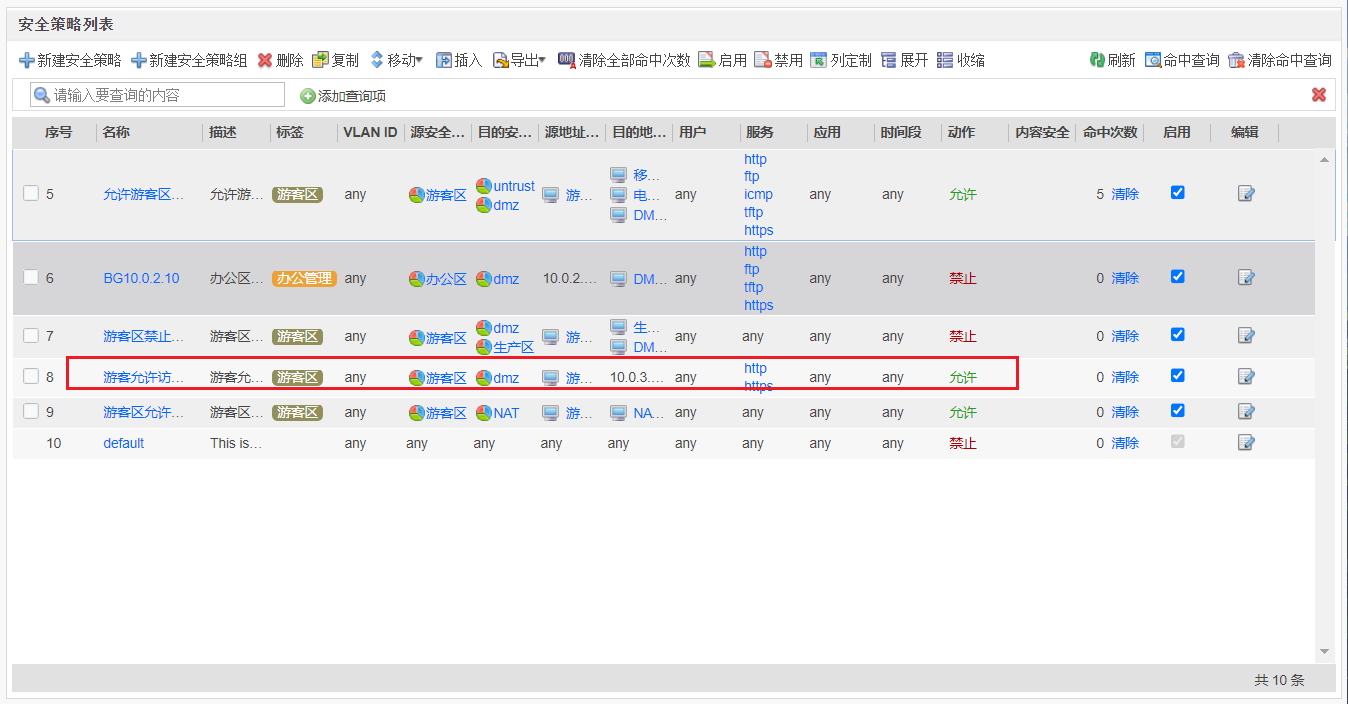

(6)写安全策略,使游客区不允许访问DMZ区和生产区

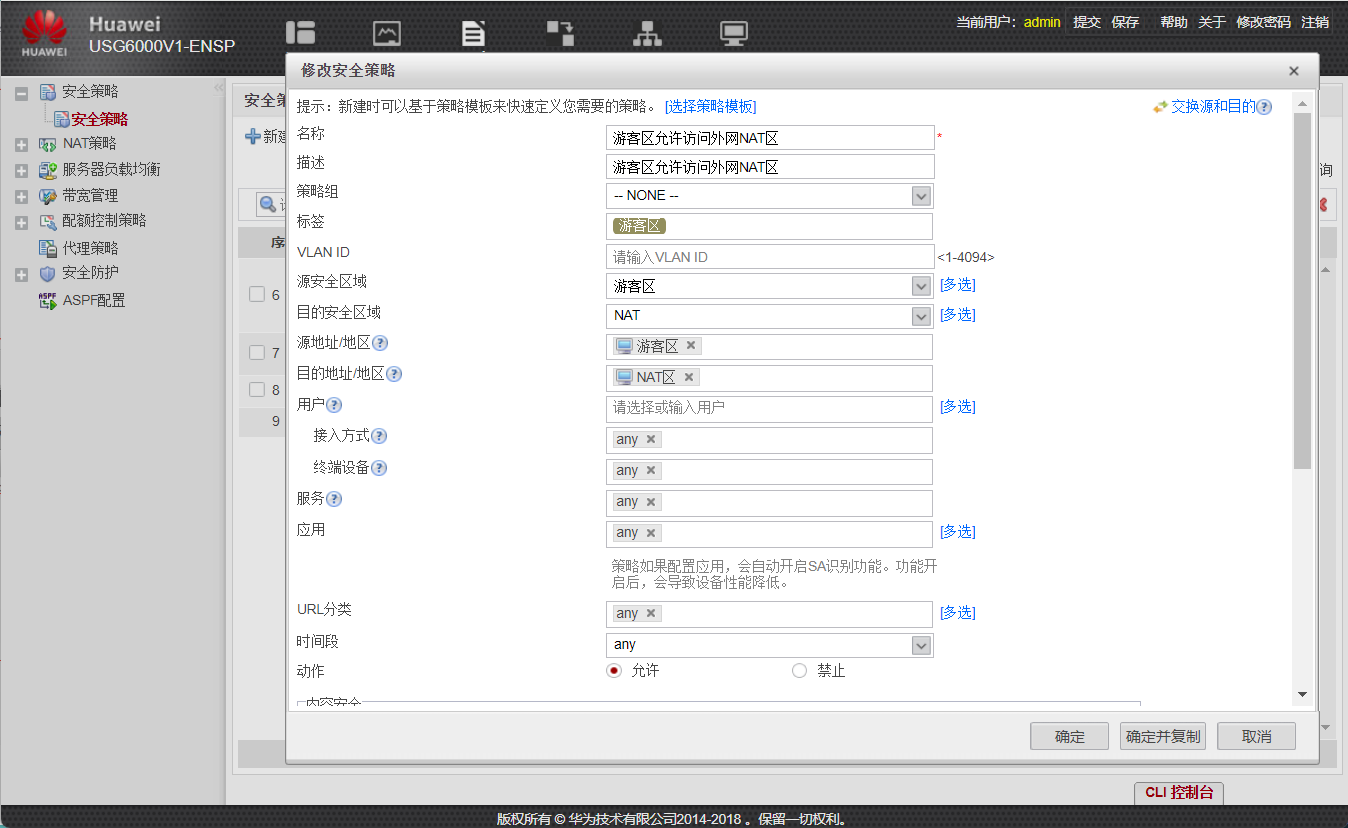

(7)创建安全策略,使游客区允许访问外网NAT区

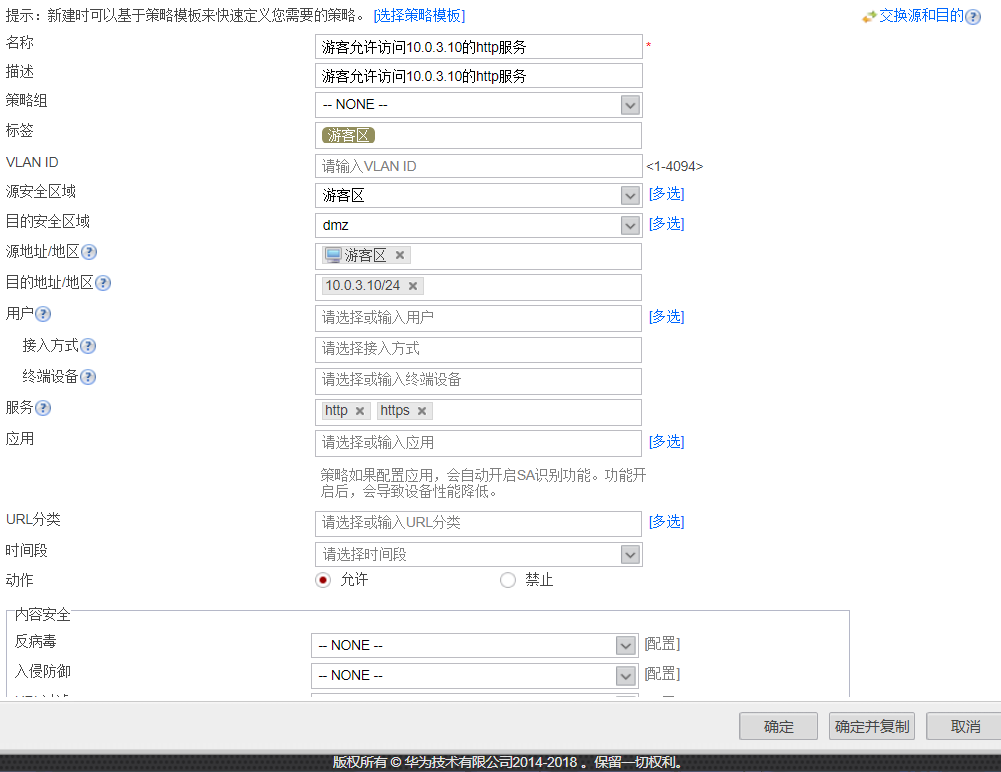

(8)创建安全策略,使游客允许访问10.0.3.10的http服务,并将此策略移动到游客区允许访问外网NAT区策略之前

5.要求5

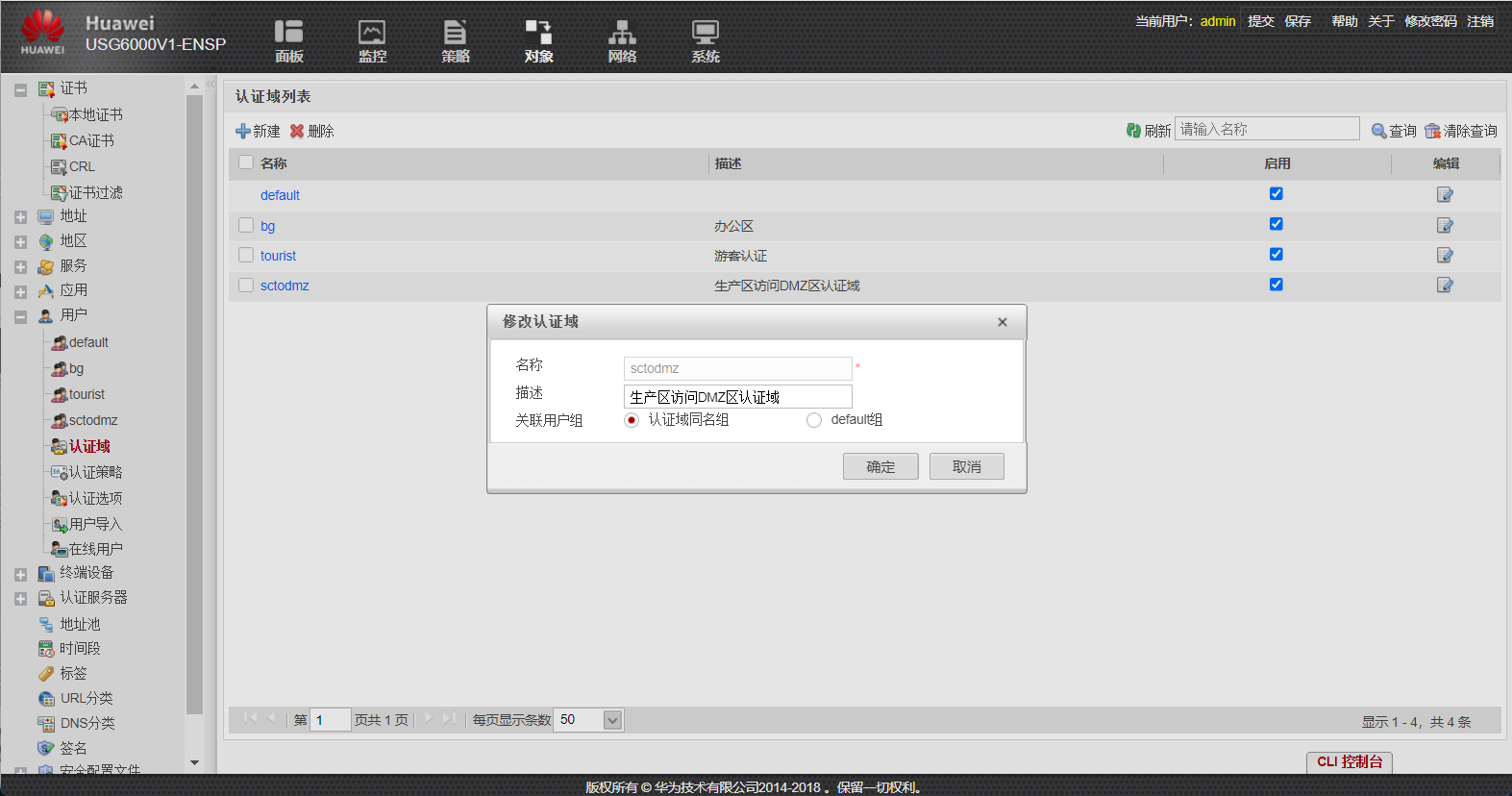

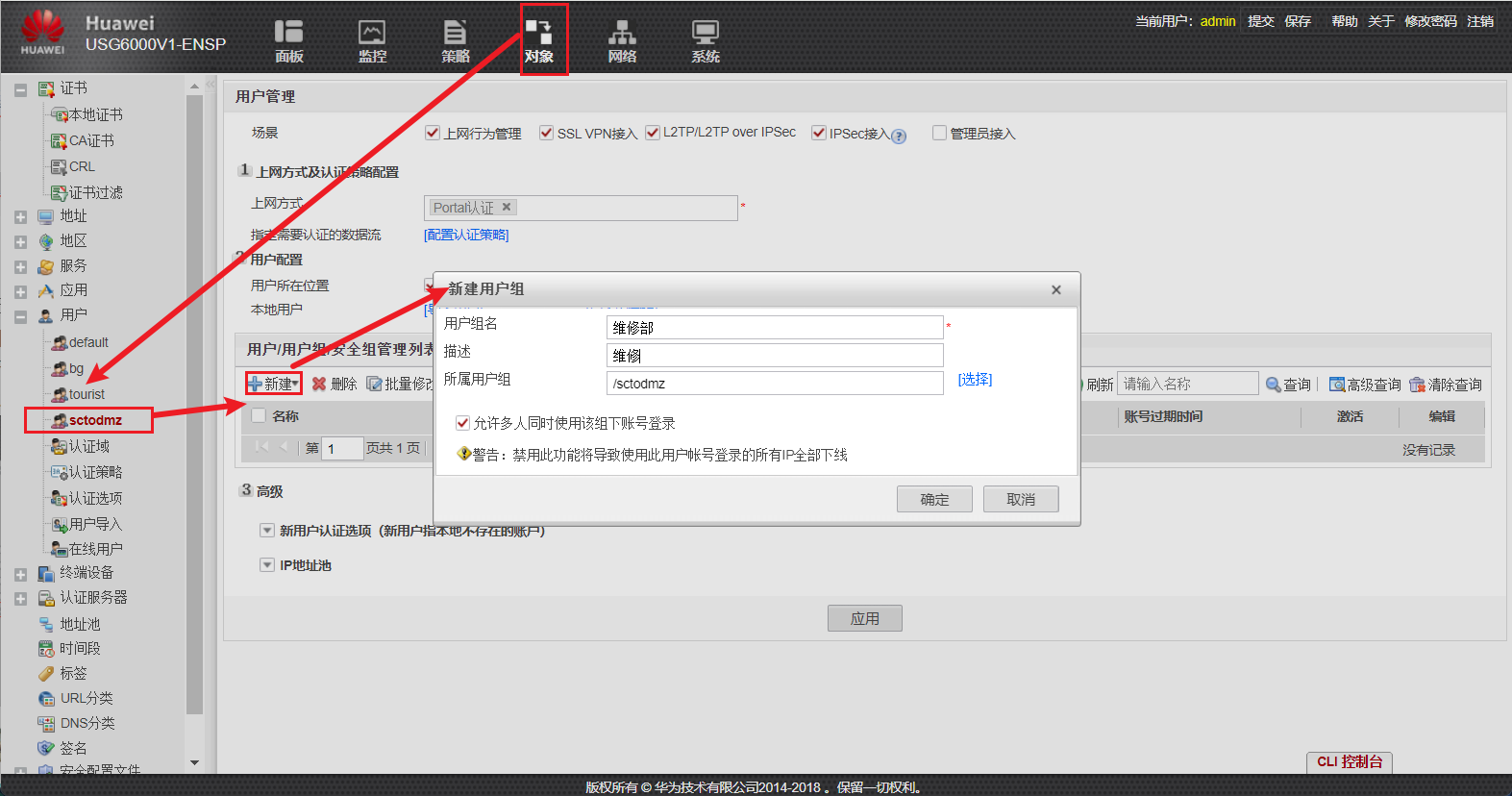

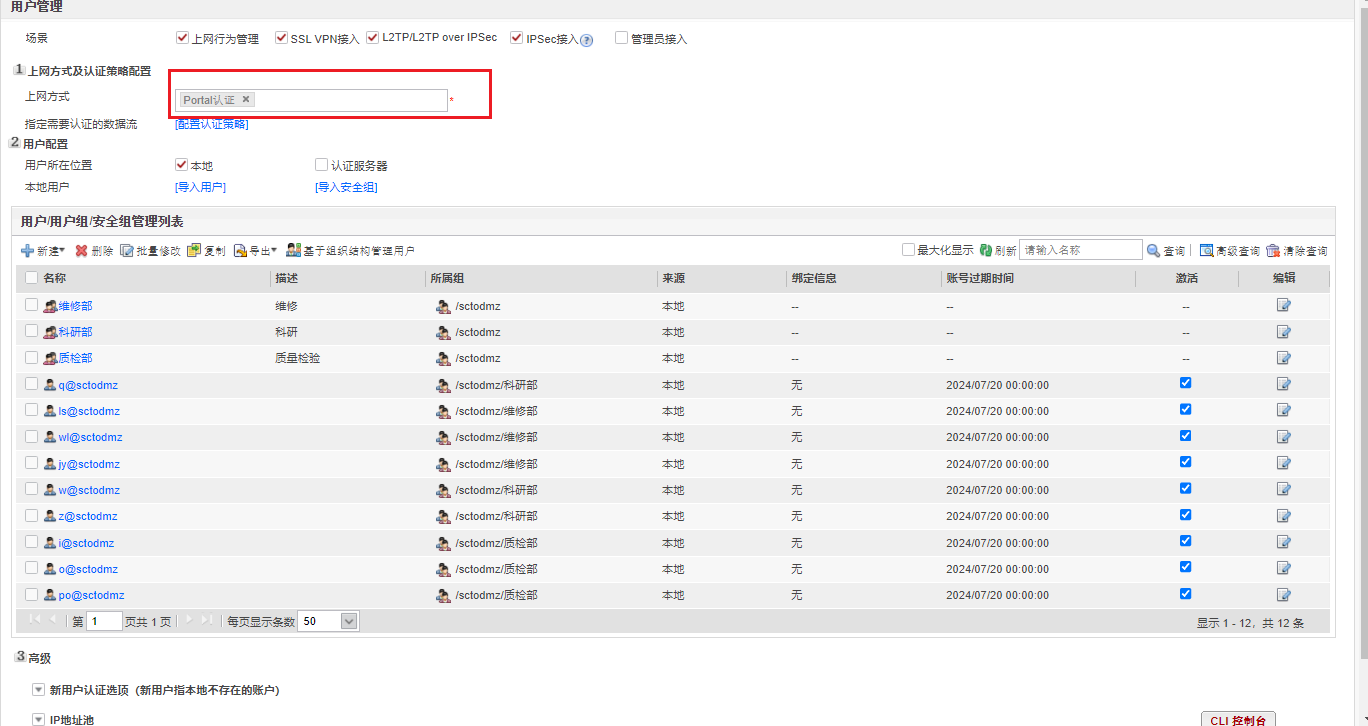

(1)创建生产区访问DMZ区认证域

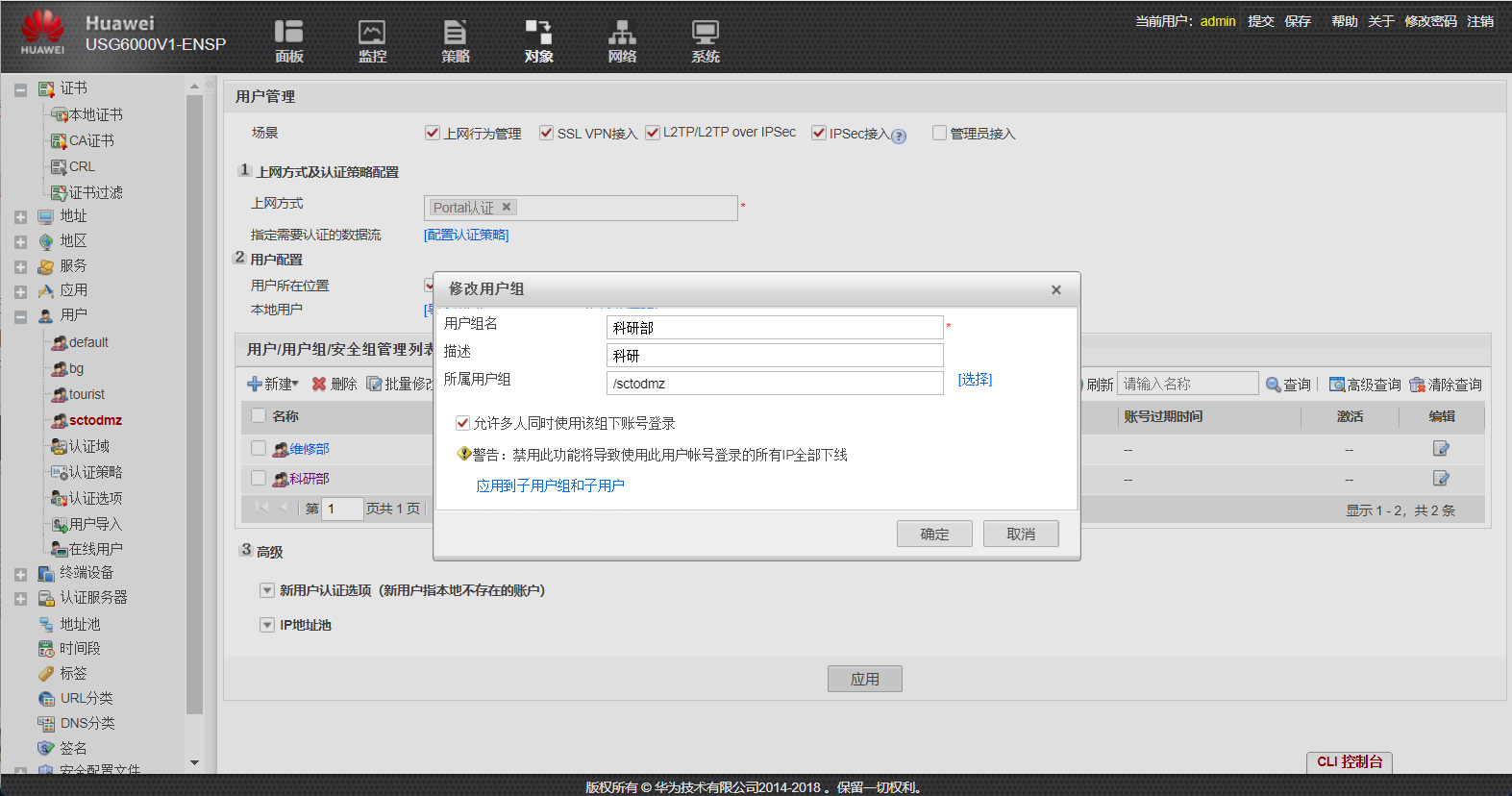

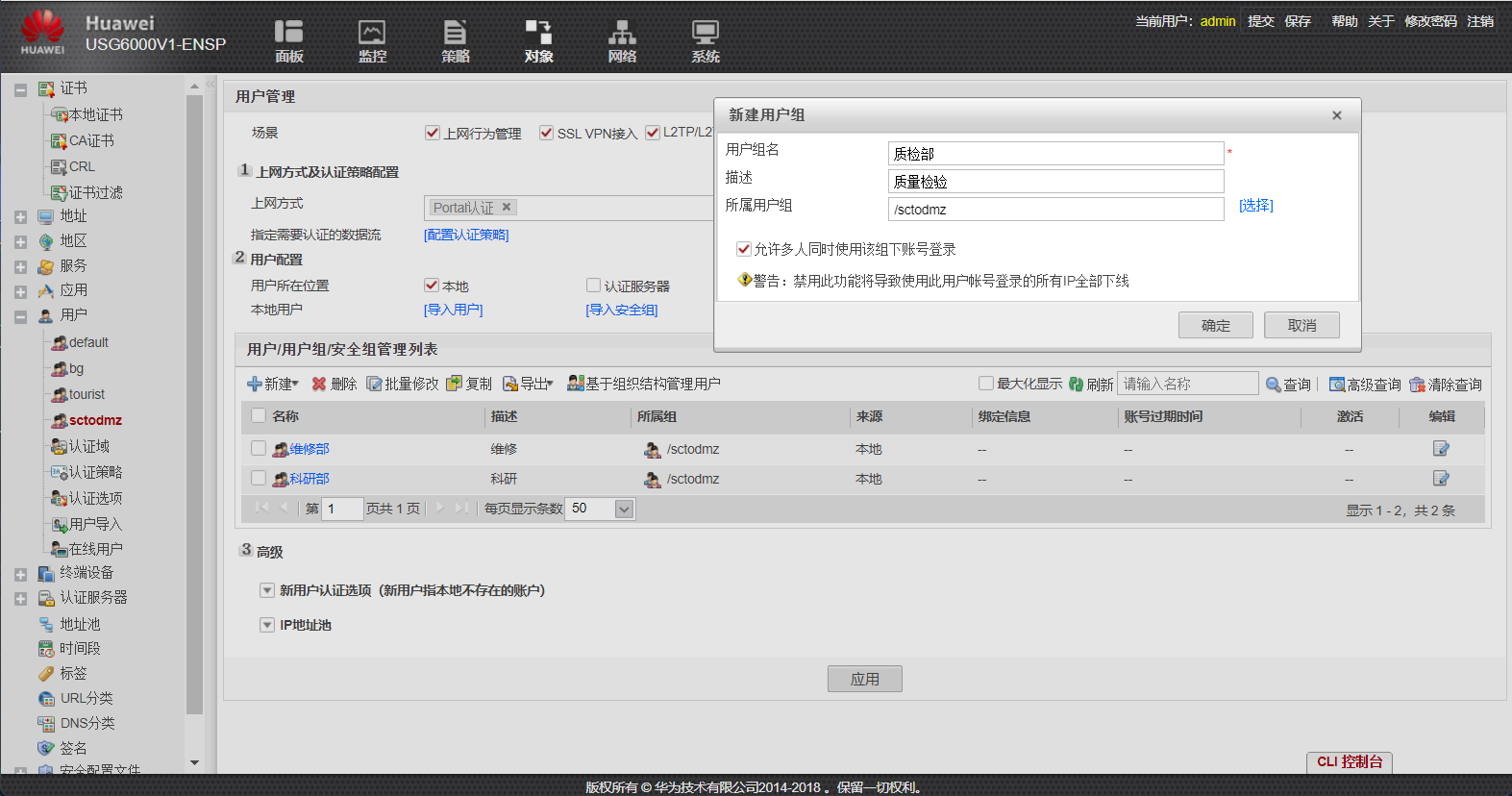

(2)点击sctodmz创建用户组,分别创建维修部、科研部、质检部

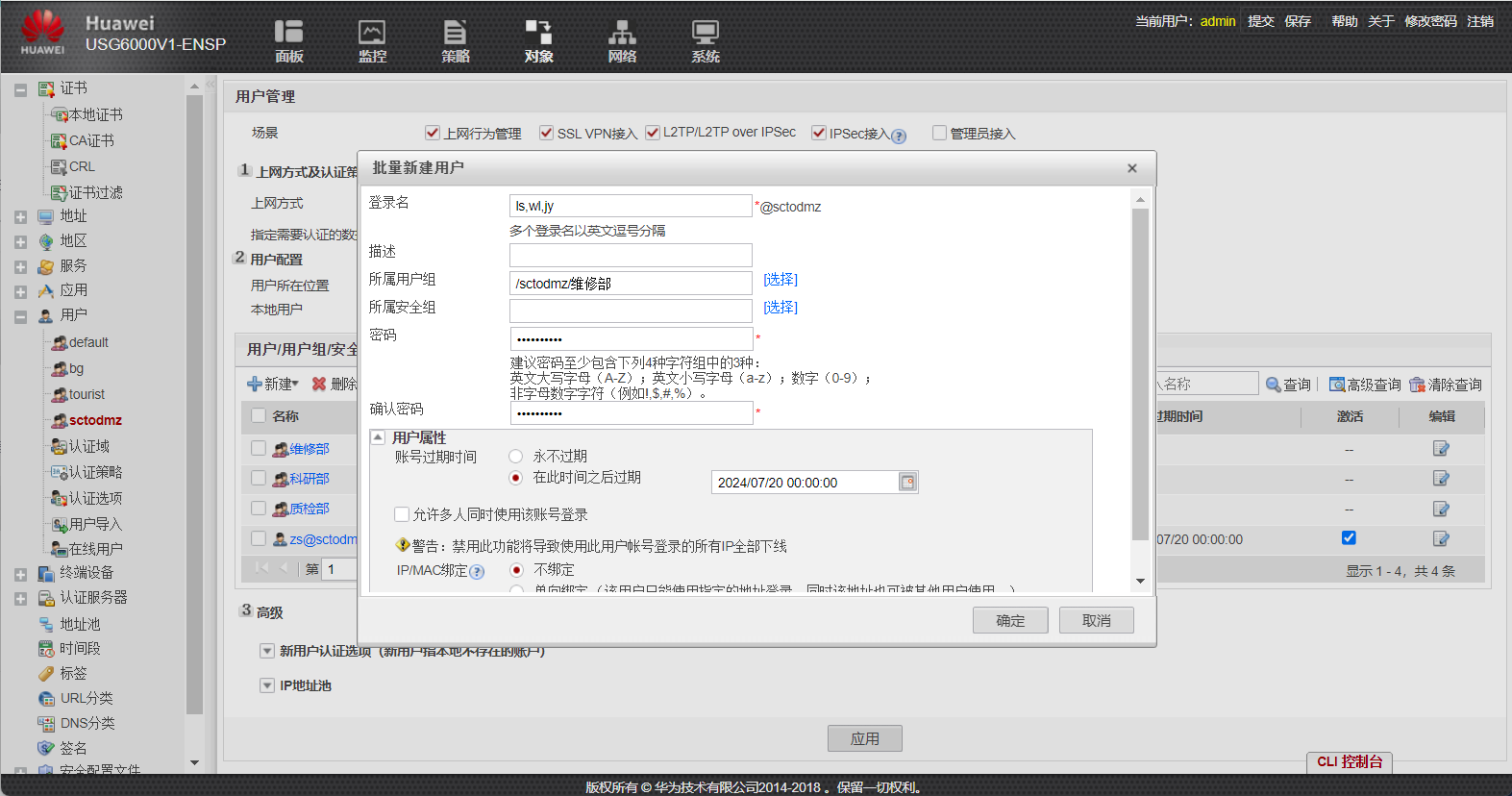

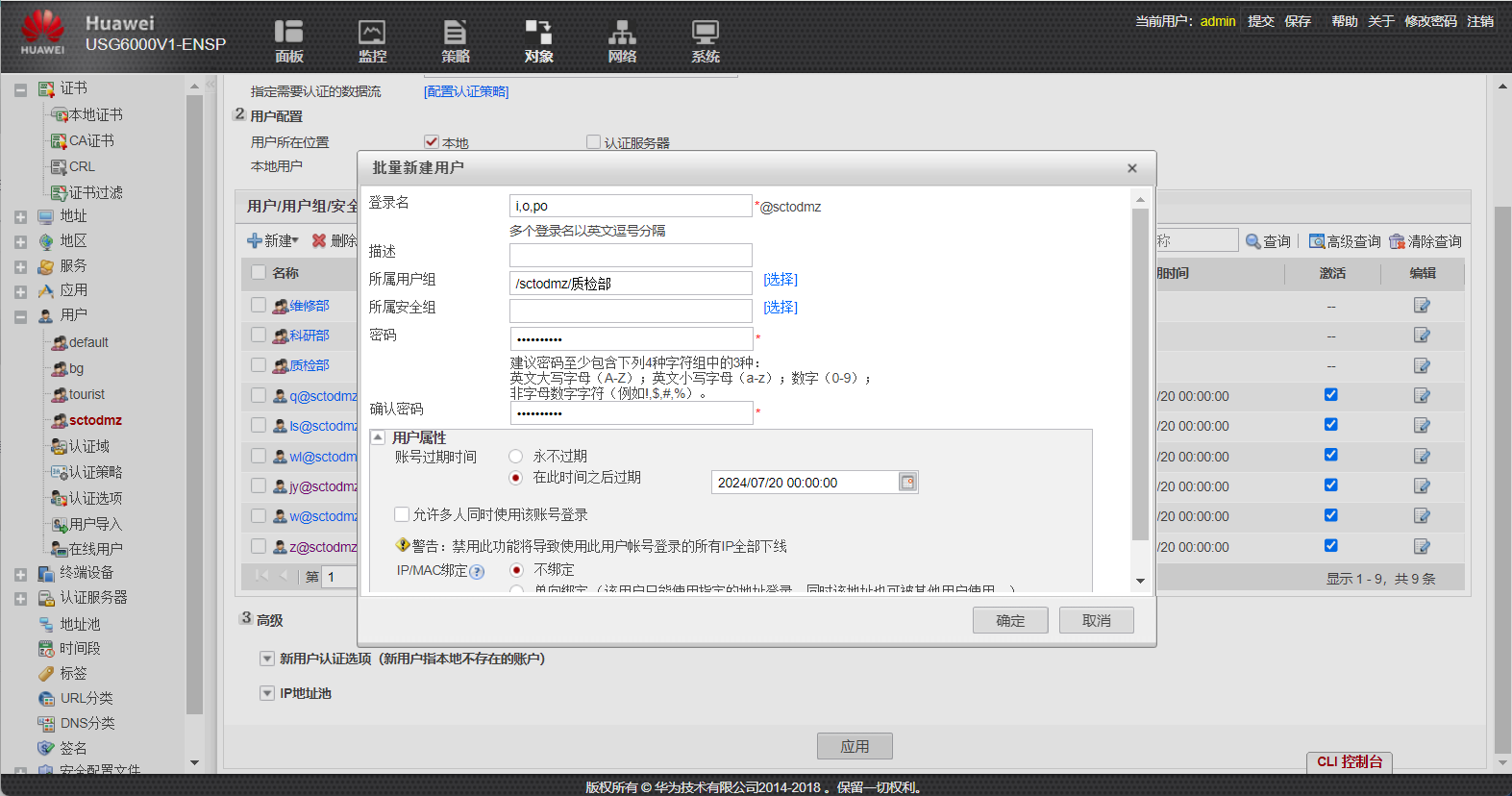

(3)新建批量用户,用户名间以英文逗号隔开,密码为openlab123

有效时间为20号为止,允许多人登录取消,分别每个部门创建3个用户。

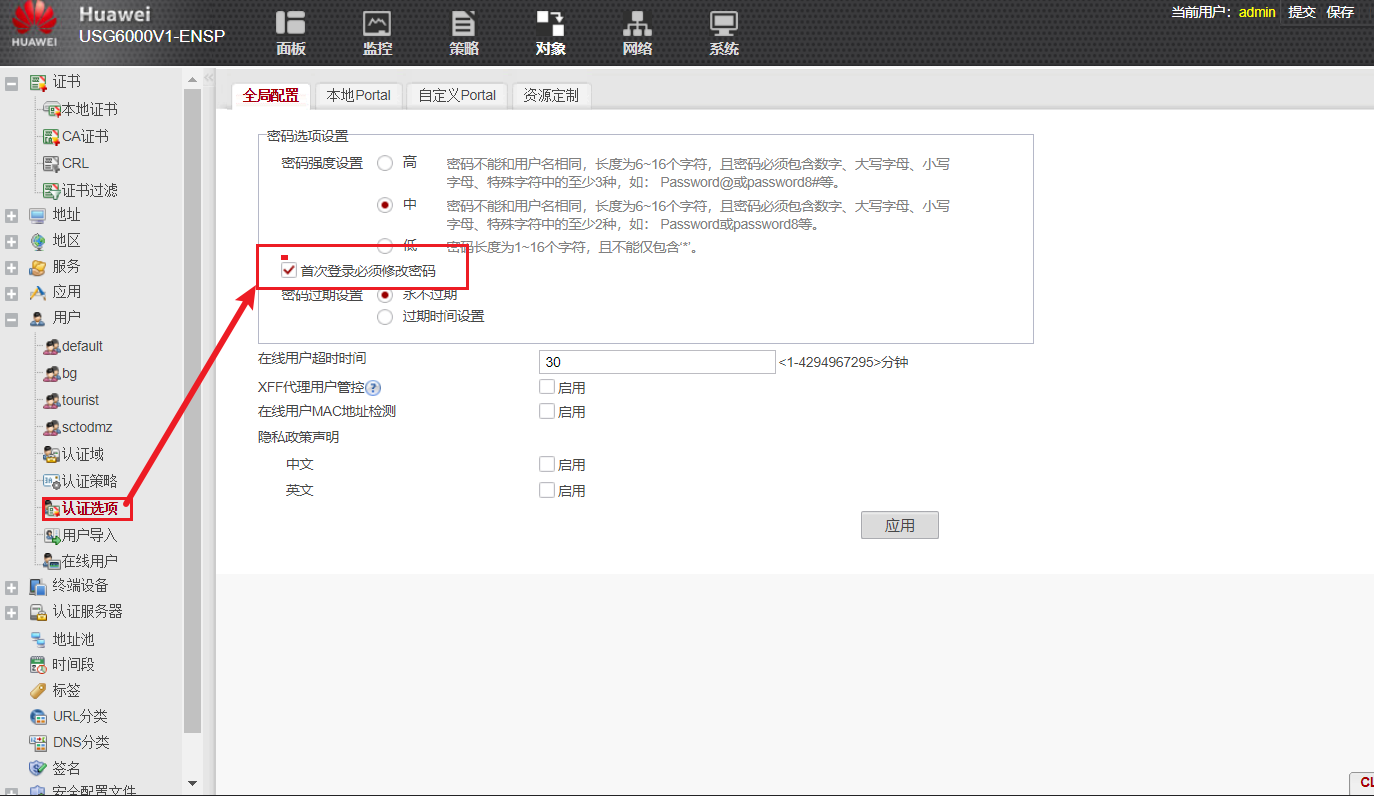

(4)找到认证选项,勾选首次登录必须修改密码

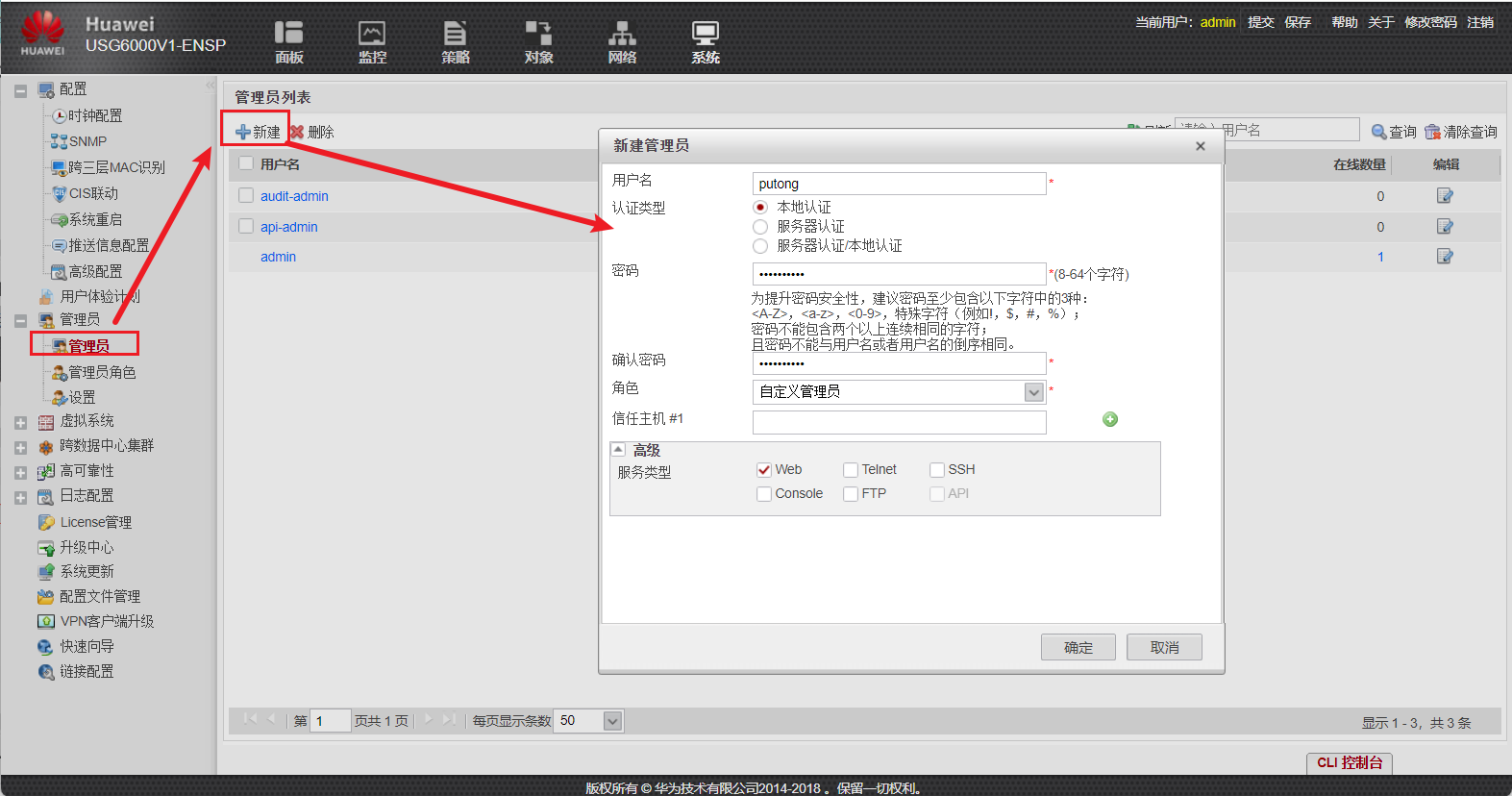

6.要求6

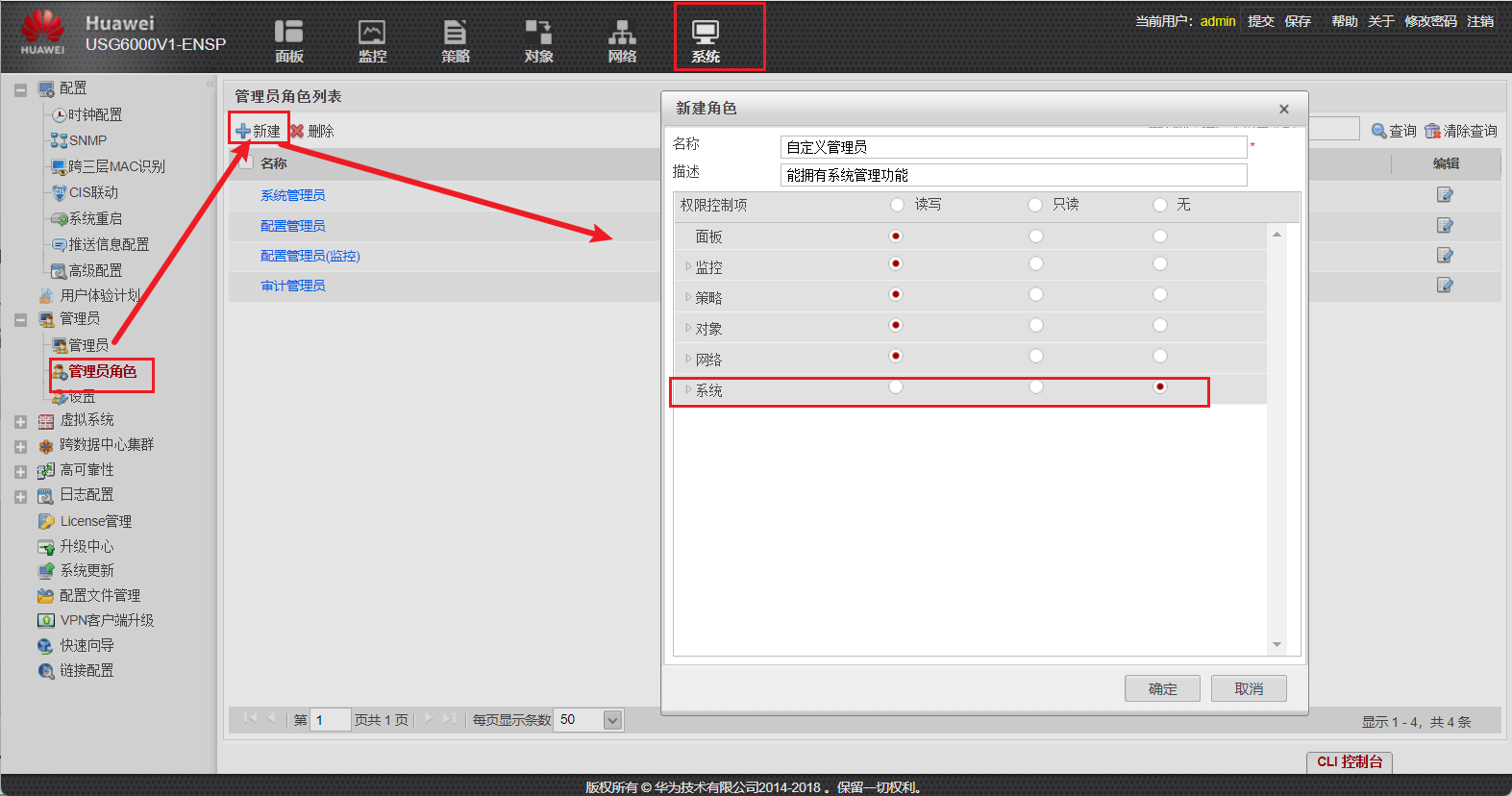

(1)创建一个管理员角色,要求不能拥有系统管理功能

(2)在管理员中添加一个管理员,角色是自定义管理员

至此所有实验要求已完成!!!!