1、搭建靶机

用VB打开镜像文件,并设置为桥接模式

kali也设置为桥接模式

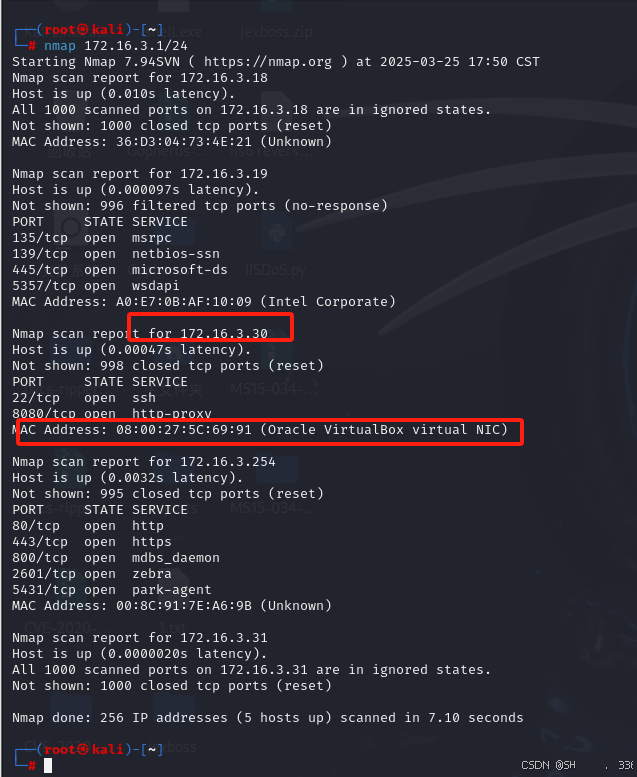

2、扫描靶机IP

kali执行代码nmap c段

3、访问靶机IP

上面扫出来的信息可以看到靶机开启了22和8080端口,那么我们去访问

4、尝试攻击

(1)首先我尝试了首页抓包,哥斯拉生成木马,用PUT方式提交了1.jsp文件

显而易见这种方式是不行的

(2)其次我尝试了弱口令进行登录tomcat/tomcat也是不行的

(3)利用msf爆破账号密码

开启msfconsole

开启之后依次输入命令

search login tomcat

use 0

show options

set rhosts 靶机IP

run

成功找到用户名和密码

如果扫不出来的话就去更新一下msf

apt-get install metasploit-framework

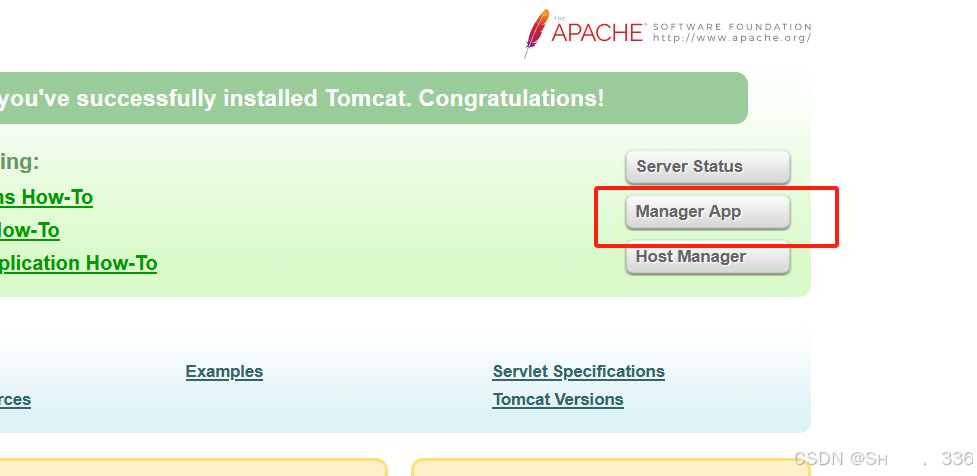

5、登录

6、寻找上传文件的地方

那么我们在自己的主机上构造一个war包,上传进去

用哥斯拉生成木马1.jsp,然后压缩成zip文件,修改文件名为war

7、上传war包

8、访问我们上传的1.jsp文件

我们上传的1.war现在是我们的目录,1.jsp在这个目录里

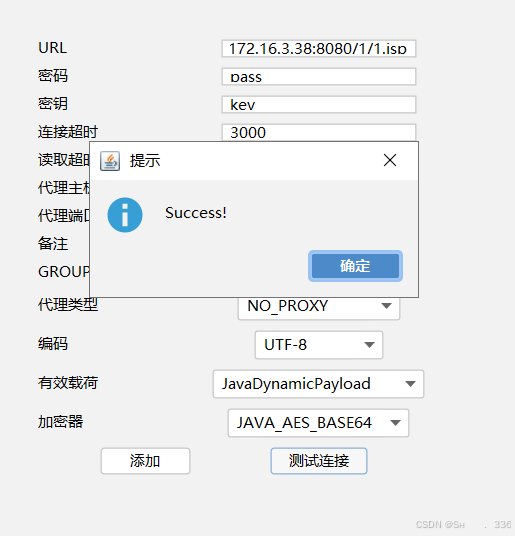

9、用哥斯拉测试连接

连接成功,添加

10、反弹shell

进入哥斯拉执行反弹shell命令,kali开启监听

成功反弹shell

几种可能不成功的情况:

(1)命令打错了

(2)如果是桥接模式可能是IP变了

(3)可能是把反弹shell的IP写成了靶场的IP,应该是kali的IP