在前端开发和安全研究领域,JavaScript逆向工程是一项关键技能。它涉及分析和理解代码的执行流程、数据结构和逻辑,以发现潜在的安全漏洞、提取核心算法或实现功能兼容。本文将结合Chrome开发者工具的调试功能,并通过具体示例帮助你更好地理解和应用这些技巧。

一、理解代码结构:静态分析与动态调试结合

(一)静态分析:阅读与分解代码

静态分析就像是阅读一本小说,你需要先了解故事的大致情节和人物关系。对于JavaScript代码来说,静态分析就是通过阅读代码来理解其结构和逻辑。

-

打开目标网页的源代码:右键点击网页空白处,选择"检查",然后在开发者工具中点击"Elements"标签,查看HTML结构,找到关键的JavaScript文件引用。

-

查看JavaScript文件内容:在"Sources"面板中找到并打开相关的JavaScript文件,初步了解代码的整体结构。

-

寻找入口函数和核心逻辑 :通常,入口函数可能是

window.onload、document.addEventListener('DOMContentLoaded', ...)或者一些明显的事件处理函数,如button.onClick等。

(二)动态调试:观察代码执行

动态调试就像是观察小说中人物的实际行为,看看他们是否按照你预期的方式互动。对于代码来说,动态调试就是通过设置断点、单步执行等手段,观察代码的实际执行过程。

-

在关键函数入口设置断点:在"Sources"面板中,点击代码行号的左侧,设置一个断点。当代码执行到这一行时,会自动暂停。

-

启动调试:刷新网页或触发相关操作,使代码开始执行。当代码执行到断点处时,它会暂停,你可以在右侧的"Scope"面板中查看当前变量的值。

-

单步执行:使用"Step Over"(F10)、"Step Into"(F11)和"Step Out"按钮,逐步执行代码,观察每一步的变化。

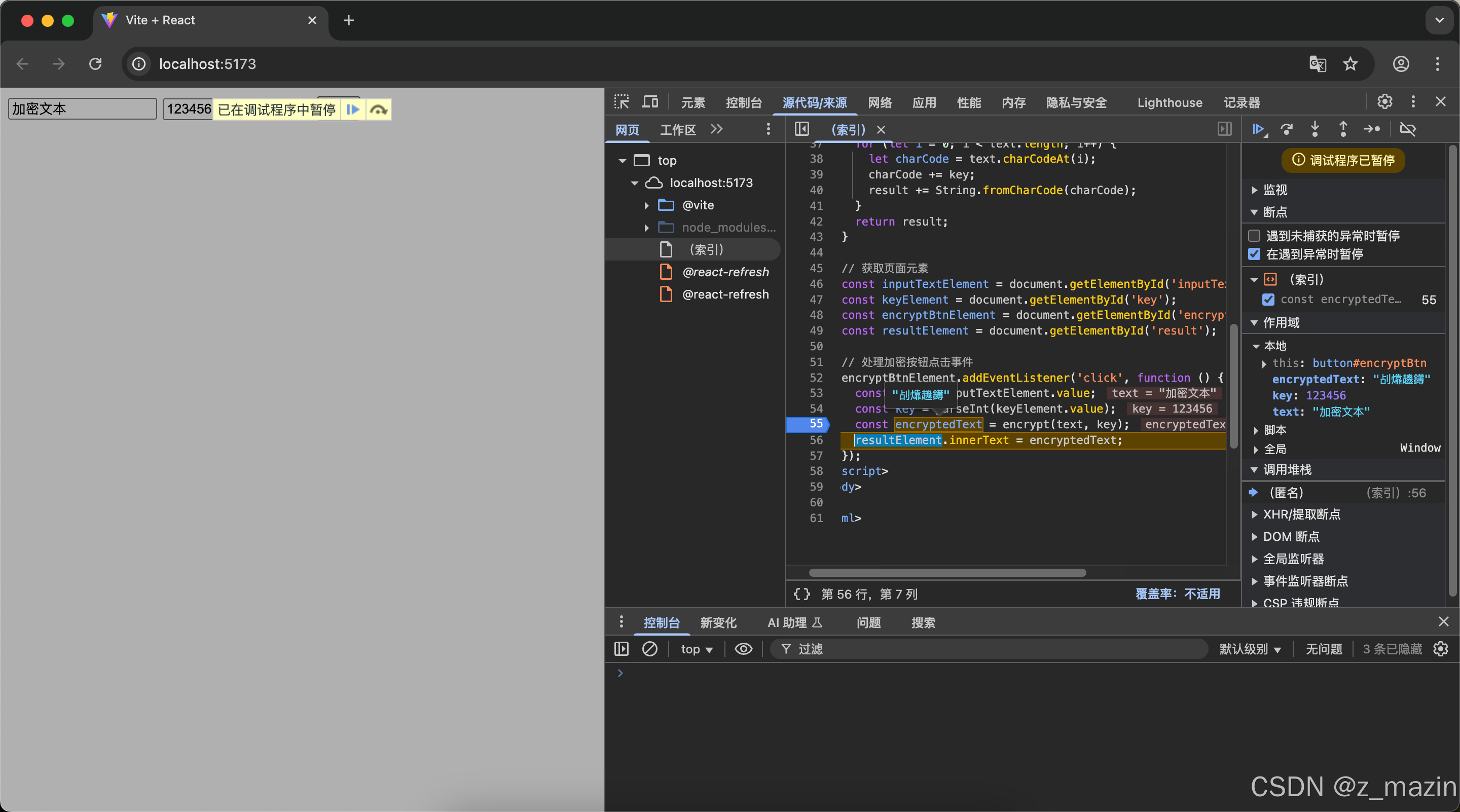

示例:调试一个简单的加密函数

javascript

function encrypt(text, key) {

let result = '';

for (let i = 0; i < text.length; i++) {

let charCode = text.charCodeAt(i);

charCode += key;

result += String.fromCharCode(charCode);

}

return result;

}

document.getElementById('encryptBtn').addEventListener('click', function() {

let text = document.getElementById('inputText').value;

let key = parseInt(document.getElementById('key').value);

let encryptedText = encrypt(text, key);

document.getElementById('result').innerText = encryptedText;

});调试步骤:

-

在

encrypt函数的第一行设置断点。 -

输入一些文本和密钥,点击"加密"按钮。

-

当代码暂停在断点处时,查看

text和key的值。 -

使用"Step Over"逐步执行循环,观察

charCode和result的变化。

二、追踪数据流:变量与网络请求分析

(一)变量监控

在调试过程中,你可以实时查看和修改变量的值,就像在实验室中观察化学反应一样。

-

添加监视表达式 :在"Sources"面板的"Watch"部分,输入你想监控的变量或表达式,如

typeof sum或result.length。 -

条件断点 :仅在特定条件下触发断点,例如

count > 10,这样可以更精确地定位问题。

(二)网络请求分析

网络请求分析就像是追踪信使的行动,看看他们传递了什么信息。

-

利用XHR断点 :在"Sources"面板的"XHR/Breakpoints"部分,输入要匹配的URL子字符串,如

api.example.com。当发送匹配的XHR请求时,开发者工具会自动暂停。 -

查看网络活动:在"Network"面板中,你可以看到所有网络请求的详细信息,包括请求方法、状态码、请求头和响应体。

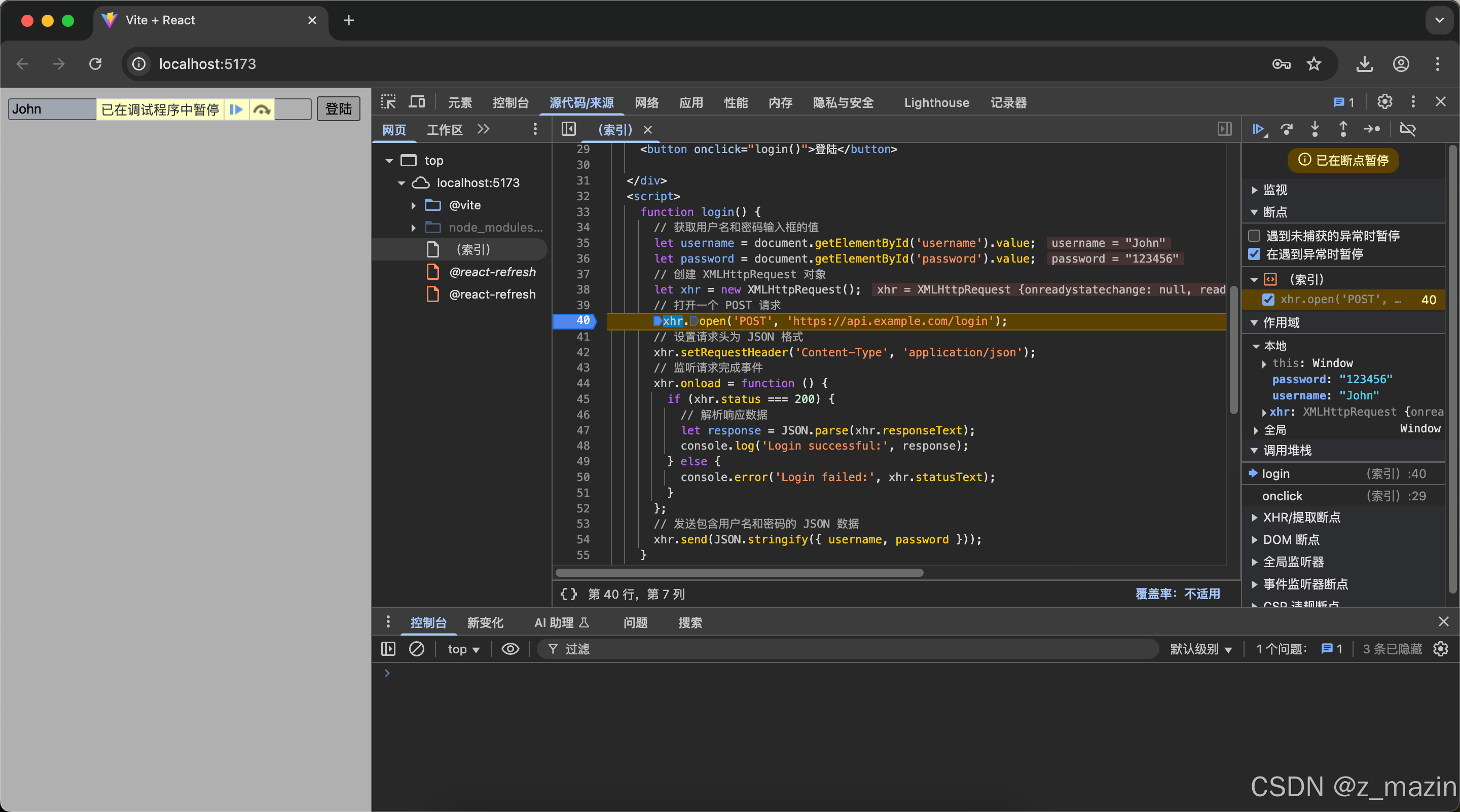

示例:分析一个登录请求

javascript

function login() {

let username = document.getElementById('username').value;

let password = document.getElementById('password').value;

let xhr = new XMLHttpRequest();

xhr.open('POST', 'https://api.example.com/login');

xhr.setRequestHeader('Content-Type', 'application/json');

xhr.onload = function() {

if (xhr.status === 200) {

let response = JSON.parse(xhr.responseText);

console.log('Login successful:', response);

} else {

console.error('Login failed:', xhr.statusText);

}

};

xhr.send(JSON.stringify({ username, password }));

}分析步骤:

-

在

xhr.open行设置断点。 -

输入用户名和密码,点击"登录"按钮。

-

当代码暂停时,查看

username和password的值。 -

继续执行,观察网络请求的详细信息,包括请求体和响应内容。

三、逆向核心算法:函数调用与逻辑拆解

(一)函数调用链分析

函数调用链就像是侦探追踪嫌疑人的行动轨迹,它记录了函数之间的调用顺序。

-

查看调用栈:当代码在断点处暂停时,打开"Call Stack"面板,可以看到当前的调用栈。每一行代表一个函数调用,从下往上依次是函数调用的顺序。

-

跳转到函数定义:点击调用栈中的某一行,可以跳转到对应的函数定义处,查看函数的实现。

(二)异常处理与容错机制

异常处理就像是给程序买保险,当出现问题时,程序可以优雅地处理而不是崩溃。

-

使用异常断点:在"Sources"面板的"Breakpoints"部分,勾选"Pause on exceptions"选项。当代码抛出异常时,开发者工具会自动暂停,帮助你快速定位问题。

-

分析异常处理逻辑 :查看

try...catch块,了解程序如何处理异常情况。

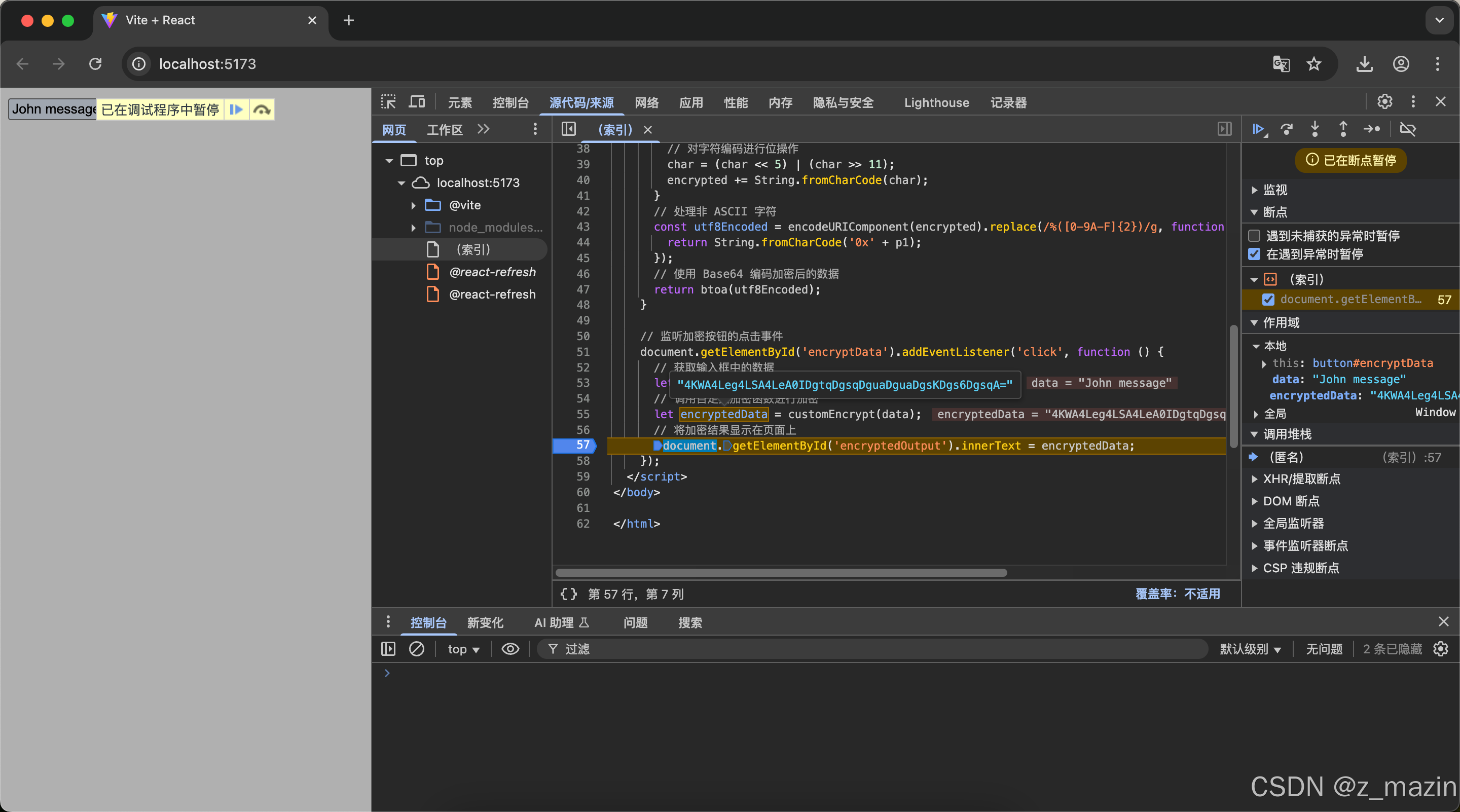

示例:逆向一个加密算法

javascript

function customEncrypt(data) {

let encrypted = '';

for (let i = 0; i < data.length; i++) {

let char = data.charCodeAt(i);

// 对字符编码进行位操作

char = (char << 5) | (char >> 11);

encrypted += String.fromCharCode(char);

}

// 处理非 ASCII 字符

const utf8Encoded = encodeURIComponent(encrypted).replace(/%([0-9A-F]{2})/g, function(match, p1) {

return String.fromCharCode('0x' + p1);

});

// 使用 Base64 编码加密后的数据

return btoa(utf8Encoded);

}

// 监听加密按钮的点击事件

document.getElementById('encryptData').addEventListener('click', function () {

// 获取输入框中的数据

let data = document.getElementById('dataInput').value;

// 调用自定义加密函数进行加密

let encryptedData = customEncrypt(data);

// 将加密结果显示在页面上

document.getElementById('encryptedOutput').innerText = encryptedData;

});逆向步骤:

-

在

customEncrypt函数内部设置断点。 -

输入一些数据,点击"加密"按钮。

-

当代码暂停时,查看

data的值。 -

使用"Step Over"逐步执行循环,观察

char的变化,理解加密逻辑。 -

在本地重现加密算法,验证其正确性。

四、实战案例:破解加密算法

(一)案例背景

假设目标网页使用自定义加密算法对用户输入进行加密传输,我们需要逆向该算法以实现兼容的客户端。

(二)逆向步骤

-

定位加密函数:通过静态分析,找到处理用户输入的函数,通常这些函数会在表单提交或按钮点击事件中被调用。

-

设置断点:在加密函数的入口处设置断点,捕获加密前的原始数据。

-

追踪数据流:通过单步调试,观察数据在加密过程中的变化,记录每一步的逻辑。

-

重现算法:根据观察到的逻辑,在本地环境中重现加密算法,并进行测试。

示例:破解一个简单的加密算法

javascript

function simpleEncrypt(text) {

let result = '';

for (let i = 0; i < text.length; i++) {

let charCode = text.charCodeAt(i);

charCode = charCode ^ 0x55; // 异或操作

result += String.fromCharCode(charCode);

}

return result;

}

document.getElementById('encryptBtn').addEventListener('click', function() {

let text = document.getElementById('inputText').value;

let encryptedText = simpleEncrypt(text);

document.getElementById('result').innerText = encryptedText;

});破解步骤:

-

在

simpleEncrypt函数内部设置断点。 -

输入"Hello"并点击"加密"按钮。

-

当代码暂停时,查看

text的值为"Hello"。 -

使用"Step Over"逐步执行循环,观察

charCode的变化:-

'H'的字符码是72,异或0x55后变为72 ^ 85 = 101,对应字符'e'。

-

'e'的字符码是101,异或0x55后变为101 ^ 85 = 72,对应字符'H'。

-

以此类推,发现加密逻辑是简单的异或操作。

-

-

在本地重现加密算法:

javascript

function reverseEncrypt(encryptedText) {

let result = '';

for (let i = 0; i < encryptedText.length; i++) {

let charCode = encryptedText.charCodeAt(i);

charCode = charCode ^ 0x55;

result += String.fromCharCode(charCode);

}

return result;

}

console.log(reverseEncrypt('eH...')); // 输出原始文本五、逆向思维与工具扩展

(一)逆向思维培养

逆向思维就像是解谜游戏,需要你不断地提出假设并验证。

-

假设与验证:对代码功能和逻辑做出假设,通过调试验证假设的正确性。例如,假设某个函数是加密入口,通过设置断点验证数据流向。

-

模块分解:将复杂的代码分解为独立的功能模块,逐一分析。比如,将加密算法分解为字符处理、编码转换等步骤。

-

思维导图:绘制代码结构和数据流图,清晰呈现逆向分析的思路。可以使用工具如XMind或简单手绘。

(二)工具扩展

-

静态分析工具:使用ESLint检查代码风格,发现潜在问题;使用JSCPD检测代码重复,定位核心逻辑。

-

代码美化工具:JS Beautifier可以将压缩的代码格式化,提高可读性。

-

自动化测试框架:Jest可以帮助验证逆向得到的算法和逻辑是否正确。

通过掌握这些JavaScript逆向基础技巧,你将能够在前端安全研究、功能兼容实现和代码优化等领域发挥重要作用。记住,逆向工程不仅是技术的挑战,更是对逻辑思维和耐心的考验。