一、题目地址

matlab

https://buuoj.cn/challenges#hashcat二、复现步骤

1、下载附件,解压得到What kind of document is this_文件;

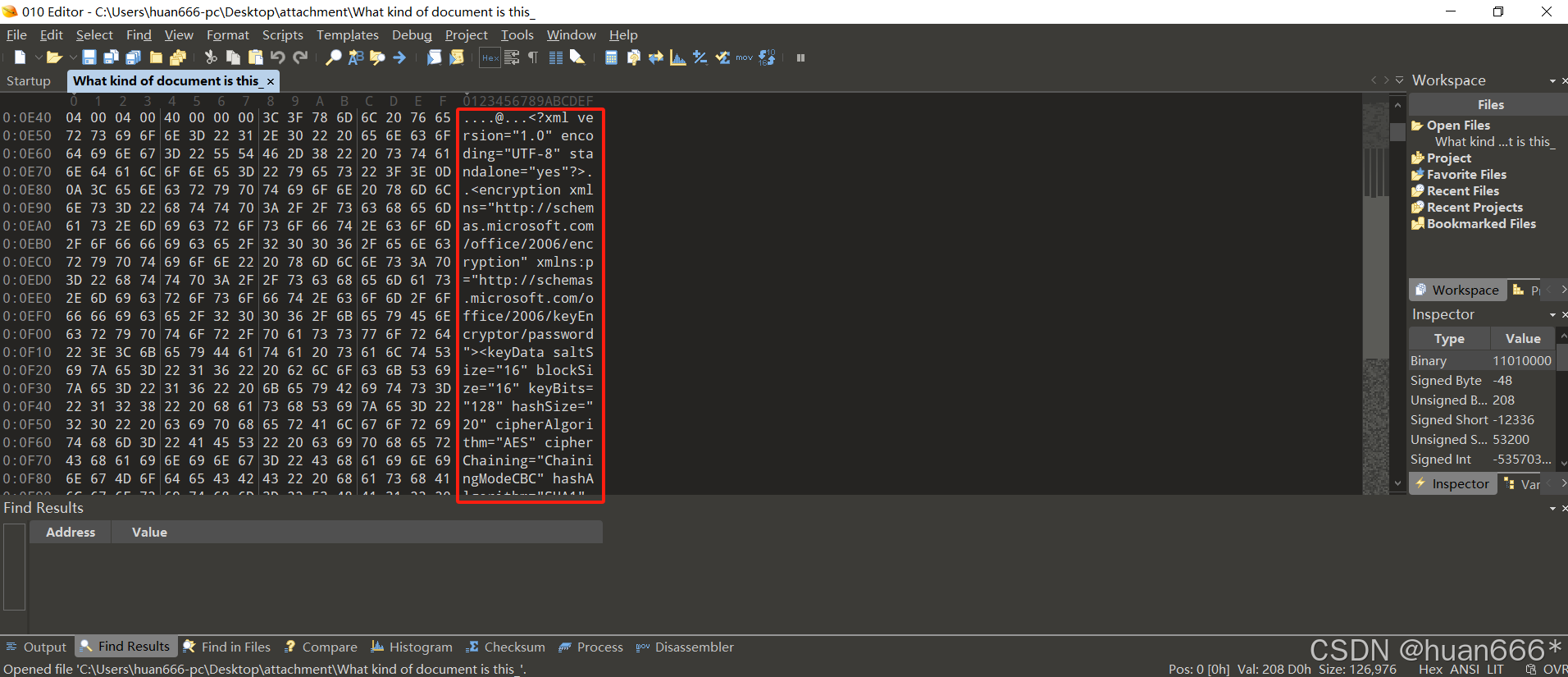

2、用010 Editor打开What kind of document is this_文件,发现是office文件;

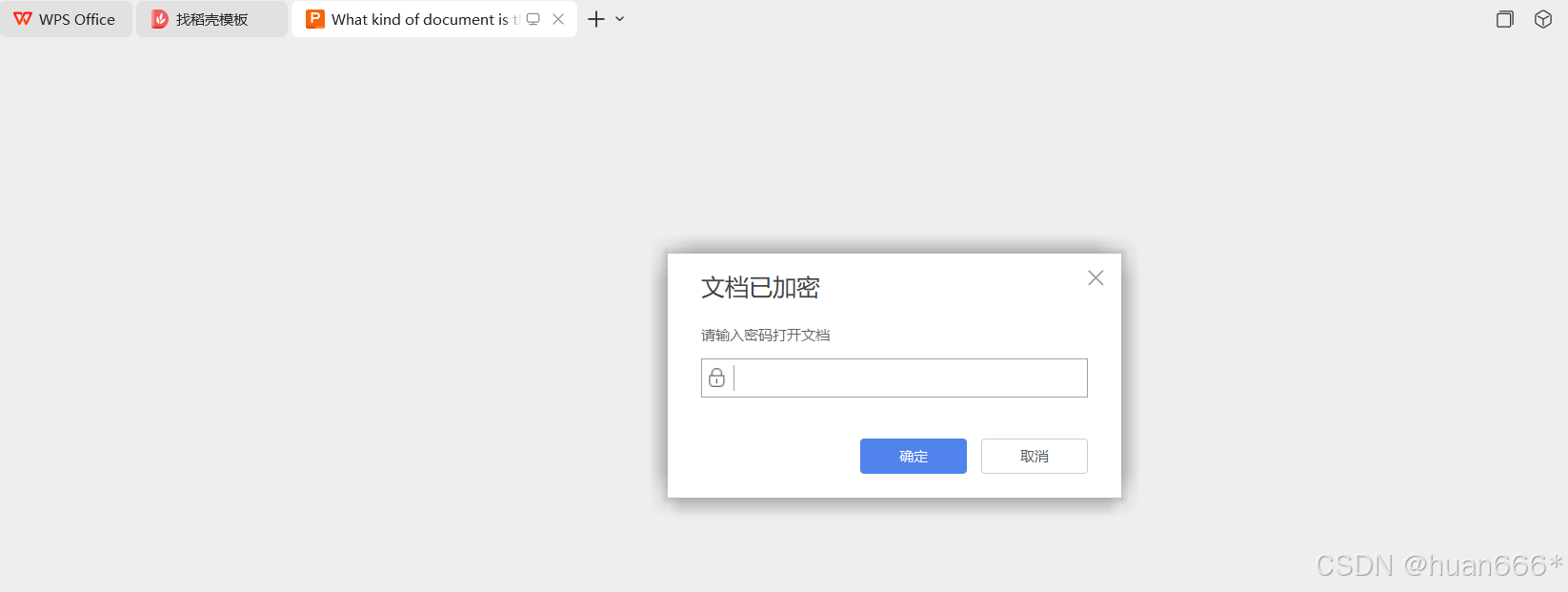

3、将后缀名改为ppt时,能打开,但是需要密码;

4、通过破解得到密码为 9919,详细破解方法参考:密码学专栏-->利用john crack 文档密码 ;

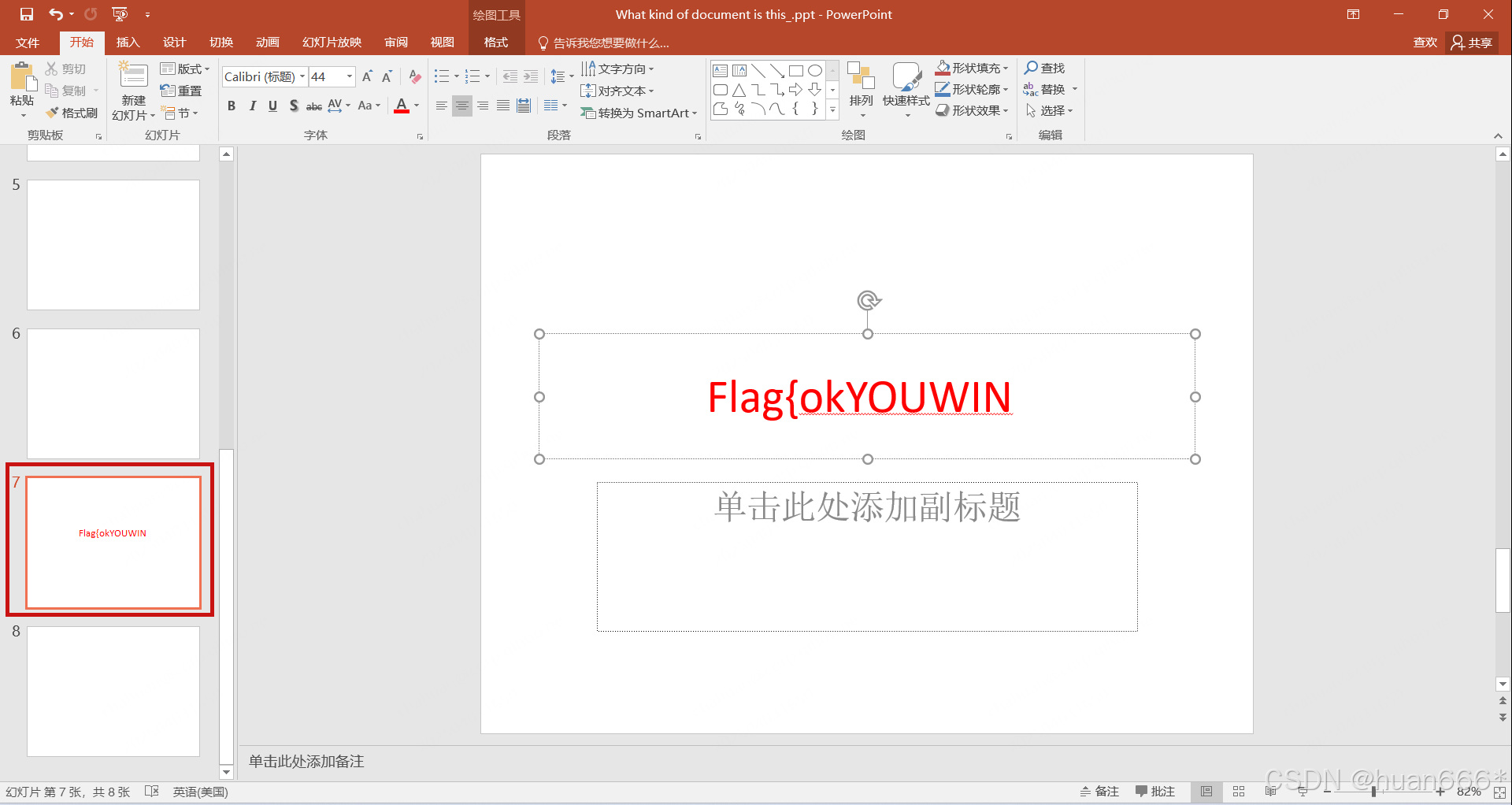

5、利用密码成功打开ppt文件,在第七页,将字体改为红色,得到flag;

matlab

flag{okYOUWIN}