#MXSS : https://www.fooying.com/the-art-of-xss-1-introduction/

#UXSS : Universal Cross-Site Scripting(一般是浏览器自身的问题)

UXSS 是利用浏览器或者浏览器扩展漏洞来制造产生 XSS 并执行代码的一种攻击类型。

MICROSOFT EDGE uXSS CVE-2021-34506

Edge 浏览器翻译功能导致 JS 语句被调用执行

https://www.bilibili.com/video/BV1fX4y1c7rX

#SVG-XSS(一般svg等格式文件不会被过滤 所以 可以进行文件上传 所以 可以添加代码 进行xss)

SVG(Scalable Vector Graphics) 是一种基于 XML 的二维矢量图格式,和我们平常

用的 jpg/png 等图片格式所不同的是 SVG 图像在放大或改变尺寸的情况下其图形质量不

会有所损失,并且我们可以使用任何的文本编辑器打开 SVG 图片并且编辑它,目前主流

的浏览器都已经支持 SVG 图片的渲染。

<svg xmlns="http://www.w3.org/2000/svg" version="1.1">

<circle cx="100" cy="50" r="40" stroke="black" stroke

width="2" fill="red" />

<script>alert(1)</script>

</svg>

#PDF-XSS(使用pdf编辑器)

1 、创建 PDF ,加入动作 JS(比如添加 app.alert(1))

2 、通过文件上传获取直链

3 、直链地址访问后被触发

项目:迅捷 PDF 编辑器试用版

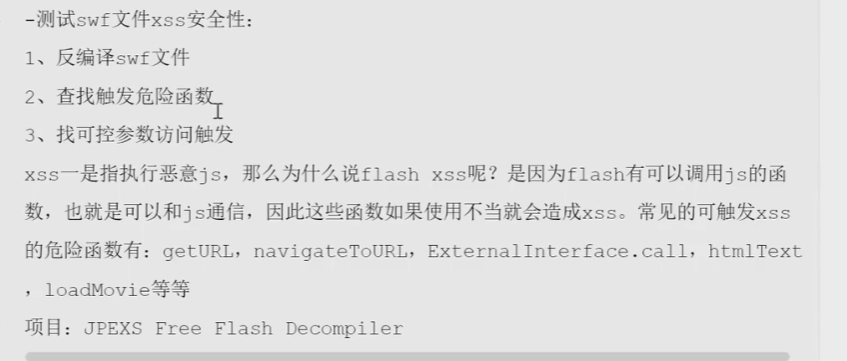

#FLASH-XSS(可以自己制作swf文件 然后插入代码 进行攻击 或者对swf文件进行反编译 分析触发点 触发js代码)

- 制作 swf-xss 文件:

1 、新建 swf 文件

2 、 F9 进入代码区域

3 、属性发布设置解析

// 取 m 参数

var m=_root.m;

// 调用 html 中 Javascript 中的 m 参数值

flash.external.ExternalInterface.call(m);

触发: ?m=alert(/xss/)

项目: Adobe Flash Professional CS6