区别

路由策略:路由策略是通过ACL等方式控制路由发布,让对方学到适当路由条目,比如有20条路由,只想让某个路由器学到10条,可以通过路由策略进行过滤。

策略路由:策略路由是通过定义策略和应用,实现数据流量按照规划的路径走,比如张三走联通出口,李四走电信出口(策略路由的优先级比普通路由表优先级更高)。

路由策略和策略路由是两种不同的机制,主要区别如下:

|----------------------|---------------------------------------------------|

| 路由策略 | 策略路由 |

| 基于策略控制路由信息的引入、发布、接受。 | 基于策略控制报文的转发,即可以不按照路由表转发,而是通过策略需要转发,转发失败后再通过路由表转发。 |

| 基于控制平面,为路由协议和路由表服务。 | 基于转发平面,为转发策略服务。 |

| 与路由协议结合完成策略。 | 需要手工逐跳配置,以保证路由按策略转发。 |

| 应用命令:router-policy | 应用命令:traffic-poliy |

路由策略配置案例

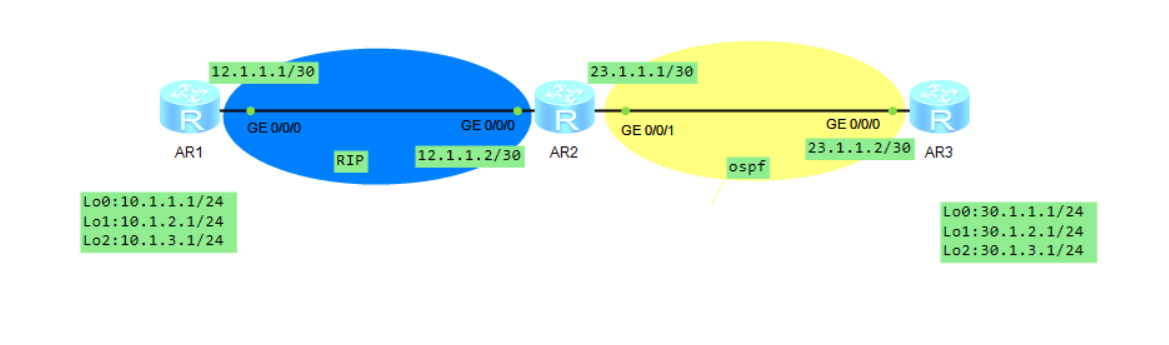

实验拓扑

实验需求

1、让AR3可以学习到10.1.2.0/24和10.1.3.0/24的路由,不能学到10.1.1.0/24的路由;

2、让AR2向AR1通告AR3的三个环回接口,cost设置为10。

配置命令

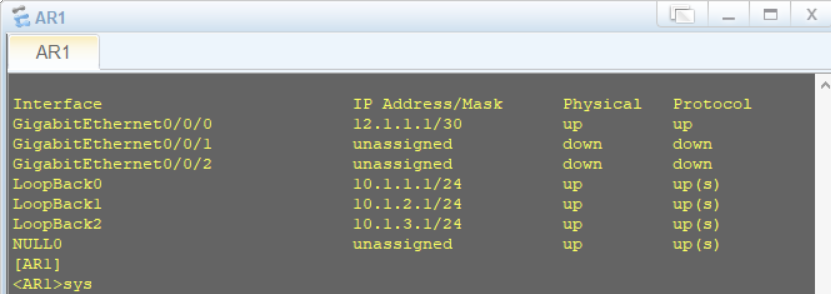

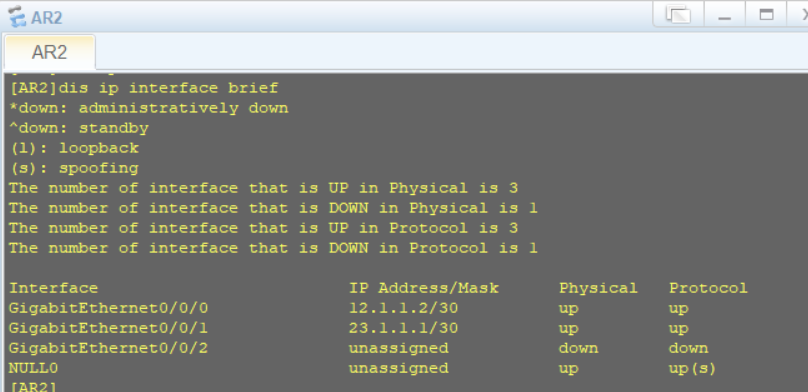

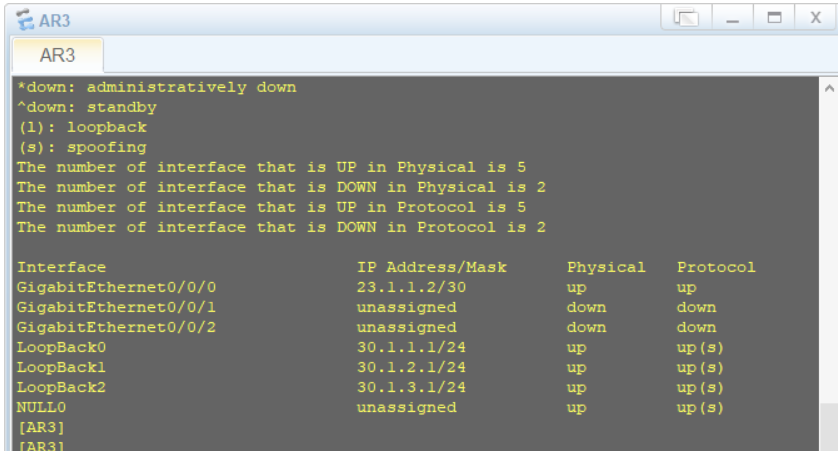

配置IP地址

AR1

AR2

AR3

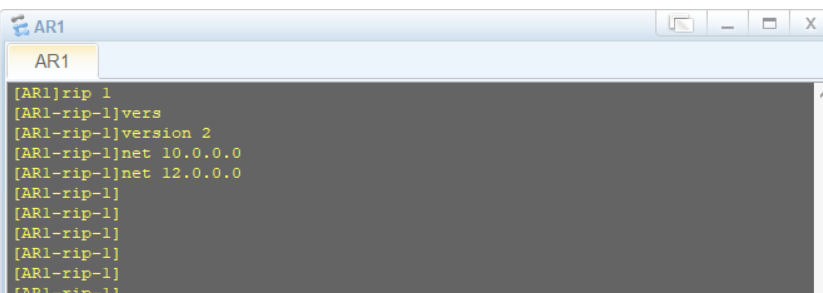

配置RIP和OSPF

AR1

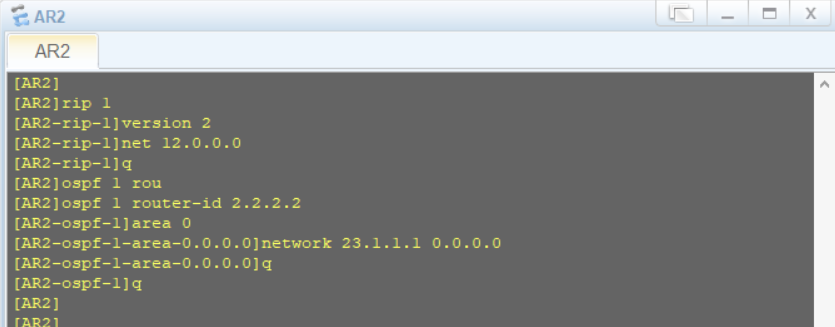

AR2

AR3

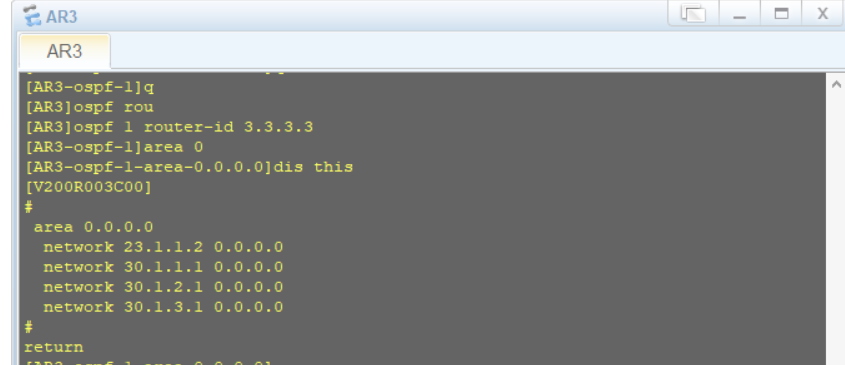

在AR2上查看路由表,已经通过rip和ospf学习到AR1和AR3上的路由。

配置路由策略

在AR2上配置路由引入和路由策略,进行路由过滤

AR2acl number 2000

AR2-acl-basic-2000rule 5 permit source 10.1.2.0 0.0.0.255

AR2-acl-basic-2000rule 10 permit source 10.1.3.0 0.0.0.255

AR2route-policy 10 permit node 10 //路由策略

AR2if-match acl 2000

AR2ospf 1

AR2-ospf-1import-route rip 1 route-policy 10

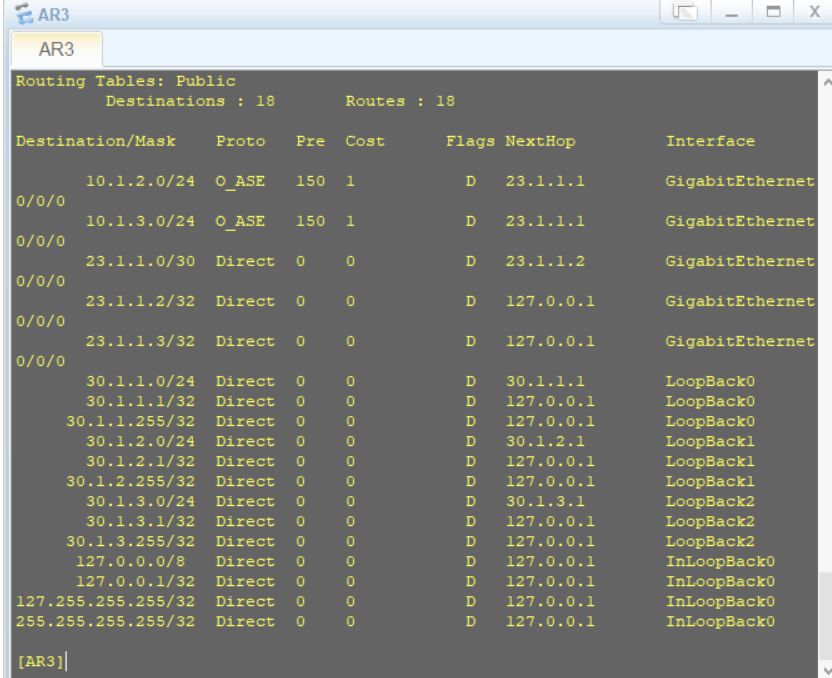

在AR3 上查看路由学习情况,通过路由策略过滤,AR3只学到了10.1.2.0/24和10.1.3.0/24,

没有学到 10.1.1.0/24,达到实验预期效果。

在AR2上配置路由引入和路由策略,进行路由cost 设置

AR2acl 2001

AR2-acl-basic-2001rule 5 permit source 30.1.1.0 0.0.0.255

AR2-acl-basic-2001rule 10 permit source 30.1.2.0 0.0.0.255

AR2-acl-basic-2001rule 15 permit source 30.1.3.0 0.0.0.255

AR2route-policy 20 permit node 20 //路由策略

AR2-route-policyif-match acl 2001

AR2-route-policyapply cost 10

AR2rip 1

AR2-rip-1import-route ospf 1 route-policy 20

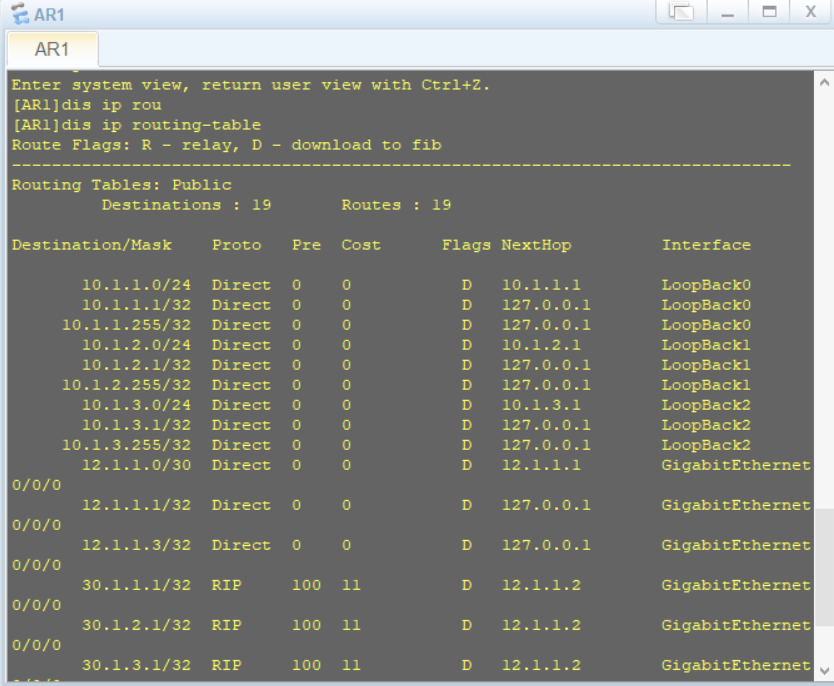

在AR1上查看从AR2学到的rip路由,开销是11,即AR2对外发布开销是10,加上AR2本身算1跳,最后开销就是11,实验成功!

策略路由配置案例

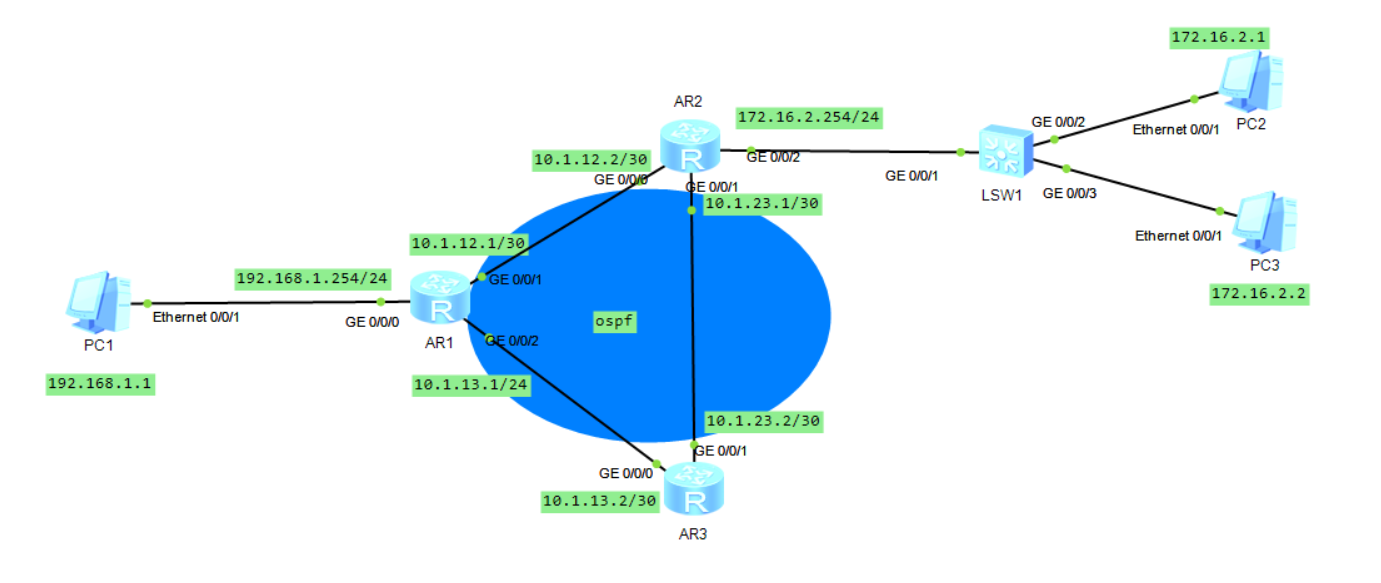

实验拓扑

实验需求

通过配置策略路由,使PC1访问PC2的路径为PC1-AR1-AR2-PC2,PC1访问PC3的路径为PC1-AR1-AR3-AR2-PC3。

配置命令

配置IP地址

AR1

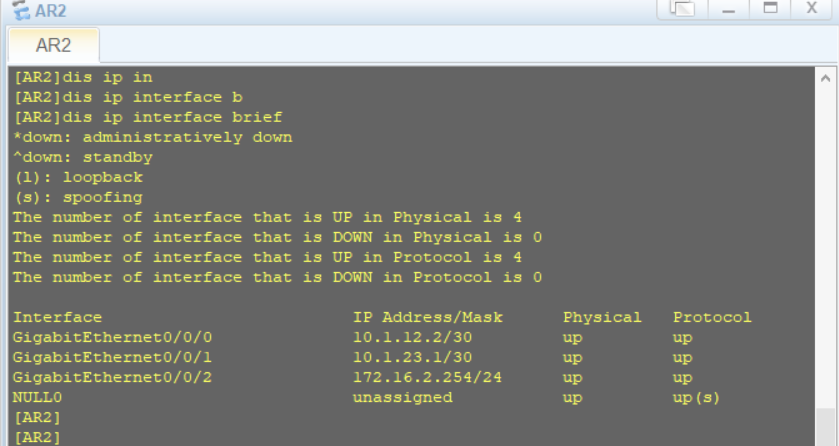

AR2

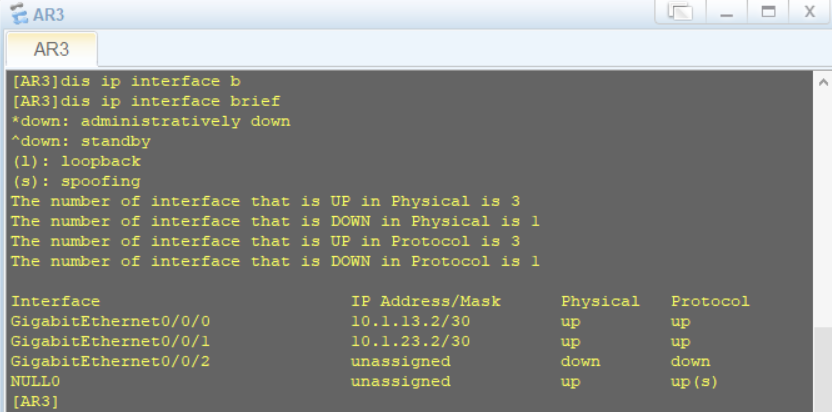

AR3

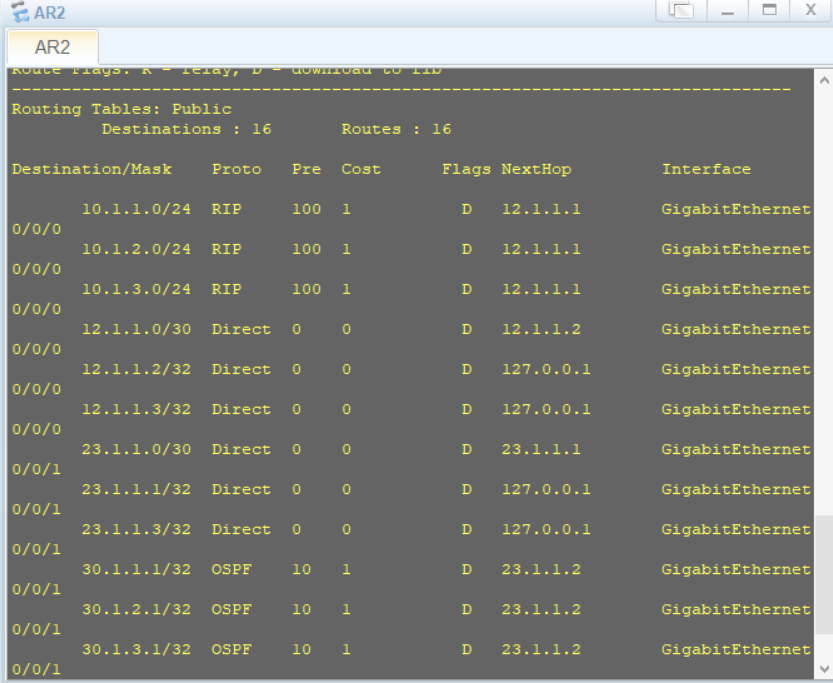

配置OSPF

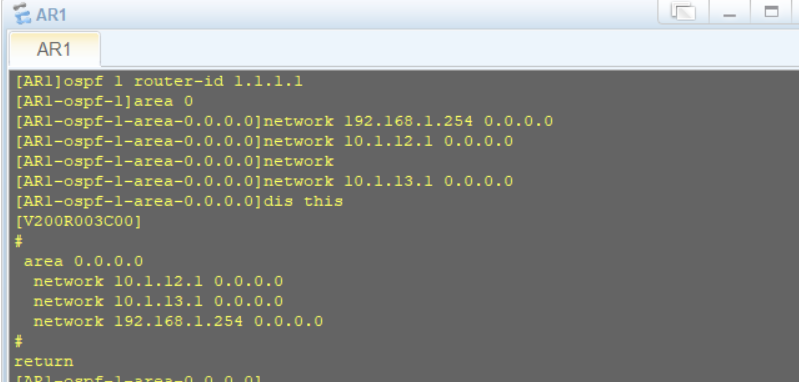

AR1

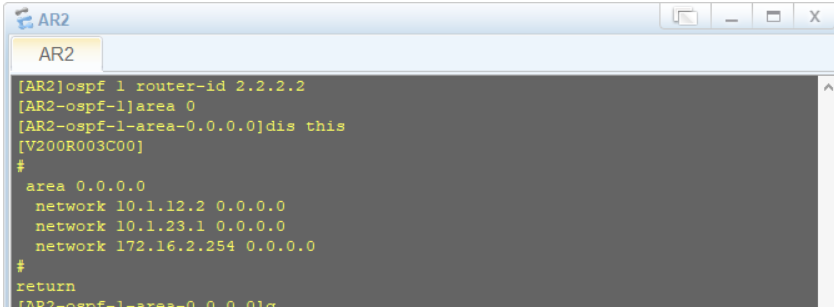

AR2

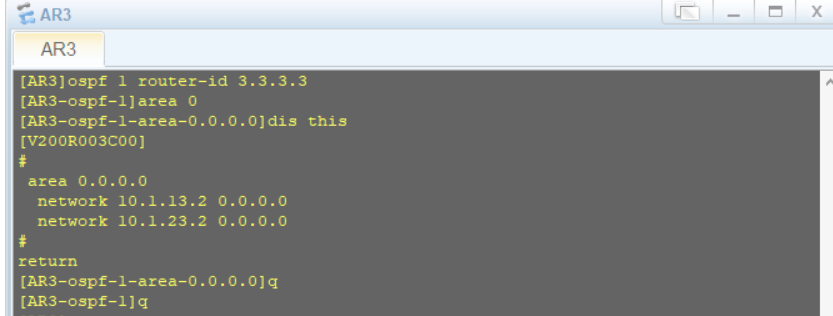

AR3

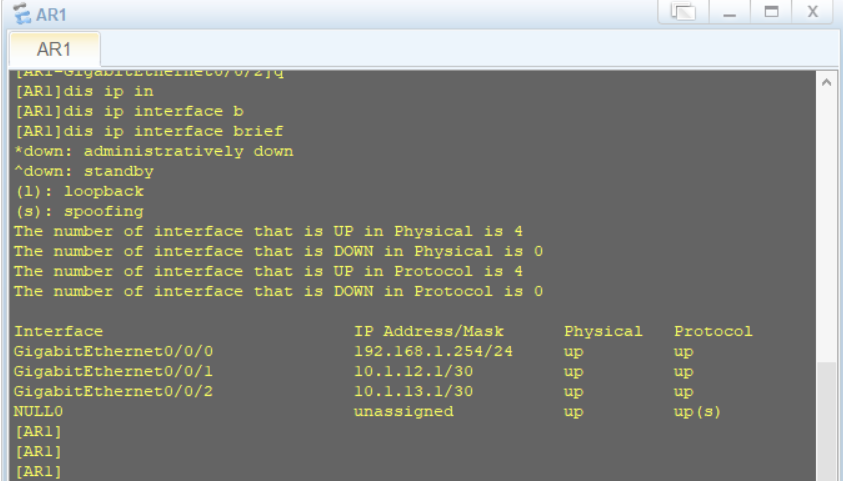

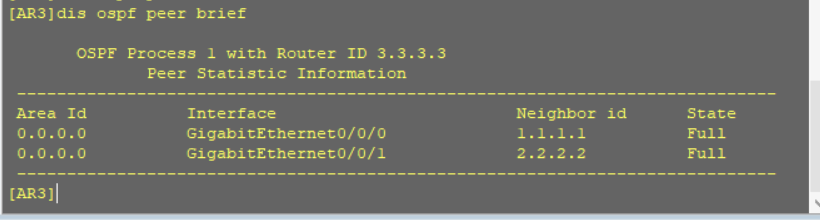

在AR3上查看ospf邻居表和路由表:

可以看到,AR3与AR1、AR2已经学习到了各自的路由条目,实现了路由互通。

配置策略路由

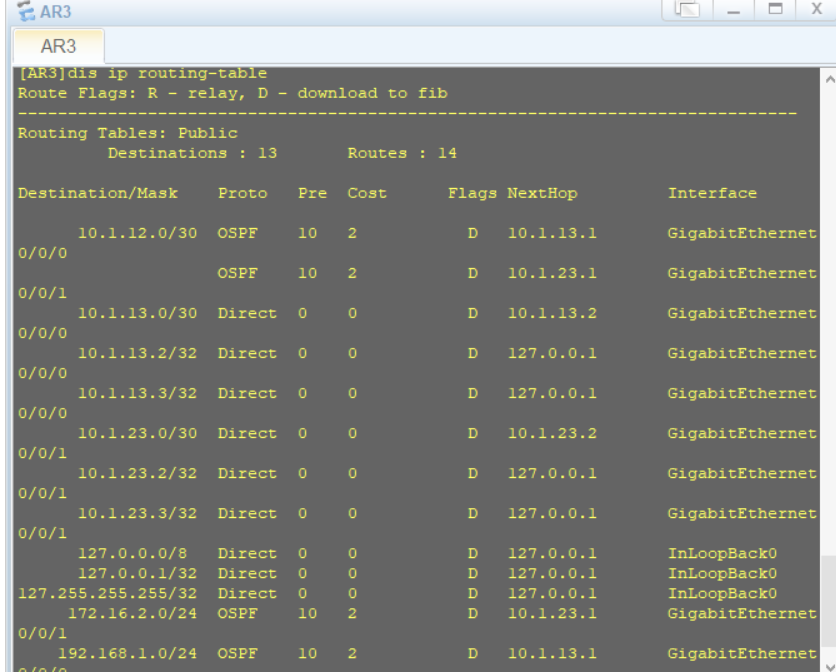

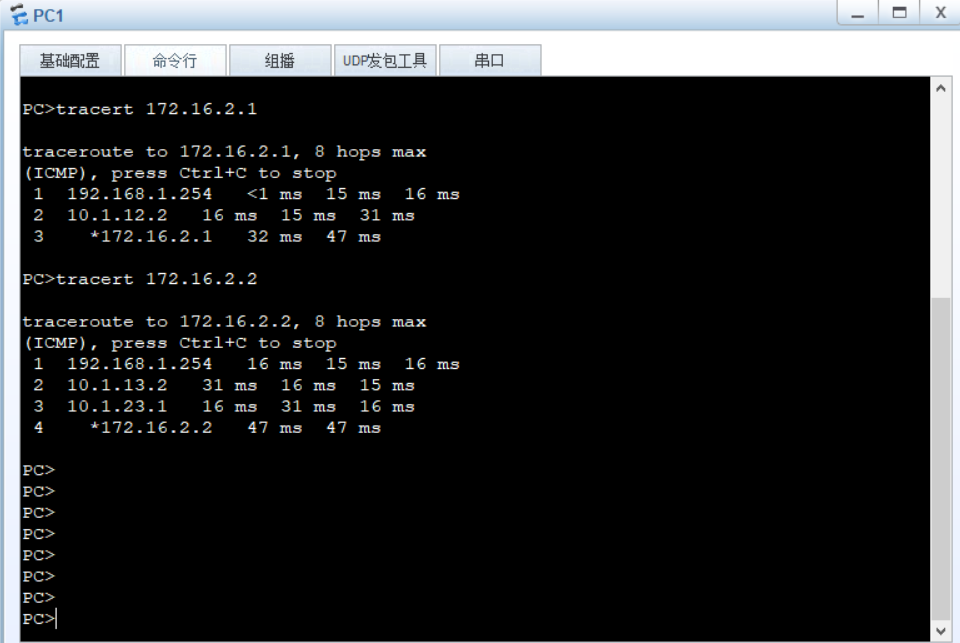

在配置策略路由之前,我们先使用tracert命令跟踪PC1访问PC2和PC3的流量路径:

可以看到PC1访问PC2和PC3的流量默认都是走AR1和AR2两个路由器,这也是最佳路径。

接下来我们通过在AR1上配置策略路由,实现PC1访问PC3的流量走AR1、AR3和AR2三个路由器。

策略路由配置如下:

AR1acl 3000 //通过ACL匹配流量

AR1-acl-adv-3000rule 5 permit ip source 192.168.1.1 0.0.0.0 destination 172.16.2.2 0.0.0.0

AR1traffic classifier 1to3 //通过流分类调用ACL

AR1-classifier-1to3if-match acl 3000

AR1traffic behavior reAR3 //通过流行为设置流量的处理动作

AR1-behavior-reAR3redirect ip-nexthop 10.1.13.2

AR1traffic policy test //配置流策略,将流分类和流行为相关联

AR1-trafficpolicy-testclassifier 1to3 behavior reAR3

AR1interface GigabitEthernet 0/0/0

AR1-GigabitEthernet0/0/0traffic-policy test inbound //在路由器接口的入方向调用流策略

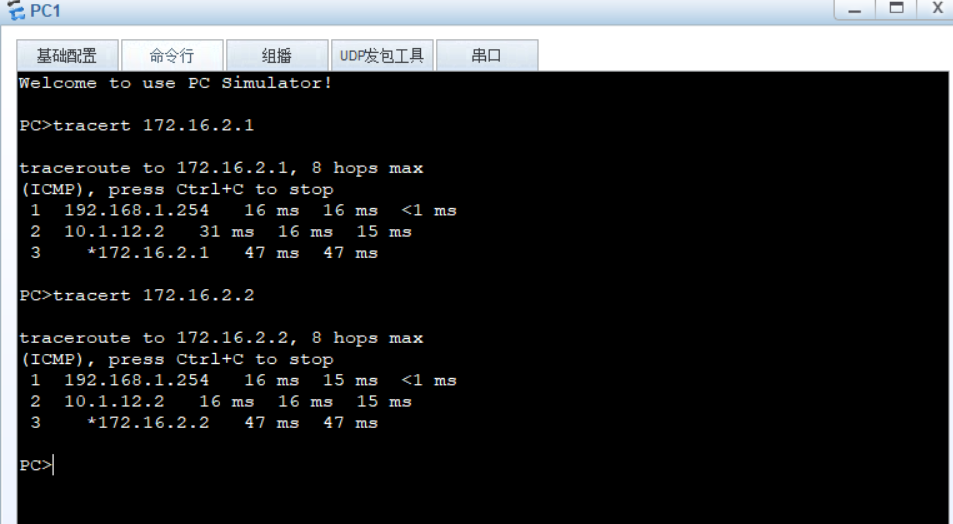

配置完成后,在PC1上使用tracert命令跟踪去往PC2和PC3的流量,验证结果:

可以看到,PC1访问PC2的路径为PC1-AR1-AR2-PC2,PC1访问PC3的路径为PC1-AR1-AR3-AR2-PC3,实验成功!