🔥「炎码工坊」技术弹药已装填!

点击关注 → 解锁工业级干货【工具实测|项目避坑|源码燃烧指南】

在云原生时代,微服务架构的普及带来了灵活性和可扩展性,但也让服务间通信的安全性成为核心挑战。mTLS(Mutual TLS)作为保障微服务通信安全的黄金标准,通过双向身份认证和加密传输,为服务间通信筑起一道坚固防线。本文将从基础概念到实战细节,带你全面掌握mTLS的核心知识点。

一、基础概念:什么是mTLS?

1. TLS与mTLS的区别

- TLS(传输层安全性协议):传统HTTPS中,客户端验证服务器证书,确保连接的是可信服务器(单向认证)。

- mTLS(双向TLS):客户端和服务端均需提供证书并互相验证,形成"双向认证"。例如:支付系统中,客户端(应用)和服务端(支付网关)必须相互验证身份,防止中间人伪造请求。

2. 核心价值

- 身份真实性:确保通信双方身份合法(如A服务只能与B服务通信)。

- 数据机密性:通信数据通过加密传输,防止窃听。

- 完整性:数据在传输中未被篡改。

二、技术实现:mTLS如何工作?

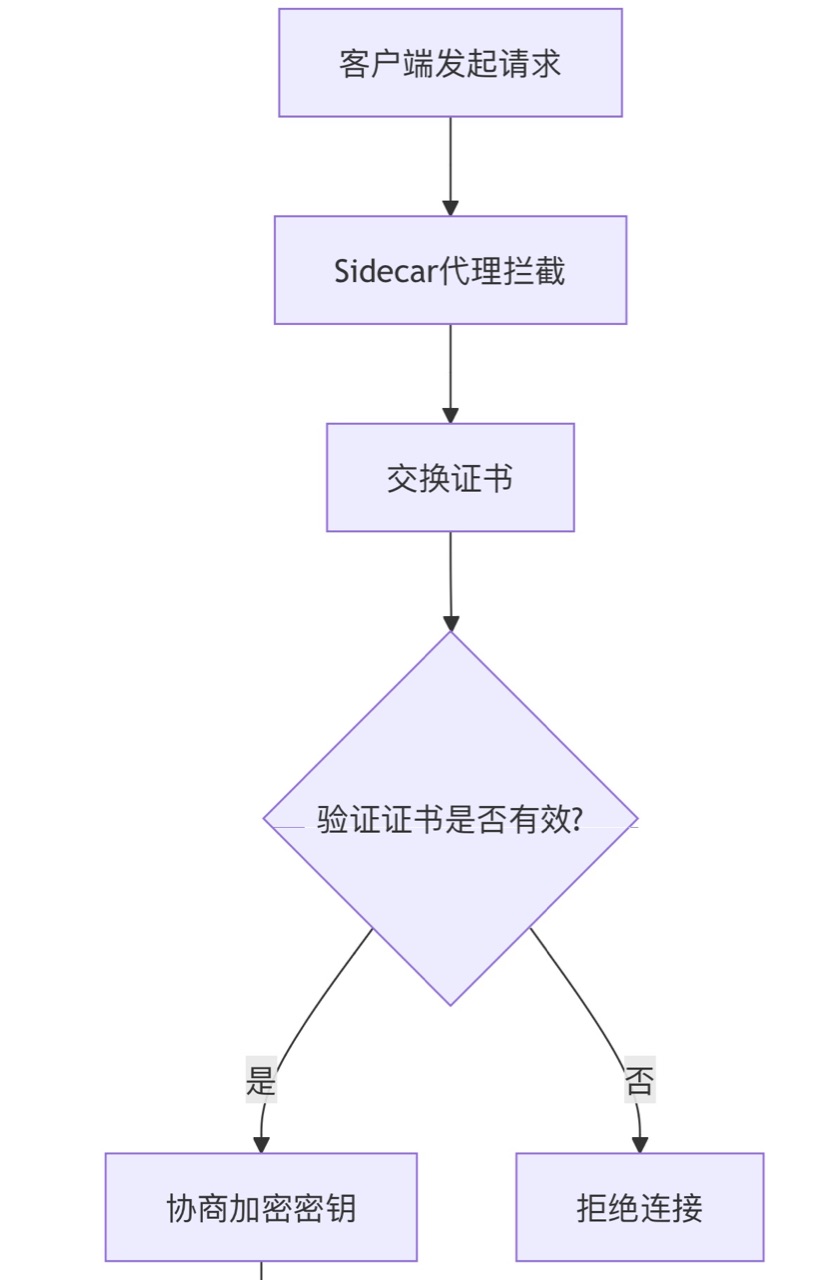

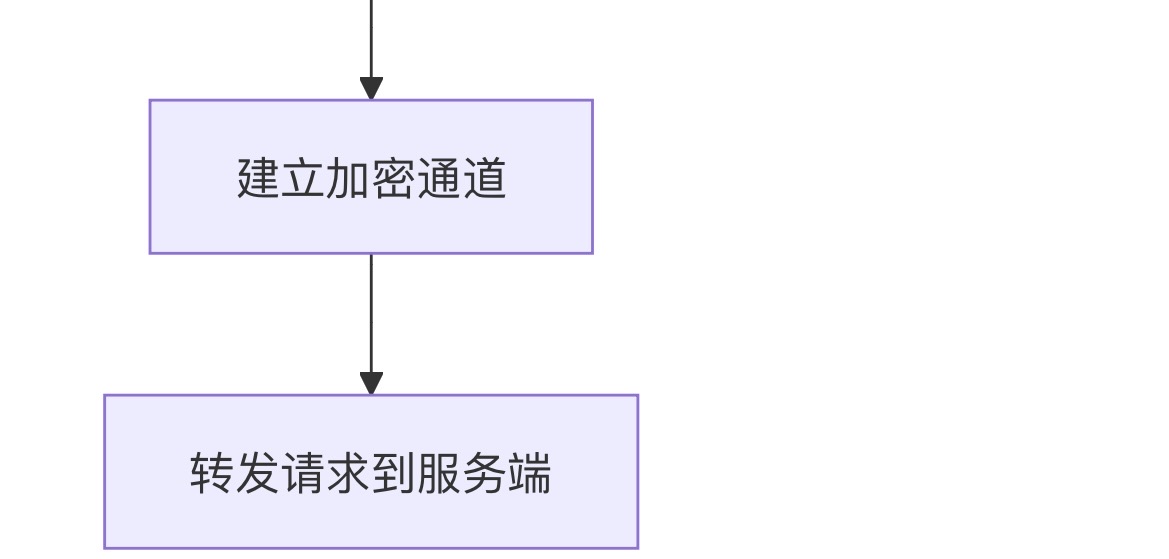

1. 通信流程解析

- 证书交换:客户端和服务端交换证书(如X.509证书)。

- 身份验证:双方通过CA(证书颁发机构)验证对方证书合法性。

- 密钥协商:生成会话密钥,用于后续数据加密。

2. 服务网格中的mTLS

在服务网格(如Istio)中,Sidecar代理(如Envoy)接管通信安全:

- 控制平面(如Istio Citadel):负责证书签发和管理。

- 数据平面(Sidecar):自动完成证书交换和加密,无需修改业务代码。

三、常见风险:微服务通信的隐患

| 风险类型 | 描述 | 示例场景 |

|---|---|---|

| 中间人攻击 | 攻击者伪造服务身份窃取数据 | 恶意服务伪装成支付网关 |

| 证书管理复杂 | 证书过期、吊销或配置错误 | 开发者忘记更新证书导致服务中断 |

| 性能开销 | 加密/解密消耗资源 | 高频调用场景下延迟增加 |

| 权限滥用 | 非授权服务访问敏感接口 | 日志服务被非法调用获取数据 |

四、解决方案:如何规避风险?

1. 强制mTLS认证

- 在服务网格中启用mTLS策略(如Istio的

PeerAuthentication)。 - 配置证书自动轮换(如使用cert-manager)。

2. 自动化证书管理

- 证书签发:通过私有CA(如AWS PCA)批量签发证书。

- 吊销机制:实时同步证书吊销列表(CRL)或使用OCSP协议。

3. 性能优化

- 使用硬件加速加密(如HSM模块)。

- 合理设置证书有效期(避免频繁轮换)。

五、工具示例:实战工具链

1. 服务网格集成

-

Istio :默认启用mTLS,支持细粒度策略配置。

apiVersion: security.istio.io/v1beta1 kind: PeerAuthentication metadata: name: default spec: mtls: mode: STRICT # 强制mTLS

2. 证书管理

-

cert-manager (Kubernetes):自动化证书签发。

apiVersion: cert-manager.io/v1 kind: Certificate metadata: name: service-cert spec: secretName: service-tls issuerRef: name: ca-issuer kind: ClusterIssuer commonName: "service.example.com"

3. 云厂商支持

-

Azure容器应用 :通过Envoy代理实现mTLS,配置客户端证书验证:

# Azure门户配置步骤: # 设置 -> 流入量 -> 启用HTTPS -> 客户端证书模式设为"要求"

六、最佳实践:落地指南

- 零信任原则:默认拒绝所有通信,仅允许明确授权的服务。

- 证书生命周期管理 :

- 自动化签发、轮换和吊销。

- 证书有效期控制在30天内(降低泄露风险)。

- 监控与告警 :

- 监控证书过期时间(如Prometheus+cert-manager指标)。

- 记录通信失败日志(如Envoy访问日志)。

- 最小权限访问 :

- 按服务角色分配证书(如订单服务不可访问用户数据库)。

- 结合RBAC(基于角色的访问控制)细化权限。

可视化流程图

专有名词说明表

| 术语 | 解释 |

|---|---|

| mTLS | 双向TLS,客户端和服务端互相验证证书的加密通信协议 |

| TLS | 传输层安全性协议,单向认证(客户端验证服务端) |

| CA | 证书颁发机构,负责签发和管理数字证书 |

| Sidecar代理 | 与服务容器绑定的辅助组件(如Envoy),处理网络通信、安全等任务 |

| Istio | 开源服务网格项目,提供流量管理、安全认证等功能 |

| cert-manager | Kubernetes证书管理工具,自动化证书签发和轮换 |

| OCSP | 在线证书状态协议,实时验证证书有效性 |

| RBAC | 基于角色的访问控制,按角色分配权限 |

通过本文的学习,你已掌握mTLS的核心概念、技术实现和落地方法。从基础原理到生产实践,mTLS是保障云原生微服务安全的基石。下一步,尝试在Kubernetes集群中部署Istio并启用mTLS策略,亲手体验双向认证的魅力吧!

🚧 您已阅读完全文99%!缺少1%的关键操作:

加入「炎码燃料仓」🚀 获得:

√ 开源工具红黑榜

√ 项目落地避坑指南

√ 每周BUG修复进度+1%彩蛋

(温馨提示:本工坊不打灰工,只烧脑洞🔥)