漏洞描述

OpenSSH(OpenBSD Secure Shell)是加拿大OpenBSD计划组的一套用于安全访问远程计算机的连接工具。

该工具是SSH协议的开源实现,支持对所有的传输进行加密,可有效阻止窃听、连接劫持以及其他网络级的攻击。

OpenSSH 存在安全漏洞,该漏洞源于信号处理程序中存在竞争条件,攻击者利用该漏洞可以在无需认证的情况下远程执行任意代码

并获得系统控制权。

OpenSSH(OpenBSD Secure Shell)是加拿大OpenBSD计划组的一套用于安全访问远程计算机的连接工具。

该工具是SSH协议的开源实现,支持对所有的传输进行加密,可有效阻止窃听、连接劫持以及其他网络级的攻击。

OpenSSH存在安全漏洞,该漏洞源于在VerifyHostKeyDNS选项启用时存在错误代码处理不当,会导致中间人攻击。

解决漏洞

升级到OpenSSH_9.9p2

环境准备

查看ssh

bash

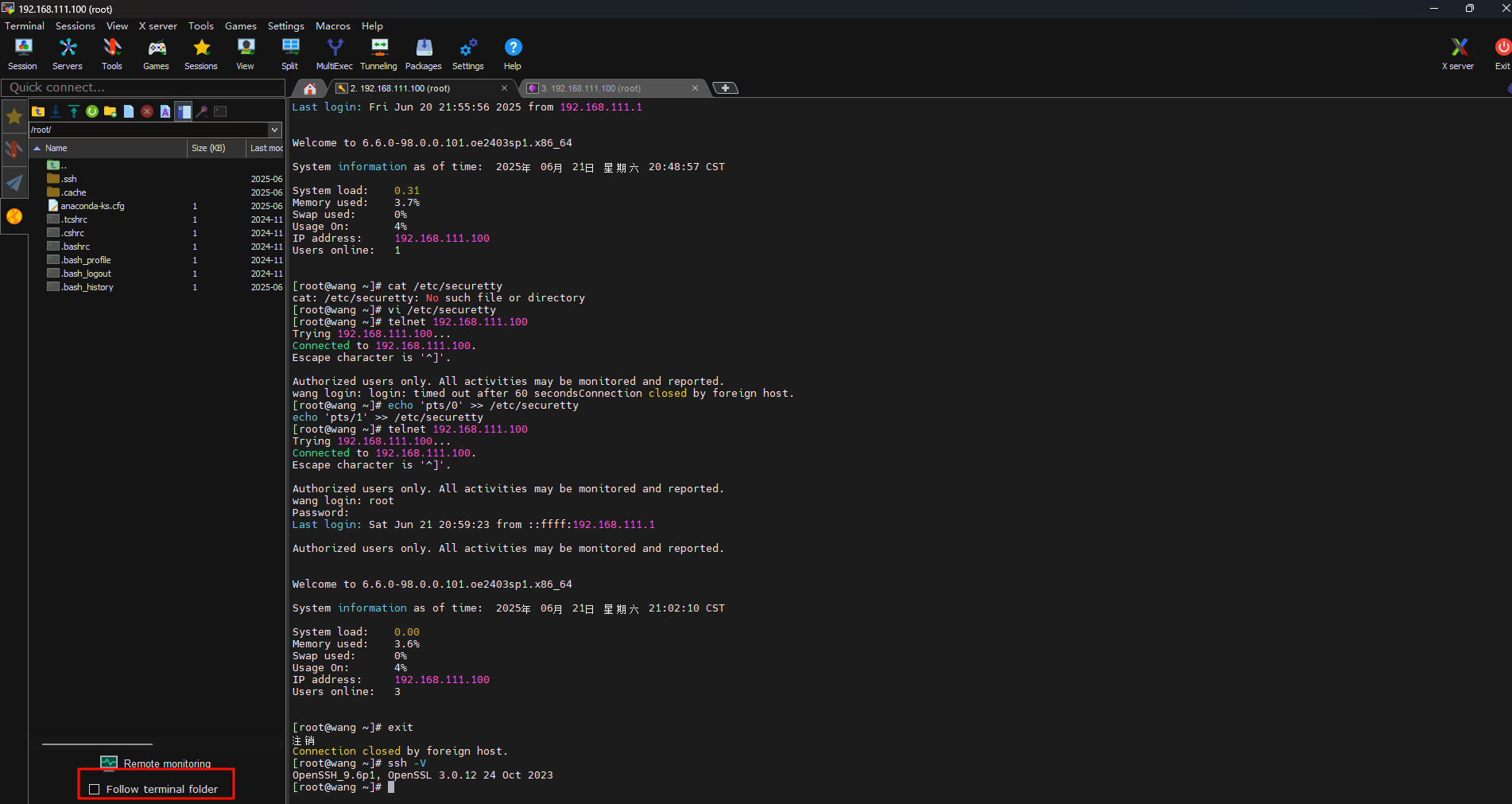

[root@wang ~]# ssh -V

OpenSSH_9.6p1, OpenSSL 3.0.12 24 Oct 2023关闭selinux

bash

cat /etc/selinux/config

改了重启一下!更新本地yum

bash

yum -y update

yum -y install perl-ExtUtils-CBuilder perl-ExtUtils-MakeMaker

yum -y install zlib*

yum -y install pam-*

yum -y install gcc

yum -y install openssl-devel创建目录

bash

cd /usr/local

mkdir ssl

mkdir openssh

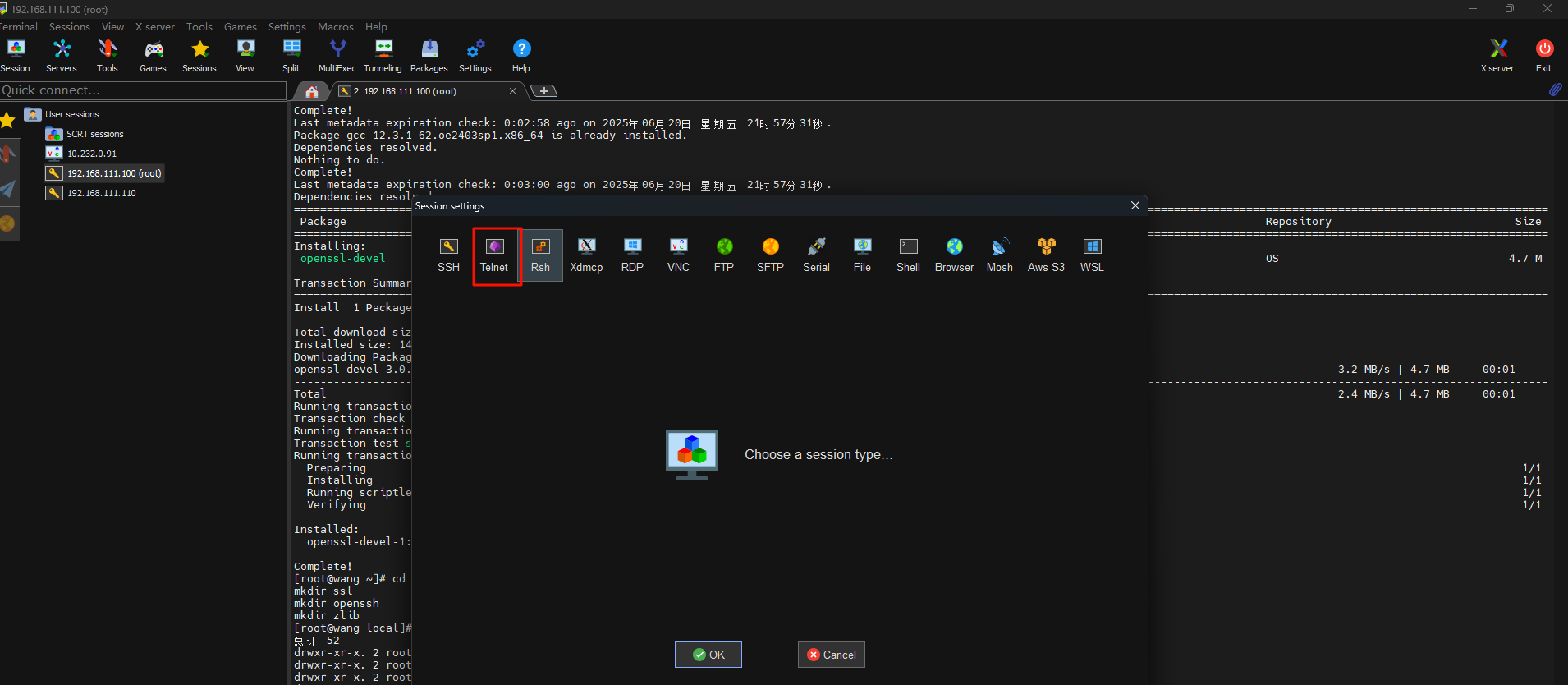

mkdir zlib安装telnet,防止升级导致ssh无法连接。

对就是这个小东西来连接

bash

#安装telnet

yum install -y telnet*

#启动服务

systemctl enable telnet.socket

systemctl start telnet.socket

#防火墙配置

firewall-cmd --permanent --add-service=telnet

firewall-cmd --reload

#测试连接

[root@wang ~]# telnet 192.168.111.100

Trying 192.168.111.100...

Connected to 192.168.111.100.

Escape character is '^]'.

Authorized users only. All activities may be monitored and reported.

wang login: login: timed out after 60 secondsConnection closed by foreign host.

允许root登录

默认系统禁止root用户通过telnet远程登录,需执行:

[root@wang ~]# echo 'pts/0' >> /etc/securetty

[root@wang ~]# echo 'pts/1' >> /etc/securetty

这样就算成功。

[root@wang ~]# telnet 192.168.111.100

Trying 192.168.111.100...

Connected to 192.168.111.100.

Escape character is '^]'.

Authorized users only. All activities may be monitored and reported.

wang login: root

Password:

Last login: Sat Jun 21 20:59:23 from ::ffff:192.168.111.1

Authorized users only. All activities may be monitored and reported.

Welcome to 6.6.0-98.0.0.101.oe2403sp1.x86_64软件包下载

https://cdn.openbsd.org/pub/OpenBSD/OpenSSH/portable/

https://openssl-library.org/source/

上传软件包

bash

yum -y install tar

cd /opt

tar -zxvf zlib-1.3.tar.gz

tar -zxvf openssl-3.3.1.tar.gz

tar -zxvf openssh-9.9p2.tar.gz编译安装zlib

bash

cd /opt/zlib-1.3

指定软件的安装目录 。

./configure --prefix=/usr/local/zlib

bash

make && make install

bash

ls /usr/local/zlib/

bash

这个路径添加到系统的动态链接库搜索路径中,以便让系统知道去哪里查找你手动安装的 zlib 库。

echo '/usr/local/zlib/lib' >> /etc/ld.so.conf

ldconfig -v编译安装openssl

bash

cd /opt/openssl-3.3.1

bash

./config --prefix=/usr/local/ssl -d shared

bash

这个过程比较漫长,需要等待一段时间。

make && make install

# 将原有openssl备份

mv /usr/bin/openssl /usr/bin/openssl.bak

mv /usr/include/openssl /usr/include/openssl.bak

# 添加新openssl软连接,这个是把安装以后的openssl创建一个快捷方式。

ln -s /usr/local/ssl/bin/openssl /usr/bin/openssl

ln -s /usr/local/ssl/include/openssl/ /usr/include/openssl

echo '/usr/local/ssl/lib64' >> /etc/ld.so.conf

ldconfig -v

openssl version

bash

vi ~/.bashrc

export PATH="/usr/local/bin:$PATH"

export LD_LIBRARY_PATH="/usr/local/ssl/lib64:$LD_LIBRARY_PATH"

source ~/.bashrc

bash

openssl: error while loading shared libraries: libssl.so.3: cannot open shared object file: No such file or directory

#如果openssl version报错以下信息则执行以下命令

ldconfig /usr/local/lib64/

openssl version编译安装openSSH

bash

#备份ssh目录文件

cp -r /etc/ssh /etc/ssh.bak

[root@wang openssl-3.3.1]# rpm -qa | grep openssh

openssh-clients-9.6p1-6.oe2403sp1.x86_64

openssh-server-9.6p1-6.oe2403sp1.x86_64

openssh-9.6p1-6.oe2403sp1.x86_64

# 两种方式删除

rpm -e --nodeps openssh-clients-9.6p1-6.oe2403sp1.x86_64

rpm -e --nodeps openssh-server-9.6p1-6.oe2403sp1.x86_64

rpm -e --nodeps openssh-9.6p1-6.oe2403sp1.x86_64

yum remove -y openssh-clients-9.6p1-6.oe2403sp1.x86_64

yum remove -y openssh-server-9.6p1-6.oe2403sp1.x86_64

yum remove -y openssh-9.6p1-6.oe2403sp1.x86_64

#再次检查是否删除完成

rpm -qa | grep openssh

cd /opt/openssh-9.9p2

./configure --prefix=/usr/local/openssh --with-zlib=/usr/local/zlib --with-ssl-dir=/usr/local/ssl --without-zlib-version-check

bash

make && make install修改sshd_config文件

bash

echo 'PermitRootLogin yes' >>/usr/local/openssh/etc/sshd_config

echo 'PubkeyAuthentication yes' >>/usr/local/openssh/etc/sshd_config

echo 'PasswordAuthentication yes' >>/usr/local/openssh/etc/sshd_config扫尾工作

之前备份过了,直接覆盖!

bash

cp /usr/local/openssh/etc/sshd_config /etc/ssh/sshd_config

# 这个可能会出现文件繁忙的情况,无法覆盖最后也能更新不影响。

# 也可以选择把sshd服务停了,但是停了再覆盖也会出现版本没有更新。(不一定我试过停sshd服务也有更新成功的情况)

cp /usr/local/openssh/sbin/sshd /usr/sbin/sshd

cp /usr/local/openssh/bin/ssh /usr/bin/ssh

cp /usr/local/openssh/bin/ssh-keygen /usr/bin/ssh-keygen

mv /etc/ssh/ssh_host_ecdsa_key.pub /etc/ssh/ssh_host_ecdsa_key.pub.bak

cp /usr/local/openssh/etc/ssh_host_ecdsa_key.pub /etc/ssh/ssh_host_ecdsa_key.pub

[root@wang openssh-9.9p2]# pwd

/opt/openssh-9.9p2

find / -name sshd.init

/opt/openssh-9.9p2/contrib/redhat/sshd.init

cp -p contrib/redhat/sshd.init /etc/init.d/sshd

# ssh服务必须开机自启动

chmod +x /etc/init.d/sshd

chkconfig --add sshd

chkconfig sshd on

systemctl restart sshd

systemctl status sshd

bash

ssh -V

bash

#重启再次检测

reboot

ssh -V参考文献

记一次手动将OpenSSH从7.4升级到9.8的过程

Linux升级OpenSSH

【openssl】 version `OPENSSL_3.0.3' not found 问题

总结

所有命令都需要反复敲来实验来记忆,本人基本上是个人理解加参考其他大佬的肯定有很多问题欢迎指正,我会及时修改。