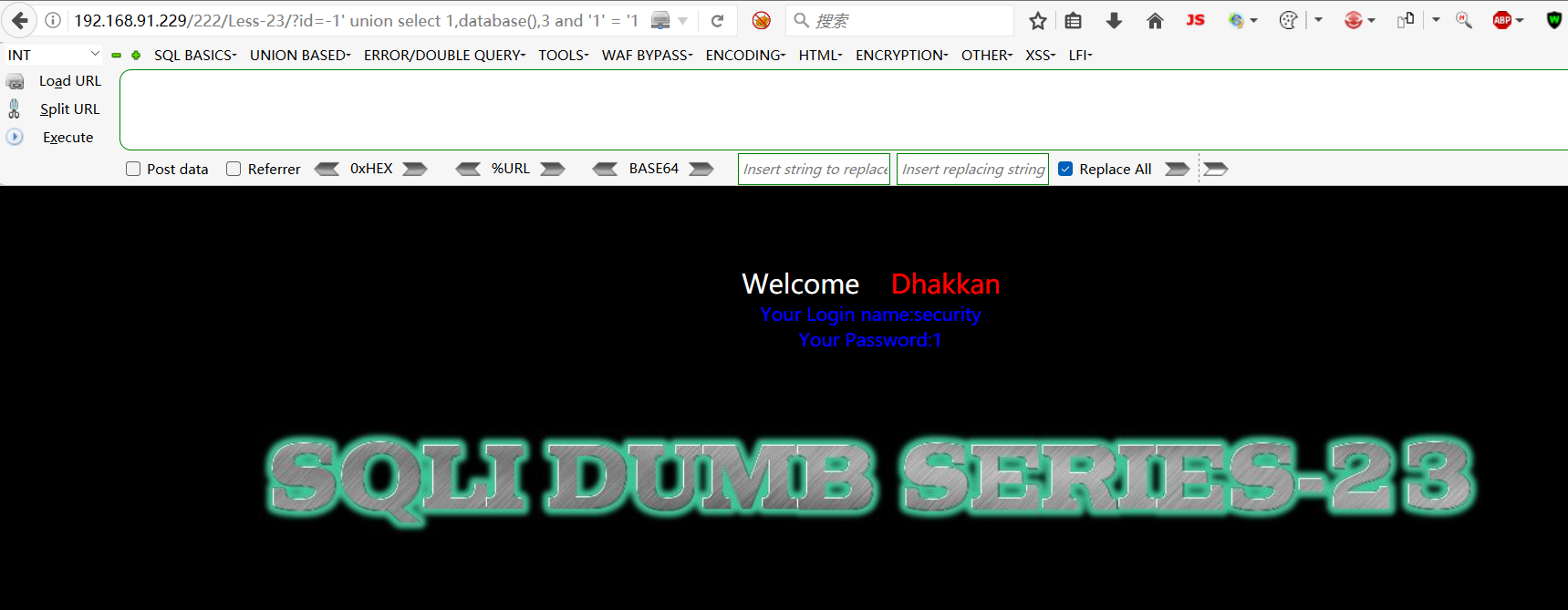

1.我们打开靶场之后可以看到一个登录框,并且有注册功能,所以这关我们使用二次注入

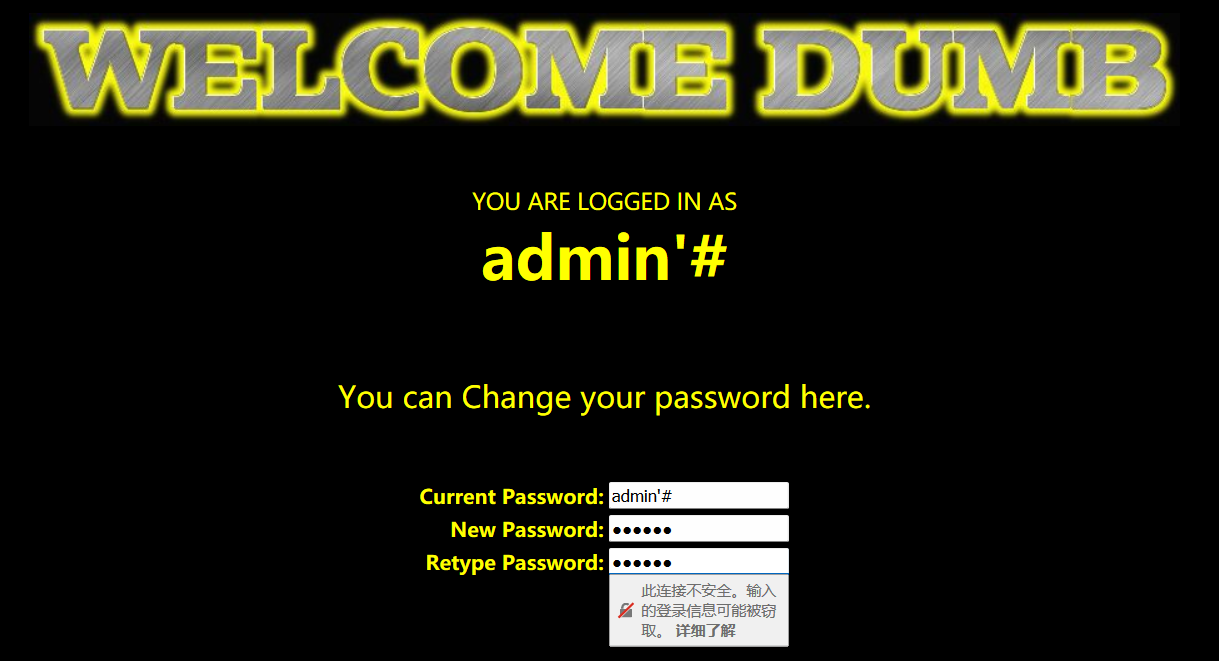

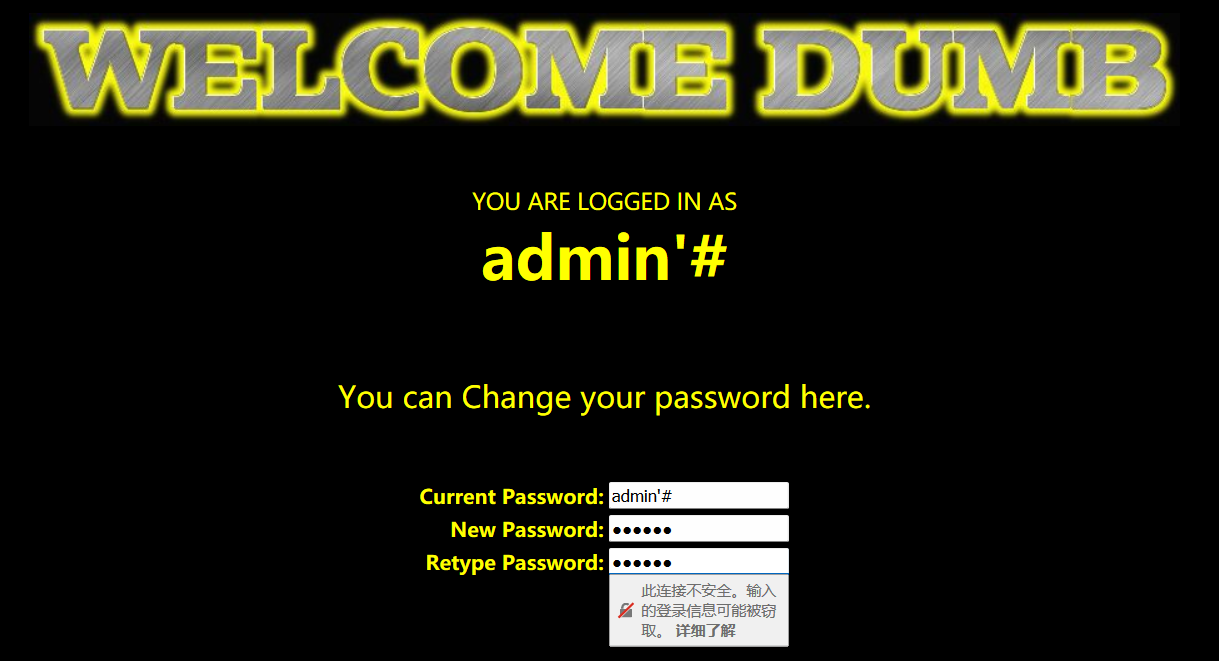

2.二次注入是可以将已有的用户的密码,我们来注册一个admin'#的用户

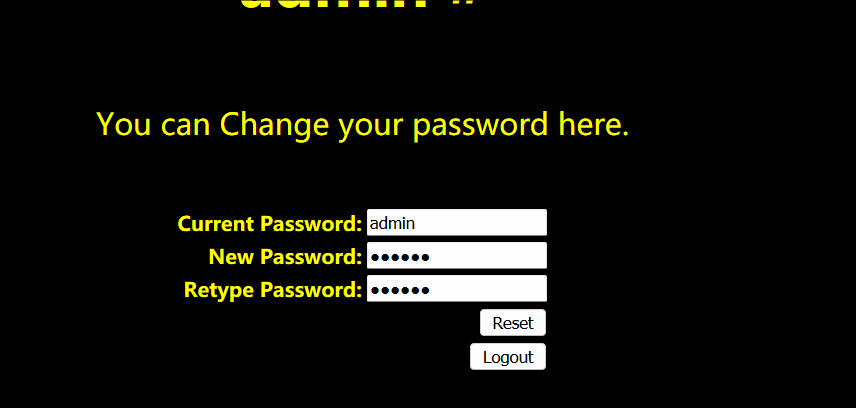

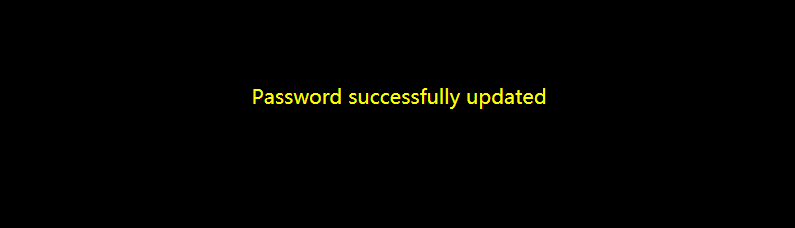

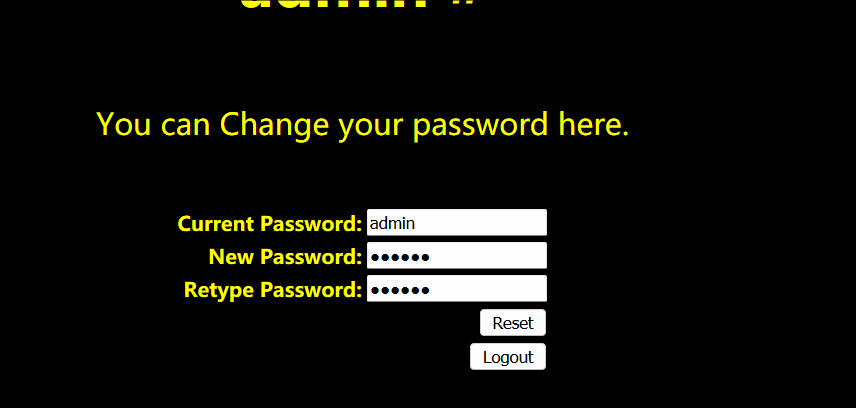

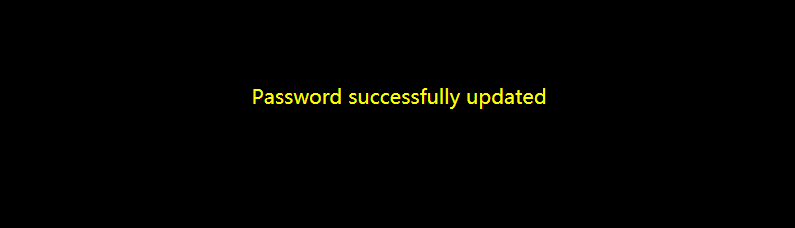

3.注册好之后我,我们使用这个用户来登录一下,登录上去之后我们就可去改admin用户的密码了,我们可以看到密码已经改变了

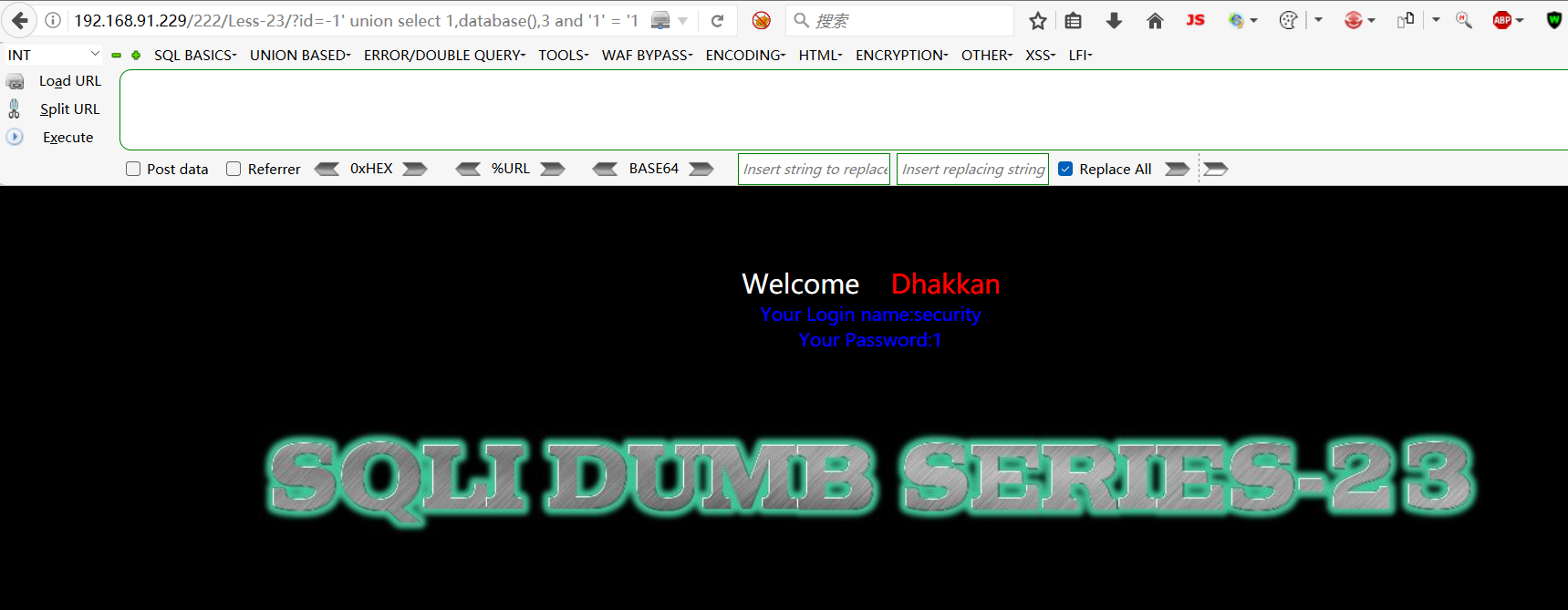

1.我们打开靶场之后可以看到一个登录框,并且有注册功能,所以这关我们使用二次注入

2.二次注入是可以将已有的用户的密码,我们来注册一个admin'#的用户

3.注册好之后我,我们使用这个用户来登录一下,登录上去之后我们就可去改admin用户的密码了,我们可以看到密码已经改变了