前言:

最近在网络上遨游,发现一款免费服务器漏扫工具,可以在Windows和liunx、macos三个系统中使用,这样公司开发、测试环境硬件服务器就可以通过这个来,进行定期扫描防御一些不必要的漏洞风险。

nessus介绍

产品定位

Nessus是一款专业的网络安全评估工具,主要用于检测计算机系统、网络设备、Web应用程序等存在的安全漏洞,帮助企业、组织及安全专业人员发现潜在的安全风险,以便及时采取修复措施,保障网络和信息系统的安全。

核心功能

- 漏洞扫描:涵盖数千种不同类型的漏洞检测插件,可针对操作系统(如Windows、Linux、macOS等)、数据库(如Oracle、MySQL、SQL Server等)、网络设备(如路由器、交换机等)、Web应用程序等进行全面扫描,检测已知的安全漏洞,包括缓冲区溢出、跨站脚本攻击(XSS)、SQL注入等常见漏洞类型。

- 配置审计:能够检查系统和设备的配置是否符合安全最佳实践和合规性要求,例如检查Windows系统的账户策略、防火墙设置,以及服务器的安全配置等,发现配置不当可能导致的安全风险。

- 恶意软件检测:在Windows和Unix系统中扫描恶意软件程序,通过识别已知恶意软件的特征、行为模式等,判断系统是否被恶意软件感染。

- 合规性扫描:依据不同的行业标准和法规要求(如支付卡行业数据安全标准PCI DSS、健康保险流通与责任法案HIPAA等)进行扫描,帮助企业确保其信息系统符合相关合规性规定,避免因违规带来的法律风险和经济损失。

产品优势

- 丰富的插件库:持续更新的大量漏洞检测插件,能够及时检测到新出现的安全漏洞。Tenable公司的专业团队会不断研究和发布新插件,保持对最新安全威胁的检测能力。

- 多平台支持:可在多种操作系统上安装和运行,包括Windows、Linux、macOS等,还支持在虚拟机环境和云端部署,方便用户根据自身环境灵活选择使用方式。

- 灵活的扫描策略:提供多种预设扫描模板,如基础网络扫描、高级扫描等,同时也允许用户自定义扫描策略,根据实际需求选择要检测的漏洞类型、扫描的端口范围、扫描时间等参数,满足不同场景下的扫描需求。

- 详细的报告功能:扫描完成后,生成详细且直观的扫描报告,报告内容包括漏洞的详细描述、严重程度(如高、中、低危)、修复建议等,还支持多种报告格式(如PDF、HTML、CSV等),方便用户进行分析和汇报。

版本与适用场景

- Nessus Essentials:免费版本,适合个人用户和小型企业进行基础的安全评估,支持扫描最多16个IP地址,可用于检测常见的安全漏洞,满足基本的安全检测需求。

- Nessus Professional:付费版本,功能更为强大,适用于中大型企业和专业的安全团队。它去除了扫描IP数量的限制,提供更高级的功能,如高级合规性扫描、自定义报告模板等,能够应对复杂的网络环境和多样化的安全检测需求。

- Nessus Manager :企业级解决方案,可管理多个Nessus扫描器,适用于大型企业或组织,能够集中管理扫描任务、用户权限和扫描结果,提高安全管理的效率和规模化程度。

Nessus 是一款功能强大的漏洞扫描工具,广泛用于网络安全评估。以下是 Nessus 的安装和基本使用方法(以 Linux 系统为例)

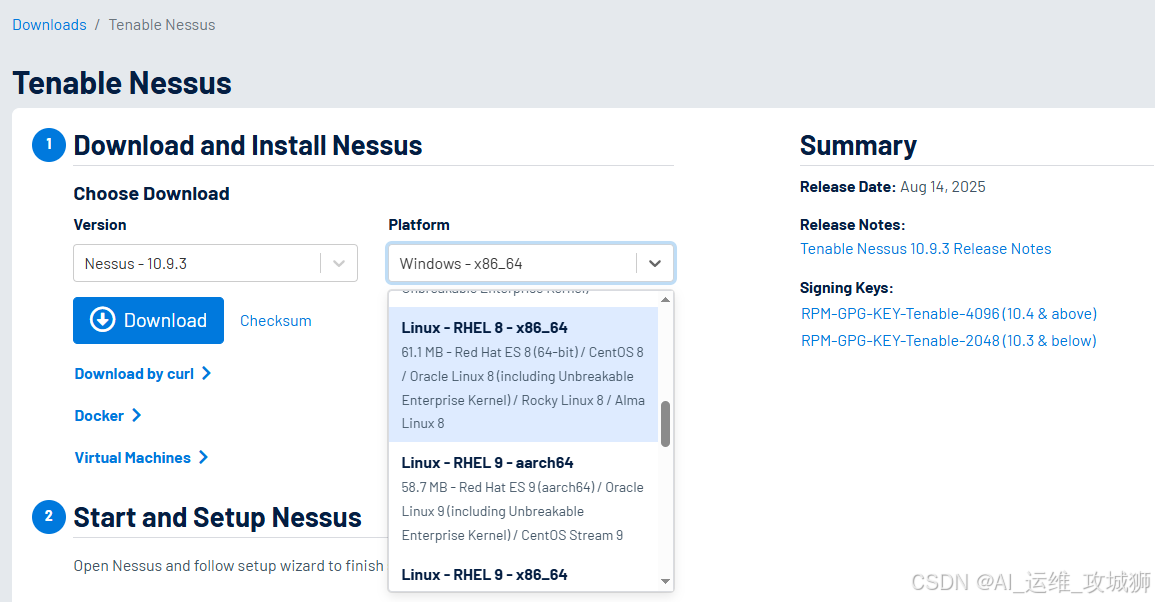

nessus下载地址

https://www.tenable.com/downloads/nessus?loginAttempted=true

#可以自行选择版本以及系统进行安装

安装以及启动步骤

bash

#安装直接使用yum就可以

yum -y install ./Nessus-10.9.3-el8.x86_64.rpm

#启动nessus服务

systemctl start nessusd

#开机自启nessus服务

systemctl enable nessusd

#查看nessus服务状态

systemctl status nessusd

● nessusd.service - The Nessus Vulnerability Scanner

Loaded: loaded (/usr/lib/systemd/system/nessusd.service; enabled; vendor preset: disabled)

Active: active (running) since Fri 2025-08-29 09:17:50 CST; 1h 24min ago

Main PID: 916 (nessus-service)

Tasks: 19 (limit: 12086)

Memory: 837.8M

CGroup: /system.slice/nessusd.service

├─916 /opt/nessus/sbin/nessus-service -q

└─922 nessusd -q

八月 29 09:17:50 localhost.localdomain systemd[1]: Started The Nessus Vulnerability Scanner.

八月 29 09:17:50 localhost.localdomain nessus-service[916]: nessus-service [916][INFO] : Nessus 19.13.3 [build 20023] Started

**#防火墙开放8834端口**nessus页面访问

#第一次访问需要注册然后进行登陆

#注册方法

bash

打开浏览器,访问 https://localhost:8834(首次访问可能提示证书不安全,忽略并继续)。

选择 "Nessus Essentials",输入邮箱和激活码完成注册。

创建管理员账号(用户名和密码),等待插件下载和更新(耗时可能较长,取决于网络)。#注册完成之后登陆进去,需要等一段时间,需要加载插件,加载完成后即可使用。

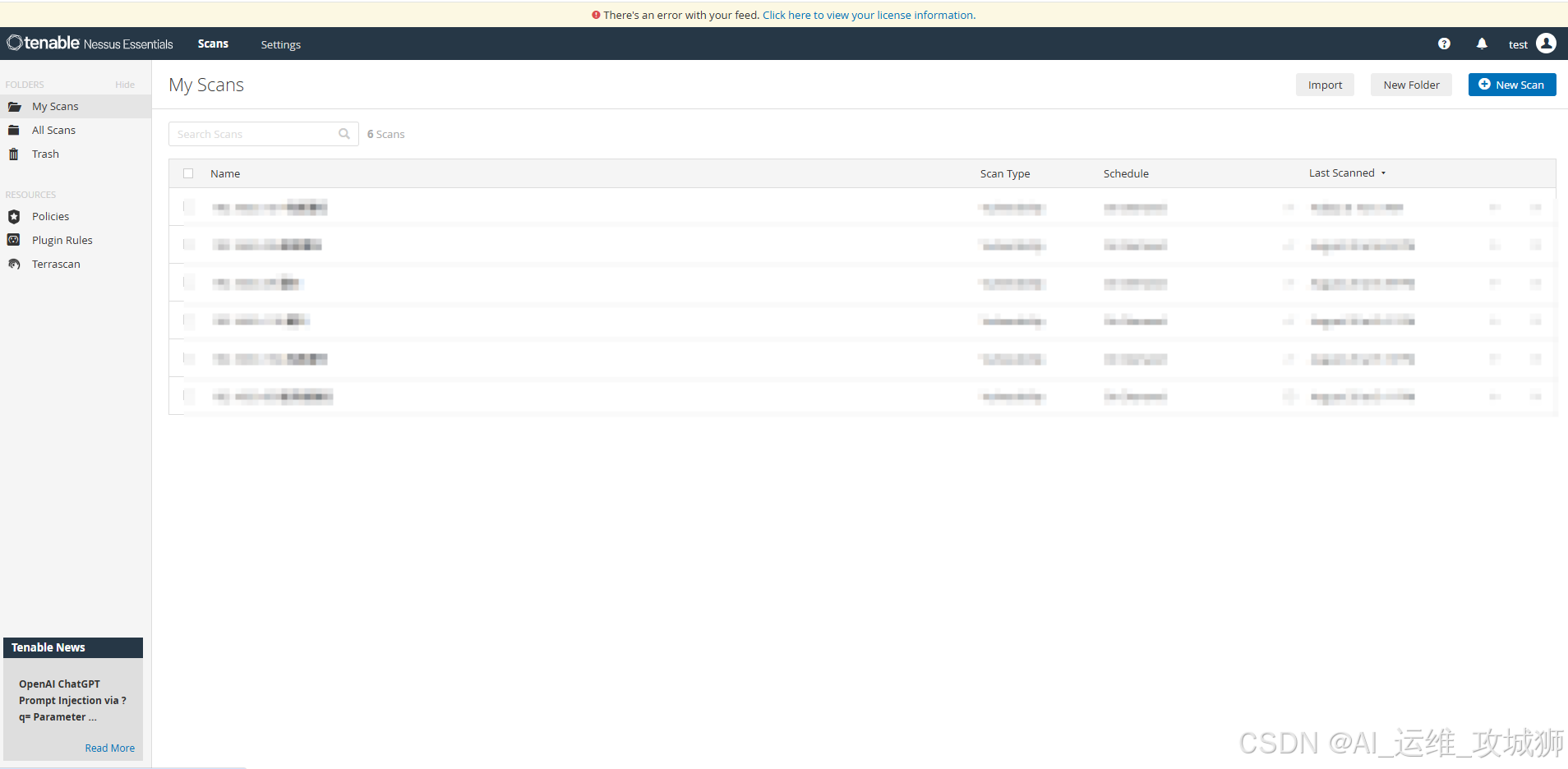

nessus使用方法

bash

1. 登录 Nessus

访问 https://localhost:8834,使用管理员账号登录。

2. 创建扫描任务

点击左侧菜单 "Scans" → "New Scan"。

选择扫描模板(如 "Basic Network Scan" 适用于基础网络扫描)。

配置扫描参数:

Name:自定义扫描任务名称。

Targets:输入目标 IP 地址或网段(如 192.168.1.1-100)。

其他高级选项(如端口范围、扫描策略等)可保持默认。

点击 "Save" 保存,然后点击 "Launch" 开始扫描。

3. 查看扫描结果

扫描完成后,在 "Scans" 页面点击任务名称,查看详细结果。

结果中会显示漏洞等级(Critical、High、Medium 等)、描述、解决方案等信息。

可导出报告(支持 PDF、HTML 等格式)用于分析和修复。

三、注意事项

授权问题:免费版(Nessus Essentials)有 IP 数量限制,商业用途需购买授权。

法律合规:扫描目标必须是你拥有合法权限的网络或设备,未经允许的扫描可能触犯法律。

更新插件:定期更新 Nessus 插件以获取最新漏洞库,点击界面右上角 "Settings" → "Software Update" 进行更新。

防火墙设置:确保服务器 8834 端口开放(用于 Web 访问),以及扫描所需的端口(如 1-10000 等)未被封锁。nessus漏扫功能介绍

bash

DISCOVERY(发现)

Host Discovery(主机发现)**:用于发现网络中存活的主机以及开放的端口 。通过发送特定的探测数据包,分析返回的响应来确定主机是否在线,以及哪些端口处于开放状态,帮助用户快速掌握网络中存在的活动设备及端口信息,为后续更深入的扫描提供基础。

PingOnly Discovery(仅Ping发现)**:以最小的网络流量来发现网络中存活的主机。它主要通过发送ICMP Echo请求(Ping命令原理)来判断目标主机是否可达,相对Host Discovery扫描方式更为轻量级,适用于需要快速获取网络中存活主机列表,且对网络流量敏感的场景。

VULNERABILITIES(漏洞)

Basic Network Scan(基础网络扫描)**:这是一种全系统扫描,适用于任何主机。它会对目标主机进行全面的漏洞检测,涵盖操作系统漏洞、应用程序漏洞、服务配置问题等多个方面 ,能帮助用户较为全面地了解目标主机存在的安全隐患。

Credential Validation(凭证验证)**:用于验证主机凭证对(如Windows和Unix系统的用户名和密码组合)能否成功对扫描目标进行身份验证 。通过这种方式,可发现因弱凭证、无效凭证等导致的潜在安全风险,并且在获取有效凭证后,能进行更深入的漏洞检测。

Advanced Scan(高级扫描)**:允许用户灵活配置扫描,不依赖系统的推荐设置。用户可以自定义扫描插件集、扫描端口范围、扫描时间等参数,满足特定的、复杂的扫描需求,适用于对扫描过程有精确控制要求的专业人员。

Advanced Dynamic Scan(高级动态扫描)**:用于配置动态插件扫描,在扫描过程中可根据实际情况动态调整扫描行为。它能更精准地检测出一些隐藏较深、需要动态分析才能发现的漏洞,提高扫描的准确性和深度。

Malware Scan(恶意软件扫描)**:专门用于扫描Windows和Unix系统中是否存在恶意软件程序 。通过检测已知恶意软件的特征、行为模式等,判断系统是否被恶意软件感染,帮助用户及时发现并处理恶意软件威胁。

Nessus 10.8.0 / 10.8.1 Agent Reset(Nessus 10.8.0 / 10.8.1 代理重置)** :用于查找、重置和更新Nessus 10.8.0 / 10.8.1版本的代理程序,确保代理程序能正常运行,保障扫描任务通过代理顺利进行。

Mobile Device Scan(移动设备扫描)** :通过Microsoft Exchange或移动设备管理(MDM)系统来评估移动设备的安全性,检测移动设备可能存在的安全漏洞、配置问题等,帮助企业或个人保障移动设备上的数据和系统安全。

Web Application Tests(Web应用程序测试)** :扫描已发布和未知的Web应用程序漏洞,包括常见的SQL注入、跨站脚本攻击(XSS)、文件包含漏洞等 ,可帮助Web开发人员和安全人员发现并修复Web应用中的安全隐患。

Credentialed Patch Audit(凭证式补丁审核)** :通过对主机进行身份验证,枚举并检查主机上缺失的软件更新 。能帮助用户及时发现系统中未安装的重要安全补丁,确保系统的安全性和稳定性。

Active Directory Starter Scan(Active Directory入门扫描)** :用于查找Active Directory中的配置问题,如权限分配不合理、安全策略设置不当等,帮助企业确保Active Directory环境的安全性和合规性。

Find AI(查找AI相关漏洞)** :主要用于检测与人工智能、机器学习相关的应用和系统中存在的检测项和漏洞,随着AI技术的广泛应用,帮助用户发现该领域潜在的安全风险。

COMPLIANCE(合规)

Audit Cloud Infrastructure(审计云基础设施)** :用于审计第三方云服务提供商的云基础设施配置情况,确保其符合相关的安全标准和合规要求,帮助用户评估云服务的安全性和可靠性。

Internal PCI Network Scan(内部PCI网络扫描)** :执行内部支付卡行业数据安全标准(PCI DSS)合规性漏洞扫描,帮助企业确保处理、存储或传输信用卡数据的内部网络符合PCI DSS要求,避免因合规问题带来的风险和损失。

MDM Config Audit(MDM配置审计)** :对移动设备管理(MDM)系统的配置进行审计,确保MDM系统的配置能够有效保障移动设备的安全性和合规性,符合企业的安全策略和管理要求。

Offline Config Audit(离线配置审计)** :用于审计网络设备的离线配置,检测配置中可能存在的安全风险、不符合规范的设置等,帮助网络管理员确保设备配置的安全性和合规性。

PCI Quarterly External Scan(PCI季度外部扫描)** :按照支付卡行业数据安全标准(PCI DSS)的要求,进行季度外部漏洞扫描,帮助企业满足PCI DSS合规性要求,保障支付卡数据的安全。

Policy Compliance Auditing(策略合规审计)** :对系统配置进行审计,检查其是否符合企业或行业规定的安全策略,确保系统在安全策略框架内运行,降低安全风险。

SCAP and OVAL Auditing(SCAP和OVAL审计)** :使用安全内容自动化协议(SCAP)和开放漏洞和评估语言(OVAL)对系统进行审计,通过标准的评估方式发现系统中存在的漏洞和配置问题,提高审计的准确性和一致性。