问题现象深度解析

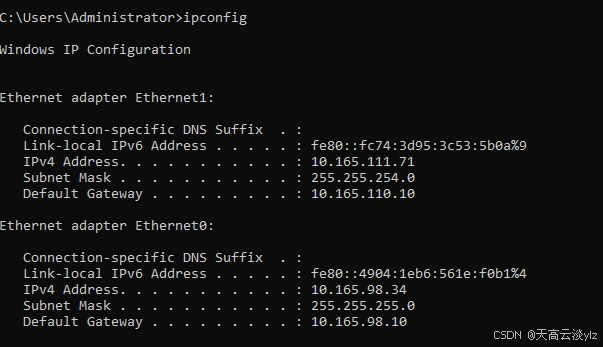

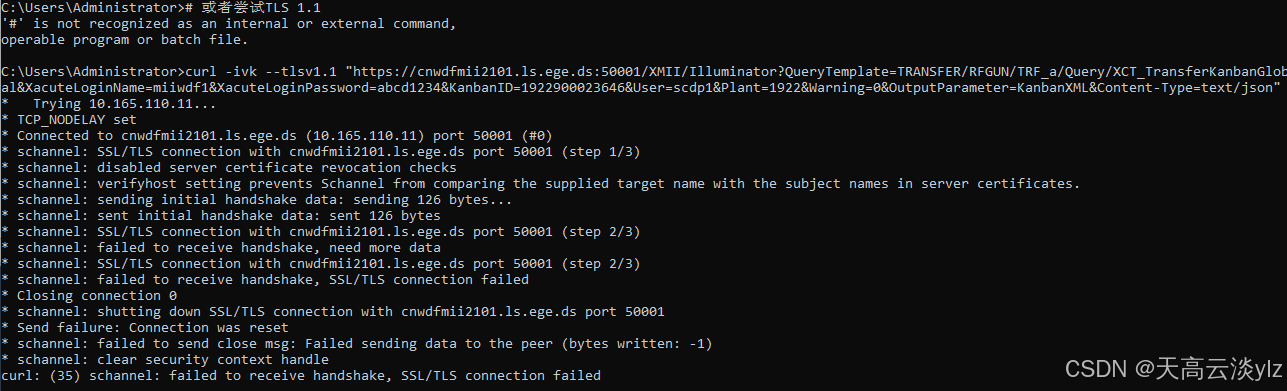

在近期企业网络维护中,运维团队发现一个具有教学意义的典型案例:某台部署在10.165.111.0/24网段的业务服务器(10.165.111.71)可以成功ping通目标中间件主机(10.165.110.11),但通过HTTPS协议访问https://cnwdfmii2101.ls.ege.ds:50001时却出现"Connection timed out"错误。进一步测试发现:

-

当客户端子网掩码设为255.255.254.0(/23)时,所有服务访问正常

-

调整为255.255.255.0(/24)后,在liuHTTPS访问立即失败

-

Telnet测试显示50001端口在掩码变更后不可达

问题根源技术剖析

1. 子网划分的临界效应

通过二进制分析可见关键差异:

-

255.255.254.0(/23):将10.165.110.0-10.165.111.255(共512个IP)划为同一广播域

- 110.11(00001110.00001011)与111.71(00001111.01000111)属于同子网

-

255.255.255.0(/24):将10.165.110.0和10.165.111.0划分为不同子网

- 第三字节差异导致跨子网通信需要网关转发

2. 路由表的多重冲突

网络拓扑审计发现三重问题:

-

双网卡配置冲突:

-

Ethernet1(10.165.111.71)网关跃点数:5(主路由)

-

Ethernet0(10.165.98.34)网关跃点数:10(备份路由)

-

-

默认路由指向错误:

Get-NetRoute | Where-Object DestinationPrefix -eq '0.0.0.0/0'显示默认路由指向10.165.98.10而非111.0网段网关

-

ARP缓存污染:

arp -a显示存在多个冲突的MAC地址映射

3. HTTPS协议的严格性验证

对比测试证明不同协议层的敏感性差异:

| 测试项 | Ping(ICMP) | HTTP | HTTPS | DNS |

|---|---|---|---|---|

| 掩码/23 | √ | √ | √ | √ |

| 掩码/24 | √ | × | × | √ |

| 根本原因:TCP三次握手需要双向可达,而ICMP只需单向连通 |

解决方案实施指南

方案一:子网掩码标准化(推荐)

-

登录目标服务器执行:

Set-NetIPAddress -InterfaceAlias Ethernet1 -PrefixLength 23 -

验证配置:

ipconfig /all | findstr "Subnet Mask" -

刷新网络栈:

netsh int ip reset

方案二:精细化路由控制

分步实施路由优化:

# 清除冲突路由 route delete 10.165.110.0 route delete 0.0.0.0 # 配置永久路由 route -p add 10.165.110.0 mask 255.255.255.0 10.165.111.254 metric 5 route -p add 0.0.0.0 mask 0.0.0.0 10.165.111.1 metric 10 # 验证路由路径 tracert 10.165.110.11

方案三:网络架构重构(长期方案)

-

VLAN重组方案:

-

将110.0/24和111.0/24合并为110.0/23

-

核心交换机配置示例:

vlan 210 name PROD_HTTPS ip address 10.165.110.1 255.255.254.0

-

-

服务器迁移检查清单:

-

更新DNS A记录

-

修改防火墙策略

-

通知监控系统变更

-

预防性运维体系

-

变更管理流程强化:

-

实施网络变更的"5W1H"评估表

-

建立预生产环境验证机制

-

-

实时监测工具部署:

-

配置PRTG监控关键TCP端口状态

-

部署SolarWinds NCM自动备份网络配置

-

-

知识库建设:

## 典型故障案例 - 现象:能ping通但应用不可用 - 检查项: 1. 子网掩码一致性 2. 路由表优先级 3. 防火墙会话状态

技术延伸思考

该案例揭示了OSI模型各层的检测盲区:

-

物理层:网卡指示灯正常

-

数据链路层:MAC地址通信正常

-

网络层:ICMP可达

-

传输层以上:TCP会话建立失败

建议采用分层诊断工具:

-

Wireshark过滤表达式:

tcp.port == 50001 && ip.addr == 10.165.110.11 -

PowerShell测试命令:

Test-NetConnection 10.165.110.11 -Port 50001(AI生成)