最新曝光的Pixie Dust攻击再次暴露了Wi-Fi保护设置(WPS)协议中的关键漏洞,攻击者可离线提取路由器的WPS PIN码,轻松接入无线网络。该攻击利用注册设备随机数生成机制的缺陷,无需物理接近或专业硬件即可突破WPS安全防护。网络安全专家与家庭用户都应立即更新固件或禁用WPS功能,以防范未授权访问风险。

Pixie Dust攻击原理

WPS协议原本旨在通过8位PIN码替代完整的WPA2-PSK密码,简化设备接入Wi-Fi网络的流程。据NetRise研究显示,Pixie Dust攻击利用了WPS四次握手过程中的两处关键缺陷:

- 路由器在EAP-TLS交换过程中会生成128位注册设备随机数(Nonce-1和Nonce-2)

- 由于随机数实现存在缺陷,这些数值可能被预测或在多个会话中重复使用

- 攻击者截获初始EAPoL帧后,可离线计算注册设备随机数

离线PIN码破解技术

掌握随机数后,攻击者能重构用于验证PIN码的HMAC-MD5值。通过仅尝试PIN码前半部分的11,000种可能和后半部分的1,000种可能,数分钟内即可破解完整的8位PIN码,效率远超暴力破解WPA2。

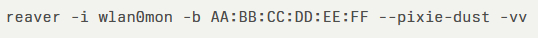

安全工具Reaver和Bully已新增pixie-dust参数来自动化随机数分析。典型攻击命令如下:

其中:

-i wlan0mon指定监控模式接口-b参数设置目标BSSID-vv启用详细输出以跟踪随机数恢复和PIN破解进度

成功获取WPS PIN码后,攻击者发送包含正确PIN码的EAP-TLS EAP-Response,诱使路由器返回EAP-Success消息并授予注册权限。此时攻击者可直接从路由器获取WPA2预共享密钥(PSK):

- 请求WSC NVS PIN属性

- 路由器返回网络密钥(即WPA2-PSK)

- 获得PSK后,攻击者即可像合法客户端一样接入网络

安全防护建议

由于Pixie Dust漏洞完全存在于WPS协议层,WPA2本身仍保持安全,但PIN认证机制的绕过使其防护失效。有效防御措施包括:

- 固件升级:确保随机数生成符合安全标准

- 禁用WPS:彻底关闭路由器WPS功能

- 启用802.11w:保护管理帧可增加随机数截获难度

目前仍有数百万家用和小型办公室路由器默认启用WPS功能,Pixie Dust攻击事件再次警示我们:安全系统中的便捷功能可能带来重大风险。企业应立即审计无线基础设施,家庭用户需及时修改或禁用存在漏洞的配置。