小量DDoS攻击不同于传统的洪水式攻击,它不以压垮网络带宽为目标,而是精准针对应用层资源,以最小的成本达到最大破坏效果。根据2025年的安全报告,这类攻击已成为电商平台最常遭遇的安全威胁之一。

小量DDoS攻击的典型特征:

-

低流量高频次:攻击流量通常不大,但请求频率高,难以通过传统阈值检测识别

-

协议层面攻击:针对HTTP/HTTPS协议弱点,模拟正常用户行为

-

源IP分散:攻击来自大量分散的IP地址,每个IP的请求量都不大

-

持续时间长:可能持续数天甚至数周,缓慢消耗服务器资源

对电商小程序的直接影响:

-

API接口响应缓慢:关键业务接口(如商品查询、下单)延迟增加

-

数据库连接池耗尽:恶意请求占用大量数据库连接,正常用户无法访问

-

服务器资源耗尽:CPU和内存使用率异常升高,但网络流量正常

-

用户体验下降:页面加载缓慢,功能响应延迟,导致用户流失

二、构建智能检测体系:准确识别小量DDoS攻击

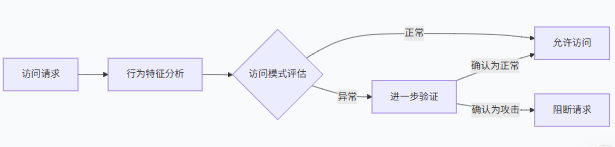

传统基于流量阈值的检测方法对小量DDoS攻击几乎无效,我们需要更智能的检测机制。

1. 行为分析检测

通过分析用户访问行为模式,识别异常模式。正常用户行为具有随机性和多样性,而攻击流量往往呈现出规律性。

关键检测指标:

-

同一IP的请求频率和间隔规律性

-

访问路径是否符合正常用户行为

-

API调用顺序和时间分布特征

-

用户代理(User-Agent)异常性

2. 机器学习辅助识别

利用机器学习算法建立正常流量基线,自动识别偏离基线的异常流量。2025年的先进防护系统已能实现95%以上的识别准确率。

三、多层次防护策略:从边界到核心的全面防御

针对小量DDoS攻击的特点,需要构建多层次、深度防御体系。

1. 基础设施层防护

Web应用防火墙(WAF)配置优化:

-

设置精细化的速率限制规则,针对不同API接口设定不同的阈值

-

启用人机验证(如CAPTCHA)针对可疑流量进行挑战

-

配置自定义规则,识别特定攻击模式

CDN加速与缓存策略:

-

静态资源全部托管至CDN,减少源站压力

-

设置合理的缓存策略,降低重复请求对服务器的压力

-

启用动态加速,优化API响应时间

2. 应用层防护

API限流与熔断:

python

# API限流伪代码示例

def api_rate_limit(key, limit, period):

current = get_current_count(key, period)

if current >= limit:

return False # 触发限流

increment_counter(key)

return True

# 针对关键接口设置不同限流规则

if api_rate_limit(ip_address, 100, 60): # 每分钟100次

process_request()

else:

return challenge_or_block() # 触发挑战或阻断业务逻辑防护:

-

对核心业务链路的调用频率进行限制

-

实施业务层级的风控规则,识别异常业务行为

-

建立用户行为画像,识别异常操作模式

3. 智能弹性伸缩

利用云平台的弹性伸缩能力,在检测到攻击时自动增加计算资源,确保业务连续性。但需注意,这应是临时措施,而非长期解决方案。

四、应急响应与持续优化:构建安全闭环

防护措施需要持续优化,并根据攻击态势进行调整。

1. 实时监控与告警

建立全面的监控体系,关键指标包括:

-

API响应时间和错误率

-

服务器资源使用率(CPU、内存、连接数)

-

业务关键指标(如订单成功率、用户活跃度)

设置智能阈值告警,当指标异常时立即通知。

2. 应急响应流程

制定明确的应急响应计划:

-

识别确认:通过监控系统确认攻击性质与范围

-

攻击缓解:启动预设防护规则,阻断恶意流量

-

业务保障:确保核心业务功能正常运行

-

溯源分析:分析攻击源头与手段,优化防护策略

-

恢复总结:攻击结束后评估损失,完善防护措施

3. 安全评估与优化

定期进行安全评估:

-

每月进行一次防护规则有效性评估

-

每季度模拟攻击测试防护体系健壮性

-

关注最新攻击手法,及时更新防护策略

五、2025年电商小程序安全趋势与展望

随着技术发展,安全威胁与防护手段都在不断进化。

1. AI增强攻击的兴起

攻击者开始使用AI生成更逼真的恶意流量,模仿正常用户行为,使检测难度增加。防御方同样需要利用AI技术提升识别能力。

2. 移动端特定威胁增加

2025年数据显示,针对移动平台的恶意流量同比增长160%。电商小程序需要特别关注移动端安全,包括设备指纹识别、移动SDK安全等。

3. 隐私保护与安全平衡

随着数据保护法规日益严格,安全防护需要在保护用户隐私的前提下进行,这要求更精细化的数据访问控制和安全策略。

实战案例:某电商小程序防护实践

某专注时尚品类的电商小程序在2025年6月遭遇持续小量DDoS攻击,攻击特征为:

-

每秒请求量仅50-100QPS,但持续不断

-

针对商品搜索和详情页API发起请求

-

攻击源IP分散,每个IP请求频率较低

防护措施:

-

部署智能WAF,设置基于行为的检测规则

-

对搜索API实施分级限流:正常频率直接通过,中等频率触发人机验证,高频请求直接阻断

-

优化缓存策略,将热门商品数据缓存至边缘节点

结果:成功阻断攻击,CPU使用率从90%降至30%,API平均响应时间从2秒优化到200毫秒,且正常用户体验未受影响。

结语

小量DDoS攻击虽不像大规模攻击那样引人注目,但其隐蔽性和持久性 对电商小程序的危害同样不可小觑。2025年的防护重点已从单纯带宽防御转向智能识别与精准防护,需要结合行为分析、机器学习等技术,构建能够区分正常用户与恶意流量的智能防护体系。

关键防护原则:

-

不依赖单一防护手段,构建多层次防御体系

-

防护规则应精准化,避免误伤正常用户

-

安全是持续过程,需要定期评估和优化

-

平衡安全与用户体验,找到最佳平衡点

在数字化竞争日益激烈的2025年,电商小程序的安全稳定运行已成为核心竞争力之一。通过实施本文介绍的防护策略,您的电商小程序将能有效抵御小量DDoS攻击,为业务增长提供坚实保障。

讨论话题:您的电商小程序遇到过哪种类型的DDoS攻击?采取了哪些有效的防护措施?欢迎在评论区分享您的实战经验和见解!