一、UAF 漏洞:隐匿的安全暗礁

在计算机安全领域,UAF(Use-After-Free)漏洞宛如隐匿在系统深处的暗礁,悄无声息却又极具破坏力。UAF 漏洞,即释放后使用漏洞,是指程序在释放内存后,没有将指向该内存的指针设置为 NULL,导致该指针成为悬空指针(Dangling Pointer) 。后续程序如果再次使用这个悬空指针来访问已释放的内存,就会引发 UAF 漏洞。

从原理上讲,内存管理是操作系统和应用程序运行的关键环节。当程序请求内存时,操作系统会分配一块内存空间,并返回一个指向该空间的指针。当程序不再需要这块内存时,会调用释放函数(如 C 语言中的 free 函数)将内存归还给操作系统。正常情况下,释放内存后,指针应失效,不再指向有效的内存区域。然而,在存在 UAF 漏洞的程序中,指针在内存释放后依然存在,且指向的内存空间已被操作系统标记为可重新分配。这就如同房子被拆除后,钥匙却还在,若有人拿着这把钥匙试图进入已不存在的房子,必然会引发混乱。

在本地提权场景中,UAF 漏洞扮演着极为关键的角色,犹如为攻击者打开了一扇通往系统核心权限的隐秘之门。一旦攻击者发现并利用程序中的 UAF 漏洞,他们就能精心构造恶意数据,填充已释放的内存区域。由于程序仍在使用悬空指针访问该内存,攻击者就能通过巧妙操控,让程序执行恶意代码,进而实现权限的提升。从普通用户权限提升到系统管理员权限,甚至获取 root 权限,攻击者一旦得逞,就如同在系统中站稳脚跟,为后续的恶意操作大开方便之门。

这种漏洞的潜在危害不容小觑,一旦被利用,系统的安全性将遭受沉重打击。攻击者可以随意窃取系统中的敏感数据,如用户账号密码、企业机密文件、金融交易信息等;也能在系统中植入后门程序,以便长期控制和监视系统;还可能篡改系统配置,破坏系统的正常运行,导致业务中断、服务瘫痪。在如今数字化高度发展的时代,企业和个人对计算机系统的依赖程度越来越高,UAF 漏洞引发的本地提权风险就像悬在头顶的达摩克利斯之剑,随时可能落下,造成难以估量的损失。

二、UAF 漏洞引发本地提权风险的技术剖析

(一)漏洞形成机制

在不同的系统环境下,UAF 漏洞的产生有着复杂的过程。以 C/C++ 语言编写的程序为例,来看一段简单代码:

在这段代码中,当free(ptr)执行后,ptr指向的内存被释放,然而ptr并未被设置为NULL,成为了悬空指针。如果后续程序不小心再次使用ptr,就会引发 UAF 漏洞。在实际的系统环境中,情况会更加复杂。在操作系统内核中,内存管理涉及到众多的数据结构和复杂的算法。以 Linux 内核为例,当一个内核模块申请内存时,会从内核堆中分配内存块。如果在释放内存时,相关的引用计数出现错误,或者内存释放函数没有正确更新指针指向,就容易产生 UAF 漏洞。例如,某个内核对象在引用计数为 0 时被释放,但其他地方仍然保留着指向该对象的指针,后续对这个指针的使用就可能导致漏洞发生 。

在多线程环境下,UAF 漏洞的形成机制更为复杂。不同线程可能会并发地访问和操作内存,如果没有合适的同步机制,就容易出现竞态条件(Race Condition),进而引发 UAF 漏洞。比如,一个线程释放了内存,而另一个线程在不知情的情况下仍然尝试访问该内存,就会导致程序出现不可预测的行为。

(二)提权攻击链路详解

攻击者利用 UAF 漏洞实现本地提权,需要经过一系列精心策划的步骤和技术手段。攻击者会利用程序中的 UAF 漏洞,找到一个合适的悬空指针。他们会通过分析程序的内存布局和执行流程,确定哪些内存区域在释放后可能会被再次访问,从而锁定目标悬空指针。一旦找到悬空指针,攻击者就会进行内存操纵。他们会构造恶意数据,填充已释放的内存区域。这一步至关重要,攻击者需要精确控制填充的数据,使其能够在程序再次访问该内存时,按照攻击者的意图执行。例如,攻击者可能会将恶意代码的地址写入已释放内存的特定位置,以便后续程序执行到该位置时,能够跳转到恶意代码处执行 。

为了成功利用 UAF 漏洞实现提权,攻击者还需要绕过系统的防护机制。现代操作系统都配备了多种安全防护机制,如地址空间布局随机化(ASLR)、数据执行保护(DEP)等。对于 ASLR,攻击者可能会利用一些技术手段来泄露内存地址,从而绕过地址随机化的防护。例如,通过一些信息泄露漏洞,获取部分内存地址,再结合数学计算和推测,逐步确定关键数据结构的地址。对于 DEP,攻击者则会采用返回导向编程(ROP)等技术,利用系统中已有的可执行代码片段,构造出能够执行恶意操作的指令序列,从而绕过 DEP 对数据执行的限制 。

在完成上述步骤后,攻击者会让程序执行恶意代码,实现权限的提升。恶意代码可能会调用系统的特权函数,修改系统的权限设置,将普通用户权限提升为系统管理员权限,甚至获取 root 权限。一旦提权成功,攻击者就可以在系统中为所欲为,进行各种恶意操作。

(三)典型案例深度复盘

以 Ubuntu 内核 UAF 漏洞为例,该漏洞在 TyphoonPWN 2025 安全会议上被披露,存在于 af_unix 子系统中,对运行 6.8.0 - 60 - generic 内核的 Ubuntu 24.04.2 系统造成影响。这个漏洞的根源在于 Ubuntu 内核对上游 Linux 补丁的部分适配缺陷。上游内核为修复 af_unix 域套接字的引用计数错误,调整了 OOB(带外)数据缓冲区的管理逻辑,移除了 queue_oob 函数中的 skb_get () 调用,并优化了垃圾回收过程中的计数处理方式 。

然而,Ubuntu 内核在集成该补丁时,仅修改了 af_unix.c 文件中的相关代码,却遗漏了对 garbage.c 文件中垃圾回收机制的同步更新。这一适配不匹配导致 oob_skb 对象在分配时丢失一次引用计数增加,而在套接字关闭时却经历两次计数递减。最终,skbuff_head_cache slab 中 256 字节的 struct sk_buff 对象被重复释放,形成了典型的 UAF 漏洞条件 。

攻击者利用该漏洞实现 Root 提权的过程十分复杂。攻击者通过构造特定的 sendmsg 调用,使系统的 unix_tot_inflight 计数超过 16,000 阈值,强制触发内核垃圾回收机制(wait_for_unix_gc),确保 oob_skb 对象被 unix_gc 优先释放。为解决 unix_release_sock 作为 TWA_RESUME 工作项的执行延迟问题,利用程序通过 FUSE 文件系统的 mmap 缓冲区设计执行暂停逻辑,在 skb_copy_datagram_from_iter 函数中通过自定义 FUSE_read 处理程序使内核线程休眠数秒,为后续内存操纵创造时间窗口 。

在获得时间窗后,攻击者发起跨缓存攻击释放专用 slab 内存,并通过环回接口上的数据包套接字喷洒受控的 pg_vec 结构,实现对已释放 skb 对象内存空间的精准回收。通过这种内存布局控制,攻击者可覆盖已释放 skb 对象的关键字段,进而控制其在 skb_release_head_state 函数中的析构函数调用流程,实现 RIP(指令指针)与 RDI(目标寄存器)的劫持 。

针对内核地址随机化(KASLR)防护机制,攻击者采用 Entrybleed 的预取侧信道变体技术,通过统计时序分析实现内核地址的精准泄露,在未启用 KPTI(内核页表隔离)的系统上可达到 100% 的绕过成功率。最终通过构造 ROP(返回导向编程)链,将系统的 modprobe_path 覆盖为恶意脚本路径(如 "/tmp/x"),借助 usermodehelper 机制触发脚本执行,完成从普通用户到 Root 权限的提升 。

通过对这个案例的复盘,可以清晰地看到 UAF 漏洞从形成到被利用实现本地提权的全过程。这也提醒我们,在系统开发和维护过程中,要严格把控补丁的适配和更新,确保系统的内存管理机制正确无误,同时要加强对系统安全防护机制的测试和加固,防止攻击者利用漏洞进行提权攻击。

三、应对 UAF 漏洞引发本地提权风险的技术方案

(一)系统层面的防护策略

操作系统层面的防护策略是抵御 UAF 漏洞引发本地提权风险的第一道防线。启用先进的内核防护机制至关重要,以 Windows 操作系统为例,其内置的地址空间布局随机化(ASLR)机制,通过在每次系统启动时随机化关键数据结构和代码段的内存地址,使攻击者难以预测和利用 UAF 漏洞进行提权攻击。当攻击者试图利用悬空指针访问已释放内存时,由于内存地址的随机性,他们很难准确地找到目标内存位置,从而大大增加了攻击的难度。

数据执行保护(DEP)机制也是 Windows 系统的重要防护手段。它将内存区域标记为不可执行,防止攻击者在已释放的内存中注入并执行恶意代码。这就像是在内存区域设置了一道禁止通行的屏障,使得恶意代码无法在这些区域运行,有效地阻断了 UAF 漏洞利用的关键环节。

在 Linux 系统中,内核自保护模块(KSPP)提供了一系列增强的安全特性,其中包括对内存管理的强化。KSPP 通过严格检查内存操作,防止非法的内存访问和释放后使用情况的发生,从内核层面降低了 UAF 漏洞出现的可能性。

系统更新与补丁管理同样不容忽视。操作系统供应商会定期发布安全更新和补丁,这些更新往往包含了对已知 UAF 漏洞的修复。及时安装这些更新和补丁,能够确保系统的安全性。以 Ubuntu 系统为例,当发现 af_unix 子系统中的 UAF 漏洞后,Ubuntu 官方迅速发布了修复补丁,用户通过执行sudo apt update && sudo apt upgrade命令,即可将系统内核更新至修复版本,从而避免被该漏洞攻击。

为了确保系统更新与补丁管理的有效性,企业和组织应建立完善的管理流程。首先,要及时关注操作系统供应商发布的安全公告,确保在第一时间获取到漏洞信息和补丁更新。其次,在部署补丁之前,需要进行充分的测试,以防止补丁与现有系统环境产生冲突,影响业务的正常运行。可以在测试环境中模拟各种业务场景,对补丁进行全面的测试,确保其稳定性和兼容性。最后,建立自动化的补丁部署机制,能够提高补丁更新的效率和及时性,减少系统暴露在漏洞风险下的时间。

(二)应用程序的安全设计与加固

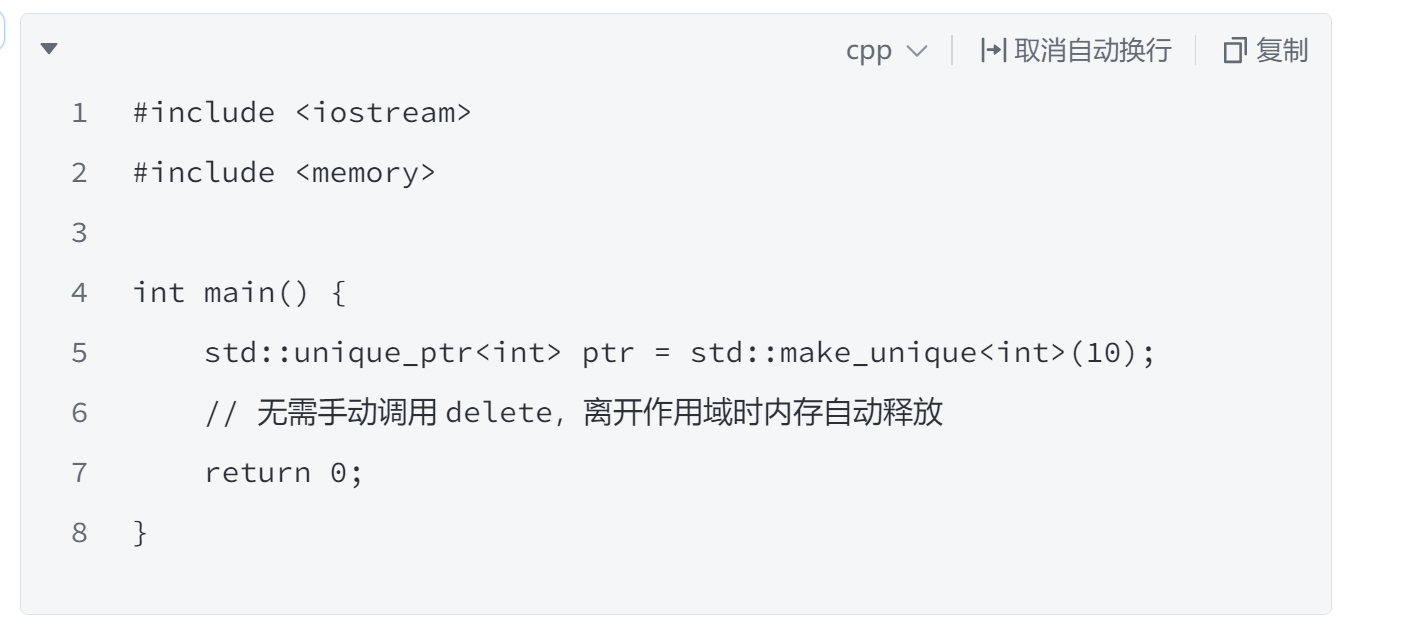

从应用程序开发的角度出发,采用安全的代码设计原则是预防 UAF 漏洞的关键。在内存管理方面,C++11 引入的智能指针(如std::unique_ptr、std::shared_ptr和std::weak_ptr)为开发人员提供了更安全的内存管理方式。std::unique_ptr采用独占所有权模式,当unique_ptr离开作用域时,它所指向的内存会自动释放,从而避免了手动释放内存时可能出现的悬空指针问题。例如:

std::shared_ptr则允许多个指针共享同一对象的所有权,通过引用计数机制,当引用计数为 0 时,对象内存自动释放。std::weak_ptr则用于解决std::shared_ptr的循环引用问题,它不会增加对象的引用计数,只是观察对象的存在。

除了智能指针,内存管理优化技术也是降低 UAF 漏洞风险的重要手段。内存池(Memory Pool)技术通过预先分配一块较大的内存区域,当应用程序需要内存时,直接从内存池中分配,而不是每次都向操作系统申请。这样不仅提高了内存分配和释放的效率,还减少了内存碎片的产生,降低了 UAF 漏洞出现的可能性。例如,在一个频繁进行内存分配和释放的网络应用程序中,使用内存池可以有效地提高性能和稳定性。

在代码审查过程中,要特别关注内存操作相关的代码逻辑。仔细检查内存分配和释放的配对情况,确保所有的内存分配都有对应的释放操作。同时,检查指针的使用,避免出现悬空指针和野指针的情况。例如,在一段涉及链表操作的代码中,当删除链表节点时,要确保同时更新链表的指针,并且将被删除节点的指针设置为 NULL,防止悬空指针的产生。可以采用代码审查工具,如 PVS-Studio、Cppcheck 等,这些工具能够自动检测代码中的潜在内存安全问题,为开发人员提供及时的提醒和建议。

(三)实时监测与应急响应机制

建立实时监测系统是及时发现 UAF 漏洞攻击迹象的重要手段。基于主机的入侵检测系统(HIDS)可以实时监控系统的内存使用情况和进程活动。它通过分析系统调用序列、内存读写操作等行为,检测是否存在异常的内存访问模式。例如,当 HIDS 监测到某个进程频繁访问已释放的内存区域,或者对内存进行非法的写入操作时,就可以判断可能存在 UAF 漏洞攻击,并及时发出警报。

基于网络的入侵检测系统(NIDS)则可以通过监测网络流量,发现与 UAF 漏洞攻击相关的特征。攻击者在利用 UAF 漏洞进行提权攻击时,可能会发送特定的网络数据包,以实现恶意代码的传输和执行。NIDS 可以通过分析这些数据包的特征,如数据包的大小、内容、协议类型等,识别出潜在的攻击行为。

制定应急响应预案是在漏洞被利用时迅速采取措施的关键。应急响应预案应明确规定在发现 UAF 漏洞攻击后的各个阶段需要采取的行动。一旦检测到攻击迹象,应立即启动应急响应流程,首先对受影响的系统进行隔离,防止攻击扩散到其他系统。可以断开受影响系统的网络连接,或者将其迁移到隔离的网络环境中。然后,对系统进行全面的安全检查,评估漏洞的影响范围和程度。这包括检查系统中的敏感数据是否被窃取或篡改,系统的关键配置是否被修改等。根据检查结果,采取相应的修复措施,如恢复被篡改的数据、重新配置系统、安装补丁等。

在应急响应过程中,及时的沟通和协作也非常重要。安全团队、运维团队和开发团队需要密切配合,共同应对漏洞攻击。安全团队负责分析攻击行为和漏洞原因,提供安全建议;运维团队负责实施系统隔离和修复措施,确保系统的正常运行;开发团队则负责对应用程序进行漏洞修复和安全加固,防止类似漏洞再次出现。

随着技术的飞速发展,UAF 漏洞也在不断演变,呈现出新的变化和趋势,给安全领域带来了新的挑战。人工智能和机器学习技术在软件开发中的应用日益广泛,这也为 UAF 漏洞的产生带来了新的途径。机器学习模型在训练和部署过程中,可能会出现内存管理不当的情况,从而引发 UAF 漏洞。如果模型在处理大量数据时,动态分配和释放内存的操作频繁,且没有有效的内存管理机制,就容易出现释放后使用的问题。

物联网设备的大量普及,使得 UAF 漏洞的攻击面进一步扩大。物联网设备通常资源有限,运行的操作系统和应用程序可能存在安全漏洞。由于物联网设备的多样性和复杂性,其安全更新和维护往往面临困难,这就为攻击者利用 UAF 漏洞提供了可乘之机。一些智能家居设备的操作系统可能存在 UAF 漏洞,攻击者可以通过网络连接到这些设备,利用漏洞实现本地提权,进而控制设备,获取用户的隐私信息,甚至对设备进行恶意操作,影响设备的正常运行 。

量子计算技术的发展也对 UAF 漏洞的安全性产生了潜在影响。量子计算强大的计算能力可能会使现有的加密算法面临破解的风险,包括用于保护系统安全的加密机制。一旦加密机制被破解,攻击者就可能更容易利用 UAF 漏洞进行攻击。例如,量子计算可能会缩短破解地址空间布局随机化(ASLR)机制中随机地址的时间,使得攻击者能够更准确地预测内存地址,从而利用 UAF 漏洞实现提权攻击 。

面对这些新的变化和趋势,安全领域需要不断进行技术革新和策略调整。在技术革新方面,研发更先进的内存安全检测工具和技术迫在眉睫。可以利用人工智能和机器学习技术,开发能够实时监测和分析程序内存行为的智能检测工具。这些工具可以通过学习正常程序的内存使用模式,建立行为模型,当检测到程序的内存行为偏离正常模型时,及时发出警报,提示可能存在 UAF 漏洞。

在策略调整方面,加强安全意识教育和培训至关重要。无论是开发人员还是系统管理员,都需要不断提升自己的安全意识和技能水平。开发人员要深入了解 UAF 漏洞的原理和危害,在编写代码时遵循安全的编程规范,注重内存管理,减少漏洞的产生。系统管理员则要加强对系统的安全管理,及时安装安全补丁,定期进行安全检查和评估,确保系统的安全性。

建立跨行业、跨领域的安全协作机制也是应对 UAF 漏洞风险的重要策略。随着技术的融合发展,UAF 漏洞的影响不再局限于某个特定的领域或行业。不同行业和领域的企业、机构需要加强合作,共享安全信息和资源,共同研究和应对 UAF 漏洞带来的挑战。例如,软件开发商、硬件制造商、安全研究机构和政府部门可以建立合作联盟,共同开展安全研究和技术创新,制定统一的安全标准和规范,提高整个行业的安全防护水平 。