国外研究员近期披露了一款全新IOS系统沙箱逃逸漏洞,该漏洞针对 itunesstored 与 bookassetd 两大系统服务,借助 iOS 设备的 MobileGestalt 子系统实现攻击。漏洞支持 iOS 26.2b1 及以下版本,苹果已在 iOS 26.2b2 中完成修复。黑鸟认为,这对于IOS取证技术的发展也有重要意义。尤其是一些设备被攻击无法还原攻击现场的,都可以通过该漏洞获取到一些异常信息。

这类漏洞此前已被多款 iCloud 激活锁绕过工具采用,其中 iRemoval Pro 工具仅支持 iOS 18.6 至 26.2b1 系统。由此可合理推测,这款新 Gestalt 漏洞的公开版本至少需要 iOS 18.6 及以上系统才能运行。关键在于,只要苹果仍为 iOS 26.1 固件提供签名支持,用户就能将设备恢复或降级至该版本,之后再应用漏洞。

漏洞工作原理

-

沙箱与 MobileGestalt 的作用:iOS 系统通过沙箱机制隔离各类应用与服务,防止其随意访问或修改系统级组件;而 MobileGestalt 子系统的核心功能是为应用和服务提供设备信息、配置参数及硬件详情。

-

攻击目标选择:itunesstored(iTunes 商店守护进程)与 bookassetd(图书资源守护进程)均为具备特殊权限的系统服务,且拥有专属沙箱配置。漏洞利用的核心是找到这两个服务在调用 MobileGestalt 或处理沙箱切换过程中的安全缺陷,进而实现沙箱逃逸(常简称为 SBX 逃逸)。

-

权限提升:成功实现沙箱逃逸后,代码可获得高于普通应用或进程的运行权限。这使得攻击者(或越狱工具)能够操作系统文件、修改设备配置、启用原本禁用的 API 等。

-

适用系统范围:研究员确认该漏洞存在于 iOS 18.6 至 26.2b1 版本中,苹果在 iOS 26.2b2 中修复了这一安全隐患。

-

恢复 / 降级流程:由于苹果会为旧版固件保留一段时间的签名支持,即使用户设备出厂预装或已升级到更高版本,仍可先降级至仍在签名的 iOS 26.1,再使用该漏洞。

漏洞验证代码(POC):

https://github.com/hanakim3945/bl_sbx

bl_sbx POC描述

itunesstored 与 bookassetd 沙箱逃逸

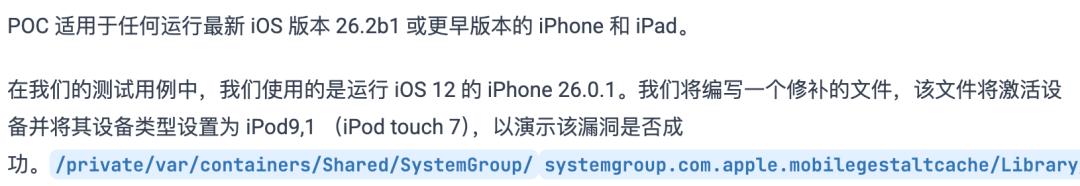

POC展示了如何通过恶意构造的downloads.28.sqlitedb和BLDatabaseManager.sqlite数据库,实现 iOS 上itunesstored 和bookassetd 的沙箱逃逸。通过滥用这两个进程的下载机制,该 POC 能够将任意mobile用户拥有的文件写入/private/var/中的受限制位置,包括 MobileGestalt 缓存文件,从而实现设备修改(如伪造设备类型)。

核心要点

-

兼容 iOS 26.2b1 及以下版本(已在 iPhone 12、iOS 26.0.1 上测试)。

-

第一阶段(itunesstored)

:将构造的

BLDatabaseManager.sqlite交付到可写容器中。 -

第二阶段(bookassetd)

:将攻击者控制的 EPUB payload 下载到任意文件路径。

-

可写路径包括:

-

/private/var/containers/Shared/SystemGroup/.../Library/Caches//private/var/mobile/Library/FairPlay//private/var/mobile/Media/

-

演示了通过修改

com.apple.MobileGestalt.plist来验证漏洞利用的成功。

黑鸟总结下来,其原理在于,bookassetd 将 EPUB 归档文件(ZIP 文件)视为可信输入,而未验证提取路径。itunesstored 无法直接写入受保护位置,但通过污染 bookassetd 的数据库,可借助 EPUB 提取实现路径遍历。这是通过服务链实现的典型沙箱逃逸。

对于 iOS 越狱社区而言,这无疑是重大利好:目前 iOS 18 至 26 系列系统均无完整越狱方案,而该漏洞的出现打破了此前的技术僵局。开发者 Duy Tran 已借助相关技术在 iPhone 17 Pro Max 上成功运行 iPadOS,并启用了多项实用功能;另一位开发者 Huy Nguyen 也有望推出 misakaXI 工具。

见图片红框处为沙箱逃逸后修改设备类型结果。

漏洞可解锁的核心功能如下,注意能突破部分系统限制,实现侧载数量放宽和多任务界面启用等功能,但不具备完整root权限,也无法支持TrollStore等工具。

借助这款漏洞,越狱社区能够启用此前被限制的多项功能,但需注意:完整 AI 支持、全功能越狱环境(如 root 权限 shell)及部分传统工具(如经典版 TrollStore)暂无法实现。

-

解除侧载限制:iOS 默认仅允许用户侧载 3 款非 App Store 应用,该漏洞可突破这一限制或找到替代方案。

-

界面功能升级:通过漏洞启用相关插件,iPhone 可实现 iPad 专属功能(分屏多任务、悬浮窗口),或为带刘海屏的设备添加类似 "灵动岛" 的交互界面。

-

解锁欧盟地区功能:为欧盟地区机型启用原本被禁用的 iPhone 镜像功能。

-

推动越狱发展:尽管目前这并非一键式完整越狱工具(即无图形界面和无缝安装流程),但作为覆盖多款固件的沙箱逃逸方案,它为后续开发非越狱类系统插件奠定了基础。

-

固件签名窗口期:漏洞仅支持 iOS 26.2b1 及以下版本,已升级到 iOS 26.2b2 及更高版本的用户将无法使用。因此,操作前查询固件签名状态至关重要。

-

免费 iCloud 绕过:类似沙箱逃逸漏洞已被广泛应用于 iCloud 激活锁绕过工具,这款新漏洞或会催生相关免费工具。

依赖旧版 MobileGestalt 漏洞的工具

在这款新漏洞出现前,多款插件平台和修改工具均依赖早期 MobileGestalt 漏洞,包括:

-

Misaka 与 MisakaX:通过访问 MobileGestalt 设置系统选项、启用隐藏 UI 标识、修改动画效果及解锁开发者菜单。

-

Nugget:一款现代插件管理器,可通过 MobileGestalt 实现布局调整、UI 修改和系统功能开关。

-

TrollPad:为 iPhone 提供类 iPad 多任务功能,包括舞台管理器风格的操作界面。

-

SparseBox:解锁苹果为旧设备刻意禁用的隐藏系统功能。

-

mikotoX:基于最新发布的 SparseBox 开发,专注于解锁 iOS 设备的隐藏功能。

-

Nugget Mobile:Nugget 的轻量版本,更侧重普通用户常用的插件功能。

随着新漏洞的公开,这些工具有望完成更新适配,结束此前数月的功能停滞状态,进一步扩展适用场景。

这款沙箱逃逸漏洞的发现,是 iOS 越狱领域的重要里程碑。尽管它并非一键式完整越狱工具,但从技术层面打破了 iOS 18-26 系列系统的核心防护壁垒 ------ 沙箱隔离机制。参考过往经验,预计未来数周内,将有越狱团队将该漏洞整合到正式工具中。开发者 LeminLimez 已确认,下周将推出支持该漏洞的新版 Nugget 工具,黑鸟发现后会第一时间发出来,值得期待。

名词解释:

iTunesstored是 iOS 系统中的核心守护进程(daemon),主要负责处理与 iTunes Store 和 App Store 相关的数字内容管理流程。

Bookassetd是专注于 Apple Books 应用的守护进程,专门处理电子书、有声读物等图书类数字资产的管理与维护。

MobileGestalt 是 iOS 系统中的一个核心库(libMobileGestalt.dylib),它充当系统属性的中央存储库,负责从各种来源(如 IOKit 和私有框架)采集设备和系统信息,进行缓存和验证,并通过统一的 API(如 MGCopyAnswer)分发给系统组件以及具有适当权限的授权应用,提供设备模型、硬件能力、配置状态等数据支持。

详细漏洞POC和操作步骤请看下面链接,想要操作的记得要备份数据: