http是什么?

-

超文本传输协议

-

在计算机世界里专门在**两点**之间传输文字、图片、音频、视频等**超文本**数据的**约定和规范**

http常见状态码有哪些

-

1xx类状态码属于提示信息,是协议处理中的一种中间状态,实际用到的比较少

-

2xx类状态码表示服务器成功处理了客户端的请求,也是我们最愿意看到的状态

-

**200OK** 是最常见的成功状态码,表示一切正常。如果是非 HEAD 请求,服务器返回的响应头都会有 body 数据

-

**204 No Content**也是常见的成功状态码,与 200 OK 基本相同,但响应头没有 body 数据

-

**206 Partial Content** 是应用于 HTTP 分块下载或断电续传,表示响应返回的 body 数据并不是资源的全部,而是其中的一部分,也是服务器处理成功的状态

-

3xx类状态码表示客户端请求的资源发送了变动,需要客户端用新的 URL 重新发送请求获取资源,也就是**重定向**

-

**301 Moved Permanently** 表示永久重定向,说明请求的资源已经不存在了,需改用新的 URL 再次访问。

-

**302 Found** 表示临时重定向,说明请求的资源还在,但暂时需要用另一个 URL 来访问

-

4xx类状态码表示客户端发送的报文有误,服务器无法处理,也就是错误码的含义

-

**400 Bad Request**表示客户端请求的报文有错误,但只是个笼统的错误

-

**403 Forbidden** 表示服务器禁止访问资源,并不是客户端的请求出错

-

**404 Not Found** 表示请求的资源在服务器上不存在或未找到,所以无法提供给客户端。

-

5类状态码表示客户端请求报文正确,但是服务器处理时内部发生了错误,属于服务器端的错误码

-

**500 Internal Server Error** 与 400 类型,是个笼统通用的错误码,服务器发生了什么错误,我们并不知道

-

**502 Bad Gateway**通常是服务器作为网关或代理时返回的错误码,表示服务器自身工作正常,访问后端服务器发生了错误

-

**503 Service Unavailable** 表示服务器当前很忙,暂时无法响应服务器,类似"网络服务正忙,请稍后重试"的意思

http常见的字段有哪些?

-

Host 字段

-

Content-Length 字段

-

Connection 字段

-

Content-Type 字段

-

Content-Encoding 字段

http get和post的区别

-

get

-

服务器获取资源

-

明文,请求参数根在连接后面

-

post

-

更新或者插入服务器资源

-

数据放在报文的body里

HTTP(1.1) 的优点有哪些

-

HTTP 最凸出的优点是「简单、灵活和易于扩展、应用广泛和跨平台」

-

简单

-

HTTP 基本的报文格式就是 header + body,头部信息也是 key-value 简单文本的形式,易于理解,降低了学习和使用的门槛。

-

灵活和易于扩展

-

HTTP协议里的各类请求方法、URI/URL、状态码、头字段等每个组成要求都没有被固定死,都允许开发人员自定义和扩充。

同时 HTTP 由于是工作在应用层( OSI 第七层),则它下层可以随意变化。

HTTPS 也就是在 HTTP 与 TCP 层之间增加了 SSL/TLS 安全传输层,HTTP/3 甚至把 TCPP 层换成了基于 UDP 的 QUIC。

-

应用广泛和跨平台

-

互联网发展至今,HTTP 的应用范围非常的广泛,从台式机的浏览器到手机上的各种 APP,从看新闻、刷贴吧到购物、理财、吃鸡,HTTP 的应用片地开花,同时天然具有跨平台的优越性。

那它的缺点呢?

- HTTP 协议里有优缺点一体的双刃剑,分别是「无状态、明文传输」,同时还有一大缺点「不安全」

HTTP 与 HTTPS 有哪些区别?

-

HTTP 是超文本传输协议,信息是明文传输,存在安全风险的问题。HTTPS 则解决 HTTP 不安全的缺陷,在 TCP 和 HTTP 网络层之间加入了 SSL/TLS 安全协议,使得报文能够加密传输。

-

HTTP 连接建立相对简单, TCP 三次握手之后便可进行 HTTP 的报文传输。而 HTTPS 在 TCP 三次握手之后,还需进行 SSL/TLS 的握手过程,才可进入加密报文传输。

-

HTTP 的端口号是 80,HTTPS 的端口号是 443。

-

HTTPS 协议需要向 CA(证书权威机构)申请数字证书,来保证服务器的身份是可信的。

HTTPS 解决了 HTTP 的哪些问题?

HTTP 由于是明文传输,所以安全上存在以下三个风险:

-

**窃听风险**,比如通信链路上可以获取通信内容,用户号容易没。

-

**篡改风险**,比如强制入垃圾广告,视觉污染,用户眼容易瞎。

-

**冒充风险**,比如冒充淘宝网站,用户钱容易没。

HTTPS 在 HTTP 与 TCP 层之间加入了 SSL/TLS 协议,可以很好的解决了上述的风险:

-

**信息加密**:交互信息无法被窃取,但你的号会因为「自身忘记」账号而没。

-

**校验机制**:无法篡改通信内容,篡改了就不能正常显示,但百度「竞价排名」依然可以搜索垃圾广告。

-

**身份证书**:证明淘宝是真的淘宝网,但你的钱还是会因为「剁手」而没。

HTTPS 是如何解决上面的三个风险的?

-

混合加密的方式实现信息的机密性,解决了窃听的风险。

-

摘要算法的方式来实现完整性,它能够为数据生成独一无二的「指纹」,指纹用于校验数据的完整性,解决了篡改的风险。

-

将服务器公钥放入到数字证书中,解决了冒充的风险。

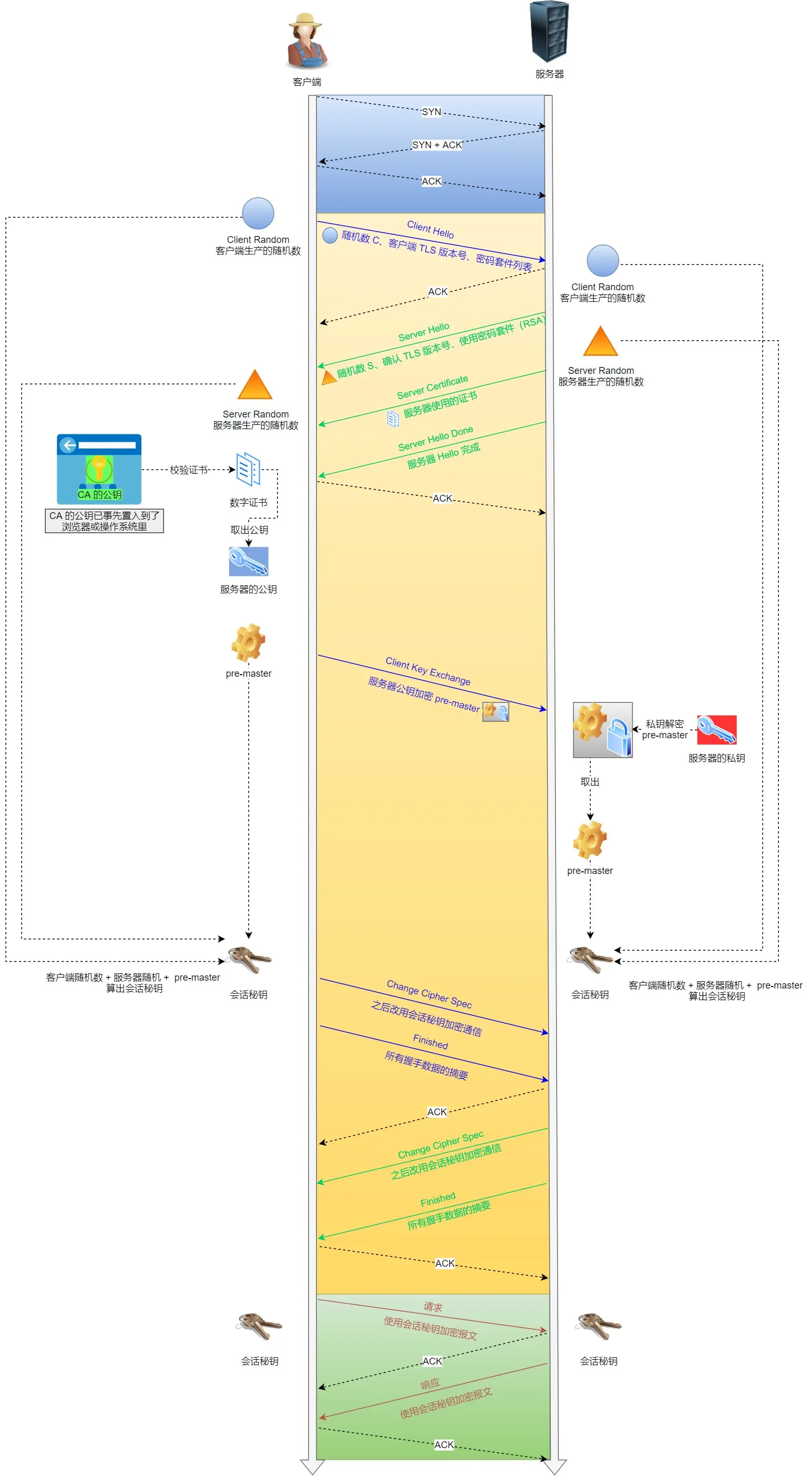

HTTPS 是如何建立连接的?其间交互了什么?

SSL/TLS 协议基本流程:

-

客户端向服务器索要并验证服务器的公钥。

-

双方协商生产「会话秘钥」。

-

双方采用「会话秘钥」进行加密通信。

前两步也就是 SSL/TLS 的建立过程,也就是握手阶段。

SSL/TLS 的「握手阶段」涉及四次通信,可见下图:

HTTPS 连接建立过程,

SSL/TLS 协议建立的详细流程:

1.ClientHello

首先,由客户端向服务器发起加密通信请求,也就是 ClientHello 请求。

在这一步,客户端主要向服务器发送以下信息:

-

(1)客户端支持的 SSL/TLS 协议版本,如 TLS 1.2 版本。

-

(2)客户端生产的随机数(Client Random),后面用于生产「会话秘钥」。

-

(3)客户端支持的密码套件列表,如 RSA 加密算法。

2. SeverHello

服务器收到客户端请求后,向客户端发出响应,也就是 SeverHello。服务器回应的内容有如下内容:

-

(1)确认 SSL/ TLS 协议版本,如果浏览器不支持,则关闭加密通信。

-

(2)服务器生产的随机数(Server Random),后面用于生产「会话秘钥」。

-

(3)确认的密码套件列表,如 RSA 加密算法。

-

(4)服务器的数字证书。

3.客户端回应

客户端收到服务器的回应之后,首先通过浏览器或者操作系统中的 CA 公钥,确认服务器的数字证书的真实性。</br>

如果证书没有问题,客户端会从数字证书中取出服务器的公钥,然后使用它加密报文,向服务器发送如下信息:

-

(1)一个随机数(pre-master key)。该随机数会被服务器公钥加密。

-

(2)加密通信算法改变通知,表示随后的信息都将用「会话秘钥」加密通信。

-

(3)客户端握手结束通知,表示客户端的握手阶段已经结束。这一项同时把之前所有内容的发生的数据做个摘要,用来供服务端校验。

上面第一项的随机数是整个握手阶段的第三个随机数,这样服务器和客户端就同时有三个随机数,接着就用双方协商的加密算法,各自生成本次通信的「会话秘钥」。

4. 服务器的最后回应

服务器收到客户端的第三个随机数(pre-master key)之后,通过协商的加密算法,计算出本次通信的「会话秘钥」。然后,向客户端发生最后的信息:

-

(1)加密通信算法改变通知,表示随后的信息都将用「会话秘钥」加密通信。

-

(2)服务器握手结束通知,表示服务器的握手阶段已经结束。这一项同时把之前所有内容的发生的数据做个摘要,用来供客户端校验。

至此,整个 SSL/TLS 的握手阶段全部结束。接下来,客户端与服务器进入加密通信,就完全是使用普通的 HTTP 协议,只不过用「会话秘钥」加密内容。

参考文章:[https://juejin.cn/post/6844904084307181575\](https://juejin.cn/post/6844904084307181575)