Win10系统安装火绒后黑屏:explorer.exe误报与解决全记录

一、问题现象描述

近日,某单位多台新安装的Windows 10系统办公电脑,在安装火绒安全软件最新版 并重启后,出现系统黑屏故障。具体表现为:

- 屏幕完全黑屏,无任务栏、无桌面图标

- 鼠标光标可正常移动,键盘指示灯有响应

- 系统并非死机,而是图形界面进程缺失

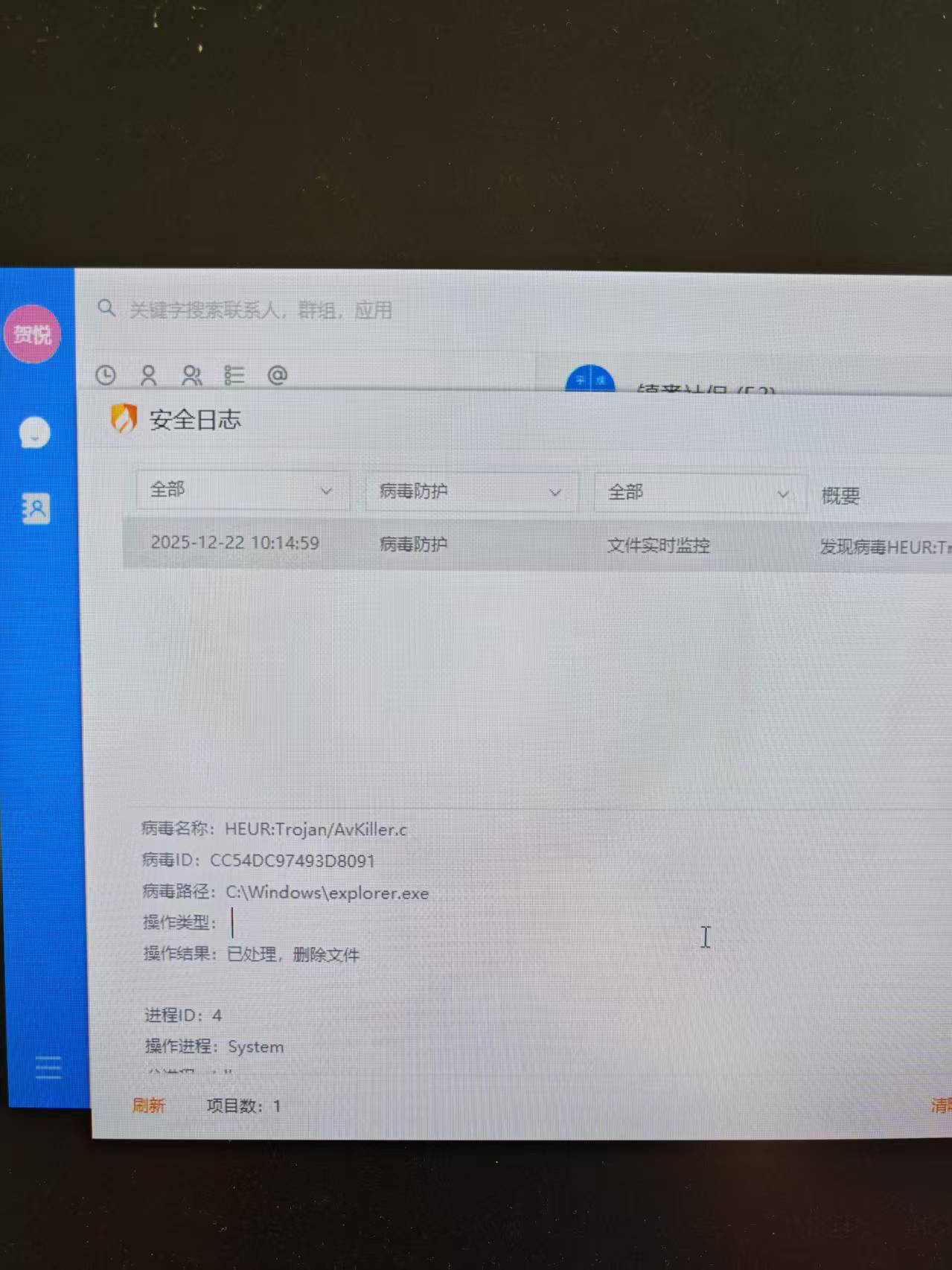

- 火绒安全日志显示

explorer.exe被识别为病毒并隔离

二、故障原因分析

2.1 直接原因

根据火绒安全日志记录,系统核心进程:

病毒名称:HEUR:Trojan/AvKiller.c

病毒路径:C:\Windows\explorer.exe

操作结果:已处理,删除文件explorer.exe是Windows系统的图形外壳程序,负责桌面、任务栏、文件资源管理器等界面显示。一旦该文件被隔离或删除,系统将失去图形界面,仅保留后台进程运行。

2.2 为何会发生误报?

-

启发式检测误判(HEUR)

日志中病毒名前缀为

HEUR:,代表火绒使用了启发式扫描技术。该技术通过行为特征、代码结构等推断文件是否恶意,而非依赖已知病毒库。在某些情况下,可能将正常的系统文件误判为病毒。 -

系统环境干扰

虽然系统为新安装,但可能存在:

- 系统镜像自带非官方修改

- 驱动或运行库异常触发可疑行为

- 其它安全软件残留冲突

-

杀软更新引入误报

最新版火绒可能更新了启发式规则,误将某些系统行为特征归类为"杀毒软件对抗型木马(AvKiller)"。

2.3 验证:是否为真实病毒?

为确认文件是否真的感染病毒,我们将被隔离的explorer.exe上传至奇安信威胁分析平台进行检测,结果显示:

- 文件分析结果:非恶意

- 无木马行为特征

- 数字签名完整(Microsoft Corporation)

- 无异常代码注入

结论:这是一次典型的杀毒软件误报事件。

三、解决方案步骤

若你遇到同样问题,可按照以下步骤恢复系统:

3.1 进入任务管理器

- 黑屏状态下,按下 Ctrl + Shift + Esc 组合键,调出任务管理器。

- 如果按键无效,可尝试 Ctrl + Alt + Delete → 选择"任务管理器"。

3.2 启动火绒主程序

- 在任务管理器中点击 "文件" → "运行新任务"

- 浏览到火绒安装目录(通常为

C:\Program Files (x86)\Huorong) - 找到

HipsMain.exe或HipsTray.exe,双击运行

3.3 恢复被隔离文件

- 进入火绒主界面,点击右上角 "三横"菜单

- 选择 "隔离区"

- 找到被隔离的

explorer.exe,点击 "恢复"

3.4 添加信任并重启

- 恢复后,立即将

C:\Windows\explorer.exe加入信任区(设置 → 信任区) - 在任务管理器中点击"文件"→"运行新任务",输入

explorer,回车 - 或直接重启电脑,系统应正常进入桌面

四、预防与优化建议

4.1 联系火绒官方反馈误报

- 通过火绒论坛、客服渠道提交误报样本

- 附上分析报告(如奇安信检测结果)

- 帮助官方更新规则,避免再次发生

4.2 安全策略调整

- 暂关闭"文件实时监控"的启发式扫描(临时措施)

- 更新系统和火绒到最新稳定版

- 安装系统时使用官方原版镜像,避免修改版

4.3 系统文件保护

batch

# 管理员运行CMD,检查系统文件完整性

sfc /scannow

# 若有必要,修复系统映像

DISM /Online /Cleanup-Image /RestoreHealth五、总结

本次黑屏事件是由杀毒软件启发式扫描误报系统核心文件所致,属于典型的安全软件"过度防护"。在处理类似问题时:

- 保持冷静:黑屏≠系统崩溃,后台往往仍在运行

- 善用任务管理器:它是进入系统的"后门钥匙"

- 恢复前先备份:将被隔离文件复制到别处,便于后续分析

- 多方验证:利用在线病毒分析平台(如Virustotal、奇安信、微步)辅助判断

误报虽带来一时麻烦,但也从侧面说明安全软件在积极应对新型威胁。建议用户在保证系统来源纯净的前提下,合理配置安全策略,既保障安全,又避免误杀。

注意:若非新装系统或有多台电脑同时出现相同问题,仍应警惕是否为真实病毒攻击,建议结合日志、网络行为等多维度分析。