目录

概述

Kali Linux是一个开源的、基于Debian的Linux发行版,专门针对高级渗透测试和安全审计而设计。它可以帮助用户发现和利用目标系统的漏洞,收集和分析目标网络的信息,模拟真实的攻击场景,提高自己的安全技能等。

渗透测试系统

渗透测试系统简介

Kali Linux、Parrot、BlackArch Linux 被公认为最佳前三款渗透测试系统。

Kali Linux:"科班出身的特工" ------ 专业渗透测试

Parrot:"注重隐私的自由职业者/黑客" ------ 渗透测试 + 隐私保护

BlackArch Linux:"装备狂魔的军火库" ------ 极致的工具数量 + 研究

Kali Linux 安装

- 安装方法查看官网,使用 vmware 虚拟机安装非常简单

- https://www.kali.org/

- https://www.vmware.com/products/desktop-hypervisor/workstation-and-fusion

- 教程:https://www.bilibili.com/video/BV1V4421D7Gt

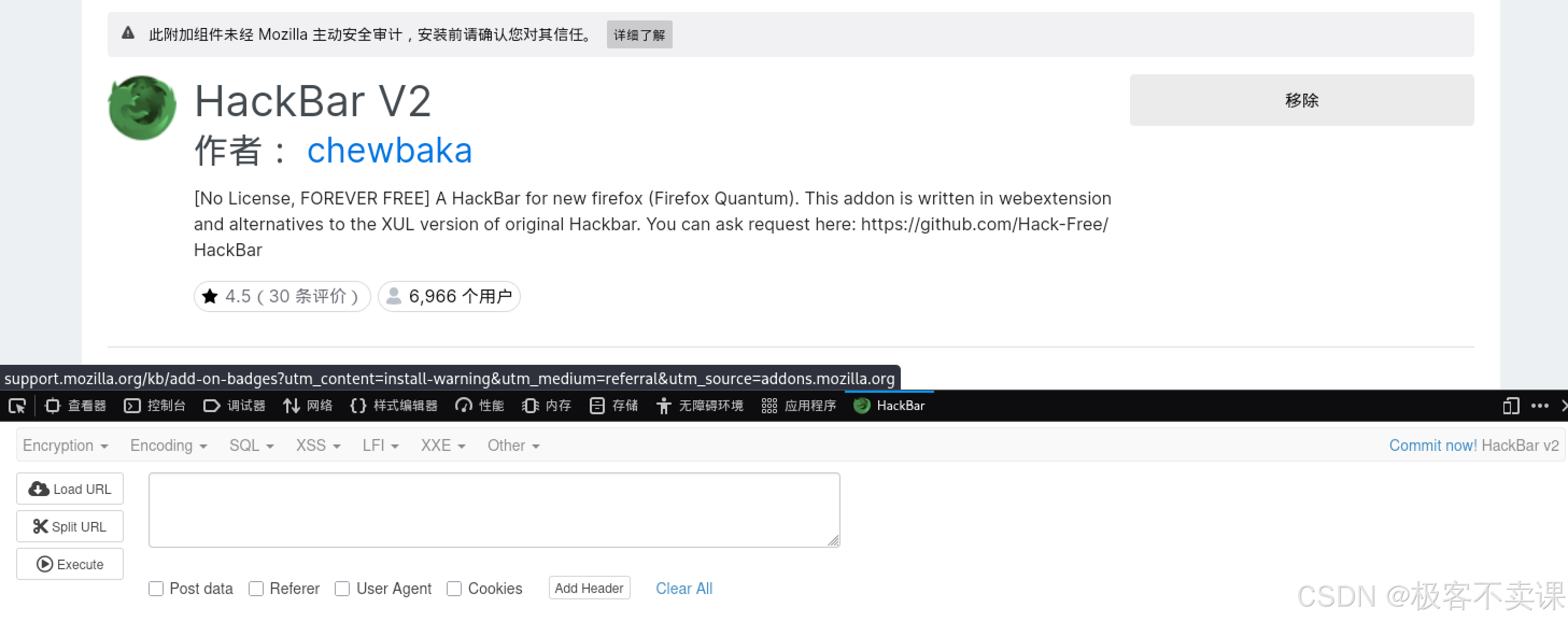

- Firefox 浏览器设置语言中文、安装 HackBar 插件

靶机

用于渗透测试训练和实验的虚拟或物理机器

DVWA

- 克隆项目,启动服务器

bash

git clone https://gitee.com/weng-renjun/DVWA.git

sudo mv /home/kali/DVWA /var/www/html/

cd /home/kali/DVWA

chmod 777 -R DVWA/

service apache2 start

service mysql start

sudo mysql -u root

create database dvwa;

grant all privileges on *.* to dvwa@127.0.0.1 identified by"dvwa";-

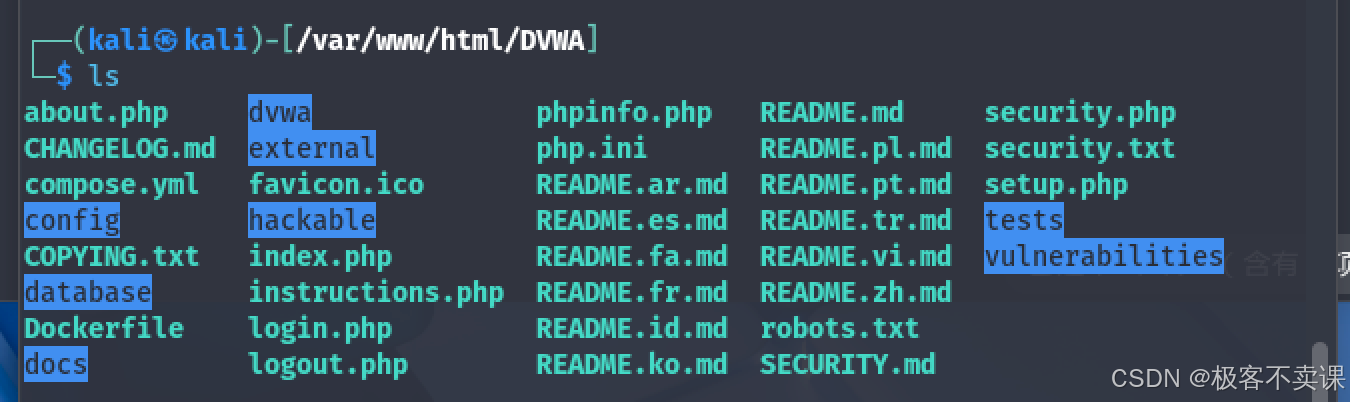

DVWA 项目结构

- config:DVWA 的配置文件

- vulnerabilities:DVWA 包含的漏洞实例代码

bash

cd config

cp config.inc.php.dist config.inc.php # 备份配置文件

vim config.inc.php

bash

$_DVWA[ 'db_server' ] = '127.0.0.1'; //MariaDB数据库的地址

$_DVWA[ 'db_database' ] = 'dvwa'; //数据库名

$_DVWA[ 'db_user' ] = 'dvwa'; //数据库用户名

$_DVWA[ 'db_password' ] = 'dvwa'; //数据库密码

bash

service apache2 start # 重启 apache 服务-

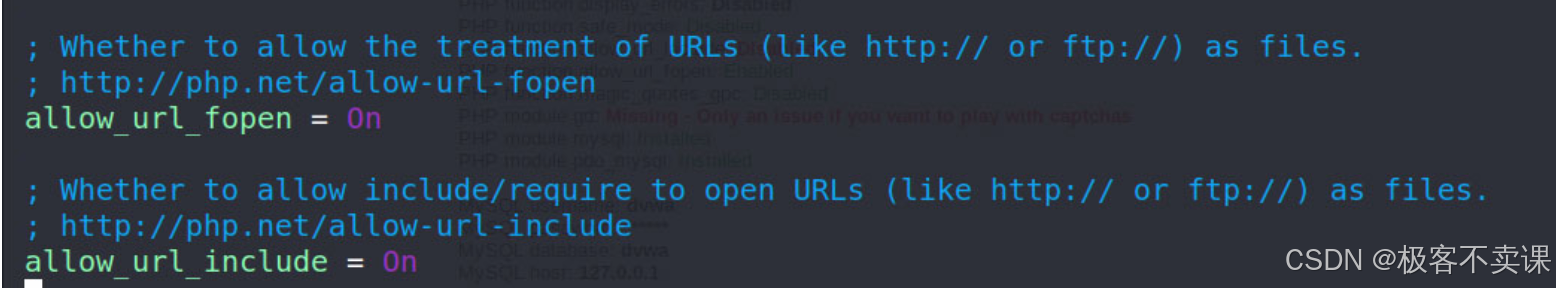

修改 apache 的 url 选项

bash

cd /etc/php/8.4/apache2/

vim php.ini

在 vim 中(Normal 模式下,通过 esc 切换),可以通过 /allow_url 快速找到要修改的位置

- 重启 apache 服务

- 回到网页,点击 Create/Reset Database

- 输入默认的用户名和密码(分别为admin和password)

- 进入 DVWA 主页面