一、区块链定义

1.1、狭义定义

核心描述 :区块链技术是一种按照时间顺序 将数据区块以顺序相连 的方式组合成链式数据结构。

安全机制 :以密码学方式 保证不可篡改 和不可伪造。

本质 :一种分布式账本技术。

1.2、广义定义

区块链技术是一种全新的分布式基础架构与计算范式,它集成了以下四项核心技术:

- 链式数据结构:用于验证与存储数据。

- 分布式节点共识算法:用于生成和更新数据。

- 密码学方式:保证数据传输和访问的安全。

- 智能合约(自动化脚本代码):用于编程和操作数据。

1.3、时间顺序

区块链是一个追加式数据库(Append-only Log)。每个新区块都包含前一个区块的时间戳和哈希值,形成时间链条。这解决了"双花"问题中的交易排序问题。

1.4、链式数据结构

通常通过 Hash 指针连接。 Merkle Tree(默克尔树),它用于高效验证区块中是否存在某笔交易。

1.5、分布式账本

去中心化(Decentralization)。

数据不是存储在单一服务器,而是全网节点同步。这带来了高可用性,但也带来了数据一致性(Consistency)的挑战(CAP理论中通常牺牲P或A来换取C,或者在最终一致性上做文章)。

1.6、计算范式

这是广义定义的精髓。区块链不再仅仅是数据库,加上"智能合约"后,它变成了一台"世界计算机"(如 Ethereum 虚拟机 EVM),可以执行图灵完备的逻辑。

二、区块链的三大核心分类

2.1、公有链 (Public BlockChains)

定义 :一种完全开放、无需许可、高度去中心化的区块链网络。任何人都可读取、发送交易且交易能获得有效确认。

特点:世界上任何人都可参与。

典型案例 :比特币 (Bitcoin) 、以太坊 (Ethereum)。

2.2、联盟链 (Consortium BlockChains)

定义 :由预先选定的一组组织(联盟)共同管理,需要许可才能加入的区块链网络。

特点 :部分去中心化。数据只对联盟成员开放或部分开放。

典型案例 :蚂蚁链 、腾讯云区块链 TBaaS(通常基于 Hyperledger Fabric 等技术构建)。

多中心化 (Polycentric):联盟链的本质不是完全去中心,而是"多中心"。由几个核心节点共同维护账本。

2.3、私有链 (Private BlockChains)

定义 :由单一组织完全控制,严格限制参与权限。

特点 :高度中心化 或弱中心化。读写权限由组织内部控制。

典型案例 :大型企业内部的资产追踪链、审计系统。

2.4、核心维度对比

| 比较维度 | 公有链 (Public) | 联盟链 (Consortium) | 私有链 (Private) |

|---|---|---|---|

| 开放性/准入 | 无需许可 (Permissionless) | 需许可 (Permissioned) | 需许可 (Permissioned) |

| 去中心化程度 | 极高 | 中等 (多中心化) | 低 (弱中心化) |

| 交易速度 (TPS) | 低 (比特币~7, 以太坊~15) | 较高 (1000 - 10000+) | 极高 (接近传统数据库) |

| 共识机制 | PoW, PoS (高能耗/高延迟) | PBFT, Raft (低能耗/低延迟) | Raft, Paxos (即时确认) |

| 数据隐私 | 全网公开透明 | 仅对成员可见 | 内部可见 |

| 不可篡改性 | 极强 (算力/权益保障) | 强 (需大比例成员合谋) | 较弱 (取决于控制方) |

2.5、架构选型策略

2.5.1、何时选公有链?

业务需要全球范围 内的信任构建,且抗审查要求高。

典型场景:数字货币、DeFi(去中心化金融)、公证确权。

2.5.2、何时选联盟链?

企业级应用最主流

业务涉及多个实体 (如银行、物流、海关)协作,但彼此不完全信任,且关注数据隐私 和高性能。

典型场景:供应链金融、跨境支付、电子票据溯源。

2.5.3、何时选私有链?

主要用于组织内部的数据防篡改和审计,不需要外部信任。

典型场景:企业内部审计、数据库日志防篡改。

2.5.4、不可能三角

在区块链中,很难同时做到去中心化 、安全性 和可扩展性 (高性能)。

- 公有链:牺牲性能,换取去中心化和安全。

- 联盟链/私有链:牺牲部分去中心化,换取性能。

2.6、分类特性可视化

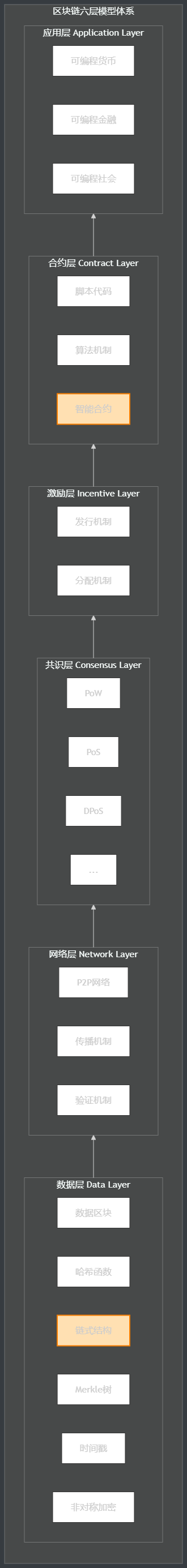

三、区块链基础架构的六层模型

3.1、数据层 (Data Layer)

最底层的基础。

核心组件:数据区块、链式结构、时间戳、哈希函数、Merkle树、非对称加密。

作用:物理存储与数据验证。

Merkle Tree (默克尔树):

- 考点 :一种二叉树结构,用于快速归纳和校验区块数据的完整性。SPV(简单支付验证)轻节点只需下载区块头(包含 Merkle Root)即可验证某笔交易是否存在,无需下载全网数据。

哈希函数:通常指 SHA-256。特点是单向性、抗碰撞性。

3.2、网络层 (Network Layer)

节点间的通信机制。

核心组件:P2P网络(点对点)、传播机制、验证机制。

作用:确保数据在去中心化网络中的快速扩散和同步。

3.3、共识层 (Consensus Layer)

区块链的"大脑"。

核心组件:PoW (工作量证明)、PoS (权益证明)、DPoS (股份授权证明) 等算法。

作用:解决分布式节点间的数据一致性问题。

PoW (Proof of Work):

- 优缺点:完全去中心化,安全性极高;但能源消耗大,TPS 低(比特币)。

PoS (Proof of Stake):

- 优缺点:节能;但存在"富者更富"的中心化风险(以太坊 2.0)。

DPoS (Delegated Proof of Stake):

- 优缺点:由于只有少数超级节点(如 21 个)记账,速度极快(EOS);但被批评为弱中心化。

PBFT (实用拜占庭容错):

- 架构师必知 :联盟链的首选算法。解决了节点在有恶意节点情况下的共识问题,适合低延迟、高吞吐的内网环境。

3.4、激励层 (Incentive Layer)

经济平衡机制(主要存在于公有链)。

核心组件:发行机制、分配机制。

作用:激励节点参与记账和维护网络安全。

在联盟链 和私有链 架构中,激励层通常是缺失或被改造的。因为节点由机构维护,不需要挖矿奖励来激励。

3.5、合约层 (Contract Layer)

赋予区块链可编程特性。

核心组件 :脚本代码、算法机制、智能合约。

作用:将业务逻辑代码化,实现自动化执行。

智能合约 (Smart Contract):

- 定义:一段运行在区块链上的代码,满足条件自动执行。

- 风险:代码即法律(Code is Law),一旦部署难以修补(如 DAO 事件),因此合约审计是安全架构的重要一环。

3.6、应用层 (Application Layer)

面向用户的最终场景。

核心组件:可编程货币、可编程金融、可编程社会。

作用:具体的应用场景落地。

3.7、架构可视化

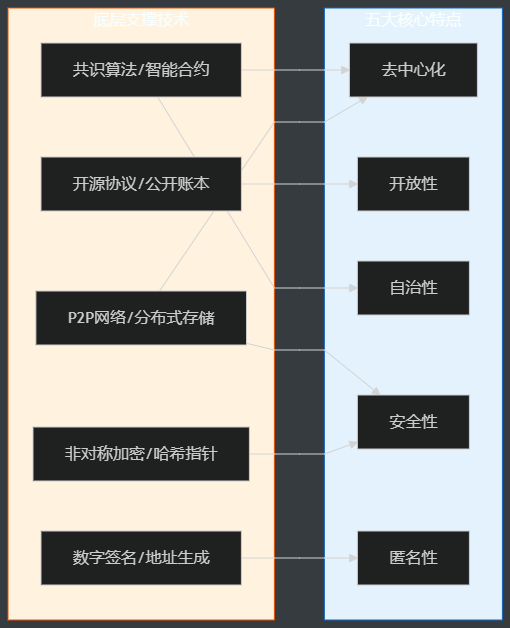

四、区块链的五大核心特点

4.1、去中心化 (Decentralization)

定义:系统中不存在中心化的管理机构或硬件设施。

机制:全网节点共同维护账本,任意节点的损坏或退出不影响整个系统的运作。

去中心化带来了高可用性和抗审查性,但牺牲了一致性(需等待确认)和性能(TPS低)。需根据业务场景(如高频交易 vs 资产确权)做取舍。

4.2、开放性 (Openness)

定义:系统是开放的(除私有链外),数据对所有人公开。

机制:交易记录透明,但账户身份信息是高度加密的。

4.3、自治性 (Autonomy)

定义:节点间无需人为干预,自动交换、验证数据。

机制:基于协商一致的规范(共识算法)和协议(智能合约),让机器代替人建立信任("机器信任")。

4.4、安全性 (Security)

定义:数据极难被篡改或破坏。

机制 :数据分布式存储在海量节点中。要篡改数据,必须攻破全网 51% 以上的算力(针对PoW机制),这在计算上通常被认为是不可行的。

51% 攻击并非理论上的绝对安全。在小算力的公有链上,51% 攻击是真实存在的风险。对于联盟链,安全更多依赖于准入机制 和CA证书体系。

4.5、匿名性 (Anonymity)

定义:交易双方无需公开真实身份。

机制 :通过固定算法生成的地址(哈希值)来标识用户,而非真实姓名。

匿名性是双刃剑。在联盟链设计中,通常需要穿透式监管,即在底层支持隐私保护的同时,允许授权机构(如央行)查看真实身份。这被称为"可控匿名"。

4.6、不可篡改性 (Immutability)

由哈希链式结构决定。一旦写入,修改前一个区块需要重算后续所有区块的哈希,成本极高。

4.7、可溯源性 (Traceability)

区块链是一个从创世区块开始的完整日志数据库,每笔交易的来龙去脉均可查证。适用于食品溯源 、供应链金融场景。

4.8、特点与技术映射图

五、区块链的核心技术体系

5.1、四大基础技术支柱

5.1.1、分布式账本

数据不是存储在单一服务器,而是分散存储在全球数千个节点上,每个节点都有一份完整的账本副本。

5.1.2、密码学

5.1.2.1、哈希函数

如 SHA-256,将任意数据转换为固定长度字符串,用于保证数据完整性。

抗碰撞性:很难找到两个不同的输入产生相同的输出。

雪崩效应:输入微小改变,输出发生巨大变化。

哈希指针 vs 普通指针:哈希指针不仅记录位置,还记录数据的哈希值(防篡改)。

5.1.2.2、非对称加密

使用公私钥对。公钥加密(生成地址),私钥解密(或签名),只有私钥持有者能操作资产。

在区块链中主要用于数字签名(证明我对资产的所有权,即私钥签名,公钥验签),而非传输加密(区块链数据通常是公开的)。

5.1.3、共识机制

解决分布式节点如何对新区块达成一致的问题。

软分叉 vs 硬分叉:涉及到共识机制改变时的兼容性问题(硬分叉不兼容旧节点,软分叉兼容)。

PoW (工作量证明):比特币采用,算力竞赛,"一CPU一票"。

PoS (权益证明):以太坊(现阶段)采用,持币越多越有机会记账,"钱生钱"。

5.1.4、智能合约

自动执行、代码即法律、去中介化的不可逆协议。

5.2、关键支撑技术

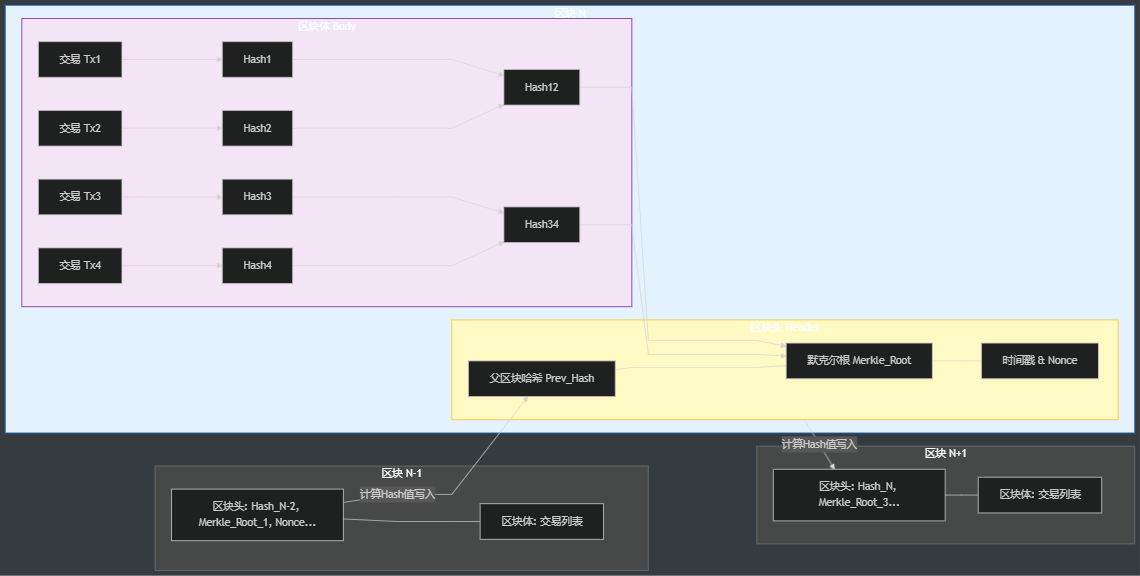

5.2.1、区块结构

区块链的基本数据单元。

由 区块头 (Block Header) 和 区块体 (Block Body) 组成。

通过密码学方法链接形成不可篡改的链式结构。

5.2.1.1、区块头 (Block Header)

轻量级,包含元数据(约80字节)。

- 上一区块哈希 (Previous Hash):链接链条的关键,指向父区块,确保不可篡改。

- Merkle Root:区块体内所有交易的指纹摘要。

- 时间戳 (Timestamp):区块产生时间。

- 难度目标 (Bits):当前挖矿难度值。

- 随机数 (Nonce):PoW 挖矿中不断尝试调整的那个数字。

5.2.1.2、区块体 (Block Body)

重量级,存储实际的交易列表 (Transaction List)。

5.2.2、P2P 网络 (Peer-to-Peer Network)

去中心化的网络架构,所有节点地位平等。

既是客户端也是服务器(Servent = Server + Client),不依赖中央协调。

比特币底层使用的是 Gossip 协议(流言蜚语协议),消息像病毒一样在节点间随机传播,最终覆盖全网。这种网络是"非结构化"的,抗攻击性强,但查询效率相对较低。

5.2.3、默克尔树 (Merkle Tree)

基于哈希函数构建的树形数据结构。

逐层聚合子节点哈希,生成唯一的 根哈希 (Merkle Root)。

作用:高效验证大规模数据的完整性。

SPV (简单支付验证) :轻节点(如手机钱包)不需要下载几十GB的完整区块链数据,只需下载区块头 。通过 Merkle Root 和一条"Merkle Path(默克尔路径)",就能以 O(logN)O(\log N)O(logN) 的复杂度验证某笔交易是否被打包在区块中。

5.3、区块结构与链式关系图

链式锁定:区块 N 的头部包含"父区块哈希",一旦 N-1 的任何数据被改动,其哈希值就会变,导致 N 中的记录失效,产生连锁反应。

数据摘要 :区块体内的 Tx1...Tx4 通过层层哈希,最终汇总为一个 Merkle Root 存放在区块头中。验证数据完整性只需校验 Root 值。

六、区块链共识机制

6.1、工作量证明 (Proof-of-Work - PoW)

核心理念:"多劳多得"。

机制:节点(矿工)通过消耗计算资源(算力)来解决复杂的数学难题(寻找特定哈希值)。

奖励:第一个解决难题的节点获得记账权(打包新区块)及奖励(区块奖励+手续费)。

典型应用:Bitcoin (BTC)。

6.2、权益证明 (Proof-of-Stake - PoS)

核心理念:"持币者有权"(钱生钱)。

机制:记账权的分配不再基于算力,而是基于节点持有代币的数量("权益")和持有时间(币龄)。

门槛:节点需将代币作为"抵押品"锁定在网络中。

典型应用:Ethereum (ETH 2.0 / The Merge后)。

6.3、委托权益证明

Delegated Proof-of-Stake - DPoS

核心理念:"代议制民主"。

机制:持币者通过投票选出有限数量(如 EOS 的 21 个)的"见证人"或"超级节点"。

职责:只有被选中的超级节点负责验证交易和创建区块。

典型应用:EOS, TRON。

6.4、PBFT(联盟链标配)

Hyperledger Fabric等企业级框架主要使用此类算法。

原理 :基于投票机制,节点分为主节点和从节点。经过 Pre-prepare -> Prepare -> Commit 三阶段达成共识。

优点:无需挖矿,高吞吐,低延迟。

6.5、机制深度对比

| 特性 | PoW (工作量证明) | PoS (权益证明) | DPoS (委托权益证明) | PBFT (实用拜占庭容错) |

|---|---|---|---|---|

| 去中心化 | 高 | 中/高 | 低 (弱中心化) | 低 (多中心化) |

| 资源消耗 | 极高 (电力/硬件) | 低 | 极低 | 极低 |

| TPS (吞吐量) | 低 (BTC~7) | 中 (ETH~15-1000+) | 高 (3000+) | 极高 (10000+) |

| 安全性威胁 | 51% 算力攻击 | Nothing at Stake (无利害攻击) | 贿选/节点合谋 | 1/3 节点作恶即失效 |

| 适用场景 | 公有链 (数字黄金) | 公有链 (生态应用) | 高性能公有链 | 联盟链/私有链 (企业级) |

6.6、拜占庭将军问题

共识机制的理论基础。如何在存在叛徒(恶意节点)的环境下达成一致。

PoW 是通过概率(算力难度)解决了该问题。

PBFT 是通过确定性的消息交互(三阶段提交)解决该问题。

6.7、最终一致性

PoW 只有概率性最终一致(通常等待 6 个区块确认)。

PBFT/DPoS 通常具有绝对最终一致性(一旦写入即不可回滚),适合金融业务。

6.8、CAP 定理在区块链中的体现

PoW 优先保证 A (可用性) 和 P (分区容错性),牺牲 C (一致性,存在临时分叉)。

PBFT 优先保证 C (一致性),牺牲 A (如果超过 1/3 节点离线,网络停止)。

6.9、共识机制决策逻辑

右侧分支:针对公有链。需要在"去中心化程度"与"性能/节能"之间做权衡。

左侧分支 :针对联盟链(企业应用)。常考的场景,通常答案指向 PBFT 或 Raft。

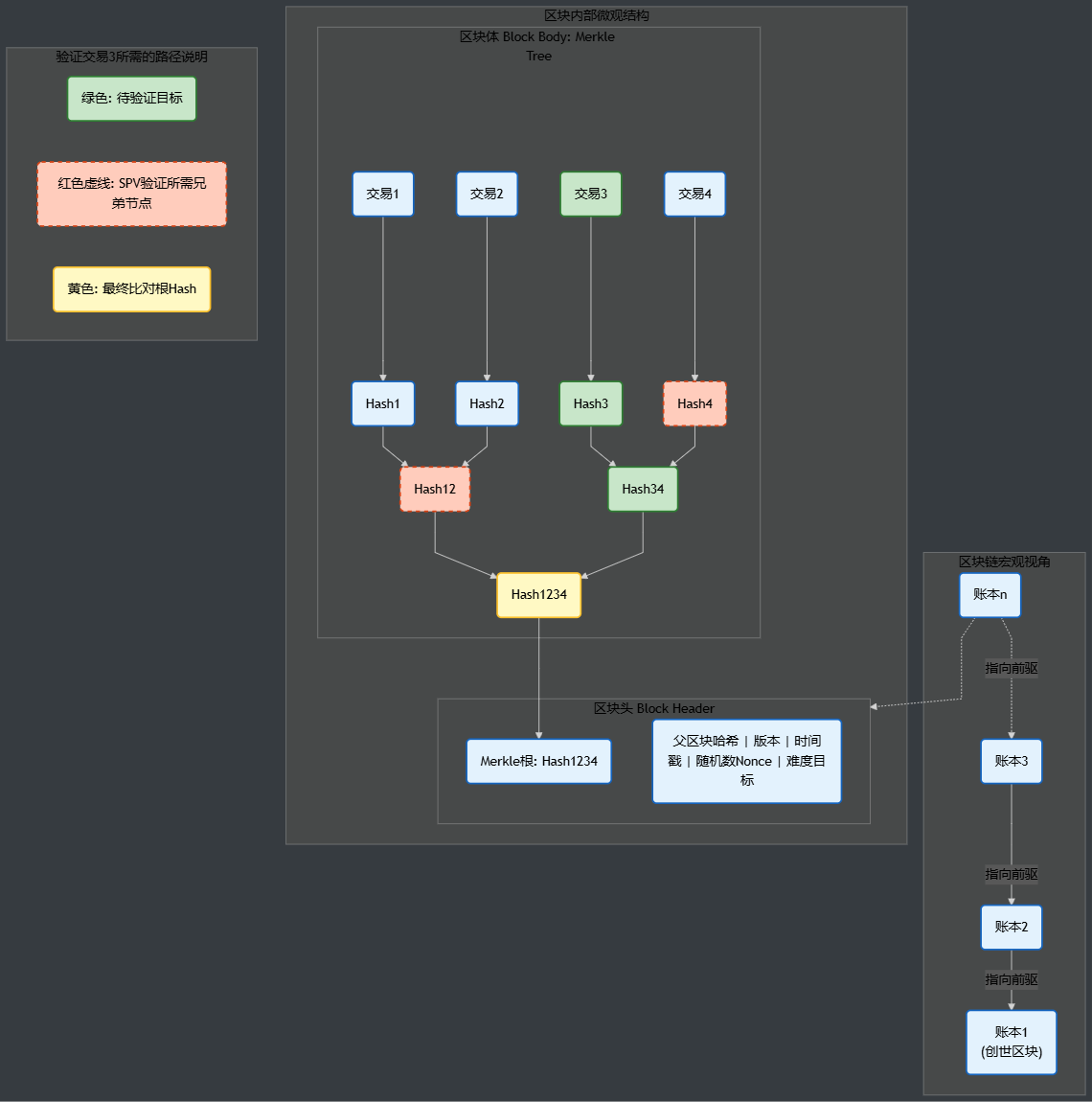

七、区块结构详解与 Merkle 树验证原理

7.1、宏观:链式结构

7.1.1、结构

账本(区块)按照时间顺序线性排列。

7.1.2、连接方式

后一个区块包含前一个区块的哈希值(父区块哈希),形成反向指针链。

7.1.3、创世区块

第一个账本(账本1),它是链的起点,没有父区块,通常写死在代码中。

7.1.4、Nonce

代表为了满足工作量证明(PoW)难度而不断调整的随机数。

公式 :SHA256(SHA256(区块头))<目标值SHA256(SHA256(区块头)) < 目标值SHA256(SHA256(区块头))<目标值。

矿工不断修改 Nonce,直到生成的区块头哈希值满足难度要求(例如前面有 N 个零)。

7.2、微观:区块内部结构

7.2.1、区块头 (Block Header)

存储元数据,是挖矿和验证的核心对象。

- 父区块哈希值:链接上一区块的指纹。

- 版本:协议版本号。

- 时间戳:区块生成时间。

- 随机数 (Nonce):PoW 挖矿的关键变量(图中手写重点圈出)。

- 难度目标值:当前挖矿难度的编码(Target)。

- Merkle 根:区块体中所有交易的唯一摘要指纹。

7.2.2、区块体 (Block Body)

存储实际交易数据,采用 Merkle Tree (默克尔树) 结构。

- 底层:实际交易数据(交易1、交易2...)。

- 中间层:两两哈希聚合(如 Hash1 和 Hash2 组合生成 Hash12)。

- 顶层:最终汇聚成一个根哈希(Hash1234),即 Merkle Root,存储在区块头中。

7.3、Merkle Tree 的核心价值

7.3.1、SPV (简单支付验证)

场景:轻节点(手机钱包)没有存储完整的交易历史(区块体),只存储了区块头。如何验证"交易3"是否真实存在?

Merkle Path(默克尔路径) :如图中红圈所示,要验证 交易3 ,只需要知道 Hash4 和 Hash12(以及自己的 Hash3),就能计算出根 Hash。

验证公式:

- 计算 H3=Hash(Tx3)H3 = Hash(Tx3)H3=Hash(Tx3)

- 计算 H34=Hash(H3+H4)H34 = Hash(H3 + H4)H34=Hash(H3+H4) (需要 H4)

- 计算 Root=Hash(H12+H34)Root = Hash(H12 + H34)Root=Hash(H12+H34) (需要 H12)

- 对比计算出的 Root 与区块头中的 Root 是否一致。

7.3.2、复杂度优化

验证一笔交易的复杂度从 O(N)O(N)O(N) 降低到 O(logN)O(\log N)O(logN)。

7.4、防篡改机制的连锁反应

7.4.1、交易层

如果黑客修改了"交易1",那么 Hash1 会变 -> Hash12 会变 -> Hash1234 (Merkle Root) 会变。

7.4.2、区块头层

Merkle Root 变了,导致区块头的 Hash 值发生变化。

7.4.3、链层

区块头 Hash 变了,下一个区块存储的"父区块哈希"失效,导致后续整条链断裂。

7.4.4、结论

修改任何微小数据都需要重算后续所有区块的 PoW,成本极高。

7.5、架构图

绿色节点:代表我们要验证的目标(交易3)及其计算出的路径。

红色虚线节点:代表图中手写红圈圈出的部分。即验证交易3时,为了计算根,必须向邻居索要的"证据"(Hash4 和 Hash12)。

黄色节点:计算结果,必须与区块头中的 Merkle 根一致。

八、智能合约

8.1、定义

是一套以数字形式定义的承诺,包括合约参与方同意的权利和义务,由计算机系统自动执行。简单来说,就是运行在区块链上的程序。

8.2、逻辑模型

遵循 "If-Then" (如果...则...) 的条件判断逻辑。一旦预设条件触发(如时间到了、收到钱了),代码自动执行,且不可逆转。

8.3、信任模型

去中介化。执行不依赖第三方(如法院、银行),而是依赖全网节点的共识验证。

8.4、核心特性

8.4.1、确定性

同样的输入,在任何节点上运行的结果永远一致。

8.4.2、不可篡改

合约一旦部署,代码即被锁定在区块链上,无法被偷偷修改(除非预留了升级接口)。

8.4.3、去信任化

基于代码即法律 (Code is Law)。

8.5、技术实现关键点

生命周期 :编写 (Coding) →\rightarrow→ 编译部署 (Compile & Deploy) →\rightarrow→ 触发执行 (Invoke) →\rightarrow→ 支付 Gas费用。

8.6、典型应用场景

DeFi:自动做市、借贷协议。

供应链:货物签收自动放款。

投票:票数自动统计,结果不可更改。

8.7、运行机制与沙箱环境

EVM (以太坊虚拟机):智能合约不是直接运行在操作系统上的,而是运行在沙箱(虚拟机或容器)中。这保证了合约代码即使有病毒,也不会感染节点服务器。

隔离性:合约之间、合约与网络之间是隔离的。

8.8、Gas 机制 (资源控制)

这是为了解决停机问题 (Halting Problem) 和防止 DDoS 攻击。如果允许无限循环的代码运行,全网节点都会死机。

机制:每执行一步指令(加减乘除、存储)都需要消耗 Gas。如果 Gas 耗尽,代码执行回滚,但手续费不退。

8.9、预言机 (Oracle)

智能合约是"由于确定性要求,无法主动发起网络请求(HTTP Request)访问互联网数据"。它只能获取链上的数据。

预言机 (Oracle) 。这是一个中间件,负责将现实世界的数据(如天气、股价)写入链上,供合约调用。这是架构设计中连接Web2与Web3的桥梁。

8.10、智能合约的升级模式 (代理模式)

既然合约不可篡改,业务逻辑变了怎么办?

设计模式 :采用 Proxy Pattern (代理模式)。

- 代理合约 (Proxy):负责存储数据,地址不变,用户只跟它交互。

- 逻辑合约 (Logic):负责具体的代码逻辑。

- 升级:只需部署新的逻辑合约,并将代理合约中的"指向地址"更新为新合约地址即可。

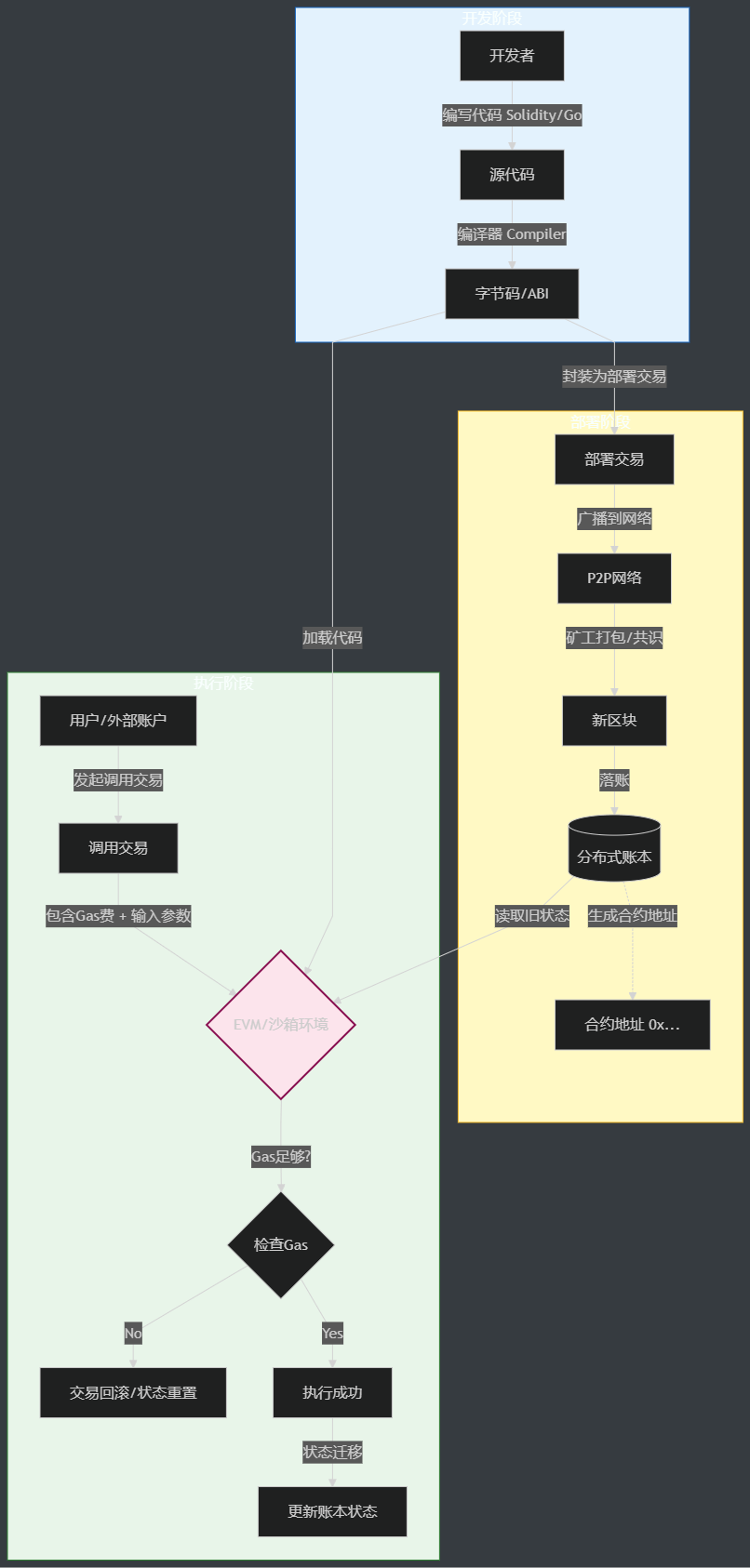

8.11、智能合约生命周期可视化

静态与动态:左上角是静态的代码开发,右下角是动态的运行时状态机。

原子性:图中的 execution 环节具备原子性(Atomicity),要么全部成功更新状态,要么因为 Gas 不足或逻辑错误全部回滚(Revert),不存在"半成功"状态。

九、分布式账本技术

9.1、核心定义

分布式账本 是一个在网络成员之间共享 (Shared) 、同步 (Synchronized) 和 复制 (Replicated) 的数据库。

它不依赖于中心管理员,而是通过共识机制维护数据。

9.2、核心特性

9.2.1、分布式存储

数据不在一个地方,坏了一个节点不影响整体(高可用)。

9.2.2、去中心化

权力下放,无单点故障。

9.2.3、不可篡改性

历史记录一旦写入,难以更改。

9.2.4、透明性与可审计性

所有参与者可以看到账本历史(公有链场景下),方便追踪。

位于分布式账本上方,指代51%攻击。即在PoW共识下,如果攻击者掌握了全网51%以上的算力,理论上可以破坏账本的不可篡改性(如双花攻击)。

9.2.5、一致性

特别注明了是**"最终一致性"**。这意味着数据可能在短时间内不一致,但最终会同步。

9.3、分布式账本 vs 区块链

区块链是分布式账本的一种形式,但分布式账本不一定是区块链。

区块链:必须有"区块"和"链"的结构。

DLT (广义) :还包括 DAG (有向无环图) 等非链式结构(如 IOTA),它们也是分布式账本,但没有区块的概念。

9.4、一致性模型详解

强一致性 (Strong Consistency):传统数据库(如MySQL集群)追求写完立刻读到最新数据。

最终一致性 (Eventual Consistency):区块链(特别是PoW公链)通常保证在一段时间后(如比特币6个区块确认后)数据达成一致。在此期间可能出现**"分叉" (Fork)**。

架构权衡 :为了实现全球范围的可用性 (Availability) 和 分区容错性 (Partition Tolerance) ,区块链在短时间内牺牲了强一致性(符合 CAP 定理中的 AP 模型)。

9.5、安全性阈值 (51% vs 33%)

PoW (工作量证明) :安全阈值是 51%。攻击者需要超过半数算力。

PBFT (拜占庭容错) :安全阈值是 33% (1/3) 。在联盟链中,如果超过 1/3 的节点由恶意方控制,共识就会失败。架构师在设计联盟链节点数量时需考虑此容错率(N≥3f+1N \ge 3f + 1N≥3f+1)。

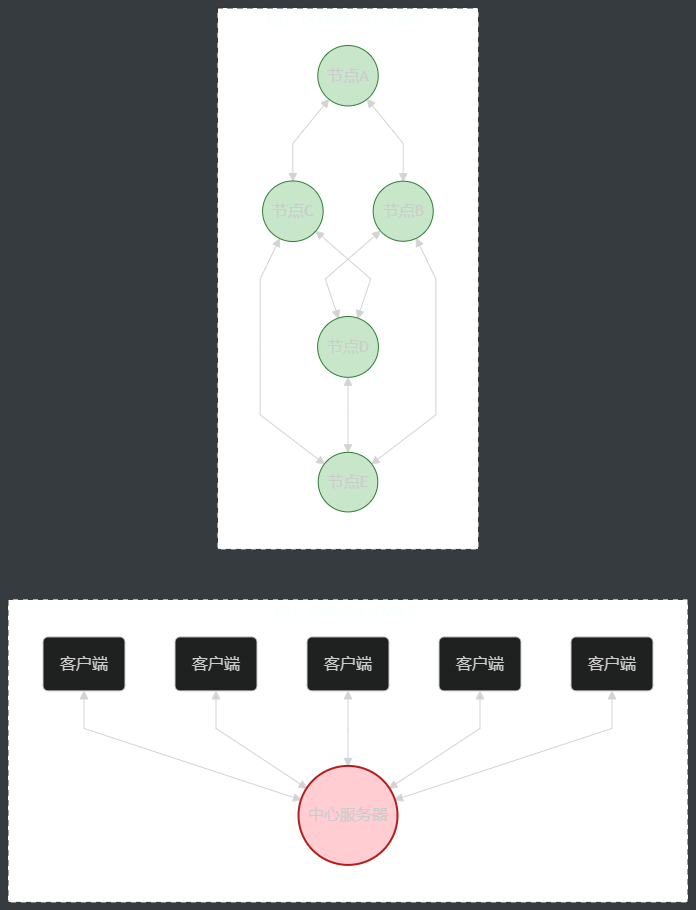

9.6、架构拓扑

中心化 :典型的 Client-Server (C/S) 架构。中心服务器是性能瓶颈,也是单点故障源。

分布式 :典型的 Peer-to-Peer (P2P) 架构。每个节点既是客户端也是服务器,具备完整的数据副本(全节点)。

十、P2P网络 (Peer-to-Peer)

10.1、核心定义

比喻:P2P 是区块链的"神经系统"。

定义 :一种去中心化 的网络架构。所有参与者(节点)地位平等,直接相互通信 和共享资源,无需依赖中心化服务器或中介机构。

Servent 概念:每个节点既是 Server(服务器)又是 Client(客户端)。

10.2、核心作用

10.2.1、节点发现与连接

新节点加入网络时,如何找到组织。

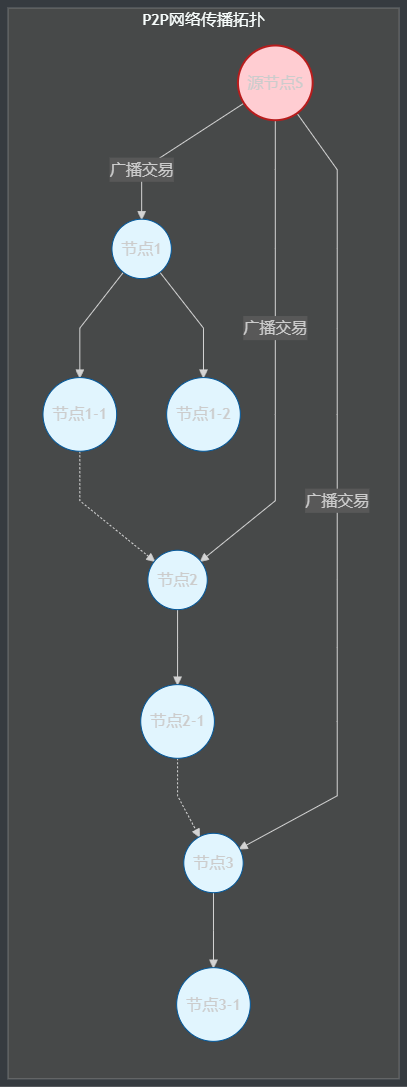

10.2.2、交易与区块传播

数据如何在全网快速扩散(广播)。

10.2.3、数据同步

确保所有节点维护的账本一致。

10.2.4、维护网络健壮性

抵抗节点掉线或攻击,保证网络不中断。

10.3、技术实现关键点

10.3.1、邻居节点列表 (Peer List)

每个节点维护的一张"通讯录"。

10.3.2、节点发现协议

用于动态更新通讯录。

10.3.3、数据传播算法

洪水算法 (Flooding):

- 原理:收到消息后,转发给所有邻居(除了发送者)。

- 缺点 :消息风暴。带宽消耗随节点数指数级上升,容易造成网络拥塞。

Gossip 协议 (流言蜚语协议):

- 考点:比特币和以太坊实际采用的是优化后的 Gossip。

- 原理:随机选择 k 个邻居进行转发,而非全部转发。

- 优势 :在传播速度 和带宽消耗 之间取得了平衡,具有极强的鲁棒性(Robustness)。

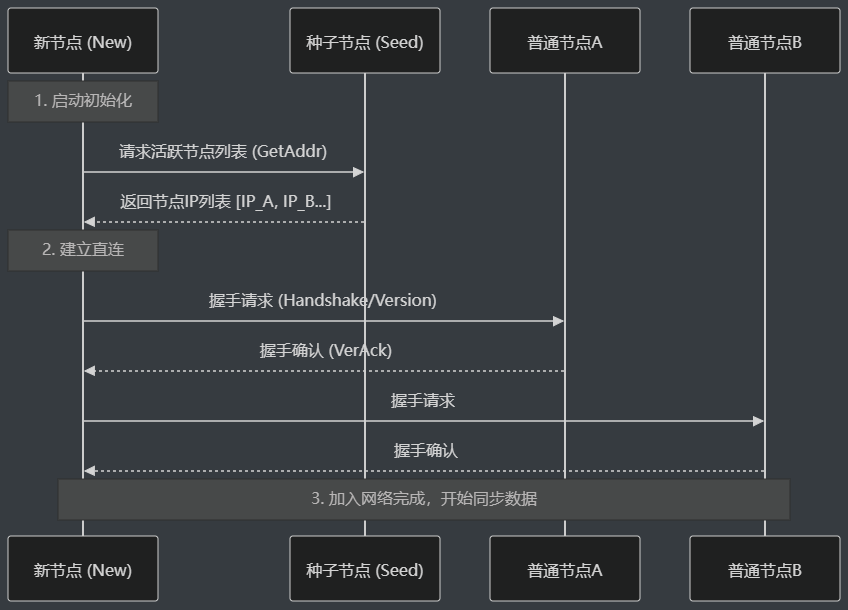

10.4、节点发现机制

种子节点 (DNS Seed / Bootnodes):

- 考点:新节点刚启动时,两眼一抹黑,它连接谁?

- 机制:代码中硬编码了一些长期在线的"种子节点"域名。新节点通过解析这些域名获得第一批活跃节点的 IP 地址。

DHT (分布式哈希表) / Kademlia:

- 考点 :以太坊等更复杂的网络使用 Kademlia 算法来维护节点拓扑,实现更高效的节点查找(复杂度 O(logN)O(\log N)O(logN))。

10.5、结构化 vs 非结构化 P2P

非结构化 P2P (Unstructured):比特币网络。节点随机连接,抗攻击性强,但查询特定数据效率低(只能泛洪)。

结构化 P2P (Structured):如 IPFS。使用 DHT 维护拓扑,查询效率高,但维护拓扑有开销。

10.6、节点发现流程图

10.7、洪水/Gossip 传播机制

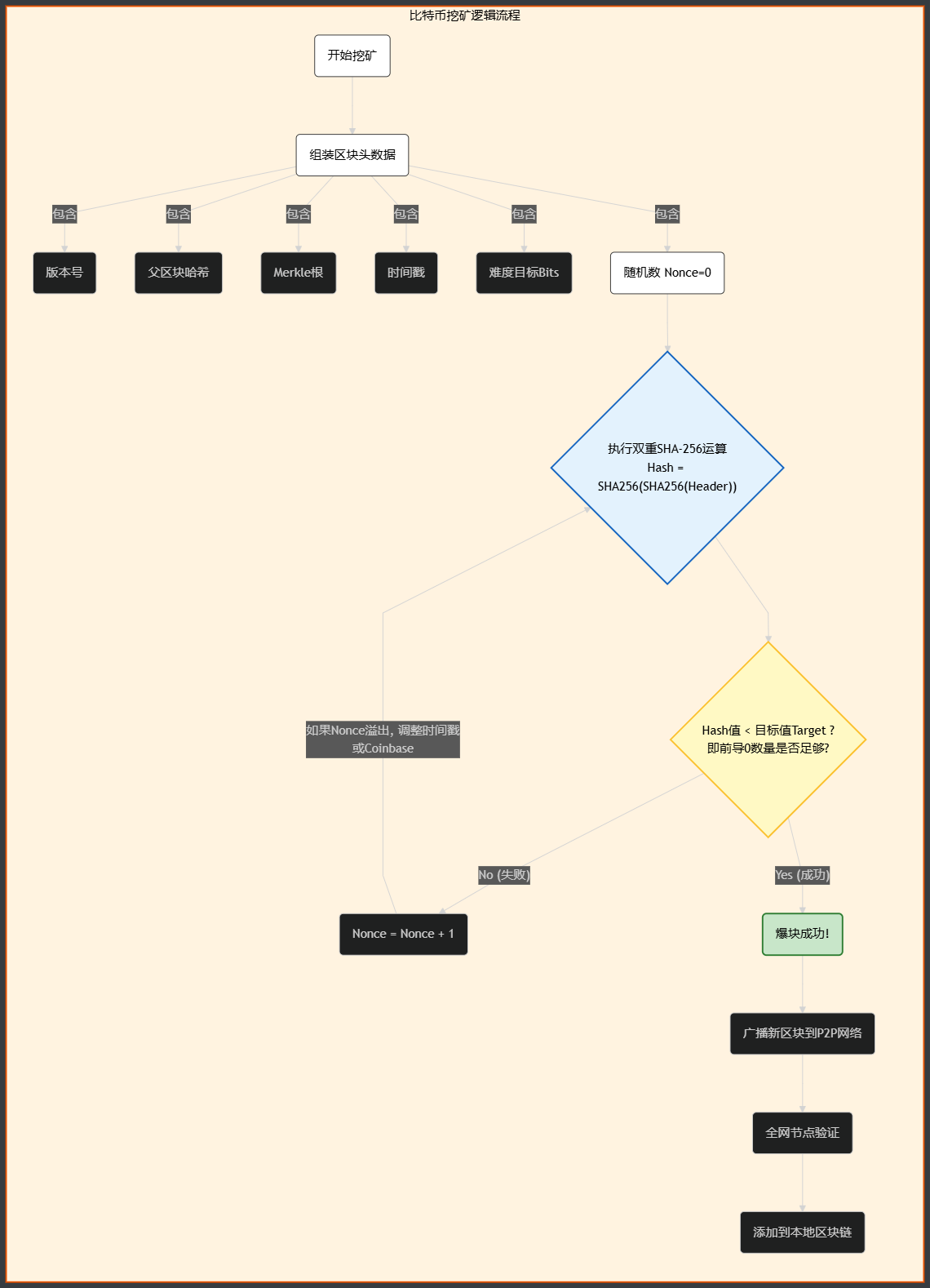

十一、比特币核心概念与挖矿原理

11.1、挖矿 (Mining)

定义 :矿工节点通过反复执行 SHA-256 哈希函数 ,不断调整区块头中的 随机数 (Nonce),计算新区块的哈希值。

目标 :直到计算出的哈希值满足当前网络的 难度目标 (Difficulty Target) (通常表现为哈希值前面有一定数量的 0)。

11.2、矿工 (Miner)

定义:运行比特币挖矿软件(或专用硬件如 ASIC)的节点。

硬件演进路标 :CPU →\rightarrow→ GPU →\rightarrow→ FPGA →\rightarrow→ ASIC (专用矿机)。

演进驱动力 :追求更高的 算力 (Hashrate) 和能效比。特别强调了"算力"和"专业矿机"。

CPU:通用计算,指令集复杂,挖矿效率极低。

GPU:SIMD(单指令多数据)架构,适合并行计算哈希,效率提升。

ASIC (Application-Specific Integrated Circuit) :专用集成电路。将 SHA-256 算法固化在硬件电路中,去除所有无关逻辑。

风险分析 :ASIC 的出现虽然极大提升了网络安全性(攻击成本极高),但也导致了算力中心化(普通人无法参与),违背了最初"一CPU一票"的愿景。

11.3、区块高度 (Block Height)

定义 :区块在链中的顺序编号,从 0(创世区块)开始递增。

11.4、挖矿本质

本质:执行 Hash 函数的过程。

输入输出 :Hash 函数是单输入单输出函数,输入数据就是一个 区块头 (Block Header)。

11.5、挖矿的数学模型 (PoW核心)

不等式公式 :SHA256(SHA256(Block_Header))≤TargetSHA256(SHA256(Block\_Header)) \le TargetSHA256(SHA256(Block_Header))≤Target

- Target:一个极大的数值,难度越高,Target 越小(目标范围越窄,越难射中)。

概率性 :因为 SHA-256 具有雪崩效应 和不可逆性,矿工无法预测结果,只能通过穷举法(Brute Force)不断尝试 Nonce。这保证了记账权的分配是基于概率的,算力越高,概率越大。

11.6、性能优化设计

为什么只 Hash 区块头?

- 架构思考:区块体可能包含几千笔交易(1MB~4MB),如果每次调整 Nonce 都重新 Hash 整个区块,计算量太大且 IO 缓慢。

- 解决方案 :利用 Merkle Root。交易的变化体现在 Merkle Root 中,Merkle Root 在区块头中。因此,只需 Hash 80字节的区块头,即可保证对全区块数据的验证。

11.7、挖矿流程图

输入固定:除了 Nonce(和时间戳),区块头的其他部分在短时间内是固定的。

死循环 :中间的 HashCalc →\rightarrow→ Check →\rightarrow→ IncNonce 是一个极其高速的死循环(ASIC矿机每秒可执行万亿次)。

验证简单:挖矿很难(需要万亿次尝试),但验证很简单(执行一次 Hash 即可),这符合**"难于计算,易于验证"**的设计原则。