2024振兴杯-被攻击的电机

最近在尝试做一些工控的题目,首先先从modbus的一些流量分析开始吧。题目概述如下:

小刘是一名黑客,一天他黑进了某公司的生产控制系统,并篡改了生产线某个电机的转速值,导致电机转速过快,最终造成生产线瘫痪。网络安全工程师小占在排查问题中截获一份流量文件,请根据工程师小占捕获的流量包,分析当天电机的转速达到了多少转才出现的故障。已知该电机正常运转时是3000转/分钟,flag为发送异常转速的modbus/Tcp层的HEX数据,flag格式为:flag{ }

附件就是一个流量包,这题的一个核心知识点,即有关于modbus.func_code各个参数的意义。

| 功能码(十进制/十六进制) | 名称 | 功能解释 | 举例场景 |

|---|---|---|---|

| 01 / 0x01 | Read Coils | 读线圈(开关量输入) | 读取按钮、继电器状态 |

| 02 / 0x02 | Read Discrete Inputs | 读离散输入点 | 读取传感器开关信号 |

| 03 / 0x03 | Read Holding Registers | 读保持寄存器 | 获取模拟量、设定参数、速度值等 |

| 04 / 0x04 | Read Input Registers | 读输入寄存器 | 获取测量值(温度、电流等) |

| 05 / 0x05 | Write Single Coil | 写单个线圈(开/关命令) | 打开或关闭设备 |

| 06 / 0x06 | Write Single Register | 写单个保持寄存器 | 改变参数,例如设定速度 |

| 15 / 0x0F | Write Multiple Coils | 批量写入多个开关量 | 批量控制启动/停止状态 |

| 16 / 0x10 | Write Multiple Registers | 批量写入多个寄存器 | 一次性设置多个参数 |

| 08 / 0x08 | Diagnostic | 诊断或复位命令 | 测试通信或设备状态 |

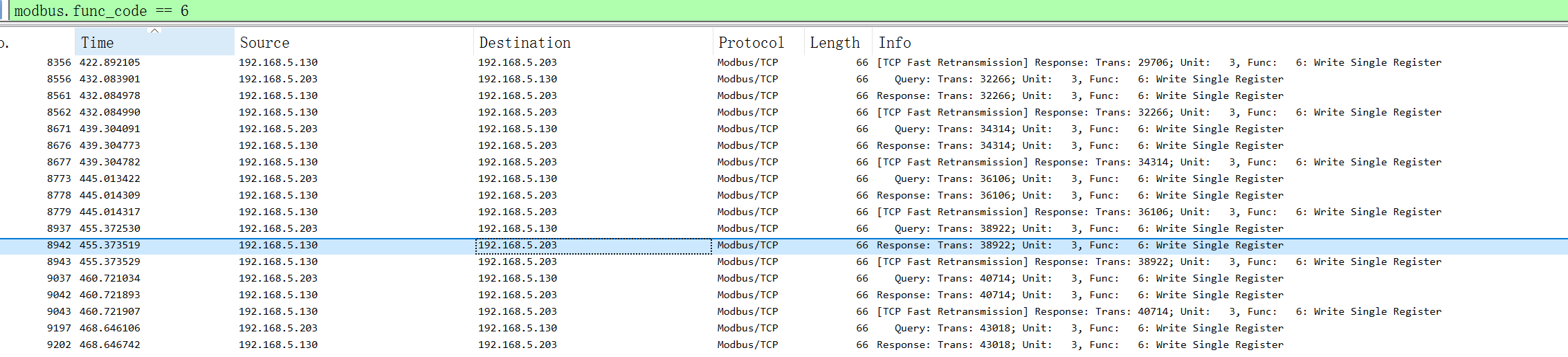

这里面我们只要使用的是3、5、6。我们一开始查找func为5的流量的时候会发现data的值为ff00,这是指线圈的开启指令。所以过一遍之后我们就可以看参数6里的一些信息了。

专门看这些写入单个寄存器的流量就好,阅读之后会发现其实并不止一条流量发送的data值大于3000,那这么多流量我们改选哪个呢,我查了一下网上大部分的wp,其实说的并没有很清楚。其实这里要用到我们另一个参数,即参数3,来查看寄存器数值的变化。

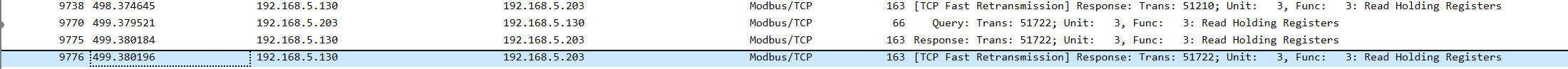

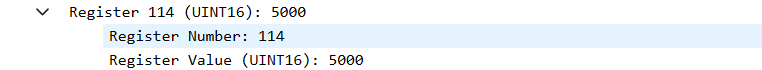

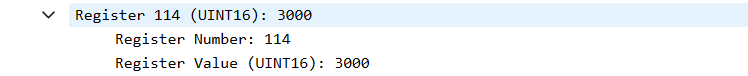

我们发现在序号9338之前的所有寄存器读取,其序号为114的寄存器数值都为3000,与题目想呼应,而在到了9776之后,114的数值突然变成了5000,说明这里的数值被恶意篡改了。

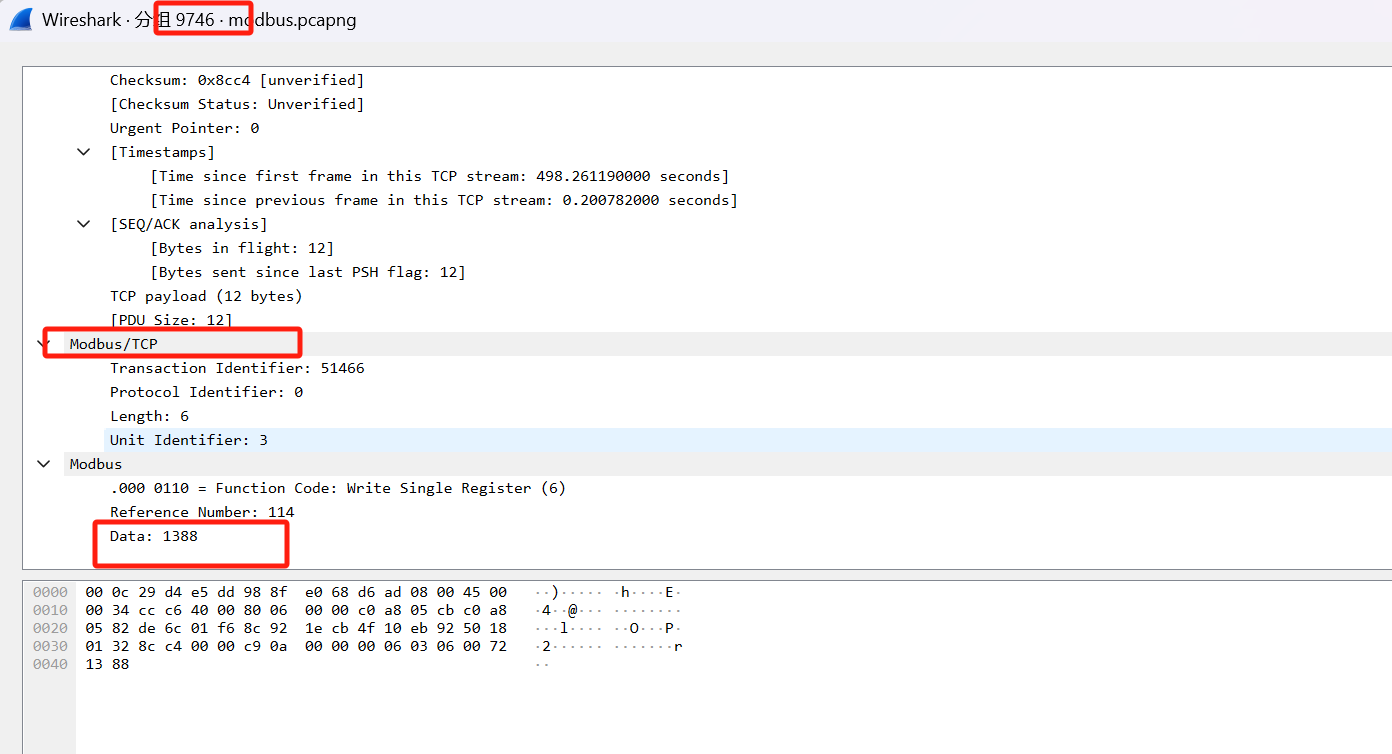

所以我们在参数6中寻找序号在9776附近的流量包,发现序号9476的流量包发送了一个data值为5000的指示,很明显就是这个了

直接复制下来用flag包裹提交就行了