项目上线前的安全处理,经常被放在发布流程的最后一步。很多团队在代码开发阶段关注功能实现,等到准备提交 App Store 时,才开始思考应用被反编译或资源被提取的问题。

在一个包含 Swift + Flutter 模块的项目中,我们曾经遇到过这样一个情况:测试包被外部获取后,对方直接解压 IPA,通过类名和资源目录快速定位了核心模块。那次经历之后,我们把 iOS app 保护单独整理成一套固定流程,并加入到发布前的检查清单中。

这篇文章按实际操作过程记录一个流程。工具不会只有一个,而是组合使用系统能力、命令行工具以及 Ipa Guard 等二进制处理工具。

一、检查 IPA 内部结构

在进行任何保护操作之前,可以先观察当前 IPA 包含的信息。

把 .ipa 文件复制一份并改名为 .zip:

python

mv app.ipa app.zip

unzip app.zip进入目录:

Payload/AppName.app此时可以看到:

- 可执行二进制文件

- 图片资源

- json 配置

- HTML / JS

- Storyboard 或 xib

- embedded.mobileprovision

如果资源目录中存在明显业务含义的文件,例如:

vip_purchase_bg.png

subscription_config.json

payment_success.html那么即使没有阅读代码,也能推测应用功能结构。

二、在源码阶段减少符号暴露

在 IPA 层处理之前,可以在 Xcode 构建阶段减少调试信息。

Release 配置中可以检查两个选项:

ini

Strip Debug Symbols During Copy = YES

Deployment Postprocessing = YES构建完成后,用命令查看二进制中的字符串:

perl

strings AppBinary | grep ViewController如果能看到大量业务类名,例如 OrderManager 或 VipViewController,说明符号仍然暴露。

源码阶段可以通过脚本或重命名策略减少可读性,但很多项目已经进入稳定阶段,不希望再修改代码结构。这时可以转向 IPA 级处理。

三、对 IPA 二进制进行符号混淆

在编译完成的情况下,可以通过 Ipa Guard 直接对 IPA 包进行处理,而不需要修改项目源码。

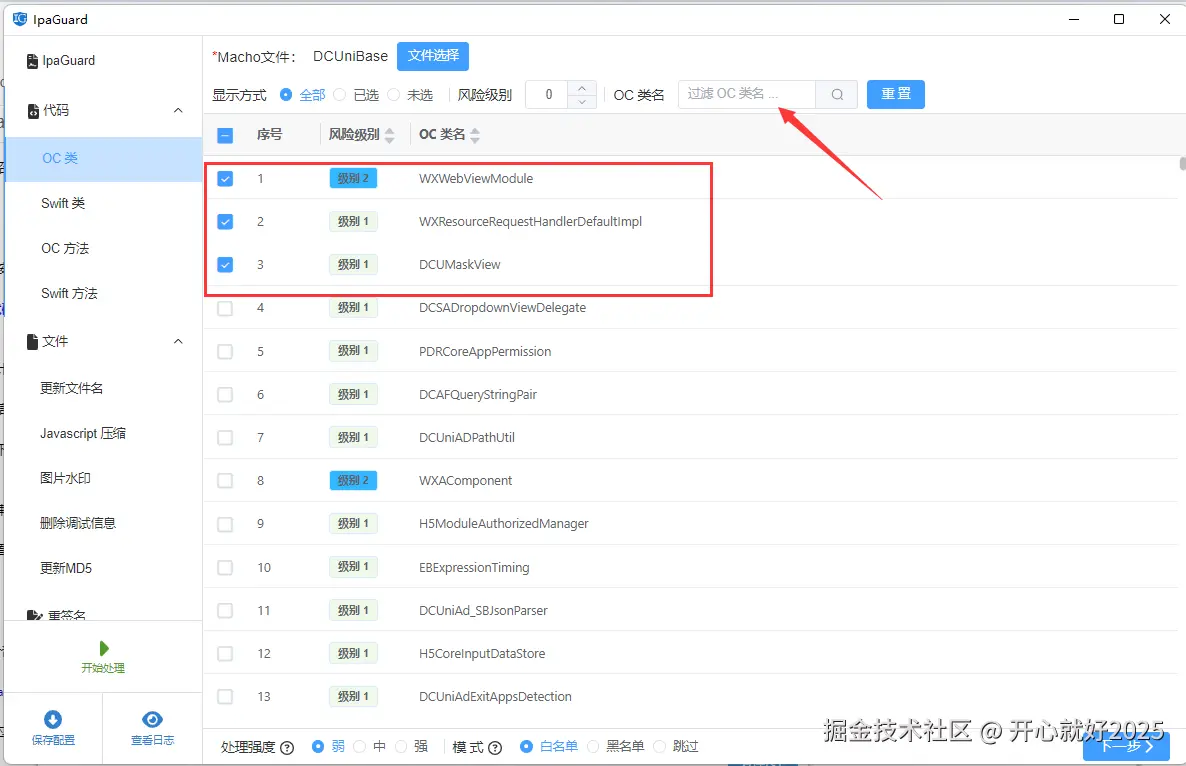

加载 IPA 后,工具会解析其中的 Mach-O 二进制结构,并列出类名与方法列表。

在界面中可以看到类似结构:

代码模块

├─ OC 类

├─ Swift 类

├─ OC 方法

└─ Swift 方法

实际操作时,我们只勾选包含业务逻辑的类,例如:

OrderManager

VipSubscriptionController

PaymentService处理后,这些名称会被替换为无意义字符串,从而降低反编译可读性。

Ipa Guard 支持 Objective-C、Swift、Flutter、Unity3D 等多种开发平台,因此混合项目也可以统一处理。

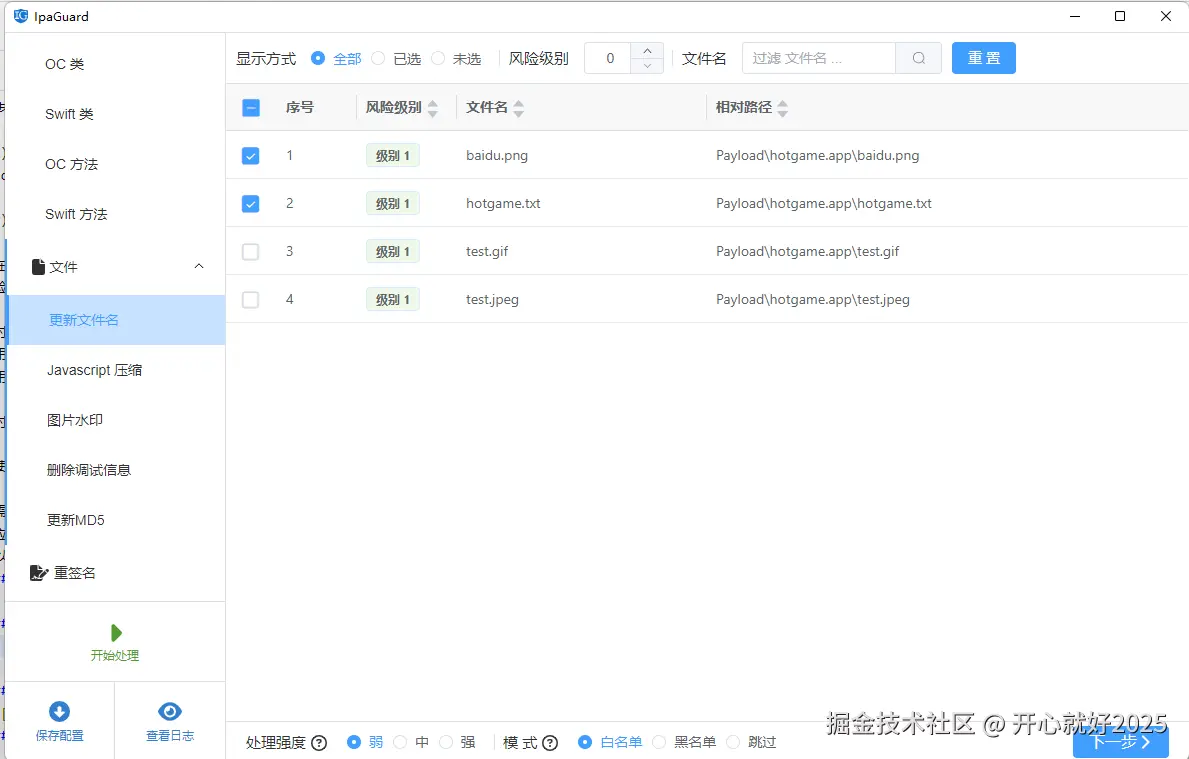

四、处理资源文件结构

代码不是唯一需要保护的内容。资源文件往往更容易暴露信息。

在 Ipa Guard 的资源模块中,可以选择处理以下文件类型:

- 图片

- json

- js

- html

- mp3

- xib

- storyboard

工具会执行两类操作:

1. 文件名混淆

例如:

vip_background.png会变为:

a9d3f21.png这样在解包 IPA 时无法通过名称判断用途。

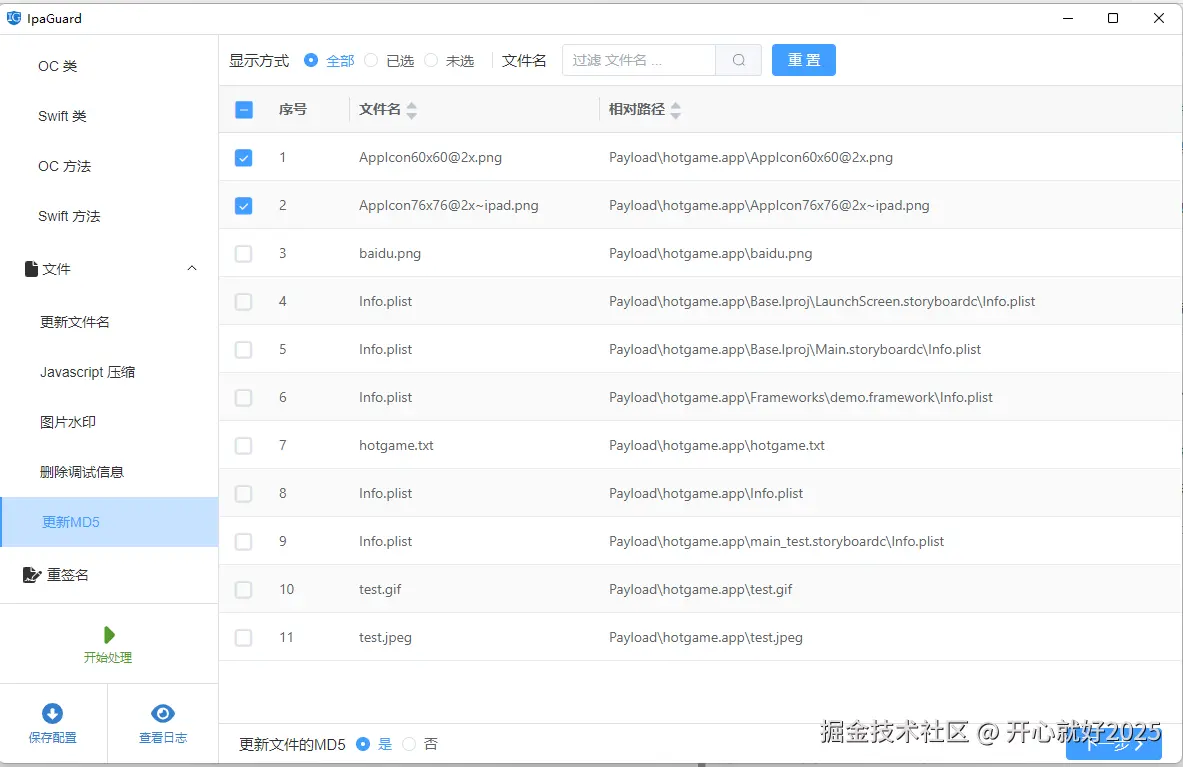

2. 修改 MD5

图片或资源的 MD5 值也可以被修改,这可以打散资源特征值。

处理完成后,重新解压 IPA 可以看到所有资源名称已经变为随机字符串。

五、处理 HTML 与 JS 文件

如果应用包含 H5 页面,需要额外处理 JS 与 HTML 文件。

在构建阶段可以使用前端压缩工具,例如:

terser

uglify-js压缩完成后再由 Ipa Guard 修改资源名称。

这样做的效果是:

- 文件内容被压缩

- 文件名称失去语义

即使解包 IPA,也很难通过资源结构还原功能模块。

六、删除调试信息

很多项目在构建过程中会留下调试日志或符号信息。

Ipa Guard 提供调试信息清理功能,可以删除:

- 自动注释

- 调试符号

- 部分字符串信息

处理后可以再次检查:

strings AppBinary输出内容会明显减少。

七、重新签名并安装测试

任何 IPA 内容修改都会导致签名失效。

因此混淆完成后需要重新签名。

可以使用签名工具,例如:

diff

kxsign sign my.ipa \

-c cert.p12 \

-p password \

-m dev.mobileprovision \

-z test.ipa \

-i参数 -i 会尝试直接安装到连接的设备。

也可以使用 Ipa Guard 内置签名模块,在混淆完成后直接选择证书并生成新 IPA。

设备测试阶段主要检查:

- 页面加载是否正常

- 动态调用方法是否失效

- H5 页面是否可以打开

- 是否出现崩溃日志

八、发布阶段生成最终 IPA

测试通过后,需要重新签名生成发布版本。

发布阶段只需要更换证书:

Distribution Certificate

App Store Provisioning Profile生成的 IPA 将用于提交 App Store。

发布类型 IPA 不允许直接安装到设备,但可以通过 Xcode Organizer 或上传工具提交审核。

iOS app 保护并不是单一技术,而是一组连续操作:减少符号暴露、混淆代码名称、处理资源文件、清理调试信息、重新签名并验证运行。