题目链接 :https://buuoj.cn/challenges#HCTF%202018admin

任务 :在给定的靶机容器中拿到flag

操作:

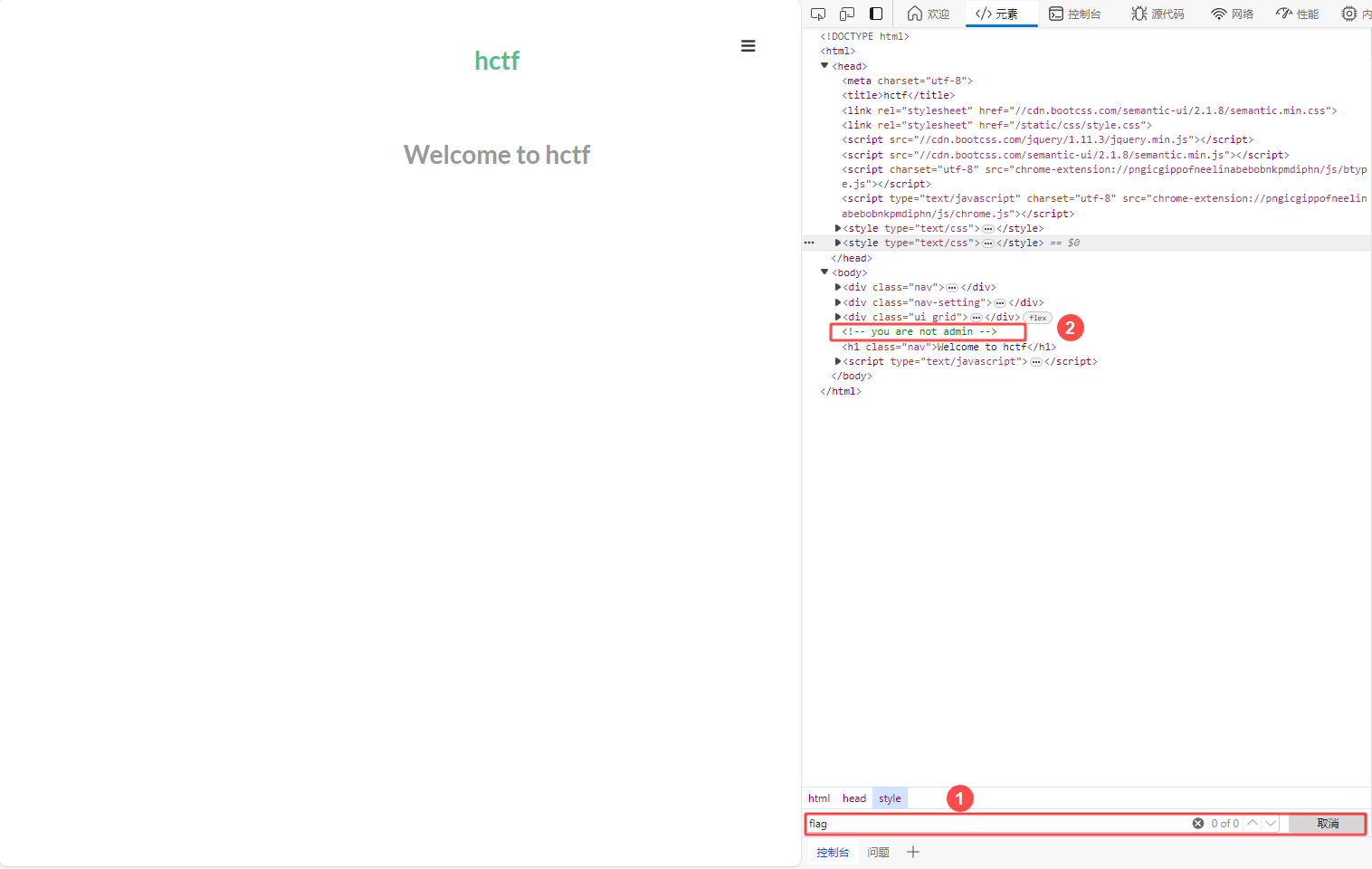

- Step1。直接查看网页源码,尝试搜索flag没找到相关信息,浏览源码结构发现里面有行注释"you are not admin" ,说明注册账户用登录可能会不一样。

(图1)

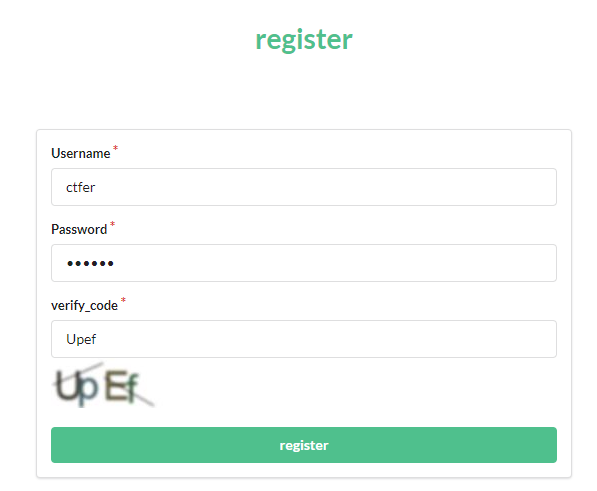

- Step2。注册并登录账户。这里有个魔鬼细节,注册账户、登录账户的每个页面、每行源码时都要扫一下,也许有重要信息。(每进入一个新界面,先右键

查看页面源代码,将干净的html源码保存为文件方便后面查看)

先注册账户,注册账户"admin"发现该名字已被注册(如图2所示),然后我随便换了个名字注册成功(Username:ctfer; Password:123456)。

(图2)

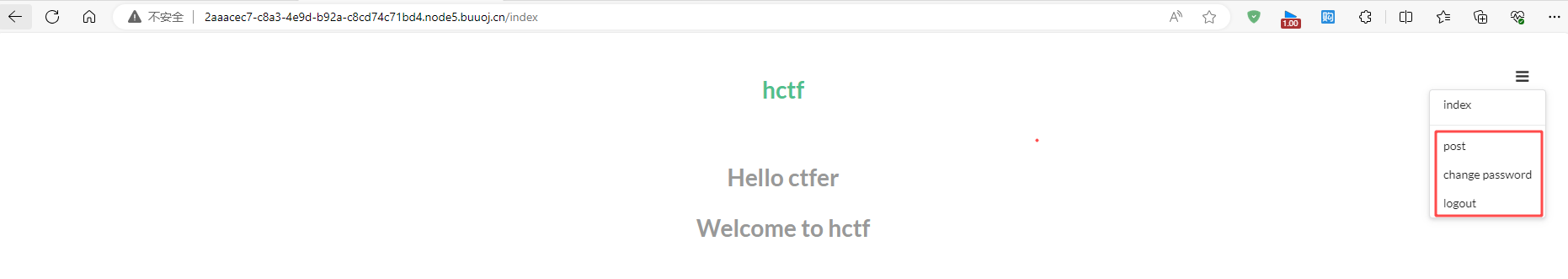

注册成功以后登录账户,界面如图3所示。可看到index界面有post、change password、logout三个功能,逐个点击进去看源码,发现change password界面有个网址https://github.com/Wkh19/hctf_flask,如图4。

(图3)

(图4)

To be continued~