🦆 个人主页:深邃-

目录

BP代理模块

模块介绍

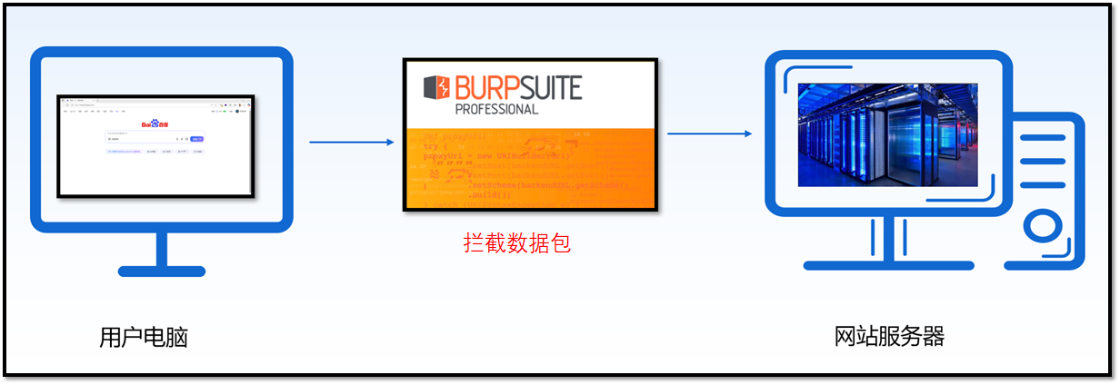

Burp Suite 的 【代理 】 模块主要用于拦截和分析浏览器或客户端发送到服务器的 HTTP/HTTPS 请求,以及服务器返回的响应。它是 Burp 最基础、也是最核心的模块之一。

有如下的作用:

1、拦截请求 :你可以实时查看、修改、转发或丢弃 HTTP/HTTPS 请求。

2、调试测试 :方便手工测试 Web 漏洞(如 XSS、SQL 注入、身份验证绕过)。

3、记录日志 :保存请求和响应,便于分析。

4、配合其他模块:拦截到的请求可以发送到 Repeater、Intruder 或 Scanner 进一步测试。

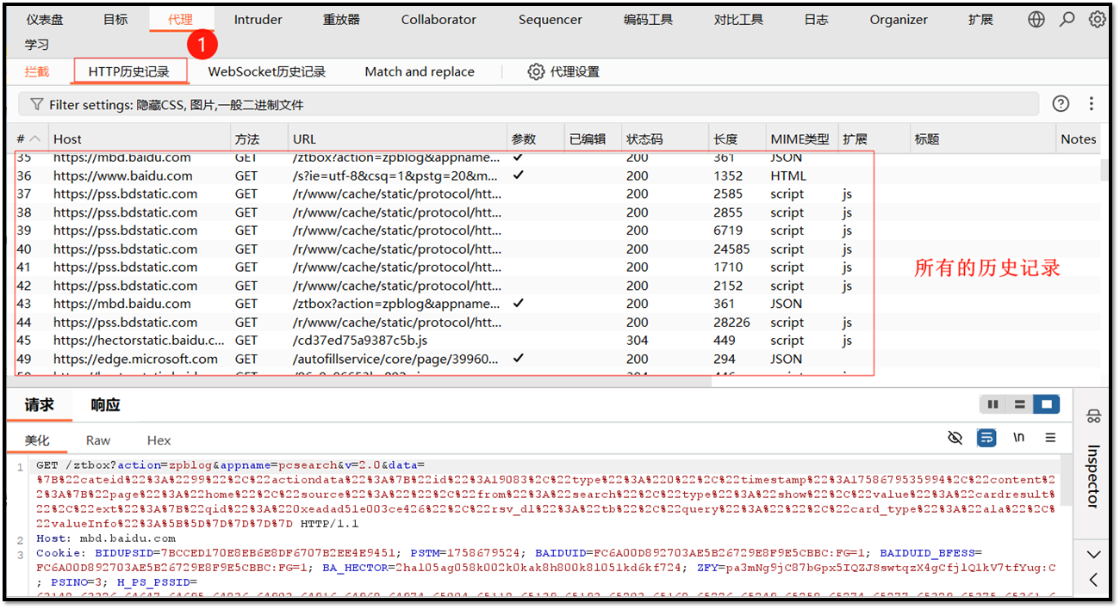

代理拦截

1、在浏览器打开需要抓包、测试的网站,然后切换到【抓包演示】 ,

2、点击代理插件,然后选择你所创建的情景模式名称

3、在 代理模块中->Intercep t里将其设置为Intercept on

4、在用户名/邮箱处输入任意内容并点击提交,可以看到页面会一直在加载(提交的请求被Burp Suite拦截了)

5、切换到Burp Suite查看被拦截的请求

6、 此时可以对拦截下来的请求包进行操作,可直接在请求里对数据包进行修改

Intercept on/off:开启/关闭拦截,关闭拦截当前数据包也会自动发送出去并且在HTTP history里显示

Forward:放行数据包,当数据包放行后该请求才会正常到达服务器

Drop:丢弃数据包,数据包被丢弃后请求不会到达服务器历史记录

如果设置了代理,所有流经代理服务器(127.0.0.1:8080)的请求都会被记录下来

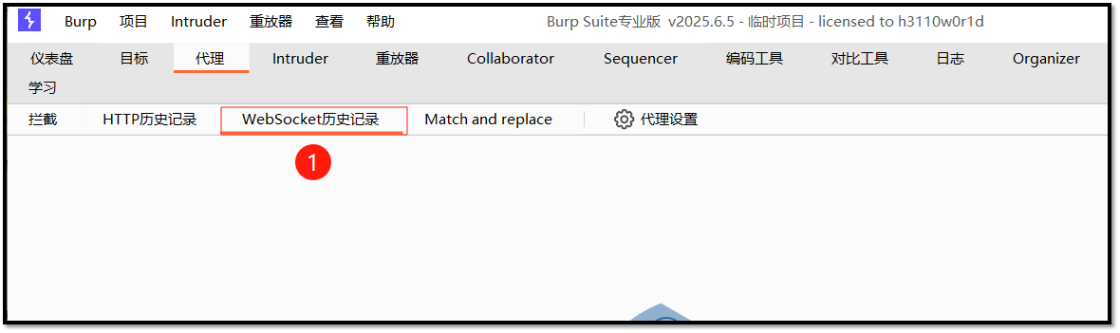

WebSockets历史

WebSockets 是一种在客户端和服务器之间建立持久连接的通信协议,允许双方进行全双工(双向同时)通信。它是 HTML5 规范的一部分,旨在解决传统 HTTP 协议在实时通信场景中的局限性 。

记录如下

1、实时聊天 / 即时通讯(如在线客服、社交软件聊天)

2、实时数据更新(如股票行情、体育赛事比分)

3、多人在线协作工具(如文档共同编辑)

4、实时游戏(如多人在线小游戏)

5、监控系统(如实时日志、设备状态监控)

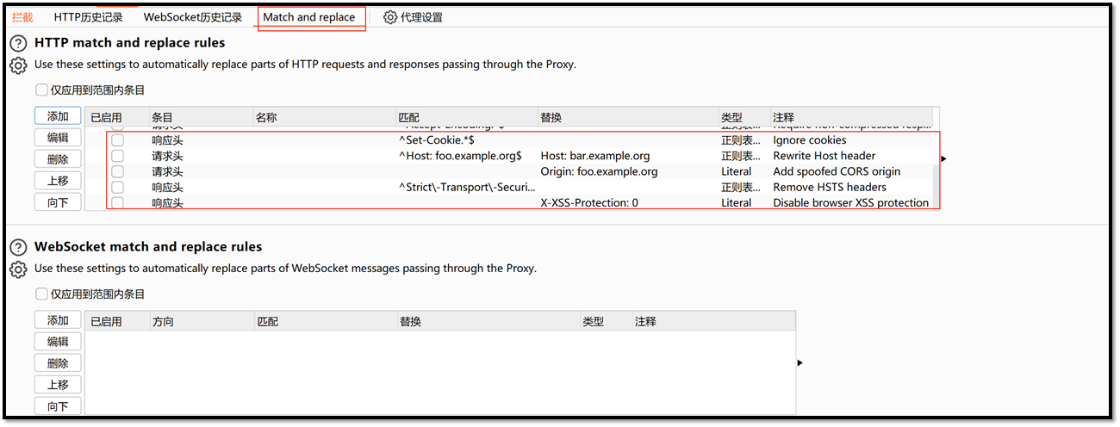

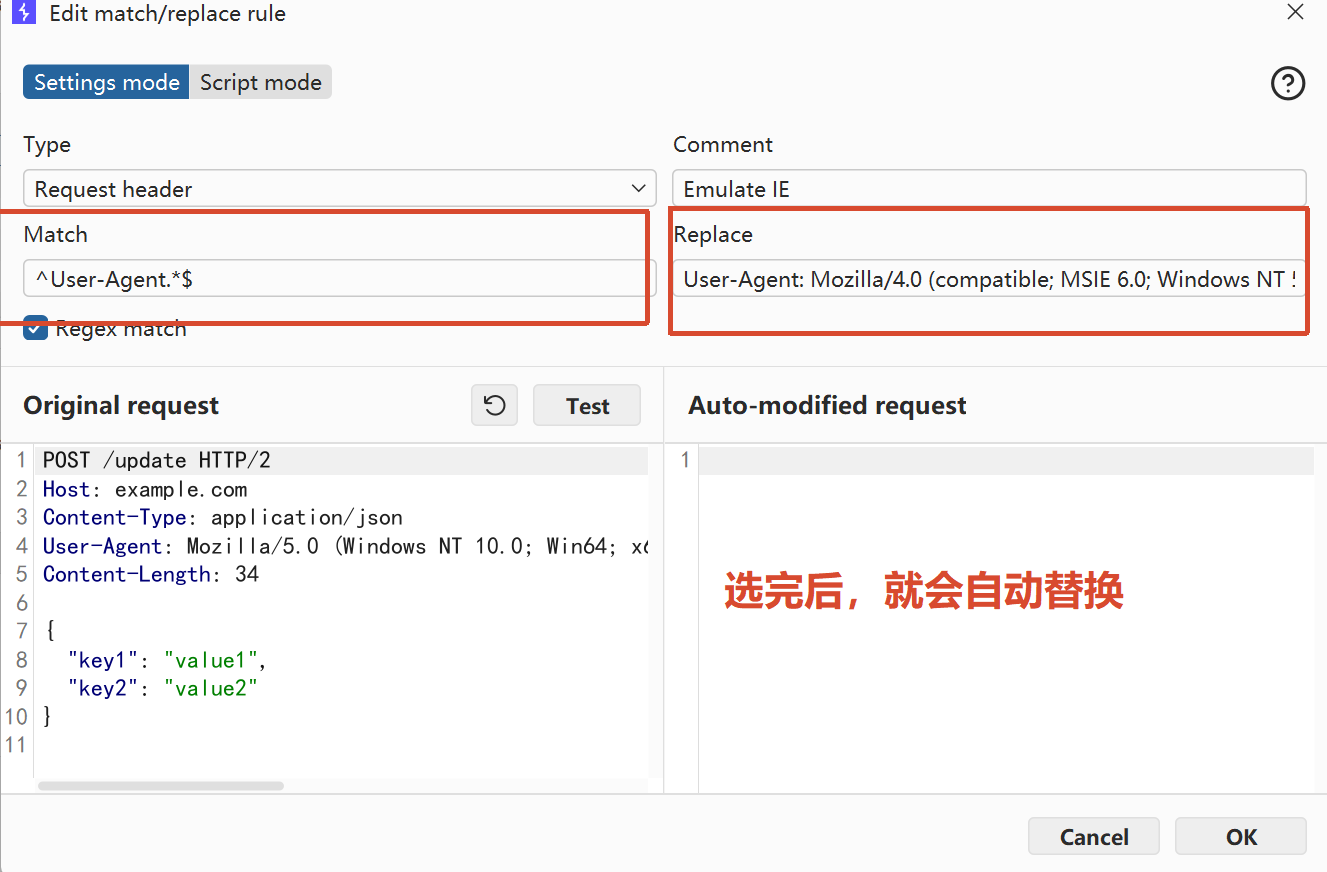

匹配和替换

Match and Replace(匹配与替换) 允许你在 请求或响应 流量经过 Burp 时,自动匹配特定内容并替换为自定义值。

这就像给 Burp 配置了一个"自动改写规则",不用每次手动修改。

常见用途:

1、修改 UA(User-Agent) → 模拟不同浏览器或设备。

2、替换 Cookie → 自动带上自己的测试 Cookie。

3、修改 Host / Header 字段 → 用于内网穿透或目标重定向测试。

4、替换响应内容 → 比如去掉 CSP 头,方便测试 XSS。

代理设置

Burp Suite代理模块的其他设置

BP重放模块

Repeater 是手工测试里用得最多、最直观的模块之一。主要用于 手工修改和重放请求,观察目标服务器的响应变化。

模块作用

1、调试参数,测试漏洞(SQLi、XSS、越权等)。

2、手工修改 Cookie、Header、Body 数据。

3、比较不同请求的响应差异。

4、复现和验证漏洞。

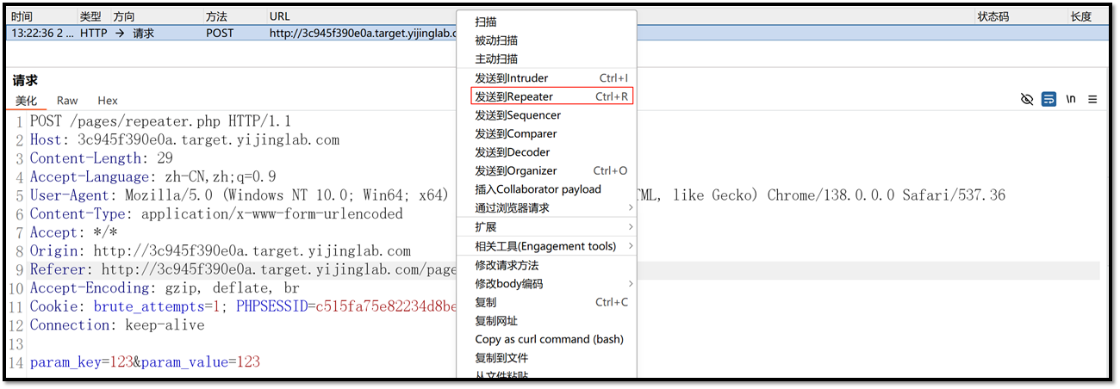

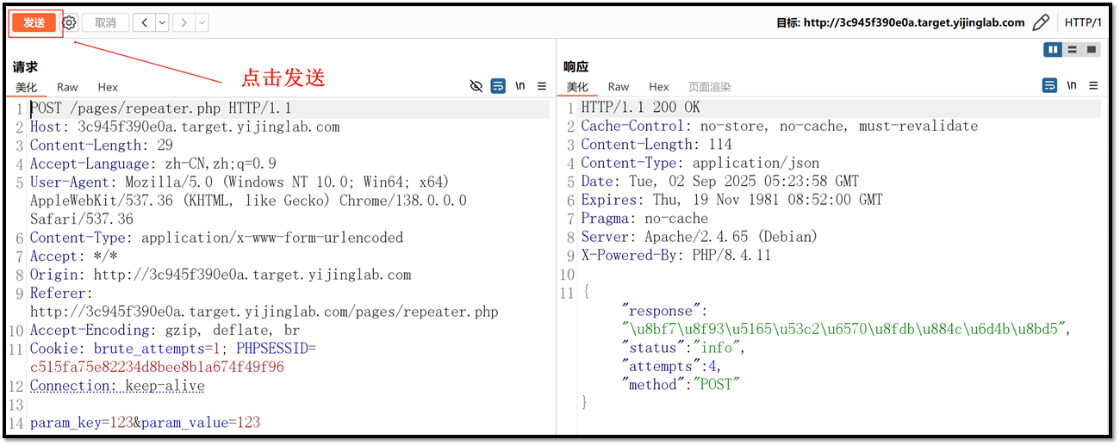

使用方法

1、打开靶场

2、抓取数据包,在对应的数据包 右键 → Send to Repeater。

3、找到重放模块,点发发送即可

在 Repeater 响应区,可以用不同视图查看:

Pretty:美化后的HTTP响应

Raw:原始 HTTP 响应。

Hex:十六进制视图。

Render:直接渲染成网页,方便测试 XSS 等前端漏洞(有html代码才会渲染)。BP爆破模块

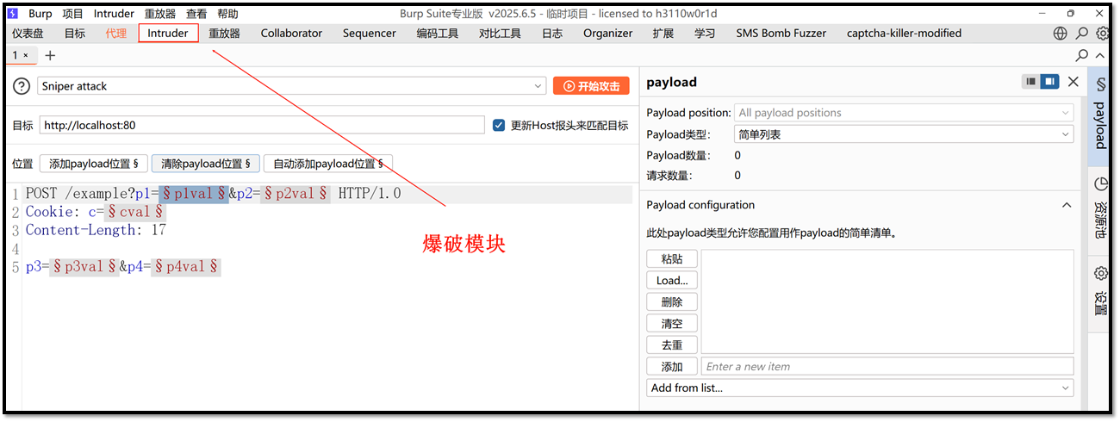

Burp Intruder 是 Burp Suite 中一款功能强大的自动化攻击工具,主要用于对 Web 应用的参数、接口或功能进行批量测试,以发现漏洞、枚举资源或爆破认证信息

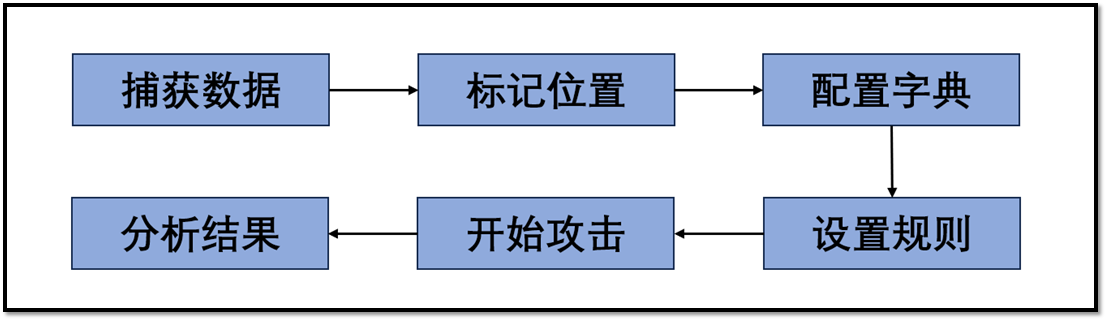

工作原理

Burp Intruder 的工作流程基于 "请求模板 + Payload 注入 + 响应分析" 的逻辑,具体步骤如下:

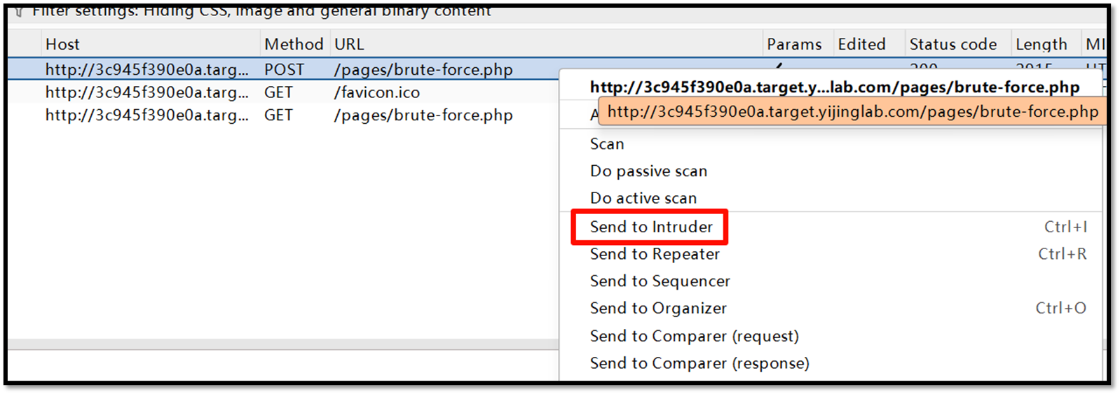

爆破使用

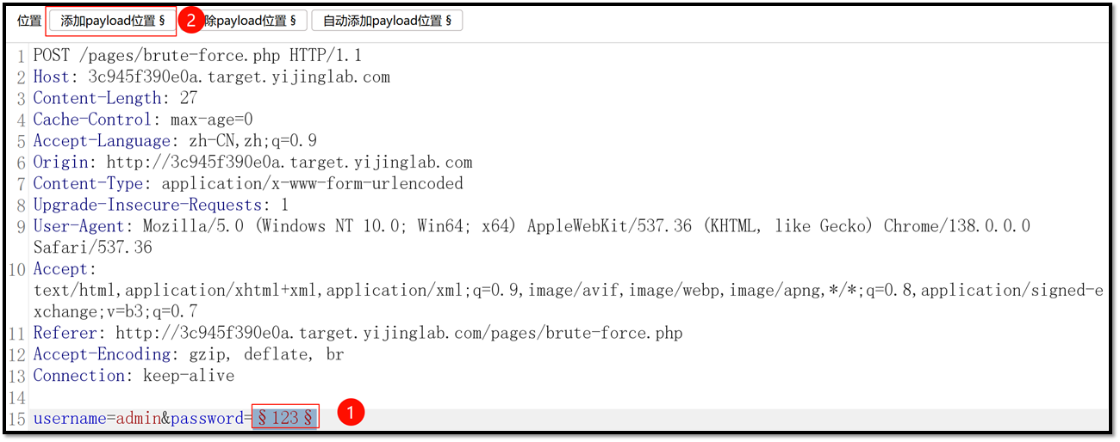

1、捕获数据 :通过 Burp Proxy 拦截目标请求(如登录表单提交、API 查询),或在 Burp History 中找到目标请求,右键选择 "Send to Intruder"。

2、标记位置:在 Intruder 的 "数据包" 中,通过鼠标选择要枚举的地方点击 "添加" 标记攻击位置(如username=adminpassword=§123456§)。

注意:非攻击参数需取消标记(点击 "清除" 后手动标记目标参数)。

3、配置字典:在 "Payload" 标签页中,为每个标记的位置配置字典

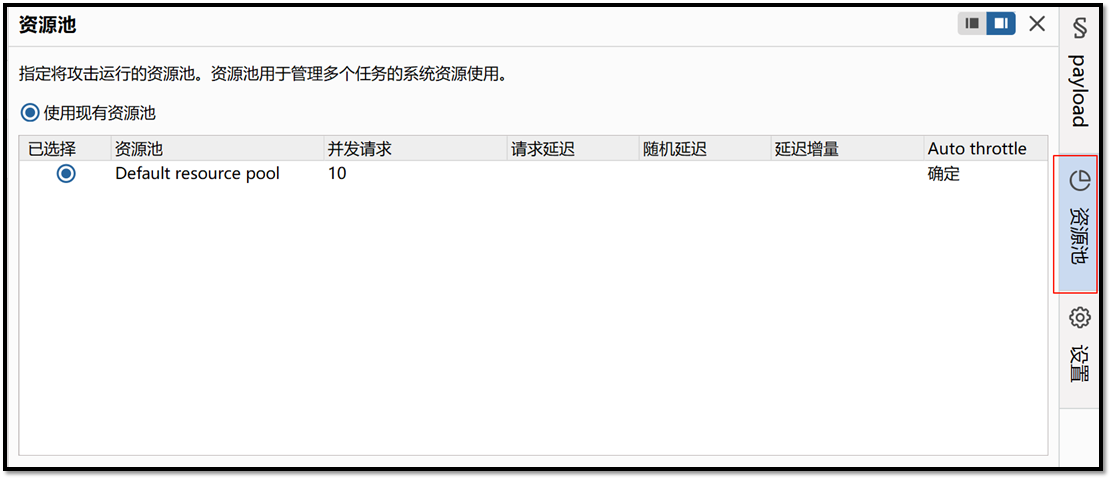

4、配置规则:在 "资源池" 标签页中配置线程数、延迟、Grep 关键词等

5、开始攻击:点击 "开始攻击" 即可运行

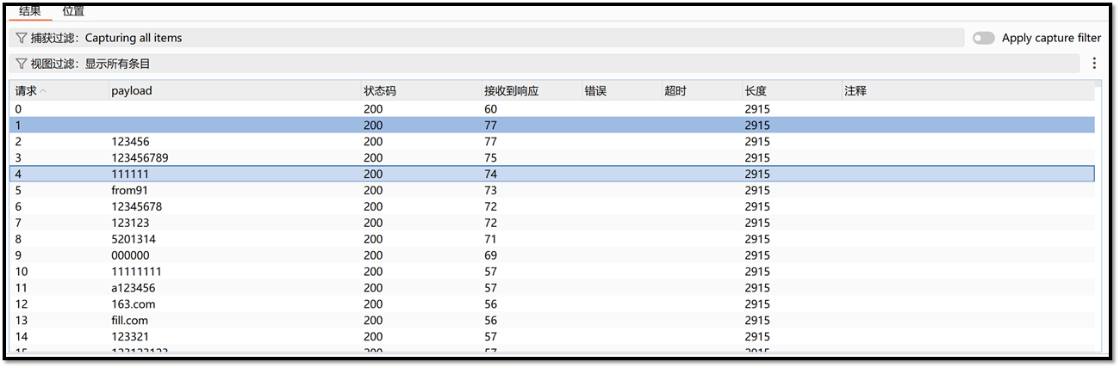

6、分析结果:根据返回数据包判断结果

状态码(如 200→成功,403→禁止);

响应长度(不同长度可能代表有效 / 无效 Payload);

响应时间(如 SQL 注入可能导致延迟);

Grep 匹配结果(关键词标记)。BP爬虫功能

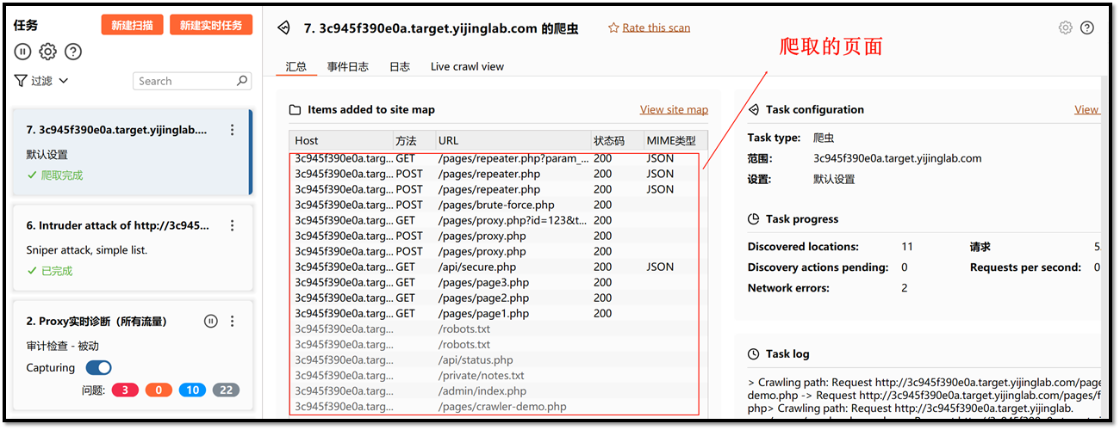

用于自动探索和映射 Web 应用程序结构的重要工具,它可以帮助安全测试人员发现应用程序中的页面、链接、表单等资源。

工作原理

主动爬虫:主动爬虫会主动向目标服务器发送请求以获取页面内容,它通过模拟用户的操作,如点击链接、提交表单等,构造并发起 HTTP 请求,并解析这些响应来进一步发现和探索网页结构。这种方式能够主动深入网站,发现一些复杂的页面、隐蔽的资源和漏洞,但可能会对目标服务器产生较大的负载。

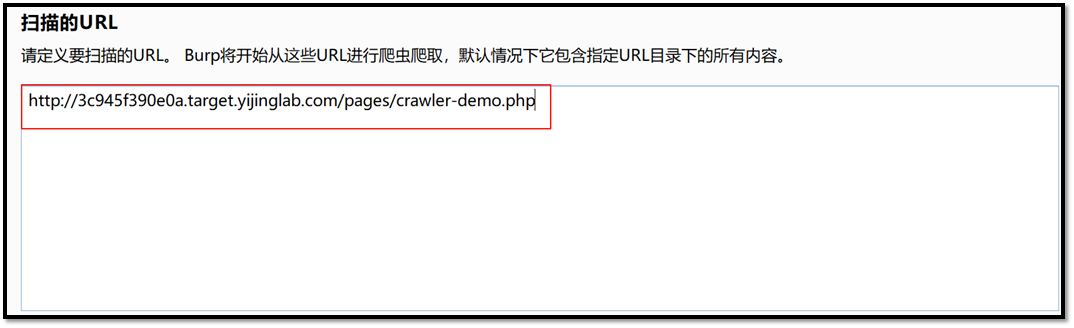

使用方法

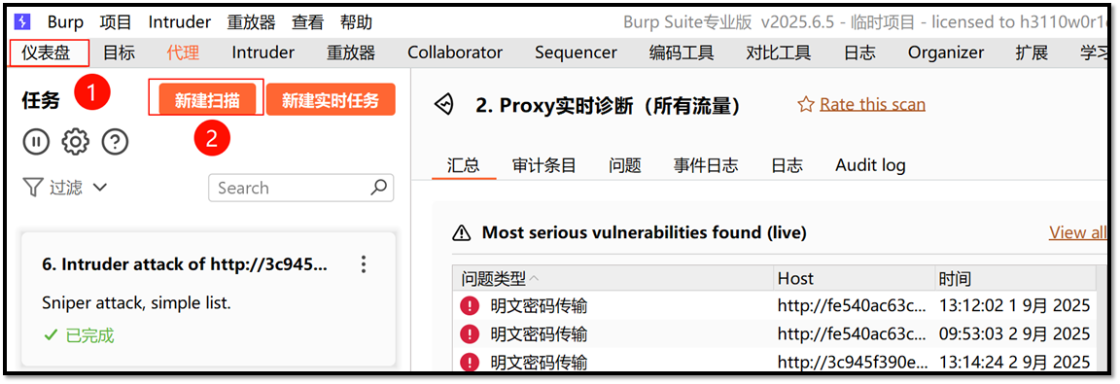

1、点击仪表盘,新建扫描

2、选择 【爬虫】或 【爬虫与审计】

3、输入目标 URL

5、点击 开始。

BP解码模块

模块作用

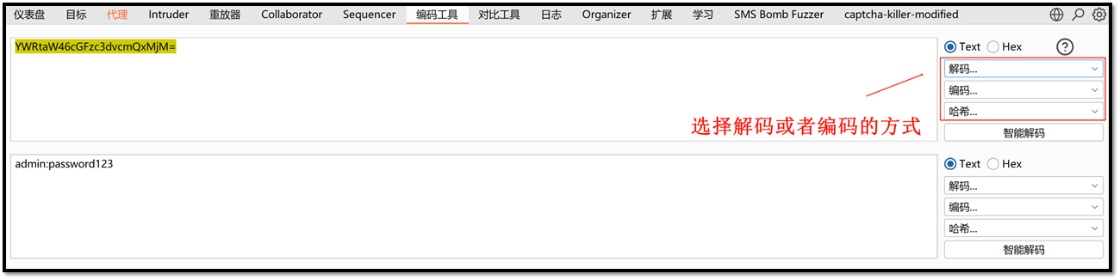

Decoder 是 Burp 内置的一个 数据编解码工具,主要用于:

1、对数据进行 解码(如 Base64、URL、HTML 实体 等)。

2、对数据进行 编码(如 URL 编码、Base64、Hex、HTML 编码等)。

3、便于分析和构造测试 payload。

支持的操作如下:

css

URL: URL 编码与解码(百分号编码 `%20`)。

HTML: HTML 实体编码与解码(`<`, `>`)。

Base64: 常见的二进制与文本传输格式。

ASCII/Hex: 十六进制与文本互转。

Gzip/Deflate 对压缩内容进行解压。

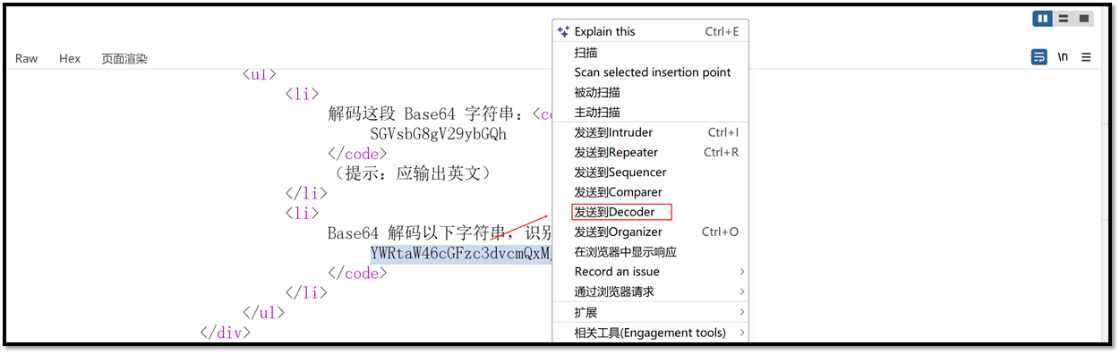

SHA/MD5 等哈希(只能计算,不能反解)。使用方法

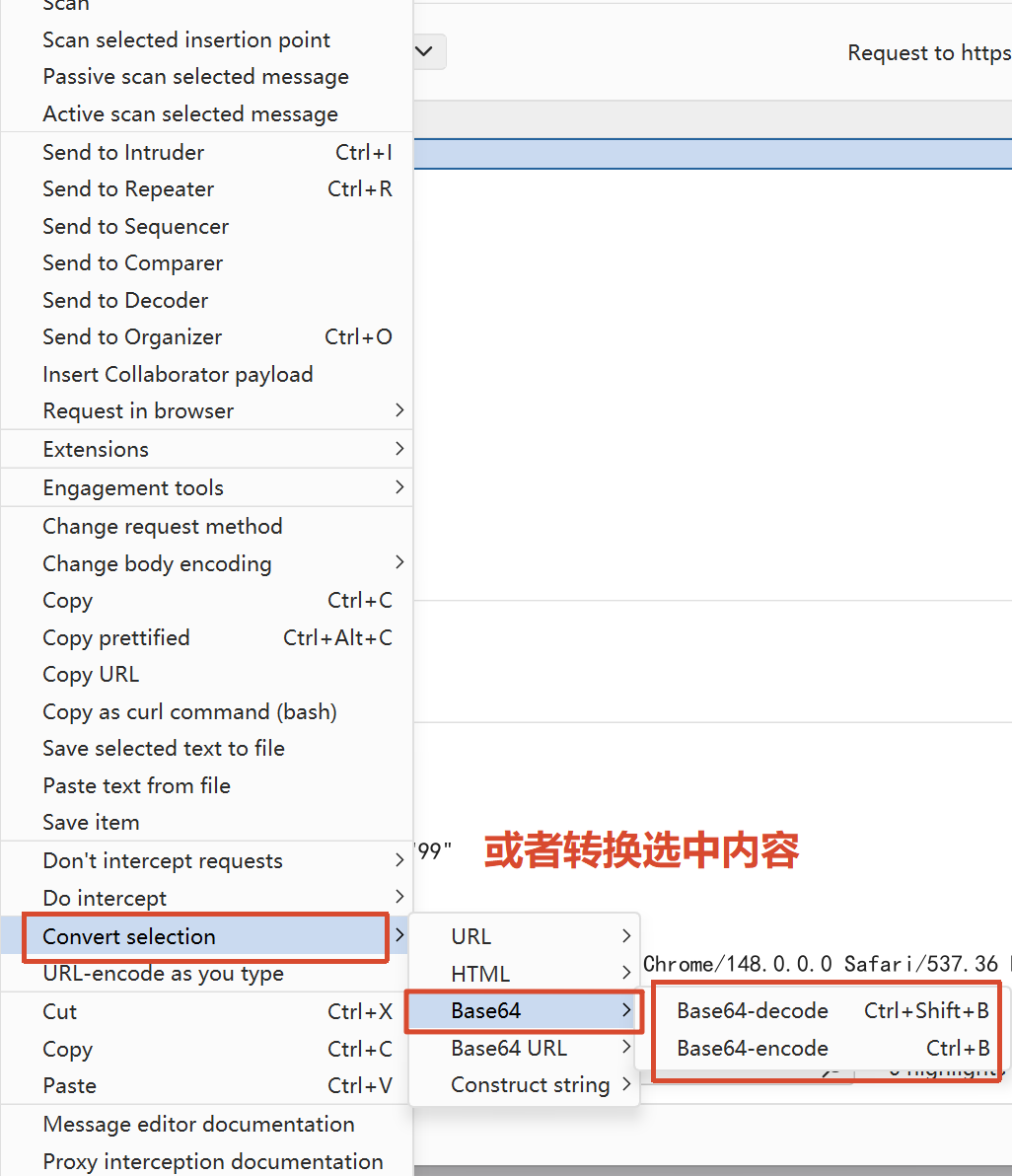

1、可以在数据包中(请求包或响应包),将要编码/解码的数据选中 → 右键 → Send to Decoder。

2、选择要对数据进行的操作(编码或解码)

或者转换选中内容

BP对比模块

模块作用

Comparer 是 Burp Suite 用来 对比两段数据差异 的模块。 它可以比较:

1、请求之间的差异(比如两个不同参数请求的区别)。

2、响应之间的差异(比如报错信息 vs 正常信息)。

3、任意文本(复制粘贴进去对比)。

常用于:

1、盲注、布尔型注入测试(响应差异很小,用 Comparer 辅助确认)。

2、认证/越权测试(不同用户请求返回的差别)。

3、响应调试(检查加密参数、隐藏字段的细微变化)。

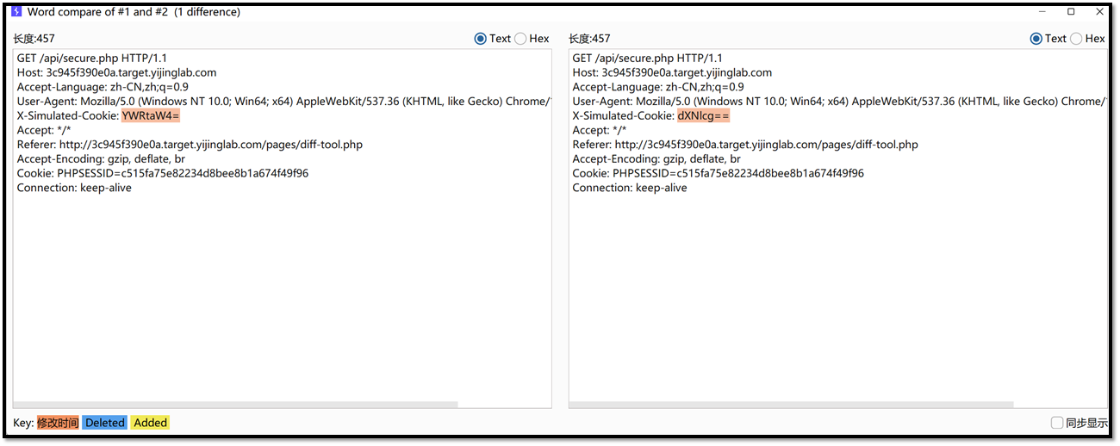

使用方法

1、打开靶场

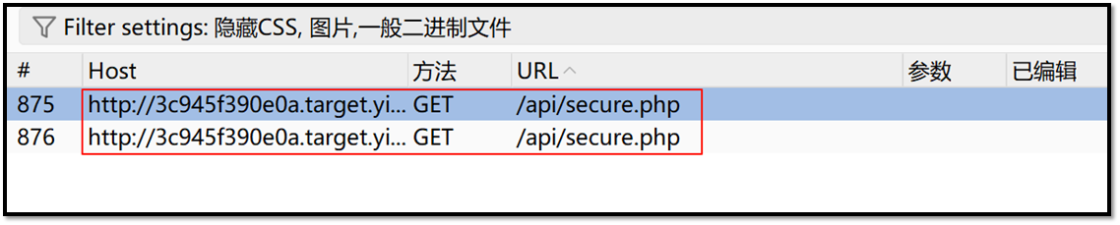

2、发送两个数据包,使用BP拦截

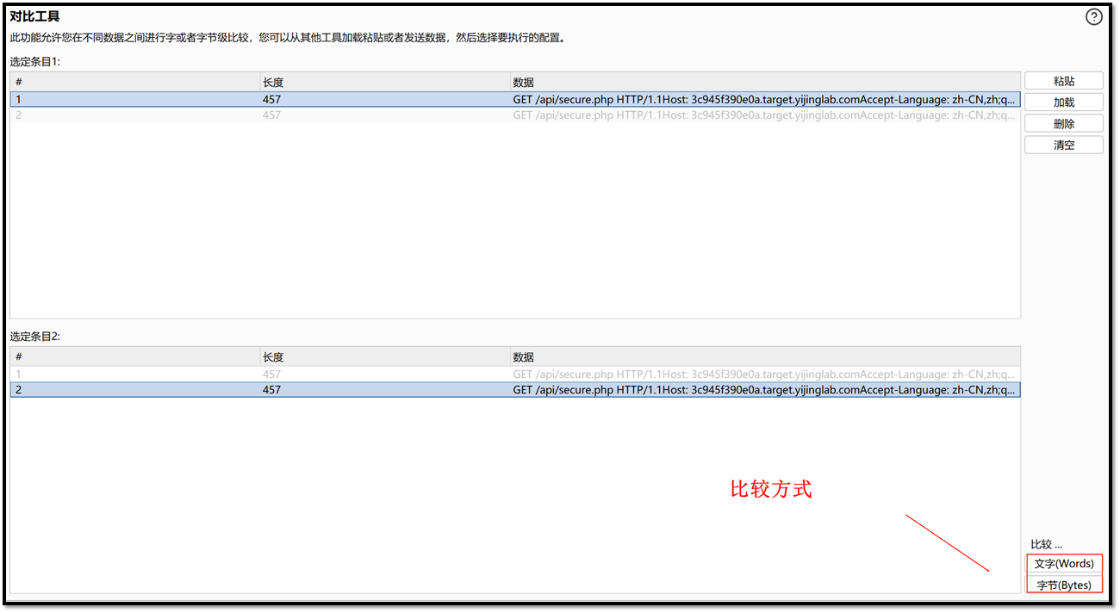

3、将讲个数据包发送到对比模块,选择文字或字节进行对比

4、即可显示结果