源码地址:https://gitee.com/openbaijia/baijiacms.git

00x1 登录口越权

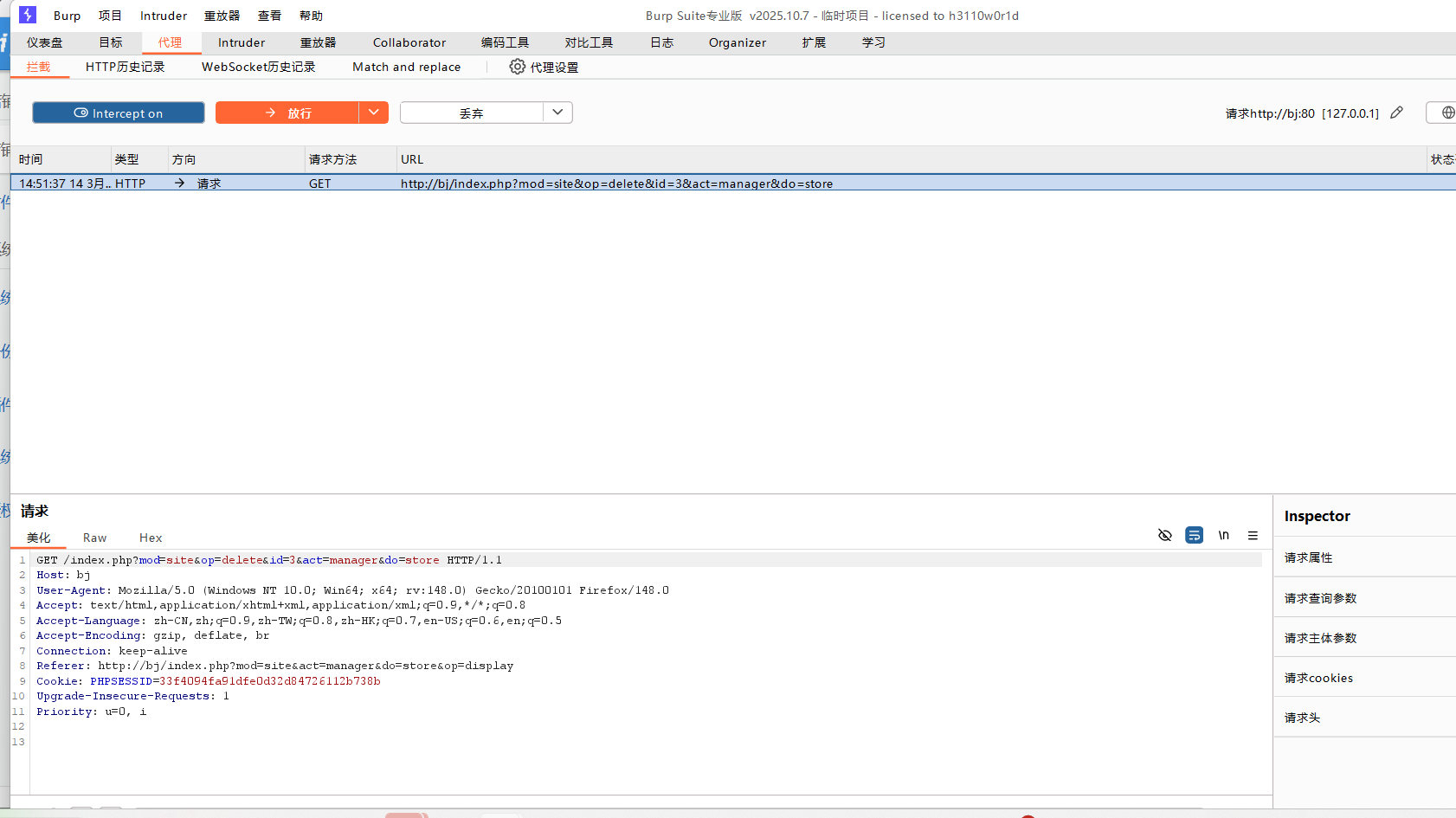

0x1删除越权测试,失败

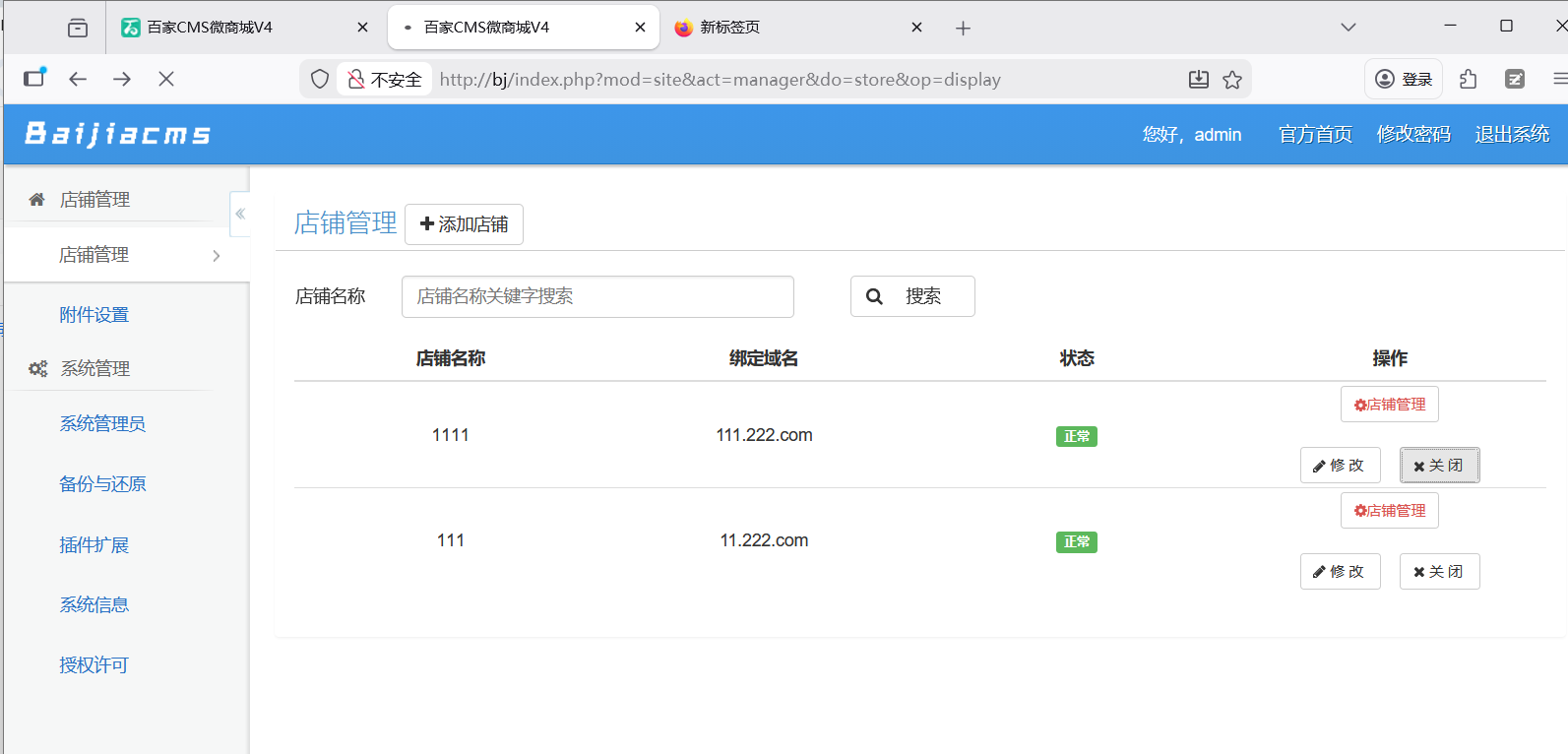

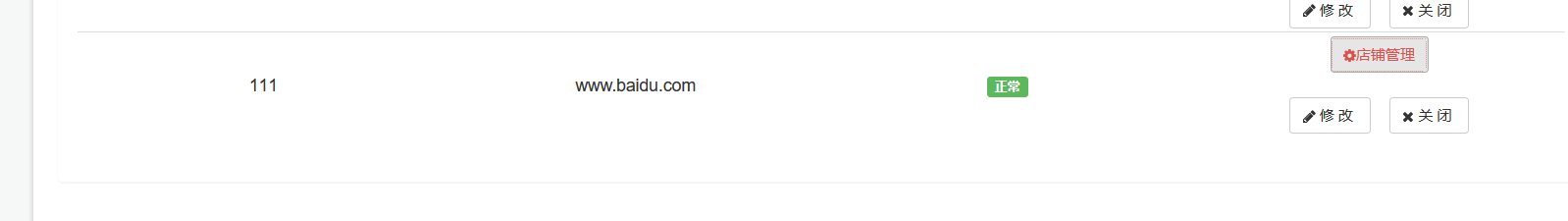

漏洞页面

删除店铺的包

换一个浏览器构造删除get包

这里他应该是有会话校验的。

代码分析

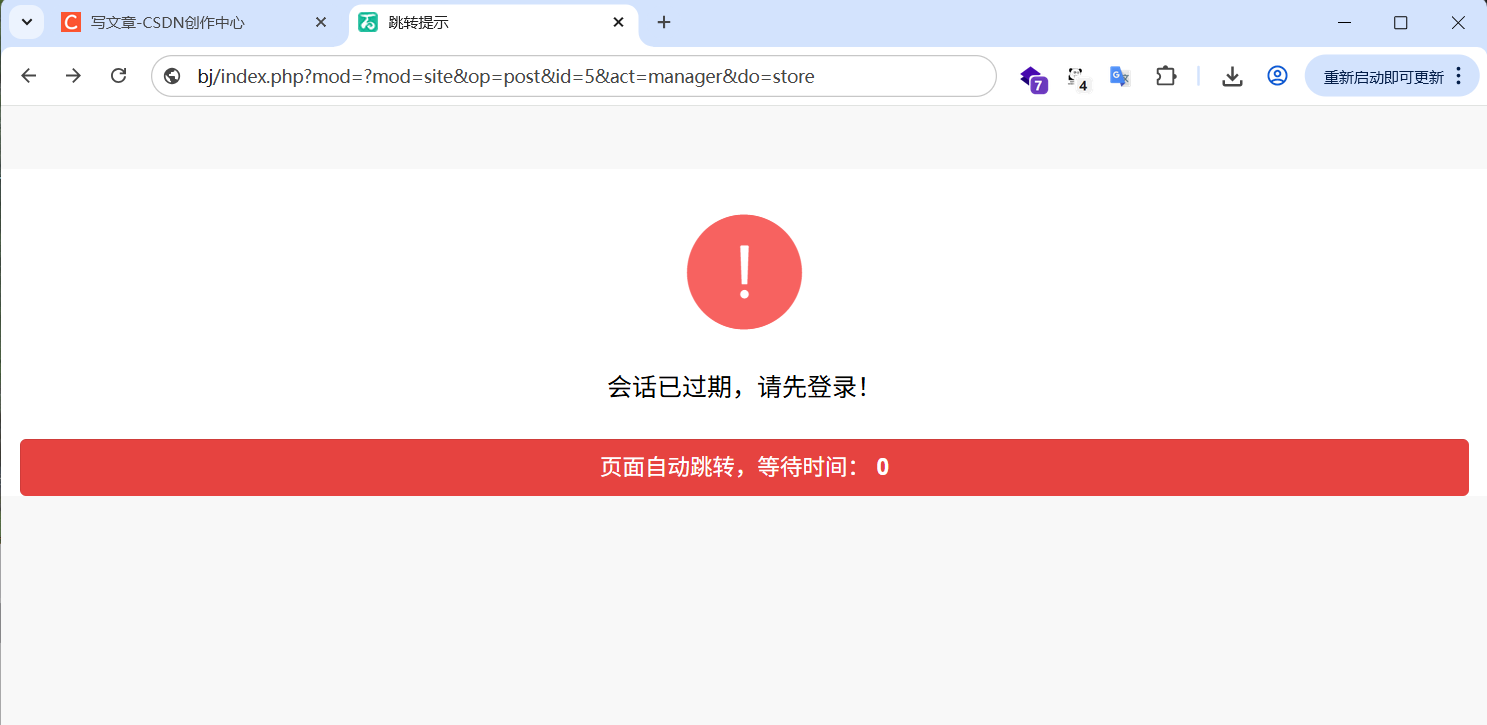

0x2重定向漏洞,失败

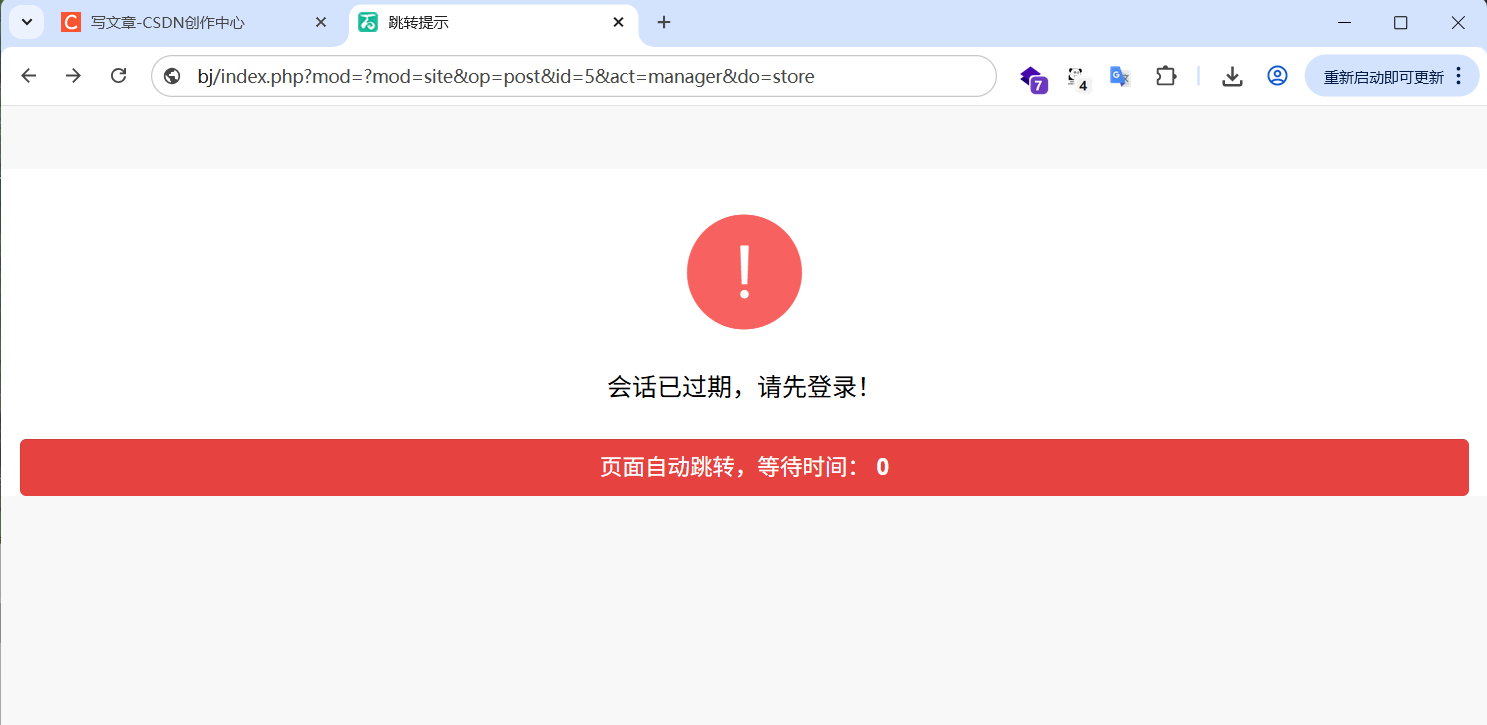

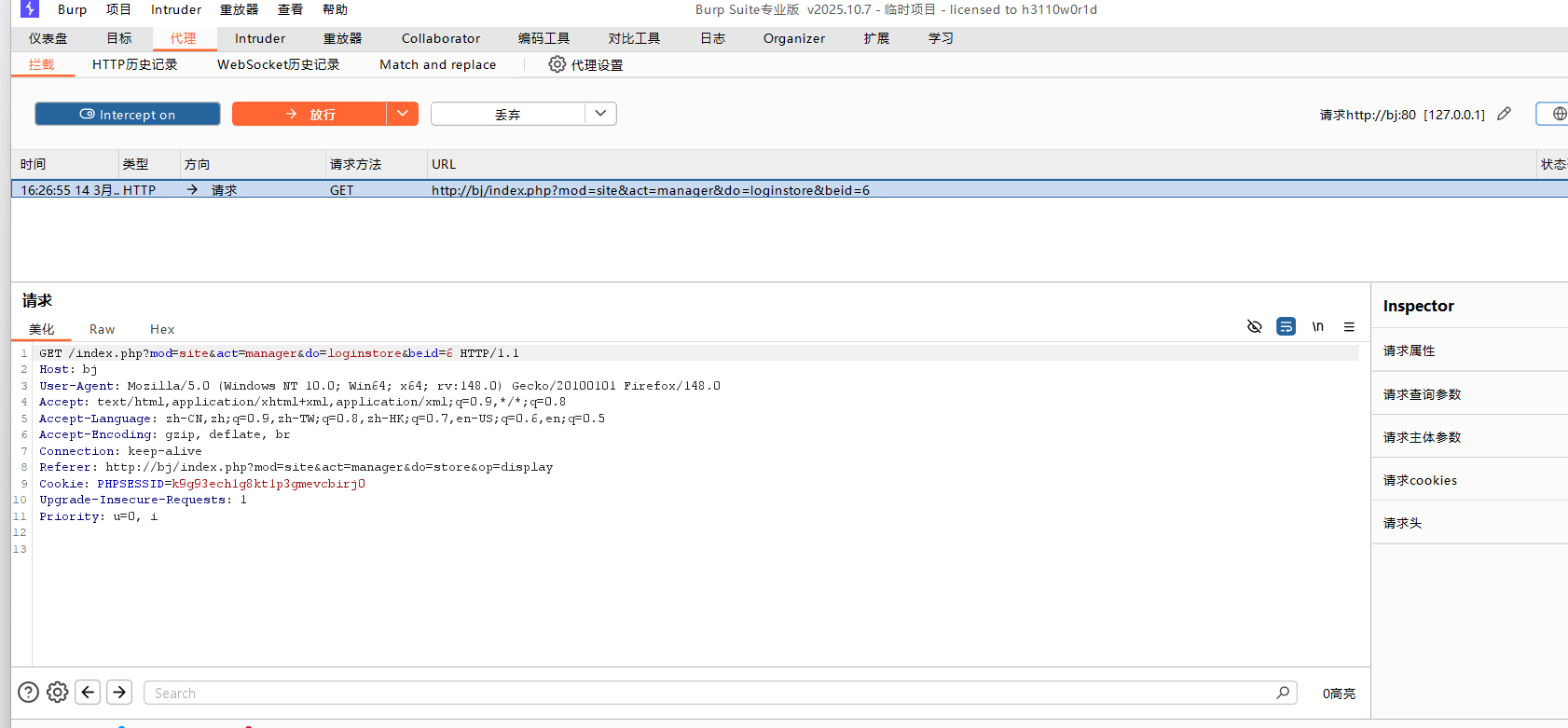

这是后台地址

http://bj/index.php?mod=site&act=manager&do=store&op=display

经过测试,我们的会话已过期。

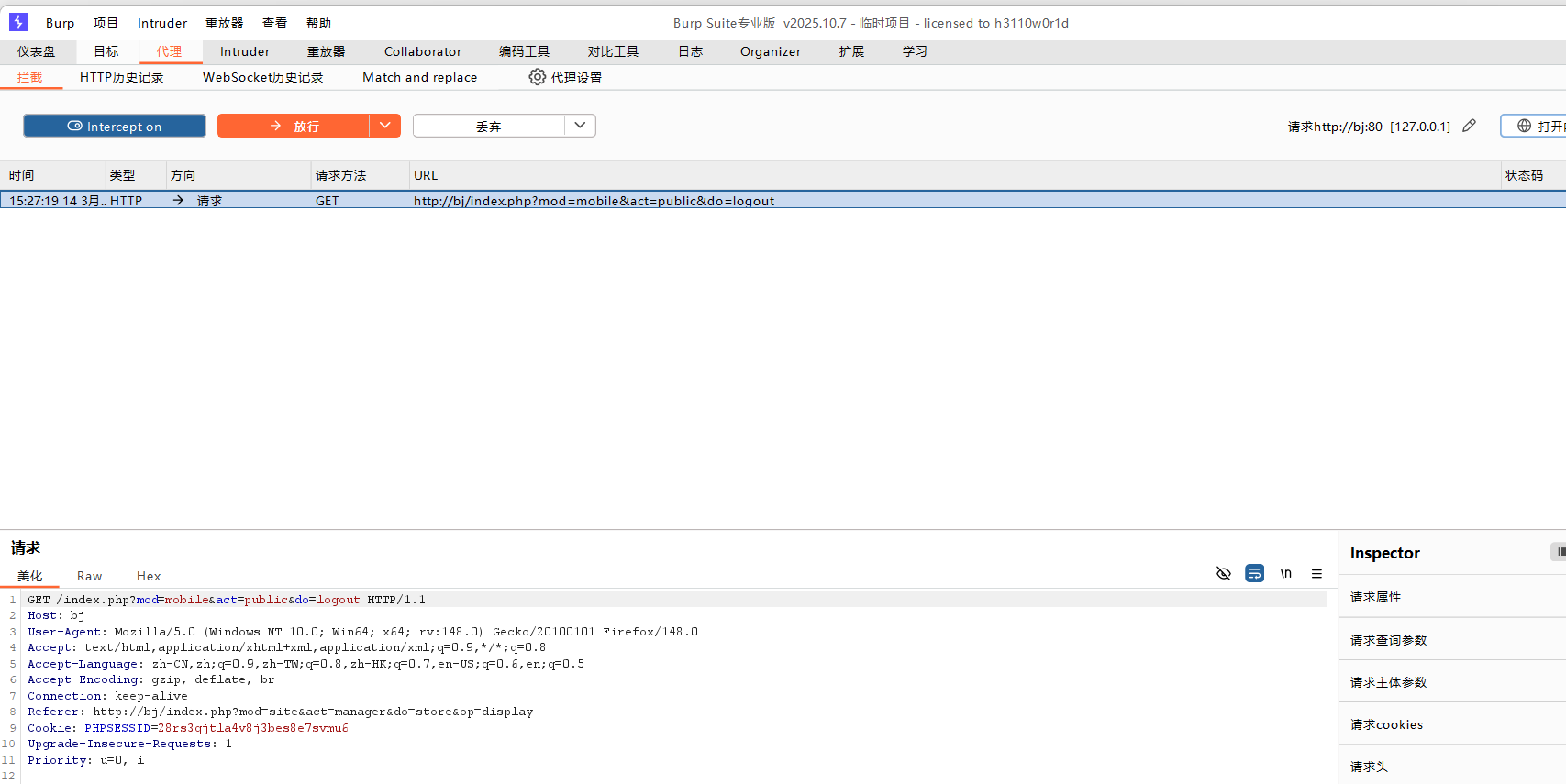

直接登录会有二次get重定向请求

改包

失败

外面做了很强的会话处理。

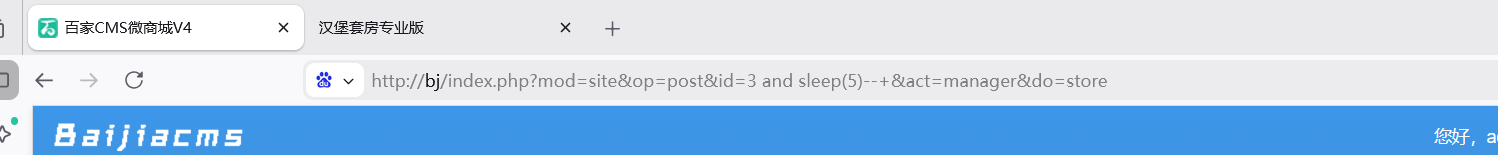

sql 未试

00x2

0x1 xss,失败

0x2 sql 未试

0x3 ssrf 失败

一通乱点和抓包黑盒什么都没发现。