HTTP 与 HTTPS 是互联网最核心的应用层协议,前者是明文传输的 "裸奔协议",后者是基于加密的 "安全协议"。从电商支付、账号登录到日常网页浏览,HTTPS 已成为主流,但很多开发者仅知道 "HTTPS 更安全",却不清楚其加密原理、与 HTTP 的底层差异,以及如何在项目中配置 HTTPS。

本文将从核心区别、加密原理、通信流程、实战配置四个维度,详细拆解 HTTP 与 HTTPS,结合代码示例让你彻底吃透两者的差异与应用。

一、HTTP 与 HTTPS 核心认知

1.1 基础定义

| 协议 | 全称 | 核心特性 | 端口 | 应用场景 |

|---|---|---|---|---|

| HTTP | 超文本传输协议(HyperText Transfer Protocol) | 明文传输、无加密、无身份验证 | 80 | 非敏感数据传输(如静态网页、公开资讯) |

| HTTPS | 超文本传输安全协议(HyperText Transfer Protocol Secure) | 加密传输、身份验证、数据完整性校验 | 443 | 敏感数据传输(如支付、登录、电商) |

1.2 核心差异(先看直观对比)

| 对比维度 | HTTP | HTTPS |

|---|---|---|

| 传输安全性 | 明文传输,数据可被窃听、篡改、伪造 | 加密传输,数据不可窃听、不可篡改、不可伪造 |

| 加密机制 | 无加密 | 基于 TLS/SSL 协议加密(对称加密 + 非对称加密 + 数字证书) |

| 端口 | 80 | 443 |

| 性能 | 无加密开销,速度快 | 加密 / 解密有开销,速度略慢(可通过优化缓解) |

| 证书 | 无需证书 | 需 CA 机构颁发的数字证书(免费 / 付费) |

| 地址栏标识 | 无特殊标识,可能提示 "不安全" | 显示锁形图标,地址栏标 "安全",部分浏览器标 HTTPS |

| 数据完整性 | 无校验,数据可能被篡改 | 基于 MAC 校验,保证数据完整 |

| 身份验证 | 无,无法确认服务器身份 | 验证服务器身份(防止钓鱼网站) |

二、HTTP 的致命缺陷:为什么需要 HTTPS?

HTTP 是 "明文协议",所有数据(包括账号、密码、支付信息)在网络中传输时,都以明文形式存在,存在三大致命风险:

2.1 窃听风险(数据泄露)

攻击者可通过抓包工具(如 Wireshark、Fiddler)截取 HTTP 传输的数据包,直接获取明文数据。示例 :用 Fiddler 抓 HTTP 登录请求,可直接看到 username=admin&password=123456 的明文。

2.2 篡改风险(数据被改)

攻击者可修改截取的 HTTP 数据包内容,再发送给目标服务器 / 客户端。示例 :将购物请求中的 price=99 改为 price=9,服务器接收后按 9 元结算。

2.3 伪造风险(钓鱼攻击)

攻击者可伪装成合法服务器,接收客户端的 HTTP 请求,骗取敏感数据。示例:伪造银行官网的 HTTP 页面,用户输入账号密码后,数据直接发送到攻击者服务器。

💡 总结:HTTP 仅保证 "数据能传",但不保证 "数据安全传";HTTPS 解决了这三大风险,是敏感场景的必选。

三、HTTPS 核心:加密原理(重中之重)

HTTPS 并非全新协议,而是 "HTTP + TLS/SSL" 的组合 ------HTTP 负责数据传输,TLS/SSL 负责数据加密、身份验证、完整性校验。

3.1 加密算法基础(先懂两个核心加密)

1. 对称加密(共享密钥加密)

- 原理 :加密和解密用同一个密钥(如 AES 算法)。

- 优点:加密 / 解密速度快,适合大量数据传输。

- 缺点:密钥传输过程中易被窃取,一旦密钥泄露,数据就会被破解。

2. 非对称加密(公钥 / 私钥加密)

- 原理:一对密钥(公钥 + 私钥),公钥加密的数据只能用私钥解密,私钥加密的数据只能用公钥解密。

- 优点:无需传输私钥,安全性高(公钥可公开)。

- 缺点:加密 / 解密速度慢,不适合大量数据传输。

3.2 HTTPS 的混合加密策略(扬长避短)

HTTPS 结合了对称加密和非对称加密的优点,流程如下:

- 非对称加密:传输 "对称加密的密钥"(解决密钥传输安全问题);

- 对称加密:传输 "实际的业务数据"(解决大量数据传输效率问题)。

3.3 数字证书:解决 "公钥伪造" 问题

如果仅用非对称加密,仍存在风险:攻击者可伪装成服务器,向客户端发送 "假公钥",客户端用假公钥加密密钥后,攻击者用自己的私钥解密,仍能获取密钥。

数字证书的作用:

- 由权威 CA 机构(如 Let's Encrypt、阿里云 CA)颁发,包含服务器公钥、服务器域名、CA 签名等信息;

- 客户端可验证证书的合法性,确认公钥确实属于目标服务器(防止公钥伪造)。

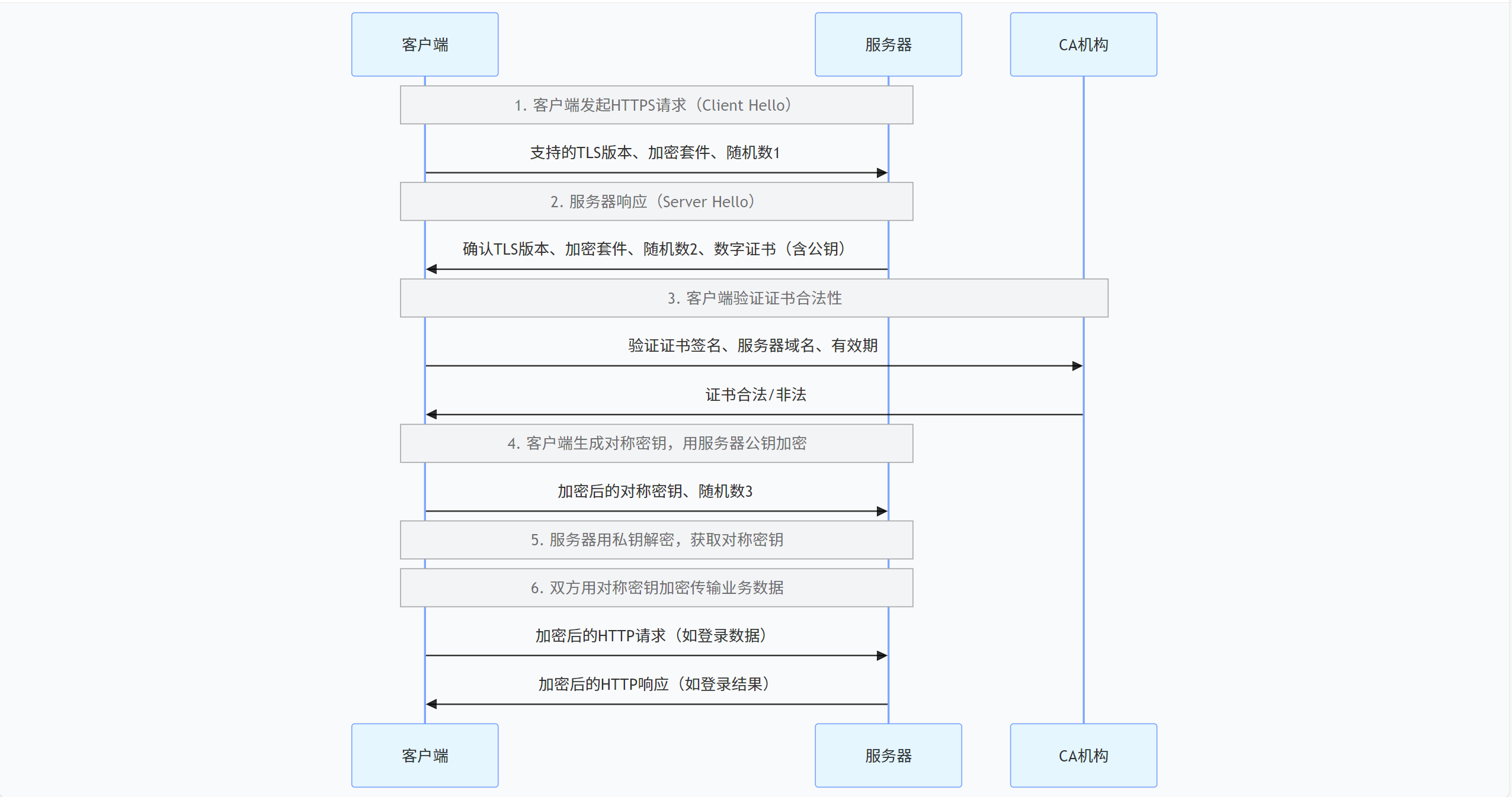

3.4 HTTPS 完整加密通信流程(一次完整的请求)

关键步骤拆解:

- Client Hello:客户端向服务器发送 "支持的 TLS 版本(如 TLS 1.3)、加密套件(如 AES+RSA)、随机数 1",告诉服务器 "我能支持这些加密方式"。

- Server Hello:服务器选择合适的 TLS 版本和加密套件,返回 "随机数 2、数字证书(含公钥)"。

- 证书验证 :客户端向 CA 机构验证证书(检查签名、域名、有效期),确认服务器身份合法。

- 若证书非法:浏览器提示 "不安全",阻止访问;

- 若证书合法:继续下一步。

- 生成对称密钥:客户端生成 "对称加密密钥(预主密钥)",用服务器公钥加密后发送给服务器,同时发送 "随机数 3"。

- 解密对称密钥:服务器用自己的私钥解密,获取对称密钥。

- 加密传输数据:客户端和服务器用 "随机数 1 + 随机数 2 + 随机数 3" 生成最终的对称密钥,后续所有 HTTP 数据都用该密钥加密传输。

💡 为什么用三个随机数?防止 "重放攻击"------ 即使攻击者截取了某次的密钥,也无法复用,因为每次请求的随机数都不同,生成的对称密钥也不同。

四、HTTP 与 HTTPS 通信流程对比

4.1 HTTP 通信流程(简单但不安全)

- 客户端向服务器发送 HTTP 请求(如

GET /index.html HTTP/1.1); - 服务器直接返回明文的 HTTP 响应;

- 无任何加密、验证步骤,数据全程明文。

4.2 HTTPS 通信流程(安全但多步骤)

- TLS 握手阶段:完成加密协商、证书验证、密钥交换(上述 1-5 步);

- HTTP 传输阶段:用对称密钥加密 HTTP 请求 / 响应数据;

- TLS 关闭阶段:结束加密连接。

💡 性能差异:HTTPS 比 HTTP 多了 TLS 握手和加密 / 解密开销,首次请求耗时略长,但可通过 "会话复用""TLS 1.3 优化""CDN 加速" 等方式缓解。

五、实战:Java 代码演示 HTTP/HTTPS 请求

5.1 核心依赖(Maven)

XML

<!-- HTTP/HTTPS 请求工具 -->

<dependency>

<groupId>org.apache.httpcomponents</groupId>

<artifactId>httpclient</artifactId>

<version>4.5.14</version>

</dependency>5.2 示例 1:发送 HTTP 请求(明文)

java

import org.apache.http.client.methods.CloseableHttpResponse;

import org.apache.http.client.methods.HttpGet;

import org.apache.http.impl.client.CloseableHttpClient;

import org.apache.http.impl.client.HttpClients;

import org.apache.http.util.EntityUtils;

/**

* 发送 HTTP GET 请求(明文传输)

*/

public class HttpDemo {

public static void main(String[] args) {

// 1. 创建 HttpClient 实例

try (CloseableHttpClient httpClient = HttpClients.createDefault()) {

// 2. 创建 HTTP GET 请求

HttpGet httpGet = new HttpGet("http://www.example.com");

// 3. 发送请求,获取响应

try (CloseableHttpResponse response = httpClient.execute(httpGet)) {

// 4. 解析响应

String result = EntityUtils.toString(response.getEntity(), "UTF-8");

System.out.println("HTTP 响应内容:" + result);

System.out.println("响应状态码:" + response.getStatusLine().getStatusCode());

}

} catch (Exception e) {

e.printStackTrace();

}

}

}5.3 示例 2:发送 HTTPS 请求(加密)

java

import org.apache.http.client.methods.CloseableHttpResponse;

import org.apache.http.client.methods.HttpGet;

import org.apache.http.conn.ssl.NoopHostnameVerifier;

import org.apache.http.conn.ssl.SSLConnectionSocketFactory;

import org.apache.http.impl.client.CloseableHttpClient;

import org.apache.http.impl.client.HttpClients;

import org.apache.http.ssl.SSLContexts;

import org.apache.http.util.EntityUtils;

import javax.net.ssl.SSLContext;

import java.security.KeyManagementException;

import java.security.NoSuchAlgorithmException;

/**

* 发送 HTTPS GET 请求(加密传输)

* 注:实际生产环境不建议忽略证书验证,此处仅为演示

*/

public class HttpsDemo {

public static void main(String[] args) throws NoSuchAlgorithmException, KeyManagementException {

// 1. 创建 SSL 上下文(忽略证书验证,仅演示)

SSLContext sslContext = SSLContexts.custom().loadTrustMaterial((chain, authType) -> true).build();

// 2. 创建 SSL 连接工厂

SSLConnectionSocketFactory sslSocketFactory = new SSLConnectionSocketFactory(

sslContext,

NoopHostnameVerifier.INSTANCE // 忽略域名验证

);

// 3. 创建 HttpClient 实例(支持 HTTPS)

try (CloseableHttpClient httpClient = HttpClients.custom()

.setSSLSocketFactory(sslSocketFactory)

.build()) {

// 4. 创建 HTTPS GET 请求

HttpGet httpGet = new HttpGet("https://www.example.com");

// 5. 发送请求,获取响应

try (CloseableHttpResponse response = httpClient.execute(httpGet)) {

// 6. 解析响应

String result = EntityUtils.toString(response.getEntity(), "UTF-8");

System.out.println("HTTPS 响应内容:" + result);

System.out.println("响应状态码:" + response.getStatusLine().getStatusCode());

}

} catch (Exception e) {

e.printStackTrace();

}

}

}💡 生产环境注意:

- 不要忽略证书验证,需配置合法的 CA 证书;

- 优先使用 TLS 1.2/1.3 版本,禁用低版本(如 SSL 3.0、TLS 1.0);

- 选择安全的加密套件(如 AES_256_GCM + RSA_2048)。

六、HTTPS 配置与优化(实战落地)

6.1 获取免费 SSL 证书

- Let's Encrypt:免费、自动续期的 CA 证书,支持主流服务器(Nginx、Apache);

- 阿里云 / 腾讯云:提供免费的 DV 证书(域名验证),适合个人 / 中小企业。

6.2 Nginx 配置 HTTPS(核心示例)

php

server {

listen 443 ssl;

server_name www.example.com; # 你的域名

# SSL 证书路径

ssl_certificate /usr/local/nginx/ssl/example.crt;

ssl_certificate_key /usr/local/nginx/ssl/example.key;

# 优化 TLS 配置

ssl_protocols TLSv1.2 TLSv1.3; # 禁用低版本

ssl_ciphers ECDHE-RSA-AES256-GCM-SHA384:ECDHE-RSA-AES128-GCM-SHA256;

ssl_session_cache shared:SSL:10m; # 会话复用,减少握手开销

ssl_session_timeout 10m; # 会话超时时间

# 强制 HTTPS(将 HTTP 重定向到 HTTPS)

if ($scheme = http) {

return 301 https://$host$request_uri;

}

# 业务配置

location / {

proxy_pass http://127.0.0.1:8080;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

}

}

# HTTP 重定向到 HTTPS

server {

listen 80;

server_name www.example.com;

return 301 https://$host$request_uri;

}6.3 HTTPS 性能优化

- 会话复用:启用 TLS 会话缓存,减少重复握手;

- TLS 1.3:相比 TLS 1.2,握手次数从 2 次减为 1 次,耗时大幅降低;

- CDN 加速:CDN 节点部署 SSL 证书,就近加密 / 解密,减少源站压力;

- OCSP 装订:提前验证证书状态,减少客户端验证证书的耗时;

- HTTP/2:与 HTTPS 配合使用,支持多路复用,提升并发性能。

七、高频面试题(HTTP vs HTTPS)

7.1 HTTPS 是如何保证数据安全的?

答:HTTPS 结合了对称加密、非对称加密、数字证书三大机制:

- 非对称加密传输对称密钥,解决密钥安全问题;

- 对称加密传输业务数据,保证传输效率;

- 数字证书验证服务器身份,防止公钥伪造;

- 同时通过 MAC 校验保证数据完整性,防止篡改。

7.2 HTTPS 为什么需要两次握手(TLS 握手)?

答:TLS 握手的核心是 "协商加密方式、验证服务器身份、交换对称密钥",需要两次交互:

- 客户端发送支持的加密套件和随机数;

- 服务器返回证书、选定的加密套件和随机数;

- 客户端验证证书后,发送加密的对称密钥;

- 服务器解密后,双方确认加密方式(TLS 1.3 优化为 1 次握手)。

7.3 HTTP 重定向到 HTTPS 的方式有哪些?

答:常见方式:

- Nginx/Apache 配置 301 重定向(永久重定向,推荐);

- 后端代码中判断协议,返回 301/302 重定向;

- 使用 HSTS 协议(强制浏览器仅用 HTTPS 访问)。

7.4 HTTPS 性能比 HTTP 差,为什么还被广泛使用?

答:虽然 HTTPS 有加密开销,但:

- 安全性是刚需(尤其是支付、登录等场景);

- 优化手段(会话复用、TLS 1.3、CDN)可大幅降低性能损耗;

- 搜索引擎优先收录 HTTPS 网站,提升 SEO 排名;

- 浏览器对 HTTP 网站标记 "不安全",影响用户体验。

7.5 数字证书的作用是什么?如何验证证书合法性?

答:数字证书的核心作用是验证服务器身份,防止公钥伪造。验证流程:

- 客户端获取服务器证书后,检查证书的域名、有效期;

- 用 CA 机构的公钥验证证书的签名(确保证书未被篡改);

- 若证书链合法、未过期、域名匹配,则验证通过。

八、总结

HTTP 与 HTTPS 的核心差异在于 "安全性",总结关键要点:

- HTTP:明文传输,无加密、无验证,适合非敏感数据,端口 80;

- HTTPS:基于 TLS/SSL 加密,解决窃听、篡改、伪造三大风险,端口 443;

- 加密原理:混合使用对称加密(高效)和非对称加密(安全),数字证书保证身份合法;

- 实战落地:需配置 SSL 证书,优先使用 TLS 1.3 + HTTP/2,通过优化降低性能损耗。

如今 HTTPS 已成为互联网的标配,掌握其原理和配置,不仅能应对面试,更能在实际项目中保障数据安全。