文章目录

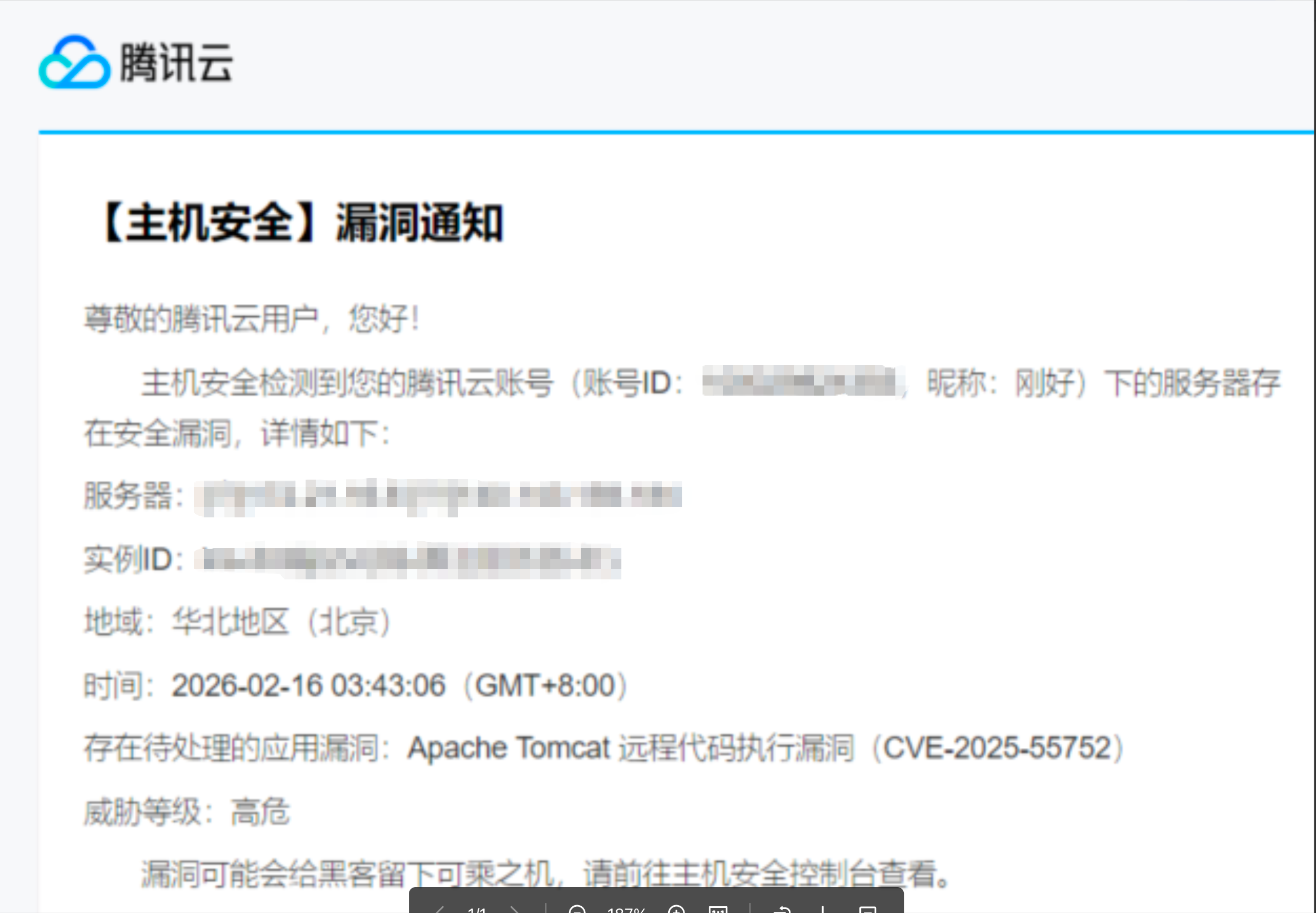

一、漏洞发现

二、漏洞描述

近日,奇安信CERT监测到官方修复Apache Tomcat RewriteValve 路径遍历漏洞(CVE-2025-55752),该漏洞产生于在 Apache Tomcat 的 RewriteValve 组件中,由于 URL 规范化与解码操作的执行顺序存在缺陷,导致攻击者能够突破安全路径限制,直接访问受保护的 /WEB-INF/ 或 /META-INF/ 敏感目录。如果同时启用了 PUT 请求或 WebDAV 功能,则攻击者可以上传恶意 JSP 文件并通过路径遍历执行,从而造成远程代码执行。目前该漏洞PoC和技术细节已在互联网上公开,鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

利用条件

1、开启 RewriteValve 重写配置:org.apache.catalina.valves.rewrite.RewriteValve;

2、能否利用要看具体的 RewriteValve 重写规则;

3、启用 PUT 功能或 WebDav 才有可能实现远程代码执行。

02 影响范围

影响版本

bash

11.0.0-M1 <= Apache Tomcat < 11.0.11

10.1.0-M1 <= Apache Tomcat < 10.0.45

9.0.0-M1 <= Apache Tomcat < 9.0.109三、解决措施

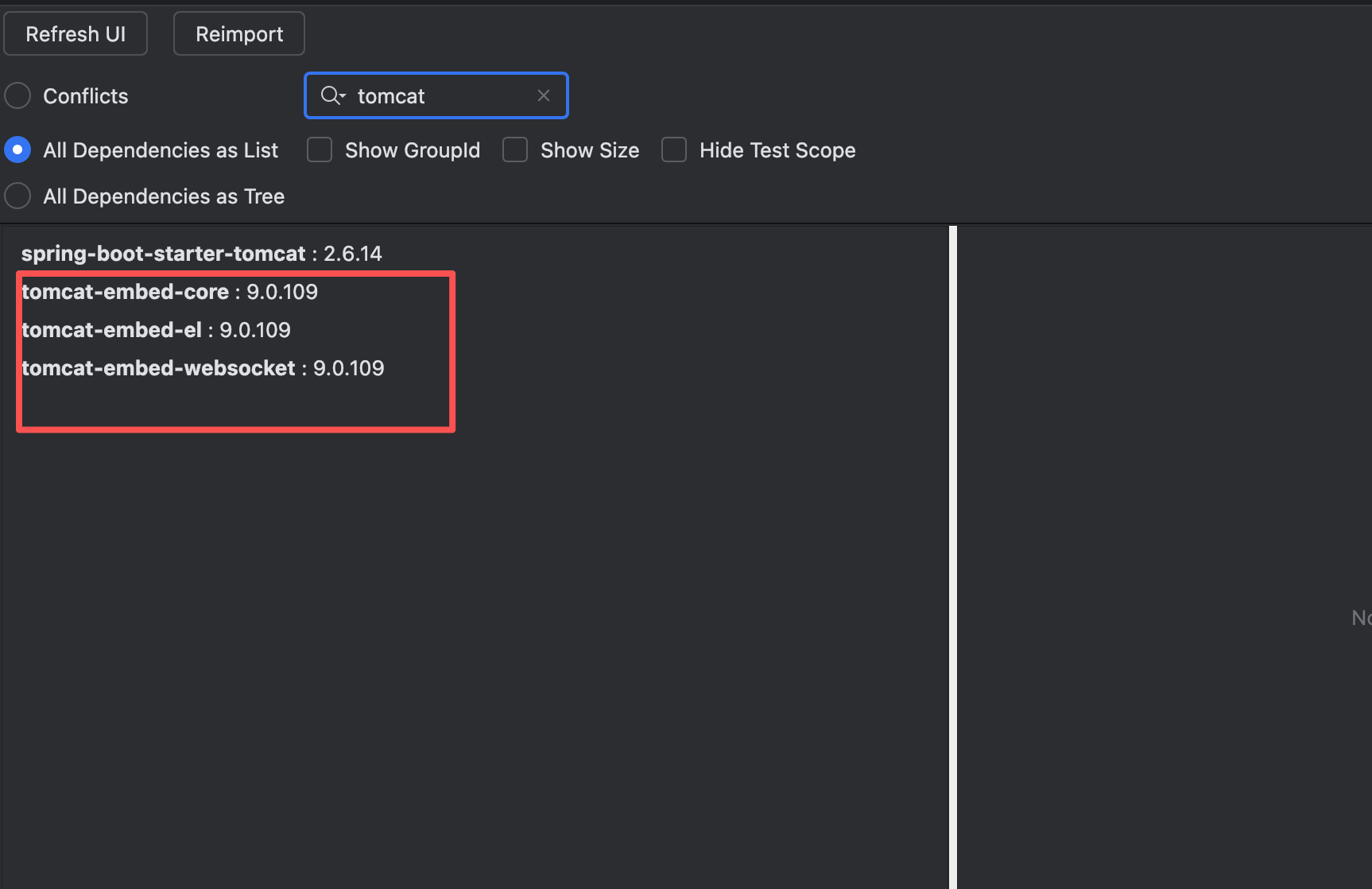

目前大部分的JAVA应用都是采用的SpringBoot的进行开发,Spring Boot 使用的是 内嵌式 Tomcat (Embedded Tomcat),Tomcat 作为一个 JAR 包依赖库,直接打包在你的 your-app.jar 文件内部。

- 确认tomcat版本号

- 修改pom.xml文件中 版本或 <spring-boot.version> 属性。

xml

<parent>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-parent</artifactId>

<!-- 升级到最新的安全版本,例如 2.7.18+ 或 3.2.11+ (具体需查Spring Boot发布说明) -->

<!-- 建议去 spring.io 查看哪个版本包含了 Tomcat 9.0.109+ -->

<version>3.2.12</version>

<relativePath/>

</parent>如果不想升级整个 Spring Boot 大版本,也可以强制覆盖 Tomcat 依赖版本:

xml

<properties>

<tomcat.version>9.0.109</tomcat.version> <!-- 强制指定安全版本 -->

</properties>或者应用是这样以springboot依赖的形式

xml

<!-- SpringBoot的依赖配置-->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-dependencies</artifactId>

<version>2.6.14</version>

<type>pom</type>

<scope>import</scope>

</dependency>如果不想将spring-boot-dependencies 整体升级,我们可以单独覆盖tomcat

xml

<!--基于 Apache Tomcat RewriteValve路径遍历漏洞 CVE-2025-55752 -->

<dependency>

<groupId>org.apache.tomcat.embed</groupId>

<artifactId>tomcat-embed-core</artifactId>

<version>9.0.109</version>

</dependency>

<dependency>

<groupId>org.apache.tomcat.embed</groupId>

<artifactId>tomcat-embed-el</artifactId>

<version>9.0.109</version>

</dependency>

<dependency>

<groupId>org.apache.tomcat.embed</groupId>

<artifactId>tomcat-embed-websocket</artifactId>

<version>9.0.109</version>

</dependency>

重新打包部署应用就可以了