工具介绍

PaperLab: OSCP 纸上推演靶场

"纸上得来亦不浅,赛博沙盘定乾坤。"

PaperLab 是一款基于大语言模型 (LLM) 的网络安全纸上推演靶场生成工具。

它的核心逻辑是提取真实的 OSCP/HTB 通关笔记(Markdown 格式),通过特定的 Prompt 工程进行逻辑重构与变异,最终生成具有严密逻辑链的全新虚拟靶机情报,供安全研究员和学生进行**"不插电"**的渗透思路推演。

界面预览

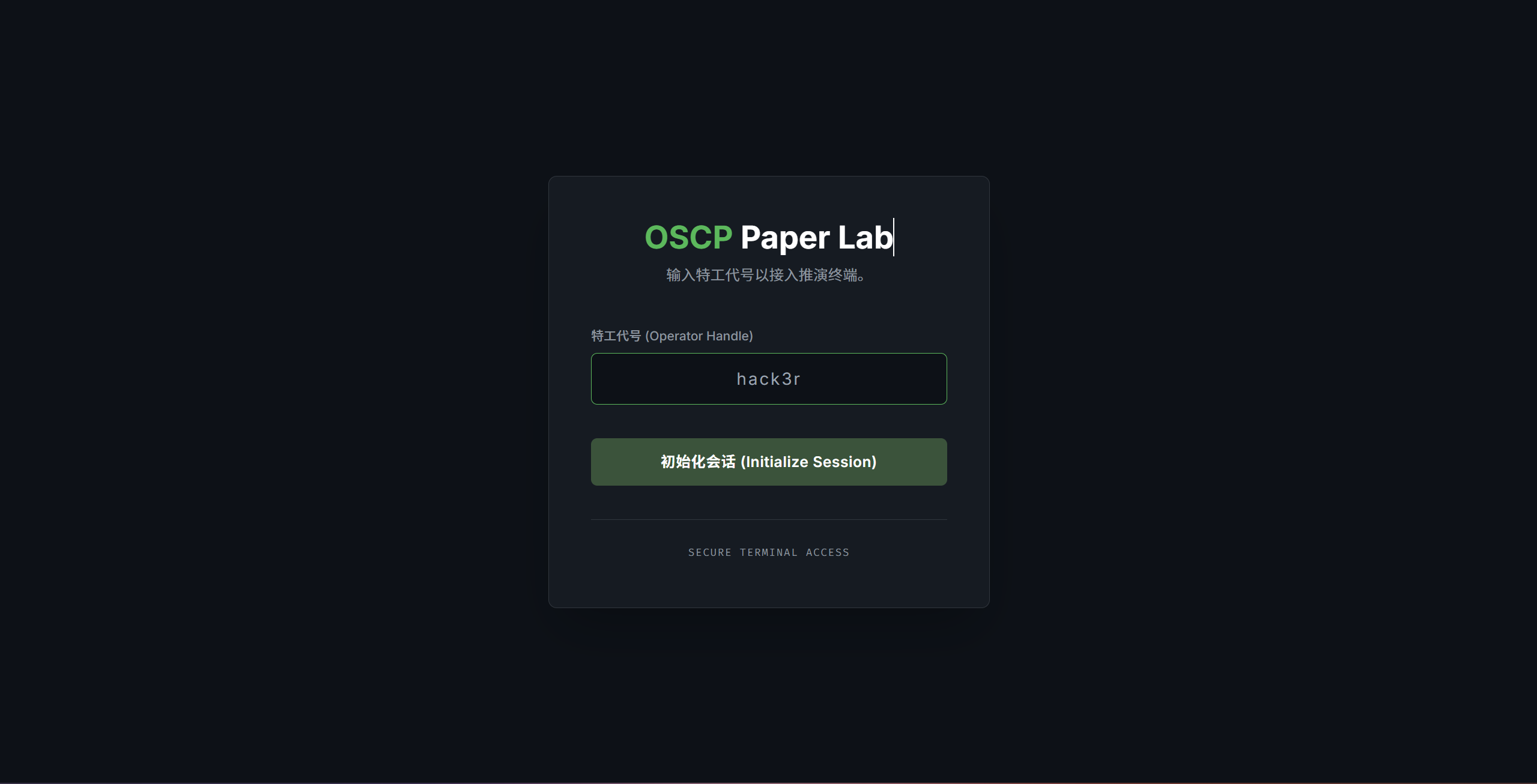

首页图:

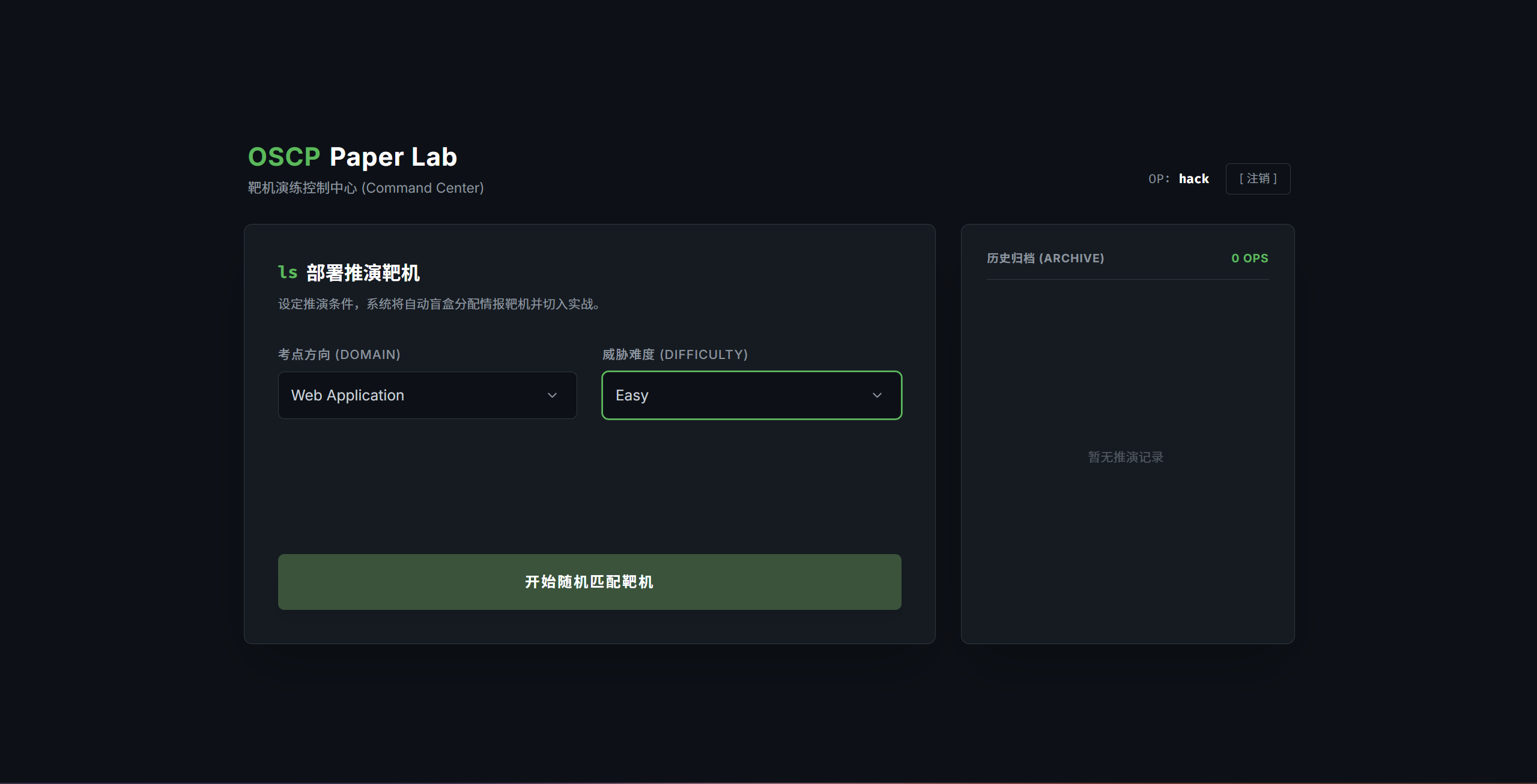

靶机选择图:

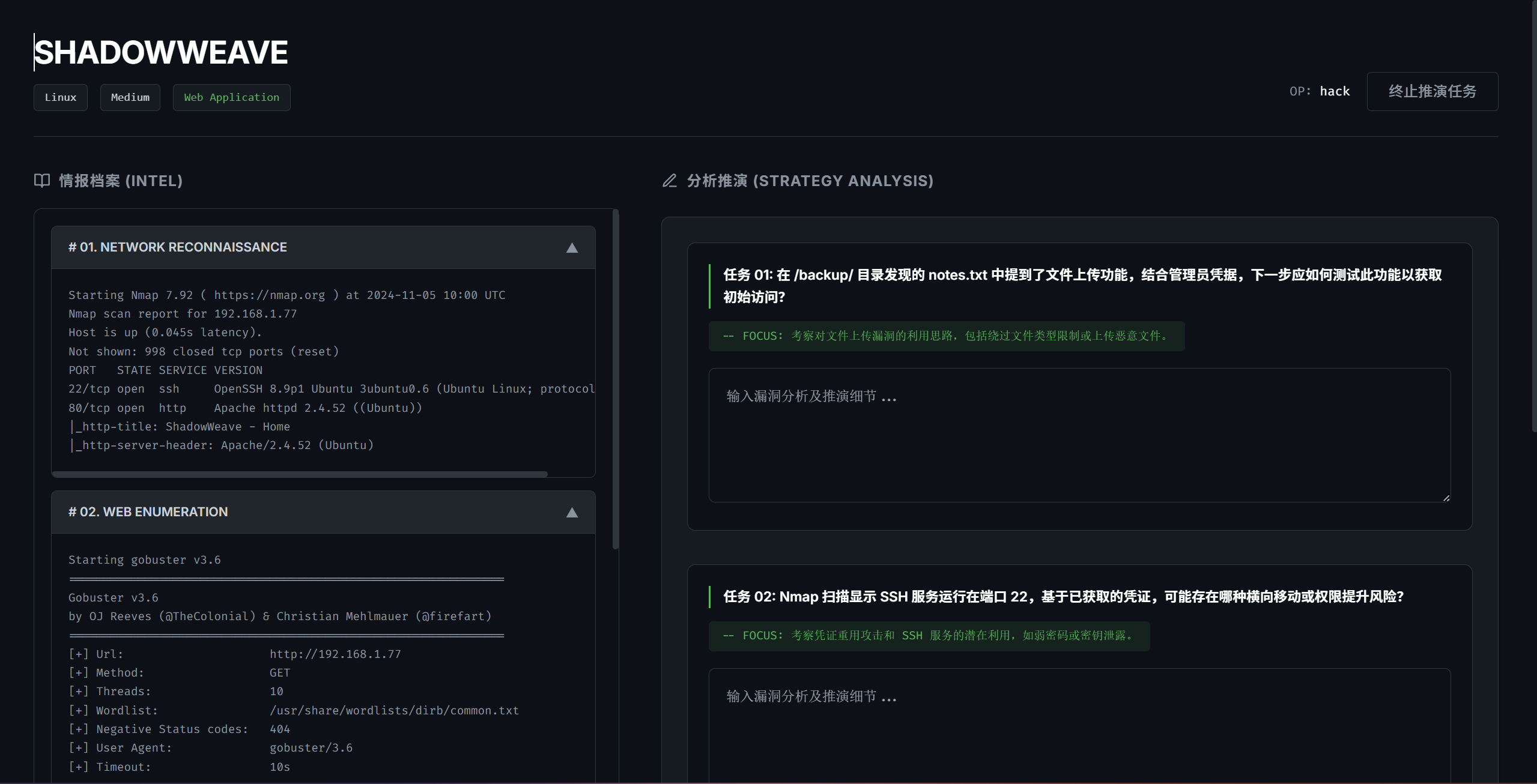

终端推断:

LLM模型批阅:

核心特性

- 多维度环境变异 (Context Mutation):支持端口替换、入口点变更、提权手法替换、假情报注入(Rabbit Hole)以及 OS 类型反转。基于同一份母体笔记,可生成多条截然不同的攻击路径。

- 高仿真终端日志伪造:拒绝大白话总结。强制输出纯英文终端原生日志格式(如 Nmap, Gobuster, smbclient 等),并真实还原明文凭据和扫描特征。

- 攻击链无痕截断:在情报搜集阶段精准截断,保留推演悬念,绝不泄露后续的漏洞利用和提权步骤。

- LLM 容错与自动重试机制:针对大模型偶发的 JSON 格式化错误(如特殊字符未转义),底层架构内置了 3 次自愈重试机制,保障批量生成时的代码健壮性。

- 动态靶机命名与防冲突 :内置历史字典黑名单,动态生成类似

Spectre,Obsidian等代号,避免数据库记录碰撞与覆写。

快速开始

本项目自带一个包含示例靶机的 paperlab.db,需要自行在mian.py配置DeepSeek API即可直接运行体验:

1. 启动 Demo 终端

安装模块

cmd

python -m pip install -r requirements.txt启动服务

bash

uvicorn main:app --reload main.py随后在浏览器中访问 127.0.0.1:8000,输入任意Nick Name代号即可接入推演终端。

2. 生成自定义靶机

如需接入自己的 Markdown 笔记并生成全新题库:

-

将现有的渗透测试笔记(

.md格式)放入md/目录。 -

打开

build.py配置你自己的 DeepSeek API Key并运行python build.py

工具下载

https://github.com/cxtwit/PaperLab