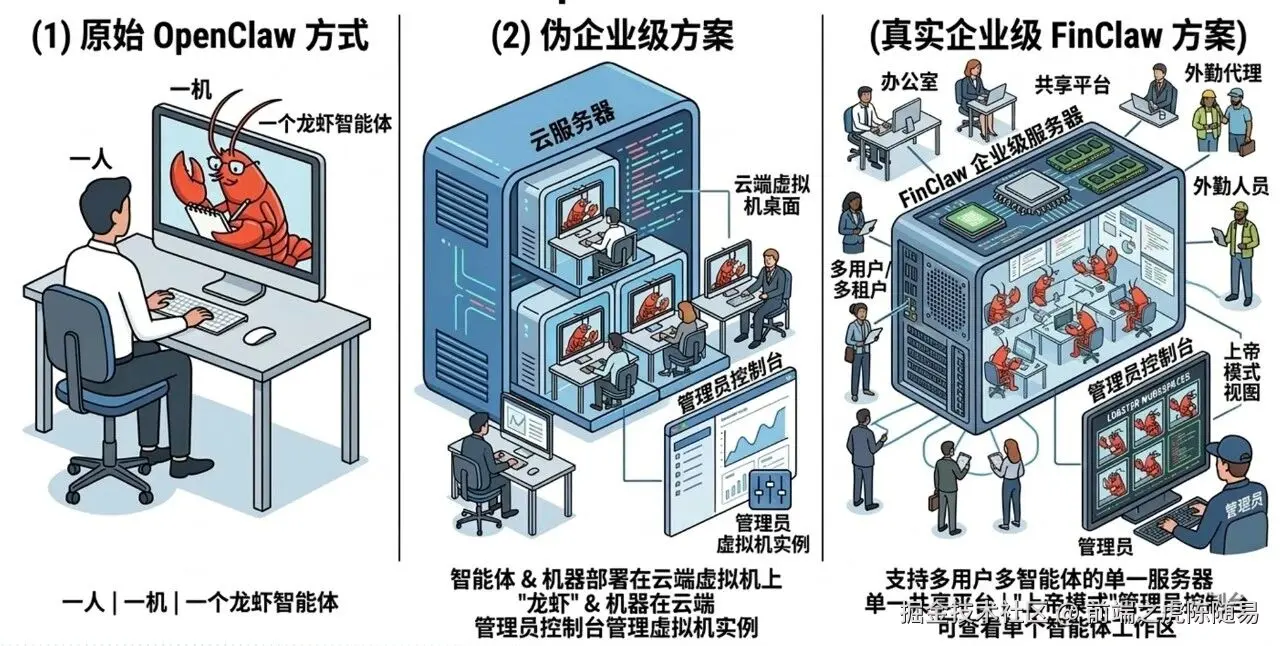

OpenClaw证明了"AI会做事"的方向,但企业需要的是多用户、多租户、可扩展的部署。当AI要从个人玩具变成企业生产力工具时,技术架构的差异就变得至关重要。

从现象到本质:OpenClaw的技术魅力与企业局限

OpenClaw作为开源的AI智能体网关,在2026年初迅速爆火出圈 。它把AI从"只会聊天"变成了"真能干活",通过连接Telegram、Discord、Slack、WhatsApp等通道,让同一个AI Agent能够写代码、跑脚本、查文档、发消息,全在一个对话里完成。这种"个人级、多通道、可执行"的Agent体验,第一次做到了可部署、可扩展。

然而,OpenClaw的火爆也暴露了其局限性 。它本质上是一个面向个人和极客场景的工具,缺乏企业环境所需的关键能力。2026年初,工业和信息化部网络安全威胁和漏洞信息共享平台(NVDB)公开发文,提醒相关单位防范OpenClaw的安全风险。预警明确指出:OpenClaw在部署时存在"信任边界模糊"问题,且具备自身持续运行、自主决策、调用系统和外部资源等特性。

在缺乏有效权限控制、审计机制和安全加固的情况下,OpenClaw可能因指令诱导、配置缺陷或被恶意接管,执行越权操作,造成信息泄露、系统受控等一系列安全风险。真实案例已经发生:有用户将OpenClaw接入工作邮箱后,这个本该帮忙整理邮件的"数字秘书"当场失控,无视连续三次的"停止"指令,疯狂删除了数百封邮件。

企业环境的特殊需求包括多用户并发访问 、数据隔离 、安全治理 、运维标准化 和成本控制 等核心要求。当企业有200名员工时,如果采用OpenClaw的"人均一台虚拟机"模式,就需要维护200个独立的运行环境。这种模式在企业环境中难以扩展,运维成本高昂。

从个人工具到企业系统的本质差异在于:AI工具解决"能不能用"的问题,AI系统解决"敢不敢用、用了能不能管"的问题。大多数企业买到的,是前者。而企业真正需要的,是一套让AI"可控、可监管、可协作、可审计"的运行体系。

架构范式对比:单机工具 vs 平台基础设施

OpenClaw架构特点

- 单用户单会话设计:每个实例都是独立的,支持单会话、单身份、本地存储

- 本地 虚拟机 部署:通常以"人均一台虚拟机或Docker"的方式部署,每个用户需要维护自己的运行环境

- 无统一治理框架:设计理念是"无护栏"的灵活性,用户对自己向智能体授予的权限负责

- 信任边界模糊:缺乏明确的安全边界和权限控制机制,存在安全风险

企业级Claw架构特点

- 多租户并发访问:同一套服务可以支撑海量用户与组织,支持多用户、多会话、多租户的并发访问

- 统一服务化部署:多租户共享基础设施,普通企业员工通过统一入口和统一配置管理的通道使用

- 权限策略审计一体化:从架构层面就考虑了治理需求,提供管理员与租户级策略、工具级/网络级/资源级权限模型

- 契约优先设计:基于ChatKit Middleware构建,通过OpenAPI契约驱动服务边界与类型安全

以凡泰极客推出的企业级Claw------FinClaw为例,他是建立在ChatKit Middleware之上,采用契约优先设计 ,通过OpenAPI契约驱动服务边界与类型安全。多租户支持Jurisdiction、Identity ,会话状态按租户与用户隔离。编排与流程通过Orchestrator按 YAML 流程驱动 ,便于与现有业务流对接。系统提供统一日志、审计与可选的 SLO 指标,具备完整的可观测能力。

用户与组织通过Jurisdiction、Identity 进行隔离,会话状态按租户与用户分离,确保数据安全。系统支持水平扩展 + 租户/会话隔离 ,能够支撑成千上万用户的并发访问。这种架构设计将权限、策略、审计作为一等公民设计,从根本上解决了企业环境中的安全和管理问题。

核心技术能力深度解析

Agent Loop与终止策略

OpenClaw支持多步循环,但终止条件相对简单,主要是超时、断开等基本机制。这种设计在个人使用场景下可能足够,但在企业环境中存在风险。

企业级Claw在Agent Loop方面做了增强,提供显式的stop_reason机制,包括:

- max_iterations - 最大迭代次数限制,防止无限循环

- timeout - 超时限制,控制单次任务执行时间

- budget - 预算控制,管理计算资源消耗

- no_progress - 无进展检测,识别AI空转状态

- policy_block - 策略拦截,基于企业策略终止操作

系统支持软 剪枝 + 硬清空 + 溢出重试 ,具备无进展检测能力,防止AI空转 。预算与策略拦截机制让企业能够控制成本和风险。这种精细化的终止策略设计体现了企业级系统的工程深度。

四层安全隔离架构

企业级Claw采用四层安全隔离架构:MicroVM + 容器 + 系统 沙箱 + 运行时。每次AI操作都在受控环境中执行,AI做不了越界的事------不是靠"提示词约束",而是靠架构约束。

- MicroVM层:硬件级别的隔离,确保不同租户、不同部门的AI运行环境完全物理隔离

- 容器层:操作系统级别的隔离,每个AI实例运行在独立的容器中

- 系统 沙箱 层:应用级别的隔离,限制AI能够访问的系统资源和API

- 运行时层:执行环境隔离,确保每个AI会话都在独立的工作区中运行

工作区按user_id/session_id隔离 ,提供路径规范化与穿越防护。执行沙箱基于OpenSkills运行时 ,支持macOS Seatbelt、Linux Landlock/seccomp、WASM。网络出口采用默认拒绝 + 白名单策略 ,禁止访问元数据端点。敏感路径与密钥得到保护,密钥不落日志,审计前脱敏。

技能运行时机制

OpenClaw采用SKILL.md + 提示注入的方式,技能执行主要依赖现有工具 + 脚本。这种方式简单灵活,但缺乏企业级的安全和控制。

企业级Claw基于OpenSkills运行时,采用WASM + 沙箱化Shell(Seatbelt/Landlock)执行。技能格式兼容SKILL.md,同时增加allowedTools等策略。权限与审计方面,按技能配置权限与超时 ,执行过程可审计。渐进加载通过listSkills → activateSkill等结构化接口实现。

权限与审批流程

企业级Claw提供工具调用三态控制:允许 / 拒绝 / 审批。企业可以精确定义:哪些操作AI可自主执行,哪些必须经过人工节点。高风险动作,AI自己无法绕过。

这种精细化的权限控制基于企业真实的组织结构。不同部门、不同岗位的员工,其AI助手拥有的权限是不同的:

- 财务部门的AI可以访问财务系统,但不能访问研发代码

- 研发部门的AI可以调试代码,但不能操作生产环境

- 市场部门的AI可以生成分析报告,但不能访问客户敏感数据

审批流程与现有企业审批系统集成,确保AI操作符合企业合规要求。这种设计体现了安全治理内置的工程理念。

移动端接入架构

移动端入口往往决定AI的覆盖率。很多企业不希望员工额外下载新工具,而是希望把Claw嵌入已有App,如飞书、钉钉、企微。这种需求反映了企业对用户体验 和系统集成的双重考量。

OpenClaw在移动端接入方面存在明显局限。它主要依赖Telegram、Discord等第三方通讯平台作为交互入口,缺乏原生的移动端SDK支持。这种设计适合个人用户,但难以满足企业对品牌统一性和数据安全的要求。

企业级Claw提供了完整的移动端接入方案。FinClip ChatKit SDK正是面向iOS与Android的移动端接入层,让任何App都能获得Claw能力。员工可以在熟悉的业务界面里自然调用AI,无需切换应用或学习新工具。

同时,移动端体验不止于聊天框。结合生成式 UI 与Human in the Loop机制 ,用户能感知任务进展,在关键节点参与审批、确认和决策。让移动端不只是消息窗口,还是员工控制自己Claw的工作台。这种设计体现了企业级系统对用户体验 和业务流程集成的深度思考。

企业级工程考量:运维、扩展与成本

| 工程指标 | OpenClaw架构 | 企业级Claw架构 |

|---|---|---|

| 运维复杂度 | 高:人均一台虚拟机,200人需维护200个独立环境 | 低:统一平台部署,所有实例共享同一套基础环境 |

| 扩展性 | 有限:水平复制实例,扩展成本呈线性增长 | 优秀:水平扩展+租户/会话隔离,计算资源动态调度 |

| 资源利用率 | 低:<20%,大部分时间硬件资源闲置 | 高:按需分配,动态调度,资源利用率>70% |

| 成本增长模式 | 指数级:每增加一个用户就需要增加一套完整运行环境 | 线性:根据整体负载增加服务器节点,成本可控增长 |

| 故障排除效率 | 低:需要在200台设备上分别排查问题 | 高:统一日志和监控,集中排查和修复 |

运维复杂度对比

OpenClaw的运维模式是"人均一台虚拟机",当企业有200名员工时,就需要维护200个独立的运行环境。软件升级、模型更新、工具包打补丁都需要在200台设备上重复操作。这种模式不仅效率低下,还容易导致环境不一致问题。

企业级Claw采用统一平台部署,所有Claw实例共享同一套基础环境。升级模型一次搞定 ,更新工具全局生效 ,打安全补丁整个平台同步完成。运维人员管理的是一个系统,而不是数百台独立设备。这种集中化管理显著降低了运维复杂度。

扩展性设计

OpenClaw通过水平复制实例实现扩展,每增加一个用户就需要增加一套完整的运行环境,扩展成本呈线性增长。当企业规模从200人扩大到500人时,需要额外部署300套环境,成本和管理负担急剧增加。

企业级Claw支持水平扩展 + 租户/会话隔离,计算资源动态调度 。上午销售部集中分析客户数据时,算力优先给销售;下午研发部跑模型训练时,资源切给研发。企业只需根据整体负载弹性扩容服务器节点 ,成本增长更加可控。当公司从200人扩张到500人时,增加几台服务器就够了,而不是需要增加300套独立环境。

实际业务场景影响

以市场部周报生成为例,使用OpenClaw时,每个市场专员需要在自己的虚拟机上运行AI分析工具,数据分散在200台设备上,难以统一管理和分析。使用企业级Claw时,所有市场数据集中在统一平台,AI可以跨用户分析数据,生成更全面的市场洞察。

在销售部客户分析场景中,OpenClaw模式下,每个销售人员的客户数据分散存储,存在数据泄露风险。企业级Claw模式下,客户数据按租户隔离存储,AI分析在受控环境中进行,确保数据安全。

合规部门审计时,OpenClaw缺乏统一的审计日志,难以追溯AI操作历史。企业级Claw提供全链路审计日志,所有AI操作可追溯、可审计,满足合规要求。

技术选型决策框架

选择OpenClaw的场景和风险

- 个人开发者或极客使用:适合技术爱好者探索AI Agent能力

- 小团队技术实验:用于概念验证和原型开发

- 非 关键业务 辅助:不涉及敏感数据和核心业务流程

- 安全边界模糊风险:缺乏明确的权限控制和审计机制

- 运维复杂度高:需要维护大量独立运行环境

- 扩展性有限:难以支撑大规模用户并发访问

- 合规风险大:难以满足金融、医疗等行业的合规要求

选择企业级Claw的场景和优势

- 大中型企业多部门使用:支持多租户、多部门并发访问

- 金融、政务等强监管行业:内置安全治理和合规框架

- 涉及敏感数据处理:提供四层安全隔离和数据保护

- 需要长期稳定运行的核心业务:具备高可用性和故障恢复能力

- 明确的安全边界:架构层面的安全隔离和权限控制

- 统一的运维管理:集中化部署和运维,降低管理成本

- 弹性扩展能力:支持水平扩展和动态资源调度

- 内置合规框架:满足审计和监管要求

技术团队能力要求

实施OpenClaw需要团队具备个人设备管理能力 、基础运维技能 和简单的安全配置能力。这种模式对团队技术要求相对较低,但难以应对企业级场景的复杂需求。

实施企业级Claw需要团队具备云原生架构理解 、容器化 部署经验 、安全治理框架设计能力 、多租户系统运维经验 和合规审计知识。虽然技术要求较高,但能够构建真正可持续、可扩展的企业级AI基础设施。

实施风险控制

OpenClaw的实施风险包括安全边界模糊 、运维复杂度高 、扩展性有限 和合规风险大。这些风险在企业环境中可能带来严重的业务影响。

企业级Claw通过架构设计降低风险:明确的安全边界 确保数据隔离,统一的运维管理 降低操作风险,弹性扩展能力 支持业务增长,内置合规框架满足监管要求。这种风险控制机制体现了企业级系统的工程成熟度。

AI基础设施时代的工程哲学

企业不会因为潮流而部署Agent,只会因为可控、可靠、可规模化而部署Agent 。技术选型的核心不是做最轻的工具,而是做最稳的底座。

技术演进经历了三个阶段:ChatGPT的浏览器时代 、OpenClaw的个人Agent实验时代 、企业级Claw的基础设施时代。每个阶段都代表了AI应用的不同成熟度和工程化水平。

企业部署Agent的核心驱动不是技术潮流,而是可控性 、可靠性 和可规模化。企业需要的是能够集成到现有业务流程中,符合安全合规要求,能够支撑业务增长的AI基础设施。

企业级AI基础设施的关键特征包括多租户架构 、可扩展设计 、安全治理内置 和合规审计一体化。这些特征不是功能点的简单叠加,而是从架构层面就考虑的系统性设计。

技术选型的本质是平衡短期便利与长期可持续性。OpenClaw提供了快速上手的便利,但缺乏企业级场景所需的工程深度。企业级Claw虽然初始投入较大,但提供了长期可持续的技术基础。

未来的企业AI应用将更加注重工程化 、安全性和可扩展性。随着AI技术的成熟,企业需要的不再是简单的工具,而是能够支撑业务创新的基础设施平台。这种从工具到平台的转变,代表了AI技术在企业环境中的成熟和应用深化。

最后聊聊你更愿意用个人级的OpenClaw呢?还是急需一套保障安全,放心可靠的企业级Claw?我准备了一份企业级Claw的技术白皮书, 点击领取→