声明

本文仅作学习使用,将本文介绍的方法用于任何非法或未授权活动并造成危害的,使用者应对其自身行为承担全部法律责任,与本人无关概不负责。

Hashcat 支持数百种哈希算法,能够通过多种智能攻击方式,高效地测试密码强度。

特点

-

高速:速度远超传统工具。

-

全面:支持超过 300 种哈希算法,包括常见的 MD5、SHA 家族、NTLM,以及较难的 bcrypt、Argon2 等。

-

攻击模式多样:提供字典攻击、组合攻击、掩码攻击、规则攻击、混合攻击等多种模式,适应不同破解场景。

-

跨平台:原生支持 Windows、Linux、macOS 系统。

-

开源免费

常规解密

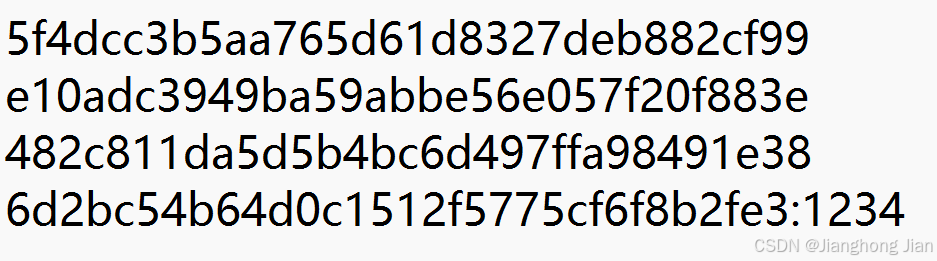

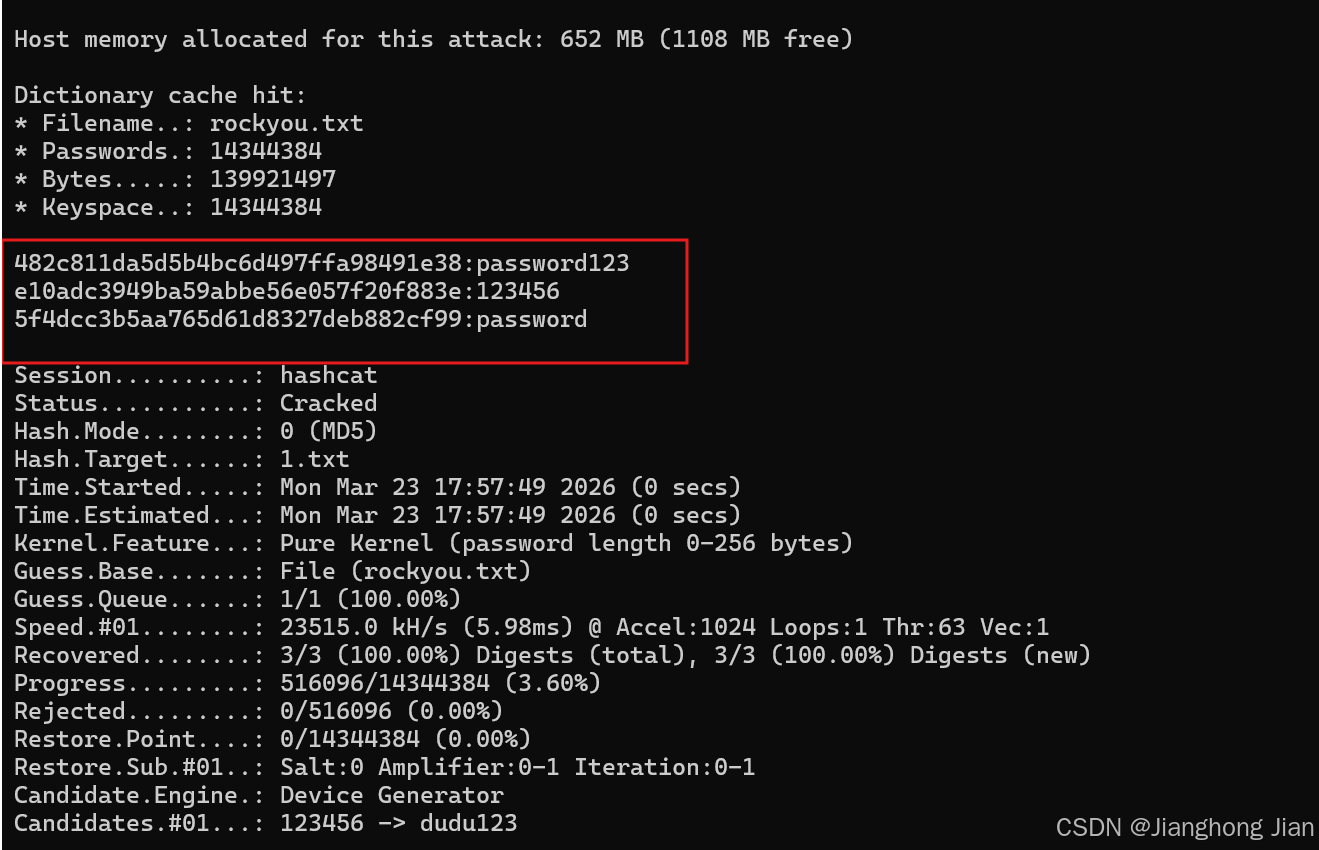

把要解密的内容一行一行放到hashcat目录下,保存为1.txt

下载rockyou.txt放到hashcat目录下

下载rockyou.txt放到hashcat目录下

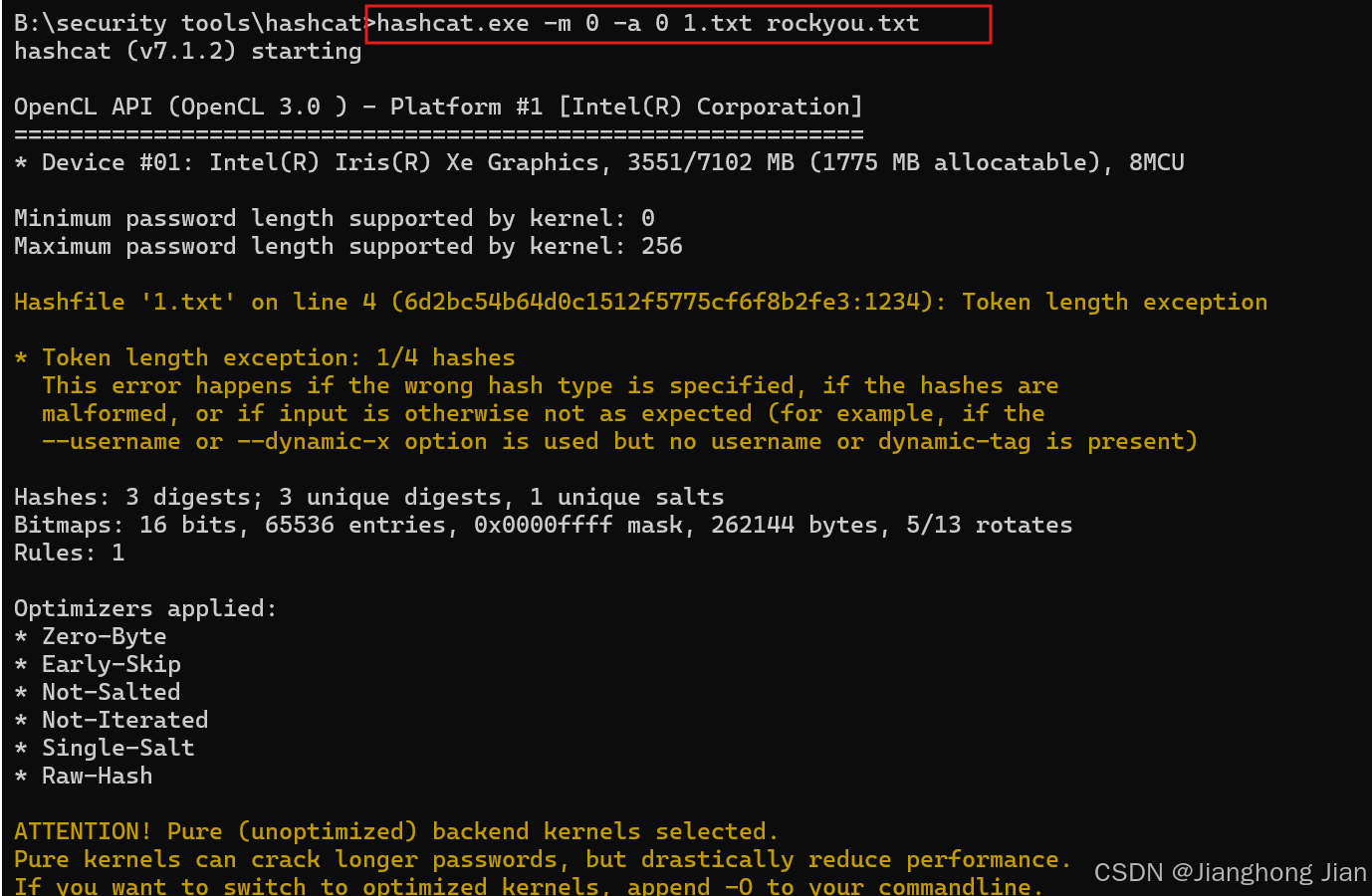

在hashcat目录下打开终端,进行解密:

hashcat.exe -m 1.txt rockyou.txt

解密成功。

解密成功。

注意:并不是所有的都能解密成功,本质是通过强大的字典来对比,如果字典中不存在自然解不出来,同时如果这个根本就是一个假的值,也会解不出来。

规则攻击(-a 0+ -r)

hachcat -m 0 -a 0 1.txt rockyou.txt -r rules/best66.rule

#rules/best66.rule指的是rules里面的best66规则,可以随意选择想要的掩码攻击(-a 3)

hashcat -m 0 -a 2.txt ?u?u?u?u?u?u?u?u

#已知格式:首字母大写,后跟7个数字组合攻击(-a 1)

#基本组合:dict1.txt中的每个词 + dict2.txt中的每个词,常用于用户名和密码这种破解

hashcat -m 0 -a 1 1.txt dict1.txt dict2.txt混合攻击(-a 6 或-a 7))

hashcat -m 1000 -a 6 3.txt dict.txt ?d?d

#字典词后加2位数字其它常用参数

-w调整负载

hashcat -m 0 -a 0 -w 1 #低等强度负载(适合后台运行)

hashcat -m 0 -a 0 -w 3 #中等强度负载(首选)

hashcat -m 0 -a 0 -w 4 #高等强度负载(可能影响其它操作)-o启用优化内核(适用于短密码)

hashcat -m 0 -a -w 3 -O 1.txt rockyou.txt--session破解会话管理(暂停-s,回复-r)

#1.启动一个命名会话

hashcat -m 0 -a 0 --session my_crack_session 1.txt rockyou.txt

#2.手动暂停会话(在运行时按S键或者ctrl+C)

#3.恢复会话

hashcat --session my_crack_session --restore

#4.启动时指定输出文件,并且管理会话

hashcat -m 0 -a 0 --session project1 -o cracked.txt 1.txt rockyou.txt常用哈希类型数字代码

-m 0---MD5

-m 1000---NTLM

-m 1400---SHA256

-m 1800---SHA512

-m 3200---bcrypt