一、实验目标

了解文件分析溯源的基本操作

二、环境描述

墨者学院日志文件分析溯源(连接WebShell的IP地址)的靶场

三、操作步骤(截图+说明)

点击下载文件

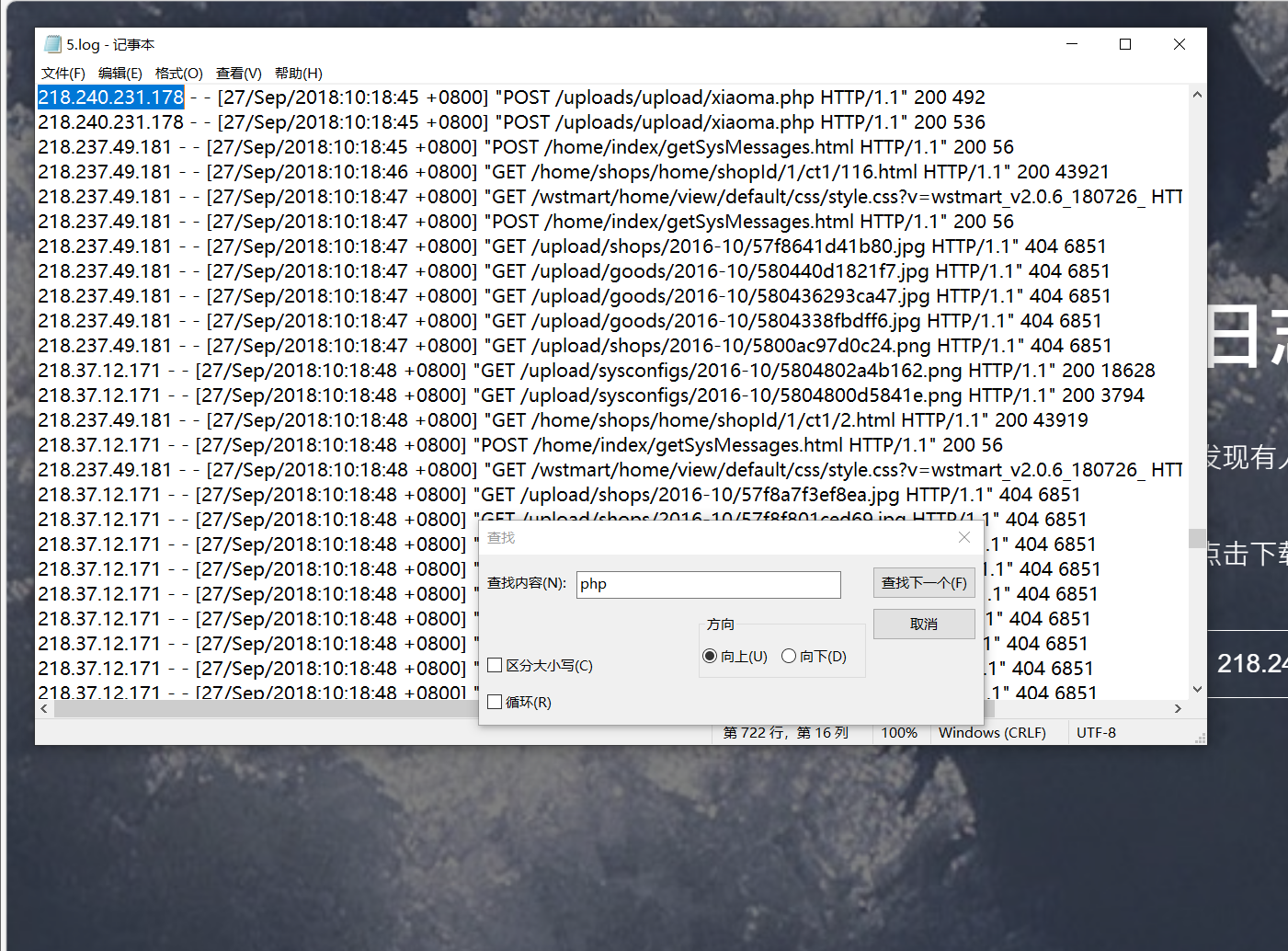

下载的日志文件查找PHP,复制输入,拿到key

四、发现的异常及研判依据

上传病毒应该是POST请求,后缀为php的可能性较大,输入php进行查找(如果php不是,考虑后缀ASP、JSP)

五、结论与建议

对上传文件后缀为php、ASP、JSP、jpg、png的进行严格过滤并审查,并对上传的文件进行随机改名和不固定位置保存(使上传文件者,即使成功上传也无法连接)