ACL是一种基于包过滤的访问控制技术,它可以根据设定的条件对接口上的数据包进行过滤,允许其通过或丢弃。访问控制列表被广泛地应用于路由器和三层交换机,借助于访问控制列表,可以有效地控制用户对网络的访问,从而最大程度地保障网络安全。

访问控制列表ACL是由一条或多条规则组成的集合。所谓规则,是指描述报文匹配条件的判断语句,这些条件可以是报文的源IP地址、目的IP地址、源端口、目的端口、协议类型等。

ACL本质上是一种报文过滤器,规则是过滤器的滤芯。设备基于这些规则进行报文匹配,可以过滤出特定的报文,并根据应用ACL的业务模块的处理策略来允许或阻止该报文通过。

一、基本ACL配置

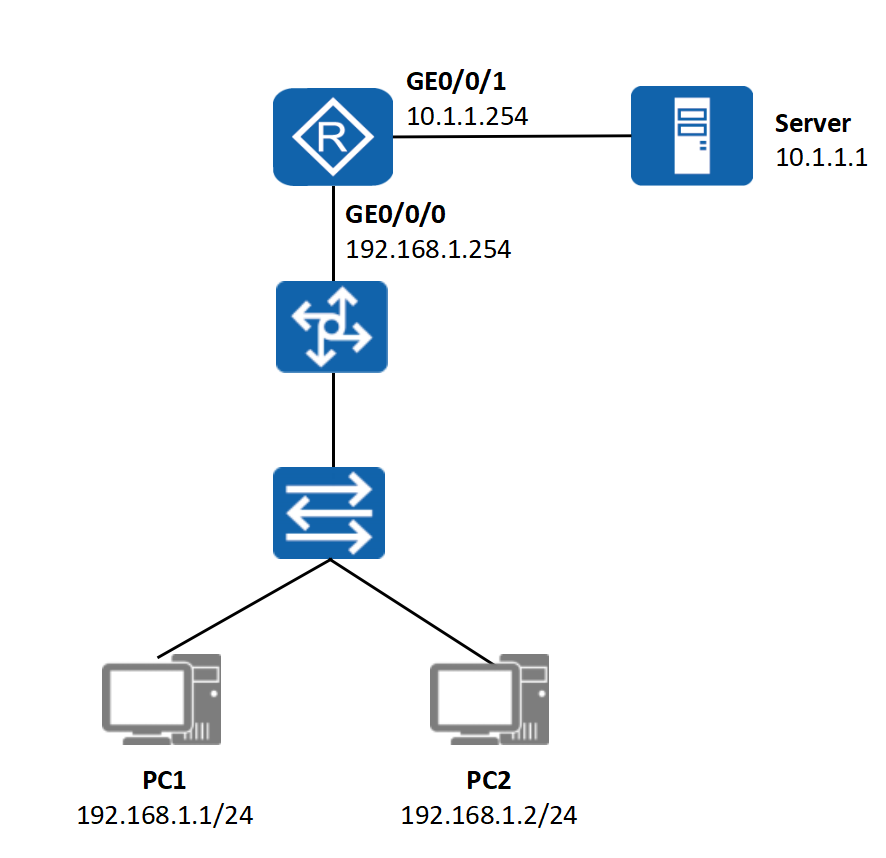

1.1 组网拓扑

根据网络拓扑完成所有网络设备的基础配置,确保全网设备之间能够正常互联互通;同时在路由器上配置基本ACL,通过精确配置访问规则实现流量管控,仅拒绝PC2 对 Server 的访问,其余所有网络流量均允许正常通过。

1.2 配置步骤

-

路由器接口IP配置。

[Router] interface GigabitEthernet 0/0/1

[Router-GigabitEthernet0/0/1] ip address 10.1.1.254 24

[Router-GigabitEthernet0/0/1] quit

[Router] interface GigabitEthernet 0/0/0

[Router-GigabitEthernet0/0/0] ip address 192.168.1.254 24

[Router-GigabitEthernet0/0/0] quit -

创建基本ACL规则,拒绝PC2 访问 Server。

[Router] acl 2000

[Router-acl-basic-2000] rule deny source 192.168.1.2 0 //禁止源IP为192.168.1.2的流量通过

[Router-acl-basic-2000] rule permit source any //允许所有源IP的流量通过

[Router-acl-basic-2000] quit -

在出口路由器接口入方向调用ACL策略。

[Router] interface GigabitEthernet 0/0/0

[Router-GigabitEthernet0/0/0] traffic-filter inbound acl 2000 //在接口入方向调用acl策略

[Router-GigabitEthernet0/0/0] quit -

验证ACL配置信息。

查看ACL配置信息。

[Router] display acl all

查看指定ACL 2000配置信息。

[Router] display acl 2000

查看ACL资源的使用情况。

[Router] display system tcam resource acl

二、高级ACL配置

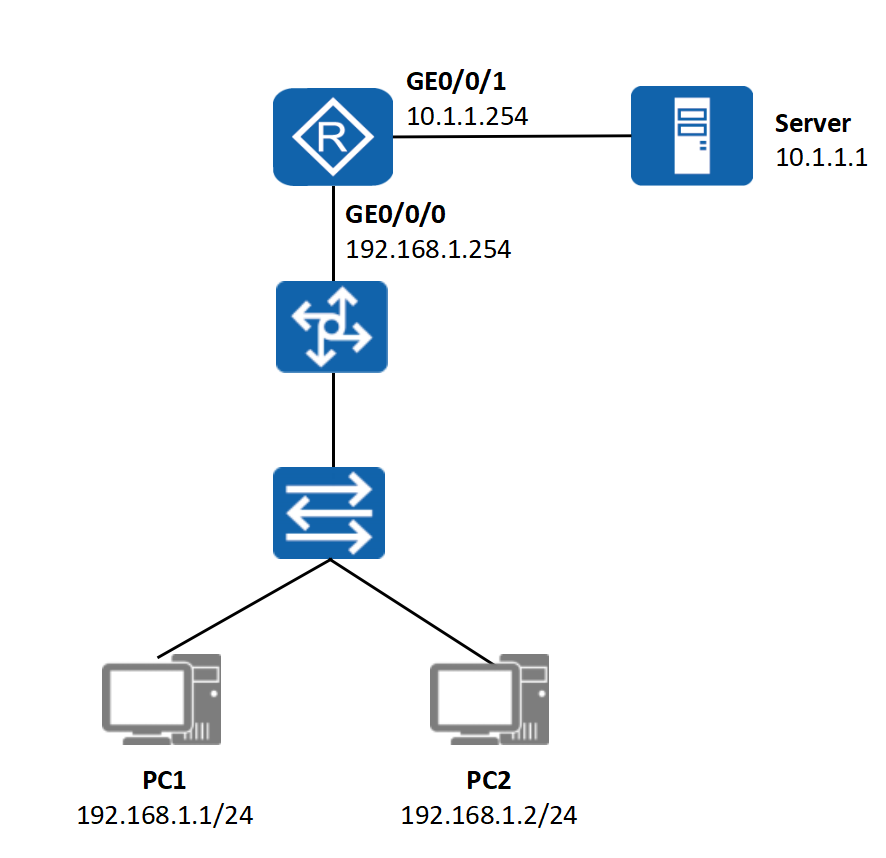

2.1 组网拓扑

实现企业全网互联互通,同时在路由器上部署高级 ACL,限制 pC2 无法访问 Server 的 HTTP 服务,但允许其访问 Server 的其他服务及网络中其他节点,其余访问流量不做限制。

2.2 配置步骤

-

路由器接口IP配置。

[Router] interface GigabitEthernet 0/0/1

[Router-GigabitEthernet0/0/1] ip address 10.1.1.254 24

[Router-GigabitEthernet0/0/1] quit

[Router] interface GigabitEthernet 0/0/0

[Router-GigabitEthernet0/0/0] ip address 192.168.1.254 24

[Router-GigabitEthernet0/0/0] quit -

创建高级ACL,禁止源192.168.1.2地址访问目的10.1.1.1地址目的80端口的TCP流量。

[Router] acl 3000

[Router-acl-adv-3000] rule deny tcp source 192.168.1.2 0 destination 10.1.1.1 0 destination-port eq 80

[Router-acl-adv-3000] rule permit ip

[Router-acl-adv-3000] quit -

在路由器接口入方向调用ACL。

[Router] interface GigabitEthernet 0/0/0

[Router-GigabitEthernet0/0/0] traffic-filter inbound acl 3000 //入方向调用ACL策略

[Router-GigabitEthernet0/0/0] quit -

验证ACL配置信息。

查看当前ACL配置信息。

[Router] display acl all

查看acl调用信息。

[Router] display traffic-filter applied-record

查看ACL接口出入方向调用信息。

[Router] display traffic-applied brief