一、划分VLAN

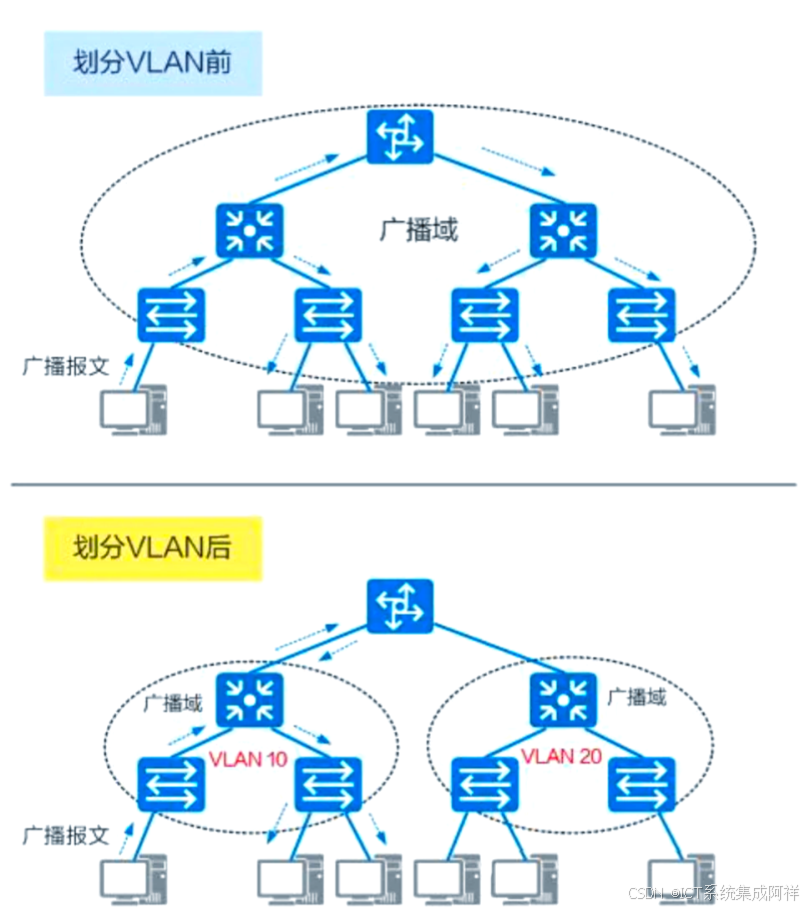

在企业或大型局域网中,当接入网络的终端设备(如电脑、服务器、打印机等)数量较多时,传统的扁平化网络架构会面临广播风暴、网络拥堵、安全性不足等问题,此时划分VLAN(虚拟局域网)是最常用且有效的解决方案。VLAN的核心作用是隔离广播域,简单来说,广播域就是网络中所有能接收到同一个广播消息的设备集合,同一个VLAN内的所有设备处于同一个广播域,它们之间可以直接通信,而不同VLAN之间的设备,默认无法直接通信,从而实现广播流量的隔离与控制。

需要特别注意的是,端口隔离与VLAN是两个相关但不同的概念,端口隔离是在VLAN划分的基础上,对同一个VLAN内的不同交换机接口进行进一步的隔离,相当于在同一个"广播隔离区"内,再划分出更小的"通信隔离区",进一步提升网络安全性。此外,若需要实现不同VLAN之间的设备相互通信,不能通过普通的二层交换机实现,必须使用三层交换机,通过配置VLANIF接口(虚拟局域网接口),实现VLAN间的路由转发,从而打通不同VLAN之间的通信链路。

举例:某公司1000台电脑的IP地址与VLAN规划

某公司规模较大,拥有1000台办公电脑,下设多个部门(如行政部、财务部、技术部、销售部等),部门之间既有日常的业务往来,也有部分敏感数据需要隔离,如何科学规划IP地址与VLAN,确保网络稳定、安全且具备可扩展性?

分析过程

首先,计算所需网段数量:一个标准的C类IP地址段(子网掩码255.255.255.0),可容纳的可用主机数为254台(去掉网络地址和广播地址)。1000台电脑若按每个网段254台计算,理论上需要4个网段(4×254=1016台),即可满足当前需求。但在实际规划中,我们通常会预留一定的扩展空间,以应对公司未来人员扩招、设备增加的需求,因此建议划分6个网段,对应6个VLAN,每个VLAN对应一个部门或多个小型部门组合,既方便管理,也为后续扩展预留了充足空间。

此外,规划时还需遵循以下原则:1. 按部门职能划分VLAN,便于网络管理和权限控制,例如财务部单独划分一个VLAN,防止敏感财务数据被其他部门访问;2. 预留1-2个VLAN作为备用,应对临时新增部门或设备扩容;3. 统一使用私有IP地址段(192.168.0.0/16、172.16.0.0/12、10.0.0.0/8),避免与公网IP冲突,确保网络安全性。

具体IP与VLAN规划

结合企业常用的私有IP地址段(192.168.0.0/16),具体规划如下,每个VLAN的网关地址均设置为该网段的第一个可用IP(即x.x.x.1),子网掩码统一为255.255.255.0,每个VLAN对应具体部门及用途,明确划分,便于后期运维管理:

-

Vlan1:192.168.1.1/24(可分配主机地址:192.168.1.2-192.168.1.254,共253台),对应行政部,负责公司日常行政办公、人事管理等相关终端接入;

-

Vlan2:192.168.2.1/24(可分配主机地址:192.168.2.2-192.168.2.254,共253台),对应财务部,接入财务办公电脑、财务服务器等,重点保障财务数据安全;

-

Vlan3:192.168.3.1/24(可分配主机地址:192.168.3.2-192.168.3.254,共253台),对应技术部,接入研发电脑、测试服务器、网络设备管理终端等,满足技术研发、设备运维需求;

-

Vlan4:192.168.4.1/24(可分配主机地址:192.168.4.2-192.168.4.254,共253台),对应销售部,接入销售办公电脑、客户管理终端等,保障销售团队日常业务开展;

-

Vlan5:192.168.5.1/24(可分配主机地址:192.168.5.2-192.168.5.254,共253台),对应后勤部,接入后勤办公电脑、打印机、监控设备等,负责公司后勤保障相关设备接入;

-

Vlan6:192.168.6.1/24(可分配主机地址:192.168.6.2-192.168.6.254,共253台),作为备用VLAN,可用于临时新增部门、设备扩容或临时项目终端接入,预留扩展空间。

VLAN的主要优点

-

限制广播域:广播域被严格限制在一个VLAN内,避免广播风暴对整个网络造成影响,有效提高网络处理能力和运行稳定性,减少网络带宽浪费。

-

增强局域网的安全性:VLAN的核心优势之一的是隔离性,VLAN内部的广播流量和单播流量不会被转发到其他VLAN中,既能防止敏感数据被未授权部门访问,也有助于控制网络整体流量、减少网络设备投资、简化网络管理流程,进一步提升局域网的安全性。

-

灵活构建虚拟工作组:通过VLAN可以根据部门职能、业务需求,将不同位置的用户划分到同一个虚拟工作组,同一工作组的用户无需局限于固定的物理办公区域,即便人员办公位置调整,只需调整交换机端口的VLAN归属,即可维持工作组通信,让网络构建和后期维护更加方便灵活。

VLAN规划补充说明

-

网关设置:每个VLAN的网关(VLANIF接口IP)统一设置为网段第一个可用IP(x.x.x.1),便于网络管理员记忆和管理,同时确保网关地址的唯一性,避免地址冲突;

-

地址分配:建议采用静态IP地址分配方式,为服务器、打印机等核心设备分配固定IP,为普通办公电脑可采用DHCP动态分配IP,既保障核心设备网络稳定性,又简化普通终端的IP配置流程;

-

安全管控:每个VLAN之间默认隔离,若需实现特定VLAN之间的通信(如行政部与财务部之间的部分业务通信),可通过三层交换机配置访问控制列表(ACL),精准控制通信权限,防止未授权访问;

-

运维管理:为每个VLAN设置明确的名称(如Vlan1-行政部),在交换机配置中做好备注,便于后期网络排查、设备维护和权限调整。

二、端口隔离

我们在前面提到,对于大型网型网络来说,VLAN是解决广播风暴、提升安全性的有效办法,但除了VLAN之外,端口隔离也是一种常用的内网安全控制手段,且能实现更精细的通信隔离。

端口隔离的核心功能,是在同一个VLAN内,对不同的交换机接口进行进一步的隔离。简单来说,就是在已经划分好的"广播隔离区"(VLAN)内,再划分出更小的"通信隔离单元",让同一VLAN内的部分设备无法直接通信,从而进一步提升内网安全等级。

端口隔离主要应用于内网环境中,其核心特点是:被隔离的端口之间无法相互通信,但所有端口均可与上联口(如连接三层交换机、路由器的端口)正常通信,因此端口隔离功能为用户提供了更安全、更精细的网络访问控制方案,尤其适用于对数据安全要求较高的场景(如企业财务终端、涉密终端等)。

举例:端口隔离的应用场景与华为交换机配置

端口隔离的方法和应用场景如下,现有PC1、PC2和PC3三台终端,均同属于VLAN10,具体需求:实现PC2与PC3不能互相访问,PC1与PC2、PC1与PC3之间可以正常互相访问,保障PC1的正常通信,同时隔离PC2与PC3的通信,提升安全性。

设备与网络配置信息

-

PC1:IP地址10.10.10.1,子网掩码255.255.255.0,连接交换机GE1/0/1端口;

-

PC2:IP地址10.10.10.2,子网掩码255.255.255.0,连接交换机GE1/0/2端口;

-

PC3:IP地址10.10.10.3,子网掩码255.255.255.0,连接交换机GE1/0/3端口;

-

网关地址:10.10.10.4(VLAN10的VLANIF接口IP);

-

设备型号:华为交换机,采用端口隔离功能实现需求。

具体配置步骤(华为交换机)

plain

<Huawei>system-view #进入系统视图,进入全局配置模式

[Huawei]vlan 10 #创建VLAN 10,用于统一接入三台PC

[Huawei-vlan10]int vlan 10 #进入VLAN 10的虚拟接口(VLANIF接口)

[Huawei-Vlanif10]ip address 192.168.1.1 /24 #设置VLAN 10的IP地址与子网掩码(网关)

[Huawei-Vlanif10]quit #退出VLANIF接口配置模式

[Huawei]int GigabitEthernet 1/0/3 #进入交换机GE1/0/3端口(连接PC3)

[Huawei-GigabitEthernet1/0/3]port link-type access #设置端口模式为access模式,access端口只能属于一个VLAN

[Huawei-GigabitEthernet1/0/3]port default vlan 10 #将该端口加入VLAN 10(补充原有配置,确保端口归属正确)

[Huawei-GigabitEthernet1/0/3]quit #退出端口配置模式

[Huawei]int GigabitEthernet 1/0/2 #进入交换机GE1/0/2端口(连接PC2)

[Huawei-GigabitEthernet1/0/2]port link-type access #设置端口模式为access模式

[Huawei-GigabitEthernet1/0/2]port default vlan 10 #将该端口加入VLAN 10(补充原有配置,确保端口归属正确)

[Huawei-GigabitEthernet1/0/2]quit #退出端口配置模式

[Huawei]int GigabitEthernet 1/0/1 #进入交换机GE1/0/1端口(连接PC1)

[Huawei-GigabitEthernet1/0/1]port link-type access #设置端口模式为access模式

[Huawei-GigabitEthernet1/0/1]port default vlan 10 #将该端口加入VLAN 10(补充原有配置,确保端口归属正确)

[Huawei-GigabitEthernet1/0/1]quit #退出端口配置模式

[Huawei]int GigabitEthernet 1/0/2 #再次进入GE1/0/2端口(连接PC2)

[Huawei-GigabitEthernet1/0/2]am isolate GigabitEthernet 1/0/3 #配置该端口隔离GE1/0/3端口(PC2与PC3隔离)

[Huawei-GigabitEthernet1/0/2]quit #退出端口配置模式

[Huawei]int GigabitEthernet 1/0/3 #再次进入GE1/0/3端口(连接PC3)

[Huawei-GigabitEthernet1/0/3]am isolate GigabitEthernet 1/0/2 #配置该端口隔离GE1/0/2端口(双向隔离,确保PC3与PC2无法互访)

[Huawei-GigabitEthernet1/0/3]quit #退出端口配置模式配置说明

通过上述配置,可实现PC2与PC3之间无法互相通信,而PC1与PC2、PC1与PC3之间可正常通信,完全满足需求。补充的"port default vlan 10"命令,用于明确将端口加入VLAN 10,避免因端口未归属VLAN导致隔离配置失效,确保配置的完整性和有效性。

端口隔离的核心特性与补充说明

作为交换机有效的访问控制安全机制之一,端口隔离凭借其安全、灵活的特性,在实际组网中应用广泛。其核心特性的是:可以将指定的端口加入到特定的端口隔离组中,同一端口隔离组内的端口之间互相隔离,不同端口隔离组的端口之间不隔离,可根据实际需求灵活划分隔离范围。

很多人会将端口隔离与VLAN混淆,其实两者有本质区别:虽然VLAN和端口隔离都能将一部分设备独立在一个空间内,具备一定的防护功能,但VLAN的核心作用是隔离广播域,比如一栋大楼,每层划分一个VLAN,即可隔离不同楼层的广播流量;而端口隔离则不同,同一VLAN内的用户通常处于同一个IP网段,默认可以互相ping通、共享资料,而做了端口隔离后,即便终端处于同一个网段、同一个VLAN,也会被禁止互相访问,安全指数更高。

简言之:VLAN的作用是隔离广播,同一个VLAN属于一个广播域;端口隔离是在同一个VLAN内,对不同接口进行进一步的通信隔离,是VLAN隔离的补充和延伸。

三、总结(VLAN与端口隔离核心区别)

VLAN与端口隔离均为局域网中常用的安全控制机制,二者功能互补,但核心作用、适用场景存在明显区别,具体总结如下:

-

通信权限不同:端口隔离的端口之间无法相互通信,但所有隔离端口均可与上联口正常通信;VLAN则是同一VLAN ID的端口之间可以任意通信,不同VLAN ID的端口之间默认无法直接通信,需通过三层交换机实现互通。

-

IP网段归属不同:端口隔离的各个端口仍然处于同一个IP段,无需划分独立网段;VLAN则必须为每个VLAN分配一个独立的IP段,不同VLAN对应不同的网段,这也是VLAN隔离广播域的基础。

-

适用范围不同:端口隔离仅限于单台交换机,无法控制通过上联口互联的两台交换机之间的隔离端口通信,隔离范围有限;VLAN则可以跨越多台交换机,只要VLAN ID不同,不同交换机上的VLAN端口之间也无法直接通信,隔离范围更广泛。

-

上联口识别能力不同:上联口无法区分端口隔离的数据来自哪个具体端口,仅能识别数据所属的VLAN;而上联口可以清晰区分VLAN的数据归属于哪个VLAN,便于网络管理员进行流量监控和管理。

核心总结

VLAN的核心价值是隔离广播域,解决大型局域网的广播风暴、网络拥堵问题,同时按部门、职能划分组网,便于管理;端口隔离的核心价值是在同一VLAN内实现更精细的通信控制,禁止特定终端之间的互访,进一步提升内网安全性。实际组网中,可根据需求将二者结合使用,既通过VLAN隔离广播、划分组网,又通过端口隔离实现同一VLAN内的精细化安全管控,构建稳定、安全、高效的局域网架构。