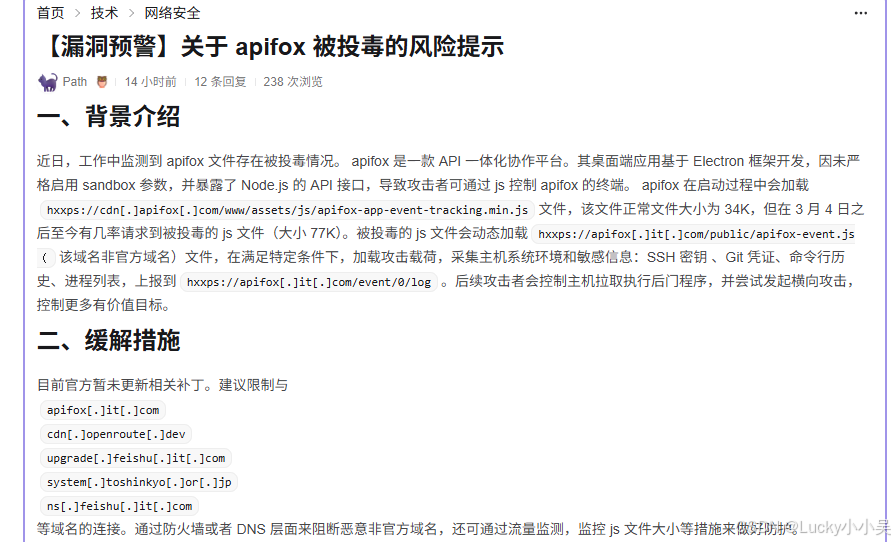

今天看到在论坛发帖:Apifox 桌面端被投毒 。

一句话:你的 SSH 密钥、Git 凭证、服务器密码,可能正在被偷偷上传。

0x01 事件发现

事情是这样的。

有人在论坛发了个帖子,说 Apifox 桌面端在启动时会加载一个 JS 文件:

apifox-app-event-tracking.min.js正常大小 34KB ,但 3 月 4 日之后,有几率加载到 77KB 的版本。

多出来的 43KB,是恶意代码。

它会动态加载 apifox.it.com(非官方域名),窃取:

- SSH 密钥

- Git 凭证

- 命令行历史

- 进程列表

然后上传到 C2 服务器。

简单说:你的开发机,可能已经被人控制了。

0x02 快速自查(2 分钟)

1. 检查 DNS 缓存

powershell

ipconfig /displaydns | findstr "apifox"看到 apifox.it.com → 应用尝试连接过这个域名,直接跳到第三步

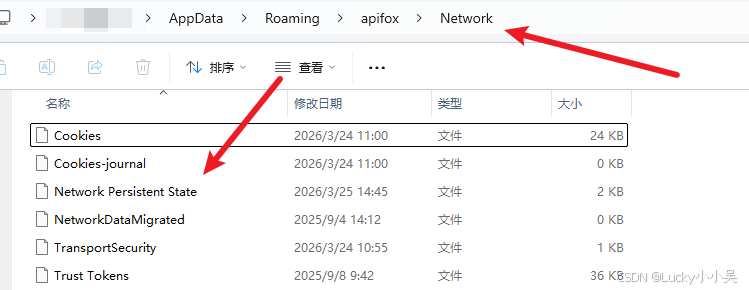

2. 检查恶意文件

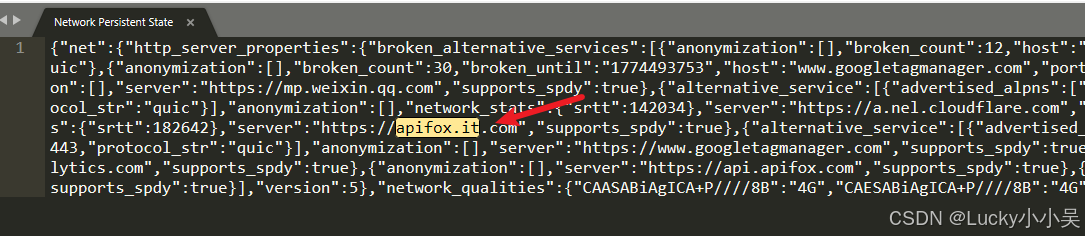

C:\Users\{用户名}\AppData\Roaming\apifox\Network\Network Persistent State用文本编辑器打开,搜索 apifox.it.com

能找到 → 中招了

找不到 → 安全

3. 检查 JS 文件大小

C:\Users\{用户名}\AppData\Roaming\apifox\app-*\resources\app.asar.unpacked\www\assets\js\apifox-app-event-tracking.min.js> 50KB → 被投毒

< 40KB → 正常

0x03 如何自救

[1] 立即断网

↓

[2] 保留现场(内存镜像/磁盘快照)

↓

[3] 修改所有密码(SSH/Git/服务器/数据库)

↓

[4] 检查服务器登录日志

↓

[5] 检查横向移动痕迹

↓

[6] 重装系统 + 恢复数据

↓

[7] 安全加固后重新上线

↓

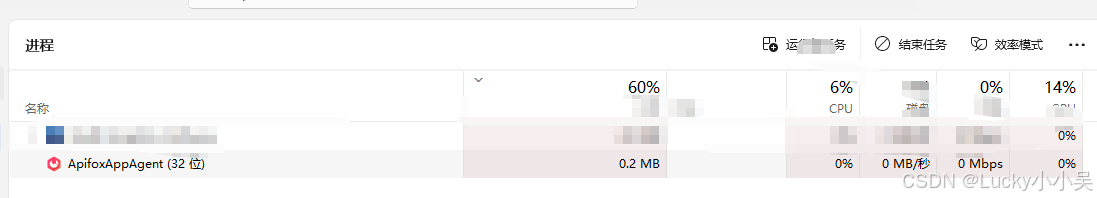

[8] 持续监控 30 天第一步:立即卸载 Apifox

别犹豫,先卸了再说,卸载后,这个还能看到一个进程,记得去任务管理器,把这个kill掉!!

第二步:阻断恶意域名

管理员 PowerShell 运行:

powershell

$h="C:\Windows\System32\drivers\etc\hosts"

@("apifox.it.com","cdn.openroute.dev","upgrade.feishu.it.com","system.toshinkyo.or.jp","ns.feishu.it.com") | ForEach-Object {

Add-Content $h "0.0.0.0 $_"

}

ipconfig /flushdns第三步:修改所有凭证

| 数据类型 | 文件路径 | 危害 |

|---|---|---|

| SSH 密钥 | ~/.ssh/id_rsa |

可登录服务器 |

| Git 凭证 | ~/.git-credentials |

可访问代码仓库 |

| 命令历史 | ~/.bash_history |

了解基础设施 |

| 进程列表 | 系统调用 | 发现攻击目标 |

| API Token | 应用配置 | 访问第三方服务 |

| 必须改的: |

- SSH 密钥(

ssh-keygen重新生成) - Git 凭证(

cmdkey /delete:git后重新登录) - 服务器密码

- 数据库密码

- 云服务商 API Key

别心疼,改就对了。

第四步:重装

如果怀疑已中招,最稳妥的方案:

备份数据 → 重装系统 → 恢复数据

0x04 投毒原理分析

核心漏洞

Apifox 桌面端基于 Electron 框架 开发,问题出在:

没开 sandbox。

这意味着什么?

意味着渲染进程可以直接调用 Node.js API,可以:

- 执行系统命令

- 读写文件系统

- 访问网络

相当于给攻击者开了系统级后门。

攻击链

[1] Apifox 启动

│

▼

[2] 加载 CDN 资源

https://cdn.apifox.com/www/assets/js/

apifox-app-event-tracking.min.js

│

▼

[3] 文件被投毒 (34KB → 77KB)

│

▼

[4] 动态加载恶意域名

https://apifox.it.com/public/apifox-event.js

│

▼

[5] 满足条件时执行载荷

- 系统环境检测

- 反虚拟机检测

- 反调试检测

│

▼

[6] 窃取敏感信息

├── SSH 密钥 (~/.ssh/id_rsa)

├── Git 凭证 (~/.git-credentials)

├── 命令行历史 (~/.bash_history)

└── 进程列表 (系统信息)

│

▼

[7] 数据回传 C2

POST https://apifox.it.com/event/0/log

│

▼

[8] 拉取后门程序

持久化控制 → 横向移动相关特征

| 域名 | 用途 | 状态 |

|---|---|---|

apifox.it.com |

主要 C2 服务器 | ⚠️ 已失效 |

cdn.openroute.dev |

CDN 分发恶意载荷 | ⚠️ 已失效 |

upgrade.feishu.it.com |

伪装飞书升级服务 | ⚠️ 已失效 |

system.toshinkyo.or.jp |

日本域名伪装 | ⚠️ 已失效 |

ns.feishu.it.com |

伪装飞书 DNS | ⚠️ 已失效 |

投毒文件特征

| 文件 | 正常大小 | 投毒大小 | 说明 |

|---|---|---|---|

apifox-app-event-tracking.min.js |

~34KB | ~77KB | 超过 50KB 可疑 |

投毒方式

攻击源头来自 Apifox 官方 CDN 资源被篡改

不管哪种,结果都一样:你用的软件,已经不是原来的软件了。