第一章、应急现场概述

1.1、网络拓扑信息

外部网络,边界,核心靶场,日志源

1.2、攻击现场环境

操作系统:Windows server 2012

应用类型:墨者学院靶场日志文件分析溯源(Google蜘蛛)

IP地址:192.168.xxx.xxx

1.3、客户问题描述

|----------|-----------------|

| 主机ip/域名 | 192.168.xxx.xxx |

| 入侵主机情况描述 | 服务器被植入google蜘蛛 |

| 主要用途及应用 | 用于测试的靶场 |

| 行为表现 | Google蜘蛛在爬网站 |

| 安全防护措施 | 无防护措施 |

1.4、事件处置结果

|------|-------------------------------|

| 问题综诉 | 运维人员在检测网站安全时,发现一个Google蜘蛛在爬网站 |

| 处置结果 | 找到Google蜘蛛IP地址 |

| 遗留内容 | 未建立有效的网站边界防护和业务防护 |

第二章、事件排查过程

2.1、异常现象确认

打开靶场发下里面有一个下载文件

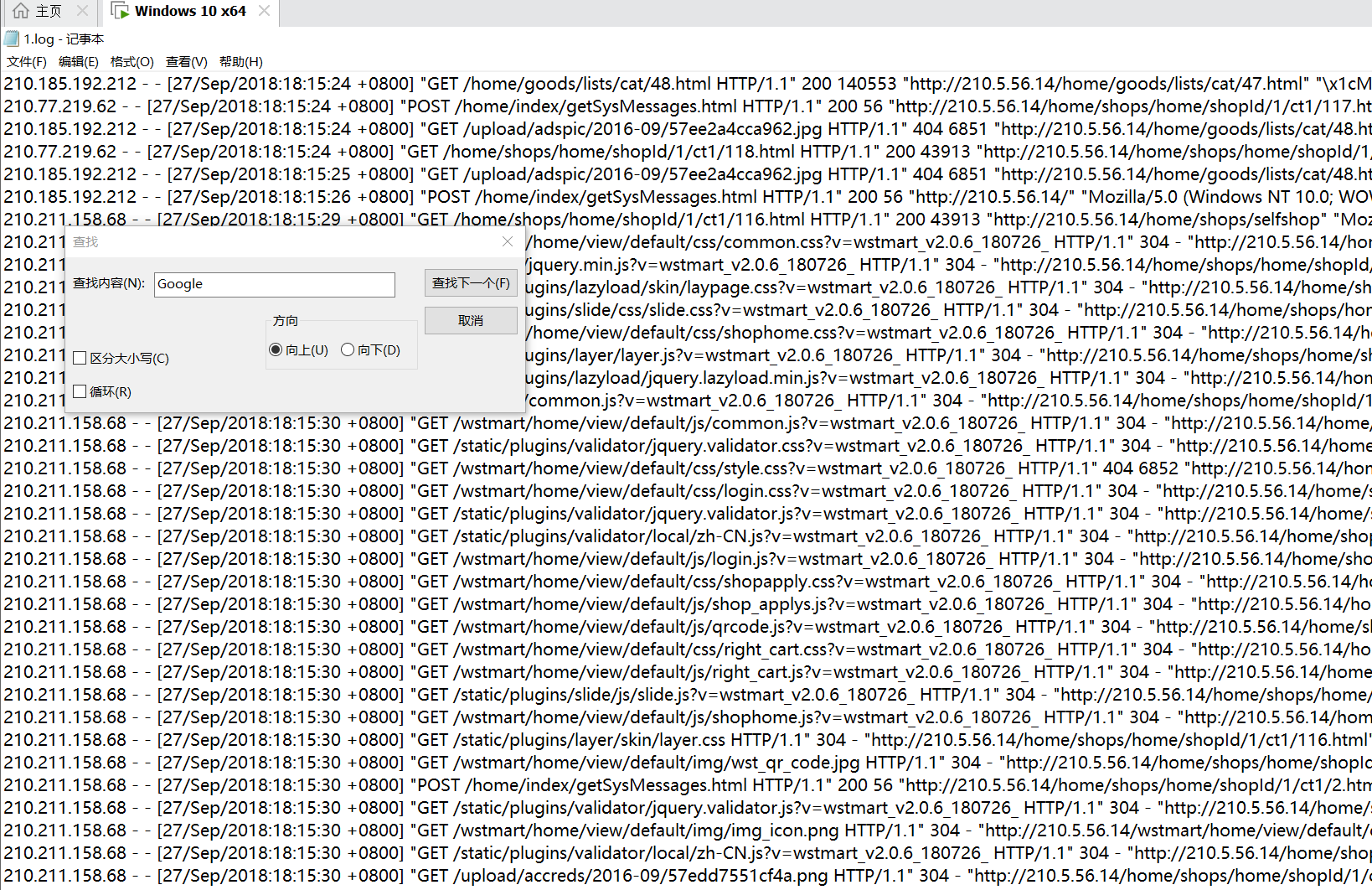

既然靶场是Google蜘蛛,直接搜索Googlebot,即可找到IP

2.2、漏洞分析过程

靶场名字为Google蜘蛛,下载并查看网站日志,,直接搜索Googlebot找到Google蜘蛛,找到攻击者IP地址

2.3、应急处置过程、

2.3.1、业务恢复

靶场不用恢复

2.3.2、安全加固

配置 robots.txt :正确编写 robots.txt文件,明确告知合规爬虫哪些目录可以抓取,哪些禁止抓取。但这只是建议,恶意爬虫通常会无视。

使用速率限制:在服务器或Web应用防火墙(WAF)上设置访问频率限制。如果一个IP在短时间内发出过多请求,可对其进行限速或临时封禁。

部署Web应用防火墙:专业的WAF(如Cloudflare、阿里云WAF等)具备爬虫管理功能,可以识别并拦截恶意爬虫、僵尸网络,同时放行合法的搜索引擎爬虫。

关键资源保护:对登录接口、API、搜索功能等添加验证码(如reCAPTCHA),防止被爬虫滥用。

监控与分析日志:定期检查服务器访问日志,分析异常流量模式,如来自单一IP的高频访问、只抓取特定漏洞路径等。

第三章、应急响应事件结论

发现成功发现Googlebot的IP地址,进行反向DNS解析,检查其域名是否以 googlebot.com或 google.com结尾。您可以使用在线的"Googlebot验证工具"或通过命令行进行验证。

第四章、存在的威胁

4.1、安全意识问题

1、对内网安全不够重视,未充分考虑内网安全。

2、对于内网主机的安全性不够重视,比如内网主机存在弱口令等。

3、边界防护并没有起到响应的作用,同时没有响应的日志信息。

4、虚拟化环境有杀毒防护软件,但是并没有开启防护功能。

4.2、终端安全

1.主机上未安装最新版/可统一管控的杀毒软件,未对主机进行病毒查杀;

2.内网未部署漏洞扫描工具,无法得知哪些主机存在漏洞未修复等安全隐患。

第五章、安全加固和改进建议

5.1、系统加固建议

账号安全

1、密码复杂度---最短密码长度要求八字符,密码含有数字、大小写英文字母和特殊字符

2、禁用或删除其他无用账号

3、账号尝试登录5次后将账号进行封锁半小时不运行登录的禁令。

系统安全

1、限制远程登录空闲断开时间---对于远程登录的账号,设置不活动超过15分钟自动断开连接

2、防病毒管理---安装企业级防病毒软件,并开启病毒库更新及实时防御功能

3、服务安全 - 禁用TCP/IP上的NetBIOS歇息,可以关闭监听的UDP137、UDP 138、以及TCP139端口。

4、共享文件夹及访问权限 - 非域环境中,关闭Windows磁盘默认共享

5、跳板机机器的远程连接端口不对公网进行开放

5.2、产品加固建议

1.部署可统一管控的终端安全杀毒软件,如发现安全问题可意见下发病毒查杀扫描任务,及时清理病毒。

2.缺少内网安全监控产品,未对主机的攻击流量进行监控,无法预知或发现安全隐患

3.缺少漏洞扫描设备,未定期对内网环境进行漏洞扫描,未能及时修复漏洞,造成病毒肆意传播。