一、简介

一种无需物理或管理访问即可监控、分析和限制本地网络上设备带宽(上行/下行)的工具。evillimter使用ARP欺骗和流量整形来限制网络上的主机带宽。

二、地址

https://github.com/bitbrute/evillimiter

三、安装

$ sudo git clone https://github.com/bitbrute/evillimiter.git

$ cd evillimiter

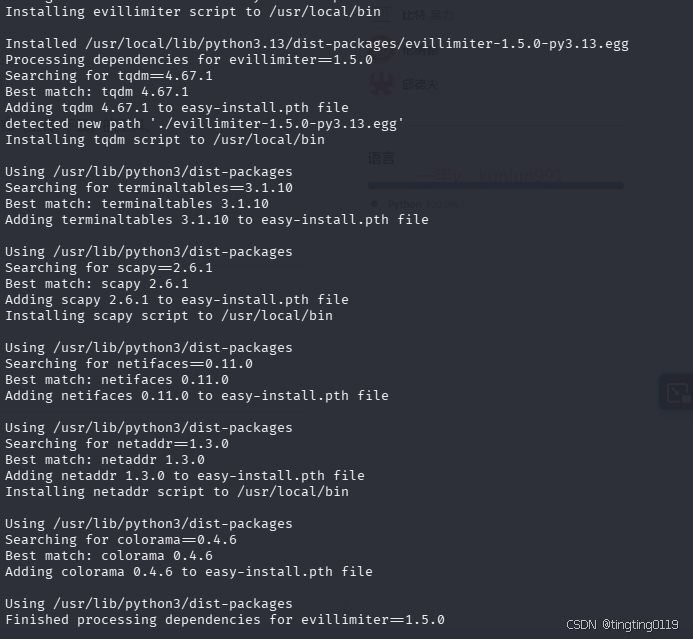

$ sudo python3 setup.py install

四、运行

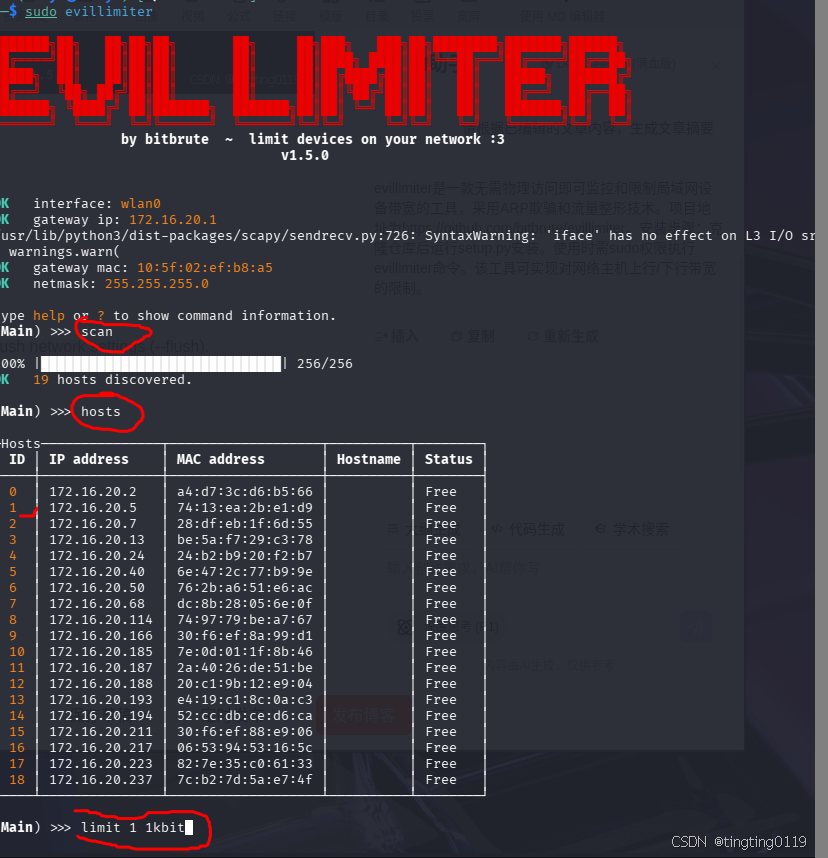

$ sudo evillimiter

或

$ sudo python3 bin/evillimiter

报错:

RR qdisc root handle could not be created. maybe flush network settings (--flush).

解决:

$ sudo tc qdisc del dev wlan0 root

或

$ sudo tc qdisc del dev eth0 root

限制172.168.20.5带宽1k,

$ limit ID<172.168.20.5前面的id号> 1kbit

五、命令详解

|---------------------------------------------------------|--------------------------------------------------------------------------------------------------------------------------------|

| 命令 | 解释 |

| scan (--range ip Range) | 扫描您的网络一查找在线主机。开始后要做的第一件事。--range允许您制定自定义ip范围。 如:scan --range 192.168.178.1-192.168.178.40或者只是scan扫描整个子网 |

| hosts(--force) | 显示之前扫描的所有主机/设备和基本信息。显示交互所需的每个主机ID。 --force 强制显示表格,即使他不适合终端 |

| limit ID1,ID2.... Rate (--upload) (--doownload) | 限制与指定ID关联的主机的带宽。速率决定了互联网速度。 --upload 进限制传出流量 --download 进限制传入流量 有效费率: bit、kbit、mbit、gbit 如:limit 4,5,6 200kbit或limit all 2gbit |

| block I2D1,ID2... (--upload) (--download) | 阻止与制定ID关联的主机的Internet连接。 --upload 限制传出流量 --download 限制传入流量 |

| free ID1,ID2.... | 取消限制/取消阻止与指定ID关联的主机。删除所有进一步限制 |

| add IP (--mac MAC) | 将自定主机添加到主机列表。MAC地址将自动解析,也可以手动指定。 如:add 192.168.1.3或add 192.168.1.3 --mac 1c:fc:bc:2d:a6:37 |

| monitor (--interval time in ms) | 监控受限主机的带宽使用情况(当前使用情况,使用带宽。。。) --interval设置带宽信息刷新后的时间间隔(以毫秒为单位,默认500毫秒) 如: monitor --interval 1000 |

| analyze ID1,ID2.. (--duration time in s) | 分析主机的流量而不限制确定谁使用了多少贷款。 --duration以秒为单位制定分析的持续时间(默认30秒) 如:analyze 2,3 --duration 120 |

| watch | 显示当前手表状态。见识功能检测主机何时是哟你欧冠不同的ip地址重新链接 |

| watch add ID1,ID2... | 将制定的主机添加到监视列表 如:watch add 6,7,8 |

| watch remove ID1,ID2.. | 从见识列表中删除制定的主机 如:watch remove all |

| watch set Attribute Value | 更改当前手表设置。可以更改一下属性: range是要扫描重新链接的IP范围 interval 是每次网络扫描之间的等待时间(以秒为单位) 如:watch set interval 120 |

| clear | 清除终端窗口 |

| quit | 推出应用程序 |

| ?,help | 显示i与此类似的命令信息 |

注意:

仅限ipv4链接,因为ARP欺骗需要仅存在于ipv4网络上的ARP数据包。